Как соединить 2 компьютера по vpn? Какая нужна программа?

В современном домохозяйстве появление второго компьютера или ноутбука перестало быть показателем роскоши, а стало обыденным явлением и встречается всё чаще и чаще. Отсюда возникает и законное желание владельцев объединить их между собою в локальную сеть для обмена файлами, сетевых игр, а так же возможности одновременно пользоваться интернетом на обоих устройствах. В этой статье я опишу самый простой и наименее затратный способ как это сделать при помощи двух сетевых карт и сетевого кабеля.

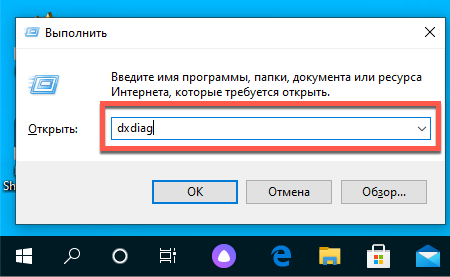

Для начала — небольшое отступление об основных способах, которыми один компьютер подключается к интернету. Существует 2 группы способов подключения к интернету: те, которые не потребуют дополнительных действий пользователя для подключения к интернету и те, которые потребуют. От этого зависят наши дальнейшие действия по объединению компьютеров. Чтобы определить к какой группе относится Ваше подключение, зайдите в папку «Сетевые подключения» на Вашем компьютере (разумеется, я исхожу.

Сегодня расскажу как настроить vpn соединение между двумя компьютерами. Совсем недавно открыл для себя такую возможность. Оказывается для создания VPN соединения вовсе не нужно настраивать VPN сервер.

Для чего мне это нужно? Для соединения в единую сеть, двух удаленных на большое расстояние компьютеров. Расстояние между ними, около 50 км. Соответсвенно в физическую сеть соединить не получится. Как это сделать, и что для этого нужно, читайте далее.

Давно появилась идея соединить эти компьютеры, но все не доходили руки. Спросите для чего? Для перекидывания между ними фотографий и личных документов, для игр по сети.

Для реализации задуманного, нужно чтобы один из компьютеров (тот на котором будет создаваться VPN соединение) имел выделенный IP адрес. Больше ничего не нужно.

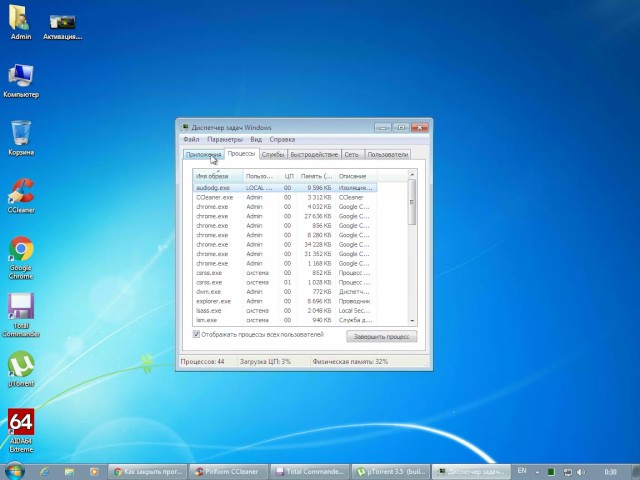

Установка LogMeIn Hamachi

LogMeIn Hamachi – простая небольшая программа для создания частных виртуальных сетей.

1. Скачиваем программу LogMeIn Hamachi

2. Запускаем установочный файл

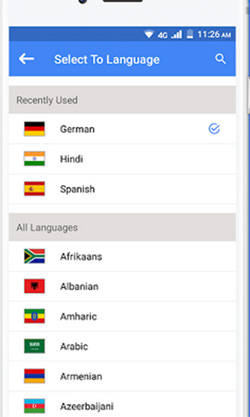

3. Выбираем язык установки, жмем Next и еще раз Далее на следующем экране

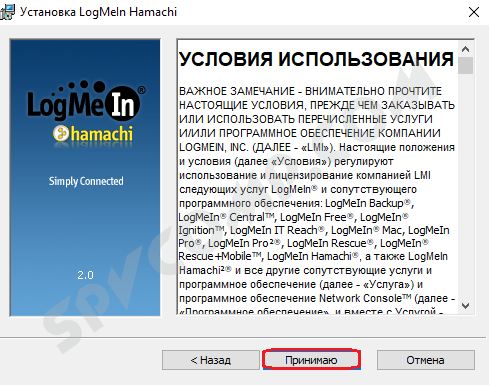

4. Принимаем условия лицензионного соглашения

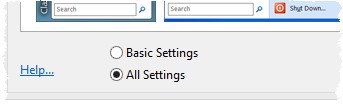

5. Выбираем параметры установки. Я оставлю путь установки и группу меню по умолчанию и отмечу галочкой Создать ярлык на рабочем столе . Нажимаем Установить .

6. Дожидаемся окончания установки. Оставляем галочку Запустить Hamachi и нажимаем Готово .

7. Если не снимали галочку в прошлом пункте, то программа запуститься автоматически. При первом запуске программа автоматически проверит необходимость обновления и установит их, если нужно.

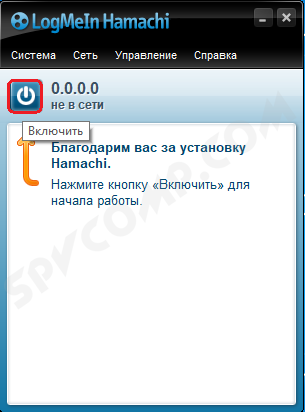

8. Нажимаем на кнопку включения

9. Через некоторое время появится окно с вопросом, к какому типу сети относить сети Hamachi: домашней, рабочей или общественной. Я выберу общественную.

10. Откроется окно регистрации Hamachi. Если вы уже регистрировались, то укажите свои данные. Если нет – то перейдите на вкладку Регистрация, введите свой адрес электронной почты и придумайте пароль. И нажмите Создать учетную запись (иногда эта надпись не видна полностью).

При регистрации в программе автоматически создается и профиль на сайте LogMeIn Hamachi. Позже его можно будет использовать для управления вашими сетями.

Преимущества и недостатки VPN

Итак, Virtual Private Network легко масштабируется и является оптимальным вариантом для предприятий, обладающих множеством филиалов, а также для фирм, чьи сотрудники часто бывают в командировках или работают из дома. Подключение нового офиса или нового удаленного сотрудника осуществляется без дополнительных затрат на коммуникации.

Кроме того, первоначальная организация виртуальной системы требует минимум денежных затрат. В дальнейшем финансовые вложения будут сводиться к оплате услуг провайдера Интернета.

Есть у Virtual Private Network и определенные недостатки. Так, фирмам, использующим их, следует позаботиться о безопасности передаваемых данных, потому что документы в процессе передачи проходят через Всемирную сеть, Интернет. Для решения этой задачи используются специальные алгоритмы шифрования данных, позволяющие защитить файлы во время передачи.

Кроме того, в виртуальной структуре скорость обмена файлами заметно ниже, чем в ее частных аналогах. Но для передачи небольших объемов информации этого может быть вполне достаточно.

Согласно сведениям, предоставленным исследовательской организацией Forrester Research Inc., 41% предприятий отдают предпочтение офисным сетям потому, что они позволяют решить проблемы с удаленным доступом, 30% компаний ценят их за экономию денежных средств, а 20% — за существенное упрощение работы.

Архитектура корпоративных сетей: варианты построения VPN

В зависимости от особенностей работы фирмы и ее конкретных задач, Virtual Private Network может быть построена по одной из следующих моделей:

- Remote Access. В этом случае создается защищенный канал между офисом и удаленным пользователем, подключающимся к ресурсам предприятия с домашнего ПК через Интернет. Подобные системы просты в построении, но менее безопасны, чем их аналоги, они используются предприятиями с большим количеством удаленных сотрудников.

- Intranet. Такой вариант позволяет объединить несколько филиалов организации. Передача данных осуществляется по открытым каналам. Intranet может использоваться для обычных филиалов компаний и для мобильных офисов. Но следует иметь в виду, что такой способ предусматривает установку серверов во всех подключаемых офисах.

- Extranet. Доступ к информации предприятия предоставляется клиентам и другим внешним пользователям. При этом их возможности по использованию системы заметно ограничены. Непредназначенные для абонентов файлы надежно защищаются средствами шифрования. Это подходящее решение для фирм, которым необходимо обеспечить своим клиентам доступ к определенным сведениям.

- Client/Server. Этот вариант позволяет обмениваться данными между несколькими узлами внутри одного сегмента. Он пользуется наибольшей популярностью у организаций, которым необходимо в рамках одной физической сети создать несколько логических (например, отдельные структуры могут быть созданы для финансового отдела, кадровой службы и др.). Для защиты трафика во время разделения используется шифрование.

Пара слов о безопасности

Как мы уже говорили, защита данных предусматривает их шифрование, подтверждение подлинности и контроль доступа. Наиболее популярными алгоритмами кодирования считаются DES, Triple DES и AES.

Беспрецедентная безопасность обеспечивается специальными протоколами, которые упаковывают данные в единый компонент и формируют соединение (туннель), а также шифруют информацию внутри образованного туннеля. В настоящее время наиболее широко используются следующие наборы протоколов:

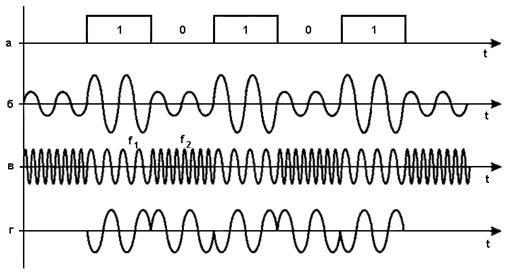

- PPTP (Point-to-Point Tunneling Protocol) — туннельный протокол, обеспечивающий сохранение подлинности, сжатие и шифрование данных. Корпорация Microsoft предлагает для протокола PPTP использовать метод шифрования MPPE. Кроме того, информацию можно передавать в открытом, незашифрованном виде. Инкапсуляция данных осуществляется путем добавления заголовков GRE и IP.

- L2TP (Layer Two Tunneling Protocol) — протокол, разработанный путем объединения протоколов PPTP и L2F. Он обеспечивает более надежную защиту файлов, чем PPTP. Шифрование осуществляется посредством протокола IPSec (IP-security) или 3DES. Максимальную безопасность передачи данных обеспечивает второй вариант, но его использование приводит к снижению скорости соединения и повышению нагрузки на центральный процессор.

Подтверждение подлинности необходимо для того, чтобы информация дошла до адресата в неизмененном виде. Операция выполняется при помощи алгоритмов MD5 и SHA1 и включает проверку целостности документов, а также идентификацию объектов. Идентификация осуществляется как при помощи традиционных операций введения логина и пароля, так и с помощью более надежных средств — сертификатов и серверов для проверки их подлинности.

Что нужно для построения VPN?

Создать сеть, которая будет полностью отвечать потребностям предприятия, могут только профессионалы, поэтому первое, что нужно сделать потенциальному заказчику, — выбрать надежного провайдера и подготовить техническое задание.

В большинстве случаев провайдеры поставляют своим клиентам все необходимое оборудование на срок действия договора оказания услуг. Но по желанию заказчик может приобрести технику самостоятельно. В таком случае ему понадобится стандартное сетевое оборудование, а также специальный шлюз Virtual Private Network Gateway. Этот шлюз нужен для формирования туннелей, защиты данных, контроля трафика, а в определенных случаях — и централизованного управления. Наиболее известными производителями таких шлюзов являются корпорации Assured Digital, Cisco, Intel, Avaya, Red Creek Communications, Net Screen Technologies, 3com, Nokia, Intrusion, Watch Guard Technologies, Sonic Wall, eSoft и др. Стоимость шлюза для малых офисов в среднем составляет 700–2500 долларов.

Использование и управление корпоративной сетью на базе VPN

Сеть в офисе — это простое и удобное решение как для фирм с большим количеством филиалов и удаленных пользователей, так и для компаний, желающих иметь недорогую, легкую в управлении и гибкую систему. Эта технология позволяет добавлять новые структурные элементы, а также существенно увеличивать размеры сетей без серьезного расширения инфраструктуры. Делать это может сам заказчик без привлечения провайдера к решению этих задач. Добавление нового абонента займет всего несколько минут.

Управление такими системами не представляет труда для пользователя, так как большая часть функций администратора в Virtual Private Network автоматизирована. Специалисты провайдера инсталлируют на сервере клиентской фирмы необходимое ПО, а также создают базу субъектов и объектов VPN (для каждого субъекта генерируется ключ шифрования). Затем эта база сохраняется на съемном носителе и передается заказчику.

Пользователю необходимо будет только подключать ключ-карту к компьютеру для идентификации и получения доступа. Если в процессе работы защищенной корпоративной сети возникают какие-либо неполадки, то заказчику следует обратиться к провайдеру, и он решит эти проблемы в срок, оговоренный условиями контракта.

Таким образом, VPN — это решение, актуальное для средних и крупных компаний, имеющих в своем штате специалистов, которые работают удаленно, а также отделения в других городах и странах. Кроме того, подобные системы просто незаменимы для организаций, у которых:

как организовать одно vpn подключение на несколько компьютерах

Добрый день! Помогите с решением вот такой проблемы, в нашей организации есть 3 программы которые работают только через VPN подключение выданное одной из фирм. При попытке запуска этого-же подключения одновременно еще на другом компьютере оно разрывается (т.е. работать в этих программах можно только с одного компьютера). Я поставил эти программы на другие компьютеры, что-бы пользователи работали хотя-бы по очереди (подключаясь к vpn-у). Вопрос такой можно ли как нибудь расшарить это vpn подключение на несколько компов, есть zyxel keenetic ultra.

Несколько ноутов, одно VPN подключение и Wi-Fi роутер

В общем, дилемма такая — сейчас выбираем маршрутизатор для того, чтобы в одной комнате общежития.

Объединить несколько VPN подключений в одно для увеличения скорости интернета при помощи маршрутизатора

Здравствуйте, подскажите как можно объединить несколько VPN подключений в одно для увеличения.

Как организовать VPN канал?

Всем привет! (Админ я начинающий, так что если что то не правильно в постановке вопроса -.

Как использовать несколько wi-fi точек доступа на одном и более компьютерах?

Здравствуйте, я не знаток устройства сети и заранее извиняюсь за возможные ошибки, постараюсь.

Нет, на подключение у Вас логин и пароль, который на статическом IP. PPTP? Просите админов той фирмы о помощи.

программы эти министерства финансов АЦК ФИНАНСЫ, ГОСЗАКАЗ, Планирование. Они выдали 1 подключение (логин, пароль, ip адрес сервера.) На zyxel-e создал pptp подключение, подключилось все ок, Но на компьютерах все равно не заходит в программы.

Сообщение от britanec

На zyxel-e создал pptp подключение, подключилось все ок, Но на компьютерах все равно не заходит в программы.

Добрый день! Старался как мог но что то не получается подскажите если не трудно.

В общем как я писал выше на zyxel-e создал подключение pptp с выданными логином паролем и адресом сервера(типа 82.208.95.220),

pptp подключение работает через интернет подлючение ростелекома (выдан статичный адрес 77.111.247.71).

PPTP соединяеся с серевером и сервер выдает ip адрес (типа 10.247.224.11).

адрес моей локальной сети (типа 192.168.100.0).

Данное VPN соединение требуется на 3 компьютерах ( их ip адреса 192.168.100.25/26/27) в локальной сети компьютеров около 200. Не смогу понять как настроить маршрутизацию и требуется ли настройка только на этих 3 компьютерах или прописывать маршруты прямо в роутере.

Роутер Zyxel keenetic ultra II

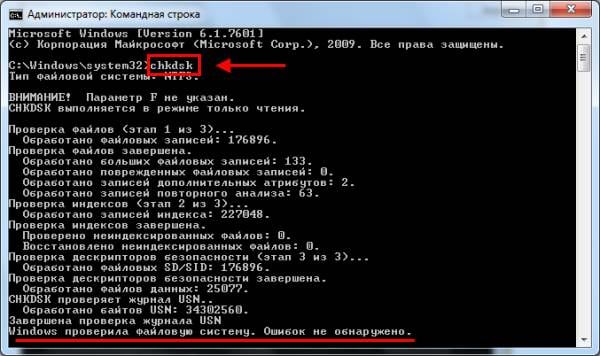

Честно много читал по этой теме и пробовал добавлять маршруты на компьютерах пользователей через route add -p но не получается возможно что неправельно что-то указываю, так как раньше не сталкивался с этим. Если можно напишите какие должны быть маршруты зарание благодарен за ответы.

И так. У тебя проблема с доступом к ресурсу по vpn.

При установке соединения с vpn-сервером, твой zyxel получает адрес 10.247.224.11 Соответственно сам zyxel «знает» о данном адресе. Однако, твои хосты (192.168.100.25-27, да и вообще вся твоя сеть) кроме как основного маршрута в тырнет ничего больше не знают. Тебе нужно на zyxel в статических маршрутах, прописать доступ твой подсети к адресу 10.247.224.11. Чтобы в таблице маршрутизации на роутере появился помимо дефолтного маршрута, маршрут до сети vpn

Либо, на каждом ПК (которому требуется доступ) прописать стат маршрут до vpn-сети

Конфликт VPN-роутеров одной сети

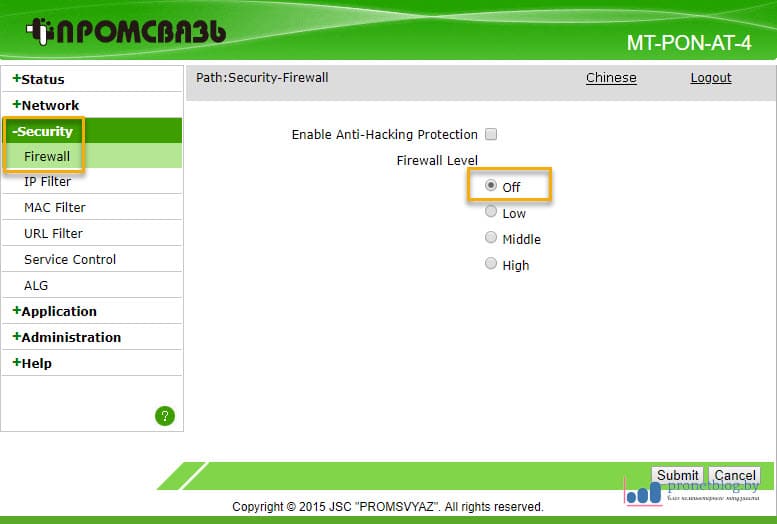

Поскольку в моем случае имеется небольшая локальная сеть, то необходимо сделать еще одну настройку, чтобы устройства не конфликтовали между собой.

Думаю, многие технические специалисты сталкивались с тем, что при одновременном включении таких роутеров в рамках одного сегмента сети, некоторые компьютеры становятся недоступны.

На мой взгляд, это связано с тем, что один или несколько устройств начинают транслировать паразитные эхо-сигналы (пакеты), тем самым забивая эфир.

Конечно, я могу ошибаться в своих рассуждениях и трактовать данную ситуацию не совсем корректно с технической точки зрения, но в моем случае все прекрасно работает, если отключить встроенный файервол модема.

Ну и если говорить дальше о локальной сети, то следует помнить о DHCP, IP-адресах и прочих нюансах. Впрочем, об этом уже была интересная статья на блоге.

А что вы думаете по поводу этого материала? Он полезен, или это очередное фуфло от автора? Жду ваших отзывов.