Вирусы, статистика и немного всего

Все «знают», кто на самом деле пишет вирусы, но знаете ли вы, каково среднее время жизни одного вируса, что делают пользователи, установив антивирус, и почему антивирусные компании редко рассказывают в новостях о методах проникновения?

Интересно? Просим под кат!

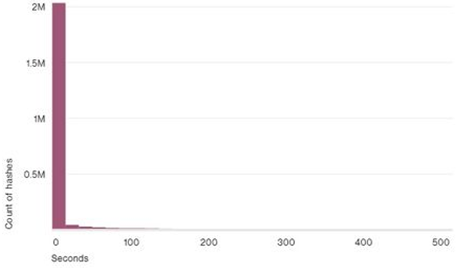

Начнем с времени жизни. Не будем повторять новости о том, что в какой-то организации или компании нашли вирус, который оставался незамеченным… лет. Такое бывает, но обычно такие случаи связаны с целевыми атаками, когда внедрение происходит в малое количество организаций. Обычная же атака вредоносных программ направлена на большое количество частных лиц или компаний и вполне логично, что кто-то рано или поздно обратит внимание на новый троян. Время реакции антивирусов (без облака) составляет примерно два часа, соответственно достаточно большая вероятность того, что вредоносный файл через два-три часа будет уничтожен на зараженных компьютерах.

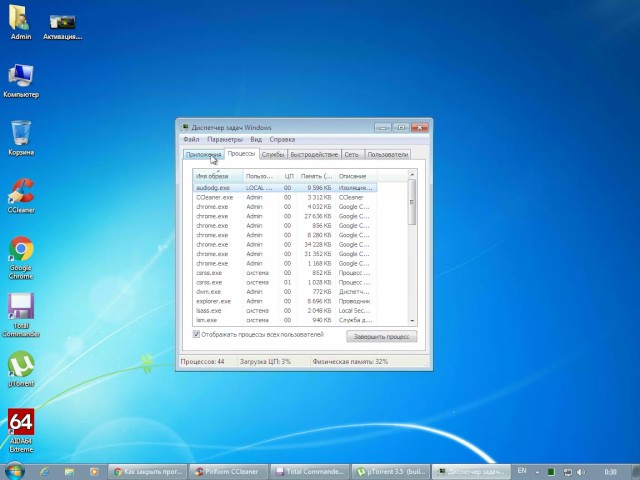

К сожалению для пользователей разработка вредоносных программ поддается автоматизации и злоумышленники могут выпускать «на дело» вредоносные программ быстрее, чем происходит обновление антивируса:

Источник

Более 99% образцов вредоносных программ (hashes) «живут» (обнаруживаются в диком виде) 58 секунд и меньше!

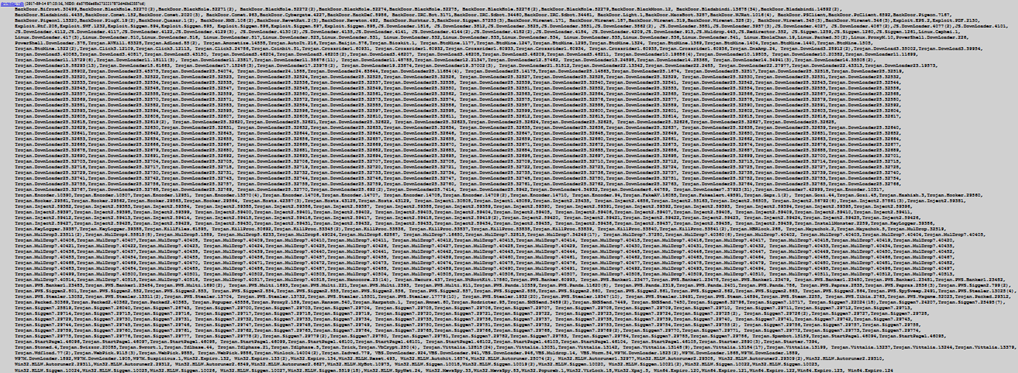

Сколько же вредоносных программ выпускают в день злоумышленники? Точная цифра никому не известна, в частности потому, что гарантировать, что все вредоносные программы созданные за день в этот день и будут пойманы — нельзя. На анализ в день приходит до миллиона образцов. Сигнатур получается конечно поменьше, но тоже немало:

Это без андроида, адваре, tool и иных сигнатур.

А теперь о грустном. Вполне логично, что подобная скорость выпуска вредоносных программ, плюс использование злоумышленниками средств необнаружения (перепаковки, обфускации, исключения известных сигнатур и тд) приводят к тому, что какой бы ни был антивирус, но поймать в момент проникновения в сеть 100% вредоносных программ, включая неизвестные он не может. Если кто думает, что это самое грустное, то он не прав. Грустностей две. Первая то, что регуляторы указывают в своих документах, что средством антивирусной защиты является исключительно антивирус (да еще и не использующий даже эвристики), а второе, что специалисты по информационной защите вслед за регуляторами полагают (результат опросов на конференциях), что хороший антивирус может обнаруживать все вредоносные программы в момент проникновения в сеть.

- Несмотря на широкое использование вирусописателями сервисов типа ВирусТотал — традиционная эвристика позиций не сдает. Так один из двух российских антивирусов обнаруживал Wanna Cry сразу именно эвристикой

- Поведенческий или превентивный механизм обнаружения вредоносных программ в антивирусе — обязателен. К сожалению пользователи в массе считают, что превентивка в антивирусе — лишнее и приобретают продукты без нее. Типичный пример — результаты голосования за компоненты, которые должны быть в антивирусе

- Облачные механизмы имеют то преимущество, что обновления правил на них выкладываются сразу и антивирус может мгновенно их применять. По слухам второй российский антивирус также обнаруживал Wanna Cry, но облаком и в результате пострадали компании, в которых облако было отключено или вообще запрещено

- Антивирус — не волшебник и обнаруживать 100% вредоносных файлов не может. Поэтому для защиты от проникновения вредоносных программ нужно ставить обновления и ограничивать права.

отчет от корпорации Fortinet показал, что во втором квартале 2017 года 90% организаций зафиксировали эксплоиты для уязвимостей, которым было более трех лет. Также исследователи отметили, что спустя 10 лет после исправления дефектов, 60% компаний по-прежнему подвергались соответствующим атакам.

А ведь это после эпидемий Wanna Cry и НеПетя, о которых не писало наверно только самое ленивое СМИ!

Ну ладно, это компании, а как ведут себя пользователи? На это нам отвечает компания Microsoft. Благодаря своей системе сбора информации о пользователях она теперь знает и о том, как себя ведут пользователи антивирусов. Откроем Microsoft Security Intelligence Report Volume 22:

Желтый цвет — установленный и выключенный антивирус. Впечатляет, да? А зеленый — установленный, но не обновляемый.

И кстати число компьютеров без антивируса в последних версиях Windows не означает, что ситуация там лучше, просто на них защитник Windows включен по умолчанию — о чем пользователи могут и не знать.

Примерно такую же статистику дает и утилита CureIt! — не защищено не менее 60 процентов компьютеров. Добавим к этому отсутствие обновлений и пароли по умолчанию и надо удивляться не разгулу шифровальщиков, атому, как мало пострадавших.

Но вернемся на updates.drweb.com. Как вы думаете, какой из видов троянов наиболее популярный? Шифровальщики (Trojan.Encoder)? Майнеры (Trojan.BtcMine)?

Чем они занимаются? Пример

Троянец Trojan.DownLoader23.60762 связывается с управляющим сервером для получения команд, среди которых замечены следующие:

- запустить файл из временной папки на диске зараженного компьютера;

- встроиться в работающий процесс;

- скачать указанный файл;

- запустить указанный исполняемый файл;

- сохранить и передать злоумышленникам базу данных SQLite, используемую Google Chrome;

- удалить файлы cookies;

- перезагрузить операционную систему;

- выключить компьютер.

Современные вредоносные программы — это комплексы из многих частей. Загрузчики первыми приходят на машины, анализируют обстановку, скачивают «полезную» нагрузку, чистят логи и самоудаляются. В итоге исследователям попадает весь вредоносный комплекс кроме загрузчика, в результате чего метод заражения (уязвимость в системе) остается неизвестной и заражение может произойти повторно.

Вывод. Берегите логи, они залог успешного анализа ИТ-инцидента.

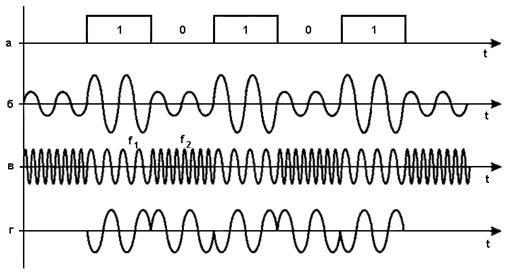

Во сколько происходят атаки? Легенды гласят, что настоящие злоумышленники работают по ночам. Так ли это?

Забавно, но интенсивность атак полностью совпадает максимумами активности сотрудников компаний — приход на работу, время перед обедом и время в конце рабочего дня. Четвертый пик — атаки в ночное время может быть вызван тем, что в это время вероятность обнаружения атаки и реагирования на нее со стороны службы безопасности компании значительно ниже.

Кстати еще одна цифра из уже приведенной ссылки. Между публикацией об уязвимости и началом атак проходит примерно три дня

задания для 1.10. Задание с фиксированным ответом. Подсчитайте, какое количество компьютеров будет заражено почтовым вирусом после его четвертой саморассылки, если в адресной книге пользователя содержатся 10 ад- ресов электронной почты.

Var s, m: integer; begin writeln(‘возраст саши = ‘); read(s); writeln(‘возраст маши = ‘); read(m); if s > m then writeln(‘саша старше маши’); if m > s then writeln(‘маша старше саши’); if m = s then writeln(‘одногодки’); end.

1 объект к другому

1 объект к множеству

много объектов к множеству

2) восстановление — сбой

3) константа — переменная

5) программист — пользователь

в х о д н ы е з н а ч е н и я: -количество влаги в почве -минеральный состав почвы -аэробность почвы, т.е. насколько в ней много воздуха -количество почвенных микроорганизмов -температура почвы -температура окружающего воздуха-влажность окружающего воздуха -освещенность участка в ы х о д н ы е з н а ч е н и я: — параметры луковиц, т.е. их габариты -цветовые параметры луковиц -время созревания -состав/вкус луковиц

Решение задач по теме «Количество информации»

При хранении и передаче информации с помощью технических устройств информацию следует рассматривать как последовательность символов — знаков (букв, цифр, кодов цветов точек изображения и т.д.).

Набор символов знаковой системы (алфавит) можно рассматривать как различные возможные состояния (события).

Тогда, если считать, что появление символов в сообщении равновероятно, количество возможных событийN можно вычислить как N=2 i

Количество информации в сообщении I можно подсчитать умножив количество символов K на информационный вес одного символа i

Итак, мы имеем формулы, необходимые для определения количества информации в алфавитном подходе:

| N=2 i | i | Информационный вес символа, бит |

| N | Мощность алфавита | |

| I=K*i | K | Количество символов в тексте |

| I | Информационный объем текста |

Возможны следующие сочетания известных (Дано) и искомых (Найти) величин:

| Тип | Дано | Найти | Формула |

|---|---|---|---|

| 1 | i | N | N=2 i |

| 2 | N | i | |

| 3 | i,K | I | I=K*i |

| 4 | i,I | K | |

| 5 | I, K | i | |

| 6 | N, K | I | Обе формулы |

| 7 | N, I | K | |

| 8 | I, K | N |

Если к этим задачам добавить задачи на соотношение величин, записанных в разных единицах измерения, с использованием представления величин в виде степеней двойки мы получим 9 типов задач.

Рассмотрим задачи на все типы. Договоримся, что при переходе от одних единиц измерения информации к другим будем строить цепочку значений. Тогда уменьшается вероятность вычислительной ошибки.

Задача 1. Получено сообщение, информационный объем которого равен 32 битам. чему равен этот объем в байтах?

Решение: В одном байте 8 бит. 32_8=4

Ответ: 4 байта.

Задача 2. Объем информацинного сообщения 12582912 битов выразить в килобайтах и мегабайтах.

Решение: Поскольку 1Кбайт=1024 байт=1024*8 бит, то 12582912:(1024*8)=1536 Кбайт и

поскольку 1Мбайт=1024 Кбайт, то 1536_1024=1,5 Мбайт

Ответ:1536Кбайт и 1,5Мбайт.

Задача 3. Компьютер имеет оперативную память 512 Мб. Количество соответствующих этой величине бит больше:

1) 10 000 000 000бит 2) 8 000 000 000бит 3) 6 000 000 000бит 4) 4 000 000 000бит Решение: 512*1024*1024*8 бит=4294967296 бит.

Ответ: 4.

Задача 4. Определить количество битов в двух мегабайтах, используя для чисел только степени 2.

Решение: Поскольку 1байт=8битам=2 3 битам, а 1Мбайт=2 10 Кбайт=2 20 байт=2 23 бит. Отсюда, 2Мбайт=2 24 бит.

Ответ: 2 24 бит.

Задача 5. Сколько мегабайт информации содержит сообщение объемом 2 23 бит?

Решение: Поскольку 1байт=8битам=2 3 битам, то

2 23 бит=2 23 *2 23 *2 3 бит=2 10 2 10 байт=2 10 Кбайт=1Мбайт.

Ответ: 1Мбайт

Задача 6. Один символ алфавита «весит» 4 бита. Сколько символов в этом алфавите?

Решение:

Дано:

| i=4 | По формуле N=2 i находим N=2 4 , N=16 |

| Найти: N — ? |

Ответ: 16

Задача 7. Каждый символ алфавита записан с помощью 8 цифр двоичного кода. Сколько символов в этом алфавите?

Решение:

Дано:

| i=8 | По формуле N=2 i находим N=2 8 , N=256 |

| Найти:N — ? |

Ответ: 256

Задача 8. Алфавит русского языка иногда оценивают в 32 буквы. Каков информационный вес одной буквы такого сокращенного русского алфавита?

Решение:

Дано:

| N=32 | По формуле N=2 i находим 32=2 i , 2 5 =2 i ,i=5 |

| Найти: i— ? |

Ответ: 5

Задача 9. Алфавит состоит из 100 символов. Какое количество информации несет один символ этого алфавита?

Решение:

Дано:

| N=100 | По формуле N=2 i находим 32=2 i , 2 5 =2 i ,i=5 |

| Найти: i— ? |

Ответ: 5

Задача 10. У племени «чичевоков» в алфавите 24 буквы и 8 цифр. Знаков препинания и арифметических знаков нет. Какое минимальное количество двоичных разрядов им необходимо для кодирования всех символов? Учтите, что слова надо отделять друг от друга!

Решение:

Дано:

| N=24+8=32 | По формуле N=2 i находим 32=2 i , 2 5 =2 i ,i=5 |

| Найти: i— ? |

Ответ: 5

Задача 11. Книга, набранная с помощью компьютера, содержит 150 страниц. На каждой странице — 40 строк, в каждой строке — 60 символов. Каков объем информации в книге? Ответ дайте в килобайтах и мегабайтах

Решение:

Дано:

| K=360000 | Определим количество символов в книге 150*40*60=360000. Один символ занимает один байт. По формуле I=K*iнаходим I=360000байт 360000_1024=351Кбайт=0,4Мбайт |

| Найти: I— ? |

Ответ: 351Кбайт или 0,4Мбайт

Задача 12. Информационный объем текста книги, набранной на компьютере с использованием кодировки Unicode, — 128 килобайт. Определить количество символов в тексте книги.

Решение:

Дано:

| I=128Кбайт,i=2байт | В кодировке Unicode один символ занимает 2 байта. Из формулыI=K*i выразимK=I/i,K=128*1024:2=65536 |

| Найти: K— ? |

Ответ: 65536

Задача 13.Информационное сообщение объемом 1,5 Кб содержит 3072 символа. Определить информационный вес одного символа использованного алфавита

Решение:

Дано:

| I=1,5Кбайт,K=3072 | Из формулы I=K*i выразимi=I/K,i=1,5*1024*8:3072=4 |

| Найти: i— ? |

Ответ: 4

Задача 14.Сообщение, записанное буквами из 64-символьного алфавита, содержит 20 символов. Какой объем информации оно несет?

Решение:

Дано:

| N=64, K=20 | По формуле N=2 i находим 64=2 i , 2 6 =2 i ,i=6. По формуле I=K*i I=20*6=120 |

| Найти: I— ? |

Ответ: 120бит

Задача 15. Сколько символов содержит сообщение, записанное с помощью 16-символьного алфавита, если его объем составил 1/16 часть мегабайта?

Решение:

Дано:

| N=16, I=1/16 Мбайт | По формуле N=2 i находим 16=2 i , 2 4 =2 i ,i=4. Из формулы I=K*i выразим K=I/i, K=(1/16)*1024*1024*8/4=131072 |

| Найти: K— ? |

Ответ: 131072

Задача 16. Объем сообщения, содержащего 2048 символов,составил 1/512 часть мегабайта. Каков размер алфавита, с помощью которого записано сообщение?

Решение:

Дано:

Примеры вычислений на калькуляторе процентов

Какое число соответствует 23 % от числа 857 ?

Итог — 197.11

Как вычислять:

Получаем коэффициент — 857 / 100% = 8.57.

Получаем итоговое число — 8.57 x 23% = 197.11

Сколько процентов составляет 24 от числа 248 ?

Итог — 9.677 %

Как вычислять:

Получаем коэффициент — 248 / 24 = 10.333

Получаем проценты — 100% / 10.333 = 9.677 %

Прибавить 35% к числу 487 ?

Итог — 657.45

Как вычислять:

Получаем коэффициент — 487 / 100 = 4.87

Получаем число равное 35% — 4.87 x 35 = 170.45

Получаем итоговое число — 170.45 + 487 = 657.45

Вычесть 17% из числа 229 ?

Итог — 190.07

Как вычислять:

Получаем коэффициент — 229 / 100 = 2.29

Получаем число равное 17% — 2.29 x 17 = 38.93

Получаем итоговое число — 229 — 38.93 = 190.07

Подсчитайте какое количество компьютеров будет заражено почтовым

Решение задач по теме «Количество информации» (10кл)

Пример 1. В коробке 32 карандаша, все карандаши разного цвета. Наугад вытащили красный. Какое количество информации при этом было получено?

Решение.

Так как вытаскивание карандаша любого цвета из имеющихся в коробке 32 карандашей является равновероятным, то число возможных событий равно 32.

N = 32, I = ?

N = 2 I , 32 = 2 5 , I = 5 бит.

Ответ: 5 бит.

Пример 2.В коробке 50 шаров, из них 40 белых и 10 чёрных. Определить количество информации в сообщении о вытаскивании наугад белого шара и чёрного шара.

Решение.

Вероятность вытаскивания белого шара

P1 = 40/50 = 0,8

Вероятность вытаскивания чёрного шара

P2 = 10/50 = 0,2

Количество информации о вытаскивании белого шара I1 = log2(1/0,8) = log21,25 = log1,25/log2 = 0,32 бит

Количество информации о вытаскивании чёрного шара I2 = log2(1/0,2) = log25 = log5/log2 » 2,32 бит

Ответ: 0,32 бит, 2,32 бит

Пример 3. В озере живут караси и окуни. Подсчитано, что карасей 1500, а окуней — 500. Сколько информации содержится в сообщениях о том, что рыбак поймал карася, окуня, поймал рыбу?

Решение.

События поимки карася или окуня не являются равновероятными, так как окуней в озере меньше, чем карасей.

Общее количество карасей и окуней в пруду 1500 + 500 = 2000.

Вероятность попадания на удочку карася

p1 = 1500/2000 = 0,75, окуня p2 – 500/2000 = 0,25.

I1 = log2(1/p1), I1 = log2(1/p2), где I1 и I2 – вероятности поймать карася и окуня соответственно.

I1 = log2(1 / 0,75) = 0,43 бит, I2 = log2(1 / 0,25) = 2 бит – количество информации в сообщении поймать карася и поймать окуня соответственно.

Количество информации в сообщении поймать рыбу (карася или окуня) рассчитывается по формуле Шеннона

I = — p1log2p1 — p2log2p2

I = — 0,75*log20,75 — 0,25*log20,25 = — 0,75*(log0,75/log2)-0,25*(log0,25/log2) =

= 0,604 бит = 0.6 бит.

Ответ: в сообщении содержится 0,6 бит информации.

Пример 4. Какое количество информации несет в себе сообщение о том, что нужная вам программа находится на одной из восьми дискет?

Решение.

Количество информации вычисляется по формуле: 2 i = N, где i — искомая величина, N — количество событий. Следовательно, 2 3 =8.

Ответ: 3 бита.

Пример 5. Заполнить пропуски числами:

а) 5 Кбайт = __ байт = __ бит, б) __ Кбайт = __ байт = 12288 бит; в) __ Кбайт = __ байт = 2 13 бит; г) __Гбайт =1536 Мбайт = __ Кбайт; д) 512 Кбайт = 2__ байт = 2__ бит.

Решение.

а) 5 Кбайт = 5120 байт =40 960 бит,

б) 1,5 Кбайт = 1536 байт = 12 288 бит;

в) 1 Кбайт = 2 10 байт = 2 13 бит;

г) 1,5 Гбайт = 1536 Мбайт = 1 572 864 Кбайт;

д) 512 Кбайт = 2 19 байт = 2 22 бит.

Пример 6. Какова мощность алфавита, с помощью которого записано сообщение, содержащее 2048 символов, если его объем составляет 1/512 часть одного мегабайта?

Решение.

1) 1/512 Мб * 1024 = 2 Кб * 1024 = 2048 байт

2) К = 2048 символов, следовательно, i = 1 байт = 8 бит

3) 2 i = N; 2 8 = 256 символов

Ответ: 1) 1/512 Мб * 1024 = 2 Кб * 1024 = 2048 байт

2) К = 2048 символов, следовательно, i = 1 байт = 8 бит

3) 2 i = N; 2 8 = 256 символов.

Пример 7.Книга, набранная с помощью компьютера, содержит 150 страниц; на каждой странице — 40 строк, в каждой строке — 60 символов. Каков объем информации в книге?

Решение.

Мощность компьютерного алфавита равна 256. Один символ несет 1 байт информации.

Значит, страница содержит 40*60=2400 байт информации. Объем всей информации в книге: 2400*150 = 360 000 байт.

Ответ: 360 000 байт.

Пример 8. Для передачи секретного сообщения используется код, состоящий из десяти цифр. При этом все цифры кодируются одним и тем же (минимально возможным) количеством бит. Определите информационный объем сообщения длиной в 150 символов.

Решение.

Для кодировки одной из 10 цифр необходимо 4 бита. Это получаем из 2 3 < 10 < 2 4 . Объём 150 символов получим 150*4=600(бит).

Ответ: 600 бит.

Пример 9.В кодировке Unicode на каждый символ отводится два байта. Определите информационный объем слова из двадцати четырех символов в этой кодировке.

Решение.

I= K*i; I = 24*2 байт = 48 байт = 48*8бит = 384 бит.

Ответ: 384 бита.

Пример 10.В рулетке общее количество лунок равно 128. Какое количество информации мы получаем в зрительном сообщения об остановке шарика в одной из лунок?

Решение.

Количество информации вычисляется по формуле: 2 i = N, где i — искомая величина, N — количество событий.

2 i =128. Следовательно, i=7.

Ответ: 7 бит.