Основные виды вирусных программ

Для начала стоит разобраться, что такое компьютерные вирусы и откуда они взялись.

В 1961 году инженеры Виктор Высоцкий, Дуг Макилрой и Роберт Моррис из фирмы Bell Telephone Laboratories разработали маленькие программы, способные делать копии самих себя. Это были первые вирусы. Они были созданы в виде игры, которую инженеры назвали «Дарвин», целью которой было отправлять эти программы друзьям, чтобы посмотреть, какая из них уничтожит больше программ оппонента и сделает больше собственных копий. Игрок, которому удавалось заполнить компьютеры других, объявлялся победителем.

Вирусами их назвали по аналогии с биологическими вирусами, вызывающими болезни. Чтобы развиваться, обычному вирусу необходим живой организм, в котором он будет создавать свои копии, так и компьютерному вирусу для размножения необходимо заражать, как можно больше компьютеров.

Увы, но сегодня вирусы создаются уже не группкой энтузиастов и совсем не для игрушек. Почти все современные вирусы создаются злоумышленниками, имеющими цель заполучить конфиденциальные данные пользователя или использовать его компьютер в личных целях.

Рассмотрим основные типы вирусов:

Черви — Worm

Червь – программа, которая делает копии самой себя. Ее вред заключается в захламлении компьютера, из-за чего он начинает работать медленнее. Отличительной особенностью червя является то, что он не может стать частью другой безвредной программы.

Вирусы-маскировщики — Rootkit

Эти вирусы используются для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами. Rootkit’ы также могут модифицировать операционную систему на компьютере и заменять основные ее функции, чтобы скрыть свое собственное присутствие и действия, которые предпринимает злоумышленник на зараженном компьютере.

Вирусы – шпионы — Spyware

Шпионы собирают информацию о действиях и поведении пользователя. В основном их интересует информация — адреса, пароли, данные кредитных карт).

Зомби — Zombie

Зомби позволяют злоумышленнику управлять компьютером пользователя. Компьютеры – зомби могут быть объединены в сеть —бот-нет) и использоваться для массовой атаки на сайты или рассылки спама. Пользователь может даже не догадываться, что его компьютер зомбирован и используется злоумышленником.

Рекламные вирусы — Adware

Программы-рекламы, без ведома пользователей встраиваются в различное программное обеспечение с целью демонстрации рекламных объявлений. Как правило, программы-рекламы встроены в программное обеспечение, распространяющееся бесплатно. Реклама располагается в рабочем интерфейсе. Зачастую данные программы также собирают и переправляют своему разработчику персональную информацию о пользователе.

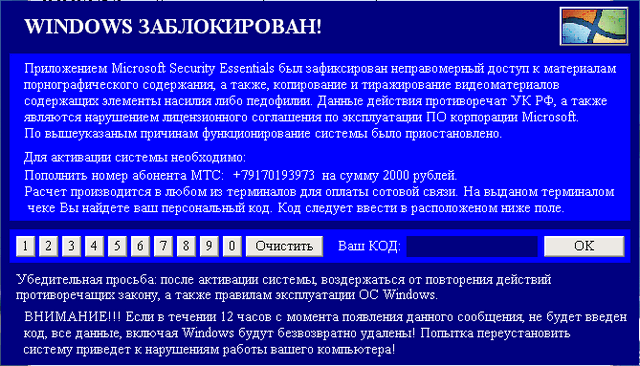

Вирусы – блокировщики — Winlock

Такие программы блокирует пользователю доступ к операционной системе. При загрузке компьютера появляется окно, в котором пользователя обвиняют в скачивании нелицензионного контента или нарушении авторских прав. И под угрозой полного удаления всех данных с компьютера требуют отослать смс на номер телефона или пополнить его счет. Естественно, после перевода денег на счет злоумышленника, баннер никуда не пропадает.

Троянские вирусы — Trojan

Троянская программа является самым опасным типом вирусов, так как она маскируется в других безвредных программах. И до того момента как пользователь не запустит эту самую безвредную программу, троян не несет никакой опасности и обнаружить его нелегко. Троянская программа может нанести различный ущерб для компьютера. В основном трояны используются для кражи, изменения или удаления личных данных пользователя. Отличительной особенностью вируса-трояна является то, что он не может самостоятельно размножаться.

Современные антивирусные программы обладают необходимым функционалом для обнаружения и обезвреживания различных вирусных программ и обеспечивают надежную защиту компьютеру пользователя.

Если Вы до сих пор не определились с тем, какой антивирус выбрать – платный или бесплатный, рекомендуем Вам прочесть нашу статью на эту тему.

Виды вредоносных (деструктивных) программ

Вредоносные (или деструктивные) программы – это программы, предназначенные для несанкционированного уничтожения, блокирования, модификации либо копирования информации, нарушения работы ЭВМ, системы ЭВМ или их сети.

Вредоносные программы можно разделить на несколько видов:

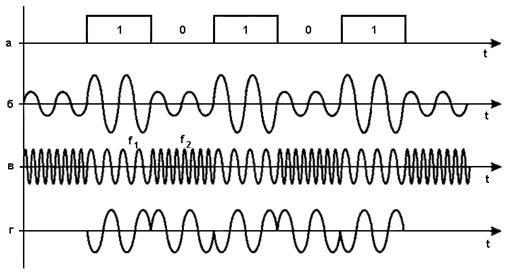

Вирус (Virus) — программа, размножающаяся путем создания и распространения своих, возможно измененных, копий. Вирус занимает дисковое пространство, оперативную память, может мешать корректной работе программ и содержать в себе деструктивные компоненты.

Червь (Worm) — одна из разновидностей компьютерных вирусов. В отличие от других, не заражает (не модифицирует) существующие файлы, а создает свои собственные, в которых в чистом виде содержится тело червя. Делятся на файловые, архивные, сетевые (Net-Worm), почтовые (Email-Worm).

Файловый червь — создает свои копии в файлах (со случайными или генерирующимися по определенным правилам именами), располагающихся в тех или иных папках. Делается ставка на психологический фактор: пользователь, обнаружив неизвестный исполнимый файл, запустит его, чтобы посмотреть, что же это за программа.

Архивный червь — дописывает свои копии к существующим или создаваемым архивам (как правило, используется метод store, т.е. без сжатия, как наиболее быстрый — вирусу не требуется знать алгоритм архивации, достаточно только сделать заголовок определенного формата). За счет того, что для ускорения работы антивируса очень часто отключается проверка архивов, данный тип вирусов благополучно выживает. Поскольку архивы создаются либо для передачи файлов пс каналам связи, либо для длительного хранения информации, такой способ позволяет вирусам эффективно размножаться.

Сетевой червь — имеет встроенные возможности (функции) для работы с сетью и рассылки себя на другие компьютеры сети. Некоторые источники ошибочно относят Р2Р-червей (т.е. использующих возможности Р2Р-сетей типа Kazaa, Gnutella, eDonkey и других) к числу сетевых червей, однако они не имеют возможностей работы с сетью и лишь создают файлы на диске (в папках) локального компьютера в надежде на то, что зараженные папки будут использоваться при работе Р2Р-клиентов. Поэтому Р2Р-червей было бы правильнее относить к файловым червям.

Почтовый червь — рассылает себя по адресам электронной почты, используя для этого имеющиеся на компьютере почтовые программы или встроенные функции работы с SMTP-сервером. Списки почтовых адресов могут генерироваться случайным образом, а могут искаться в специфических файлах (адресные книги, текстовые документы) на зараженном компьютере. (Стоит отметить, что все последующие перечисленные вредоносные программы не относятся к числу вирусов, поскольку не имеют возможностей самостоятельного распространения).

Деструктивный троянский конь (Trojan) — программа, содержащая деструктивные недокументированные возможности, маскирующаяся под полезную программу, приводящая к несанкционированному уничтожению, блокированию, модификации, копированию информации, нарушению работы ЭВМ и сетей при запуске или в другой момент времени (при выполнении определенных условий). Маскировка используется для проникновения на компьютер под благовидным предлогом, а недокументированные функции проявляются уже после проникновения.

Шпион (Spy) — программа, осуществляющая не санкционированный доступ (НСД) к охраняемой законом информации, например к логинам и паролям пользователей. К шпионам относятся Keylogger (клавиатурный шпион), Spoofer (имитаторы приглашений для ввода атрибутов доступа), PSW (Password Stealer Ware -сборщики паролей), Sniffer (перехватчики передаваемых пакетов в локальной сети).

Клавиатурный шпион (KeyLogger, кейлоггер, от англ. «key logger» -«сохраняющий клавиши») — программа, сохраняющая все нажатые пользователем клавиши в специальный файл, возможно с последующее отправкой его злоумышленнику. Некоторые кейлоггеры позволяют ограничить окна, нажатия клавиш в которых нужно сохранять. В первую очередь интересны клавиши, нажимаемые в окнах с определенным заголовком (например, содержащим текстовые строки «Вход в систему», «Аутентификация», «Введите пароль», «Регистрация») и в окнах, г;; вводимые символы заменяются звездочками.

Сниффер (Sniffer, от англ. sniff — «нюхать») — программа для перехвата идущей по локальной сети информации. Некоторые снифферы умеют автоматически разбирать формат перехваченных пакетов и извлекать из них пароли, скачиваемые файлы и другую интересную информацию. Существуют узкоспециализированные снифферы, например для сбора UIN и паролей от программы ICQ.

Спуфер (Spoofer) — программа, позволяющая получать НСД к логинам и паролям пользователей, путем имитации приглашения входа в систему или регистрации для работы с программой (так называемый спуфинг. Spoofing). Все вводимые пароли сохраняются или отсылаются злоумышленнику, после чего спуфер имитирует ошибку ввода пароля и/или запускает настоящую программу входа в систему (иногда даже автоматически передает ей введенную информацию). Спуфер может быть запущен на компьютере даже пользователем с минимальными правами в системе. Для защиты от спуферов не стоит доверять приглашениям входа в систему или программу, если они инициализированы не Вами — нужно перезагрузить компьютер или самостоятельно запустить программу.

Программа удаленного администрирования (RAT, remote access trojan, remote access tool, бэкдор, backdoor, от англ. «back door» — «задняя дверь», «черный ход») — программа, предоставляющая удаленному пользователю возможности по управлению зараженным компьютером (доступ ко всем ресурсам), приводит к нарушению работы ЭВМ.

Клей (Dropper, Binder) — программа, для сокрытия другой вредоносной программы, путем «склеивания» ее с безвредным файлом (программой); приводят к несанкционированному копированию информации, нарушению работы ЭВМ.

Сканер портов (Port Scanner) — программа для просмотра открытых сетевых портов удаленного компьютера, определения параметров и характеристик программной и аппаратной среды; используются при подготовке к использованию других вредоносных программ; приводят к нарушению работы ЭВМ или их сети.

Кликер (Clicker) — программа, для накручивания счетчиков (посещения страниц, показа баннеров), увеличения популярности сайта в поисковиках, несанкционированно использует ресурсы компьютера, увеличивает трафик, тем самым приводят к нарушению работы ЭВМ или их сети.

Рекламная программа (AdWare, SpyWare) — программа для демонстрации рекламных окон, открытия рекламируемых сайтов. Помимо этого может следить за действиями пользователя (посещенные сайты, введенные строки для поиска) и работать совместно с другими вредоносными программами.

Шутка (Hoax, Joke) — программа, призванная испугать пользователя и спровоцировать его на действия, которые приведут к нанесению ущерба. Может маскироваться под полезную программу.

«Звонилка» (Dialer, PornWare) — программа для осуществления автоматического звонка через модем на международный телефонный номер, тарифицирующийся по особым (завышенным) тарифам или связь с которым осуществляется по каналам спутниковой связи. Единственным назначением таких звонков является извлечение прибыли. Звонки могут быть осуществлены одним из следующих способов:

— в списке соединений создается новое с привлекательным названием, в надежде на то, что пользователь воспользуется им из Интернета;

— изменяются настройки существующих соединений (подменяется телефонный номер);

— звонок осуществляется самой программой при обнаружении отсутствия пользователя на рабочем месте (такой вывод делается в том случае, если пользователь несколько минут не работал мышью и не нажимал клавиши клавиатуры);

— во время работы в сети Интернет через местного провайдера соединение разрывается вредоносной программой и осуществляется соединение с международным номером (под видом восстановления разорванного соединения);

— контролируется инициализация модемного звонка и в оперативной памяти осуществляется подмена телефонного номера, к которому идет обращение.

Хиджакер (Hijacker) — программа, осуществляющая несанкционированную пользователем перенастройку системы (например, смена обоев рабочего стола, обработчиков файлов по умолчанию), как правило, браузера (например, смена стартовой страницы, страницы поиска, соответствия префиксов протоколов).

Руткит (Rootkit) — программа (или технология) для перехвата системных функций операционной системы для маскировки своего присутствия в системе (процессов в памяти, файлов и папок на диске, ключей реестра), получения системных привилегий, затруднения удаления вредоносной программы. Могут использовать установку собственного драйвера или сервиса.

Статьи к прочтению:

Сегодня трудно представить себе человека, который не слышал бы словосочетание «компьютерный вирус». О компьютерных вирусах пишут в газетах, о них говорят…

Компьютерным вирусом называется программа, обычно малая по размеру (от 200 до 5000 байт), которая самостоятельно запускается, многократно копирует свой…

15 интересных фактов о компьютерных вирусах, которые полезно знать каждому пользователю

Получайте на почту один раз в сутки одну самую читаемую статью. Присоединяйтесь к нам в Facebook и ВКонтакте.

Компьютерные вирусы были не более чем мифом несколько десятилетий назад, но на протяжении многих лет ситуация изменилась коренным образом. В современные дни вредоносные программы стали очень весомой угрозой для правительств и крупных международных корпораций, для малого бизнеса и индивидуальных пользователей компьютеров. Во всем мире нет человека, который бы не рисковал подвергнуться кибер-атаке, независимо от того, насколько мощное антивирусное программное обеспечение стоит у него на компьютере.

1. Creeper Virus

Самым первым компьютерным вирусом был Creeper Virus, который был обнаружен в сети ARPANET, предшественнице Интернета, в начале 1970-х годов. Это была экспериментальная самовоспроизводящаяся программа, написанная Бобом Томасом из BBN Technologies в 1971 году.

2. Вирусы, черви и трояны

В настоящее время существуют три основные категории вредоносных программ-угроз: вирусы, черви и трояны. В то время, как их предназначение и то, каким именно они способом наносят вред, отличаются, все вирусы построены на одних и тех же принципах.

3. Melissa

Вирус Melissa (март 1999 года) был настолько мощным, что он заставил Microsoft и многие другие крупные компании отключить свои системы электронной почты. Почтовые сервера корпораций не работали до тех пор, пока вирус не был удален полностью.

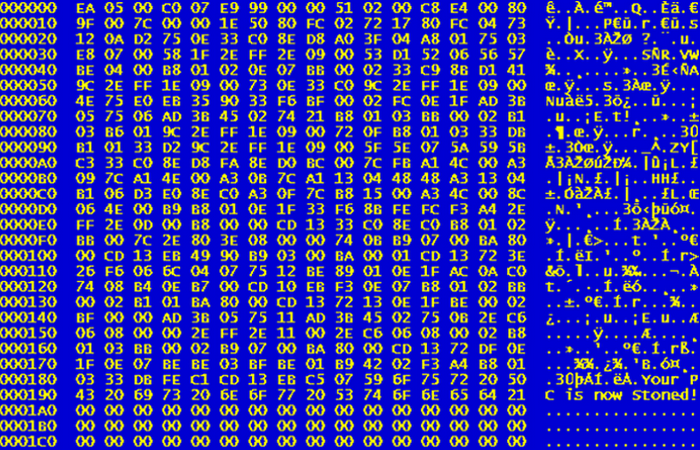

4. Заря эпохи персональных компьютеров

Перед тем как компьютерные сети получили широкое распространение, большинство вирусов распространялись через переносные носители информации, в частности через дискеты. На заре эпохи персональных компьютеров большинство пользователей регулярно обменивались информацией и программами на дискетах.

5. Вирусы вне закона

Тем не менее, создание компьютерного вируса сегодня не считается незаконным актом в США. Некоторые другие страны внедряют законы о компьютерной преступности, которые гораздо строже, чем в США. Например, в Германии запрещено обмениваться компьютерными вирусами вне зависимости от причины, а в Финляндии незаконным является даже написание компьютерного вируса.

6. Киберпреступность

Из-за постоянно растущего количества компьютерных вирусов и хакеров, возникают новые виды компьютерных преступлений. В наши дни так называемая киберпреступность охватывает широкий круг занятий, таких как кибер-терроризм, кибер-вымогательство и кибервойны.

7. Убытки — $ 38 млрд

Самым дорогим компьютерным вирусом всех времен стал червь MyDoom, который был запущен в январе 2004 года. Он привел к убыткам в размере $ 38 млрд. Согласно предварительным оценкам, этот вирус заразил 25% всех электронных писем.

8. Anonymous

На самом деле, очень легко стать членом Anonymous — самой известной международной сети хакеров. Но лишь немногие члены этой организации являются элитными хакерами, способными использовать недостатки безопасности в компьютерных системах и писать вирусы.

9. Активация через ссылку

Невозможно заразиться компьютерным вирусом, просто читая электронную почту. Вирус активируется только при нажатии на ссылку или при открытии инфицированного вложения.

10. Пугающая динамика

К 1990 году насчитывалось всего около 50 известных компьютерных вирусов. В конце 1990-х годов количество вирусов резко возросло до более чем 48 000. Сегодня каждый месяц появляются около 6 000 новых вирусов.

11. Осторожно, дети!

Некоторыми авторами вирусов являются дети, которые создают вирусы, чтобы просто проверить свои навыки программирования. Около 32% всех компьютеров в мире (то есть почти каждый третий компьютер) заражен какой-либо вредоносной программой.

12. Антивирусы не всесильны

Несмотря на максимальные усилия исследователей и разработчиков в области компьютерной безопасности, в настоящее время ни одна из существующих разновидностей антивирусного программного обеспечения не в состоянии определить все компьютерные вирусы.

13. VBA Microsoft Office

Вирусы могут быть написаны на различных языках программирования. Самыми популярными являются ассемблер, языки сценариев (такие как Visual Basic или Perl), C, Java и макро-языки программирования (например, VBA Microsoft Office).

14. Деревянный конь и вирус

Трояны, один из трех основных типов компьютерных вирусов, были названы в честь события из древнегреческой истории. Если быть точнее, создатели имели в виду деревянного коня, с помощью которого греческие войска тайно проникли в осажденную Трою.

15. ILOVEYOU

Созданный филиппинскими программистами Рионелем Рамонесом и Онелем де Гузманом в 2000 году, компьютерный червь известный как ILOVEYOU или «письмо счастья» стал одним из самых опасных компьютерных вирусов за всю историю. Вирус инфицировал около 10% в мире подключенных к Интернету компьютеров на то время. Убытки пользователей ПК по всему миру составили более $ 10 млрд.

Компьютер стал сегодня неотъемлемой частью жизнь человека. А учёные работают над совершенствованием суперкомпьютеров и мечтают, что найдут ответы на 10 загадок, которые суперкомпьютеры смогут разгадать в будущем .

Возникло подозрение, что на компьютере вирус. Что делать?

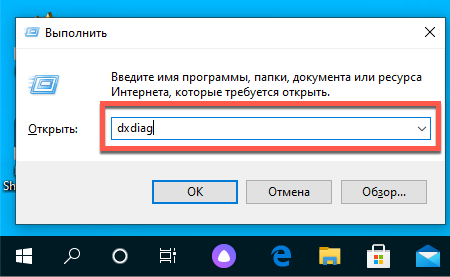

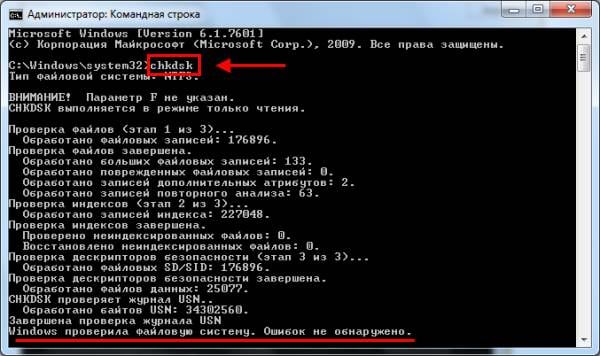

Если вы обнаружили перечисленные выше особенности в работе вашего ПК, то вы должны либо убедиться, что дело явно не в заражении, либо обнаружить внедрившийся вирус и уничтожить его. Следующие действия помогут вам в этом.

Просканируйте устройство антивирусом, если он ещё не стал жертвой злоумышленников и сохранил свою работоспособность. Если же это не помогло, воспользуйтесь другими антивирусами, а если угроза так и не была обнаружена, отключите компьютер от интернета или от локальной сети, прежде чем начать поиск вируса.

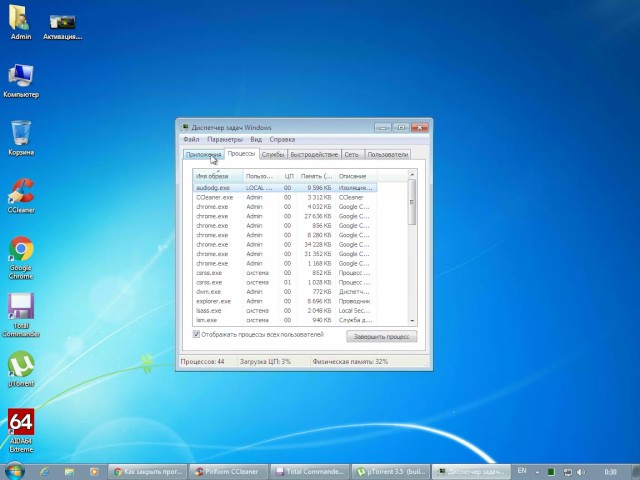

Проверьте, какие программы и ПО запущены на компьютере. Это можно сделать через раздел «Диспетчер задач» на Windows или «Мониторинг системы» на macOS. Удалите все новые незнакомые программы и те программы, которые не удаётся запустить.

Посмотрите список расширений в браузерах, чтобы удостовериться в отсутствии тех из них, которые вам неизвестны. Вызовите историю просмотров в браузерах и проверьте, что посещений странных сайтов зафиксировано не было.

Загляните в историю открывавшихся файлов в установленных на компьютере программах — возможно, там обнаружится что-то подозрительное. Эта информация доступна в разделе «Файл» в большинстве популярных программ.

Попробуйте самостоятельно обнаружить вирус или воспользуйтесь помощью специалистов. При обнаружении вредоносного файла удалите его.

Поменяйте пароли на всех своих аккаунтах. В случае фиксации рассылки спама от вашего имени сообщите своим контактам, что вы были взломаны. Если вы вводили на устройстве данные своих банковских карт, сообщите банкам о возможной утечке ваших личных данных, чтобы предотвратить кражу денежных средств.

Чтобы этот порядок действий вам никогда не пригодился на практике, используйте сложные и различающиеся пароли для своих аккаунтов, с осторожностью устанавливайте программы из непроверенных источников, используйте установленный по умолчанию файрволл или любой надёжный антивирус, а также своевременно устанавливайте все обновления программ и антивирусных баз. Тогда угрожать безопасности вашего компьютера и, соответственно, безопасности вашего сайта вряд ли что-то будет.