Информационные угрозы: что это, что к этому приводит, какие виды есть

Угрозы информационной безопасности — это потенциальные действия или воздействия, которые направлены на причинение ущерба системе информационной безопасности. На сегодняшний день известно более 100 видов потенциальных угроз, против которых нужно выстраивать собственную защиту, чтобы обеспечить безопасность защищаемым системам и информации.

Угрозы информационной безопасности делятся на две основные группы:

- естественные — это такие угрозы, которые возникают без помощи человека: пожар, наводнение, землетрясение, ураган и др.;

- искусственные — это такие угрозы, которые возникают только при взаимодействии с человеком.

Искусственные угрозы, в свою очередь, также подразделяются на две большие группы:

- непреднамеренные — это такие угрозы информационной безопасности, которые возникают в результате непрофессионализма или невнимательности человека;

- преднамеренные — это такие угрозы, которые люди провоцируют специально с целью нанести ущерб или выкрасть какую-то информацию, именно к таким угрозам относят все хакерские атаки на информационную безопасность.

Типы угроз компьютерной безопасности

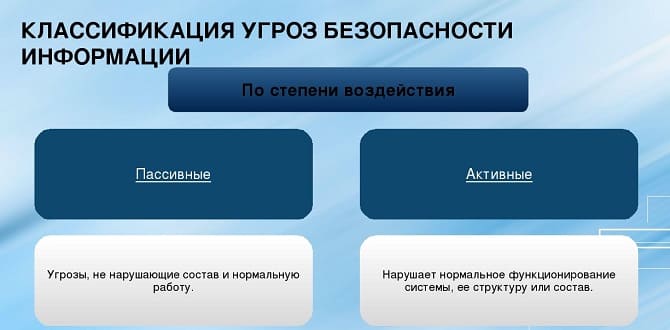

Классификация типов угроз информационной безопасности производится по способу компрометации информации в системе. Есть пассивные и активные угрозы.

Пассивные угрозы очень трудно обнаружить и в равной степени трудно предотвратить. Активные угрозы продолжают вносить изменения в систему, их достаточно легко обнаружить и устранить.

Вредоносное ПО

Следующим пунктом в нашем топе угроз идут вредоносные программы. Под понятие вредоносной программы подпадают все программы, которые написаны со злым умыслом. Все виды вредоносов мы рассматривать не будем, только основные, которым стоит придавать особое значение.

Макровирусы

В топе этого списка, к удивлению многих, будут макровирусы. Это вирусы, которые написаны на макроязыках, например, VBScript. Такие вирусы не зависят от платформ, и многие приложения для чтения файлов допускают встраивание макропрограмм в документы. При запуске такого файла программа может запустится автоматически, а пользователь даже ничего не заметит. Проще говоря, документы из пакета Office (Word, Excel, PoverPoint e.t.c.) могут иметь встроенные скрипты и макросы, которые запускают подобные макровирусы.

Представьте, что вы владелец крупного бизнеса. Вы ищите работников? Рассылаете им тестовые задания? Как много файлов возвращается вашему HR-у? Вы уверены, что на другом конце сети соискатель, а не злоумышленник, который хочет завладеть доступом к вашей корпоративной информации? Это повод задуматься и побеспокоится о своей защите.

Самый простой способ проверки – запустить такой документ на виртуальной машине Linux. В таком случае скрипт, написанный на VBScript, не запустится. К тому же зараженные файлы нельзя перезаписать в другом формате по команде «сохранить как…» или сохранить в другую директорию. Это важный отличительный признак зараженного документа.

Стелс-вирусы

Следующие в списке стелс-вирусы, которые скрывают свои действия от антивирусов. Делают они это путем перехвата сообщений к ОС и подмены их на ложные. Например, показывают пользователю или антивирусу оригинальное содержимое загрузочных секторов до заражения. Или перехватывают функции чтения или записи, чтобы скрыть факты изменения файла. Стелс-вирусы бывают и макровирусами. И нередко заражение происходит через файлы и документы.

Найти такие вирусы можно через загрузку с LiveСD, а антивирусами можно очистить загрузочные секторы. Конечно, если поведение такого вируса известно антивирусу. В ином случае поможет только переустановка системы с лоу форматированием.

Руткиты

Одни из самых плохих, неприятных и сложных в лечении вредоносов – руткиты. Это серьёзное программное обеспечение, которое даже в руках у неопытного злоумышленника может принести ему много бед, не говоря уже о жертве заражения. Разработкой таких вирусов и их эксплуатацией занимаются хакерские организации.

Руткит – это вирус, в котором собран функционал не одного вируса. Фактически это набор вирусных утилит, который работает с ядром системы. Он маскирует свои действия. Управляет процессами и событиями, которые происходят в системе. Собирает данные и может отправлять их на удаленный сервер.

Он сам заметает за собой следы вторжения в систему и может прятать другие вирусы, такие как:

- Снифферы – программы для перехвата и анализа траффика;

- Кейлоггеры – собирают информацию с клавиатуры;

- Троянские программы – имитируют работу программ, но на самом деле делают вредоносные действия. Предположим, скачали вы кейген для какой-нибудь программы. Да, она работает. Но в то же время он собрал информацию с вашего браузера и отправил её на удаленный сервер;

- Зомби вирус – включает компьютер в сеть ботнетов.

Руткит может поселиться во встроенном ПО. Например, если вирус проникнет в чип прошивки винчестера, то простым форматированием его уже не удалить.

RAT вирус

Это вирус, который предоставляет злоумышленнику удалённый доступ к вашей системе. Аббревиатура собрана из английского «Remote Administration Tool», в переводе значит «средство удаленного администрирования». Знаете, как работает Team Viewer? Так вот, RAT-вирус — это то же самое, только ему не требуется ваше разрешение. Самые известные из них на слуху: Havex, ComRAT, AlienSpy. То, что их можно найти как в свободном доступе, так и приобрести за небольшие деньги, делает этот вид угрозы достойным упоминания. Обращайте внимание, на внезапно открывающиеся/закрывающиеся окна или странное поведение курсора.

Вымогатели

Ну и самые распространённые, одни из самых старых вредоносов – это программы вымогатели. Они берут под контроль вашу систему, шифруют ваши персональные файлы, и ключ дешифрации оказывается у злоумышленника. Затем следует сообщение о блокировке.

Существует два пути борьбы с вымогателями, и оба они неприятные. Во-первых, заплатить. Хакеры специально требуют не слишком большие суммы выкупа, чтобы стоимость зашифрованных данных перевешивала в пользу оплаты. Можно также попробовать взломать ключ шифрования, но есть риск потери всех файлов.

Однако не все вирусы-шифровщики, на самом деле, шифровальщики. Некоторые действуют по упрощённой схеме, блокируя доступ к операционной системе или другим программам, например, браузеру. Такие вирусы лечатся антивирусными LiveCD утилитами.

Вредоносная реклама

Еще одна серьёзная проблема. Вредоносная реклама – это онлайн-реклама, которая скрывает в себе вредоносный код. Все знают, что в Google или Яндекс есть рекламные сети. Сайты, работающие в этих рекламных сетях, устанавливают на своих страницах рекламные коды, в которых отображается реклама интересная пользователю.

Злоумышленники запускают свои рекламные кампании с определенными скриптами, которые работают сообща со скриптами из других локаций, и так далее, чтобы замести следы для модераторов рекламной сети. Переходя по такой рекламе, пользователь подвергается атаке и получает вредоносную программу.

Примером такого вредоноса может быть Adware программа, которая принудительно показывает вам рекламу без вашего на то согласия. Такие программы заменяют рекламную выдачу поисковой системы своей, перенаправляют на другие сайты и всячески борются со своим удалением путем создания собственных копий.

Большие корпорации могут бороться с такой рекламой благодаря огромной базе и ресурсам. Они первыми получают самую новую информацию от экспертов и имеют целые отделы, занимающиеся информационной безопасностью. К сожалению, рекламные сети поменьше почти безоружны перед такими вредоносами и могут защититься лишь от старых и известных векторов атак.

Раздражающая и потенциально опасная реклама

Назойливая реклама преследует нас повсюду. Каждый сталкивался с ситуацией, когда перед видео на YouTube необходимо просматривать 30-секундный рекламный ролик. Это не только отвлекает от работы, мешает просматривать сайты, вести переписку: загрузка рекламного сообщения на вашем экране (будь то преролл или баннер) съедает часть вашего интернет-трафика. Получается, что за эту рекламу вы еще и платите. Часто из-за большого веса рекламных сообщений, сайты грузятся дольше. От этого у смартфонов значительно сокращается заряд батареи. Кроме того, реклама может содержать вредоносный код или вести на сайты с таким кодом.

Программы-шпионы проникают в компьютер вместе с подозрительным контентом, который вы скачиваете из сети. Шпионы собирают личные данные, анализируют ваши действия, составляют список часто посещаемых сайтов, просматривают поисковые запросы, а затем отправляют эту информацию поставщикам интернет-услуг. Такие программы работают в фоновом режиме и, как правило, не заметны для обычных пользователей.

Вам может показаться, что шпионы безвредны, но это не так. Они способны отключить антивирус, а также передать ваши данные злоумышленникам.

Чтобы избежать знакомства с программами-шпионами, старайтесь не устанавливать на компьютер условно-бесплатные программы и не нажимайте на рекламные ссылки, которые открываются во всплывающих окнах.

Угрозы информационной безопасности, которые наносят наибольший ущерб

Рассмотрим ниже классификацию видов угроз по различным критериям:

- Угроза непосредственно информационной безопасности:

- Доступность

- Целостность

- Конфиденциальность

- Компоненты на которые угрозы нацелены:

- Данные

- Программы

- Аппаратура

- Поддерживающая инфраструктура

- Случайные или преднамеренные

- Природного или техногенного характера

- Внутренние

- Внешние

Применимо к виртуальным серверам, угрозы, которые Вам как администратору сервера, необходимо принимать во внимание это — угроза доступности, конфиденциальности и целостность данных. За возможность осуществления угроз направленных на конфиденциальность и целостность данных, не связанные с аппаратной или инфраструктурной составляющей, Вы несете прямую и самостоятельную ответственность. В том числе как и применение необходимых мер защиты, это Ваша непосредственная задача.

На угрозы направленные на уязвимости используемых Вами программ, зачастую Вы как пользователь не сможете повлиять, кроме как не использовать данные программы. Допускается использование данных программ только в случае если реализация угроз используя уязвимости этих программ, либо не целесообразна с точки зрения злоумышленника, либо не имеет для Вас как для пользователя существенных потерь.

Обеспечением необходимых мер безопасности от угроз направленных на аппаратуру, инфраструктуру или угрозы техногенного и природного характера, занимается напрямую та хостинг компания, которую Вы выбрали и в которой арендуете свои сервера. В данном случае необходимо наиболее тщательно подходить к выбору, правильно выбранная хостинг компания на должном уровне обеспечит Вам надежность аппаратной и инфраструктурной составляющей.

Вам как администратору виртуального сервера, данные виды угроз нужно принимать во внимание только в случаях при которых даже кратковременная потеря доступа или частичная или полная остановка в работоспособности сервера по вине хостинг компании могут привести к не соизмеримым проблемам или убыткам. Это случается достаточно редко, но по объективным причинам ни одна хостинг компания не может обеспечить Uptime 100%.

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При попытке перейти на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заражать компьютер вредоносными программами. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Именно поэтому очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять не используемую программу. К ним относятся неиспользованые расширения браузера.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова откроют вкладки после обновления.

Материалы по теме

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Первый в истории компьютерный вирус (под названием Creeper) был написан Бобом Томасом из компании BBN Technologies в 1971 году. Creeper был экспериментальной самовоспроизводящейся программой, которая не имела никакого злого умысла. Она лишь отображала простое сообщение: «Я — Крипер. Поймай меня, если сможешь!».

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием «Brain», чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. ‘Brain’ считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.