Возможна ли установка компонентов по vipnet администратор цус и укц на два отдельных компьютера

ViPNet Administrator (Администратор) — это базовый программный комплекс для настройки и управления защищенной сетью, включающий в себя:

- ViPNet NCC (Центр Управления Сетью, ЦУС) — программное обеспечение, предназначенное для конфигурирования и управления виртуальной защищенной сетью ViPNet.

- ViPNet KC & CA (Удостоверяющий и Ключевой Центр, УКЦ) — программное обеспечение, которое выполняет функции центра формирования ключей шифрования и персональных ключей пользователей — Ключевого Центра, а также функции Удостоверяющего Центра.

ViPNet NCC решает следующие задачи:

- Создание узлов защищенной сети, пользователей и допустимых связей между ними путем формирования необходимых баз данных для работы Удостоверяющего и Ключевого Центров;

- Определение политики безопасности на каждом узле и формирование списка прикладных задач, которые должны выполняться на каждом узле (шифрование трафика, ЭЦП, Деловая Почта и т.д.);

- Автоматическая рассылка всем узлам сети разнообразной справочно-ключевой информации (справочников связей узлов, корневых и отозванных сертификатов, новых ключей шифрования, информации о связях с другими сетями ViPNet и др.);

- Проведение автоматического централизованного обновления ПО ViPNet на узлах защищенной сети, включая программно-аппаратные комплексы ViPNet Coordinator HW;

- Организация межсетевого взаимодействия с целью установления защищенных связей между объектами нескольких сетей ViPNet;

- Управление лицензиями, включая иерархическое распределение лицензий по подчиненным сетям.

Основными функциями Ключевого Центра являются:

- Формирование и хранение первичной ключевой информации (мастер-ключи шифрования и межсетевые мастер-ключи);

- Формирование ключей шифрования для узлов защищенной сети и ключей шифрования между пользователями защищенной сети (двухуровневая схема);

- Выполнение процедур смены мастер-ключей и компрометации ключей шифрования;

- Выработка персональных ключей защиты пользователей и криптографически надежных парольных фраз (паролей);

- Запись персональных ключей пользователей на аппаратные носители ключей — электронные идентификаторы (eToken, ruToken, Smartcard, touch memory).

Все ключи шифрования, формируемые Ключевым Центром, — симметричные, длиной 256 бит, используются при шифровании прикладных данных и IP-трафика по ГОСТ 28147-89.

Основными функциями Удостоверяющего Центра являются:

- Создание ключей подписи и издание сертификатов Уполномоченных лиц УЦ, формирование запроса на издание сертификата Уполномоченного лица к головному УЦ;

- Импорт сертификатов Уполномоченных лиц УЦ смежных сетей и головного УЦ;

- Создание ключей подписи пользователей и издание соответствующих сертификатов, рассмотрение запросов на издание сертификатов от пользователей сети;

- Взаимодействие с Центрами Регистрации;

- Выполнение операций по отзыву, приостановлению и возобновлению сертификатов, рассылка списков ототозванных сертификатов;

- Ведение журналов работы и хранение списков изданных сертификатов;

- Запись сертификатов и секретных ключей пользователей на аппаратные носители ключей;

- Кросс-сертификация с УЦ других производителей (УЦ «Крипто-Про», УЦ «Сигнал-КОМ», «Стандарт УЦ» и др.)

УЦ обеспечивает возможность формирования ключей подписи и их сертификацию на основе алгоритма ГОСТ Р 34.10-2001. Сертификаты формируются в формате X.509 v3 и могут быть сохранены по стандартам PKCS.

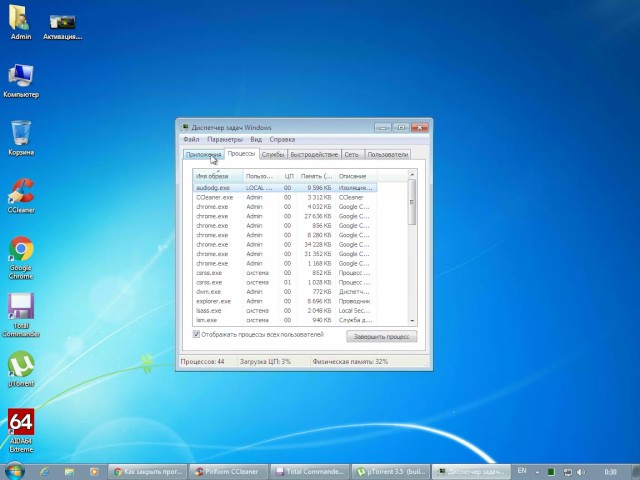

Программное обеспечение, входящее в состав набора ViPNet Administrator, устанавливается на компьютеры вместе с программным обеспечением ViPNet Client. Это делается с целью сетевой защиты составляющих ViPNet Administrator и их включения в единую защищенную сеть ViPNet.

Программное обеспечение ViPNet NCC и ViPNet KC&CA можно установить как единый программный комплекс на один компьютер, так и на разные, поручив работу с данными программами разным сотрудникам. Это позволяет разграничивать сферы ответственности администраторов защищенной сети и решать проблему «суперпользователя».

Система защиты информации ViPNet – ответы к тесту

1. 14. Что является единицей разграничения доступа в защищенной сети?

Тип коллектива (ТК)

2. 9. На какие три категории можно условно разделить все продукты для создания VPN?

3. 35. Чем, по сути, является значение хеш-функции?

4. 4. Какой из видов VPN реализует взаимодействие между сегментом корпоративной сети и одиночным пользователем?

Remote Access VPN

5. 39. Какой аспект информационной безопасности (помимо трех стандартных: конфиденциальность, целостность и доступность) обеспечивается СЗИ ViPNet?

6. 37. Для чего используются асимметричные алгоритмы шифрования в системе ViPNet?

Для обмена ключами шифрования и электронной цифровой подписи

7. 20. В каких 4-х прикладных задачах (ПЗ) необходимо зарегистрировать АП, на который устанавливается ПО ViPNet [Администратор]?

8. 48. В чем состоят проблемы симметричного шифрования? (2 ответа)

В обеспечении доверенной доставки ключей

В росте количества ключей с ростом числа пользователей

9. 2. К какому типу сетей относятся сети ViPNet?

10. 33. Какими свойствами обладает хеш-функция? (3 ответа)

11. 50. Какую задачу защиты информации решает ЭЦП?

Задачу обеспечения аутентичности и целостности сообщения

12. 16. Что нужно сделать в ЦУС, чтобы заново начать генерацию DST файлов?

Сменить структуру сети и скопировать в УКЦ данные, необходимые ему для генерации ключевой информации

13. 5. Какой из видов VPN реализует взаимодействие между несколькими распределенными филиалами одной организации?

14. 36. Для чего используются симметричные алгоритмы шифрования в системе ViPNet?

Для шифрования сообщений и проверки целостности информации

15. 44.От чьего имени каждый абонент системы ViPNet имеет возможность подписывать сообщения цифровой подписью?

От своего имени

16. 7. Какой из видов VPN реализует взаимодействие между сегментом корпоративной сети и сетью заказчика?

17. 42. Асимметричные ключи какого типа используются в системе ViPNet? (2 ответа)

Асимметричные ключи цифровой подписи

Асимметричные ключи шифрования

18. 13. Какой компонент не входит в состав VPN?

Системы обнаружения атак

19. 83. Какой из паролей является самым важным в сети ViPNet?

Пароль для входа в УКЦ

20. 94. Что служит основой для генерации паролей электронной рулеткой?

Набор слов для парольной фразы в специальном словаре

21. 29. Какие ключи ЭЦП и какой длины находятся на ключевой дискете абонента?

Секретный ключ длиной 256 бит и открытый ключ длиной 1024 бит (по ГОСТ 34.10-94) или 512 бит (по ГОСТ 34.10-2001)

22. 43.От чьего имени каждый абонент системы ViPNet имеет возможность зашифровывать информацию?

От имени коллектива, в который входит абонент

23. 19. Где задаются полномочия (права доступа пользователей)?

В центре управления сетью (ЦУС)

24. 32. В чем состоит особенность значения хеш-функции?

Значение хеш-функции имеет фиксированную битовую длину

25. 6 Какой из видов VPN реализует взаимодействие между двумя узлами корпоративной сети?

26. 25. Где хранится мастер-ключ?

В подкаталоге . /KC/MASTERS

27. 72. В каких пределах находится длина пароля для АП в сети ViPNet?

От 6 до 32 символов

28. 61. В чем проявляются преимущества асимметричного шифрования, использующего эллиптические кривые? (2 ответа)

Уменьшение размера ключей

29. 45. Зависит ли длина цифровой подписи от длины подписываемого сообщения?

30. 17. Что должен сделать администратор при смене мастер-ключа?

Вновь сгенерировать все DST-файлы

31. 27. Для чего служит ключевой набор?

Для шифрования и дешифрования информации, передаваемой между коллективами и между сетевыми узлами

32. 24. Зачем нужны главные абоненты?

Для сертификации (подтверждения) открытых ключей остальных абонентов

33. 31. Как называется результат применения хеш-функции? (3 ответа)

Код аутентификации сообщения

34. 40. На что распространяется стандарт Х.509?

На формат цифрового сертификата

35. 12. Какие 3 фактора влияют на выбор категории продуктов для создания VPN?

Объем обрабатываемого трафика

Технические навыки сотрудников

36. 1. Что означает аббревиатура ViPNet?

Virtual Private Network

37. 96. Сколько уровней полномочий предусматривается в сети ViPNet?

38. 30. Для чего предназначена хеш-функция? (3 ответа)

Для аутентификации источника данных

Для построения систем контроля целостности данных при их передаче или хранении

Для «сжатия» произвольного сообщения

39. 3. Какие 4 вида сетей VPN Вы знаете?

Remote Access VPN

40. 46. На что распространяется схема Эль-Гамаля?

На процедуру цифровой подписи

41. 47. К какому типу алгоритмов шифрования относится алгоритм DES?

К алгоритмам блочного шифрования

42. 18 Какие 4 компонента содержатся в DST файле?

Файл лицензии infotecs.re

43. 38. На основе какой схемы строится ЭЦП в системе ViPNet?

На основе схемы с открытыми ключами

44. 21. В какой прикладной задаче (ПЗ) задается уровень полномочий для работы с программой «Деловая почта»?

Центр управления сетью

45. 34. Какова роль открытого ключа в цифровой подписи?

Открытый ключ используется для расшифрования подписи

46. 26. Что находится на ключевой дискете?

Персональные ключи, ЭЦП, хэш для проверки пароля

47. 11. Стоимость какой категории продуктов для создания VPN самая большая?

48. 49. Какую задачу защиты информации решает асимметричное шифрование?

Задачу обеспечения конфиденциальности данных

49. 10. К какой категории продуктов для создания VPN относится СЗИ ViPNet?

50. 41. Укажите размер значения хеш-функции по ГОСТ Р 34.11-94?

51. 23. Что такое сетевой узел?

Это отдельный абонентский пункт (АП) или сервер-маршрутизатор (СМ)

52. 22. Что происходит при нажатии кнопки «Сформировать все справочники» в ЦУС?

Формируются справочники АП и СМ и передаются в КЦ для формирования справочников КЦ

53. 28. Чем защищаются ключевые наборы каждого абонента защищенной сети? (2 ответа)

Шифрованием на свертке парольного и персонального ключей

Шифрованием на персональном ключе

54. 35. Какова роль открытого ключа в асимметричной схеме шифрования сообщения?

Открытый ключ используется для зашифрования сообщения

55. 15. Какой является сеть ViPNet с точки зрения маршрутизации?

Скачать Система защиты информации ViPNet – ответы к тесту sistema-zashhity-informacii-vipnet.zip [17,44 Kb] (cкачиваний: 1610)

Работа узлов без использования Firewall

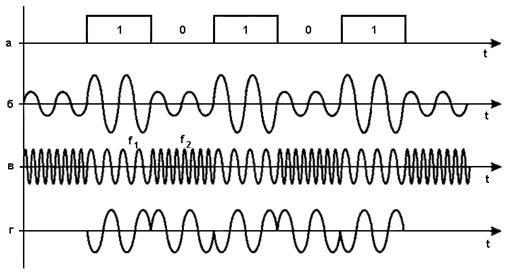

В этом случае опция «Использовать межсетевой экран (Firewall)» в настройках узла отключена. Такой режим следует использовать, если узел имеет хотя бы один IP-адрес, доступный напрямую с любого другого узла сети, связанного с данным узлом, например, реальный адрес Интернет. Любые узлы, установленные в этот режим, взаимодействуют между собой всегда напрямую по доступному адресу. При этом трафик между абонентскими пунктами в этом режиме инкапсулируется в IP-пакеты протокола IP/241 (Рисунок 3). Трафик таких узлов с координаторами, с узлами, находящимися за координаторами, другими типами Firewall, всегда упаковывается в протокол IP/UDP.

Если узел в таком режиме находится в локальной сети с частными адресами, подключенной к внешней сети через Firewall или другие устройства, осуществляющие преобразование адресов, то он не сможет взаимодействовать с узлами, находящимися во внешней сети.

ViPNet-координатор, находящийся в этом режиме и установленный на границе сетей, выполняет функции NAT для VPN-соединений между узлами ViPNet в сторону каждой из сетей. То есть во все IP-пакеты, инкапсулированные в UDP-формат и проходящие через ViPNet-координатор, в качестве адреса источника подставляется адрес соответствующего интерфейса координатора.

ViPNet-координатор выполняет также шифрование, инкапсуляцию в UDP-формат (туннелирование) заданного открытого трафика локальной сети, который должен быть передан другим узлам ViPNet или открытым компьютерам, находящимся за другими координаторами (Рисунок 3).

Туннелироваться может трафик любых устройств, находящихся со стороны любого сетевого интерфейса. При этом передача закрытого трафика производится от имени адреса интерфейса координатора, с которого уходит этот трафик, (то есть выполняется NAT).

Если узел ViPNet взаимодействует с туннелируемым некоторым координатором компьютером, и этот компьютер находится в одной подсети, заданной для узла ViPNet, то в этом случае узел ViPNet взаимодействует с этим компьютером напрямую без шифрования трафика.

Расшифрованные пакеты для туннелируемых компьютеров всегда отправляются в сеть от имени реального или виртуального (о технологии виртуальных адресов будет рассказано ниже) адреса компьютера, пославшего этот пакет.

Возможна ли установка компонентов по vipnet администратор цус и укц на два отдельных компьютера

АСИОУ — автоматизированная система информационного обеспечения управления образовательным процессом › Поддержка АСИОУ › Вопросы по работе VipNet (защищенный канал связи)

Перенос випнета на другой компьютер

- Голосов: 0 — Средняя оценка: 0

Ruslan

Administrator

17-02-2015, 15:06 (Последний раз сообщение было отредактировано 22-06-2016, 16:10 пользователем Ruslan.)

Перенос программы випнет на другой компьютер осуществить несложно.

Для начала необходимо к этой процедуре подготовиться:

1) сделать резервную копию настроек из программы VipNet Monitor: меню «Сервис», пункт «Экспорт настроек»

2) скопировать каталог с ключами: C:Program Files(x86)InfoTeCSViPNet Clientuser_AAAA или C:Program FilesInfoTeCSViPNet Clientuser_AAAA, где АААА — произвольный набор цифр

После этого необходимо компьютер с випнетом выключить или перезагрузить, поскольку при выходе из программы Vipnet Monitor связь не разрывается. при последующей загрузке появится, как обычно, окно ввода пароля випнет — нужно отказаться от ввода пароля и согласиться работать с отключенной защитой. В противном случае у вас окажется два компьютера с один ключем и это очень негативно скажется на всей работе. После установки и настройки випнета на другом компьютере с исходного его лучше удалить, чтобы не запустили случайно.

На новом компьютере устанавливается Vipnet Client как обычная программа, и каталог с ключами user_AAAA копируется на диск в место установки. После перезапуска компьютера запустится Vipnet Monitor и потребует провести инициализацию. Для этого ему надо указать путь к каталогу ключей пользователя: C:Program Files(x86)InfoTeCSViPNet Clientuser_AAAA или C:Program FilesInfoTeCSViPNet Clientuser_AAAA. Введите пароль и все — программа должна заработать.

Можно импортировать настройки (через программу VipNet Monitor: меню «Сервис», пункт «Импорт настроек»).

Процедура переноса хорошо описана в «Vipnet Client Монитор 3.2. Руководство пользователя», раздел «Перенос абонентского пункта на другой компьютер», Можно выполнить все по инструкции, а можно просто установить программу и выполнить только пункты 7-9 из этой главы.

Если каталог установки был утерян (удалили, отформатировали диск, сломался диск и пр.) — для первичной инициализации нужен ключевой файл (*.dst). Надо обратиться в ОКЗ данной сети (для ресурсов типа СИР, РКИС, АИСДОУ, АСИОУ — это ГБУ «Электронный регион», для ЕГЭ — не знаю, но скорее всего випнет для ЕГЭ сейчас не поддерживается) за получением нового. Старый файл, который был оставлен в 2013-2014 годах использовать нельзя — работать не будет.

Администрирование защищенных сетей

Количество юридических лиц, подключенных к крупной, территориально распределенной защищенной сети ViPNet, может доходить до нескольких сотен.

Администрирование такой сети сопряжено с изготовлением и распределением ключевых документов/ключевой информации и передачей шифровальных (криптографических) средств сторонним юридическим лицам, что является лицензируемым видом деятельности и требует от исполнителя наличие лицензии ФСБ.

Получение организацией лицензии ФСБ – трудоёмкий процесс, а владение связано с дополнительными постоянными расходами и поэтому не всегда оправданно.

Именно для таких случаев мы предлагаем 2 сценария аутсорсинга администрирования сетей ViPNet:

1. Аутсорсинг удостоверяющего и ключевого центра (УКЦ).

Мы берем на себя работы по администрированию компонента УКЦ Вашей защищенной сети ViPNet: формируем и обновляем ключи для сетевых узлов ViPNet, а также управляем сертификатами и списками аннулированных сертификатов. Компонент Центр управления сетью (ЦУС) остается у Вас.

2. Полный аутсорсинг администрирования.

Заключается в передаче на аутсорсинг компонентов ЦУС и УКЦ ViPNet Administrator и следующих задач:

Основными функциями Удостоверяющего центра являются:

- Кросс-сертификация с УЦ, в том числе других производителей (УЦ «Крипто-Про», УЦ «Сигнал-КОМ», «Стандарт УЦ» и др.);

- Формирование иерархии удостоверяющих центров – установление отношений «вышестоящий подчиненный» между УЦ;

- Создание ключевых пар и издание соответствующих сертификатов, рассмотрение запросов на издание сертификатов;

- Взаимодействие с Центрами регистрации;

- Выполнение операций по отзыву, приостановлению и возобновлению сертификатов, рассылка списков аннулированных сертификатов;

- Ведение журналов работы и хранение списков изданных сертификатов;

- Запись сертификатов и закрытых ключей на аппаратные носители ключей.

Программное обеспечение, входящее в состав набора ViPNet Administrator, устанавливается на компьютеры вместе с программным обеспечением ViPNet Client. Это делается с целью сетевой защиты составляющих ViPNet Administrator и их включения в единую защищенную сеть ViPNet.

Программное обеспечение ViPNet NCC и ViPNet KC&CA можно установить как единый программный комплекс на один компьютер, так и на разные, поручив работу с данными программами разным сотрудникам. Это позволяет разграничивать сферы ответственности администраторов защищенной сети и решать проблему «суперпользователя».