Проблема с Secret Net 6 Сетевая Версия

Здравствуйте!

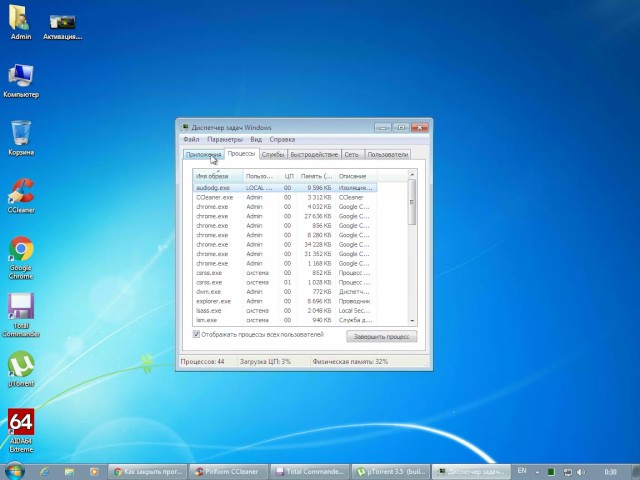

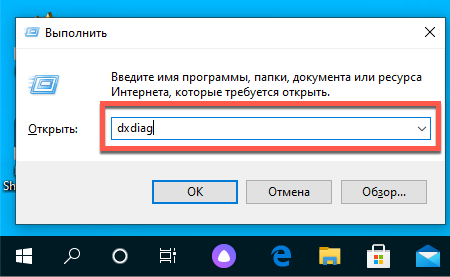

В нашей организации возникла проблема при использовании системы Secret Net 6 Сетевая Версия. На одном из наших компьютеров с установленным клиентом Secret Net 6 стали сбрасываться настройки политики безопасности. Через машину в течение дня проходит множество флеш-накопителей, и обычно компьютер работает в жестком режиме, с контролем и блокировкой новых устройств. Однако (как правило, с утра) новые флеш-накопители перестают блокироваться, и система распознает их как обычное новое оборудование. Мы исправляем эту проблему следующим образом: на вкладке «Защитные механизмы Secret Net 6» окна управления Secret Net снимаем и после перезагрузки устанавливаем 2 галочки – затирание данных и контроль устройств. После перезагрузки компьютера новые носители начинают блокироваться и пользователь продолжает работать, однако на следующее утро ситуация повторяется.

В процессе разбирательств по этому вопросу в журнале Событий Secret Net были обнаружены записи (при каждой загрузке) следующего содержания:

«.

Нарушение целостности ресурса. Тип ресурса: Значение реестра Имя ресурса HKLMSYSTEMCurrentControlSetServicesSnDacsStart Задание: Контроль СЗИ Метод контроля: проверка содержимого алгоритм CRC7

Нарушение целостности ресурса. Тип ресурса: Значение реестра Имя ресурса HKLMSYSTEMCurrentControlSetServicesSnEraserStart Задание: Контроль СЗИ Метод контроля: проверка содержимого алгоритм CRC7

. «

скриншот: http://ompldr.org/vZHBxYQ/%D1%81%D0%BA%D1%80.bmp

Вполне возможно, что это сообщение связано с нашей проблемой. Хотелось бы услышать ваше мнение по поводу данной проблемы – каковы могут быть причины и как решить эту проблему раз и навсегда?

Программно-аппаратные средства обеспечения информационной безопасности: Учебное пособие (2-е издание)

В пособии изложены основные принципы организации защиты в компьютерных системах обработки конфиденциальной информации, приведено описание конкретных аппаратно-программных систем защиты информации.

Приведенный ниже текст получен путем автоматического извлечения из оригинального PDF-документа и предназначен для предварительного просмотра.

Изображения (картинки, формулы, графики) отсутствуют.

В сетевой версия СЗИ Secret Net также предусмотрено

Система централизованного управления

В качестве хранилища информации в системе централизованного управления используется Active Directory (AD). Для нужд централизованного управления Secret Net 6 схема Active Directory расширяется — создаются новые объекты и изменяются параметры существующих. Для выполнения этих действий используется специальный модуль изменения схемы AD, который устанавливается и запускается на контроллере домена при установке системы централизованного управления. Для приведения параметров работы защитных средств компьютера в соответствие настройкам безопасности Secret Net 6, задаваемым с помощью групповых политик, используется агент Secret Net 6, установленный на каждом сервере или рабочей станции защищаемой сети.

Столь тесная интеграция Системы Управления с Active Directory позволяет легко использовать Secret Net 6 для организации защиты сети, использующей многодоменную структуру. Построение защитной системы сети, использующей многодоменную структуру, на основе выделенного сервера безопасности, как это было в системах защиты предыдущего поколения, имело ряд существенных недостатков. Постоянно возникающие проблемы синхронизации данных между контроллером домена и сервером безопасности, завышенные требования к аппаратной части сервера безопасности – всё это значительно затрудняло централизованное управление безопасностью информационной системы. В Secret Net 6 эти проблемы принципиально отсутствуют.

Оперативный мониторинг и аудит

В Secret Net 6 предусмотрена функция оперативного мониторинга и аудита безопасности информационной системы предприятия, которая позволяет решать такие задачи, как:

- оперативный контроль состояния автоматизированной системы предприятия (получение информация о состоянии рабочих станций и о работающих на них пользователях);

- централизованный сбор журналов с возможностью оперативного просмотра в любой момент времени, а также хранение и архивирование журналов;

- оповещение администратора о событиях НСД в режиме реального времени;

- оперативное реагирование на события НСД — выключение, перезагрузка или блокировка контролируемых компьютеров;

- ведение журнала НСД.

Система Оперативного управления имеет свою базу данных, в которой хранится вся информация связанная с работой сервера по обеспечению взаимодействия компонентов, а также журналы, поступающие от агентов.

В качестве базы данных используется СУБД Oracle 9i, 10g Express, 11g.

Мониторинг

Программа мониторинга устанавливается на рабочем месте администратора оперативного управления — сотрудника, уполномоченного контролировать и оперативно корректировать состояние защищаемых компьютеров в режиме реального времени.

С помощью программы мониторинга администратор может управлять сбором журналов с рабочих станций. Предусмотрено два варианта. Первый — сервер оперативного управления собирает журналы по команде администратора. Второй — администратор составляет расписание и передает его серверу, далее сервер собирает журналы в соответствии с этим расписанием.

Также предусмотрена возможность создать удобный для администратора вид представления сети – т.н. «срез» (например, по отделам, по территориальному размещению и т.п.), в случае крупной распределённой сети, делегировать другим администраторам выделенные им для управления сегменты сети.

Аудит

В системе Secret Net 6 для проведения аудита используются 4 журнала, три из которых – штатные журналы ОС и одни хранит сведения событий, происходящих в Secret Net 6. Журналы ведутся на каждом защищаемом компьютере сети и хранятся в его локальной базе данных. Сбор журналов осуществляется по команде аудитора или по расписанию.

Программа работы с журналами позволяет аудитору просматривать записи журналов и тем самым отслеживать действия пользователей, связанные с безопасностью автоматизированной информационной системы предприятия.

В журналах предусмотрена удобная система фильтрации по различным критериям, которая значительно упрощает работу, связанную с поиском и анализом событий.

С помощью программы работы с журналами аудитор может выдавать команды серверу на архивацию журналов, а также на восстановление журналов из архива. Предусмотрена возможность просмотра архивов, а также сохранения журнала в файл для последующей передачи и анализа записей вне системы Secret Net 6.

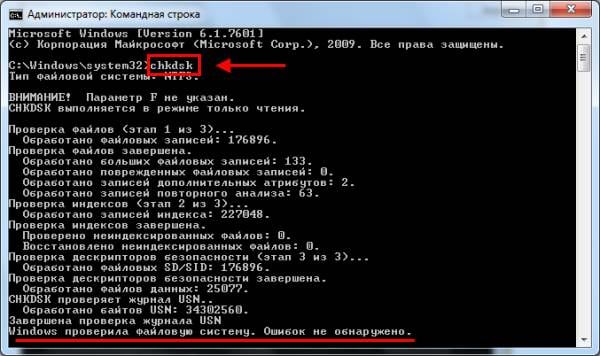

Причина блокировки приложения

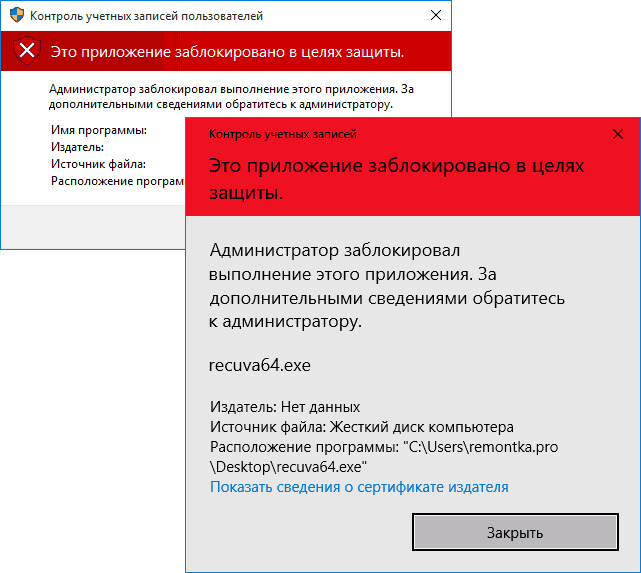

Обычно, причиной сообщения о том, что приложение было заблокировано является поврежденная, истекшая, поддельная или запрещенная в настройках Windows 10 цифровая подпись (находящаяся в списке не доверенных сертификатов) исполняемого файла. Окно с сообщением об ошибке может выглядеть по-разному (слева позади на скриншоте — в версиях Windows 10 до 1703, справа ниже — в версии Creators Update).

При этом иногда случается, что запрет запуска происходит не для какой-то действительно потенциально опасной программы, а для, например, старых официальных драйверов оборудования, загруженных с официального сайта или взятых с входящего в комплект компакт-диска с драйверами.

Может ли система Secret Net работать без аппаратной поддержки?

Без аппаратной поддержки система Secret Net остается полностью работоспособной. Аппаратная поддержка необходима для защиты от загрузки внештатной ОС с гибких дисков и CD-ROM.

При этом система Secret Net сертифицирована именно как программно-аппаратный комплекс и без средств аппаратной поддержки не может полностью соответствовать 3-му классу защищенности.

Доверенная информационная среда

Замкнутая программная среда

Для каждого пользователя компьютера формируется определенный перечень программ, разрешенных для запуска. Он может быть задан как индивидуально для каждого пользователя, так и определен на уровне групп пользователей. Применение этого режима позволяет исключить распространение вирусов, «червей» и шпионского ПО, а также использование ПК в качестве игровой приставки.

Используется для слежения за неизменностью контролируемых объектов с целью защиты их от модификации. Контроль может проводится в автоматическом режиме в соответствии с некоторым заданным расписанием, а также возможна проверка контроля целостности отдельного объекта по запросу администратора. Кроме того, при установке системы автоматически формируются настройки, которые обеспечивают минимально необходимый набор для безопасной эксплуатации системы.

Объектами контроля могут быть файлы, каталоги, элементы системного реестра и секторы дисков. Каждый тип объектов имеет свой набор контролируемых параметров. Так, файлы могут контролироваться на целостность содержимого, прав доступа, атрибутов, а также на их существование, т.е. на наличие файлов по заданному пути. При обнaружении несоответствия предусмотрены следующие варианты реакции на возникающие ситуации нарушения целостности:

регистрация события в журнале Secret Net;

блокировка компьютера;

восстановление поврежденной/модифицированной информации;

отклонение или принятие изменений.

Доступен режим – «Встроенная ЭЦП», позволяющий обновлять ПО с электронной подписью без необходимости корректировки настроек.

Контроль аппаратной конфигурации компьютера

Осуществляет своевременное обнаружение изменений в аппаратной конфигурации компьютера и реагирование на эти изменения. Предусмотрено два вида реакций:

регистрация события в журнале Secret Net;

блокировка компьютера.

Настройка производится:

для модели, класса или группы устройств;

индивидуально для каждого устройства.

Гарантированное затирание данных

Позволяет избежать утечек конфиденциальной информации при краже или утилизации оборудования. Осуществляется посредством многократной записи случайной информации на место удаляемого файла.

Функциональный контроль

Функциональный контроль предназначен для обеспечения гарантии того, что к моменту входа пользователя в ОС (т.е. к моменту начала работы пользователя) все ключевые компоненты Secret Net загружены и функционируют.

Защита информации в процессе хранения

Контроль печати конфиденциальной информации

Печать осуществляется под контролем системы защиты. При разрешенном выводе конфиденциальной информации на печать документы автоматически маркируются в соответствии с принятыми в организации стандартами. Для режима маркировки документов есть возможность выбора стандартной и расширенной обработки документов при печати. В стандартном режиме при печати фрагмента документа маркер будет содержать сведения только о распечатанных страницах без учета общего количества страниц документа. Все события вывода документов на печать фиксируются в журнале Secret Net.

Теневое копирование информации

Механизм теневого копирования обеспечивает создание в системе дубликатов данных, выводимых на отчуждаемые носители информации.

Теневое копирование поддерживается для устройств следующих видов:

подключаемые сменные диски;

дисководы гибких дисков;

дисководы оптических дисков с функцией записи;

принтеры.

Регистрация событий

Система Secret Net 7 регистрирует все события, происходящие на компьютере: включение/выключение компьютера, вход/выход пользователей, события НСД, запуск приложений, обращения к конфиденциальной информации, контроль вывода конфиденциальной информации на печать и отчуждаемые носители и т.п.

Удобство управления и настроек

Импорт и экспорт параметров

В Secret Net 7 реализована возможность экспорта и импорта различных параметров системы. После проверки корректности работы защитных механизмов на компьютере, принимаемом за эталонный, выполняется экспорт значений параметров в файл. Далее значения импортируются на необходимое количество компьютеров.

Формирование отчетов

В Secret Net предусмотрено получение различных отчетов о состоянии системы.

Отчеты могут содержать сведения: об установленном на компьютерах программном обеспечении;

настройках защитных механизмов и перечне защищаемых ресурсов; пользователях системы и настройках их параметров; установленных в системе комплексах «Соболь» и пользователях, имеющих к ним доступ; идентификаторах пользователей и режимах их использования; событиях, зафиксированных в журналах.