Прослушка на компьютере как определить

Современное развитие общества находится на том этапе, что невозможно представить свою жизнь без таких благ цивилизации, как телефон и компьютер. Работа, личные отношения уже во многом зависят от онлайн-связи. Человек общается дистанционно, ведет переписки, ищет нужную информацию и делится ею с остальными. Это во многом упрощает жизнь, но и привлекает в нее дополнительный риск. Все, откуда можно получить выгоду, может стать достоянием корыстных людей.

Злоумышленники в целях получения конфиденциальной информации могут не только устанавливать записывающие устройства в том помещении, где находится нужный объект, но и использовать для этого то, что обладает максимумом информации о человеке, — его компьютером.

Прослушка компьютера может вестись с целью как материальной выгоды (прослушивание бизнес-бесед, финансовых сделок), так и получения личной информации (контроля самого объекта слежки). Так или иначе, эти действия негативно сказываются на ощущении комфорта и безопасности человека. Нужно знать, как этому противостоять.

Классификация программ слежения (trackware)

Трекеры классифицируются по следующим основаниям.

- По техническим устройствам — для смартфонов, планшетов, ноутбуков, настольных компьютеров, серверов, суперкомпьютеров.

- По операционной системе — для Windows, Linux, iOS, Android, других. Универсальных версий практически не бывает, поскольку трекер интенсивно использует особенности ОС.

- По возможностям — сбор системной информации (если трекер является частью функциональности шпионской программы), отслеживание нажатий клавиш, прослушка, визуальное слежение. Существуют комплексные решения, позволяющие вести широкомасштабное наблюдение.

- По направленности — для противозаконной деятельности, на легальных основаниях. Как правило, один и тот же трекер можно использовать в различных целях.

Бесплатные программы для удаления программ-шпионов

Ниже приведены несколько бесплатных антишпионских программ, которые могут сканировать жесткий диск, флэш-диск, внешний жесткий диск и т. д. для удаления шпионских программ. Некоторые из них работают только тогда, когда вы вручную запускаете сканирование, другие постоянно контролируют ваш компьютер, чтобы убедиться, что шпионское ПО не может модифицировать ваш компьютер или контролировать вашу информацию.

Примечание: Известно, что все программы, упомянутые ниже, сканируют на наличие шпионских программ, но они могут не сканировать другие объекты, например вирусы. Другие сканеры удаляют некоторые виды вредоносных программ, но не шпионские, поэтому мы исключили их из этого списка.

Шпионское ПО часто поставляется вместе с обычным установщиком программы. См. Как безопасно загружать и устанавливать программное обеспечение — некоторые советы по предотвращению скачивания и установки шпионских программ.

KidInspector

Работает на ОС: Windows, Mac, Android, iOS

Бесплатный режим: представлен в ограниченном режиме

Описание утилиты:

Это программа для слежения за действиями на компьютере, которая позиционируется как софт типа Parental Control («Родительский контроль»). То есть ее можно использовать и как программу для слежения за рабочим компьютером, но в этом смысле функционал шпионского приложения по сбору данных ограничен нижеописанными моментами.

Скрытое наблюдение за системой выражается в функции keylogger, которая фиксирует нажатия клавиш на клавиатуре. При этом софт отслеживает текст, набранный в мессенджерах, поисковиках, внутри файлов и приложений. Фиксируется время работы, записываются все сопутствующие данные. То есть в отчете программы скрытого слежения будет указано – в какой момент какой мессенджер был запущен, какому контакту какие сведения были отправлены. То же касается e-mail и социальных сетей.

Установить шпион легко, у него простенький интерфейс, адаптация под задачи интуитивная. Этот софт для отслеживания действий пользователя и для слежки за компьютером имеет ряд функциональных отличий от конкурентов – он может подключиться к микрофону и веб-камере, ведя тайную запись. То есть как ПО типа «Родительский контроль» для слежения за домашним PC это решение действительно удобное и функциональное. Но у него нет трекера задач, нельзя блокировать доступ к ресурсам и софту, имеется возможность только просматривать и отслеживать сообщения и вести удаленный мониторинг.

Snitch

Шпионское программное обеспечение Snitch имеет всего одну версию и отлично умеет наблюдать за пользователями, «стучать» на них. Программа очень просто настраивается, не грузит компьютер и следит за пользователем в скрытом режиме.

Утилита Snitch умеет делать следующее:

- перехватывать события нажатия клавиш, информацию из промежуточного хранилища, наблюдать за включением/отключением и длительностью простоя компьютера, а также серфингом в сети, «читать» текстовые сообщения;

- контролировать процессы программ, защищая от действий злоумышленников, например, принудительного завершения;

- следить за действиями пользователей даже, если компьютер не подключен к интернету;

- анализировать события и создавать подробные отчеты и графики;

- не требует определенных настроек сети.

Snitch

Snitch — название этой программы переводится, как «стукач», причем очень недоброжелательно настроенный к пользователю. Snitch шпионит за действиями на компьютере.

Работает скрыто, не требует сложных настроек и мало влияет на быстродействие системы.

Программа выпускается в единственной версии.

Возможности и особенности Snitch:

- мониторинг клавиатуры, буфера обмена, системных событий, веб-серфинга и общения в мессенджерах;

- составление сводных отчетов и графиков контролируемых событий;

- нетребовательность к сетевой конфигурации;

- защита от несанкционированного завершения процесса программы;

- наблюдение ведется даже при отсутствии выхода в сеть.

Из недостатков можно заметить конфликты с антивирусами

Как обнаружить шпиона VkurSe ведущего скрытное наблюдение за компьютером.

Сегодня мы рассмотрим компьютерного шпиона VkurSe, который может воровать информацию о действиях пользователя и передавать через Интернет своему хозяину, оставаясь при этом совсем незамеченным. К нам в лабораторию по изучению шпионских угроз эта программа слежения попала по просьбе одного предпринимателя, он заподозрил утечку информации из своего офиса, но уверял, что на его компьютерах ничего нет, так как классические антишпионские защиты установлены и постоянно проводиться визуальная проверка работающих процессов. Такое бывает очень часто, основная задача разработчиков программ слежения заключается именно в сокрытии своих продуктов в системе и от того насколько тщательно шпион будет скрыт, зависит его главное цель, это кража информации. А наша задача состоит в обратном, это быстрое обнаружение любой скрытой слежки и защита от неё. На основе изучения всевозможных шпионских — компьютерных угроз мы разработали и постоянно усовершенствуем функционал программы антишпиона — маскировщика Mask S.W.B Pro. Её мы и посоветовали установить предпринимателю обратившегося к нам. После проверки компьютера системой мониторинга Mask S.W.B Pro стало ясно, что слежка за офисом осуществлялась с помощью шпионского приложения VkurSe, которое удалённо вело наблюдение за экраном компьютера и высылало ворованные данные на сервер компании разработчика, в личный кабинет злоумышленника.

О том, как обнаружить этот шпион, удалить его из системы или защититься от него, не удаляя с компьютера, расскажем в этой статье.

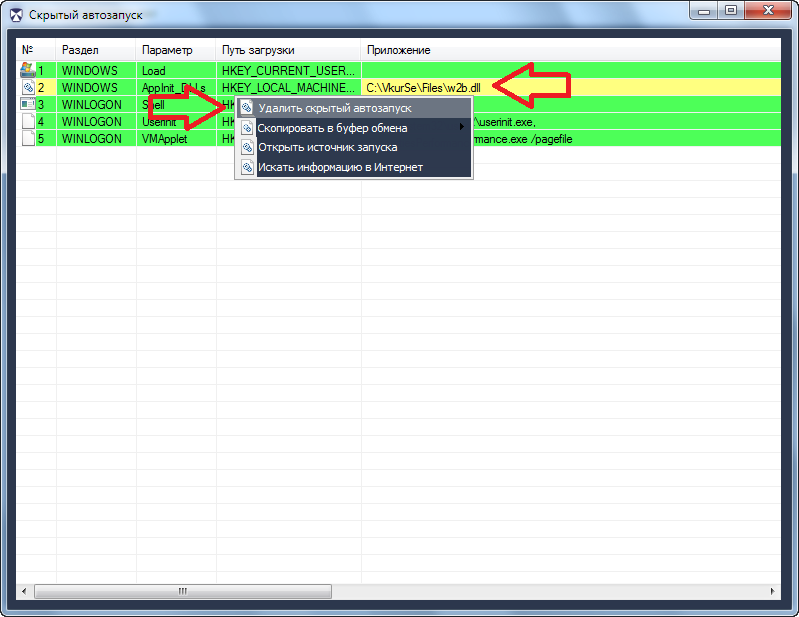

Шпион VkurSe не обнаруживается в стандартных и не стандартных местах автозагрузки процессов или служб системы. Если изучать систему не имея спец средств или даже специальными приложениями, не имеющими достаточного функционала, то может показаться, что в компьютере слежки нет, которая могла бы запуститься самостоятельно. В маскировщике Mask S.W.B Pro, через который мы проводим исследования системы, есть много специального функционала для выявления различных методов слежения. В окне “Монитор автозагрузки” нажимаем на кнопку “Скрытый автозапуск” и в списке обнаруживаем подсвеченную желтым цветом, библиотеку w2b.dll от шпиона VkurSe. (DLL — это библиотека, содержащая код и данные, которые могут использоваться одновременно более чем одной программой).

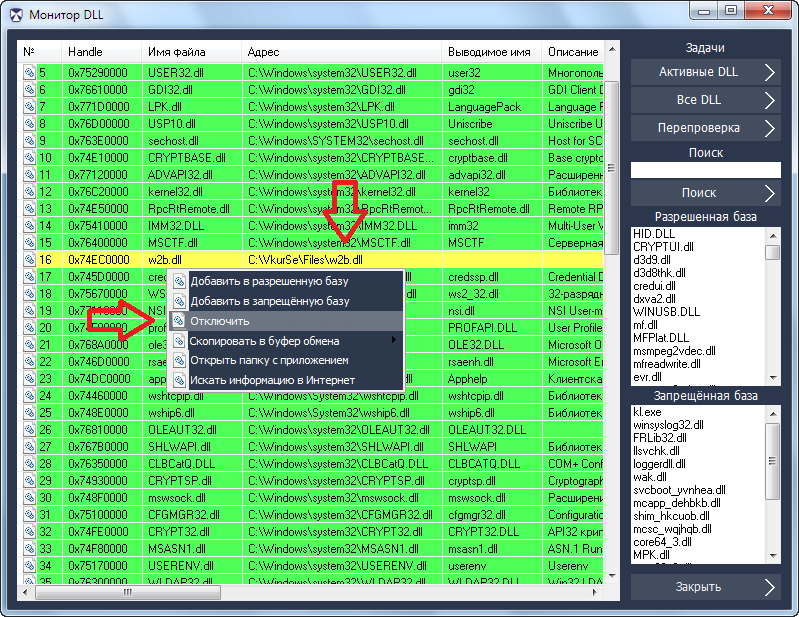

Библиотека шпиона w2b.dll используется для установления различных хуков и перехватов в системе, в дальнейшем она была обнаружена выделенная желтым цветом и в списке окна “Монитор DLL” без опознавательных вводимых имён, описаний и других данных.

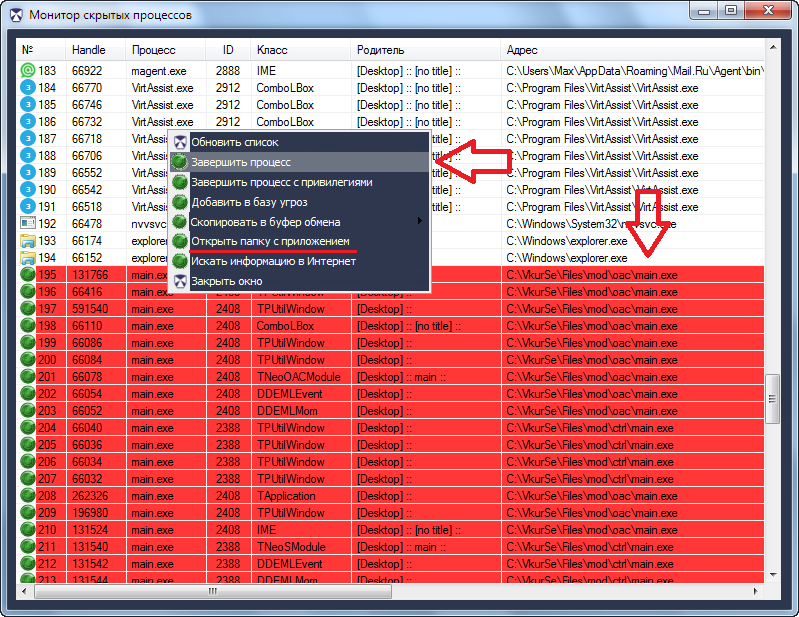

Но основная и главная её миссия это загружать себя в месте с системой и запускать для слежки скрытый шпионский процесс main.exe, который можно обнаружить только в мониторе скрытых процессов. Во всех других не специальных диспетчерах он не обнаруживается.

Открываем просмотр скрытых процессов в маскировщике, через нажатие кнопки “Скрытые процессы” в окне “Процессы системы”. Сразу видим выделенный красным цветом, скрывающий себя в системе, процесс main.exe от шпионской программы VkurSe.

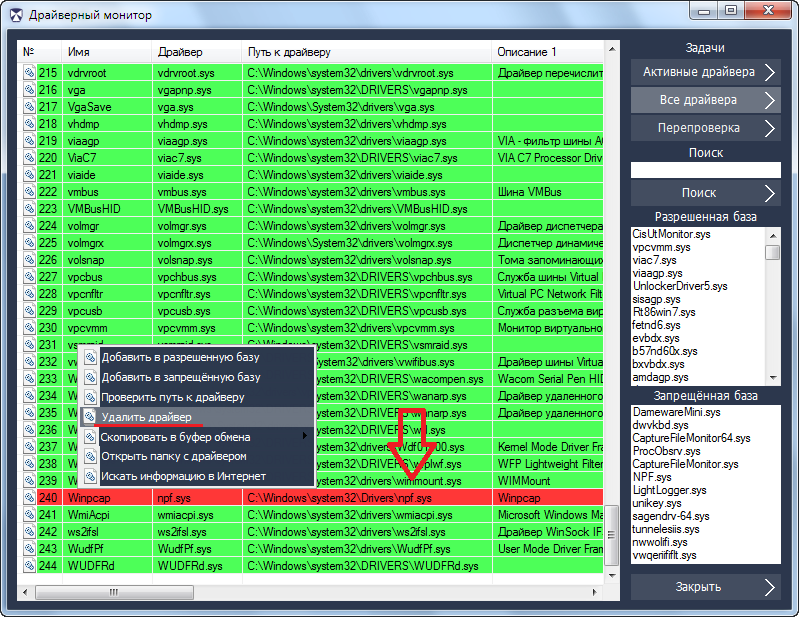

Но это не все сюрпризы, которые шпион использует в системе, в окне “Драйверный монитор” в списке всех драйверов был обнаружен драйвер npf.sys, который использует в своих целях VkurSe.

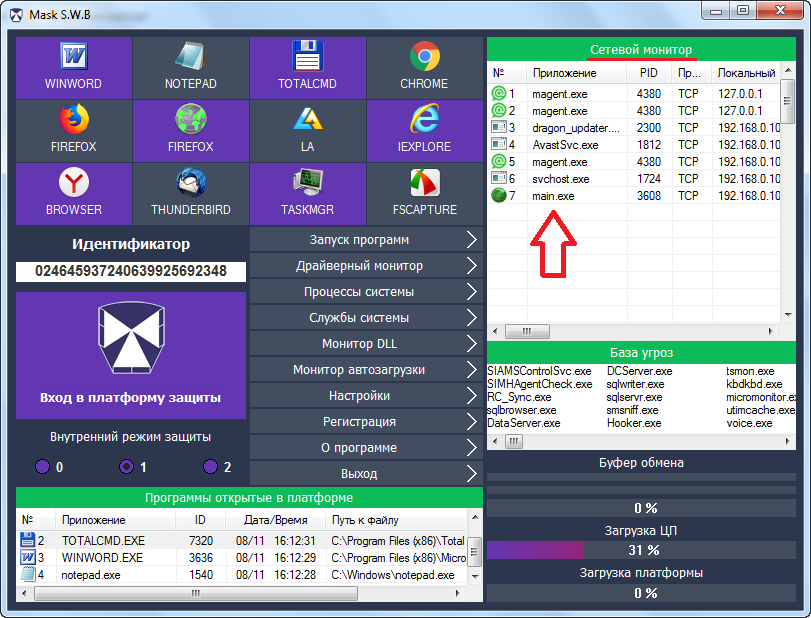

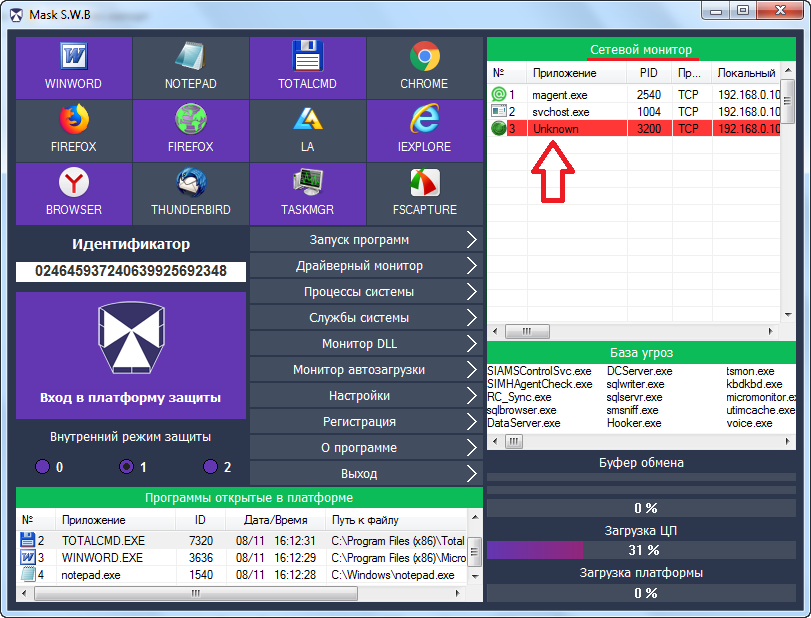

Шпион может сохранять украденные данные у пользователя в компьютере, на котором установлен или передавать через сеть Интернет на сервер, где их сможет увидеть злоумышленник. Во втором случае обнаружить передачу данных можно в сетевом мониторе, это шпионский процесс main.exe, если он находиться в активном соединении и не внесён в базу угроз Mask S.W.B Pro.

Красным цветом он будет подсвечен в момент блокировки его программой Mask S.W.B Pro (Блокировка происходит, если в базу угроз добавлено имя шпионского процесса), или когда шпион себя скрывает в системе, его не возможно идентифицировать, он получает имя Unknown (Неизвестный). Все неизвестные процессы блокируются защитой по умолчанию, так получилось и при исследовании шпиона VkurSe. В момент блокировки шпионского процесса злоумышленник не может вести наблюдение за компьютером онлайн и тем более получать украденную информацию.

По всем признакам, описанным выше можно обнаружить шпиона VkurSe в системе.

Для его удаления нужно использовать контекстное меню списков показанных на картинках.

- 1) Удалить скрытый автозапуск библиотеки w2b.dll.

- 2) Отключить шпионскую библиотеку w2b.dll в мониторе DLL

- 3) Открыть папку с приложением и завершить скрытый шпионский процесс main.exe в мониторе скрытых процессов.

- 4) Удалить драйвер npf.sys

- 5) Полностью удалить папку со всеми шпионскими файлами, которая была открыта через контекстное меню в пункте 3.

- 6) Перезагрузить компьютер и проверить через систему мониторинга Mask S.W.B Pro все места возможного нахождения описанные выше.

После проделанных действий скрытый шпион VkurSe будет удалён полностью.

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Как проверить ваши учетные записи

Тем, кто хочет проникнуть в чью-то личную жизнь, зачастую проще получить доступ к онлайн-аккаунтам, чем пытаться получить доступ к устройствам.

Начать стоит с защиты ваших логинов и паролей: убедитесь, что они известны только вам, что их трудно угадать, что они не используются в нескольких учетных записях и что они нигде не записаны. Можете использовать менеджер паролей – пароли будут достаточно надежными, рандомизированными и разными для каждой вашей учетной записи. Где это возможно, включите двухфакторную аутентификацию.

Чтобы найти нежелательного посетителя учетной записи в Facebook, откройте страницу настроек соцсети через браузер и нажмите Security and login, чтобы увидеть все устройства, на которых активна ваша учетная запись (и выйти из тех, которые вы не знаете). Чтобы проверить Gmail, откройте «Подробности» в правом нижнем углу и просмотрите часы активности.

Некоторые мобильные приложения, например, WhatsApp и Snapchat, можно использовать только на одном устройстве, а значит, вы можете быть уверены, что ими пользуетесь только вы. Но учетная запись Instagram может использоваться на нескольких устройствах. Чтобы проверить ее, откройте настройки приложения, а затем нажмите «Безопасность и вход в систему». Там вы увидите список всех устройств, связанных с вашей учетной записью. Чтобы удалить устройство, нажмите на три точки сбоку от неизвестной учетной записи, а затем выйдите из системы.

Стоит также просмотреть активность в учетных записях. Например, проверьте отправленные электронные письма, проверьте «Черновики» и «Корзину» или сообщения в Twitter и Messenger.

Если кто-то еще получил доступ к вашей учетной записи от электронной почты, он мог настроить функцию автоматической переадресации на другую учетную запись – это тоже надо проверить. Например, откройте Gmail в браузере и щелкните значок настроек, откройте вкладку полностью и найдите «Переадресация POP/IMAP». Найдите «Отправленные», чтобы узнать, отправляются ли ваши письма куда-либо еще. Далее проверьте вкладку «Фильтры и заблокированные адреса» на предмет незнакомых настроек.

Самые лучшие способы обезопасить учетную запись от нежелательных посетителей – проверка активности и регулярная смена паролей.

Материал был впервые опубликован на сайте американского Wired.

Как двухфакторная аутентификация обезопасит ваши соцсети