FAQ → Вход ssh по ключу ( Linux/Unix )

Авторизация с использованием ключей — более удобный способ выполнять вход в систему, вы можете раскидать свой ключ на множество систем и выполнять вход на них без использования пароля, когда у вас много машин это становится невероятно удобным. Для тестов нам необходимо иметь минимум 2 машины, одна рабочая, на которой мы будем гереировать ключи и выполнять вход на удаленные машины, а вторая целевая, на которую будет выполняться вход в систему по ssh

Для того чтобы выполнить ssh авторизацию по ключу, необходимо выполнить 3 действия:

1) Сгенерировать ssh ключ закрытый ключ и сертификат ( открытый ключ )

2) Разрешить на удаленной машине выход по ключу

3) Положить на целевую машину открытый ключ

Для тестов используется имя пользователя: user

Создаем директорию для ключей

Генерируем ключи SSH

для этого существует утилита ssh-keygen

Где:

ssh-keygen -утилита для генерации ключа

-t — ключ утилиты отвечающий за тип генерируемого ключа

rsa -тип ключа бывает rsa/dsa

-b -ключ через который указывается длина ключа в bit

1024 — длина ключа, для тестов хватит и 1024 для большей безопасности указываем 2048, более длинный ключ вызывает большою нагрузку на процессор шифровака/дешифровка данных

-f -параметр указывает куда положить ключ

/home/user/.ssh/id_dsa -путь куда положить ключ

В результате в директории /home/user/.ssh/ у нас появилось 2 файла:

Файл с расширением .pub это открытый ключ, его мы забрасываем на сервер к которому будем подключаться по ssh,

файл id_rsa это закрытый ключ, его не сообщаете никому, по нему вы будете осуществлять вход.

Во время генерации ключа система предложит ввести пароль, но тогда придется вводить его каждый раз при входе на сервер, так повышается безопасность, но снижается удобство, это уже решать вам, для тестов, пароль не указываем нажимаем 2 раза enter

Настраиваем целевую машину

Настраиваем машину на которую будем выполнять вход по ключу, тут необходимо выполнить 3 действия:

1) Настроить SSH сервер

2) Создать директорию для ключей в домашней директории пользователя

3) Положить на машину открытый ключ

1 — Настраиваем SSH сервер

В конфиге нас интересует строки, по умолчанию они закомментированы с них необходимо снять комментарии и перевести значения этих параметров в yes если это не сделано за вас:

В последней строке мы указываем системе где искать ключи пользователей, их можно класть где угодно, но искать их будет проще именно в домашней директории пользователя в директории .ssh

Нам необходимо применить настройки, перезапустив ssh сервер

2- Создаем директорию для ключей

в домашней директории пользователя создаем директорию .ssh

Директория должна принадлежать пользователю который будет выполнять вход в систему по ssh

3 — Добавляем на целевую машину открытый ключ

В созданной директории .ssh нам необходимо создать файл с отрытым ключом

Нам необходимо записать в него содержимое файла из id_rsa.pub который у нас получился при генерации ключей на рабочей машине

Права доступа к файлу authorized_keys должны позволять читать содержимое пользователю user

Проверяем работу

На рабочей машине, если мы работаем под именем user, пытаемся подключиться к целевой машине, набрав команду в консоли:

Должно произойти подключение

Если на рабочей системе вы работаете под пользователем имя которого на целевой машине отличается от имени пользователя на рабочей машине, например:

Вы работаете под пользователем superuser, но на целевой машине вы работаете под пользователем user, тогда команда подключения будет иметь вид:

Ну а если на целевой машине ssh сервер работает не на стандартном порту 22, а для примера, 9999, то команда подключения принимает вид:

На этом все!

Возникли вопросы, прошу в комментарии, нашли ошибку, то пишите в чилку или на email, его можно найти в нижнем левом углу страницы.

Перенос ssh ключа на другой компьютер mac

Оптимизация и поисковое продвижение сайта, настройка wordpress,

немного юзабилити и самые разные новости в сети.

Установка Git

Скачать последнюю версию Git со страницы проекта на Google Code (установка простая и не требует комментариев).

Конфигурация Git

Создание SSH-ключа

Самый простой способ — создать SSH-ключ через терминал.

В терминале переходим в домашний каталог пользователя:

Сгенерируем пары ключей:

Появится диалог с предложением ввести место хранения ключа, по умолчанию пользовательские SSH-ключи будут храниться в каталоге пользователя, поэтому можно просто продолжить (Return). Далее будет предложено ввести пароль, который будет необходимо вводить при новом SSH-соединении. Дважды вводим пароль или оставляем пустым.

Чтобы скопировать содержимое ключа в буфер обмена, вводим команду:

Для работы с удаленным репозиторием SSH-ключ необходимо добавить на Git-хостинг.

Краткое введение в Git и полезные ссылки можно найти в статье Изучение Git. С чего начать.

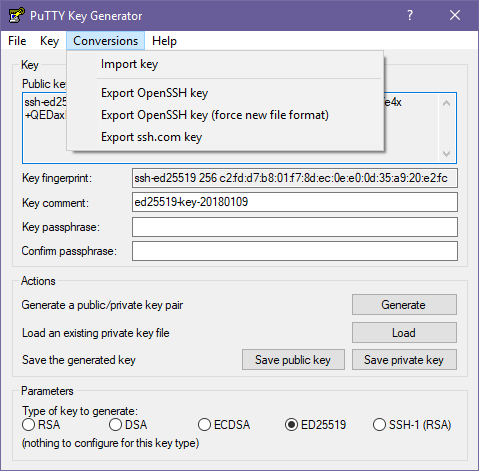

Здесь нам снова поможет утилита puttygen. В версии для Windows она имеет удобный графический интерфейс. Независимо от направления конвертирования необходимо в меню «Conversions» выбрать пункт «Import key» и указать исходный файл.

Для получения ключа в формате PPK достаточно нажать кнопку «Save private key» и указать имя файла для сохранения. Для получения приватного ключа в формате OpenSSH нужно выбрать в меню «Conversions» пункт «Export OpenSSH key» и указать имя файла.

К сожалению красивого способа получить публичный ключ в формате OpenSSH на Windows нет. Но если очень хочется то проблему решится конечно же можно:)

Для начала нужно открыть PPK-файл в любом текстовом редакторе (ВАЖНО! ключ не должен быть зашифрован!) и увидеть примерно вот такую картину:

Здесь в строке «PuTTY-User-Key-File-2» указывается тип ключа, а цифра в строке «Public-Lines» указывает сколько строк ниже неё содержат данные публичного ключа. Достаточно собрать все эти данные в одну строчку и получится публичный ключ. В нашем примере результат будет таким:

Эту строку можно сразу добавлять в authorized_keys на ваших серверах. На этом всё. Приятной работы!

Метод #1: Решить вопрос, когда macOS продолжает запрашивать кодовую фразу ssh после обновления до Sierra или после перезагрузки

Вам необходимо использовать опцию UseKeychain в вашем файле ~/.ssh/config. С главной страницы ssh_config:

В macOS указывается, следует ли системе искать фразу в цепочке ключей пользователя при попытке использовать конкретный ключ. Когда кодовая фраза предоставляется пользователем, эта опция также указывает, должна ли кодовая фраза храниться в цепочке ключей, как только она будет проверена как правильная. Значение должен быть «да» или «нет». По умолчанию — нет.

Это самый простой способ решить данную проблему для всех пользователей Отредактируйте ваш ~/.ssh/config файл:

Добавьте следующую строчку в Host * раздел:

Вот пример моего файла:

Сохраните и закройте файл. Это должно заставить ssh запомнить ключ пользователя в цепочки ключей:

Использование SSH-ключа от Putty в Mac OS X

В Mac OS X SSH можно использовать прямо в терминале, но Putty создает ключ в своём формате .PPK , а для OpenSSH (установленного в ОS X , Linux и др. системах) необходим .PEM .

Из сложившейся ситуации есть два выхода: в Windows -версии Putty конвертировать .PPK в .PEM , либо поставить в Mac OS X консольную версию и конвертировать ей (что удобнее).

Итак, ставим puttygen (конвертер и генератор ключей) при помощи ключей и конвертируем что надо:

Чтобы зайти по SSH на удаленный сервер с ключем выполняем команду:

Добавляем немного секьюрности — разрешаем читать файл ключа только текущему пользователю:

Инструкция по переносу логинов и паролей из программы связка ключей на другой Mac

Перенести все данные, настройки и программы в OS X довольно просто — можно создать резервную копию Time Machine, а потом просто восстановиться с неё на новом Mac. Все содержимое старого компьютера восстановиться на новом, и Вы продолжите работу ничего не потеряв. Но в данном способе есть один минус — при восстановлении у вас перенесутся все ошибки и проблемы, которые были на старом Mac, поэтому систему нового компьютера лучше настраивать с нуля. Данные можно перенести, программы установить заново, а что же делать с сохраненными логинами и паролями, которые накапливались годами, и вряд ли кто-то уже их все помнит.

Перенести связку ключей в OS X также просто, как и установить программу, и благодаря следующей инструкции Вы сами сможете в этом убедиться.

Пароли, сохраняемые в связке ключей iCloud, зашифрованы и не могут быть скопированы. Для переноса паролей вам просто нужно на другом компьютере настроить связку ключей iCloud, используя свои имя пользователя и пароль iCloud. Связка ключей автоматически синхронизирует все пароли из iCloud на вашем компьютере Mac.

-

На старом компьютере перейдите в папку «Keychains». Для этого откройте Finder , в строке меню выберите Переход , зажмите клавишу ⌥Option (Alt) и выберите пункт Библиотека , после чего отыщите папку Keychains и откройте ее или нажмите на клавиатуре сочетания клавиш ⇧Shift + ⌘Cmd + G и введите путь к папке:

После чего выберите перенесенный файл .keychain и нажмите Добавить

После проделанных операций все ваши логины и пароли будут перенесены на новый Mac.

Расскажите о статье своим друзьям, а также ищите еще больше полезных советов на наших страницах социальных сетях