Настройка Mikrotik под Static IP

Итак, количество данных роутеров достигло некоторого значения и абоненты естественно начали с ними обращаться. Если такое происходит, у нас есть два варианта:

Вариант точёный — предложить абоненту выбор: платный мастер или google.

Вариант похуже, если Вы хотите самоутвердиться или помочь человеку (азазаза) — настраиваем его. Скорость так же зависит от уровня интеллекта позвонившего нам господина.

Идем по-пунктам:

Сначала, собственно, входим на роутер. Он вам предложит сделать некое подобие быстрой настройки, на что, естественно, можно ответить «да» и дальше воспользоваться этой инструкцией. Для начала, определяем, какой интерфейс у нас будет использоваться под WAN (можно сделать больше одного, но это совсем другая история). Я обычно интерфейс сразу же переименовываю, чтобы потом не запутаться.

Все интерфейсы по-умолчанию в этом роутере называются ether#, где # — его порядковый номер, начиная с единицы. Соответственно, самый левый порт будет ether1.

Заходим в IP>Adrresses и там нажимаем плюсик.

В поле Address пишем ip по договору и через слеш (/) добавляем битовую маску. Пример: 10.0.0.2/24

В поле Interface выбираем порт, который мы определили под WAN.

Больше ничего не трогаем, нажимаем ОК.

Дальше Заходим в IP>Routes и нажимаем там плюсик.

В поле Dst-address ставим 0.0.0.0/0

В поле Gateway пишем адрес основного шлюза.

Нажимаем ОК, больше ничего делать не нужно.

Настройка сети на роутере завершена.

Дальше настраиваем домашнюю сеть (LAN)

Заходим в Bridge, нажимаем плюсик.

Называем бридж для лан-портов как хотим. Можно банально LAN.

Дальше добавляем в этот бридж любой из портов, которые мы будем настраивать как LAN. Добавляем только один. Например, ether-5.

Этот порт будет мастер-портом в бридже. Дальше идем в Interfaces>Interface и нажимаем на тот самый мастер-порт, проверяем, чтобы master-port в настройках стоял «none».

Дальше мастер закрываем и открываем остальные LAN-интерфейсы по одному. В них уже master-port назначаем наш мастер-порт.

Так делаем с каждым интерфейсом (ох и повезло же человеку, у которого микротик на 24 порта) а так же с беспроводным интерфейсом.

Заходим в IP>Adrresses и там нажимаем плюсик.

В поле Address пишем ip домашней сети и через слеш (/) добавляем битовую маску. Стандартно везде маска 24 бита — это 255.255.255.0

В поле Interface выбираем бридж, который мы определили под LAN.

Если абонент хочет себе еще и DHCP:

IP>Pool. Там нажимаем плюсик (либо add new)

Задаем там через тире пул для DHCP, который естественно должен совпадать с подсетью LAN

IP>DHCP>Servers. Нажимаем плюсик.

Называем пул, указываем в какой интерфейс он будет раздавать адреса (LAN) и выбираем созданный нами пул.

В DHCP>Networks добавляем подсеть с настройками шлюза и DNS. DNS для простоты можно вписать провайдерские.

А если абонент хочет, чтобы его роутер выступал кэширующим DNS-сервером, то он, скорее всего, сюда не позвонит. Настройку DNS с кэшем и прочими прелестями жизни, если хотите, можете загуглить в гугле.

И делаем правило трансляции адресов с LAN на WAN.

Заходим в IP>Firewall>NAT и нажимаем плюсик.

chain: src-nat

Src.Address: ставим тут адрес домашней сети так же вместе с битовой маской

Out. Interface: выбираем WAN-порт.

Тут же переходим во вкладку «Action».

Action: masquerade.

NAT настроен.

Настройка Wi-Fi.

Для начала, уточните, есть ли вообще на роутере wi-fi модуль (да, абоны они такие)

Если да, то в Wireless>Interfaces будет отображен скорее всего выключенный интерфейс под беспроводную сеть.

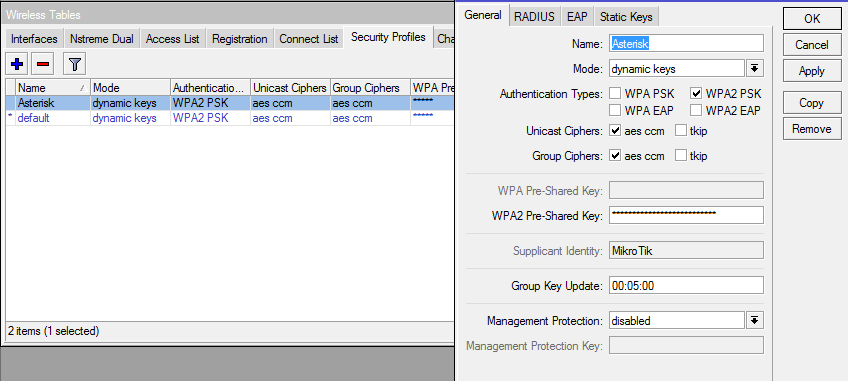

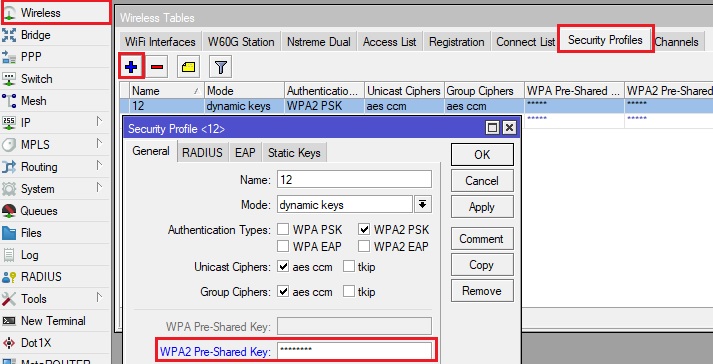

Заходим во вкладку «Security profiles» и либо создаем новый, либо можно отредактировать дефолтный.

Mode: dynamic keys

Authentification: WPAPSK и/или WPA2PSK

Шифры ставим в зависимости от шифрования. AES работает только с WPA2.

Pre-shared-key: пароль от кой-кой сети

ОК. Больше делать ничего не надо.

Открываем Wireless>Interfaces. Включаем интерфейс.

Далее я позволил себе украсть статью из хабра

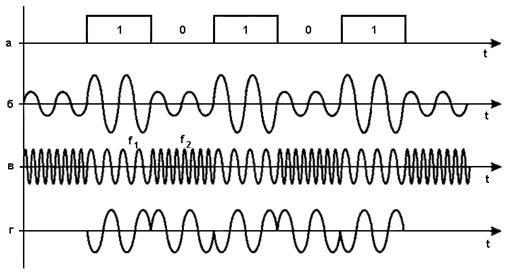

Очень часто у нынешних «Системных администраторов», возникает проблема с настройкой 802.11 оборудования, попробую объяснить на доходчивом уровне.

В данном посте попробую рассказать, как настроить обычную точку доступа на оборудовании MikroTIk 751,951,2011 etc 802.11 b/g/n

Я приведу пример готовой настройки и расскажу только об основных настройках, так как в рамках одной стати сложно описать весь принцип работы и настройки 802.11.

Прошу не считать данный пост как догму.

И так прежде чем настраивать MikroTik, я рекомендую, сбрось настройки WLAN.

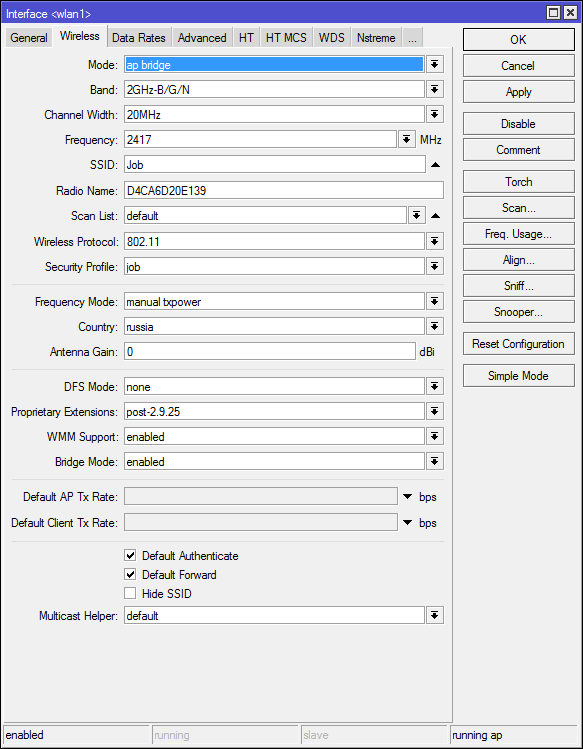

Вкладка (Wireless)

Mode: — режим работы нашей карточки выбираем «ap bridge»

Band: — Какие стандарты будут поддерживаться нашей точкой доступа, выбираем «2ghz-b/g/n»

SSID: — Тут всё просто, название нашей сети

Wireless Protocol: какие протоколы для работы будет использоваться наша точка, тут стоит указать только 802.11, так как мы не будем делать «Новогоднюю ёлку из нашей точки доступа», а просто обычная точка доступа.

Country: Выбираем нашу страну. Наверняка возникает вопрос, а зачем? Ответ: Законодательством разных стран, разрешены разные частоты, чтобы нам не получить аплеуху от РОСКОМНАДЗОР-а, MikroTik не даст нам возможности работать с другими частотами.

Antenna Gain: Если у вас есть внешняя антенна обязательно укажите её усиление, с расчётом -0,5, на соединительный узел. А также если вы используете кабель, посмотрите маркировку на кабеле, затухание на единицу измерения (метр, 10 метров etc) кабеля и введите значение с учётом затухания кабеля.

WMM Support: Если вы будите использовать Multicast, то установите эту опцию в Enabled, это даст большие гарантии на доставление этого пакета. Если вы настраиваете MikroTik дома то включите эту опцию, если же это ресторан или конференц зал, то сожрать весь канал может один клиент.

Вкладка (Data Rates)

Здесь всё просто

Rate Selection: выбираем Legaсy расширенная поддержка (для старых устройств), без этой опции старый баркодер не как не хотел ужиться с Mikrotik-ом

Вкладка. (Advanced)

Distance: Очень интересный параметр, если клиенты находятся в одном помещении и примерно на одном расстоянии, ну допустим все в радиусе 20 метров от точки доступа то укажите indoors, если у вас открытая местность поле или конференц зал, и клиенты находятся на разных расстояниях более 0-20 метров то укажите значение dynamic. Ну и третье если клиенты находятся на одном расстоянии, допустим 1км, то так и укажите. Данная опция позволяет Mikrotik по вшитому алгоритму рассчитывать доставлен ли пакет до нужного адресата.

Periodic Calibration: Дело в том, что чип WiFi во время свое работы греется, и из-за этого может частота съезжать немного, соответственно включите эту опцию. Следующее поле оставьте равным одной минуте. Будет происходить калибровка частоты каждую минуту.

Не хотел писать про этот пункт.

Hw. Protection Mode: Данный пункт может помочь в решении проблемы скрытого узла, если указать «rts cts».

Совсем кратко: 802.11 (он же вифи) – это единая среда передачи данных (Вспомните устройство ХАБ), а в стандарте 802.11 указанно, что клиенты сами определяют между собой, кто и когда будет производить запись, НО есть один нюанс это условие будет работать, только если клиенты видят друг друга напрямую. Если же два клиента начнут писать одновременно, то мы получаем коллизию.

Как пример представим себе некое поле (То которое на рабочем столе Windows XP).

На нём располагается точка доступа на рисунке красная точка, и её радиус бледно красным.

А также

Шрайбикус (A), Вася (B), Коля (С)

Шрайбикус и Вася могут быть нормальными участниками и работать в сети без сбоев, но, а вот из-за Коляна могут возникнуть проблемы у всех, дело в том, что Шрайбикус и Вася могут общаться напрямую и определять, кто из них будет вещать в данный промежуток времени. А вот Коля не видит не одного из участников нашей сети, и может смело вещать в любой момент даже в тот, когда Вася или Шрайбикус будут также вещать, из-за этого и появляются коллизии.

Вернёмся к настройке MikroTik значение rts cts, если просто то «Точка доступа сама будет управлять, кому вещать в данный момент», что решит проблему скрытого узла. Данный параметр слегка снизит пропускную способность, и увеличит нагрузку на точку доступа. (Обязательный параметр)

Adaptive Noise Immunity: этот параметр позволяет чипу 802.11, отфильтровывать шумы, ну как пример отражённый сигнал самой точки доступа от соседнего здания. Установите значение равное “ap and client mode”

Вкладка (HT)

Здесь поставить только две галки

HT Tx Chains – Установить галки в chain0 и chain1

HT Rx Chains – Установить галки в chain0 и chain1

У SOHO MikroTik обычно две встроенные антенны, соответственно данный параметр говорит через какие антенны принимать и передавать.

Вкладка (TX Power)

Большинство MIkroTik используют 1W передатчики, но по нашему законодательству, разрешено использовать точки доступа без регистрации не более 0.1W.

В вкратце усиление в 17 dBm – Примерно 0.1W увеличение на три пункта, увеличивает мощность передатчика вдвое.

И того:

18 dBm ~ 0.12W

21 dBm ~ 0.25W

24 dBm ~ 0.5W

27 dBm ~ 1W(по умолчанию обязательно убрать ) — Микроволновка ))))

Настоятельно рекомендую установить значение, равным 15 и если не будет хватать, то поднять не белее 17-19.

Ширина канала выбирается просто, если у нас во всём диапазоне всего пару точек, и всё они без каких, либо косяков, что-то вроде мультикаста и т.п.д.

Каналы 2412-2457 можно использовать как Above

Каналы 2432-2472 можно использовать как Below

Но такую ширину использовать только, когда действительно у вас частота чистая.

Также стоит ещё раз напомнить, что WIFI это единая среда передачи данных. Если вдруг на тех же частотах(2452-2472), появится клиент с 802.11 g, то все участники этой частоты, будут работать со скоростью, что и наш клиент со старенькой карточкой.

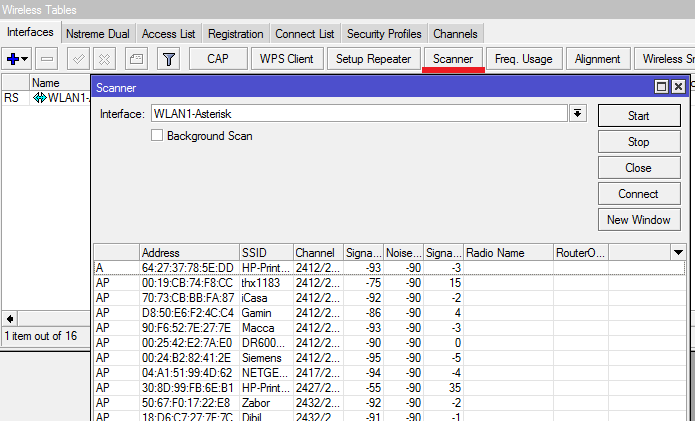

К слову, микротик умеет в сканирование сетей:

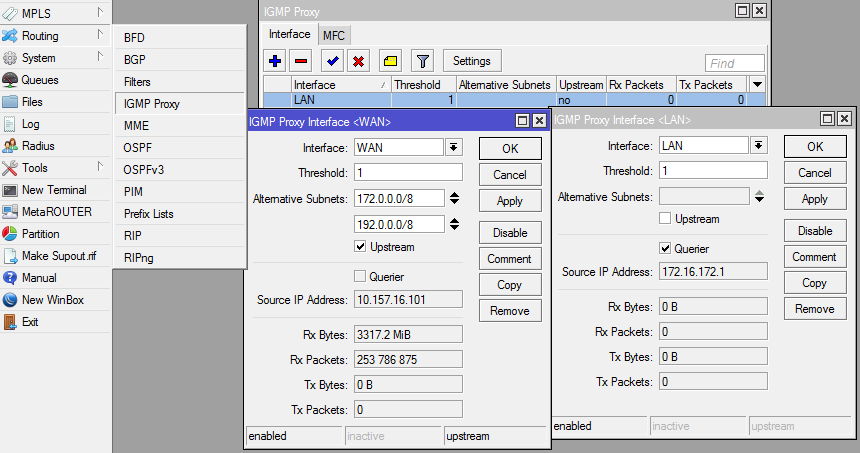

Настройка IPTV:

Для начала качаем Extra-Package с mikrotik.com/download

Распаковываем его и вытаскиваем оттуда пакет с IGMP-Proxy

Затем заливаем его в сам микротик, после чего микротик необходимо перезагрузить. Он сам найдет пакет, распакует и установит.

Заходим в Routing>IGMP-Proxy

И добавляем два интерфейса: один WAN, второй LAN. На WAN ставим галочку Upstream. Если надо, можно ограничить прием мультикаста только с определенных подсетей. У нас это подсеть 192.168.0.0/16

Так же говорят, что надо в настройках Firewall внести правило «accept» для порта 1234, но у меня и без него все отлично работает.

На этом сложная настройка IPTV заканчивается.

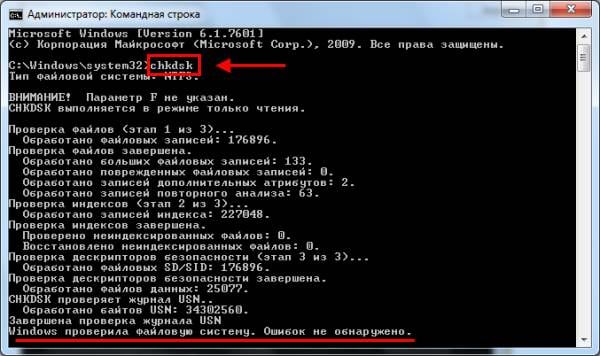

Смена мака на микротике делается только через терминал:

/interface ethernet set ether1 mac-address=00:01:02:03:04:05.

/interface ethernet reset-mac ether1. …

Сайт использует материалы в открытом доступе и из головы автора.

Ошибку или мертвую ссылку можно отправить мне, выделив косяк и нажав Ctrl+Enter

Поблагодарить и замотивировать можно тут: тык

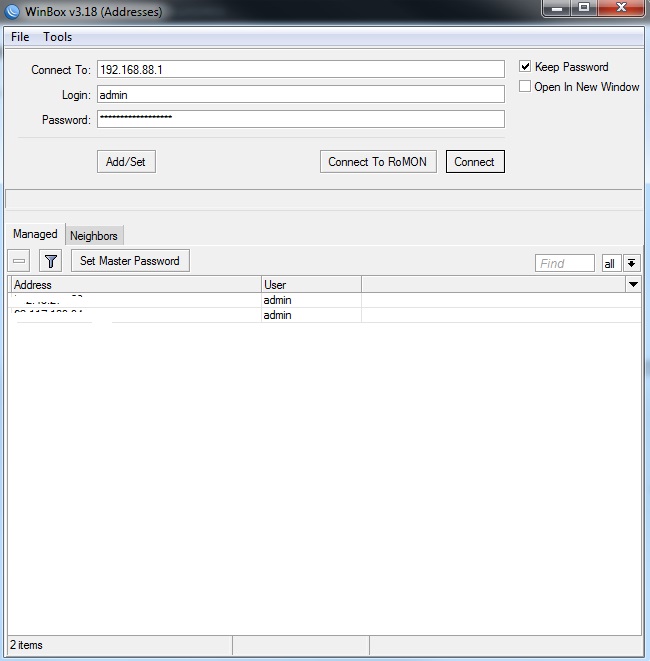

Как подключиться к Микротик через winbox

Для подключения к маршрутизатору запустите файл winbox.exe, в открывшемся окне введите ip адрес маршрутизатора, логин/пароль, в дефолтных настройках логин admin пароль пустой.

Для подключения нажмите кнопку «Connect», Каждый раз для подключения вводить ip адрес с логином и паролем не совсем удобно, нажмите кнопку Add/Set, для сохранения подключения. В дальнейшем достаточно два раза кликнуть по нужному подключению, что бы подключиться к маршрутизатору.

Еще одна интересная вкладка Neighbors, поиск доступных маршрутизаторов Mikrotik, при переходе на нее открывается список всех доступных в сети роутеров Микротик.

Для подключения кликните два раза по нужному маршрутизатору, введите логин и пароль.

Настройка Mikrotik routerboard: подключение к интернету

Вариантов подключения интернета на на роутере Mikrotik огромное множество, поэтому мы рассмотрим три наиболее популярных варианта подключения к провайдеру.

В качестве WAN-порта мы используем 5-й порт, подробнее об этом решении тут.

I. Вы получаете настройки от провайдера автоматически по dhcp:

1) Для получения настроек по dhcp перейдите в winbox в раздел IP, далее DHCP Client и нажмите «+». Выбираете интерфейс ether5 и жмете ОК, рисунок 1.

2) Если все сделано верно то в разделе IP, Addresses, будет информация о настройках и ip-адресе который вы получили, рисунок 2.

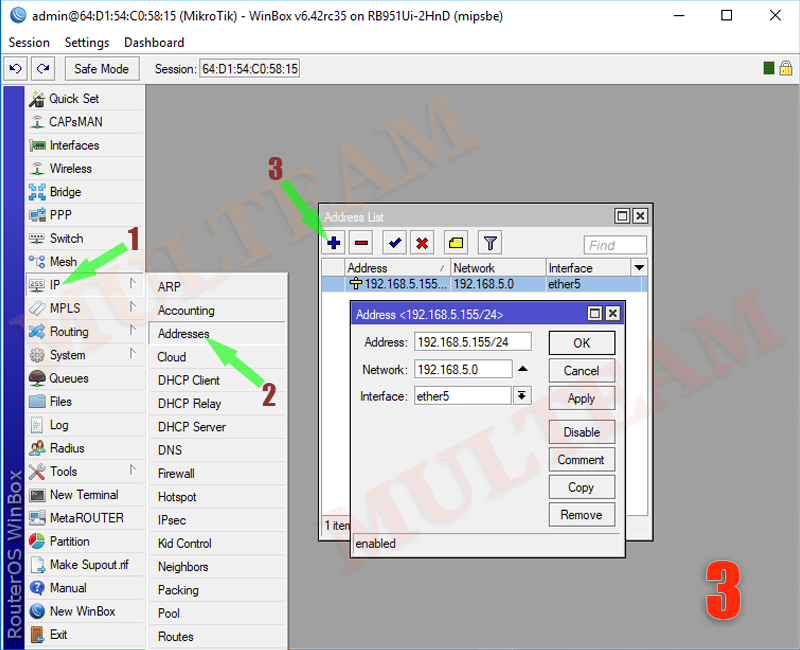

II. Рассмотрим другой вариант, когда провайдер выдал вам настройки и теперь нужно самим их внести на устройство. В качестве теста будем использовать:

| IP: | 192.168.5.155 |

| Mask: | 255.255.255.0 |

| Gateway: | 192.168.5.1 |

| DNS: | 192.168.5.1 |

1) Назначим роутеру статический локальный ip-адрес, по которому он будет доступен в сети. Для этого идем в раздел IP, Addresses и жмем «+», далее вводим IP, который получили от провайдера, рисунок 3.

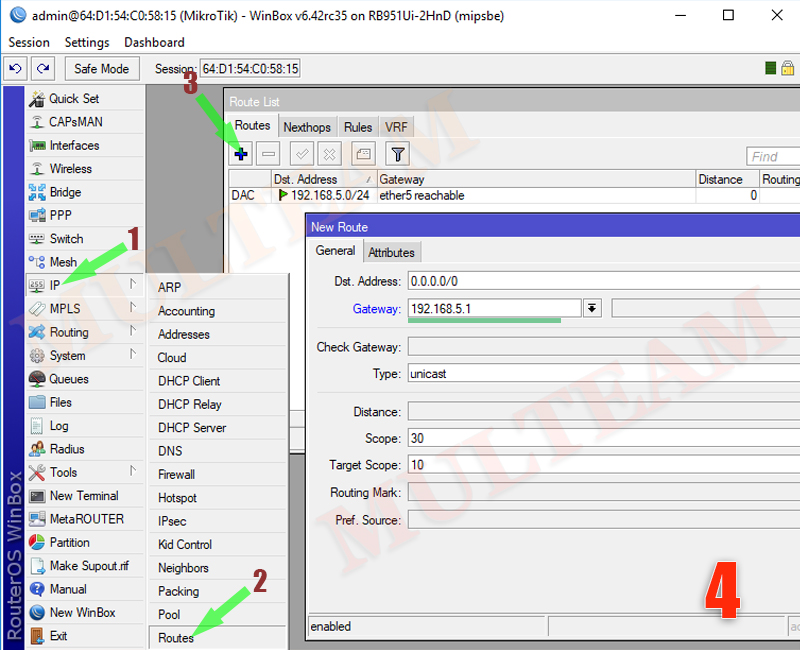

2) Дальше нам нужно установить шлюз по-умолчанию. Идем в раздел IP, Routes и жмем «+», для добавления шлюза по-умолчанию. Пункт » Dst. Address» оставляем как есть, а в поле » Gateway» вписываем шлюз провайдера и жмем ОК, рисунок 4.

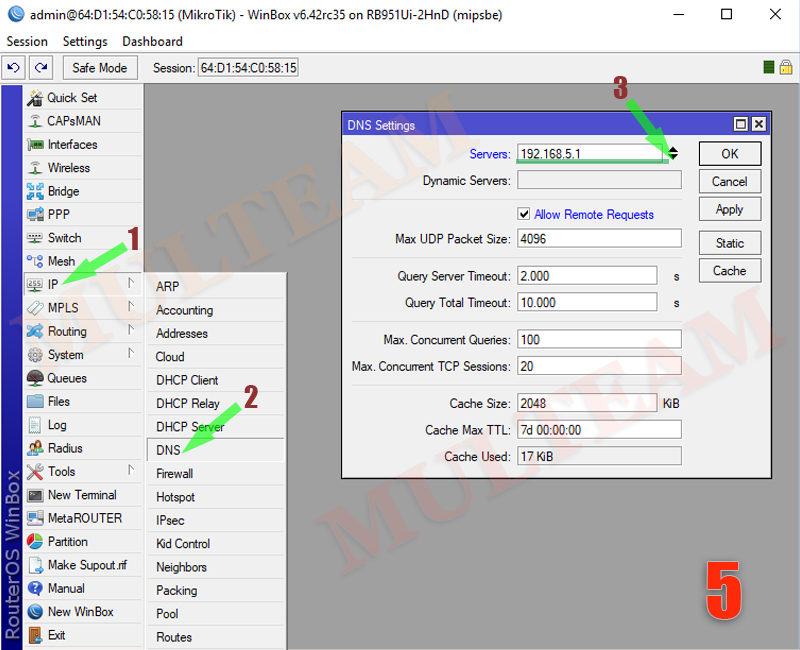

3) Теперь установим DNS сервер. Для этого идем в IP, DNS , в поле » Servers» вводим адрес DNS сервера провайдера. Если у вас их два, то нажав на треугольник, направленной вершиной вниз, вы можете ввести еще одно значение. Обязательно ставите галочку напротив » Allow Remote Requests» , рисунок 5.

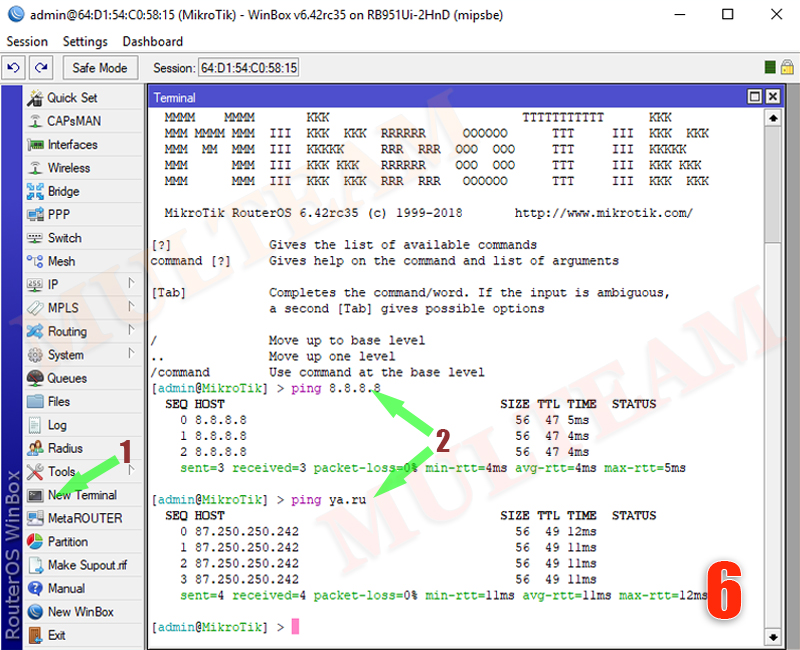

4) На этом все, можно открыть терминал для проверки интернета и «пропинговать» привычный адрес сайта, рисунок 6.

III. Еще один вариант, это когда провайдер зарегистрировал ваше старое устройство по MAC-адресу, в таком случае простое внесение настроек не сработает:

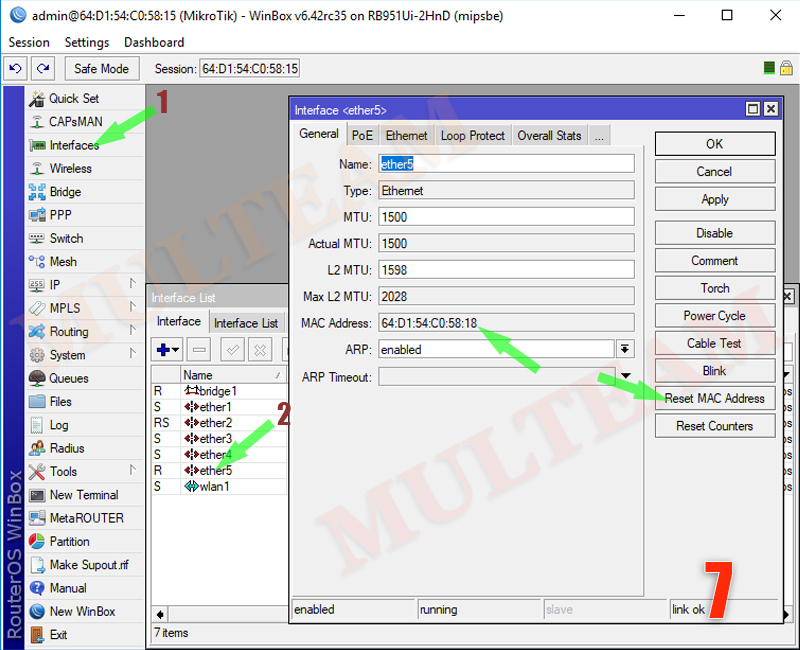

1) Если открыть опцию «Interfaces» и попытаться редактировать порт, то можно заметить, что поле с MAC-адресом не редактируется, а справа есть только кнопка “Reset MAC Address”, рисунок 7.

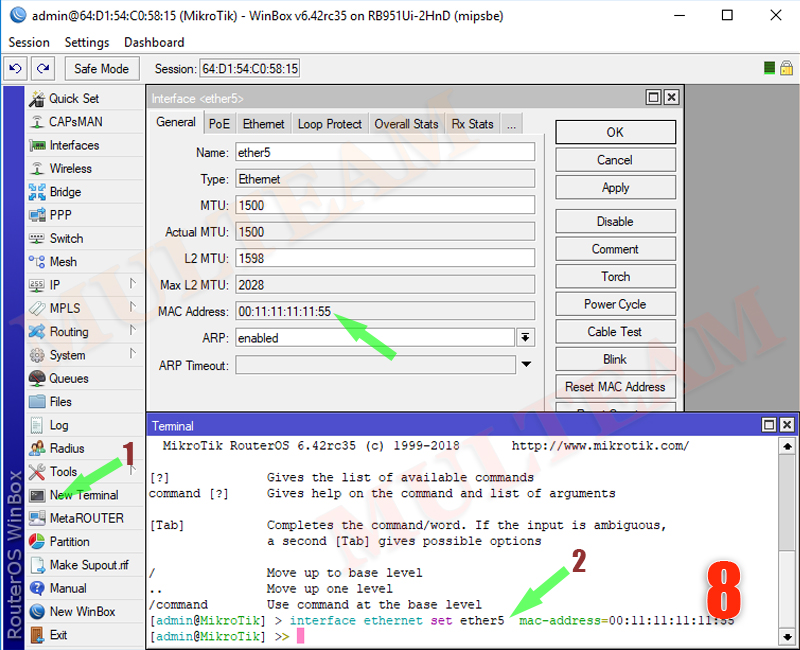

2) Если вы определили MAC-адрес своего старого устройства (допустим 00:11:11:11:11:55), то в winbox выбираем в меню слева “New terminal” и пишем там следующее (рисунок 8):

На этом работы по настройке интернета закончены, продолжение по настройке роутера Mikrotik читайте «тут».

Mikrotik в качестве Wi-Fi клиента

Пожалуй, каждый рано или поздно сталкивается с ситуациями, когда либо интернет-провайдер осуществляет технические работы, либо на его линии возникают неполадки — и как итог домашний интернет перестает работать. На помощь в таком случае приходит мобильный интернет от сотового оператора. Все современные смартфоны поддерживают функционал «Точки доступа» — когда мобильное устройство может выступить в качестве точки доступа, а другие устройства — подключиться к нему обычным способом по wi-fi.

Но что делать, если на вашем компьютере нет wi-fi адаптера, и единственный вариант — подключение кабеля от вышестоящего роутера? С помощью этой инструкции вы сможете настроить mikrotik в режиме Wi-Fi клиента — чтобы это оборудование получало интернет со смартфона и раздавало его на все остальные устройства.

Если ваш микротик уже был настроен заранее — скорее всего на нем уже создан какой-либо бридж с собственной адресацией. По умолчанию это bridge (с адресацией 192.168.88.1/24). Адреса из прописанного пула будут получать все подключенные к интерфейсам данного бриджа устройства.

Далее нужно поднять интернет на самом микротике.

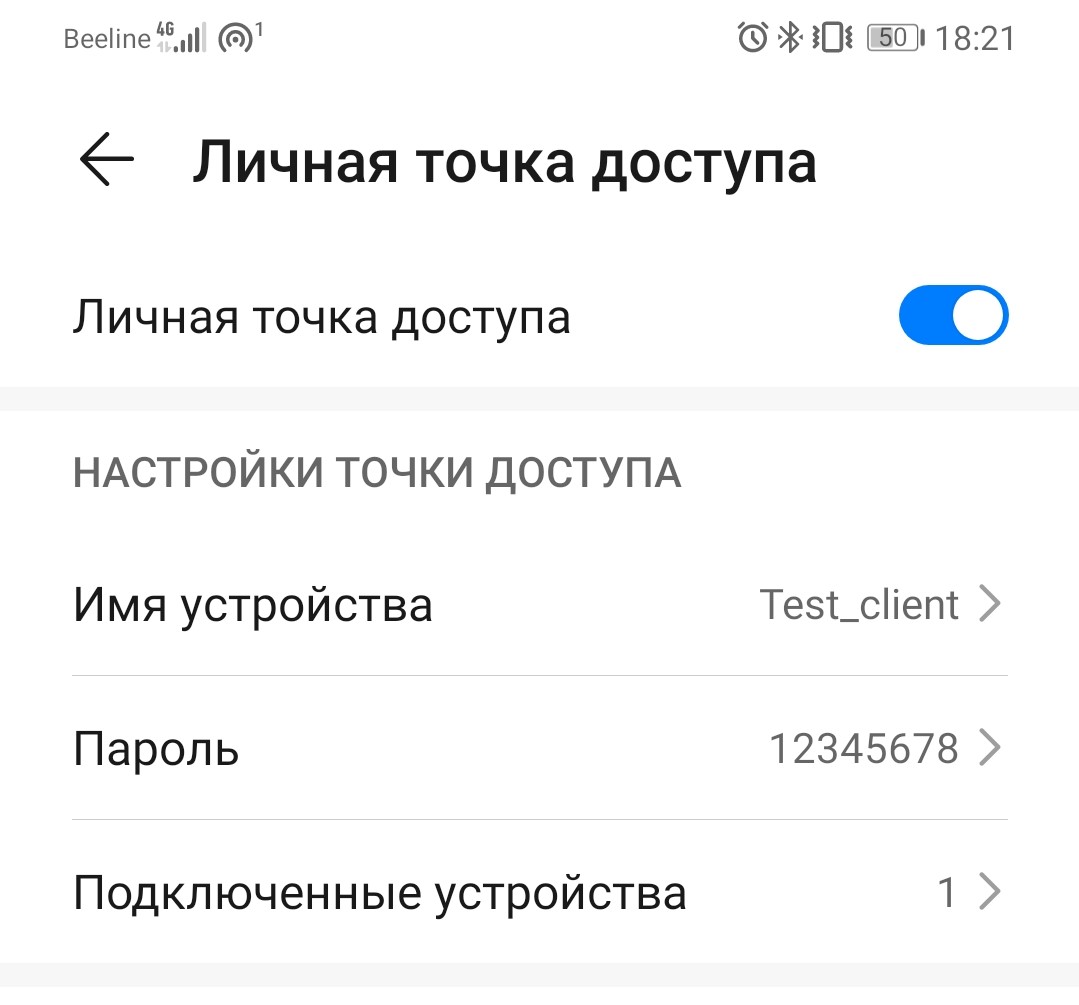

Зайдите на вашем смартфоне в настройки режима «Точка доступа / Мобильная точка доступа / Личная точка доступа» (на разных моделях устройств опция может отличаться). Пропишите желаемое название wi-fi сети и пароль (у нас — Test_client и 12345678 соответственно). Включите точку доступа.

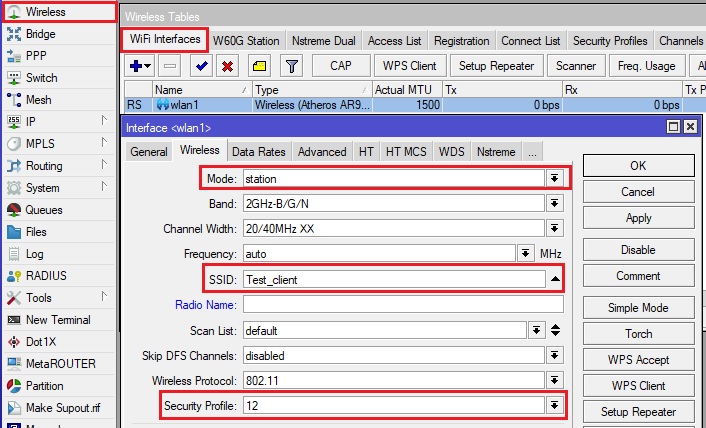

Зайдите в настройки микротика, вкладка Wireless.

В меню Security Profiles создаем профиль, прописываем в нем пароль, который прописан на точке доступа смартфона.

В меню WiFi Interfaces открываем wlan1, вкладка Wireless:

значение Mode — выставляем station.

значение SSID — идентичное точке доступа смартфона имя.

значение security profile — созданный ранее профиль с паролем.

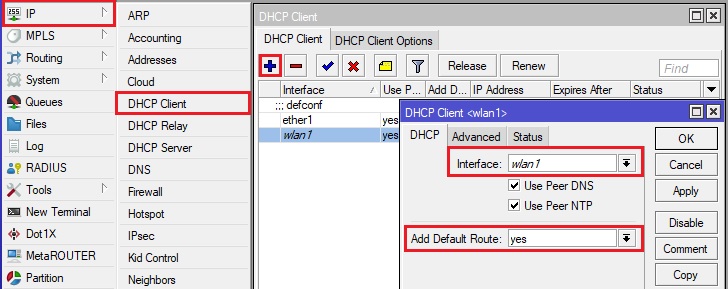

Далее остается лишь настроить раздачу интернета на микротик с вашей точки доступа.

В разделе IP -DHCP Client добавьте новый параметр: в качестве интерфейса выберите wlan1 (данный интерфейс не должен находиться в каком-либо бридже), в Add Default Route — yes.

Или же примените в New Terminal микротика скрипт:

/ip dhcp-client add interface=wlan1 disabled=no

Теперь при отключении проводного интернета, если на смартфоне включена настроенная точка доступа, микротик и все устройства, находящиеся за ним, будут выходить в интернет через нее.

Откуда угодно подключаемся к домашней сети

Моя задача: разобрать действия которые нужно проделать на домашнем Микротике (2011UiAS-2HnD) чтобы можно было откуда угодно иметь возможность настроить VPN подключение и получить доступ к домашним сервисам , в моем случае такие сервисы как: ZM (следим за периметром возле дома), OwnCloud (собственная база заметок), Zabbix (мониторю состояние своих сервисов: + погоду и различные датчики).

Доступ к домашней сети будет организован посредством протокола PPTP, он представляет из себя связку протокола TCP (для передачи данных) и GRE (для обертывания пакетов).

Схема организации туннеля до домашнего микротика:

- Мне провайдер предоставляет статический IP-адрес

- На Mikrotik создаем туннель

- На Mikrotik создаем профили удаленного подключения (Логин и Пароль)

- На Mikrotik создаем правила Firewall маршрутизации чтобы пройти сквозь брандмауэр

Первым делом подключаюсь через Winbox к своему Mikrotik’у и активирую PPTP сервер :

WinBOX — IP&MAC — меню PPP — вкладка Interface, после нажимаю PPTP Server

Enabled: отмечаю галочкой

MAX MTU: 1450

MAX MRU: 1450

Keepalive Timeout: 30

Default Profile: default

Authentication: должно быть отмечено только — mschap1 & mschap2

Теперь создаем пользователей удаленного подключения:

В разделе PPP переходим в меню Secrets и добавляем нового пользователя: Add —

Name: ekzorchik

Password: Aa1234567@@. (советую ставить пароль посложнее)

Service: pptp

Profile: default-encryption

Local Address: пишем IP-адрес Mikrotik, который будет выступать в роли Сервера VPN (192.168.1.9)

Remote Address: пишем IP-адрес пользователя (192.168.1.100)

Как только настройки произведены нажимаем Apply & OK для применения и сохранения.

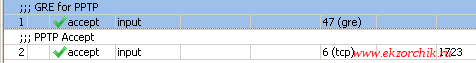

Теперь переходим к настройки правил для Firewall моего Mikrotik чтобы он пропускал удаленные авторизованные подключения;

winbox — IP&MAC — IP — Firewall — вкладка Filter Rules — Add

вкладка General:

Chain: input

Protocol: 6 (tcp)

Dst. Port: 1723

вкладка Action:

Action: accept

winbox — IP&MAC — IP — Firewall — вкладка Filter Rules — Add

вкладка General:

Chain: input

Protocol: 47 (gre)

вкладка Action:

Action: accept

Так выглядят правила в winbox’е:

На заметку: по умолчанию создаваемые правила помещаются в конец общего списка, а их нужно переместить наверх перед всеми запрещающими правилами, если этого не сделать работать они не будут.

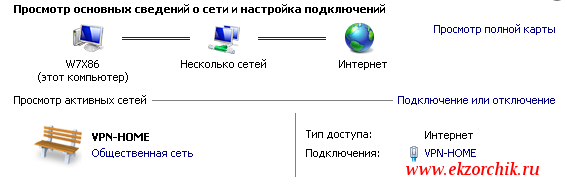

Вот как бы и все, проверяю к примеру настройки подключения с работы из операционной системы Windows 7 Professional SP1:

Пуск — Панель управления — Центр управления сетями и общим доступом — Настройка нового подключения или сети — Подключение к рабочему месту — Использовать мое подключение к Интернету (VPN) :

- Интернете-адрес: указываю внешний IP&DNS адрес выделяемый мне провайдером.

- Имя местоназначения: VPN-HOME

- Разрешить использовать это подключение другим пользователям: отмечаю галочкой

После указываю имя пользователя и пароль на удаленный доступ (данные идентификационные данные были введены выше):

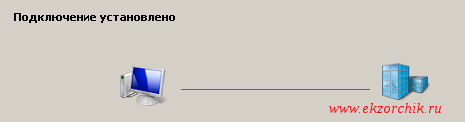

И после нажимаю «Подключить», если все сделано правильно то подключение будет установлено:

Также можно проверить, открыв оснастку «Центр управления сетями и общим доступом»

Также можно проверить, открыв консоль командной строки и отобразив IP адреса текущих сетевых адаптеров:

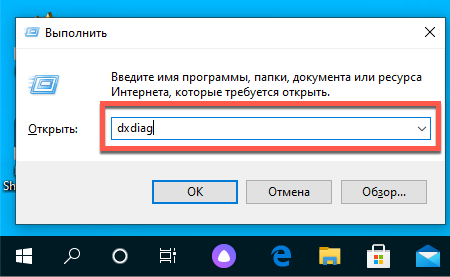

Win + R → cmd.exe

C:Usersaollo>ipconfig

Настройка протокола IP для Windows

Адаптер PPP VPN-HOME:

Маска подсети . . . . . . . . . . : 255.255.255.255

Основной шлюз. . . . . . . . . : 0.0.0.0

Ethernet adapter Подключение по локальной сети:

Маска подсети . . . . . . . . . . : 255.255.255.0

Основной шлюз. . . . . . . . . : 10.9.9.1

Что теперь ну подключен я по VPN к дому, а что мне это дает, а то что теперь можно к примеру запустить браузер и подключиться к домашним ресурсам, если настроено удаленное включение компьютеров через Wake On Lan, то посредством запросов их можно включить, а после либо по VNC,RDP подключиться к ним.

Чтобы отключиться от VPN соединения, нужно возле часиков справа видите монитор с сетевой вилкой, нажимаете по нему левой кнопкой мыши, находите Ваше подключенное VPN соединение, наводите на него мышь (подключение выделяется) и через правый клик мышью выбираете меню «Отключить», а чтобы подключить все то же самое но выбираете меню «Подключить» — «Подключение»

Это все конечно же хорошо, а если Ваш провайдер не выдает Вам статический IP-адрес как у меня, как же быть. Но в этом Вам повезло, т. к. в самом Mikrotik есть служба на подобии DynDNS или No-IP которая может предоставить Вам DNS ссылку доступа к Вашему Mikrotik’у из вне, т. е.

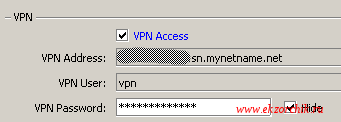

WinBOX — IP&MAC — перехожу в раздел Quick Set, отмечаю галочкой VPN Access

Указываю пароль (VPN Password) и что я вижу, у меня есть внешний адрес вот в таком вот формате: .sn.mynetname.net , дефолтное имя пользователя и пароль которые я ввел только что выше.

C:Usersaollo>ping .sn.mynetname.net

Пакетов: отправлено = 2, получено = 2, потеряно = 0

Приблизительное время приема-передачи в мс:

Минимальное = 7мсек, Максимальное = 8 мсек, Среднее = 7 мсек

Открываем меню настройки PPP, включаем его и при создании нового пользователя указываем: Name (VPN), Password (то что указали выше), Service (pptp), Profile (default-encryption), Local Address (192.168.1.9), Remote Address (192.168.1.101) и нажимаем Apply и OK

После проверяю настройки подключения с рабочей станции только вместо статического IP адреса уже указываю DNS-ссылку: .sn.mynetname.net

и подключение также успешно проходит.

Итого, как оказалось на Микротике достаточно быстро можно поднять PPTP сервис посредством которого можно быстро начать пользоваться VPN-соединением. Такие настройки одинаково работают, как для дома так и для корпоративной сети, в этом собственно и большой плюс данного вида оборудования, купив раз с запасом получаем инструмент где можно реализовать многое, а для малой компании это будет существенным подспорьем. На этом я прощаюсь и до новых заметок, с уважением автор блога — ekzorchik.

Используйте прокси ((заблокировано роскомнадзором, используйте vpn или proxy)) при использовании Telegram клиента:

Поблагодари автора и новые статьи

будут появляться чаще 🙂

Карта МКБ: 4432-7300-2472-8059

Большое спасибо тем кто благодарит автора за практические заметки небольшими пожертвованиями. С уважением, Олло Александр aka ekzorchik.