SID пользователя в Windows: Что это такое и как его узнать

Вы наверняка пытались управлять разрешениями определенных файлов, папок или часто просматриваете реестр Windows, то может показаться, что вы видели некоторые строковые значения типа S-1-5-21-281723897-98365329832-7382047462- 600. Эти значения известны как идентификаторы безопасности или SID. Давайте разберем, что такое SID пользователя в Windows 10 и какие способы его узнать.

Идентификатор безопасности или SID пользователя в Windows 10 является единственным значащим значением, которое служит для идентификации принципа безопасности или группы безопасности в Windows. Поэтому можно сказать, что SID пользователя в Windows 10 похож на паспорт, который присваивается каждому компьютеру во время установки операционной системы. Кроме того, этот идентификатор может быть полезен во время выполнения определенных команд, связанных с безопасностью нашего компьютера, поэтому давайте разберем, как узнать SID пользователя в Windows 10.

Команда WHOAMI – получение информации о текущем пользователе Windows

Команда WHOAMI используется для получения сведений об имени пользователя и группе, а также о соответствующих идентификаторах безопасности (SID), привилегиях, идентификаторах входа (ID) текущего пользователя (токене доступа) на локальном компьютере. При запуске whoami.exe без параметров, отображается имя пользователя в формате NTLM (доменпользователь).

Формат командной строки:

Параметры командной строки:

Примеры использования WHOAMI :

WHOAMI — отобразить имя текущего пользователя в формате «доменимя»

WHOAM /UPN — отобразить имя текущего пользователя в формате «имя@домен»

WHOAM /FQDN — отобразить имя текущего пользователя в формате полного доменного имени (FQDN).

WHOAMI /LOGONID — отобразить идентификатор текущего пользователя.

WHOAMI /USER — отобразить имя и SID текущего пользователя.

WHOAMI /USER /FO LIST — то же, что и в предыдущем случае, но с выводом данных в виде списка.

WHOAMI /GROUPS — отобразить список групп, членом которых является текущий пользователь.

WHOAMI /GROUPS /FO CSV — то же, что и в предыдущем случае, но с выводом результатов в виде полей, разделяемых запятой.

WHOAMI /GROUPS /FO CSV > C:MyGroups.csv — то же, что и в предыдущем примере, но с выводом результатов в файл C:MyGroups.csv.

WHOAMI /PRIV — отобразить список привилегий текущего пользователя.

WHOAMI /PRIV /FO TABLE — то же, что и в предыдущем примере, но с отображением результатов в виде таблицы.

WHOAMI /ALL — отобразить информацию о SID текущего пользователя, принадлежности к группам и перечень привилегий.

Формат отображаемой информации:

Команду Whoami можно использовать в командных файлах в качестве средства проверки того факта, что командный файл был запущен от имени администратора в среде Windows 7/8. Для этого достаточно сравнить набор привилегий при выполнении команды в обычном режиме и при выполнении в режиме запуска от имени администратора. Например, если удаленное выключение компьютера доступно только с правами администратора системы, можно, используя команду поиска FIND , определить наличие строки «SeRemoteShutdownPrivilege» в результатах выполнения команды whoami /priv для текущего пользователя. Например, так:

@echo OFF

WHOAMI /PRIV | find /i «SeRemoteShutdownPrivilege»

if %ERRORLEVEL% == 0 goto admin

echo Пользователь не имеет прав администратора.

REM часть кода, исполняемого при отсутствии прав администратора

pause

exit

:admin

REM часть кода, исполняемого при наличии прав администратора

ECHO . Командный файл запущен от имени администратора.

pause

exit

REM Этот командный файл должен выполняться от имени Администратора

@echo OFF

WHOAMI /PRIV | find /i «SeRemoteShutdownPrivilege»

if %ERRORLEVEL% == 0 goto admin

color CF

msg console Этот командный файл должен выполняться от имени администратора.

pause

exit

:admin

color f0

Rem Удалить все теневые копии

vssadmin delete shadows /all

Если данный командный файл будет запущен от имени пользователя, то фон консоли станет красным и пользователю будет выдано сообщение ”Этот командный файл должен выполняться от имени администратора”. Если от имени Администратора – фон консоли станет белым и выполнится команда удаления всех теневых копий (максимально освободить дисковое пространство)

Брут РДП и расшифровка журнала вин 2012

Добрый день!

Один клиент пожаловался, что в последнее время постоянно отваливаются сеансы рдп.

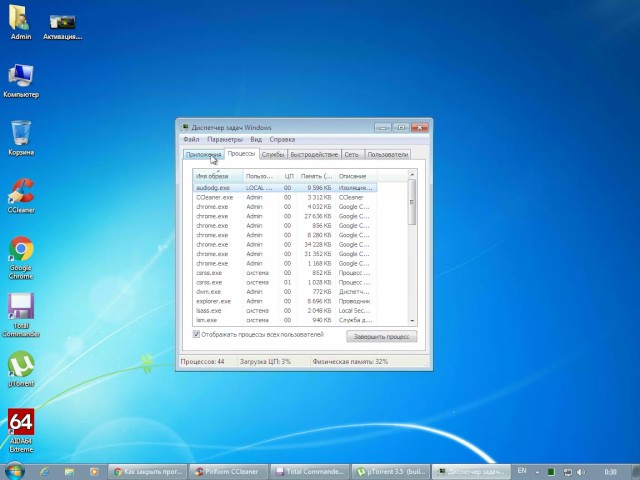

Подключился удаленно, смотрю журнал безопасности там кто-то интенсивно брутит. (Порт рдп не стандартный).

Подбирают различные логины и пароли. Но почему-то в журнале не видно ip адрес хакеров.

Учетной записи не удалось выполнить вход в систему.

Субъект:

ИД безопасности: NULL SID

Имя учетной записи: —

Домен учетной записи: —

Код входа: 0x0

Учетная запись, которой не удалось выполнить вход:

ИД безопасности: NULL SID

Имя учетной записи: SUPERUSER

Домен учетной записи:

Сведения об ошибке:

Причина ошибки: Неизвестное имя пользователя или неверный пароль.

Состояние: 0xC000006D

Подсостояние: 0xC0000064

Сведения о процессе:

Идентификатор процесса вызывающей стороны: 0x0

Имя процесса вызывающей стороны: —

Сведения о сети:

Имя рабочей станции: —

Сетевой адрес источника: —

Порт источника: —

Сведения о проверке подлинности:

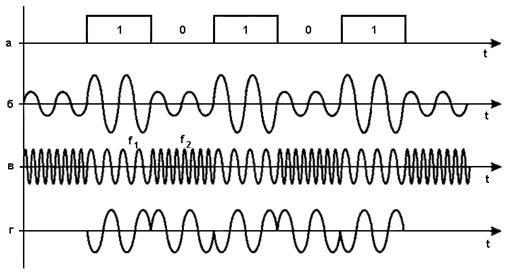

Процесс входа: NtLmSsp

Пакет проверки подлинности: NTLM

Промежуточные службы: —

Имя пакета (только NTLM): —

Длина ключа: 0

Данное событие возникает при неудачной попытке входа. Оно регистрируется на компьютере, попытка доступа к которому была выполнена.

Поля «Субъект» указывают на учетную запись локальной системы, запросившую вход. Обычно это служба, например, служба «Сервер», или локальный процесс, такой как Winlogon.exe или Services.exe.

В поле «Тип входа» указан тип выполненного входа. Наиболее распространенными являются типы 2 (интерактивный) и 3 (сетевой).

В полях «Сведения о процессе» указано, какая учетная запись и процесс в системе выполнили запрос на вход.

Поля «Сведения о сети» указывают на источник запроса на удаленный вход. Имя рабочей станции доступно не всегда, и в некоторых случаях это поле может оставаться незаполненным.

Поля сведений о проверке подлинности содержат подробные данные о конкретном запросе на вход.

— В поле «Промежуточные службы» указано, какие промежуточные службы участвовали в данном запросе на вход.

— Поле «Имя пакета» указывает на подпротокол, использованный с протоколами NTLM.

— Поле «Длина ключа» содержит длину созданного сеансового ключа. Это поле может иметь значение «0», если сеансовый ключ не запрашивался.

Идентификаторы безопасности службы

Идентификаторы безопасности службы — это функция изоляции службы , функция безопасности, представленная в Windows Vista и Windows Server 2008 . Любая служба со свойством типа SID «неограниченный» будет иметь идентификатор безопасности службы, добавленный к маркеру доступа процесса узла службы. Назначение идентификаторов безопасности служб — разрешить управление разрешениями для отдельной службы без необходимости создания учетных записей служб и дополнительных административных затрат.

Каждый SID службы — это локальный SID на уровне компьютера, созданный из имени службы по следующей формуле:

sc.exe Команда может быть использована для генерации произвольного SID службы:

Служба также может называться NT SERVICE (например, «NT SERVICE dnscache»).

Советы по Apple ID заблокирован по соображениям безопасности

Как узнать, заблокирован ли мой Apple ID по соображениям безопасности?

Если ваш Apple ID заблокирован, на вашем устройстве Apple может появиться одно из следующих сообщений:

- Вы не можете войти в систему, потому что учетная запись была деактивирована по соображениям безопасности.

- Этот Apple ID был отключен по соображениям безопасности.

- Ваш Apple ID был отключен по соображениям безопасности.

- Apple ID отключен по соображениям безопасности.

Почему мой Apple ID заблокирован по соображениям безопасности?

Apple автоматически заблокирует любой идентификатор Apple ID, который считается подверженным риску несанкционированного доступа. Это может быть вызвано входом из незнакомого места или необычной активностью пользователя, и поэтому Apple отключит ваш Apple ID по соображениям безопасности. Обычно это может быть мера предосторожности для защиты вашей учетной записи от кражи личных данных.

Сколько времени нужно, чтобы разблокировать Apple ID?

Если вы проходите официальный процесс Apple, разблокировка вашего отключенного Apple ID может занять от нескольких часов до нескольких дней, в зависимости от конкретной информации, связанной с вашим делом, и проверки вашей личности. Однако с помощью FoneLab iOS Unlocker мы можем помочь вам быстро решить проблему «Apple ID был отключен по соображениям безопасности» в течение короткого периода времени.

FoneLab Помогает вам разблокировать экран iPhone, удалить Apple ID или его пароль, удалить экранное время или пароль ограничения в секундах.

- Помогает вам разблокировать экран iPhone.

- Удаляет Apple ID или его пароль.

- Удалите экранное время или пароль ограничения в секундах.

Основные идентификаторы безопасности

SID в формате S-1-0-0 называется NULD SID. Он присваивается, когда его значение неизвестно или оно назначается группе без каких-либо членов.

SID в формате S-1-1-0 является общим SID. Он присваивается каждому пользователю.

Наконец, SID в формате S-1-2-0 называется локальным SID. Он назначается пользователю, который должен войти в систему локально.