Как узнать, был ли мой компьютер взломан и что делать дальше 2022

Иногда, вместо того, чтобы использовать теорию логики и рассуждений, мы следуем нашему инстинкту интуиции, чтобы понять вещи инстинктивно. Взлом является одним из таких примеров, когда этот принцип может быть соблюден. Мы знаем, что хакеры могут получить доступ к вашим устройствам неожиданным образом и проявить себя в разных аватарах, о которых мы, возможно, и не подозреваем. Клиенты IRC, Trojans, Backdoor — это некоторые из вредоносных программ, которые используются для взлома компьютеров. Меньше всего мы можем сделать, это найти некоторые возможные индикаторы, предполагающие, что мы могли быть взломаны, а затем ищем некоторые быстрые действия против него. Вот как вы можете узнать, был ли взломан ваш компьютер Windows .

Вы знаете, что ваш компьютер взломан и скомпрометирован, если вы видите следующее знаки:

- Изменены ваши онлайн-пароли или настройки

- Изменены пароли локальной учетной записи вашего компьютера или вы видите новые учетные записи пользователей

- Вы видите странные сообщения, сделанные вами в ваших социальных каналах. Или, может быть, ваши «Друзья» получают неприемлемые сообщения, предположительно от вас.

- Ваши друзья сообщают вам получать от вас странный спам или электронные письма.

- Вы обнаружили, что на вашем компьютере установлены новые программы или панели инструментов.

- Вы получаете сообщения от фальшивого антивируса или другого программного обеспечения-изгоев

- Ваша скорость в Интернете стала вялой и медленной

- Заметно увеличивается активность в сети.

- Ваш брандмауэр занят блокировкой нескольких запросов на внешнее соединение

- Ваша безопасность программное обеспечение было отключено.

- Поисковая система браузера домашней страницы или по умолчанию была захвачена

- Ваша мышь автоматически перемещается, чтобы сделать выбор

- Вы начинаете получать звонки от вашего банка, компании кредитной карты, интернет-магазина о неуплате , падение в банковском балансе, неожиданные непогашенные остатки или покупки.

Давайте подробно рассмотрим некоторые из этих признаков в определенном порядке.

Изменение онлайн-паролей

Если вы заметили один или несколько ваших онлайн-паролей изменились sud вы, скорее всего, были взломаны. Здесь обычно происходит то, что жертва неосознанно реагирует на аутентичный фишинг-адрес электронной почты, предположительно утверждающий, что из службы заканчивается измененным паролем. Хакер собирает информацию для входа в систему, регистрируется, изменяет пароль и использует услугу, чтобы украсть деньги у жертвы или знакомых жертвы. Посмотрите, как избежать фишинговых атак и атак. и предпримите шаги, чтобы предотвратить кражу вашего интернет-удостоверения.

В качестве действия по управлению повреждением вы можете немедленно уведомить всех своих контактов об ущемленной учетной записи. Во-вторых, немедленно свяжитесь с онлайн-службой, чтобы сообщить о скомпрометированной учетной записи. Большинство онлайн-сервисов знают об этом виде злонамеренности и обладают необходимой силой и знаниями, чтобы восстановить нормальное состояние и вернуть учетную запись под ваш контроль с новым паролем. Вы можете восстановить взломанные учетные записи Microsoft, учетные записи Google, учетную запись Facebook, учетную запись Twitter и т. Д., Используя их надлежащим образом изложенную процедуру.

Сумма, отсутствующая на вашем банковском счете

В случае несчастья вы можете потерять все свои деньги если хакер получает доступ к вашей личной информации (кредитная карта, данные онлайн-банкинга и т. д.). Чтобы этого избежать, включите предупреждения о транзакциях, которые отправляют вам текстовые предупреждения, когда что-то необычное происходит. Многие финансовые учреждения позволяют устанавливать пороговые значения по суммам транзакций, а если порог превышен или он отправляется в иностранную страну, вы будете предупреждены. Было бы неплохо следовать этим советам по интернет-банкингу.

Поддельные антивирусные сообщения

Поддельные антивирусные предупреждающие сообщения являются одними из самых надёжных признаков того, что ваша система была скомпрометирована. Щелчок «Нет» или «Отмена», чтобы остановить фальшивую проверку на вирусы, не дает никакой пользы, поскольку ущерб уже сделан. Эти программы часто используют незашифрованное программное обеспечение, такое как Java Runtime Environment, для использования вашей системы.

Частые случайные всплывающие окна

Эта проблема в основном связана с вашими браузерами и указывает, что на вашем компьютере установлено нежелательное программное обеспечение или вредоносное ПО, поскольку веб-сайты обычно не генерируют вредоносные всплывающие окна.

Перенаправленный поиск в Интернете или домашняя страница

Это известный факт, что большинство хакеров зарабатывают себе на жизнь, перенаправляя ваш браузер где-то в другом месте, чем адрес, который вы хотели бы посетить. Это, конечно, потому, что хакер получает деньги за то, что ваши клики появляются на чужом веб-сайте, часто те, кто не знает, что клики на их сайте вызваны вредоносным перенаправлением.

Вы часто можете обнаружить или определить этот тип вредоносного ПО просто набрав несколько связанных, очень распространенных слов в строке поиска популярных поисковых систем и проверив, появляются ли результаты, имеющие отношение к вашему поиску, или нет. Трафик, посланный и возвращенный, всегда будет отличаться на компрометированном компьютере и бескомпромиссном компьютере.

Является ли ваш ПК действующим в качестве узла Botnet?

Ботнеты — это сети взломанных компьютеров, управляемых удаленными злоумышленниками для выполнения такие незаконные задачи, как отправка спама или нападение на другие компьютеры. Возможно, ваш компьютер был скомпрометирован и действует как узел.

TIP : Прежде чем продолжить, вы можете прочитать наше сообщение. Почему кто-то хочет взломать мой компьютер?

Что делать, если ваш компьютер был взломан

1] Если вы чувствуете, что ваш ПК с ОС Windows, возможно, был захвачен, вы должны отключиться от Интернета и загрузиться в безопасный режим и выполнить полную глубокую проверку антивирусного программного обеспечения. Если ваше программное обеспечение безопасности отключено, используйте хороший антивирусный сканер по требованию. и запускайте его с внешнего диска или USB.

2] Вы также можете использовать специализированные инструменты, такие как Norton Power Eraser, анти-хакерское программное обеспечение или один из этих инструментов удаления Botnet.

2] Вы можете удалить фиктивные панели из в браузере, используя хорошее программное обеспечение для удаления браузера Hijacker.

3] Откройте панель управления и удалите программы, которые могут выглядеть подозрительными по своему характеру.

4] Когда вы подключены к Интернету, откройте командную строку, введите следующую команду команда и нажмите Enter:

- — параметр перечисляет все подключения и порты подключения компьютера

- -n параметр отображает адреса и номера портов

- -o параметр выводит идентификатор процесса, ответственный за соединение .

С первого взгляда ИТ-администратор сможет отслеживать ваши открытые порты и сетевую активность в системе.

Проверить наличие подозрительного соединения. Обратите внимание, что любое соединение, обозначающее «Установленный» и номер PID, и убедитесь, что все такие соединения являются действительными соединениями. Если нужно, нажмите Ctrl + Shift + Esc, чтобы открыть Диспетчер задач. Затем переместите курсор мыши на вкладку «Процессы» и перейдите на вкладку «Просмотр», выберите столбцы и проверьте столбец PID идентификатора процесса. Мгновенно будет отображаться полный список номеров PID. Найдите номер, который вы отметили несколько минут назад в окне CMD. Если есть сомнения, прекратите процесс.

5] Установите инструмент мониторинга полосы пропускания, чтобы вы могли следить за своим использованием. Используйте утилиты пакетного обнуления для перехвата и регистрации сетевого трафика.

Постоянно обновляйте свою операционную систему и установленное программное обеспечение, чтобы закрыть все уязвимости программного обеспечения и использовать хорошее программное обеспечение для обеспечения безопасности. Очень важно держать себя в курсе этих событий, поскольку в сегодняшнем угрозе безопасности антивирусное программное обеспечение не предлагает 100% спокойствия. Чтобы бороться с этим, следует использовать программы защиты от вредоносных программ, которые контролируют поведение программ — эвристика — для обнаружения ранее непризнанных вредоносных программ. Другие программы, которые используют виртуализованные среды, VPN и программное обеспечение для обнаружения сетевого трафика, также могут быть развернуты для использования.

6] Используйте Detekt, бесплатное антивирусное программное обеспечение для Windows.

Вот несколько советов, которые помогут вам держите хакеров на своем компьютере под управлением Windows.

Если вам нужна дополнительная помощь, ознакомьтесь с этим Руководством по удалению вредоносных программ. Вы также можете прочитать это сообщение под названием «Как вы узнаете, есть ли на вашем компьютере вирус».

Что делать, если система была заражена

Давайте рассмотрим несколько шагов, которые вы должны принять, если ваш компьютер был взломан и/или заражен.

Изолировать зараженный компьютер

Прежде чем будет нанесён какой-либо ущерб вашей системе и её данным, Вы должны полностью отключить её. Не полагайтесь на простое отключение сети с помощью программного обеспечения, вам нужно физически извлечь сетевой кабель и отключить Wi-Fi, выключив физический переключатель Wi-Fi и/или удалив адаптер Wi-Fi (если это вообще возможно).

Причина: нужно разорвать связь между вредоносным ПО и его командно-контрольными терминалами, чтобы отрезать поток данных, получаемых с вашего компьютера или отправляемых на него. Ваш компьютер, который может находиться под контролем хакера, также может быть участвовать в совершения злых дел, таких как DDoS атака против других систем. Изоляция вашей системы поможет защитить другие компьютеры, которые ваш компьютер может пытаться атаковать, пока он находится под контролем хакера.

Подготовьте второй компьютер для восстановления

Чтобы облегчить возвращение зараженной системы в нормальное состояние, лучше иметь второй компьютер, которому Вы доверяете и который не заражен. Убедитесь, что на втором компьютере установлено новейшее программное обеспечение для защиты от вредоносных программ и проведено полное сканирование системы, которое не выявило заражения. Если вы можете получить доступ к жесткому диску и переместить его, то это было бы идеально.

Важное примечание: убедитесь, что ваш антивирус настроен на полное сканирование любого диска, который недавно подключен к нему, потому что вам не нужно заражать компьютер, который вы используете, чтобы исправить ваш. Вы также не должны пытаться запускать исполняемые файлы с зараженного диска, когда он подключен к незараженному компьютеру, поскольку они могут быть заражены, это может потенциально заразить другой компьютер.

Получите мнение второго сканера

Вам стоит загрузить второй сканер вредоносных программ на незараженном компьютере, который вы будете использовать, чтобы вернуть контроль. Антивирус Касперского, Malwarebytes, Bitdefender являются отличными вариантами, но существуют и другие.

Извлеките данные и просканируйте диск

Необходимо удалить жесткий диск с зараженного компьютера и подключить его к «чистому» компьютеру в качестве загрузочного диска.

После подключения диска к надежному (незараженному) компьютеру проверьте его на наличие вредоносных программ с помощью основного сканера вредоносных программ и второго сканера вредоносных программ (если он установлен). Убедитесь, что выполняется «полное» или «глубокое» сканирование зараженного диска, чтобы убедиться, что все файлы и области жесткого диска проверяются на наличие угроз.

После этого необходимо создать резервную копию данных с зараженного диска на другой носитель. Убедитесь, что резервное копирование завершено, и проверьте, работает ли копия.

Совет 2: смотрим документы и файлы, с которыми недавно работали

По умолчанию Windows помнит обо всех документах и файлах, которые вы недавно открывали (это делается с целью ускорения открытия файлов, с которыми часто работаете).

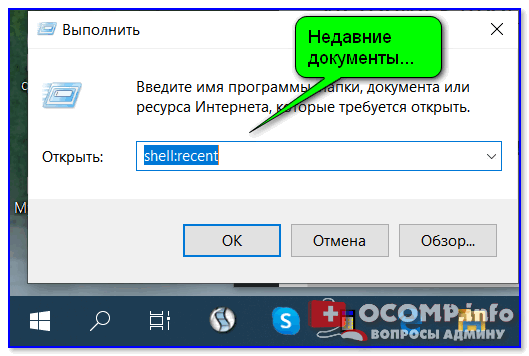

Чтобы посмотреть этот список (недавних документов*) — нажмите Win+R, и используйте команду shell:recent.

shell:recent — недавние документы

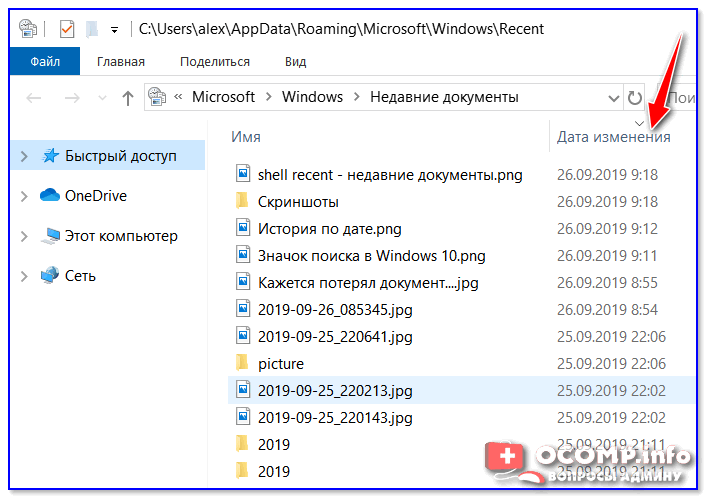

Далее у вас откроется системный каталог, в котором вы сможете отсортировать по дате изменения все файлы — ну и сравнить, с вашими рабочими часами за ПК (а заодно и узнаете, какими документами интересовались «гости» ).

Недавние документы отсортированные по дате

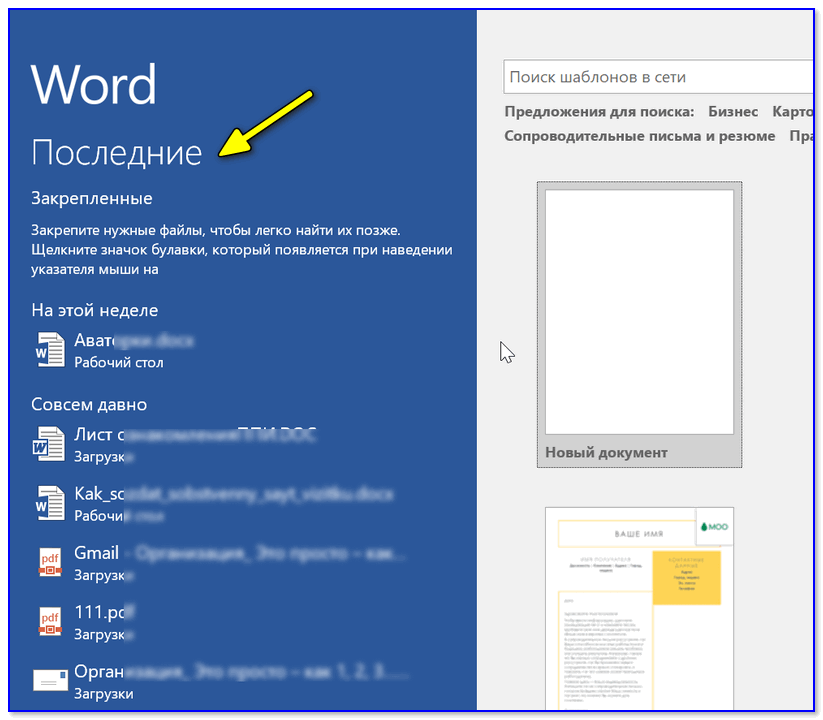

Кстати, обратите внимание, что Word и Excel тоже при запуске показывают документы, которые недавно были открыты (если у вас хорошая память и внимательность — возможно вы заметите и те документы, которые сами не открывали ).

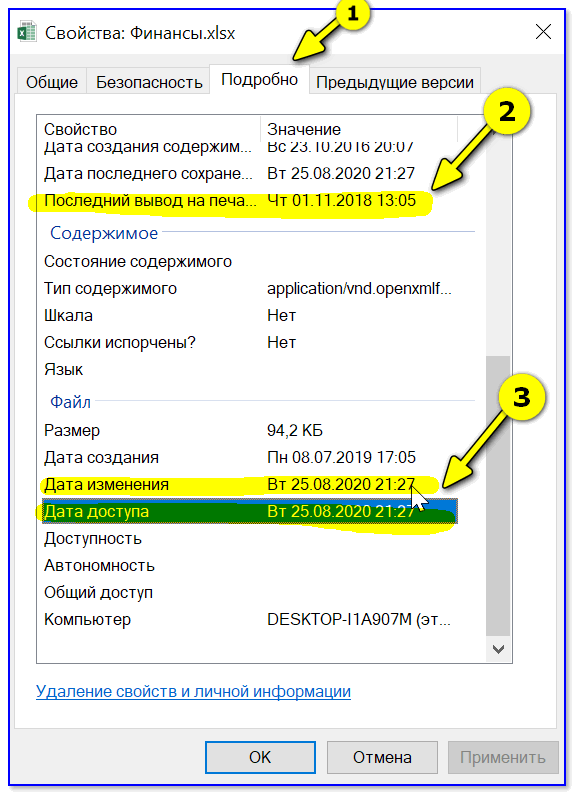

Ну и не могу не отметить, что если вы откроете свойства файла — то во вкладке «Подробно» проводник вам сможет подсказать даты доступа, печати и изменения документа.

В помощь!

Как посмотреть недавно открытые файлы в ОС Windows 10 (никак не могу найти вчерашний документ. )

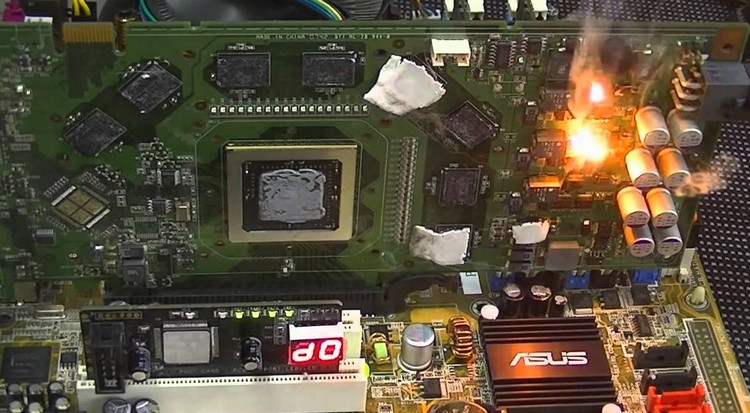

Чем опасен скрытый майнер

Майнер перегружает систему виндовс настолько, что становится некомфортно работать в других программах. Они начинают тормозить, требовать больше времени для стандартных задач. Также все это приводит к повышенному и постоянному нагреву, к выходу из строя в короткие сроки важных частей ПК.

В зоне риска видеокарта, процессор и оперативная память. Вот почему при малейших подозрениях стоит позаботиться диагностикой того, что происходит с ПК.

Запустите сканирование SFC в PowerShell

- Нажмите клавиши Win + X -> выберите PowerShell (Admin).

- Внутри командной строки -> введите sfc / scannow -> нажмите Enter.

- Дождитесь завершения процесса и проверьте, решена ли проблема.

Что значит надпись

Красная надпись «Некоторыми параметрами управляет ваша организация» означает, что в данный момент вас лишили доступа к определённым параметрам, чтобы вы не смогли поменять их значения. В сборках «десятки» 1703 и 1707 ошибка может иметь немного другой текст — «Некоторые параметры скрыты или ими управляет ваша организация».

Зачем нужна функция управления

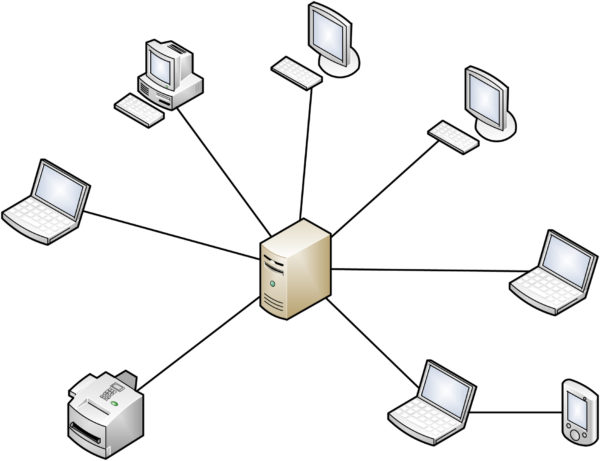

Данная ошибка характерна для офисных компьютеров, которые являются частями корпоративной локальной сети. Обычно у такой сети есть свой сервер — главный центральный ПК (администратор), который управляет сетевыми ресурсами общего доступа в сети (другими ПК, которые называются рабочими станциями). Простыми словами — он решает, к какой информации и параметрам конкретная рабочая станция имеет доступ, а к какой нет, так как у каждого сотрудника есть свои полномочия, которые он не должен превышать.

Все компьютеры в корпоративной локальной сети подчиняются серверу — главному ПК, который распределяет полномочия

Почему надпись может возникнуть на домашнем компьютере

Рассматриваемое сообщение может появляться и на домашних девайсах, которые никаким образом не связаны с корпоративной сетью. Происходит это по следующим причинам:

- Смена параметров системы в «Редакторе реестра» или «Редакторе локальной групповой политики». Если вы вносили какие-либо изменения раньше, просто верните всё на место — ошибка исчезнет. Можете также сразу сбросить все параметры, используя инструкции в разделах этой статьи.

- Деактивация «Защитника Windows», автоматических обновлений «операционки» и других важный системных функций.

- Отключение разных системных служб «Виндовс», например, функциональных возможностей для подключенных юзеров и телеметрии.

- Использование различных программ для отключения «слежки» «Майкрософт». Просто отключите или удалите утилиту, чтобы убрать надпись.

При каких действиях будет выплывать надпись «Некоторыми параметрами управляет ваша организация»

В целом надпись «Некоторые параметры скрыты или ими управляет ваша организация» не мешает работе на ПК, но бывают ситуации, когда пользователю приходится прибегать к тем или иным методам решения, чтобы убрать её: изменение важных параметров системы, поиск и установка обновлений, включение и использование «Режима разработчика».

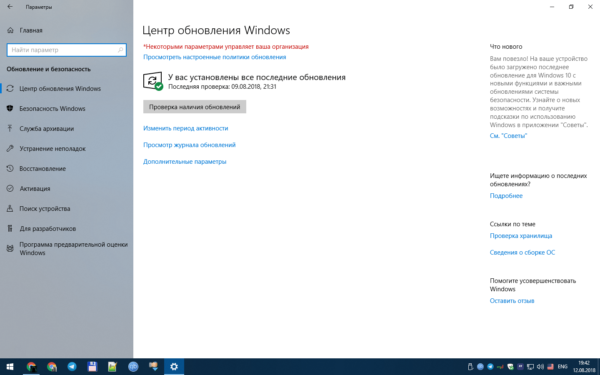

Ошибка возникает у пользователей в основном в разделах «Центра обновления Виндовс». Например, при попытке запустить вручную поиск апдейта для системы в сети.

Часто из-за этой ошибки пользователи не могут вручную запустить поиск апдейта в «Центре обновлений»

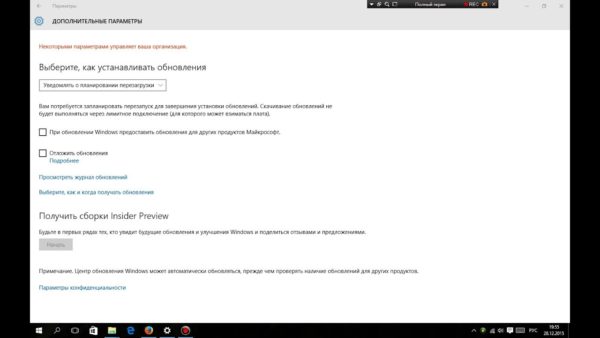

Если красная надпись появилась в дополнительных параметрах «Центра обновления», юзер не сможет выбрать способ установки обновлений: с уведомлением о перезагрузке ПК и прочее.

При такой ошибке юзеры не могут настроить процесс обновления под себя

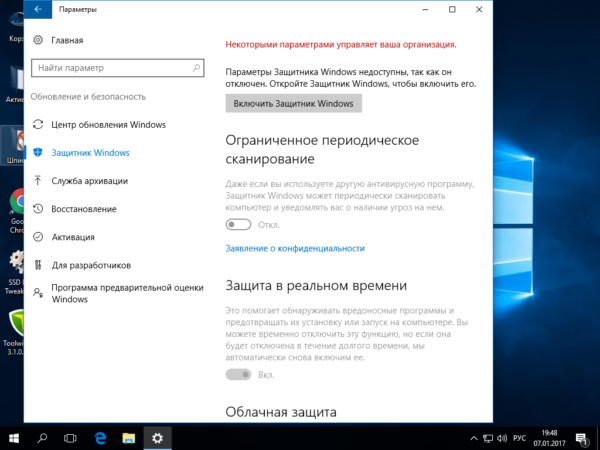

Также надпись возникает в «Защитнике Windows» — как в соответствующем разделе «Параметров», так в отдельном окне стандартного антивируса. Юзер может лишиться возможности активировать ограниченное периодическое сканирование, отключить защиту в режиме реального времени и некоторые другие опции.

Из-за ошибки «Некоторыми параметрами управляет ваша организация» пользователь не может включить только периодическое сканирование

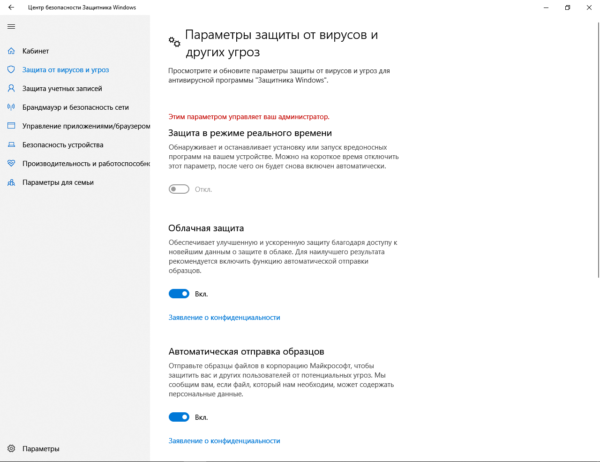

С этой записью становится невозможным редактирование списка исключений для «Защитника Windows», то есть перечня файлов и папок, которые он не сканирует: нельзя добавить или удалить тот или иной пункт.

С надписью «Некоторыми параметрами управляет ваша организация» исчезает возможность выключать на время стандартный антивирус

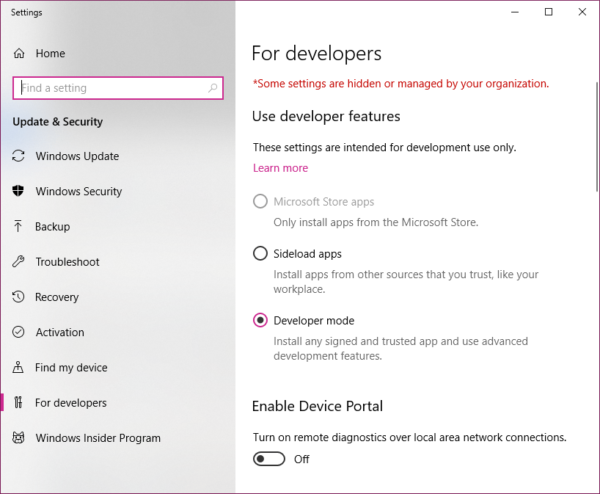

Также надпись может появляться при активации опции «Режим разработчика» в том же окне «Параметры». Дело в том, что для включения режима необходим доступ к компьютеру с правами администратора. Если вы не являетесь администратором своего ПК (не работаете под таким типом учётной записи), система может посчитать, что ваше устройство принадлежит организации. Соответственно, она может отключить некоторые параметры, которые доступны в режиме разработчика, чтобы вы не смогли их поменять.

В некоторых случаях ошибка возникает при включении режима разработчика

Почему Chrome «Управляется вашей организацией»

Сообщение о том, что браузером управляет организация в Chrome последних версий появляется в случае, если в реестре прописаны политики или правила (специфичные настройки) браузера. Обычно они используются системными администраторами для установки ограничений и необходимых параметров в Google Chrome, но могут быть задействованы и на домашних устройствах.

По умолчанию, после установки браузера Chrome никаких политик в реестре не присутствует и указанного сообщения появляться не должно, однако они могут появляться в следующих сценариях:

- Вы выполняли какие-то особенные настройки Chrome, прибегая к редактору реестра, например, отключали обновления браузера.

- Была использована какая-то утилита для настройки системы, которая, в том числе «оптимизирует» какие-то параметры Chrome.

- На компьютере работало или работает вредоносное ПО. Например, некоторое AdWare прописывает в Chrome принудительную установку нежелательных расширений без возможности их удалить.

Есть и дополнительные возможные причины, которые приведены в конце этой статьи. В большинстве случаев, это не является чем-то, что как-то вредит вашему компьютеру и не говорит о том, что кто-то посторонний действительно может управлять вашим браузером (подробнее в видео ниже), а говорит лишь о наличии дополнительных включенных настроек браузера Google Chrome.

Взлом чужих устройств – уголовное преступление

Подключение к чужому компьютеру не законно и попадает под статью № 272 Уголовного кодекса РФ. Однако отсутствие правоприменительной практики в России сводит шансы поимки преступника до минимума. В случае, если речь идет об обыкновенном хулиганстве, полиция даже не станет возбуждать уголовное дело за отсутствием события преступления.

«Если же речь идет о воровстве – необходимо обращаться в полицию, но стоит помнить, что доказать факт преступления и вернуть средства – очень сложно. Если деньги были похищены с банковского счета, в первую очередь необходимо обращаться именно в свой банк. Согласно закону о национальной платежной системе у нас есть всего один рабочий день, чтобы уведомить банк о несанкционированном списании – в этом случае есть потенциальная возможность вернуть похищенные средства», – уверен эксперт.

Евгений Царев сказал m24.ru, что для того, чтобы защитить себя от своего же устройства, возможно, имеет смысл заклеить изолентой глазок камеры на ноутбуке, телевизоре или планшете – только механическое воздействие даст стопроцентную гарантию того, что злоумышленник не сможет следить за вами.