Как обнаружить на компьютере шпионское ПО?

Как ИТ-специалист, я регулярно слежу за компьютерами и электронной почтой сотрудников. Это важно в рабочей среде как для административных целей, так и для безопасности. Например, мониторинг электронной почты позволяет блокировать вложения, которые могут содержать вирусы или шпионские программы. Единственный раз, когда мне нужно подключиться к компьютеру пользователя и выполнить работу непосредственно на его компьютере – это исправить проблему.

Но, если вы чувствуете, что за вами следят, есть несколько маленьких хитростей, которые вы можете использовать, чтобы определить, правы ли вы. Во-первых, следить за кем-то через его компьютер означает, что они могут наблюдать за всем, что вы делаете на вашем компьютере, в режиме реального времени. Блокировка порносайтов, удаление вложений или блокирование спама, прежде чем он попадает в ваш почтовый ящик, и т.д. на самом деле не контроль, а больше похоже на фильтрацию.

Прежде чем двигаться дальше, я хочу подчеркнуть одну БОЛЬШУЮ проблему: если вы находитесь в корпоративной среде и думаете, что за вами следят, вы должны предположить, что они могут видеть ВСЁ, что вы делаете на компьютере. Кроме того, предположим, что вы не сможете найти программное обеспечение, которое записывает всё. В корпоративных средах компьютеры настолько настроены и перенастроены, что почти невозможно обнаружить что-либо, если вы не хакер. Эта статья больше ориентирована на домашних пользователей, которые думают, что друг или член семьи пытается их контролировать.

Как приглядывать за «нужными» ПК

Вообще, программ для мониторинга за компьютерами довольно-таки много. Но сегодня остановлюсь на одной весьма интересной зарубежной софтине — MoniVisor .

MoniVisor

Официальный сайт (ссылка на MoniVisor для мониторинга ПК с Windows) : https://www.clevguard.com/windows-monitoring-software/

Так в чем ее основные преимущества:

- позволяет вести мониторинг за ПК с разными версиями Windows (если вы хотите контролировать смартфон, планшет и пр. устройства на Android — то у этого же производителя есть KidsGuard Pro) ;

- ее крайне легко и быстро настроить — 1 мин.! (ниже в заметке покажу, как это делается);

- программа работает незаметно (никто не узнает, что вы присматриваете за своими ПК);

- позволяет просматривать «почти всё» : какие сайты посещаются, что загружается, скрины экрана, переписка в Skype, почте, нажатия на клавиатуре и т.д.;

- минусы : программа платная (но есть 100%-манибек (для тестирования). Если вы не собираетесь мониторить десятки устройств — то цена вполне демократичная в ~10$/месяц). Также она на англ. — но это легко исправляется, если в браузере разрешить переводить страницу.

Ниже свой пример покажу именно в MoniVisor. Кстати, у них есть и своя инструкция, из которой вы можете узнать насколько хорошо работают удаленные сотрудники.

↑ 2. Какие бывают методы слежки за сотрудниками?

Помимо мониторинга рабочих помещений с помощью видеонаблюдения и прослушки компании могут отслеживать работу сотрудников за их компьютерами, в среде операционных систем и на уровне локальной сети. В зависимости от масштабов организаций и профессионального уровня IT-специалистов способы слежки могут быть разными. Что это за способы, и как их выявить в среде Windows?

Вверенные сотрудникам для выполнения их обязанностей ПК уполномоченные работодателем лица могут проверять физически, когда самих сотрудников нет на рабочем месте. У таких лиц для этих целей обычно есть доступ к администраторской учётной записи компьютера. Что они могут отслеживать? Да всё, что могут отследить — файлы на жёстком диске, установленные программы, интернет-активность, журнал событий операционной системы и т.п.

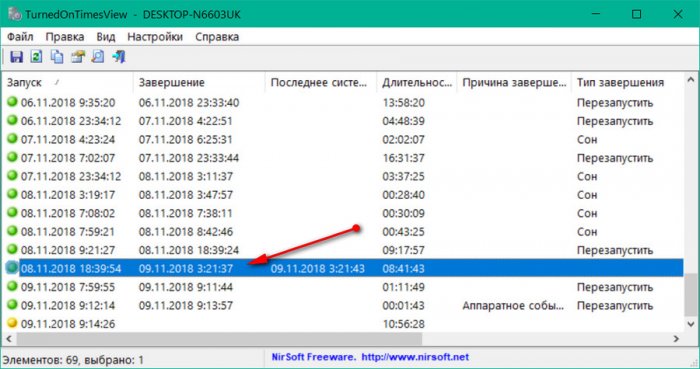

В этом поможет разобраться бесплатная портативная утилита TurnedOnTimesView. Она выдаёт информацию обо всех завершениях работы компьютера, будь это выключение, погружение в сон или перезагрузка, за месячный период. В её окне увидим дату и время последнего выключения компьютера. Ну и поймём, мы или не мы его выключали.

Плюс к этому, крайне полезно взять за правило не хранить пароли в браузере, в конце рабочего дня выходить из своих аккаунтов в соцсетях, а сами их, где возможно, настроить на двухфакторную авторизацию с подтверждением входа через личный телефон.

В более-менее крупных компаниях обычно есть локальная сеть, в которую объединены все рабочие компьютеры. И управляют этой сетью системные администраторы. Они мониторят сетевой и интернет-трафик, а также могут удалённо подключаться к компьютерам сотрудников. Иногда для решения возникших у них проблем по их же запросу, а иногда по указке работодателя. В Windows есть свои встроенные средства удалённого взаимодействия с клиентскими компьютерами по локальной сети, администраторы могут подключаться с помощью протокола RDP. В том числе с использованием режима теневого подключения – без подтверждения подключения, без перехвата управления и, соответственно, блокировки работы пользователя. Также они могут использовать сторонние программы типа TeamViewer или Radmin для удалённого подключения через Интернет, а у них — свои специфические преимущества.

Изначально ПО для удалённого доступа не предназначено для скрытой слежки за клиентскими компьютерами. Его предназначение – удалённая настройка, решение проблем, обеспечение корпоративной связи и т.п. Но если по вам есть отмашка свыше, системному администратору не составит труда подключиться к вашему рабочему столу и отследить или даже записать видео о том, что происходит у вас на экране.

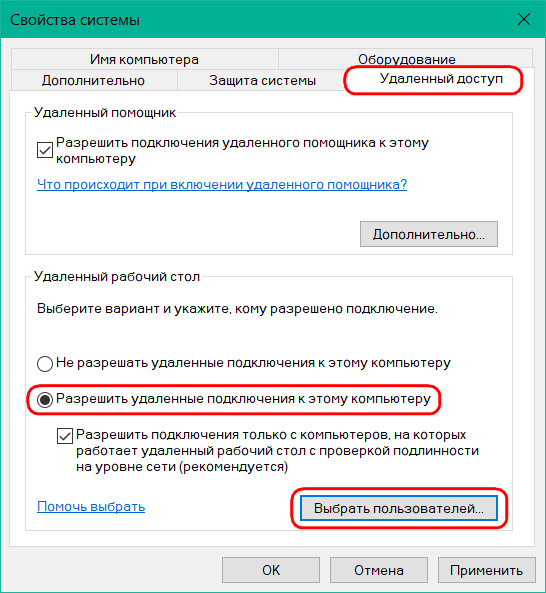

Как понять, что системный администратор имеет доступ к вашему рабочему столу? Ну такой вопрос может стоять у вас, если вы на работе новенький. Самый простой вариант — аккуратно, ненавязчиво спросить об этом сотрудников. Или обратиться к системщику с какой-то проблемой, чтобы посмотреть, подключится ли он удалённо для её решения. Можно посмотреть, какие программы висят в системном трее. Можно заглянуть в свойства системы, выставлено ли там разрешение для удалённых подключений, и какие пользователи могут подключаться по RDP.

Если компьютер слабый, удалённое подключение даст о себе знать резким снижением производительности Windows.

Хоть механизмы удалённого доступа изначально и не являются инструментами слежки, системщики могут скрывать или маскировать их процессы на клиентских компьютерах, чтобы сотрудники не отключали их. Однако механизмы удалённого доступа не являются эффективными в плане слежки, для этого есть специальный тип софта – кейлоггеры для работодателей.

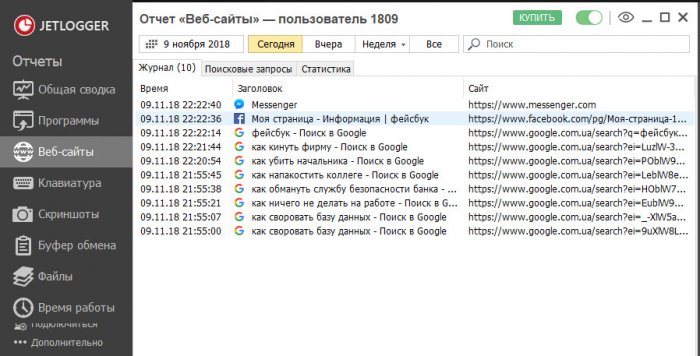

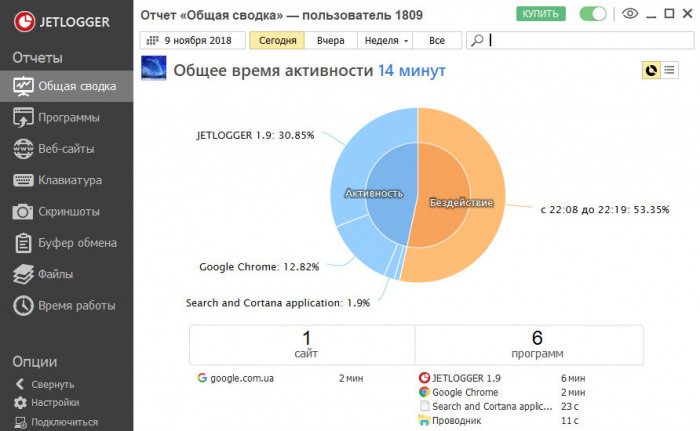

Компании, предлагающие программы-кейлоггеры, не могут официально позиционировать такого рода продукты для всей подряд аудитории, ибо слежка незаконна, потому называют их средствами родительского контроля или мониторинга персонала для работодателей. Или ещё — системы контроля сотрудников и учёта рабочего времени. Но как их политкорректно ни назови, в сути своей это кейлоггеры.

• Могут через определённые промежутки времени делать скриншоты экрана, фото с веб-камеры, записывать речь с микрофона;

Результаты слежки кейлоггеры с определённой периодикой отправляют работодателю по FTP, электронной почте или с использованием иных средств коммуникации. Некоторые предусматривают даже поставку отслеженных данных в режиме реального времени.

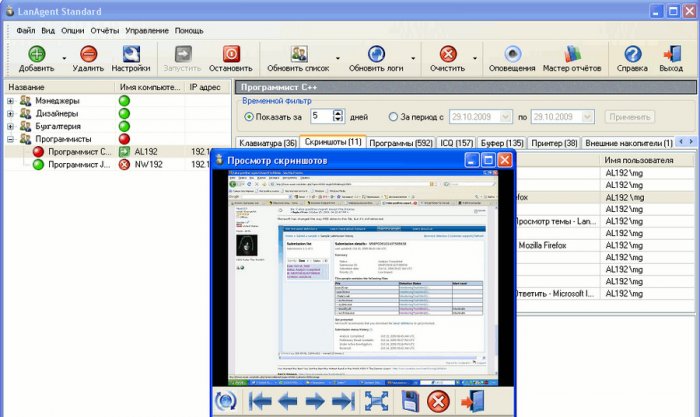

В числе таких программ-кейлоггеров: Jetlogger, Kickidler, BitCop, CrocoTime, Disciplina, Mipko Employee Monitor, LanAgent.

Как выявить, отслеживает ли работодатель вашу активность таким вот образом? Кейлоггеры специально заточены под слежку, потому их процессы не отображаются в диспетчере задач, их папки установки скрыты, их не найти в перечне деинсталляции, а удаляются они через свой же интерфейс. Проще грамотно влиться в коллектив и получить инсайдерскую информацию по этому (и не только) вопросу. Есть ещё способ с провокацией реакции руководства, но я бы вам его не советовал применять на деле.

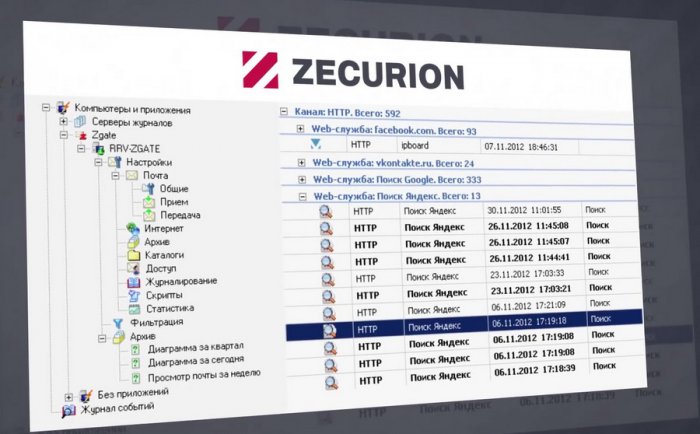

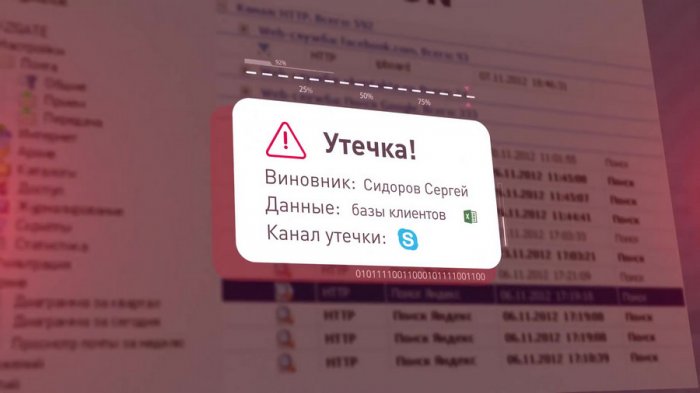

В серьёзных организациях используются DLP-системы – комплексное сетевое ПО для упреждения утечки секретной информации через Интернет. DLP-системы анализируют трафик, выходящий за пределы локальных сетей компаний.

При выявлении слива секретной информации они блокируют передачу данных и отправляют уведомление об инциденте сотрудникам службы безопасности компании.

Вот некоторые примеры DLP-систем: Zecurion Zgate, Symantec DLP, InfoWatch Traffic Monitor, Falcongaze SecureTower, SearchInform SIEM.

В серьёзных организациях с жёстким подходом в плане охраны внутренней информации сотрудникам-новичкам без наставника-старожила никак не обойтись. Чтобы не попасть в неприятную ситуацию, лучше в подходящей обстановке расспросить коллег о негласной корпоративной политике – о тех нюансах, о которых на официальном вводном инструктаже не предупреждают.

Появляется много всплывающих окон

Если по всему экрану вы видите всплывающие окна и плагины, это может значить, что вы заразили ПК рекламным вирусом.

Правда, зачастую это просто рекламные и фишинговые окна, от которых можно избавиться при помощи программ и расширений вроде AdBlock.

Надежные файрволы

Файрволы оберегают ПК от всех видов удаленного проникновения. Помимо этих опций имеют развернутый дополнительный функционал:

• позволяют юзерам через гибкие настройки конфигурировать систему четко «под себя»; • защищают личную информацию, архивы и платежные реквизиты, хранящиеся на жестких дисках.

Comodo Firewall

Comodo Firewall – полноценный файрвол с хорошим набором разноплановых опций. Обеспечивает максимальную безопасность и предохраняет ПК от виртуальных атак.

Оснащен защитными системами:

• Defens+, распознающей внешнее вторжение; • HIPS, предотвращающей несанкционированный доступ.

Совместим с Windows всех версий, как 32bit, так и 64bit. На официальном сайте доступен абсолютно бесплатно. Удобный язык интерфейса выбирается во время установки.

Файрвол корректно работает в качестве самостоятельного элемента или как составная часть Comodo Internet Security. Имеет понятный интерфейс, не сложный в освоении. При активации режима Stealth Mode компьютер становится невидимым для ПО, сканирующего открытые порты с целью несанкционированного подключения.

Через систему Viruscope осуществляет динамический анализ всех процессов на ПК и сохраняет параметры их активности. В случае необычных изменений или фиксации подозрительной внешней/внутренней деятельности выдает оповещение.

GlassWire

GlassWire – популярный и регулярно обновляемый файрвол для 32bit и 64bit Windows старых и последних версий. В бесплатном варианте отслеживает сетевую активность, находит и блокирует нехарактерные соединения. Подает информацию в виде простого графика. При фиксации нарушении приватности на ПК или ноутбуке выдает предупреждение о том, что нужно срочно принять меры по защите системы и конфиденциальных сведений, хранящихся в папках и файловых архивах на компьютере.

В платном пакете содержатся дополнительные возможности и бонус-опции:

• запрос на разрешение/запрет любого нового соединения; • сообщение о подозрительной активности веб-камеры/микрофона с возможностью узнать, какое приложение запустило процесс; • предупреждение о попытках подключения к Wi-Fi или Network-сети; • пролонгированный срок хранения истории.

Платный софт предлагается в трех вариантах и разных ценовых категориях. Установить программу можно на любой ПК, оснащенный процессором Intel Celeron 2GHz и выше. Для корректной работы файрволу нужны свободные 100 MB на жестком диске.

ZoneAlarm FREE Firewall

Бесплатный ZoneAlarm FREE Firewall обеспечивает ПК глобальную защиту от любых атак. Эффективно блокирует действия хакеров, желающих похитить личные или платежные данные.

В real-time режиме держит под контролем все работающие через интернет приложения. Внимательно отслеживает любую активность в системе и фиксирует подозрительные события. Выявляет нехарактерные действия, на которые не реагирует установленный антивирус.

Пресекает удаленное сканирование портов и автоматом переводит их в режим скрытого функционирования, не оставляя злоумышленникам ни одного шанса для проникновения и похищения конфиденциальных данных.

Продвинутая версия PRO имеет более широкий функционал:

• блокировка персональных сведений от утечки в сеть; • мониторинг платежно/кредитных данных и оповещение о попытках мошеннических действий; • опция OSFirewall для выявления нежелательную активность программ и пресечения входящих угроз.

В отличии от бесплатной FREE, протестировать вариант PRO без оплаты можно в течение 30 дней, а потом, если все понравится, придется приобрести официальную лицензию.

А теперь – что со всем этим делать?

Вопрос о том, как следить за компьютером с другого компьютера, мы разобрали. Теперь самое главное – как понять, что бдительное ока руководства действительно здесь, за правым плечом?

Тут есть пара проверенных методов:

- Проявить дух бунтарства. А именно – целенаправленно сделать что-то, что очевидно не понравится руководству. Например – скачать пару терабайт контента с Порнохаба или написать Пашке из отдела маркетинга, что шеф то, оказывается, еще тот козел. Если после этого в дверь стучат сотрудники службы информационной безопасности – план сработал и за вами действительно следили. И …. «Вы уволены».

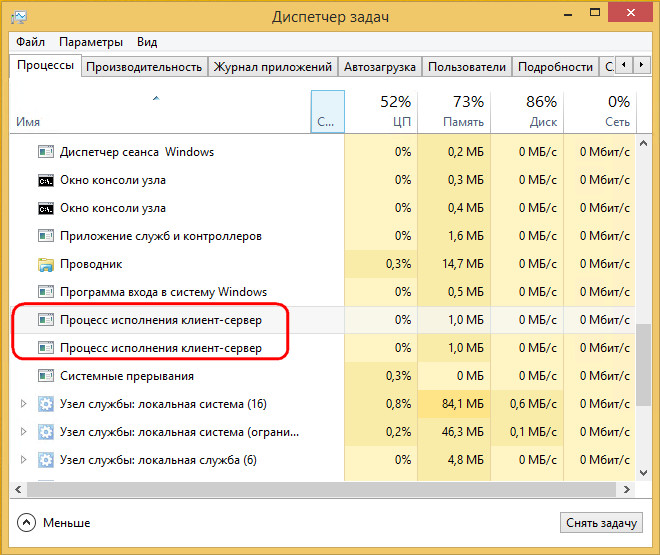

- Проверить процессы ПК на подозрительную активность. Проще всего – через диспетчер задач. Многие программы контроля просто не умеют скрываться, а самописные кейлогеры зачастую маскируются довольно неумело. Но если нет прав администратора или сисадмин не дурак, то следящее ПО, работающее в стелс-режиме, вы никогда не найдете.

- Подружиться с админом. Системные администраторы – они ведь тоже люди (хотя порой сомнения берут, правда?). Они тоже устают на работе и тоже не прочь пропустить по стаканчику в ближайшем пабе. А там глядишь – и до откровений рукой подать. Но есть один нюанс – без прокачанного скилла «мастер коммуникации» велик шанс зафейлиться, а это уже лишние подозрения.

Но самый лучший метод – надлежащим образом исполнять свои должностные обязанности. При таком варианте просто отпадает необходимость ломать себе голову – наблюдает за вами руководство или нет? Скучно конечно, зато никаких рисков.

Как обнаружить шпионское ПО и защитить свою приватность?

Как обнаружить и устранить шпионское ПО? Мы расскажем, какие программы-шпионы бывают и как от них защититься.

Избранные статьи

Как проверить ваши учетные записи

Тем, кто хочет проникнуть в чью-то личную жизнь, зачастую проще получить доступ к онлайн-аккаунтам, чем пытаться получить доступ к устройствам.

Начать стоит с защиты ваших логинов и паролей: убедитесь, что они известны только вам, что их трудно угадать, что они не используются в нескольких учетных записях и что они нигде не записаны. Можете использовать менеджер паролей – пароли будут достаточно надежными, рандомизированными и разными для каждой вашей учетной записи. Где это возможно, включите двухфакторную аутентификацию.

Чтобы найти нежелательного посетителя учетной записи в Facebook, откройте страницу настроек соцсети через браузер и нажмите Security and login, чтобы увидеть все устройства, на которых активна ваша учетная запись (и выйти из тех, которые вы не знаете). Чтобы проверить Gmail, откройте «Подробности» в правом нижнем углу и просмотрите часы активности.

Некоторые мобильные приложения, например, WhatsApp и Snapchat, можно использовать только на одном устройстве, а значит, вы можете быть уверены, что ими пользуетесь только вы. Но учетная запись Instagram может использоваться на нескольких устройствах. Чтобы проверить ее, откройте настройки приложения, а затем нажмите «Безопасность и вход в систему». Там вы увидите список всех устройств, связанных с вашей учетной записью. Чтобы удалить устройство, нажмите на три точки сбоку от неизвестной учетной записи, а затем выйдите из системы.

Стоит также просмотреть активность в учетных записях. Например, проверьте отправленные электронные письма, проверьте «Черновики» и «Корзину» или сообщения в Twitter и Messenger.

Если кто-то еще получил доступ к вашей учетной записи от электронной почты, он мог настроить функцию автоматической переадресации на другую учетную запись – это тоже надо проверить. Например, откройте Gmail в браузере и щелкните значок настроек, откройте вкладку полностью и найдите «Переадресация POP/IMAP». Найдите «Отправленные», чтобы узнать, отправляются ли ваши письма куда-либо еще. Далее проверьте вкладку «Фильтры и заблокированные адреса» на предмет незнакомых настроек.

Самые лучшие способы обезопасить учетную запись от нежелательных посетителей – проверка активности и регулярная смена паролей.

Материал был впервые опубликован на сайте американского Wired.

Как двухфакторная аутентификация обезопасит ваши соцсети