Как отключить PowerShell в Windows 10

Windows 10 поставляется с предустановленным кроссплатформенным инструментом PowerShell. Это очень важный инструмент, который позволяет легко выполнять несколько задач, просто набирая несколько простых команд. Он позволяет запускать команды для внесения различных изменений в настройки, устранения некоторых проблем, управления функциями, автоматизации работы и т. д.

Windows PowerShell — важное и удобное приложение, входящее в операционную систему Windows. Но иногда вам может потребоваться отключить его, чтобы избежать нежелательных изменений при запуске вредоносных команд.

Этот инструмент используется злоумышленником для создания вредоносного ПО, которое запускает вредоносные сценарии и обращается к файловой системе и реестру.

В таком случае, если вам нужно отключить PowerShell, эта статья поможет вам в этом. В этой статье объясняется, как отключить приложение PowerShell с помощью политики безопасности и редактора локальной групповой политики. Давайте посмотрим на них подробнее.

Как отключить сетевой диск с помощью powershell

Я хотел бы отключить сетевой диск (Y 🙂 с powershell. Эта буква диска назначается / сопоставляется с сетевым местоположением. Есть ли простой способ сделать это?

Я верю, что «net use XXX / delete» сделает это.

почему когда я пытаюсь:

В powershell вы можете выполнить такой набор команд для отключения диска, учитывая только тот UNC, который вы использовали для подключения, и не зная буквы диска, которая была сопоставлена.

Сложность в том, что вам нужно экранировать символ, чтобы использовать его в запросе WMI.

Добавьте, /y чтобы net use $Drive.Name /delete принудительно закрыть все открытые соединения на диске. Если есть открытые соединения, net use будет запрашивать действие, которое вы не хотите в середине автоматического запуска сценария.

Я хотел бы предложить использовать собственный Remove-PSDrive PowerShell. Например:

Не включайте двоеточие или обратную косую черту; просто используйте только букву диска.

Remove-psdrive Y не удалит диск полностью и оставит отображение сетевого диска, что приведет к ошибке при попытке воссоздать ps-диск в том же сеансе. Вы должны использовать net use / delete, чтобы устранить эту проблему. было бы неплохо, если бы команда powershell remove-psdrive фактически удалила диск.

Самые полезные командлеты PowerShell для управления и защиты Active Directory

В этой статье, я покажу как можно управлять и обеспечивать защиту Active Directory, используя PowerShell. Я рассмотрю самые полезные командлеты PowerShell и приведу примеры их использования.

Создание новых пользователей Active Directory

Командлет New-ADUser предназначен для создания новых пользователей AD. По желанию Вы можете указать где создать нового пользователя с параметром -Path. В примере ниже, новый пользователь будет создан в Accounts Organizational Unit (OU). The -Server параметр так же является необязательным. Он используется для определения, на каком контроллере домена (DC) будет создан новый пользователь. Имейте ввиду, что вы не можете указывать незашифрованный пароль в -AccountPassword parameter. Вы должны преобразовать его в безопасную строку с помощью командлета ConvertTo-SecureString.

Создание группы Active Directory

Добавление групп в AD просто с помощью командлета New-ADGroup. -Server и -Path параментры являются необязательными.

Добавление пользователей в группы

Когда у Вас будут пользователи и группы на Вашем домене, Вы можете добавлять пользователей в группы командлетом Add-ADGroupMember.

Создание новой организационной единицы (OU — Organizational Unit)

Используйте командлет New-ADOrganizationalUni для того, чтобы создать новую организационную единицу в AD. Обратите внимание, что флаг -ProtectedFromAccidentalDeletion является необязательным. Если установлено значение $ true, вы не можете удалить OU, не изменив сначала состояние флага на $ false.

Удаление объектов Active Directory

Глагол ‘remove’ (удалить) используется в командлете AD для удаления объектов. Remove-ADUser и Remove-ADGroup используются для удаления пользователей и групп соответственно.

Прежде чем вы сможете удалить OU, необходимо установить флаг случайного удаления в false с помощью Set-ADObject.

Импорт пользователей из файла CSV

PowerShell позволяет легко автоматизировать задачи. В приведенном ниже сценарии я использую текстовый файл с разделителями-запятыми (CSV) для создания двух пользователей с помощью командлетов Import-Csv и New-ADUser. Единственная хитрость заключается в разделении первого поля каждой записи в текстовом файле, чтобы можно было разделить имена и фамилии для параметров -GiveName и -Surname командлета New-ADUser.

Первая строка в текстовом файле содержит в себе имена полей. Вы можете добавить пользователей так много, как Вам нужно.

Перемещение объектов AD

Командет Move-ADObject предназначен для перемещения объектов AD. В примере ниже, я перемещаю учетную запись пользователя из Accounts OU в Users container.

Связать объект групповой политики

Хотя PowerShell нельзя использовать для создания объектов групповой политики (GPO), его можно использовать для выполнения других задач, связанных с групповой политикой. Командлет New-GPLink используется для связи существующих GPOs и OUs. В примере ниже, Я связываю GPO под названием Параметры брандмауэра с аккаунтами OU.

Отчеты Active Directory

Командлет Get-ADObject можно использовать для фильтрации directory и отображения информации об объектах. В приведенном ниже примере, я использую фильтр, чтобы найти аккаунты OU, и затем передать результаты в командлет Get-GPInheritence. Затем Select-Object используется для извлечения информации о объектах групповой политики, связанных с OU.

Одна из самых полезных командлетов для администраторов AD это Search-ADAccount командлет.

В примере ниже, я выполняю поиск заблокированных учетных записей пользователей в домене и автоматически разблокирую их с помощью Unlock-ADAccount.

Get-ADObject может использоваться со сложными фильтрами. Здесь я перечисляю все объекты, созданные после указанной даты ($ Date).

Фильтры могут быть довольно сложными. В следующей команде я перечислю все удаленные объекты, у которых атрибут изменения более поздний, чем указанная дата, и который можно восстановить, за исключением Deleted Objects container.

И последнее, я использую Get-EventLog для поиска в журналах событий на каждом контроллере домена (DC – Domain Controller) идентификатора события входа 4624. Обратите внимание на использование Get-ADDomainController для возврата всех DCs в домене. Получив необходимую информацию, я использую Write-Host для записи вывода в окно терминала с информацией, разделенной вкладками для лучшей читабельности.

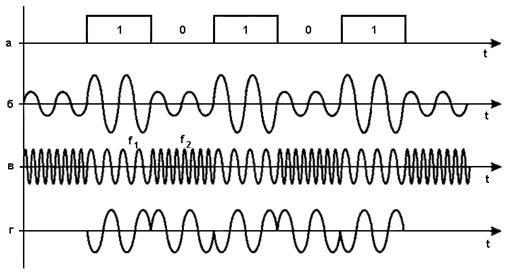

Политики выполнения скриптов в PowerShell

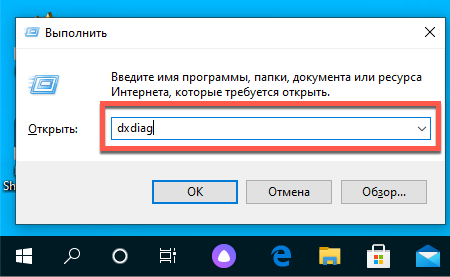

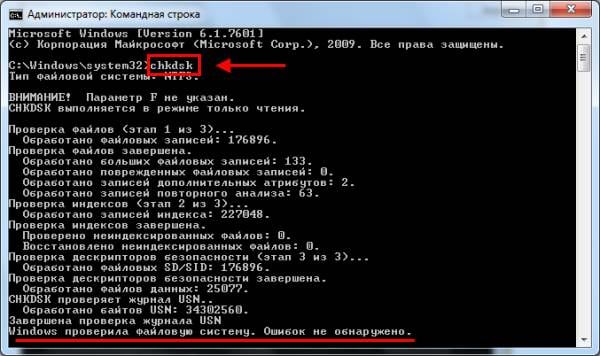

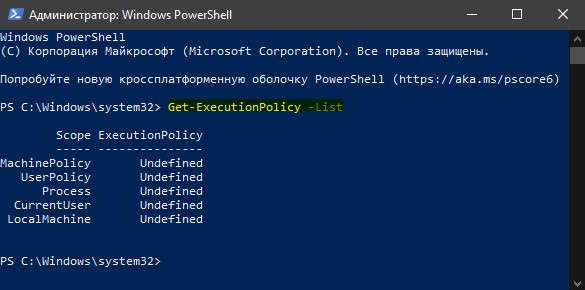

Если вы увидели ошибку «Выполнение сценариев отключено в этой системе«, то можем проверить конфигурацию политик для запуска сценариев, которые настроены в Windows 10. Откройте PowerShell от имени администратора и:

Мы можем видеть несколько уровней разрешений политик для запуска сценариев.

Чтобы изменить политику запуска скрипта, вы должны знать различные уровни привилегий, которые мы можем назначить каждому из областей.

- Restricted: заблокировано выполнение любых скриптов, но разрешается работа интерактивных команд.

- RemoteSigned: загруженные скрипты должны быть подписаны доверенным издателем. Локальные скрипты работают без подписи

- AllSigned: разрешает выполнение любого подписанного скрипта, как локального, так и удаленного (загруженного).

- Unrestricted: без ограничений. Вы можете запустить все сценарии, даже те, которые не подписаны.

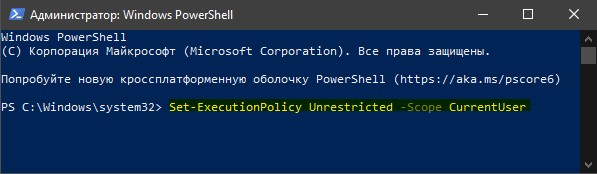

Когда вы знаете условия и ограничения скриптов, то можете изменить их. К примеру, чтобы исправить ошибку «Выполнение сценариев отключено в этой системе» достаточно ввести один апплет. Откройте PowerShell от имени админа и:

- Set-ExecutionPolicy Unrestricted -Scope CurrentUser — запуск без ограничения для пользователя.

- Set-ExecutionPolicyRestricted -Scope CurrentUser вернуть назад, если будет нужно.

Разрешает без ограничений выполнять сценарии для локального пользователя. Ключ -Scope определяет, к чему применяется изменение политики. Когда вы вводите «CurrentUser«, то применяется только к текущему пользователю, а когда вы вводите «LocalMachine«, он применяется ко всей системе.

Если выше способ не помог вам запустить свой скрипт и ошибка «Выполнение сценариев отключено в этой системе» появляется, то можно снять полностью ограничения. Вы должны понимать, что это большой риск и ваш скрипт должен быть безопасен на 101%. Откройте PowerShell от имени админа и:

Удаление компьютера из домена с помощью PowerShell

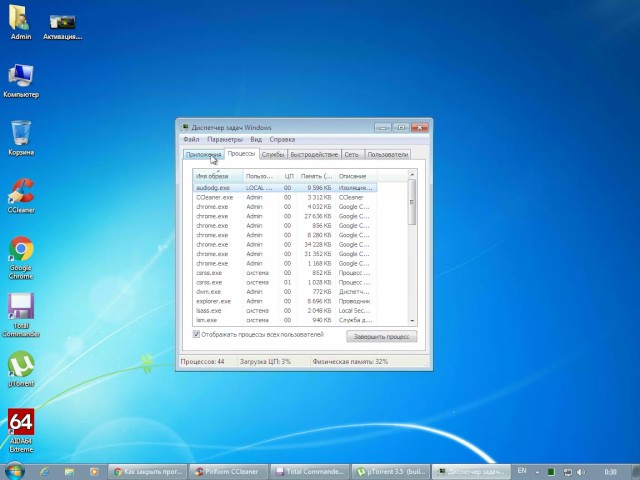

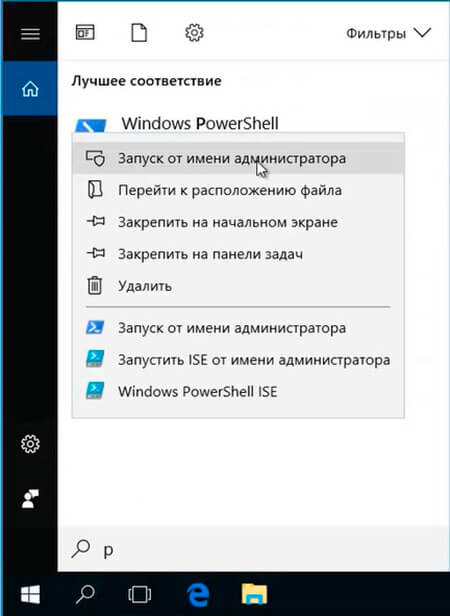

1. Нажимаем кнопку поиск, пишем букву p (по-английски), далее правой клавишей мыши на «Windows PowerShell» — «Запуск от имени администратора«.

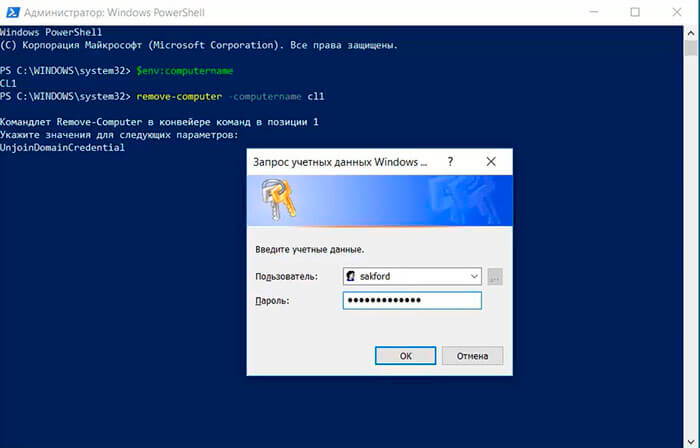

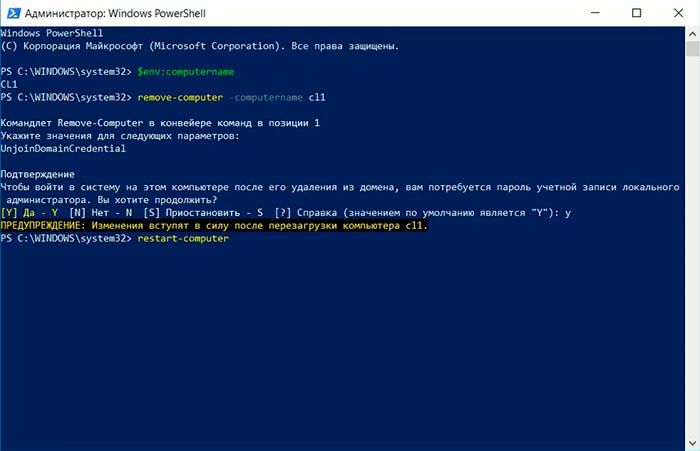

2. В открывшемся окне PowerShell выполняем следующие команды:

$env:computername — узнаем имя компьютера;

remove-computer -computername cl1 — удаляем компьютер с именем, который узнали командой выше, из домена.

В появившемся окне вводим учетные данные (пользователь и пароль) пользователя, имеющего право удалять компьютер из домена.

2. Читаем предупреждение системы о том, что «Чтобы войти в систему на этом компьютере после его удаления из домена, вам потребуется пароль учетной записи локального администратора. Вы хотите продолжить?» Нажимаем «y«. Для перезагрузки компьютера выполняем команду:

restart-computer

3. После перезагрузки компьютера заходим под обычным (не доменным) пользователем этого компьютера. В окне «Система» видим, что поле «Полное имя компьютера» изменилось, вместо поля «Домен«, появилось поле «Рабочая группа«.