Как удалить майнинг с компьютера

В 2021 году вряд ли найдётся человек, который хотя бы слышал о Биткоине, а майнеры и криптотрейды сейчас считаются полноценной профессией. Но криптовалюта привлекает и не честных людей, которые не хотят зарабатывать её честным трудом. Они создают вирусы-майнеры, которые внедряются в ПК и используют его мощности для добычи крипты, а весь доход уходит хакеру. Разберёмся, как удалить майнинг с компьютера, чтобы никто не воровал наши деньги.

- Как работает вирус-майнер

- Как троян проникает

- Находим и удаляем вирус вручную

- Избавляемся от вирусов софтом

- Чистый значит – быстрый ПК

Удаление майнера с использованием отката на точку восстановления

Самым простым способом избавления от нежелательного ПО является возврат предыдущего состояния Windows с использованием точек восстановления, часто называемый откатом системы. Для этого необходимо, чтобы существовала точка восстановления, созданная в тот момент времени, когда заражение еще не произошло. Для запуска средства восстановления можно воспользоваться комбинацией клавиш Win+r и набором команды rstrui.exe в открывшемся поле ввода. Или воспользоваться главным меню – ”Программы – Стандартные – Служебные – Восстановление системы”. Далее, выбираете нужную точку восстановления и выполняете откат на нее. При успешном откате, в большинстве случаев, удается избавиться от вируса без особых усилий. Если же нет подходящей точки восстановления или откат не привел к нейтрализации вируса, придется искать более сложные пути для разрешения данной проблемы. При этом можно воспользоваться стандартными средствами операционной системы или специализированными программами, позволяющими выполнять поиск и завершение процессов, получение сведений об их свойствах, просмотр и модификацию точек автозапуска программ, проверки цифровых подписей издателей и т.п. Такая работа требует определенной квалификации пользователя и навыков в использовании командной строки, редактора реестра и прочих служебных утилит. Использование же нескольких антивирусных сканеров разных производителей, программ для очистки системы и удаления нежелательного ПО может не дать положительного результата, и в случае с майнером – обычно не дает.

Сложность выявления программ, используемых для майнинга, заключается в том, что они не обнаруживаются большинством антивирусов, поскольку фактически не являются вирусами. Есть вероятность, что антивирус может предотвратить процесс установки майнера, поскольку при этом используются не совсем обычные программные средства, но если этого не произошло, искать и удалять вредоносную (с точки зрения владельца зараженного компьютера) программу, скорее всего, придется вручную. К сведению, в июне 2017г. средний уровень выявления вредоносности подобного ПО, например, средствами известного ресурса Virustotal составлял 15-20/62 – т.е. из 62 антивирусов, только 15-20 посчитали его вредоносной программой. При чем, наиболее популярные и качественные антивирусные программы в эту группу не входят. Для хорошо известных или обнаруженных относительно давно вирусов уровень выявления вредоносности может быть выше благодаря сигнатурам антивирусных баз данных и принятия некоторых дополнительных мер разработчиками антивирусных программ. Но все это далеко не всегда позволяет избавиться от вируса майнера без дополнительных усилий, которые потребуется приложить для решения проблемы.

Ниже рассматривается практический случай заражения системы вредоносным ПО для майнинга. Заражение произошло при использовании модифицированных игровых программ, загруженных с одного из недоверенных торент-трекеров. Хотя способ заражения мог быть и другим, как и для любого прочего вредоносного ПО – переход по ссылкам на непроверенных ресурсах, открытие почтовых вложений и т.п.

Набор вредоносных программ для майнинга в интересах злоумышленников реализует следующие функции:

— обеспечение своего автоматического запуска. Одна или несколько программ выполняют модификацию ключей реестра для автоматического запуска в случае непредвиденного завершения, перезагрузки или выключения питания. Периодически (приблизительно 1 раз в минуту) ключи реестра просматриваются и в случае их нарушения (удаления, изменения) — восстанавливаются.

— автоматического запуска программы для майнинга. Программа также запускается автоматически и параметры ее автозапуска отслеживаются и восстанавливаются одной или несколькими вспомогательными программами.

Пока в памяти компьютера выполняются процессы, обеспечивающие автоматический запуск, нет смысла удалять исполняемые файлы и записи в реестре – они все равно будут восстановлены. Поэтому, на первом этапе нужно выявить и принудительно завершить все процессы, обеспечивающие автоматический перезапуск вредоносных программ.

Для поиска и устранения вируса-майнера в современных ОС можно обойтись стандартными средствами или, например, более функциональным ПО из пакета Sysinternals Suite от Microsoft

— Process Explorer – позволяет просматривать подробные сведения о процессах, потоках, использовании ресурсов и т.п. Можно изменять приоритеты, приостанавливать (возобновлять) работу нужных процессов, убивать процессы или деревья процессов. Утилитой удобно пользоваться для анализа свойств процессов и поиска вредоносных программ.

— Autoruns – удобное средство контроля автозапуска программ. Контролирует практически все точки автоматического запуска, начиная от папок автозагрузки и заканчивая задачами планировщика. Позволяет быстро обнаружить и изолировать программы, запуск которых не желателен.

В качестве вспомогательного ПО можно также воспользоваться утилитой Process Monitor , которая в сложных случаях позволяет отслеживать активность конкретных программ с использованием фильтров (обращение к реестру, файловой системе, сети и т.п.) А также удобной для поиска файлов и папок утилитой SearhMyfiles от Nirsoft, главной особенностью которой является возможность поиска файлов и папок с использованием отметок времени файловой системы NTFS (Time stamp). В качестве критериев поиска, можно задавать диапазоны времени создания, модификации и доступа для файлов и папок (Created, Modified, Accessed). Если известно приблизительное время заражения или взлома, можно собрать полный список файлов, которые были созданы или изменены в заданный период.

Но повторюсь, для поиска и удаления майнеров, как правило, достаточно использования стандартных средств Windows — диспетчера задач и редактора реестра. Просто перечисленное выше ПО проще в использовании и удобнее для поиска вредоносных программ.

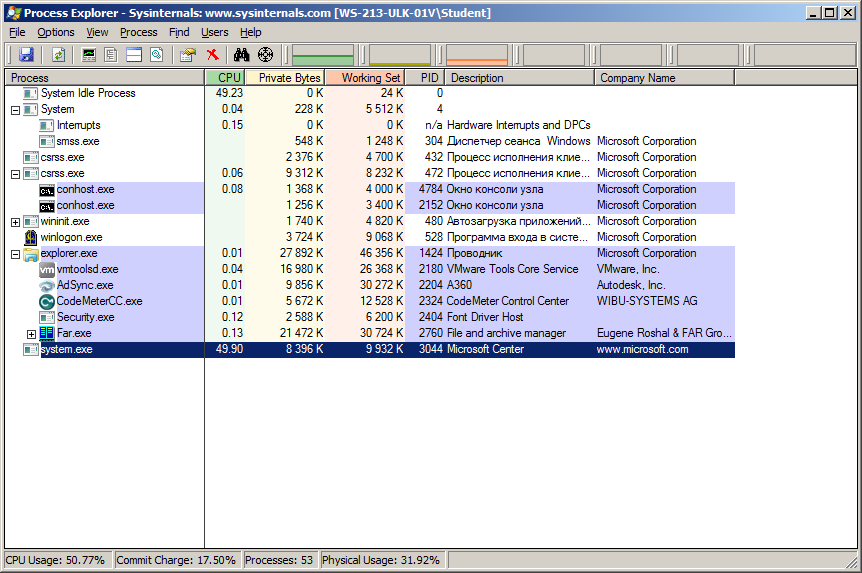

Cведения об использовании ресурсов системы, отображаемые Process Explorer:

Колонка CPU отображает степень использования центрального процессора различными процессами. System Idle Process — это не процесс, а индикация программой режима простоя (бездействия). В итоге видим, что процессор находится в режиме бездействия 49.23% времени, часть процессов используют сотые доли его ресурсов, а основным потребителем CPU является процесс system.exe — 49.90%. Даже при поверхностном анализе свойств процесса system.exe , заметны факты, которые вызывают обоснованное подозрение:

— Странное описание (Description) – Microsoft Center

— Странное имя компании (Company Name) – www.microsoft.com Прочие процессы, действительно имеющие отношение к Microsoft в качестве описания имеют строку Microsoft Corporation

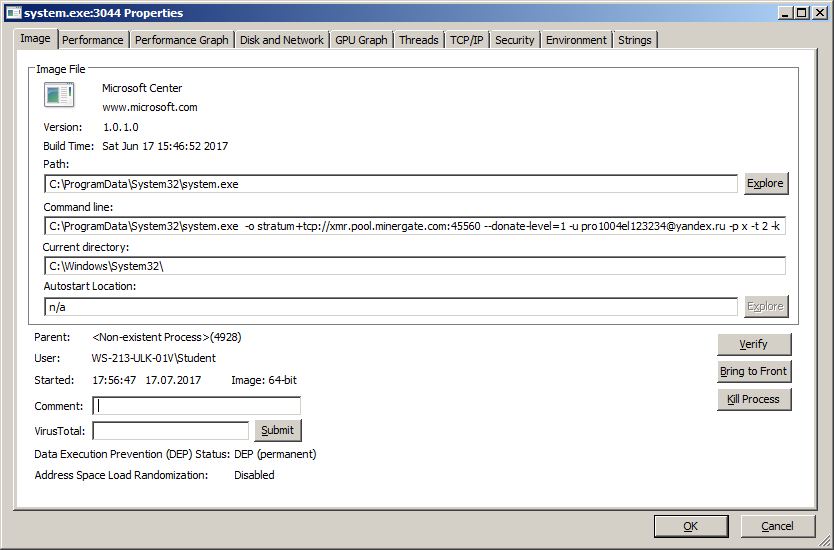

Более подробный анализ выполняется через контекстное меню, вызываемое правой кнопкой мышки – пункт Properties:

Путь исполняемого файла ProgramDataSystem32system.exe также является явно подозрительным, а переход в паку с исполняемым файлом при нажатии на соответствующую кнопку Explore показал, что и сама папка и исполняемый файл имеют атрибуты ”Скрытый” (”Hidden”). Ну, и параметры командной строки:

-o stratum+tcp:// xmr.pool. minergate.com: 45560 —donate- level=1 -u pro1004 el123234 @ yandex.ru*-p x -t 2 –k явно указывают на то, что процесс system.exe – это программа-майнер (для использования пулов pool.minergate.com).

Поле Autostart Location содержит значение n/a , что означает, что данный процесс не имеет точек автоматического запуска. Родительский процесс для system.exe имеет идентификатор PID=4928, и на данный момент не существует ( Non existent Process ), что с большой долей вероятности говорит о том, что запуск процесса был выполнен с использованием командного файла или программы, которая завершила свою работу после запуска. Кнопка Verify предназначена для принудительной проверки наличия родительского процесса.

Кнопка Kill Process позволяет завершить текущий процесс. Это же действие можно выполнить с использованием контекстного меню, вызываемого правой кнопкой мышки для выбранного процесса.

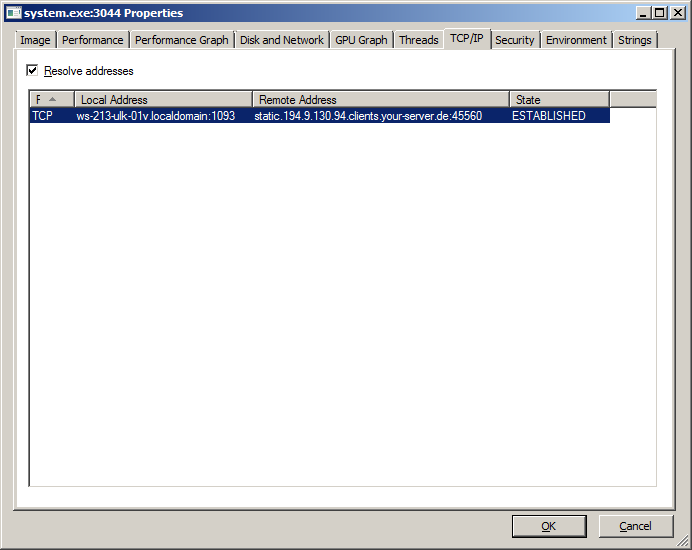

Вкладка TCP/IP позволяет получить список сетевых соединений процесса system.exe:

Как видно, процесс system.exe имеет установленное соединение локальный компьютер – удаленный сервер static. 194.9.130.94. clients.your — server.de :45560.

В данном реальном случае, процесс system.exe имел минимальный приоритет и почти не влиял на работу прочих процессов, не требующих повышенного потребления ресурсов. Но для того, чтобы оценить влияние на поведение зараженной системы, можно установить приоритет майнера равный приоритету легальных программ и оценить степень ухудшения полезной производительности компьютера.

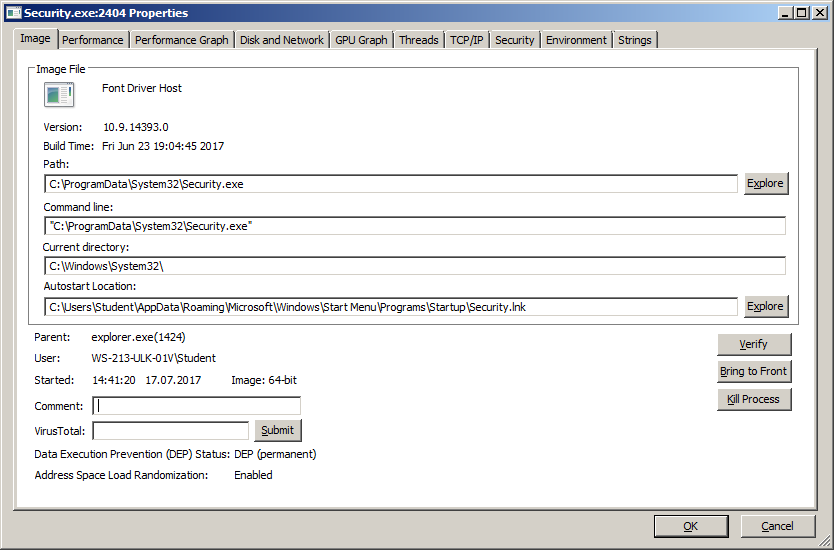

При принудительном завершении процесса system exe, он снова запускается спустя несколько секунд. Следовательно, перезапуск обеспечивается какой-то другой программой или службой. При продолжении просмотра списка процессов, в первую очередь вызывает подозрения процесс Security.exe

Как видно, для запуска программы Security.exe используется точка автозапуска из стандартного меню программ пользователя, и выполняемый файл Security.exe находится в той же скрытой папке C:ProgramDataSystem32

Следующим шагом можно принудительно завершить Security.exe , а затем – system.exe . Если после этого процесс system.exe больше не запустится, то можно приступать к удалению вредоносных файлов и настроек системы, связанных с функционированием вредоносных программ. Если же процесс system.exe снова будет запущен, то поиск вспомогательных программ, обеспечивающих его запуск нужно продолжить. В крайнем случае, можно последовательно завершать все процессы по одному, каждый раз завершая system.exe до тех пор, пока не прекратится его перезапуск.

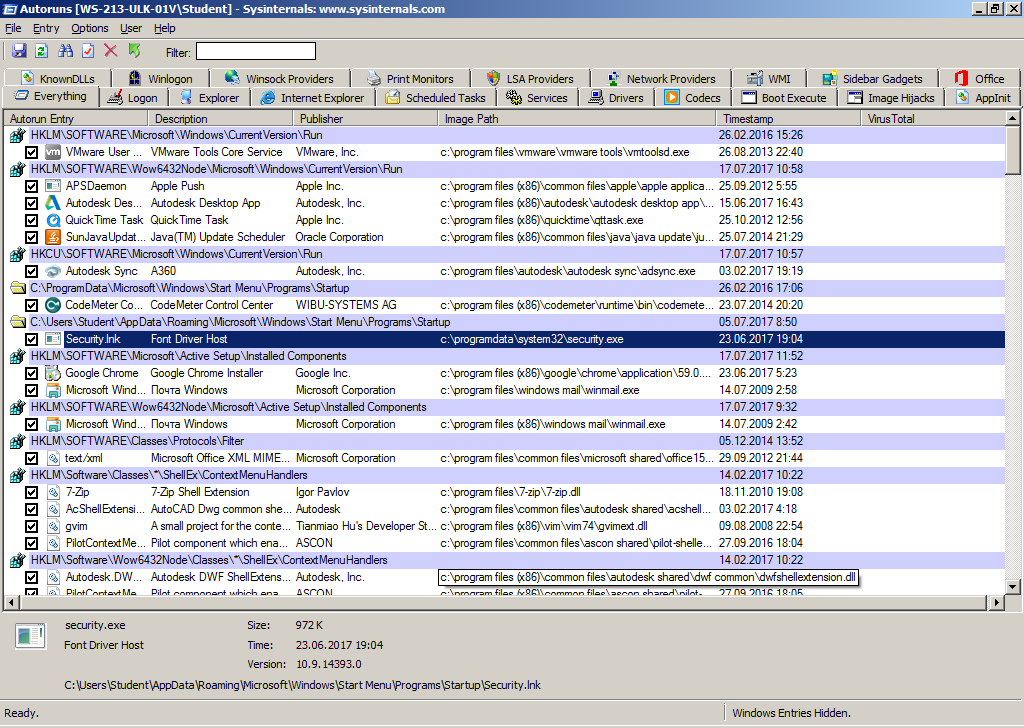

Для поиска и отключения точек автозапуска удобно использовать утилиту Autoruns из пакета Sysinternals Suite:

В отличие от стандартного средства msconfig.exe, утилита Autoruns выводит практически все возможные варианты автоматического запуска программ, существующие в данной системе. По умолчанию, отображаются все (вкладка Everything), но при необходимости, можно отфильтровать отдельные записи по типам переключаясь на вкладки в верхней части окна (Known DLLs, Winlogon, … Appinit).

При поиске записей, обеспечивающих автозапуск вредоносных программ, в первую очередь нужно обращать внимание на отсутствие цифровой подписи разработчика в колонке Publisher. Практически все современные легальные программы имеют цифровую подпись, за редким исключением, к которому, как правило, относятся программные продукты сторонних производителей или драйверы/службы от Microsoft. Вторым настораживающим принципом является отсутствие описания в колонке Description. В данном конкретном случае, под подозрением оказывается запись, обеспечивающая открытие ярлыка Security.lnk в папке автозагрузки пользователя:

C:Users Student AppData Roaming Microsoft WindowsStart Menu Programs Startup

Ярлык ссылается на файл c:programdatasystem32security.exe

Отметка времени (Time Stamp) дает дату и время заражения системы — 23.06.2017 19:04

Любую из записей, отображаемых утилитой Autoruns, можно удалить или отключить, с возможностью дальнейшего восстановления. Для удаления используется контекстное меню или клавиша Del . Для отключения – снимается галочка выбранной записи.

Скрытую папку c:programdata system32 можно удалить вместе со всем ее содержимым. После чего перезагрузиться и проверить отсутствие вредоносных процессов.

Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой «Поделиться»

Чем опасен майнер

Вирус-троян майнер наносит компьютеру непоправимый вред. Он опасен тем, что:

1. Уменьшает срок службы комплектующих.

При майнинге ПК работает в максимальном режиме продолжительное время. Это сокращает срок службы:

- процессора;

- видеокарты;

- ОЗУ;

- системы охлаждения.

2. Ограничивает производительность.

Компьютер, зараженный вирусом, основные свои мощности отдает вредоносной программе. На решение задач пользователя остается лишь малая часть производительности.

3. Открывает доступ к личным данным.

Так как майнер относится к троянскому вирусу, то он может обнаружить персональную информацию пользователя и передать ее преступникам. Кражи паролей от электронных кошельков или личных кабинетов стали уже обыденностью. В результате работы вируса злоумышленники получают не только доступ к мощностям компьютера жертвы, но и к конфиденциальной информации.

Как правило, действия майнера на ПК контролирует специальный сервис, который может скрывать или маскировать вредоносный объект, делая его незаметным для пользователя.

Так, например, сервис остановит работу вируса, если человек запустит тяжелую программу или шутер. Благодаря этому высвободятся мощности компьютера и отдадутся игре, а пользователь не заметит проседания в скорости. После закрытия шутера вирус вновь начнет свою работу.

Этот же сервис контролирует включение программ проверки активности системы, чтобы немедленно убрать вредоносный объект из перечня запущенных процессов, когда начнется сканирование. Самые мощные и опасные вирусы могут отключать программы мониторинга. В этом случае как бы пользователь ни старался обнаружить майнер на компьютере, сделать это будет сложно.

Как обнаружить скрытый майнер на компьютере: подготовка к сканированию

Прежде чем начинать проверку компьютера, нужно установить на него антивирус, если его еще нет. Самый лучший вариант – если на ПК изначально была в наличии такая программа, пусть даже просто бесплатная версия, доступная для общего пользования.

- Kaspersky Rescue Disk или Live Disk от Dr.Web представляют собой аварийные загрузочные диски со встроенным антивирусным сканером. Достоинством таких устройств является то, что когда с них загружается информация, все имеющиеся вредоносные программы становятся деактивированными, благодаря чему их легко удалить.

- Dr.Web Cureit – функциональная программа для поиска и уничтожения всех имеющихся на ПК вирусов, включая майнеры и трояны.

- Malwarebytes Anti-Malware обладает большими возможностями, чем обычные ативирусы. При сканировании компьютера может распознать те угрозы, что другим программам не под силу.

- Adwcleaner справится с любой заразой на вашем ПК.

- Ccleaner упорядочивает работу Windows: очищает, удаляет мусор и исправляет записи в реестре. Сканирование компьютера можно начинать только после того, как все утилиты будут установлены.

Прежде чем думать о том, как обнаружить майнер на компьютере, и запускать процесс мониторинга, нужно убедиться, что исключены все ситуации, при которых система не покажет наличие вирусов. Для этого необходимо закрыть все работающие программы. Чем меньше их открыто, тем лучше для сканирования.

Почему так происходит? Потому что майнер любит маскироваться под другие программы. Если на ПК не будет открытых приложений, то и вирусу негде спрятаться. Оставить включенными можно только «Центр обновления Windows» и антивирус.

Подготовка к проверке

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Нам пригодятся следующие программы

-

или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить. – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Как найти скрытый майнер и удалить его с компа полностью

Случаев скрытого майнинга становится все больше. Хакеры различными путями могут внедрять вирусы-майнеры на компьютеры, зарабатывая деньги нечестным путем на ничего не подозревающих юзерах.

Заражение вашего девайса майнером – это не просто неудобства в виде бесконечных тормозов и глюков. Такого рода зловреды используют ресурсы устройства на всю катушку, а значит, ускоряется его износ – работа майнера может привести к скорому выходу из строя элементов ПК.

Кроме того, увеличивается и потребление электроэнергии, что автоматически повышает еще одну расходную статью. Также некоторые вирусы-майнеры блокируют доступ к определенным функциям зараженного устройства.

К сожалению, ситуации инфицирования ПК вирусами-майнерами нового поколения участились

Как можно «подхватить» зловред? Несколькими путями.

И оба они связаны с интернетом:

- Первый путь – через браузер. Пожалуй, это самый безобидный вариант: вы заходите на определенный портал в Сети, а вирус тут же запускается в виде скрипта на веб-странице, используя ресурсы вашего устройства. Однако после того, как вы уйдете с сайта, все вернется на круги своя.

- Также можно запустить майнер в систему, скачав непроверенный файл из Сети и установив его. После этого майнинг будет осуществляться все время, пока загружена и работает ОС.

Признаки заражения могут быть следующими:

- Ухудшилась скорость работы устройства. В «Диспетчере задач» загрузка ЦП составляет от 40 до 100% при не работающих приложениях.

- Видеокарта работает на пределе возможностей. Посмотреть, насколько она загружена, можно с помощью специального приложения, вроде GPU-Z.

Точнее определить, заражен ли ваш ПК майнером или вообще каким-либо другим вирусом, поможет антивирусная программа.

Подготовка к проверке

Перед тем, как приступать к сканированию, необходимо скачать и установить антивирусные приложения.

В идеале иметь установленный антивирус, пускай даже если это бесплатная версия. В большинстве найти скрытый в системе майнер не составит ему никакого труда.

Читайте также: Как узнать логин steam по нику — Видео инструкции Steam, Стим: вопросы и ответы, новости Steam

Нам пригодятся следующие программы

- Kaspersky Rescue Disk или Live Disk от Dr.Web. Это специальные аварийные загрузочные диски со встроенным антивирусным сканером. Главное отличительное преимущество таких дисков в том, что при загрузке с подобного носителя, все имеющиеся вирусы будут неактивны, а значит ничто не помешает их удалить.

- Dr.Web Cureit – специальная программа способная обнаружить и удалить скрытый майнер, трояны и прочее шпионское ПО.

- Malwarebytes Anti-Malware – проанализирует полностью весь компьютер и избавит от угроз, которые обычно не видят стандартные антивирусы.

- Adwcleaner – поможет избавиться от всякой заразы с браузера. На мой взгляд, просто незаменимая вещь.

- Ccleaner – утилита для приведения Windows в порядок. Эффективно удалит из системы остаточный мусор и исправит записи в реестре.

После того, как все утилиты будут загружены и установлены, можно переходить к проверке.

Anvir Task Manager

Если по каким-либо причинам диспетчер задач запустить не удается, можно использовать альтернативный способ – программу Anvir Task Manager. Скачать ее можно отсюда .

- Установите и запустите софт.

- Найдите в общем списке подозрительный процесс и наведите на него мышкой, чтобы увидеть подробную информацию. Обратите внимание на все поля, нигде не должно быть прочерков и произвольных наборов символов или букв.

- Щелкаем правой мышкой и открываем раздел «Детальная информация».

- Перемещаемся во вкладку «Производительность» и в графе «Период» устанавливаем значение «1 день». Бывает полезно проводить анализ в режиме реального времени, чтобы активировать его, уберите галочку с предыдущего пункта и поставьте ее напротив значения «Realtime».

- Анализируем активность, если она превышала 20-30%, то запоминаем название процесса.

- По аналогии с предыдущим способом, открываем редактор реестра, производим поиск по имени и уничтожаем все упоминания.

- Тоже самое проделываем и с локальными дисками.

- В самом конце не помешало бы пройтись антивирусными утилитами вместе с Ccleaner.

Для удаления майнинг-вирусов можно использовать хорошие антивирусные программы, у которых пред использованием необходимо обязательно обновить базы данных. Неплохие результаты при защите от майнинга хакерами показывают Norton Antivirus, Касперский антивирус и другие. Для любого пользователя, заботящегося о безопасности, использование антивируса против скрытого майнинга должно стать нормой.

Защита своего компьютера от скрытых майнеров требует наличия определенных знаний от пользователя и постоянного отслеживания появления новых инструментов, которые используют хакеры для этого. Главным при этом является использование превентивных мер, которые заключаются в соблюдении мер безопасности при работе в интернете и понимании того, что «Скупой платит дважды», при использовании пиратских программ.