Как заблокировать устройство Bluetooth, которое спамит меня с запросами на сопряжение?

Устройство Bluetooth, которое не принадлежит мне и не находится под моим контролем, запрашивает подключение компьютера примерно каждую минуту или около того.

Интересно, что он довольно эффективен как атака DOS .

Отключение моего BT не вариант, так как он мне нужен для моих устройств BT.

Я хочу сказать OSX игнорировать это конкретное устройство BT, но я не могу понять, как.

Если устройство подключено к человеку, которому оно принадлежит, почему бы вам не попросить этого человека решить проблему. Кстати / что это за устройство?

В моей конкретной ситуации это не проблема. Проблема даже решилась сама собой, поскольку поблизости был включен другой компьютер, и вместо этого устройство (клавиатура) благополучно подключилось к этому компьютеру. Но предположим, что это невозможно. Я нахожусь в кафе, где не знаю, какое это устройство, или у меня есть полный контроль над всеми устройствами, но реализация Bluetooth глючит, и я не могу заставить ее вести себя должным образом.

За этим поведением могут быть настоящие злые намерения. Как говорится в вопросе, это работает как DOS-атака, так как всплывающее окно захватывает фокус с того, что в данный момент делает пользователь.

Вдохновленный ответом @ ccpizza.

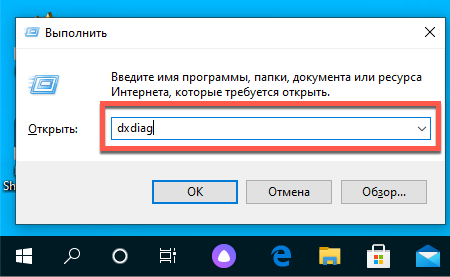

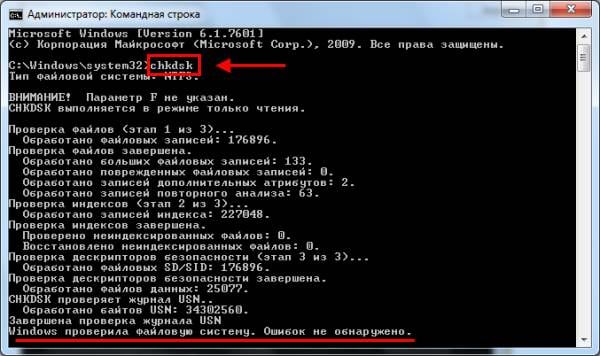

Откройте терминал и введите:

- sudo plutil -convert xml1 /Library/Preferences/com.apple.Bluetooth.plist

- Найдите MAC-адрес устройства Bluetooth-нарушителя. Вы можете найти его с помощью поиска /Library/Preferences/com.apple.Bluetooth.plist .

Добавьте этот раздел в список:

Где FF: FF: FF: FF: FF: FF — это MAC-адрес устройства Bluetooth, вызывающего неполадки.

- sudo plutil -convert binary1 /Library/Preferences/com.apple.Bluetooth.plist

- Перезагрузите OS X, если это необходимо.

Я не смог преобразовать его обратно, сделал то же самое, что и здесь: /Library/Preferences/com.apple.Bluetooth.plist: Ошибка списка свойств: закрывающий тег в строке 924 не соответствует открытому массиву тегов / ошибка JSON: текст JSON не начинался с массив или объект и опция, позволяющая не устанавливать фрагменты.

Нужно ли конвертировать plist обратно в двоичный формат? Я никогда не делал, хотя я также никогда не редактировал этот конкретный .

@wowfunhappy Я думаю, что это необходимо, но если вы ознакомитесь с ответом edo42, приведенным ниже, использование утилиты defaults write сделает это без необходимости вручную редактировать список.

Включение на персональном компьютере

К сожалению, на многих персональных компьютерах наличие подключения связи без проводов не предусмотрено производителями. Поэтому пользователям придется самим приобретать блютуз устройство для компьютера с последующей его настройкой через установку драйверов.

Теперь следует четко различать 2 ситуации, с которыми может столкнуться владелец компьютера. Первая – беспроводной модуль установлен, но не настроен, вторая – модуля нет и придется использовать специальный адаптер.

Итак, первоначально устанавливаем как и где найти блютуз на компьютере с предустановленной системой Windows.

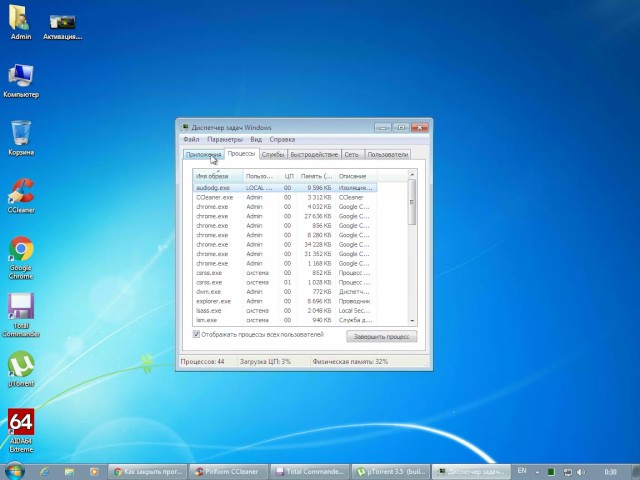

- Через меню ПУСК выбираем ПАНЕЛЬ УПРАВЛЕНИЯ

- Далее выбираем вкладку ОБОРУДОВАНИЕ И ЗВУК

- После в меню УСТРОЙСТВА И ПРИНТЕРЫ выбираем ДИСПЕТЧЕР УСТРОЙСТВ.

- Диспетчер откроется спустя некоторое время, затем ищем строку РАДИОМОДУЛИ или РАДИОМОДУЛИ BLUETOOTH. Если такая строка высвечивается, то модуль блютуз на пк в компьютер встроен, остается только его настроить.

Если подобной строки нет, то придется приобретать адаптер. Тогда необходимо предварительно ознакомиться с инструкцией как подключить к компьютеру блютуз адаптер, и как не ошибиться при его покупке.

Блокировка с помощью сочетания клавиш

ojovago / Shutterstock.com

Самый быстрый способ заблокировать компьютер с Windows 11 — использовать сочетание клавиш. В любой момент нажмите Windows + L на клавиатуре, и Windows сразу же заблокируется и переключится на экран входа в систему.

Как разблокировать телефон без пароля

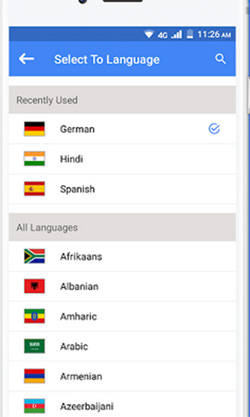

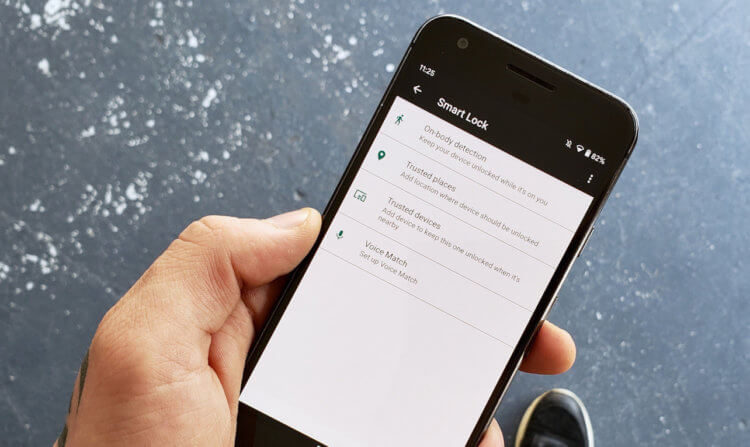

Умная разблокировка позволяет разблокировать Android массой разных способов

На Android уже давно есть специальная функция, которая называется Smart Unlock, т.е. умная разблокировка. Конечно, я бы не сказал, что она отличается особым умом и сообразительностью, но в целом довольно удобна для использования в ситуациях, когда нет возможности снять блокировку со смартфона при помощи биометрии.

Smart Unlock предлагает несколько способов разблокировки без использования биометрии и пароля:

- Подключение к доверенной сети Wi-Fi;

- Подключение к Bluetooth-аксессуару;

- Нахождение в доверенной геоточке;

- Нахождение в руках или на теле пользователя;

- Определение голоса пользователя;

- Разблокировка рисунком (соединение точек на экране).

Несмотря на вроде бы идентичный принцип работы нового механизма разблокировки на iOS и умной разблокировки на Android, они отличаются. Если iPhone остаётся заблокированным и всё-таки считывает верхнюю часть лица владельца для разблокировки, то смартфоны на Android не блокируются вообще при выполнении почти всех перечисленных выше условий, кроме разблокировки по рисунку и функции определения голоса, которая снимает блокировку, если слышит знакомый голос. Правда, что странно, доступна эта штука далеко не на всех смартфонах.

Самые распространенные взломы Bluetooth

Bluetooth существует уже несколько десятилетий, поэтому хакеры нашли множество способов, чтобы злоупотреблять им. Вот три наиболее известные и распространенные Bluetooth-атаки:

- Bluejacking — это атака, во время которой хакер использует Bluetooth-соединение для проникновения в телефон и отправки анонимных сообщений на другие близлежащие устройства. Хакеры также могут использовать его для совершения международных и дорогостоящих звонков с поминутной оплатой.

- Bluesnarfing — это атака, при которой хакер крадет информацию на вашем телефоне, включая электронную почту, смс, фотографии, видео и телефонную книгу. Хакер должен загрузить всю эту информацию достаточно быстро — пока вы находитесь в пределах досягаемости.

- Bluebugging — самая худшая атака, т.к. позволяет хакеру полностью контролировать ваше устройство. Она дает ему возможность прослушивать ваши разговоры и получать доступ ко всем данным, хранящимся на вашем устройстве.

Если хакеру удастся проникнуть в ваш смартфон, он может получить много конфиденциальной информации о вас. Впоследствии это может быть использовано в атаках социальной инженерии, для шантажа или для взлома вашего банковского и других аккаунтов. Но самое худшее в атаках Bluetooth это то, что злоумышленники каждый год находят новые способы использования Bluetooth-соединения для своих черных дел.

На видео: Взлом Bluetooth устройств : BlueBorne, CarWhisperer, DDoS

Кое-что еще:

- Bluetooth показывает ваше местоположение

Хакеры могут использовать Bluetooth для отслеживания вашего местоположения. Для этого им понадобятся только две вещи: устройство, которое постоянно использует Bluetooth и уникальный идентификатор устройства. Как это работает?

Два устройства, которые соединяются через Bluetooth, распознают друг друга, обмениваясь информацией, которую можно рассматривать как адрес. Большинство устройств регулярно меняют его, например, когда соединение восстанавливается или когда разряжаются батареи. Но некоторые устройства, такие как фитнес-трекеры, сохраняют один и тот же адрес, несмотря ни на что. Хакеры могут использовать его в качестве уникального идентификатора. Хуже того, такие устройства постоянно передают этот сигнал, чтобы оставаться на связи с телефоном и предоставлять точные результаты в режиме реального времени.

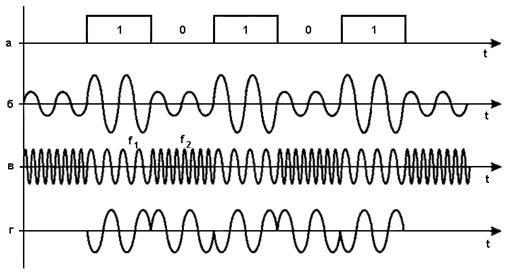

- Шифрование Bluetooth можно легко взломать

Два устройства, соединяющиеся через Bluetooth, должны обмениваться криптографическими ключами для установления безопасного соединения. Но не все устройства поддерживают длинные и безопасные ключи шифрования. Поэтому им необходимо «поговорить» друг с другом, чтобы определиться с длиной ключа. Хакеры перехватывают этот процесс и заставляют одно из устройств «предложить» использовать слабый ключ шифрования, который может быть короче 1 байта. Как только такое соединение будет установлено, хакер сможет использовать простую «атаку грубой силы», чтобы взломать шифрование и начать наблюдать за трафиком, которым обмениваются устройства.

Хакеры также могут использовать Bluetooth, чтобы вызвать отказ в обслуживании. Они могут вывести из строя устройство, заблокировать смартфон от приема или совершения звонков, разрядить аккумулятор и украсть ваши данные.

- Приложения могут использовать Bluetooth в злонамеренных целях

Приложения на вашем телефоне могут также тайно использовать соединение Bluetooth для сбора данных и отслеживания вашего местоположения.

На видео: Взлом Bluetooth через телефон без рут прав или как достать соседей

Совет 6: Используйте VPN, когда возможно

Виртуальная частная сеть или VPN работает, фильтруя ваш интернет-трафик через безопасный, обычно зашифрованный сервер.

Помимо деловых целей, рекомендуется использовать VPN для повседневного использования, особенно если вы используете открытые точки доступа Wi-Fi в общественном месте.

Настройка FlashVPN (слева) или TunnelBear (справа) так же проста, как и установка приложения, а затем нажать «ОК», когда будет предложено включить VPN.

Другие меры доступны для повышения уровня безопасности устройства Android, но если вы следовали вышеприведенным советам, вы, вероятно, в хорошей форме.