Cyberpunk 2077: прохождение квеста «Сетевая магия»

«Сетевая магия» — второстепенное задание в Cyberpunk 2077. Прохождение подобных квестов позволяет лучше узнать мир Найт-Сити и услышать истории его жителей, а также заработать деньги и очки опыта для прокачки.

Чтобы начать прохождение квеста, нужно приехать на встречу к Никсу, он тусуется в закромах ночного клуба «Посмертие».Там же можно хлопнуть стаканчик за уже покойного Джеки Уэллса и побеседовать с Клэр, с которой Ви участвует в гонках.

После диалога Никс передаст вам контакт связной, у которой нужно купить особенную книгу «магии». Позвоните ей и запросите координаты места места встречи и отправляйтесь туда. Нужно добраться до нижней части района Уэстбрук.

Как работает взлом протокола

Когда вы запускаете взлом протокола, сразу же начинается мини-игра в виде головоломки. В ней вам необходимо будет выполнить несколько вещей.

Первым делом посмотрите в верхний левый угол – там вы увидите надпись «Время действия уязвимости» и таймер, то есть решить головоломку нужно за определенный период времени. К счастью, отсчет не начинается, пока вы не выберете свой первый символ из кодовой матрицы – сетки символов, расположенной под таймером. Кстати, способность «Трансмиграция» в характеристике Интеллект позволит вам увеличить время на взлом на 50%.

Теперь взгляните в центр и наверх, где указано слово «Буфер». Это максимальное количество символов, которое вы можете выбрать. Вам не обязательно (и зачастую не нужно) выбирать такое количество знаков, однако будет все же нелишним иметь несколько ячеек про запас. Вы начнете с четырех слотов. Чтобы получить больше, купите и установите новую кибердеку у риппердоков.

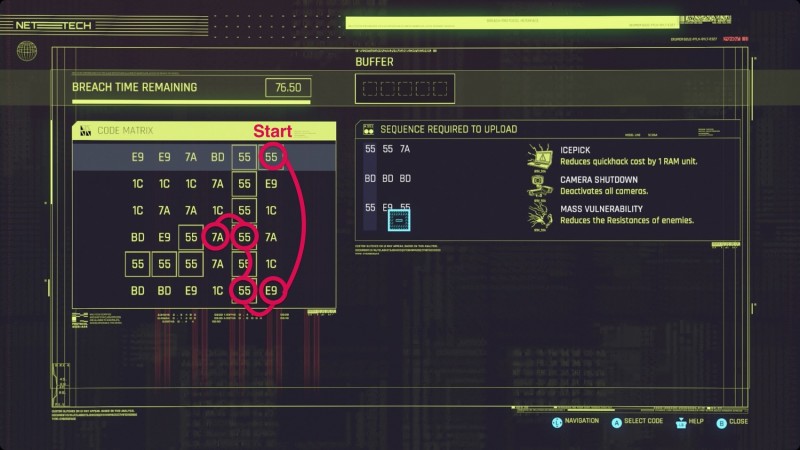

Справа вы увидите список доступных для загрузки демонов. Каждый демон поставляется с последовательностью символов, которую вам нужно вставить в буфер – это необходимо, чтобы загрузить его и получить от него эффект.

Начинать выбор символов из матрицы нужно с самой первой строки. Вы можете выбрать любой знак в верхней строчке. Следующий выбранный вами символ должен находиться в том же столбце, что и первый. Третий должен быть в том же ряду, что и второй. Четвертый должен быть в том же столбце, что и третий. Эту последовательность чередования строк и столбцов нужно повторять до самого конца.

Загрузка нескольких демонов (завершение нескольких последовательностей)

Поскольку у вас, скорее всего, количество свободных слотов буфера будет превышать число символов в различных последовательностях демонов, вы сможете ввести сразу несколько комбинаций в один буфер.

Ищите символы, которые подходят нескольким последовательностям, особенно в начале и в конце. Если ни один из них не пересекается, ищите достаточно короткие последовательности, чтобы их можно было складывать. Если для этого нет возможности, то сосредоточьтесь на лучших и наиболее полезных демонах.

В приведенном выше примере можно использовать демона для отключения камер (Camera Shutdown), состоящего из трех символов, однако его прямой ввод не позволит нам получить двух других демонов.

Чтобы активировать и их тоже, внимательнее смотрим на Ледокол (ICEPick) и Массовую уязвимость (Mass Vulnerability). Замечаем, что конец последнего демона совпадает с началом первого, поэтому наша новая последовательность будет выглядеть так: 55 E9 55 55 7A. Она умещается в буфере с пятью слотами. Нужный путь тоже показан на примере.

How to get more money from Nix?

After you bring the book to Nix, you can press him for more money. He might seem like he drives a hard bargain, but he really wants the book. You can make him double his initial offer, then triple it. Just don’t be affraid to push him. He really needs that book.

Ketchua has been writing about games for far too long. As Señor Editor, he produces words (and stuff) for Gosunoob. There are a lot of words (and stuff) there, so he’s terribly busy. Especially if you need something.

Стоит ли закрывать все три последовательности в точках доступа?

Для начала давайте проанализируем, как сильно отличается награда в зависимости от закрытой последовательности. Мы попробовали по 10 раз закрывать каждую из трёх комбинаций отдельно, чтобы составить таблицы, которые могут дать небольшое представление о различии наград в зависимости от последовательности. Стоит отметить, что количество получаемого опыта не зависит от вводимой комбинации. Число евродолларов зависит от последовательности, но количество денег не генерируется случайным образом. А вот за количество компонентов скриптов отвечает рандом и закрытая последовательность.

Награды за 10 успешных вводов первой (худшей) последовательности:

Как мы видим, игрок получит неплохое количество необычных и редких компонентов скриптов. Также с некоторым шансом можно получить эпический компонент.

Награды за 10 успешных вводов второй последовательности:

Добыча за вторую последовательность значительно превосходит количество компонентов за первую комбинацию. Также с некоторым шансом можно получить и легендарный компонент.

Награды за 10 успешных вводов третьей (лучшей) последовательности:

Наиболее выгодная комбинация по всем категориям компонентов, а легендарные части скриптов можно получить с большой вероятностью.

Примечание: мы попробовали взломать несколько точек доступа в разных районах и актах сюжетной кампании. Порой значительно различается сумма получаемых евродолларов, также есть разница и в очках опыта. Количество компонентов скриптов оказалось примерно одинаковым на всех точках. Но мы не утверждаем, что это правило распространяется на всю игру. Возможно, на каких-то локациях есть различие получаемых компонентов.

Взламывать ли все три последовательности? По нашему опыту мы заметили, что очень редко комбинации и символы в таблице генерируются таким образом, чтобы игрок мог закрыть взлом на все три награды. Поэтому если у игрока нет необходимых способностей для упрощения взлома, то лучше всего стараться закрывать мини-игру на вторую и третью последовательность. Ради всех трёх, скорее всего, придётся очень долго искать необходимую генерацию комбинаций и кодов.

Для начала немного вводной информации, которая позволит быстро понять основные принципы работы системы взлома

Первым делом следует просканировать окружение, нажав на клавишу Tab ил L2 контроллера Playstation, чтобы подсветить интерактивные объекты, которые можно хакнуть. При сканировании ближайшие враги и точки помечаются красным цветом, зеленым – взламываемые объекты, а синим предметы, с которыми можно взаимодействовать. В режиме сканирования также можно пометить нужные терминалы и цели, чтобы задать себе маршрут для дальнейших действий.

Еще один важный элемент механики взлома – кибердека в Cyberpunk 2077. Она выдается на ранних этапах сюжетной кампании и служит в качестве хакерского устройства. В игре есть несколько кибердек, каждая из которых отличается объемом оперативной памяти, значением буфера и количеством слотов под навыки быстрого взлома. Новые кибердеки найти в «Киберпанке» можно у риппердоков – местных «докторов», устанавливающих модификации. Учитывайте, что для получения лучших кибердек придется выложить ощутимую сумму евродолларов и поднять шкалу репутации.

Оперативная память – своеобразный аналог маны у нетраннеров, запас которой тратится на использование навыков быстрого взлома. Имейте ввиду, что объем RAM самостоятельно восполняется только после окончания боя, если вы не прокачали нужные перки, поэтому не растрачивайте ее по пустякам. Снизить потребление оперативной памяти и увеличить ее объем можно не только посредством новой кибердеки, но и с помощью прокачки многочисленных перков и вложения очков опыта в характеристику «Интеллект», которая перманентно повышает общий объем RAM. Оперативная память расходуется только при использовании перков из ветки «Быстрый взлом».

Позвонить Исиде Бес

Хотя вы начинаете этот квест относительно рано в Cyberpunk 2077, вам нужно дождаться акта 3, чтобы нужные персонажи стали доступны. Чтобы встретиться с Бес Исидой, вам необходимо пройти дополнительную историю Chippin ’In, включая Blistering Love, Holdin’ On и Second Conflict. Когда вы выполните это требование, позвоните ей и спросите о Сведенборге. Она скажет, что зашла в тупик в расследовании, но даст вам некоторые координаты в Санта-Доминго.

Двигайтесь к маркеру и просканируйте местность в поисках нужных подсказок.

На протяжении всего этого квеста может быть сложно определить, что вам нужно сканировать для продвижения. На этот раз вы ищете маршрутизатор на стороне здания, ведущего к пожарной лестнице на стене.

Подъезжая ко двору с улицы, справа от вас будет пожарная лестница. Пройдя пару лестничных пролетов, вам нужно перепрыгнуть через перила, чтобы найти его.

Имея это на своих сайтах, взломайте маршрутизатор, и вы получите сообщение на свой телефон с новыми координатами. Это загадка протокола нарушения, которую вы уже должны были видеть много раз.

Садитесь в машину и направляйтесь к новому маркеру после разговора с Джонни.

Этот сигнал ведет в лагерь Призраков. Уберите их, чтобы облегчить поиск, а затем просканируйте толстые силовые кабели, ведущие от больших антенн к жилому дому. На крыше RV есть еще один маршрутизатор, с которым можно взаимодействовать.

Взломайте этот второй маршрутизатор, и вы получите еще больше координат на свой телефон.

Снова садитесь в машину и поезжайте дальше в пустыню в поисках следующего сигнала.

На участке оранжереи ваш маркер квеста изменится на другой, за которым вы сможете следить глубже на ферме.

Когда дойдете до маркера, посмотрите направо и просканируйте лестницу.

Поднимитесь по нему, чтобы найти еще один маршрутизатор, наверху всех других лестниц, в середине большого контейнера.

С другим набором координат снова уезжайте вдаль, но на этот раз в сторону заброшенного парка развлечений в Пасифике.

С дороги вы ищете бота со знаком гадалки, который находится слева от прохода. Подойдите к нему и заплатите за свое предсказание, если хотите.

Осмотрите роутер сбоку и взломайте его.

Квест «Последнее подключение»

- Кто дает квест: Реджина Джонс

- Тип задания: стороннее задание

- Цель: украсть ноутбук

- Требуемые атрибуты: репутация 4-го уровня.

- Награда: 254 опыта, 572 репутации, 2730 евродолларов

Гайды и квесты Cyberpunk 2077

Описание квеста: «Алоис Дакен – корпорат, который меня кинул. И не только меня. В городе полно людей, которые хотят посмотреть в глаза этому парню. Как говорится, предатель обречён уже в момент предательства. Лично меня прежде всего интересует ноутбук Алоиса и данные на нём. Чувак, похоже, так торопился уехать из города, что бросил тут все свои вещи. Минут двадцать назад я засекла подключение с ноута Алоиса к локальной сети на Эйзенхауэр-стрит. Смотайся туда. Если будешь действовать быстро, мы не только ничего не потеряем, но ещё и выиграем».

Как взламывать?

Коды вставляются в таблице последовательно по строкам и столбцам. Вначале высвечивается первая строка из которой следует выбрать коды в ячейках по столбцам. Следует указателем выбрать ячейку с кодом. После этого, интерфейс перейдёт ко второй строке и так далее.

Последовательность выбора кодов

В терминале есть шесть слотов для заполнения. Коды следует набирать в определённом, а не случайном порядке. Если игрок ошибся и набрал правильно лишь два первых кода, то он получит доступ только к устройству. Например:

1C BD E9 1C BD 55

Кстати, это самый лёгкий и быстрый вариант взлома. Если вам нужен лишь базовый доступ (Basic access) к локальной сети, то достаточно указать два кода из верхней строки, а затем случайным образом заполнить оставшиеся слоты терминала.

Давайте разберём пример со взломом камеры видеонаблюдения. Подключившись к локальной сети в верхней строке мы видим базовый код устройства (Main Objective. Basic Access): 1C BD. Это и будут два первых кода в терминале.

Как выбрать ещё четыре кода? Смотрим боковую панель (Side Objective) и выбираем необходимые функции:

- Управление камерой наблюдения (Camera Lag): 1C E9

- Трассировка угроз (Officer Tracing): BD 55 1C

- Зашифрованные данные (Encrypted Data): BD E9 BD

- Прототипы программ (Program Prototype): 55 1C 1C 1C

Если требуется получить прототипы программ, то следующие 4 кода будут, соответственно:

1C BD 55 1C 1C 1C

При этом, в терминальной строке в ячейках 2,3 и 4 получилось совпадение кода «Трассировка угроз»: BD 55 1C. А доступа к управлению камерой (1C E9) и расшифровки данных (BD E9 BD) мы не получим.

Пусть теперь требуется получить доступ к видеокамере (1C E9) и слежение за угрозами (BD 55 1C). Набираем в строке терминала:

Однако, у нас в этой строке нет кода доступа к устройству (1C BD). Поэтому, в последнюю ячейку вслед за 1C дописываем BD. Получаем строку:

1C E9 BD 55 1C BD

Подобранная строка кода