Как отключить веб-камеру и микрофон компьютера в целях безопасности

Привет, друзья. Актуальная тема современности: как избавиться от слежки и воровства конфиденциальных данных? И её рамках предлагаю рассмотреть вопрос, как отключить веб-камеру или микрофон компьютера на какое-то время, если мы ими не пользуемся, в целях безопасности – чтобы никакие шпионские программы не использовали эти устройства нам во вред. Известный факт: если мы представляем интерес в ключе персонального слежения за нами, для этих целей нам на компьютер может быть внедрено шпионское ПО, проводящее слежку путём скрытого снятия фото или видео с камеры и записи звука с микрофона. Но шпионить могут не только конкретно за нами с использованием тайно внедрённых специальных программ-шпионов, шпионить могут обычные программы в целях сбора личной информации для поставки релевантной рекламы в лучшем случае, для слива мошенникам – в худшем. Больше страстей по этой теме, если хотите, читайте в статье «Нужно ли заклеивать камеру на ноутбуке». Если у нас ПК с внешне подключаемыми камерой и микрофоном, всё решается очень просто – аппаратным отключением устройств. Но как отключить, если камера и микрофон интегрированы в ноутбук, планшет, моноблок или подобного рода целостный тип компьютерного устройства. Рассмотрим, какие у Windows и сторонних программ есть для этого средства.

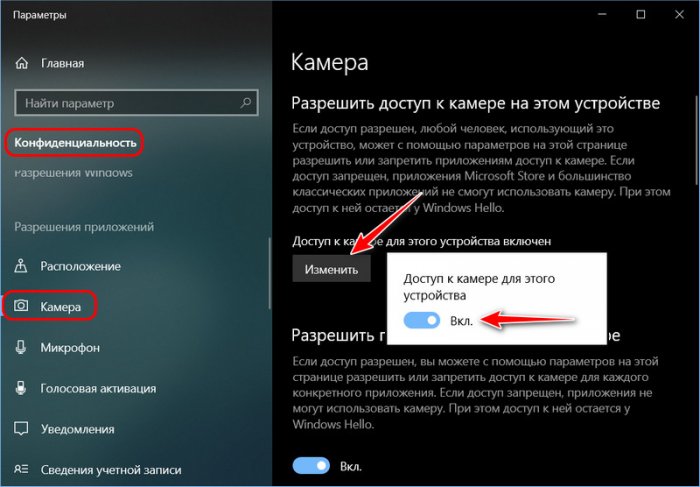

Друзья, в актуальных системах Windows 8.1 и 10 вопрос использования устройств съёма внешней информации – камеры и микрофона – отрегулирован на системном уровне. В параметрах обоих систем есть специальный раздел настроек «Конфиденциальность», и в нём предусмотрены подразделы разрешений доступа к этим устройствам. В подразделе «Камера» в Windows 10 в блоке разрешения доступа к камере жмём «Изменить» и переставляем переключатель в положение «Выкл.».

Этот ход отключит любые (встроенные и периферийные) камеры для использования их UWP-приложениями и большинством классических программ Win32. В качестве альтернативы полному отключению камеры ниже в этом же подразделе системные параметры нам предлагают отключить доступ к камере для отдельных UWP-приложений и классических программ, у которых этот доступ есть.

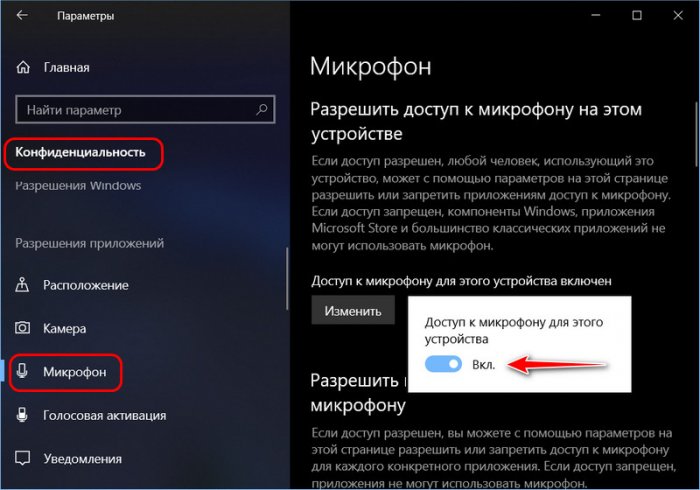

Ситуация с микрофоном такая же: идём в подраздел «Микрофон» и для его отключения переставляем переключатель в положение «Выкл.».

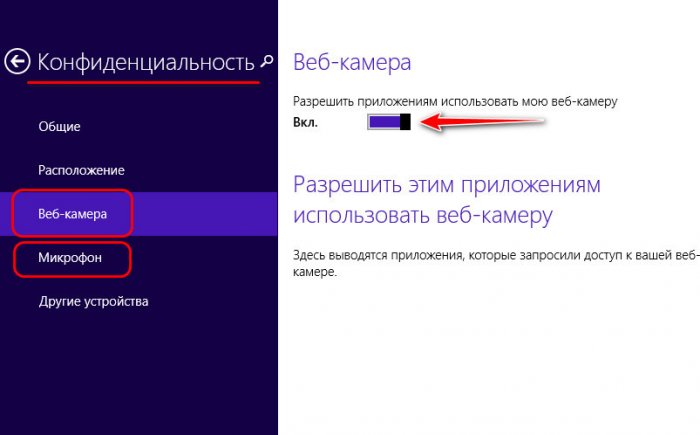

И такие же настройки отключения камеры и микрофона есть в системных параметрах Windows 8.1.

Но, друзья, обратим внимание, что в описании настроек отключения доступа к устройствам съёма информации в Windows 10 говорится, что они будут отключены для большинства классических программ. Большинства, но не всех. Камера будет работать для функции Windows Hello и ещё в некоторых случаях. На своём официальном сайте Microsoft поясняет этот момент: если на компьютере используется программа по типу драйвера, взаимодействующая с камерой или микрофоном, то у такой программы может быть доступ к этим устройствам, даже если в настройках конфиденциальности Windows включён запрет на их использование. Следовательно, в сложных ситуациях, когда нам нужна 100%-ная уверенность, что камера и микрофон отключены, да пусть даже психологически, лишь для собственного успокоения, на этот системный механизм их отключения рассчитывать не стоит.

Как сделать из смартфона микрофон для ПК

Чтобы сделать из смартфона микрофон для ПК, вам не понадобится практически никаких дополнительных инструментов. Все, что нужно — скачать приложение WO Mic на свой телефон. В приложении доступно 4 способа подключения — через USB-кабель, по Bluetooth, а также по Wi-Fi и Wi-Fi direct (когда телефон является точкой доступа для ПК).

Я буду показывать все на примере подключения через USB, так как сделать это проще всего. Лучше всего использовать родной кабель от смартфона, он есть у каждого. Если у вас нет — можно посмотреть на Али, там их много. Помните, что с дешевыми шнурами программа может работать некорректно.

Перед тем как перейти к инструкции, обращаю ваше внимание, что предварительно необходимо скачать программу на компьютер и загрузить специальный драйвер. Без этого настроить микрофон у вас не получится. Плюс, учтите, программа работает только с компьютерами на базе Windows 7, 8, 10.

Сразу хочу сказать, что регулировать громкость микрофона у вас не получится. Изначально разработчики предлагали по подписке, но с учетом, что в России оплата в Google Play не работает, оформить ее вряд ли получится. Из дополнительных плюшек подписки — быстрая кнопка отключения микро и отсутствие рекламы.

Как возможно дистанционное прослушивание микрофона?

Если у вас есть законное приложение для обнаружения ошибок MIC для портативных компьютеров, которое тайно дает вам возможность использовать MIC Bug на вашем целевом портативном компьютере, это возможно.

Это позволяет пользователям взять на себя микрофон целевого устройства и заставить вас слушать окружающее в трех-шестидесяти градусах и отправлять данные на приборную панель.

Пользователи могут удаленно прослушивать микрофоны компьютерных устройств и слушать, что происходит вокруг целевого устройства.

Какое приложение следует рассмотреть для удаленного прослушивания микрофонов ноутбука?

Существуют десятки шпионаж за окнами приложения, которые позволяют пользователям получить доступ к целевому портативному устройству, взломать микрофон целевого устройства и начать запись окружающих.

Затем отправьте данные записанных голосов, звуков и разговоров на его веб-панель управления.

Возникает ли вопрос, какое приложение для мониторинга ноутбуков лучше всего позволяет пользователям записывать окружающую обстановку, взяв микрофон?

OgyMogy — лучшее приложение для прослушивания ошибок ноутбука MIC?

Это наиболее продвинутое и мощное приложение для удаленного прослушивания микрофона портативного устройства с целью записи окружающей обстановки.

OgyMogy — это самое законное и совершенное программное обеспечение, которое работает на любом портативном компьютере и соединяет MIC целевого устройства с его онлайн-панелью для отправки записанных данных.

Вы можете прослушивать и слушать голоса, общаться в чате, обсуждения в окрестностях мгновенно. В приложении есть два продукта, которые работают в двух разных операционных системах.

- Слушайте разговоры и голоса, которые вы записали удаленно

- Он может записывать и контролировать каждое словесное общение в окружении ноутбука.

- Он может удаленно активировать микрофон целевого компьютера.

- Записывайте голос, чат, обсуждения и сплетни сотрудников и детей

- Сообщите вам, что говорят ваши дети и сотрудники

- Поймайте своего сотрудника с поличным, если он говорит против вашего бизнеса

- Поймайте своих подростков, если они разговаривают с кем-то на свидании вслепую

Как заблокировать устройства на ПК, инструкция

В операционной системе Windows 10 доступ к устройствам связи могут получить приложения, установленные из магазина Microsoft Store или классические программы. Работа первых подчиняется настройкам конфиденциальности операционной системы, любое включение микрофона или веб-камеры на ноутбуке или ПК возможно только после разрешения пользователя, о чем сообщает соответствующее уведомление.

Классические программы могут не запрашивать доступ к личным данным, а напрямую подключаться к источникам информации. Их работа описана в соглашении о конфиденциальности и правах использования. Но фактические действия программного обеспечения могут отличаться от заявленных. Выход заключается в проверке прав доступа с помощью стандартных средств Windows.

Как отключить микрофон на ноутбуке или ПК

Для изменения параметров работы звуковых и записывающих устройств ноутбука можно воспользоваться двумя способами – через раздел «Параметры» или на панели инструментов, расположенной под рабочим столом Windows. В итоге будут задействованы различные меню операционной системы, это нужно учесть при включении оборудования.

Популярные сообщения из этого блога

Когда работал в Польше, я получал зарплату на карту банка PKO Bank Polski. Уезжая в Украину, карту закрыть не мог, так как на нее должна была зайти последняя зарплата. Возник вопрос, как же закрыть счет в PKO Bank Polski из Украины? К сожалению закрыть счет в PKO Bank Polski, в отличии от других польских банков, через интернет или в телефонном режиме нет возможности. Политика банка подразумевает прямое обращение непосредственно в отделение. Где счет будет закрыт по письменному заявлению владельца счета и карта подвязанная к нему будет уничтожена работником банка. Приехав в Украину и получив деньги от польского работодателя на карту, мне нужно было закрыть счет в PKO Bank Polski. В этом банке за обслуживание необходимо платить около 8ми злотых в месяц, оставлять этот вопрос без внимания нельзя, иначе баланс уйдет в минус и могут возникнуть проблемы. Ехать в Польшу, чтобы закрыть счет в банке — глупо. Поискав информацию в интернете я ничего не нашел. Обратившись в поддержку банка,

1. Открываем » Пуск » — » Панель управления » — » Программы и компоненты » 2. Переходим в » Просмотр установленных компонентов «

Стандартная утилита Windows

Если вам нужно записать звук прямо сейчас, и вы не хотите тратить время на скачивание и установку сторонних программ, воспользуйтесь стандартной утилитой «Запись голоса». Просто откройте окно поиска приложений и введите «запись».

Основные возможности.

Программа по умолчанию не имеет встроенного редактора, но позволит быстро записать голос или звук через разъем микрофона. Решив вопрос записи буквально в 2 клика, вы можете выполнить обработку вашего файла в одной из вышеперечисленных программ.

Есть ли средства защиты от «жучков»?

В первую очередь тот, кто желает уберечься от чужого любопытства, должен соблюдать осторожность. На конфиденциальных переговорах рекомендуется не просто выключать мобильный телефон, но даже вынимать из него аккумулятор. Возможно, вас прослушивают, если аккумуляторная батарея сильно нагревается, телефон быстро разряжается, долго включается или выключается, сам скачивает лишние приложения или непроизвольно включается экран, вы часто слышите помехи.

Есть несколько приборов, защищающих от прослушки, — контролеры телефонной станции, портативные генераторы радиошума, скремблеры и вокодеры. Они не просто обнаруживают «жучков», но и создают помехи, кодируют речь, т.е. делают работу шпионской аппаратуры бесполезной.

Чернобыль. 23 года эпидемии WinCIH

Утром 26 апреля 1999 года, ровно 23 года назад, многих пользователей персональных компьютеров под управлением Windows 9х/МЕ поджидал неприятный сюрприз: данные на жестких дисках их персоналок оказались уничтожены, а в отдельных случаях машина отказывалась работать из-за повреждения BIOS. Эта неприятность стала следствием заражения компьютеров резидентным вирусом CIH, более известным под именами «Чернобыль» и Spacefiller. Устройству этого коварного вируса и истории его создания посвящена сегодняшняя заметка.

Автором вируса, от которого пострадало по разным подсчетам от полумиллиона до нескольких десятков миллионов компьютеров по всему миру (а в те времена это было очень внушительное число), был студент университета Датун (Tatung) в Тайване Чэнь Инхао (Chen Yínghao), причем Чэнь — это фамилия, которая согласно китайской традиции следует перед именем. Чень утверждал, что создал вирус с единственной целью — доказать полную неэффективность существовавших на тот момент антивирусных программ. Первыми жертвами CIH стали компьютеры университета, в котором учился создатель вируса, затем инфицированные программы попали в местные конференции Usenet, а уже оттуда вредонос распространился за пределы Тайваня. В июле 1998 года вирус заразил один из серверов компании Ritual Entertainment, с которого раздавалась бета-версия шутера SiN: все загруженные пользователями копии игры оказались инфицированы. В марте 1999 года компания IBM отгрузила клиентам несколько тысяч зараженных CIH компьютеров, примерно в то же время вирус проник на ряд американских игровых серверов, откуда начал свое победное шествие по компьютерам США, Европы, Великобритании и Австралии.

После того как его детище стало бесконтрольно распространяться в интернете, Чень и его однокурсник Вэн Ши-Хао написали и опубликовали в свободном доступе утилиту, распознававшую и уничтожавшую вирус. Но было уже поздно: CIH быстро расползся по всему миру и по различным оценкам нанес совокупный ущерб порядка 1 миллиарда долларов США.

Большинство существовавших на тот момент файловых вирусов дописывало свой код в конец исполняемых файлов, тем самым увеличивая их размер. Это упрощало детектирование зараженных программ антивирусами. CIH, объем которого составлял всего лишь 1 Кбайт, действовал иначе: загрузившись в память, он отслеживал запуск EXE-файлов в Windows 9x, после чего помещал полезную нагрузку в неиспользуемые секции существующего кода — в результате размер исполняемого файла не менялся. Именно из-за этой своей особенности вирус получил наименование «Spacefiller» — «заполнитель пробелов».

Наличие такого «свободного пространства» обусловлено тем, что размер секций исполняемого файла выравнивался до определенного размера, указанного в PE-заголовке. CIH искал в файле такие секции: если позволял их размер, он записывал свое тело в пустое пространство целиком, если нет, дробил его на блоки и сохранял их в разных секциях с указанием, где искать «продолжение». Затем вирус искал неиспользуемые участки в PE-заголовке файла размером не менее 184 байт: при обнаружении такого блока он сохранял туда свою стартовую процедуру и менял точку входа. После запуска инфицированного приложения в Windows 9X управление передавалось этой стартовой процедуре: она выделяла память с использованием процедуры PageAllocate, искала разбросанные по секциям блоки кода вируса, последовательно дописывала их в конец стартовой процедуры и запускала полученное приложение, после чего управление возвращалось исходной программе-носителю. Оказавшись в памяти, вирус перехватывал связанные с открытием файлов вызовы операционной системы. Если в Windows 9X происходило обращение к исполняемому файлу, CIH заражал его. В некоторых случаях данная операция приводила к повисанию операционной системы, но чаще оставалась незамеченной пользователем. До поры до времени.

Заложенный в CIH вредоносный функционал впервые сработал 26 апреля 1999 года, в 13-ю годовщину аварии на Чернобыльской АЭС, из-за чего вирус и получил свое самое известное название — «Чернобыль». На самом же деле совпадение оказалось случайным: разработчик заложил дату срабатывания вируса ровно через год после выпуска в «дикую природу» его первой версии — Чень впервые запустил CIH на университетских компьютерах 26 апреля 1998 года. В этот день вирус принялся стирать данные на всех жестких дисках зараженной машины, при этом он использовал непосредственный доступ к диску, что позволило обойти стандартную защиту от записи данных в загрузочные сектора. CIH заполнял нулями первые 1024 Кбайт диска, уничтожая загрузочный сектор и таблицу разделов, после чего переходил к следующей атаке. Если настройки BIOS Setup допускали запись во FlashBIOS, на некоторых типах материнских план CIH стирал содержимое Flash-памяти, «окирпичивая» компьютер. Оживить машину можно было заменой или перепрошивкой микросхемы BIOS, данные в ряде случаев также можно было спасти, заменив MBR и загрузочный сектор стандартными копиями, а первую копию таблицы FAT (если ее размер превышал 1 Мбайт) восстановив из второй копии, до которой CIH «не дотягивался».

Оценив масштаб содеянного, Чэнь Инхао принес публичные извинения пострадавшим пользователям. Ему могло бы грозить строгое наказание, но в конечном итоге в полицию Тайваня не поступило ни одного заявления от жертв «чернобыльского вируса», так что его разработчик отделался лишь легким испугом. Сейчас 46-летний Чэнь Инхао успешно работает в компании Gigabyte Technology Co., Ltd. — тайваньской корпорации по производству материнских плат, видеокарт и другой компьютерной техники. О своем вирусописательском прошлом он предпочитает не вспоминать.