Перечислите и расскажите как работают компьютерные вирусы повреждающие файлы или работу компьютера

Компьютерным вирусом называется программа, которая обладает способностью создавать свои копии, и внедрять их в различные объекты и ресурсы компьютерных систем, сетей и т.д. без ведома пользователя. При этом копии сохраняют способность дальнейшего распространения.

Заражение программы, как правило, выполняется таким образом, чтобы вирус получил управление раньше самой программы. Для этого он либо встраивается в начало программы, либо имплантируется в ее тело так, что первой командой зараженной программы является безусловный переход на компьютерный вирус, текст которого заканчивается аналогичной командой безусловного перехода на команду вирусоносителя, бывшую первой до заражения. Получив управление, вирус выбирает следующий файл, заражает его, возможно, выполняет какие-либо другие действия, после чего отдает управление вирусоносителю.

Первичное заражение происходит в процессе наступления инфицированных программ из памяти одной машины в память другой, причем в качестве средства перемещения этих программ могут использоваться как носители информации (оптические диски, флэш-память и т.п.), так и каналы вычислительных сетей. Вирусы, использующие для размножения сетевые средства, сетевые протоколы, управляющие команды компьютерных сетей и электронной почты, принято называть сетевыми.

Цикл жизни вируса обычно включает следующие периоды: внедрение, инкубационный, репликации (саморазмножения) и проявления. В течение инкубационного периода вирус пассивен, что усложняет задачу его поиска и нейтрализации. На этапе проявления вирус выполняет свойственные ему целевые функции, например необратимую коррекцию информации в компьютере или на внешних носителях.

Физическая структура компьютерного вируса достаточно проста. Он состоит из головы и, возможно, хвоста. Под головой вируса понимается его компонента, получающая управление первой. Хвост – это часть вируса, расположенная в тексте зараженной программы отдельно от головы. Вирусы, состоящие из одной головы, называют несегментированными , тогда как вирусы, содержащие голову и хвост, — сегментированными .

Наиболее существенные признаки компьютерных вирусов позволяют провести следующую их классификацию.

Существует несколько подходов к классификации компьютерных вирусов по их характерным особенностям:

— по среде обитания вируса;

— по способу заражения;

— по деструктивным возможностям;

— по особенностям алгоритма работ.

По среде обитания вирусы подразделяются на:

Файловые вирусы — вирусы поражающие исполняемые файлы, написанные в различных форматах. Соответственно в зависимости от формата, в котором написана программа это будут EXE или COM вирусы.

Загрузочные вирусы — вирусы поражающие загрузочные сектора (Boot сектора) дисков или сектор содержащий системный загрузчик(Master Boot Record) винчестера.

Сетевые вирусы — вирусы, распространяющиеся в различных компьютерных сетях и системах.

Макро вирусы — вирусы поражающие файлы Microsoft Office

Flash вирусы — вирусы поражающие микросхемы FLASH памяти BIOS.

По способу заражения вирусы делятся на:

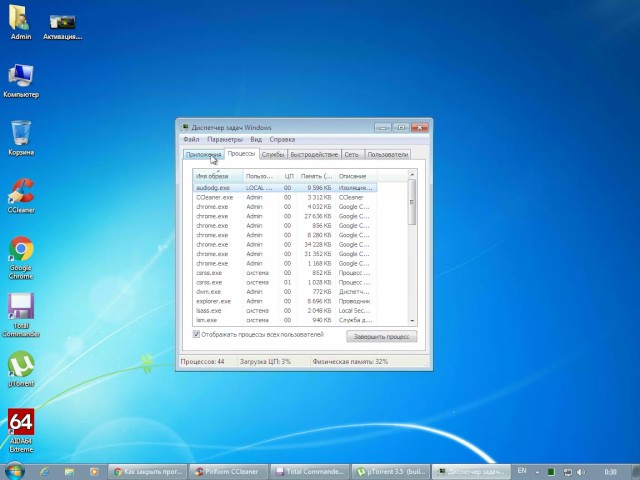

Резидентные вирусы — вирусы, которые при инфицировании компьютера оставляют свою резидентную часть в памяти. Они могут перехватывать прерывания операционной системы, а также обращения к инфицированным файлам со стороны программ и операционной системы. Эти вирусы могут оставаться активными вплоть до выключения или перезагрузки компьютера.

Нерезидентные вирусы — вирусы, не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными.

По деструктивным возможностям вирусы подразделяются на:

Безвредные вирусы — это вирусы ни как не влияющие на работу компьютера за исключение, быть может, уменьшения свободного места на диске и объема оперативной памяти.

Неопасные вирусы — вирусы, которые проявляют себя в выводе различных графических, звуковых эффектов и прочих безвредных действий.

Опасные вирусы — это вирусы, которые могут привести к различным сбоям в работе компьютеров, а также их систем и сетей.

Очень опасные вирусы — это вирусы, приводящие к потере, уничтожению информации, потере работоспособности программ и системы в целом.

По особенностям алгоритма работы вирусы можно подразделить на:

Вирусы спутники(companion) — эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и поэтому при запуске программы запустится, сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. При таком способе заражения «инфицированная» программа не изменяется.

Вирусы «черви» (Worms) — вирусы, которые распространяются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора.

«Паразитические» — все вирусы, которые модифицируют содержимое файлов или секторов на диске. К этой категории относятся все вирусы не являются вирусами-спутниками и вирусами червями.

«Стелс-вирусы» (вирусы-невидимки, stealth) — представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков подставляют вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы.

«Полиморфные» (самошифрующиеся или вирусы-призраки, polymorphic) — вирусы, достаточно трудно обнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика.

«Макро-вирусы» — вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макро-вирусы, заражающие текстовые документы редактора Microsoft Word.

По режиму функционирования:

— резидентные вирусы (вирусы, которые после активизации постоянно находятся в оперативной памяти компьютера и контролируют доступ к его ресурсам);

— транзитные вирусы (вирусы, которые выполняются только в момент запуска зараженной программы).

По объекту внедрения:

— файловые вирусы (вирусы, заражающие файлы с программами);

— загрузочные вирусы (вирусы, заражающие программы, хранящиеся в системных областях дисков).

В свою очередь, файловые вирусы подразделяются на вирусы, заражающие:

— командные файлы и файлы конфигурации;

— составляемые на макроязыках программирования, или файлы, содержащие макросы (макровирусы — разновидность компьютерных вирусов разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft Office );

— файлы с драйверами устройств;

— файлы с библиотеками исходных, объектных, загрузочных и оверлейных модулей, библиотеками динамической компоновки и т.п.

Загрузочные вирусы подразделяются на вирусы, заражающие:

— системный загрузчик, расположенный в загрузочном секторе и логических дисков;

— внесистемный загрузчик, расположенный в загрузочном секторе жестких дисков.

По степени и способу маскировки:

— вирусы, не использующие средств маскировки;

— stealth-вирусы (вирусы, пытающиеся быть невидимыми на основе контроля доступа к зараженным элементам данных);

— вирусы-мутанты (MtE-вирусы, содержащие в себе алгоритмы шифрования, обеспечивающие различие разных копий вируса).

В свою очередь, MtE-вирусы делятся:

— на обычные вирусы-мутанты, в разных копиях которых различаются только зашифрованные тела, а дешифрованные тела вирусов совпадают;

— полиморфные вирусы, в разных копиях которых различаются не только зашифрованные тела, но и их дешифрованные тела.

Наиболее распространенные типы вирусов характеризуются следующими основными особенностями.

Файловый транзитный вирус целиком размещается в исполняемом файле, в связи, с чем он активизируется только в случае активизации вирусоносителя, а по выполнении необходимых действий возвращает управление самой программе. При этом выбор очередного файла для заражения осуществляется вирусом посредством поиска по каталогу.

Файловый резидентный вирус отличается от нерезидентного логической структурой и общим алгоритмом функционирования. Резидентный вирус состоит из так называемого инсталлятора и программ обработки прерываний. Инсталлятор получает управление при активизации вирусоносителя и инфицирует оперативную память путем размещения в ней управляющей части вируса и замены адресов в элементах вектора прерываний на адреса своих программ, обрабатывающих эти прерывания. На так называемой фазе слежения, следующей за описанной фазой инсталляции, при возникновении какого-либо прерывания управление получает соответствующая подпрограмма вируса. В связи с существенно более универсальной по сравнению с нерезидентными вирусами общей схемой функционирования резидентные вирусы могут реализовывать самые разные способы инфицирования.

Stealth-вирусы пользуются слабой защищенностью некоторых операционных систем и заменяют некоторые их компоненты (драйверы дисков, прерывания) таким образом, что вирус становится невидимым (прозрачным) для других программ.

Полиморфные вирусы содержат алгоритм порождения дешифрованных тел вирусов, непохожих друг на друга. При этом в алгоритмах дешифрования могут встречаться обращения практически ко всем командам процессора Intel и даже использоваться некоторые специфические особенности его реального режима функционирования.

Макровирусы распространяются под управлением прикладных программ, что делает их независимыми от операционной системы. Подавляющее число макровирусов функционирует под управлением текстового процессора Microsoft Word. В то же время известны макровирусы, работающие под управлением таких приложений, как Microsoft Excel, Lotus Ami Pro, Lotus 1-2-3, Lotus Notes, в операционных системах фирм Microsoft и Apple.

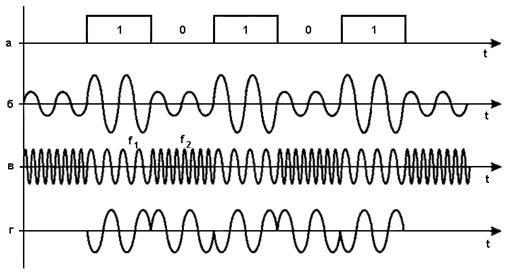

Сетевые вирусы , называемые также автономными репликативными программами, или, для краткости, репликаторами, используют для размножения средства сетевых операционных систем. Наиболее просто реализуется размножение в тех случаях, когда сетевыми протоколами возможно и в тех случаях, когда указанные протоколы ориентированы только на обмен сообщениями. Классическим примером реализации процесса электронной почты является репликатор Морриса. Текст репликатора передается от одной ЭВМ к другой как обычное сообщение, постепенно заполняющее буфер, выделенный в оперативной памяти ЭВМ-адресата. В результате переполнения буфера, инициированного передачей, адрес возврата в программу, вызвавшую программу приема сообщения, замещается на адрес самого буфера, где к моменту возврата уже находится текст вируса. Тем самым вирус получает управление и начинает функционировать на ЭВМ-адресате.

«Лазейки» , подобные описанной выше обусловленные особенностями реализации тех или иных функций в программном обеспечении, являются объективной предпосылкой для создания и внедрения репликаторов злоумышленниками.

Эффекты, вызываемые вирусами в процессе реализации ими целевых функций, принято делить на следующие группы:

— искажение информации в файлах либо в таблице размещения файлов (FAT-таблице), которое может привести к разрушению файловой системы в целом;

— имитация сбоев аппаратных средств;

— создание звуковых и визуальных эффектов, включая, например, отображение сообщений, вводящих оператора в заблуждение или затрудняющих его работу;

— инициирование ошибок в программах пользователей или операционной системе.

Приведенная выше классификация не может считаться полной, так как прогресс не стоит на месте, появляются всё новые и новые интеллектуальные устройства и соответственно вирусы, работающие на них, например уже появились вирусы поражающие мобильные телефоны.

Доклад №2

Программа, которая самопроизвольно присоединяется к другим программам называется компьютерный вирус. Его вредоносность заключается в нанесении файлу порчи, стирание памяти, захламленность, тем самым наносит помеху в работе компьютера. Появляются следующие причины ПО:

- Сбой программы обеспечивает замедленный режим

- Выведения на экран посторонних сообщений

- Портится структура файла

Вирусы распределяются по типу программирования, среде обитания, способности заражения, языку. По методу заражения бывает резидентный, когда компьютерная техника сохраняет свою память, а вирус перехватывает и заражает файл. Вирус резидентного происхождения активен до выключения или перезагрузки аппарата. Нерезидентный вирус существует в зараженной памяти лимитное время.

У вирусов есть достижение быть неопасным для работы программ, если это не касается свободной памяти.

Вредоносной программой считается важный сбой работы компьютерной техники.

3. Разрушает работу головки винчестера

Какими методами можно пользоваться при выявлении вируса?

1. Сканирование. Пользуются уже тогда, когда вирус известен и программа ведет поиск комбинаций для характерного вируса.

2. Выявить изменения. Существуют разработки программ по вылавливанию вирусов. Простым компьютерным языком называется разработка антивирусных программ.

3. Анализ. Выявление действия подозрительной программы.

4. Верификация. Прохождение всех методов по выявлению вирусных программ

5. Обезвреживание, процесс работы по удалению зараженного файла и восстановлению памяти.

Для каждого вируса существует отдельная программа по его уничтожению.

Мера профилактики

1. использование дисков с записью по уничтожению вирусной программы. Возможно подключить в работу резидентную программу эта установка поможет проверить всю систему работ файлообменник

Самые опасные вирусы

1. Червь Моррисон наносит вред по подбору пароля

2.ILOVEYOU. Нанесение ущерба зарегистрированному на почте личному пользователю. То есть открыв письмо с сообщением вирус проникает и заражать компьютер и самостоятельно рассылает всем пользователям.

3. Storm Worm. Который проникал в компьютер похищал личные данный с ID адреса

4. Conficker. Это компьютерный червь который поражает всю компьютерную систему.

5. MyDoom. Вирус проникал в компьютер через сеть и блокировал запуск драйверов.

Компьютерные вирусы и защита от них

Не все вредоносные программы называются вирусами, а только те, которые, подобно биологическому вирусу, самовоспроизводятся, т. е. без участия владельца компьютера рассылают свои копии по почте, со страниц соцсетей, по внутренней локальной сети. И поражают файлы на компьютере владельца.

Вирус — самовоспроизводящийся программный код, способный самопроизвольно присоединяться к файлам — заражать их, создавать свои копии, внедрять их в системные области персонального компьютера и в другие объединённые с ним компьютеры с целью нарушения нормальной работы программ, порчи файлов и папок, создания сбоев в работе компьютера.

Появившийся на компьютере вирус может «расположиться» в исполняемом файле (.exe или .com) и размножаться при каждом запуске файла, занимая таким образом всё больше и больше места. Другая «среда обитания» вирусов — сектора загрузки или компьютерные сети. Могут внедряться вирусы и в файлы прикладных программ — это макровирусы.

По способу действия вирус может вредить оперативной памяти — резидентный или нерезидентный (активный только во время выполнения каких-то определённых задач).

По степени влияния на работу компьютера вирусы можно разделить на безопасные, опасные и очень опасные. Но не стоит их бояться. В современном мире вирусы долго не живут.

Антивирусные базы обновляются ежедневно, и на всякое действие вируса вскоре находится противодействие.

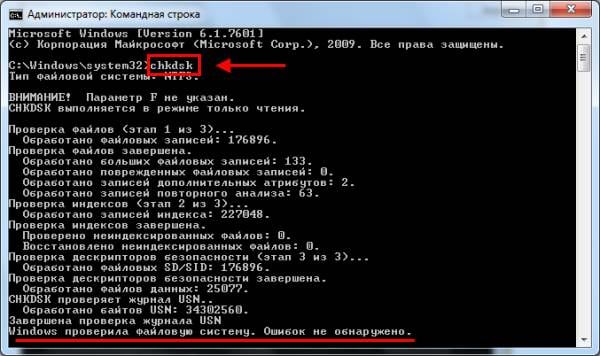

Самые разрушительные вирусы вызывают форматирование некоторых системных секторов жёсткого диска. Данные при этом не теряются, но воспользоваться ими без специальных средств нельзя. Теоретически восстановить такие повреждения можно, но это занимает много времени, и порой затрачивается больше временных и человеческих ресурсов, чем вся стоимость утраченных файлов. Поэтому рекомендуется воспользоваться «правилом (3) — (2) — (1)», которое гласит, что для важных файлов должно быть не менее (3) копий на (2) разных носителях, и как минимум одна из этих копий должна храниться на удалении от рабочего компьютера, например в облачном хранилище.

Естественно, нельзя пренебрегать требованием антивирусной программы обновить вирусные базы. Часто это делается автоматически, так как устаревшая база не защищает компьютер. Антивирусная программа-монитор постоянно находится в оперативной памяти компьютера и следит за всеми операциями с файлами. Она позволяет обнаружить и удалить вирус до того, как он начнёт действовать. Антивирусная программа-сканер осуществляет проверку компьютера по требованию пользователя и может проверять только указанную область памяти, например чужой носитель: флешку или внешний диск.

Основным действием, предотвращающим заражение компьютера вирусом, является соблюдение правил кибергигиены:

1. регулярное резервное копирование. Пользуемся «правилом (3) — (2) — (1)».

2. Использование легальных программных продуктов, купленных у официальных продавцов или легально распространяемых демонстрационных версий.

3. Проверка внешних носителей перед использованием и файлов перед скачиванием.

4. Обновление антивирусных программ.

5. Ограничение круга лиц, использующих один и тот же компьютер.

Почему мы называем это компьютерным вирусом?

Вирусы сейчас повсюду в новостях, но вы когда-нибудь задумывались, почему вредоносное ПО иногда называют “компьютерным вирусом”? Дело в том, что компьютерный вирус очень похож на грипп, коронавирус и другие вирусные инфекции, с которыми люди встречаются в обычной жизни.

У вас когда-нибудь была простуда, которая заставляла вас все время чихать? Каждый раз, когда вы чихаете, крошечные капельки, содержащие вирус, покидают ваше тело с огромной скоростью. Если эти капли попадут в другого человека, то он сможет подхватить вашу вирусную инфекцию.

Кибер-преступники используют похожий прием – это спам. В этом случае они рассылают десятки тысяч электронных писем, каждое из которых содержит зараженное вложение. Любой, кто откроет одно из этих вложений, скорее всего, установит себе на компьютер вирус – ситуация аналогична той, когда человек вдыхает зараженные капли.

Серьезные вирусные инфекции могут привести к серьезным заболеваниям или даже к смерти. В свою очередь, и компьютерные вирусы также потенциально могут убить.

В большинстве случаев компьютерные вредоносные программы приводят к потере данных, краже личной информации, а иногда и к физическому повреждению зараженного компьютера. Но если кибер-атаки нацелены на национальные системы, такие как электросеть или компьютеры в больницах , то существует реальный шанс, что поврежденное оборудование может привести к смерти людей.

Вирус гриппа естественным образом эволюционировал так, чтобы использовать тело зараженного человека для распространения инфекции. Чихание – это не просто побочный эффект инфекции: оно также способствует тому, чтобы вирус быстрее распространялся и заражал как можно больше людей.

Компьютерные вирусы не ограничиваются только лишь заражением компьютеров, на которые они попали. Большинство из них разработаны таким образом, чтобы по возможности распространять инфекцию на как можно большее число других устройств. Некоторые из них перехватывают контроль над зараженным компьютером для отправки зараженных писем, в то время как черви используют хитроумные сетевые эксплойты для атаки других компьютеров в той же сети. Чем больше других компьютеров может заразить взломанный компьютер, тем больше данных он может украсть или добавить их в ботнет (бот-сеть), находящийся под контролем злоумышленников.

Многим вирусам требуется время, чтобы вырасти внутри человеческого тела – может пройти несколько недель, прежде чем инфицированный человек даже поймет, что он болен. В течение этого «инкубационного периода» такие люди уже заразны и могут передавать вирус другим людям – опять же, не осознавая наличие у себя инфекции.

То же самое относится и к компьютерным вирусам – в частности, к ботнетам и троянам . Эти варианты вредоносных программ останутся на вашем компьютере незамеченными до тех пор, пока они не будут удаленно запущены хакером. Этот период покоя может длиться неделями или месяцами, хотя в это время вредоносная программа может попытаться распространиться на другие компьютеры.

Многие серьезные вирусы (корь, эпидемический паротит, краснуха, полиомиелит, туберкулез) теперь имеют вакцины, которые предотвращают заражение людей. Дети регулярно вакцинируются против этих вирусов, чтобы предотвратить заражение по мере того как они взрослеют.

Компьютеры также могут быть вакцинированы против вирусов с помощью антивирусного инструмента, такого как антивирус Panda Dome. Как и медицинские вакцины, Panda Dome идентифицирует потенциальные вирусы и предотвращает их установку или заражение вашего компьютера.

Предотвращая заражение своего компьютера, вы также избавляетесь от необходимости пытаться восстановить потерянные данные, переустановить программное обеспечение и устранить любые повреждения системы. И вы можете защитить себя сегодня – скачайте бесплатную пробную триал-версию Panda Dome здесь .