Arp (утилита)

Добавьте ссылки на источники, в противном случае она может быть выставлена на удаление.

Дополнительные сведения могут быть на странице обсуждения.

ARP (англ. Address Resolution Protocol — протокол определения адреса) — протокол в компьютерных сетях, предназначенный для определения MAC-адреса другого компьютера по известному IP-адресу.

Описание протокола было опубликовано в ноябре 1982 года в RFC 826. ARP был спроектирован для передачи IP-пакетов через пакеты (кадры) Ethernet. Принцип выяснения аппаратного адреса целевого хоста, использованный в ARP, был затем использован в сетях других типов.

Наибольшее распространение ARP получил благодаря повсеместности сетей IP, построенных поверх Ethernet, поскольку в них практически всегда используется ARP. В семействе протоколов IPv6 ARP не существует, его функции возложены на ICMPv6.

Для чего нужна команда для командной строки arp

Но бывают случаи, когда нужно в ручном режиме скорректировать таблицы адресов, обычно это нужно администраторам.

Параметры

Параметр view ip показывает таблицу Arp. Ip это адрес, для которого нужна запись.

Add ip — добавление записей в таблицу Arp.

Del ip — удаляет записи из таблицы.

С помощью freeze можно заморозить таблицу Arp. После этого записи не будут вноситься в систему автоматически. Команда зафиксирует те записи, которые были внесены операторам.

Назначение команды ARP

Команда ARP нужна для просмотра и изменения. Она нужна для того, чтобы можно было просматривать изменять записи в кэш ARP.

Это протокол разрешения адресов, пользователь видит её в виде таблицы соответствия IP адресов аппаратным адресом сетевых устройств. Аппаратный адрес представляет собой уникальный 6-битный адрес сетевого устройства. Он присваивается ему при изготовлении, например это касается сетевой карты. По-другому этот адрес ещё называют mac-адресом, то есть управление доступом к среде.

У сетевых устройств есть аппаратный адрес, и он состоит из 2 частей, их значение зависит от производителя этого оборудования, и самого устройства.

Отображение ip-адреса в аппаратные адреса происходит следующим образом. В сеть идёт широковещательный запрос, по-другому ARP request, и он принимается всеми сетевыми устройствами.

В нём содержится IP и ethernet адреса отправителя, целевой ip-адрес, и происходит определение mac-адреса. Все устройства, на котором пришёл запрос, проверяет соответствие целевого ip-адреса из запроса, со своим собственным ip-адресом. Если он совпадает, то передаётся ответ, по-другому arp reply, где указаны и IP и mac-адреса ответного узла.

Информация, которая пришла в ответе, вносится в ARP кеш, и в дальнейшем используется для обмена данными по IP протоколу по узлу. ARP кэш это таблица оперативной памяти, где все записи содержат ip, мак и их возраст, он может быть от нескольких секунд до нескольких часов.

Возраст записи показывает пользователю то, что может обеспечить возможность повторного выполнения процедуры ARP при изменении соответствия адресов.

В ip-сетях есть несколько способов отправки пакетов от источника к его приемнику. Это одна адресная передача, по-другому unicast, широковещательная передача, broadcast, и многоадресная рассылка, multicast.

Во время одной адресной передача поток данных идёт от узла отправителя на индивидуальный ip-адрес получателя.

При широковещательной передаче есть доставка потока данных от узла отправителя большому количеству узлов получателей, которые подключены к этой локальной сети, где используется широковещательный ip-адрес. Многоадресная рассылка дает возможность провести доставку потока данных большому количеству узлов на ip-адрес группы многоадресной рассылки.

При этом узлы группы могут быть и в этой локальной сети, или же в другой. Объединять узлы в группы для многоадресной рассылки помогает протокол igmp. Это межсетевой протокол управления группами.

Групповые адреса представляет собой произвольную группу пазлов, которые присоединились к этой группе и будут получать адресованный трафик.

Когда надо очищать кэш ARP?

Если IP-адреса связанных с сетью устройств меняются, записи ARP могут быть повреждены или просрочены, а новые записи не всегда отменяют просроченные записи в базе данных.

В результате это может повлиять на производительность сети и вызвать проблемы с загрузкой или подключением.

В этом случае вы можете просто очистить кэш ARP, чтобы решить проблему, поскольку очистка кэша ARP приведет к тому, что все ваши запросы снова пройдут через весь процесс ARP.

Во время этого процесса новые записи будут сохранены в таблице ARP.

Во время восстановления таблицы ARP-кэша могут возникнуть некоторые ошибки, поэтому не рекомендуется постоянно удалять ARP-кэш.

Вместо этого вы можете перезагрузить маршрутизатор или систему, чтобы решить проблемы с подключением.

ARP-запрос

Протокол ARP позволяет автоматически определить МАК-адрес компьютера по его IP-адресу. Протокол работает в режиме запрос-ответ.

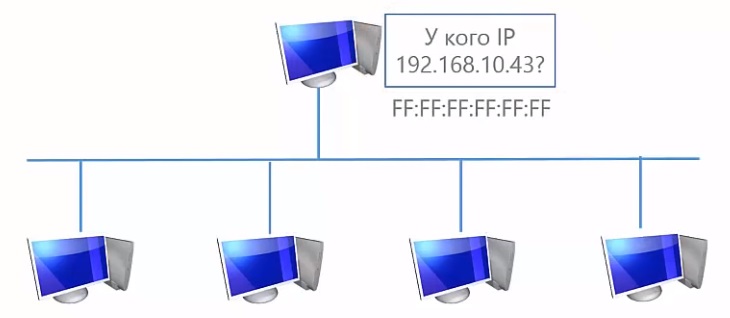

Компьютер, который хочет узнать МАК-адрес по известному IP-адресу, направляет ARP запрос “У кого IP 192.168.10.43?” Запрос отправляется на широковещательный МАК-адрес (FF:FF:FF:FF:FF:FF).

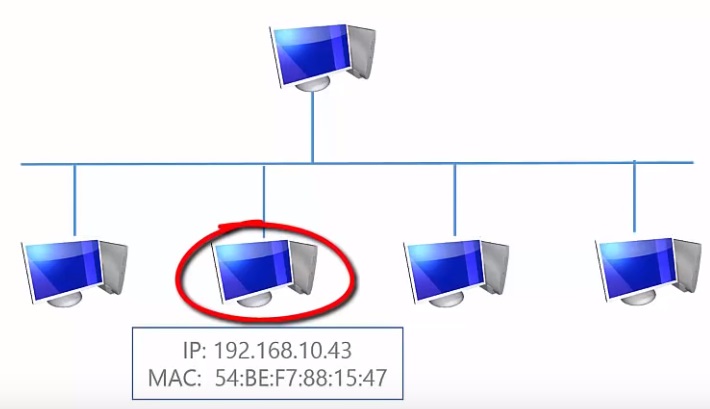

И этот запрос получают все компьютеры в сети. Тот компьютер, который узнал в запросе свой IP-адрес подготавливает и отправляет ARP ответ. В ответ включается IP-адрес компьютера (IP:192.168.10.43) и его МАК-адрес (MAC: 54:BE:F7:88:15:47).

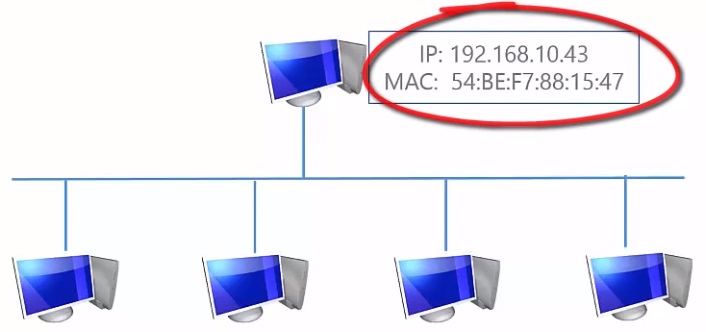

Отправитель ARP запроса получает ответ, извлекает из него МАК-адрес и использует его для передачи данных по технологии канального уровня.

Формат ARP-запроса

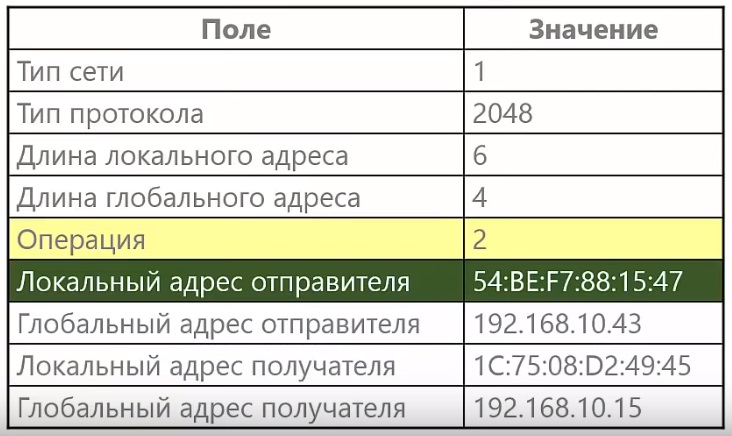

ARP разрабатывался, как протокол общего назначения с возможностью применять его не только в Ethernet и не только для IP-адресов. Поэтому в начале ARP пакета идет служебная информация, которая позволяет определить с каким типом сетевого оборудования и с каким протоколом сетевого уровня мы работаем.

- Первое поле “тип сети”, говорит о том, какое оборудование мы используем в сети, 1 — соответствует Ethernet.

- Второе поле “тип протокола” в нем указывается протокол сетевого уровня 2048 означает IP.

- Дальше идет “длина локального адреса”, в нашем случае МАК-адреса 6 байт, “длина глобального адреса в нашем случае IP-адреса” 4 байта.

- Следующее поле код операции, 1 — соответствует ARP запросу, а 2 — ARP ответу.

- Затем идет полезная информация о локальных (1С:75:08:D2:49:45) и глобальных адресах (192.168.10.15). Указывается МАК-адрес и IP-адрес отправителя, для того, чтобы получатель знал, кому отправлять ответ.

- Глобальный адрес получателя (192.168.10.43).

- Локальный адрес получателя неизвестен (00:00:00:00:00:00)

Формат ARP-ответа

Формат ARP ответа точно такой же, только в поле “операция” стоит значение 2 и адрес, который мы ищем находится в поле локальный адрес отправителя.

Функционирование протокола ARP в подсетях

Для передачи данных от одного узла другому отправитель должен знать IP- и MAC- адрес получателя. Если он не может получить искомый физический адрес из собственной ARP -таблицы, инициируется процесс, называемый ARP запросом, ко торый проиллюстрирован на рис. выше.

ARP -запрос позволяет узлу определить MAC- адрес получателя. Узел создает фрейм ARP -запроса и рассылает его всем сетевым устройствам. Фрейм ARP -запроса состоит из двух частей:

- заголовка фрейма;

- сообщения ARP- запроса.

Для того чтобы все устройства могли получить ARP-запрос, используется широковещательный MAC-адрес. В схеме MAC-адресации широковещательный адрес содержит во всех битах шестнадцатеричное число F и имеет, таким образом, вид FF-FF-FF-FF-FF-FF (Такая запись MAC-адреса называется канонической, в ней части адреса разделены дефисом (-); существует также альтернативная запись, в которой части адреса разделены двоеточием (:).). Поскольку пакеты ARP-запроса передаются в широковещательном режиме, все сетевые устройства, подключенные к локальной сети, могут получить такие пакеты и передать их протоколам более высоких уровней для последующей обработки. Если IP-адрес устройства совпадает с IP-адресом получателя в широковещательном ARP-запросе, это устройство отвечает отправителю, сообщая свой MAC-адрес. Такое сообщение называется ARP-ответом.

После получения ARP-ответа устройство-отправитель широковещательного ARP-запроса извлекает MAC-адрес из поля аппаратного адреса отправителя и обновляет свою ARP-таблицу. Теперь это устройство может надлежащим образом адресовать пакеты, используя как MAC-, так и IP-адрес. Полученная информация используется для инкапсуляции данных на втором и третьем уровнях перед их отправкой по сети. Когда данные достигают пункта назначения, на канальном уровне проводится проверка на соответствие адреса, отбрасывается канальный заголовок, который содержит MAC-адреса, и данные передаются на сетевой уровень. На сетевом уровне проверяется соответствие собственного IP-адреса и IP-адреса получателя, содержащегося в заголовке третьего уровня. На сетевом уровне отбрасывается IP-заголовок, и инкапсулированные данные передаются на следующий уровень модели OSI — транспортный (уровень 4). Подобный процесс повторяется до тех пор, пока оставшиеся, частично распакованные, данные не достигнут приложения (уровень 7), в котором будет прочитана пользовательская часть данных.

Как выполнить ARP сканирование локальной сети?

Как вы знаете, у всех компьютеров в сети есть IP адреса. Никогда не задавались вопросом, как сеть определяет, какому компьютеру принадлежит тот или иной адрес? Ведь сети бывают разные, проводные, беспроводные, ppp и т д. И в каждой из этих сетей аппаратный адрес компьютера имеет свой формат, зависящий от конструктивных особенностей сети, а IP адреса одни и те же.

Все очень просто. Для преобразования физических адресов, в ip адреса используется протокол ARP (Address Resolution Protocol), так и расшифровывается — протокол разрешения адресов. Когда компьютеру нужно обратиться к другому компьютеру в локальной сети, он отправляет специальный запрос в котором буквально спрашивает «У кого IP адрес 192.168.1.4», компьютер с таким ip адресом отправляет ответ «У меня, я 11:22:33:44:55», в ответе он передает свой физический адрес в этой сети. Дальше этот адрес заносится в специальную таблицу. но это уже тонкости реализации и они выходят за рамки нашей статьи. Сегодня мы поговорим как самому выполнить ARP сканирование локальной сети linux и найти все подключенные устройства.

Формат сообщений ARP — простой. Сообщение содержит либо запрос с IP адресом, либо ответ. Размер сообщения зависит от используемого сетевого протокола IPv4 или IPv6, типа оборудования сети и т д. Типы и размеры адресов определяются в заголовке сообщения. Заголовок завершается кодом сообщения. Код 1 для запроса и 2 для ответа.

Тело сообщения состоит из четырех адресов, аппаратные и сетевые адреса отправителя и получателя.

Если в вашей сети есть устройства, которые не отвечают на любые запросы, такие как Ping, HTTP, HTTPS и т д, то их можно найти послав ARP запрос. Это могут быть различные фаерволы и маршрутизаторы, в том числе маршрутизаторы компании Cisco, такое поведение заложено их протоколом. В таком случае ARP сканирование сети Linux будет единственным способом найти такое устройство.

Утилита ARP Scan

ARP Scan или еще называемый MAC Scanner — это очень быстрый инструмент для сканирования локальной сети Linux с помощью ARP. Утилита показывает все IPv4 адреса устройств в вашей сети. Поскольку ARP не использует маршрутизацию, то такой вид сканирования работает только в локальной сети.

ARP Scan находит все активные устройства, даже если у них включен брандмауэр. Компьютеры не могут скрыться от ARP также как они скрываются от ping. Но ARP сканирование не подходит для поиска компьютеров за пределами локальной сети, в таких ситуациях используйте ping сканирование.

Установка ARP Scan

Этот arp сканер сети доступен для следующих операционных систем:

- Debian, поставляется по умолчанию;

- Ubuntu, можно установить с репозитория Universe;

- Fedora, официальные репозитории начиная с версии 6;

- RedHat — доступна начиная с версии 5;

- Gentoo, официальные репозитории;

- ArchLinux — официальные репозитории Pacman.

Для установки в Ubuntu выполните:

sudo apt install arp-scan

Сканирование сети

ARP Scan позволяет находить активные компьютеры как в проводных сетях ethernet, так и в беспроводных Wifi сетях. Также есть возможность работать с Token Ring и FDDI. Не поддерживаются последовательные соединения PPP и SLIP, поскольку в них не используется ARP. Программу нужно запускать с правами суперпользователя.

Но сначала надо узнать сетевой интерфейс, который используется для подключения к сети. Для этого можно воспользоваться программой ip:

В данном случае, это enp24s0. Самый простой способ выполнить ARP сканирование и обнаружить все подключенные к локальной сети компьютеры — запустить программу со следующими параметрами:

sudo arp-scan —interface=enp24s0 —localnet

Здесь параметр —interface, задает интерфейс для сканирования, а —localnet, говорит, что нужно использовать все возможные IP адреса для текущей сети.

Первый параметр можно опустить, тогда программа будет искать все узлы для интерфейса с меньшим номером в системе. В нашем примере имя интерфейса — enp24s0.

Вместо параметра —localnet, можно указать маску сети:

sudo arp-scan —interface=enp24s0 10.0.1.0/24

ARP сканирование можно использовать, даже если у вашего интерфейса нет IP адреса. Тогда в качестве исходящего адреса будет использован 0.0.0.0. Правда, на такие запросы могут ответить не все системы. Тогда ARP сканер сети не так эффективен.

ARP спуфинг и ARP прокси

Поскольку в ARP нет поддержки аутентификации, ARP ответ на запрос может отправить любая машина, даже не та которой он был адресован. Иногда такое поведение используется в архитектуре сети — ARP прокси или маршрутизатор предает свой IP адрес вместо адреса запрашиваемой машины. Но также может использоваться для перехвата данных, отправляемых компьютером. Хакер может использовать ARP чтобы выполнить атаку «Человек посередине» или «Отказ в обслуживании» на других пользователей сети. Для защиты от таких атак существует специальное программное обеспечение.

Современный вид

Сегодня используются несколько усовершенствований протокола ARP и его назначения. Так, когда машина A хочет отправить пакеты устройству B, возможно, что B отправит данные для A в скором времени. По этой причине, чтобы избежать ARP для машины B, A должна выполнить привязку адреса IP_to_MAC при запросе MAC-адреса B в специальном пакете.

Поскольку A направляет свой изначальный запрос для MAC-адреса B, каждый компьютер в сети должен извлекать и хранить в своем кеше привязку адреса IP_to_MAC A. Когда в сети появляется новый компьютер (например, при перезагрузке операционной системы), он может транслировать эту привязку, чтобы все остальные машины могли хранить его в своих кешах. Это позволит устранить множество ARP-пакетов всеми другими машинами, когда они хотят общаться с добавленным устройством.

Удаление старой информации о сопоставлениях имен

У администраторов DNS есть в запасе несколько трюков, с помощью которых можно уменьшить негативное влияние смены имен, например задание меньшего значения TTL перед сменой имени, чтобы старая информация удалялась быстрее и не вызывала проблем. Однако вы можете обнаружить, что легче просто избавиться от старых данных и заставить компьютер вновь просматривать информацию в DNS.

Для этого введите netsh interface ip delete arpcache в командной строке или delete arpcache (если контекст Interface IP в Netsh уже установлен). В результате будет удалена информация о сопоставлениях имен и адресов для всех интерфейсов, настроенных на данном компьютере.

Пример использования очистки кеша arp

Если у вас несколько интерфейсов и вы хотите сбросить информацию лишь для одного интерфейса, укажите нужный интерфейс через ИмяИнтерфейса, например:

ARP (Address Resolution Protocol — протокол разрешения адресов) — протокол сетевого уровня (Network Link layer), предназначенный для преобразования IP- адресов (адресов сетевого уровня) в MAC-адрес- адреса (адреса канального уровня) в сетях TCP/IP. Он определён в RFC 826.

Утилита arp:

Ключи консольной утилиты arp:arp -a выводит содержимое таблицы ARP. arp

Что такое отравление ARP (спуфинг ARP) —

ARP-спуфинг — это тип сетевой атаки, при которой злоумышленник отправляет ложный ARP-запрос по локальной сети (скажем, к шлюзу по умолчанию), в результате чего MAC-адрес злоумышленника подключается к легитимному серверу в этой сети-жертве. Теперь злоумышленник начнет получать данные, предназначенные для этого IP-адреса. С помощью ARP Poisoning (или ARP Spoofing) злоумышленник может перехватывать фреймы данных, изменять трафик или даже останавливать передачу данных.

Отравление ARP может выступать в качестве открытия для других крупных атак, таких как «Человек посередине», отказ в обслуживании или атаки с целью захвата сеанса. Мы поговорим об ARP Spoofing чуть позже.

Эта статья предоставлена Abhishek Agrawal . Если вам нравится GeeksforGeeks и вы хотели бы внести свой вклад, вы также можете написать статью, используя contrib.geeksforgeeks.org, или отправить свою статью на электронный адрес contrib@geeksforgeeks.org. Смотрите свою статью, появляющуюся на главной странице GeeksforGeeks, и помогите другим вундеркиндам.

Пожалуйста, пишите комментарии, если вы обнаружите что-то неправильное, или вы хотите поделиться дополнительной информацией по обсуждаемой выше теме.