Лучшие программы для взлома паролей

Недавно мы опубликовали статью о надежности паролей, а также паролях, которые используются многими пользователями. Большинство людей используют слабые пароли. Но как убедится, что ваш пароль сильный? Взлом паролей — это неотъемлемая часть цифровой криминалистики и тестирования информационной безопасности.

В этой статье мы собрали лучшие программы для взлома паролей, которые могут использоваться системными администраторами для проверки надежности их паролей. Все утилиты используют различные алгоритмы и применимы к различным ситуациям. Рассмотрим сначала базовую информацию, которая поможет вам понять с чем мы будем иметь дело.

Что представляет собой процесс взлома пароля?

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

- Когда необходимо восстановить забытый пароль;

- Когда нужно узнать пароль другого пользователя системы без его ведома для незаконных действий с его учетными данными.

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2019 году.

Pestudio

Это полезная программа, заточенная под анализ малвари. Она автоматически сканирует загруженный образец файла на VirusTotal, интересно отображает используемые в подопытном приложении функции таблицы импорта, показывает вирусные признаки приложения, используемые библиотеки и информацию заголовка PE-файла. Здесь же можно работать с ресурсами. Другими словами, это многофункциональный антивирусный комбайн начального анализа семплов.

Еще один интересный просмотрщик и редактор файлов формата PE и PE+. Содержит анализатор пакеров и протекторов, отображает информацию о файловых заголовках, ресурсах и секциях. При желании можно посмотреть hex-представление данных секций и дизассемблировать их в обычные мнемоники ассемблера.

У PE-bear приятный интерфейс и приятная утилита для сравнения файлов. Единственный недостаток — программа редко обновляется, хотя и имеет открытый исходный код. Так что, если найдешь в ней баг, всегда можешь поправить сам.

Почему используются инструменты для взлома паролей?

- Проведение пентест-тестов.

- Киберпреступники проводят свои атаки.

- Студенты и люди, интересующиеся проблемами компьютерной безопасности.

Что касается тестов на проникновение, можно сказать, что они являются положительной частью и помогут повысить безопасность компании. Таким образом, тест на проникновение или пентест можно определить как атаку на компьютерную систему с намерением найти слабые места в ее безопасности и проверить, к каким данным можно получить доступ. Впоследствии о нарушениях безопасности, обнаруженных в ходе этого теста, сообщается владельцу системы. В этом смысле он положительный, потому что позволяет оценить потенциальное влияние, которое он может оказать на компанию, и предложить меры по снижению этих рисков.

- Заглавные буквы.

- Строчные.

- Числа.

- Символы.

- Минимальная рекомендуемая длина — 12 символов.

Кроме того, другие передовые методы, которые могут повысить безопасность, включают периодическое обновление паролей, отказ от их повторного использования для других сайтов и включение многофакторной аутентификации.

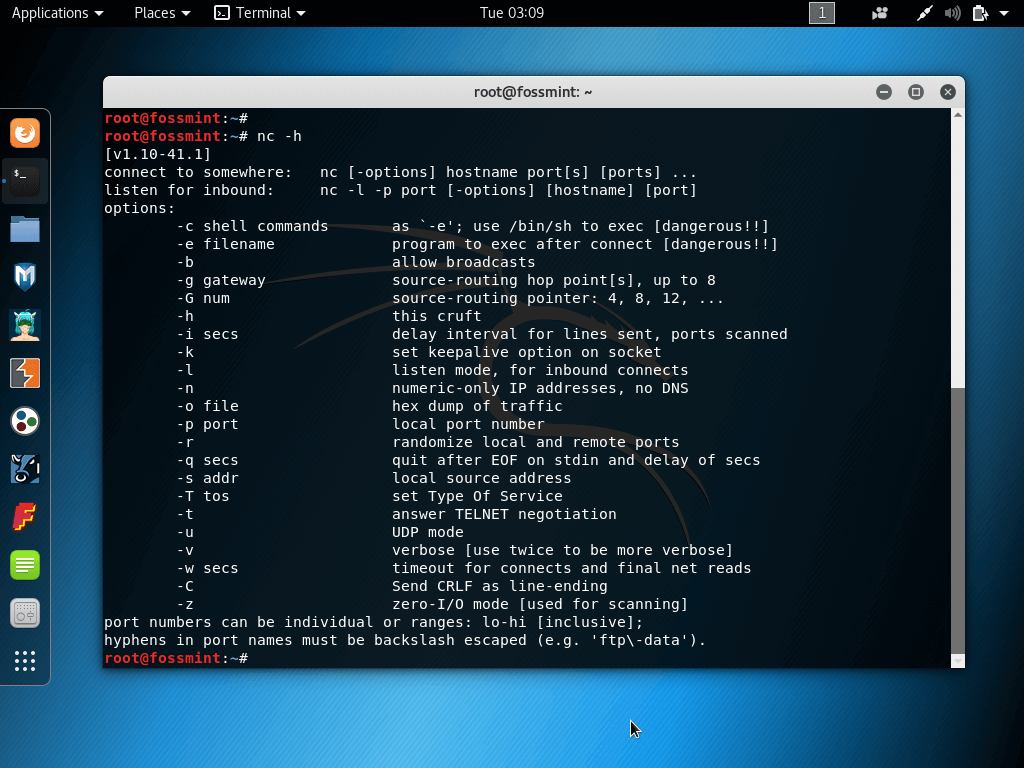

Netcat

Netcat, чаще сокращённо nc , – сетевая утилита, с помощью которой вы используете протоколы TCP/IP для чтения и записи данных через сетевые подключения.

Применяется для создания любого типа соединения, а также для исследования и отладки сетей с помощью режима туннелирования, сканирования портов и других фич.

Инструмент сетевого анализа Netcat

Обнуление триала

Собственно, это даже не взлом, а полулегальный способ продлить срок использования неактивированной программы. Заключается он в том, что находится место, где хранится дата первого запуска и меняется/уничтожается. После этого всё можно пользоваться программой до следующего срока.

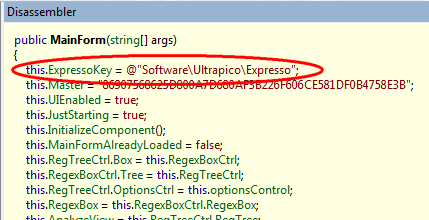

Посмотрим на нашего подопытного рефлектором. Немного погуляв по коду, находим интересную строчку в конструкторе MainForm:

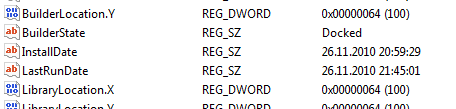

Открываем редактор реестра, идём в HKEY_CURRENT_USERSoftwareUltrapicoExpresso и видим следующие ключи:

Удаляем их и получаем ещё 60 дней работы.

Данный вариант, конечно, прост и очевиден, но если он даже был бы сложнее — потребовалось бы чуть больше времени провести в рефлекторе, чтобы выяснить все места, куда пишется информация и зачистить их.

Совет разработчикам, которые будут пытаться записать данные в потаённое место: пишите аккуратнее, а то всё может обернуться проблемами обычным пользователям, у которых почему-то не окажется данного места, или не хватит на него прав.

Кто такой хакер?

Сразу предполагаю, что вы понимаете, что никаких волшебных программ для взлома не существует. Вы, должно быть, видели, что во многих нашумевших фильмах, чтобы незаметно проникнуть в правительственную ИТ-систему, герою достаточно было нажать несколько случайных клавиш на клавиатуре своего компьютера. Через некоторое время он видит на своем экране информацию о том, что он успешно вошел в сверхсекретную правительственную систему. Это сказочки для маленьких детей…

Правда, конечно, совсем в другом. Многие ИТ-атаки требуют времени. Можно сказать, что это почти игра- головоломка между операционной системой и пентестером. Правила этой игры абсолютны, и условием участия в ней являются обширные знания и опыт. Поэтому, с этой точки зрения, такие продукты, как «школа хакеров», реклама с текстами, «как стать хакером за 1 или 2 ночи», немного забавны…

На вопрос, кто такой хакер, стоит ответить в первую очередь? На наш взгляд, это понятие в последние годы сильно преувеличивается в СМИ, и мы постепенно уходим от словарных определений значения этого слова.

Настоящий хакер — это человек, стремящийся быть специалистом в очень узкой специализации. Он творческий человек, который легко может использовать все виды ИТ-инструментов и решений совершенно нестандартным образом. На самом деле настоящим хакером (или взломщиком) могут быть не только люди, связанные с ИТ.

Если вы посмотрите на настоящих мастеров (например, музыкальных инструментов), вы заметите, что они скрывают множество секретов, передаваемых из поколения в поколение. Вот почему их продукция так совершенна. Они разрабатывались годами на основе опыта. В таких случаях также часто случается, что сам производственный процесс выполняется уникальным образом в глобальном масштабе, что дает определенный конечный эффект.

Вот почему я желаю вам стать Страдивари нашего времени на своем любимом поприще. В конце концов, веками говорили, что человек — любопытное существо. В связи с тематикой, сегодня мы, конечно же, поговорим об аспекте перехода новичка в тренд хактивизма.

Программа Android Monitor

Позволит понять, как взломать человека по номеру телефона. Устанавливается непосредственно на целевой телефон Андроид. После установки скрывается. Работает автоматически. Имеет большинство шпионских функций. Поможет отслеживать передвижение, а также знать кому пишет и звонит человек, чем он интересуется в интернете и кого лайкает в соцсетях. Работает и устанавливается аналогично программе VkurSe. Бесплатно скачать установочный файл можно с официального сайта.

Так можно ли взломать телефон по номеру, через СМС или установив программу для взлома? Да, можно. И это под силу обычному пользователю.

Мы предоставили различные программы для взлома телефона. Они разные и предоставят Вам в конечном итоге разную информацию. Поэтому, перед тем как выбирать, какой именно взлом Вам нужен, сначала задумайтесь, что именно Вы хотите получить от этой программы в итоге. И тогда выбор станет гораздо легче. Как говорится: «Когда ставишь конкретную цель, то идти к ней легче».