Как защитить свои данные от утечки, взлома, а телефон от потери или кражи. Цифровая безопасность

Периодически у нас появляются материалы о том, как защитить свои данные на смартфонах, но каждый раз мы рассматриваем только часть возможностей, которые дают современные устройства. Нам кажется, что какие-то вещи не требуют отдельного описания, это профессиональная деформация, так как жизнь подсказывает, что многие просто не задумываются об этом и не следуют элементарным правилам цифровой безопасности. Толчком для этого текста стало письмо, которое я получил на днях:

Добрый день Эльдар.

Читаю ваши статьи с незапамятных времен, очень доверяю Вашему мнению.

На днях у меня произошла ситуация с Гугл аккаунтом моего отца. Как-то после прочтения вашей статьи, купил ему Samsung M10, хороший добротный телефон, нареканий до сих пор не было. Аккаунт я создал абсолютно с нуля и бэкап аккаунт поставил свой.

На днях я получаю письмо, что пароль восстановлен удачно и все такое. Я знаю, что отец ещё не настолько разбирается в телефоне, чтобы что-то там менять, особенно что-то делать с аккаунтом, но на всякий случай связался с ним и оказалось, что он ничего не делал. Я сразу попытался сменить пароль, на что мне было выслано сообщение, что смс с паролем отправлен на два телефона, Моторола и Самсунг. Я точно знаю, что в моей семье таких телефонов нет, поэтому я сразу попытался заблокировать аккаунт, но в силу того, что я нахожусь в море и скорость инета у меня не самая лучшая, у меня это получилось сделать где-то через пол часа. Гугл выслал предупреждение, что они разберутся и в течении нескольких дней дадут ответ. Через пару дней пришло письмо, что все в порядке и я могу восстановить аккаунт и продолжать им пользоваться, что я и сделал. Все, казалось бы, ок.

Но через день, телефон в автоматическом режиме синхронизировал данные с аккаунтом и вся телефонная книга пропала. Появились какие-то левые номера. Удалось восстановить буквально 10% всего, что у него было.

После этого случая я просто задумался, что если такое произойдет с моим аккаунтом. Я пользуюсь Samsung Galaxy S9+. Первое, что я сделал, переместил все телефоны в память устройства, отключил автоматическую синхронизацию, все свои заметки я перенес из Гугл кип в Самсунг ноутс, т.к. там любую заметку можно защитить отпечатком пальца.

Больше пока идей нет.

Напишите пожалуйста статью, что в таких случаях надо делать, как себя обезопасить от таких взломов, хотя-бы на примере телефонов Самсунг. Как действует алгоритм аккаунтов на этих телефонах, т.к. их там два, Гугл и Самсунг. Какой аккаунт защищён лучше? Как пользоваться защищённой папкой? Это вообще боль. Сколько уже пользуюсь телефоном, а логики этой папки понять не могу. В общем напишите пожалуйста все, что знаете по этому вопросу. Думаю читатели будут благодарны и я в том числе.

Заранее благодарен,

Константин

Вопросы заданные в письме очень обширны, но постараюсь ответить на них в этом материале, либо задать направление, в котором вы сможете изучить эту тему. Так как я пользуюсь смартфонами Samsung, а они обладают максимальным числом различных функций в области защиты, то рассказ будет построен на примере этих аппаратов. Что-то является уникальным для них, например, система KNOX, которая защищает ваши данные, что-то является частью защиты от Google. Поэтому текст будет интересен любому владельцу Android-смартфона, он описывает стандартную схему защиты своих данных.

Все впечатления

Пока никто не оставил впечатление о книге.

Пока никто не оставил цитат из этой книги.

В книге «Photoshop CC для начинающих» сложные и запутанные процедуры разбиты на отдельные легко выполняемые шаги. • Изучайте основы работы с цветом, разберитесь с форматами файлов и ключевыми терминами графического дизайна. • Учитесь работать с панелью инструментов и окном программы Photoshop. • Осваивайте приемы редактирования изображений. • Исследуйте инструменты выделения и коррекции слоев, контуров и цвета для создания уникальных изображений. • Оптимизируйте изображения для печати и.

| Автор | |

| Жанр | Информационные технологии, Графика Дизайн Проектирование |

| Год | 2017 |

Хит продаж среди электронных книг о дизайне и фрилансе!Руководство к самостоятельному заработку.Все от правил деловой переписки до хоткеев в Фотошопе и сравнению дизайнов.

| Автор | |

| Жанр | Информационные технологии, Графика Дизайн Проектирование |

| Год | 2017 |

Неоднократно переиздававшийся классический учебник по основам дизайна, один из самых популярных в мире. Теория дизайна, масса практических примеров и вся необходимая информация для начинающих дизайнеров и профессионалов, желающих совершенствовать свое мастерство.

| Автор | |

| Жанр | Информационные технологии, Графика Дизайн Проектирование |

| Год | 2021 |

«Предиктивное моделирование на практике» охватывает все аспекты прогнозирования, начиная с ключевых этапов предварительной обработки данных, разбиения данных и основных принципов настройки модели. Все этапы моделирования рассматриваются на практических примерах из реальной жизни, в каждой главе дается подробный код на языке R.Эта книга может использоваться как введение в предиктивные модели и руководство по их применению. Читатели, не обладающие математической подготовкой, оценят интуитивно.

| Автор | |

| Жанр | Информационные технологии, Графика Дизайн Проектирование |

| Год | 2019 |

Это издание в некотором смысле особенное — прошло ровно 20 лет с момента выхода книги в свет. 20 лет — это не маленький срок, за это время дети наших первых читателей подросли и, возможно, стали интересоваться компьютерными сетями. И, возможно, у них в руках окажется 6-е издание книги «Компьютерные сети. Принципы, технологии, протоколы». Эта книга значительно отличается от той, которую читали их родители. Многое из того, что интересовало читателей конца 90-х годов — например, правило 4-х хабов.

Описание угроз безопасности информации в интернете

Выделяются целые группы возможных проблем, связанных с интернет-безопасностью.

Вредоносные программы и приложения

- Компьютерные вирусы — программное обеспечение, которое несанкционированно устанавливается в структуры электронного прибора.

- Шпионские приложения.

- Трояны — вирусы, скрывающиеся под видом легальной программки.

- Активные боты (ботнет) — специальные утилиты, которые устанавливаются без разрешения субъекта.

- Сетевые черви.

- Лжеантивирус — ненастоящий антивирусный софт, однако внешне очень похожий на обычный антивирус.

- Кейлогеры: фиксируют нажатия кнопок на компьютерной мыши и клавиатуре.

Уязвимые приложения

Зачастую приложения требуют введения сведений о юзере, которые затем использует. Однако их безопасность не гарантируется, поэтому защита персональных данных в интернете весьма условна.

Могут возникать разные ошибки и сбои при входе в программу или сохранении файлов — именно они являются лазейкой для злоумышленников.

Даже при безопасном internet-соединении поисковая система отслеживает сетевые действия субъектов.

DoS-атаки

Denial of Service — это сообщение об отказе в обслуживании и прекращении выполнения операций. Хакеры создают с нескольких устройств или аккаунтов запросы на конкретный сайт, что перегружает онлайн-сервер. И тем временем воруют индивидуальные документы.

Фишинг

Подвид интернет-мошенничества, когда открываются конфиденциальные сведения, в частности, доступ к банковским картам, электронным кошелькам.

Шифрование — основной метод информационной защиты, подлинность передаваемых данных подтверждается электронной подписью

Все перечисленные угрозы созданы для:

- Захвата информации (документы, изображения, пароли и пр.).

- Хищение или удаление, подмен ресурсов.

- Заражения вирусами.

- Блокировки работы браузера.

- Слежки за активностью пользователя в сети и передачи сведений.

- Возникновения фатальных сбоев в системе.

- Загрузки компьютера.

- Рассылки спама и выполнения любых других операций в интересах аферистов.

Описание

x Авторизуйтесь или зарегистрируйтесь на сайте, чтобы получить возможность добавлять тэги или проголосовать за понравившиеся

Тэги помогают другим читателям выбирать товары, книги и быстро понимать, о чем они. Пожалуйста, поддержите имеющиеся тэги или добавьте свои.

Тэги — это описание книги или товара в одном-двух словах. Используйте их, чтобы помочь другим пользователям выбрать книги и товары

Нельзя

― нецензурно выражаться

― спойлерить

― вставлять ссылки

― писать личную информацию

— добавлять теги больше 25 символов

По статистике большинство пользователей персональных компьютеров и Интернета сами позволяют похищать/использовать свои личные данные злоумышленникам или просто подкованным в техническом плане третьим лицам. И ущерб от таких противоправных действий колеблется от незначительного до катастрофического. Никто не поможет лучше всего защитить ваши данные чем. вы Сами! И эта книга вам в этом поможет. Простым и понятным языком здесь рассказано как эффективно защитить свою электронную почту, какими способами лучше воспользоваться для этой цели, а также приведены примеры взлома электронной почты. Вы узнаете как стать анонимным в Интернете, чтобы вас не беспокоили назойливые правила форумов, как защититься от вирусов в Интернете, что такое проект Тог и VPN-анонимайзер. Пользователям Android-устройств (сотовых телефонов, смартфоны, планшеты) будет полезно прочитать, как защитить свои личные данные на своем портативном устройстве, что такое криптоконтейнер и как пользоваться защитой от прослушки. Для пользователей персональных компьютеров будет важно узнать, что такое шифрование вашего жесткого диска, какими программами лучше для этого пользоваться, как защитить свои данные средствами вашей операционной системы, как защитить свою домашнюю сеть от нежданных гостей или назойливых соседей и многое другое. Книга будет полезна всем, кто хочет быть спокойным за свои данные всегда и везде!

Постоянное шифрование

Чтобы результатом действий на сайте не стала утечка личных данных или спам-атака на почту, пользуйтесь ресурсами, сетевой адрес которых начинается с HTTPS. Это значит, что соединение между вами и сервером шифруется – информацию не получится перехватить.

Современные браузеры напоминают о риске нешифрованного соединения. Если при проверке сертификата данные не совпадают, на экране появляется предупреждение. Правда, его можно проигнорировать, нажав «Я принимаю риск, всё равно перейти».

Чтобы повысить уровень защиты, зашифруйте столько интернет-трафика, сколько сможете, с помощью расширения HTTPS Everywhere. Оно автоматически заставляет сайты использовать HTTPS протокол вместо HTTP. Его можно бесплатно установить в браузеры Google Chrome, Mozilla Firefox и Opera, в том числе и на мобильных устройствах.

Информации в облачных хранилищах тоже не мешает добавить защиты. Установите программу для шифрования данных в облаке, например, Boxcryptor .

Как защитить Telegram

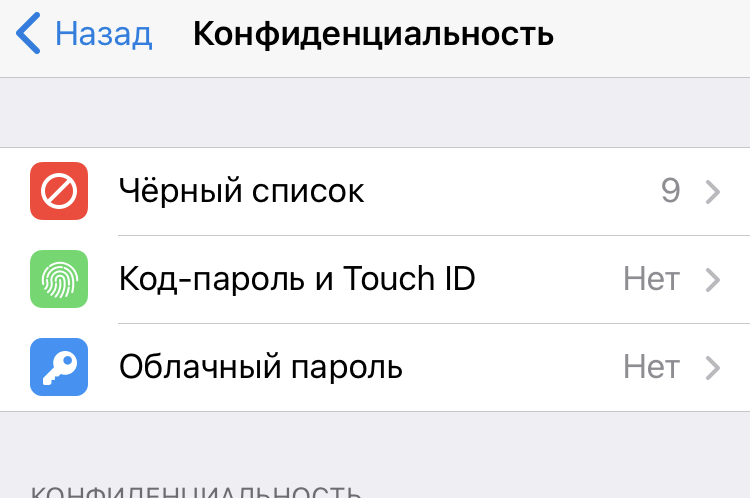

1. Включите двухфакторную аутентификацию и код-пароль.

«Настройки» → «Конфиденциальность» → «Облачный пароль» → «Установить пароль». Затем вернитесь и выберите «Код-пароль и Touch ID».

2. Не переходите по подозрительным ссылкам и не сообщайте личные данные в чатах.

Даже если это кто-то знакомый. Если вам пишут якобы администраторы Telegram, у профиля должна стоять голубая галочка верификации.

3. Отправляйте личные данные и пароли только в приватных чатах.

Выберите нужный контакт, нажмите. Затем нажмите на профиль, выберите «Еще» → «Начать секретный чат».

4. Не забывайте разлогиниться на компьютере или ноутбуке.

Каждый раз, когда вы заканчиваете работать за личным или, тем более, рабочим компьютером, выходите из своего аккаунта в Telegram. Помните, что любой может получить к нему доступ.

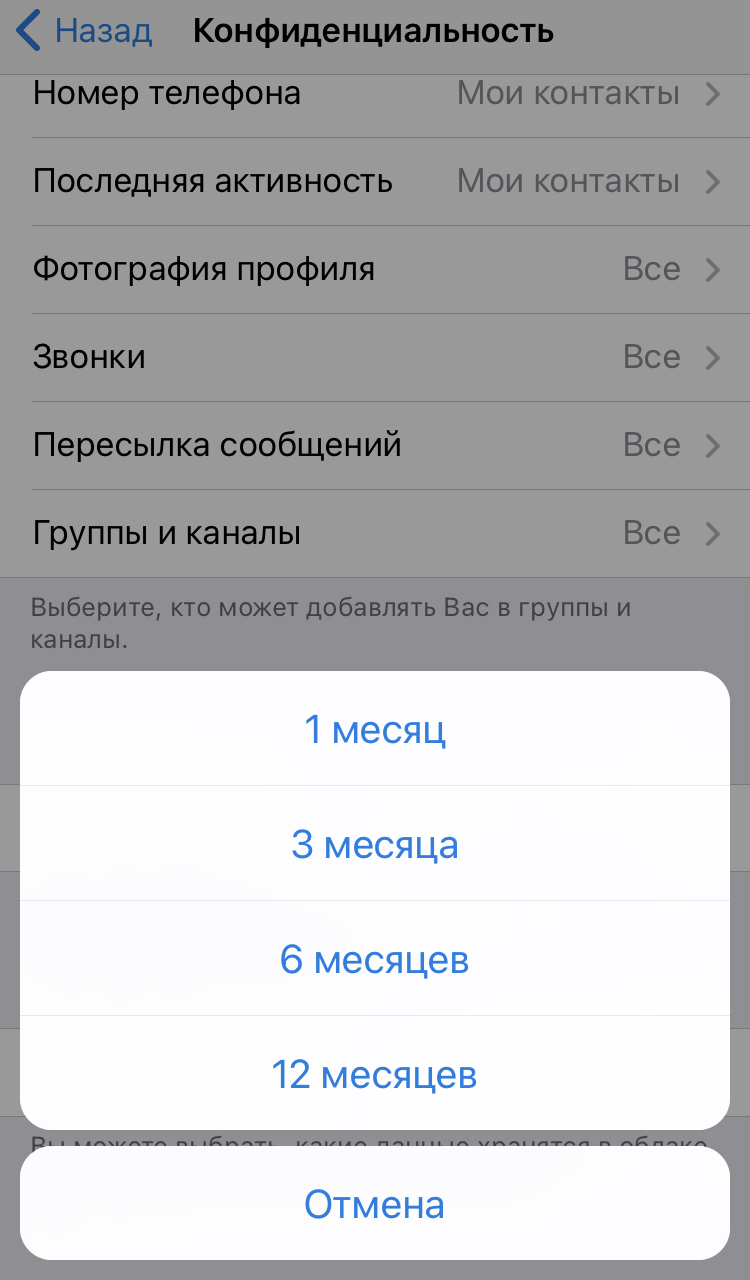

5. Настройте автоудаление данных.

Если вы давно не заходите в Telegram, можно настроить автоматическое удаление всех данных через определенное время. «Настройки» → «Конфиденциальность» → «Если не захожу» → выберите нужный период.

Определение информационной безопасности

Информационная безопасность – это набор технологий, стандартов и административных практик, необходимых для защиты данных.

Другими словами, информационная безопасность представляет собой сохранение, защиту информации и ее наиболее важных элементов, включая системы и устройства, которые позволяют использовать, хранить и передавать эту информацию.

Как используются ваши данные и зачем их защищать

К личной и конфиденциальной информации обычно относятся такие сведения, как номера банковских карт, адреса электронной почты, телефонные номера, дата рождения, СНИЛС и прочее. К подобной информации также относят данные о поведении (например, о посещенных сайтах и используемых социальных сетях). Эти сведения говорят им о вас намного больше, чем вы можете представить.

Это отчасти вызвано растущими возможностями искусственного интеллекта.

ИИ используется на популярных платформах для разработки алгоритмов, определяющих, какие товары могут вас заинтересовать и какую рекламу следует вам показывать. Яркий пример возможностей и точности интеллектуальных алгоритмов показало исследование, проведенное Кембриджским университетом в 2013 году. Оно было посвящено изучению пользователей на основании понравившихся им публикаций в Facebook. Проанализировав всего десять отметок «Нравится» в Facebook, исследователи смогли узнать человека лучше, чем его коллеги. Чем больше таких отметок анализируется, тем более полной становится информация. Изучив 300 понравившихся публикаций, алгоритм уже понимал исследуемого пользователя лучше, чем его партнер или супруг. И с 2013 года алгоритмы постоянно совершенствовались.

Те, кто смотрел эту страницу, также интересовались:

1. Какой формат книги выбрать: PDF, EPUB или FB2?

Тут все зависит от ваших личных предпочтений. На сегодняшний день, каждый из этих типов книг можно открыть как на компьютере, так и на смартфоне или планшете. Все скачанные с нашего сайта книги будут одинаково открываться и выглядеть в любом из этих форматов. Если не знаете что выбрать, то для чтения на компьютере выбирайте PDF, а для смартфона — EPUB.

2. Можно ли книги с вашего сайта читать на смартфоне?

Да. Как для iOS, так и для Android есть много удобных программ для чтения книг.

3. В какой программе открыть файл PDF?

Для открытия файла PDF Вы можете воспользоваться бесплатной программой Acrobat Reader. Она доступна для скачивания на сайте adobe.com