Что-то управляет моим компьютером

Здравствуйте!

Проблема появилась вчера поздно вечером. Скачала . файл книги, упакованный в .exe. После нажатия на этот файл весь рабочий стол усыпало какими-то программами, браузерами и еще непонятно чем. Стали самопроизвольно открываться окна браузера crossbrowse, который я не устанавливала, с играми и порно. Мой почтовый клиент потерял все мои настройки. Рабочий стол сменил мою картинку на чисто голубой цвет. Уже и запуталась, что еще изменилось, но мои настройки все исчезли.

Сегодня с утра я пыталась зайти на этот форум — мне не «разрешили» авторизоваться. Не дало скачать ни одну антивирусную утилиту.

Но автологгер скачать все же удалось.

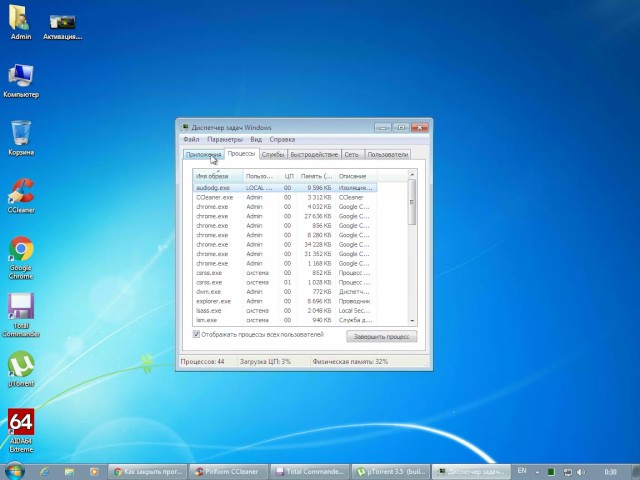

И потом еще получилось скачать Outpost Security Suite Pro. При быстрой проверке он нашел 20+ угроз. Только после этого на компе стало спокойнее. Не стали выскакивать левые окна. Пришлось переустанавливать браузер, потому как кроме мозилки ничего не открывалось.

Я включила оутпост на полную проверку — он обнаружил 117 угроз и две подозрительные программы.

Но я чувствую, что на этом не закончилось. При запуске браузера открывается парочка вкладок с чьими-то блогами. А оутпост до сих пор сигналит, что какое-то приложение пытается то изменить память другого приложения, то изменить какой-нибудь критический системный. не помню что.

Ребята, я очень прошу, помогите мне избавиться от проблемы. У меня не проходит чувство, что моим компом кто-то руководит. Я хоть и давно общаюсь с компьютером, но, по-сути, совсем чайник.

Вложения

| CollectionLog-2015.05.09-20.31.zip (367.0 Кб, 6 просмотров) |

Прислали письмо с вредоносным файлом .scr. Что он сделал с моим компьютером?

Здравствуйте. Помогите, кто нибудь, пожалуйста. По своей глупости открыл вложение в письмо.

вирус который управляет моим компом

при входе открывается чёрный экран и два синих окна и четыре надписи по углам безопасный режим и.

Есть ли возможность проверить что за моим компьютером следят

Подскажите пожалуйста, есть ли возможность проверить что за моим компьютером следят ( работаю в.

Следят за моим компьютером или нет?

Здравствуйте, помогите пожалуйста успокоить душу)) Недавно на работе начальник забрал мой.

CinemaPlus-3.2cV07.05

Crossbrowse

desktopy

GamesDesktop 033.235

Ge-Force

globalupdate Helper

Infonaut 1.10.0.14

istartsurf uninstall

oursurfing uninstall

SavePass 1.1

Sense

Shopper-Pro

SmartWeb

YTDownloader

удалите через Установку программ

2. Скачайте файл script.zip из вложения и распакуйте его. Выполните скрипт из распакованного файла в AVZ.

3. Выполните скрипт в AVZ

Отправьте c:quarantine.zip при помощи этой формы

- Распакуйте архив с утилитой в отдельную папку.

- Перенесите Check_Browsers_LNK.log на ClearLNK как показано на рисунке

Вложения

| script.zip (3.5 Кб, 24 просмотров) |

thyrex, спасибо за Вашу помощь!

Я с горем пополам удалила те программы из пункта 1.

Пункт 2 получился только со второго раза. Когда начала выполнение скрипта, комп выпал в синий экран. Но второй раз прошел удачно.

А вот на 3м пункте я застряла. Не могу понять, как этот скрипт выполнить. Если «выполнить скрипт» и вставить этот скопированный код, пишет, ошибка по пункту 1:1.

Сделала в стандартных скриптах первые 3 скрипта, но не получила того, что Вам надо.

Пожалуйста подскажите, как выполнить 2й пункт.

Сообщение от Tanya59

А вот на 3м пункте я застряла. Не могу понять, как этот скрипт выполнить. Если «выполнить скрипт» и вставить этот скопированный код, пишет, ошибка по пункту 1:1.

Вложения

| ClearLNK-10.05.2015_10-10.log (8.6 Кб, 4 просмотров) |

Сообщение от thyrex

Отправляю

thyrex, что дальше?

Добавлено через 10 минут

Что за ерунда? Не вижу своих вложений в последнем своем сообщении

Попробовала снова, но опять не вижу

Я же пытаюсь загрузить его здесь, а мне в управлении вложениями пишут:

«Вы уже вложили этот файл в теме: .exe не является приложением Win32»

Вложения

| CollectionLog-2015.05.10-10.31.zip (85.6 Кб, 3 просмотров) |

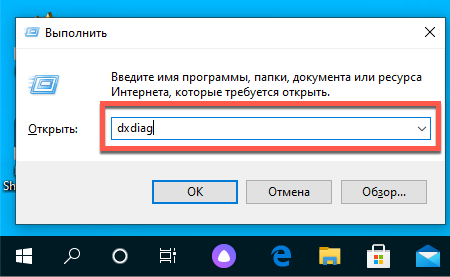

Скачайте Farbar Recovery Scan Tool [img]http://i.**********/NAAC5Ba.png[/img] и сохраните на Рабочем столе.

- Запустите программу двойным щелчком. Когда программа запустится, нажмите Yes для соглашения с предупреждением.

- Убедитесь, что в окне Optional Scan отмечены «List BCD» и «Driver MD5».

[img]http://i.**********/B92LqRQ.png[/img] - Нажмите кнопку Scan.

- После окончания сканирования будет создан отчет (FRST.txt) в той же папке, откуда была запущена программа. Пожалуйста, прикрепите отчет в следующем сообщении.

- Если программа была запущена в первый раз, будет создан отчет (Addition.txt). Пожалуйста, прикрепите его в следующем сообщении.

Ага, вроде все правильно сделала, но их у меня программа не загружает:

«Addition.txt:

Ваш файл занимает 47.0 Кб байт, что превышает предел на форуме в 20.0 Кб для этого типа файла.

FRST.txt:

Ваш файл занимает 72.9 Кб байт, что превышает предел на форуме в 20.0 Кб для этого типа файла.»

Как их загрузить?

Вложения

| Addition.zip (11.4 Кб, 4 просмотров) |

| FRST.zip (17.1 Кб, 3 просмотров) |

Скопируйте приведенный ниже текст в Блокнот и сохраните файл как fixlist.txt в ту же папку, откуда была запущена утилита Farbar Recovery Scan Tool:

- Запустите FRST, нажмите один раз на кнопку Fix и подождите. Программа создаст лог-файл (Fixlog.txt). Пожалуйста, прикрепите его в следующем сообщении!

- Обратите внимание, что компьютер будет перезагружен.

Вложения

| Fixlog.zip (4.5 Кб, 3 просмотров) |

thyrex, на компе стало все спокойно. Буду восстанавливать свои настройки. Несколько док-тов исчезли. Вернее ярлыки остались, а внутри — пусто. Будет еще очень много работы. Менять все пароли. восстанавливать почту.

Что-бы я делала без Вас Огромное спасибо!

У Вас больше не будет для меня заданий?

Добавлено через 1 час 25 минут

thyrex, а как Вы видите по Вашим проверкам? Мой компьютер теперь чистый?

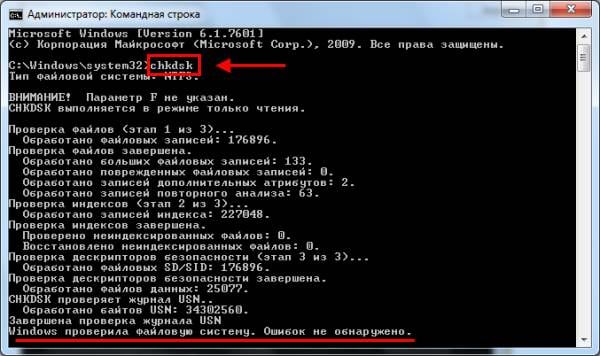

Для закрытия уязвимостей вашей системы, сделайте лог SecurityCheck by glax24.

Содержимое лога, который откроется, скопируйте и выложите в сообщение, затем скачайте и установите все обновления по ссылкам , если таковые будут рекомендованы.

SecurityCheck by glax24 v.1.3.0.13 [13.04.15]

WebSite: www.safezone.cc

DateLog: 11.05.2015 11:37:48

Path starting: C:WINDOWSTempSecurityCheckSecurityCheck.exe

Log directory: C:SecurityCheck

IsAdmin: True

User: User

VersionXML: 0.6i

____________________________________________________________ _______________

Windows XP(5.1.2600) Service Pack 3 (x86) Lang: Russian(0419)

Дата установки ОС: 16.03.2012 14:03:26

Режим загрузки: Normal

Браузер по умолчанию: C:Documents and SettingsUserLocal SettingsApplication DataYandexYandexBrowserApplicationbrowser.exe

Системный диск: C: ФС: [NTFS] Емкость: [78.1 Гб] Занято: [27.1 Гб] Свободно: [51 Гб]

——————————- [ Windows ] ——————————-

Internet Explorer 8.0.6001.18702

Автоматическое обновление отключено

Автоматическое обновление (wuauserv) — Служба работает

Центр обеспечения безопасности (wscsvc) — Служба работает

—————————- [ Antivirus_WMI ] —————————-

Outpost Security Suite Pro

Антивирус обновлен

Сканирование отключено

百度杀毒

Антивирус обновлен

Microsoft Security Essentials

Антивирус обновлен

Сканирование отключено

—————————- [ Firewall_WMI ] ——————————

Outpost Security Suite Pro

———————- [ AntiVirusFirewallInstall ] ————————

Outpost Security Suite Pro 9.1 v.9.1

McAfee Security Scan Plus v.3.8.150.1

Microsoft Security Essentials v.4.0.1526.0

————————— [ OtherUtilities ] —————————-

CCleaner 2.32.1165 v.2.32.1165

Malwarebytes Anti-Malware, версия 1.75.0.1300 v.1.75.0.1300

TeamViewer 7 v.7.0.12979

——————————— [ Java ] ———————————

Java DB 10.5.3.0 v.10.5.3.0

Java(TM) 6 Update 20 v.6.0.200 Внимание! Скачать обновления

Java(TM) SE Development Kit 6 Update 20 v.1.6.0.200 Внимание! Скачать обновления

————————— [ AdobeProduction ] —————————

Adobe Flash Player 17 ActiveX v.17.0.0.169

Adobe Flash Player 17 NPAPI v.17.0.0.169

Adobe Reader XI (11.0.08) — Russian v.11.0.08 Внимание! Скачать обновления

——————————- [ Browser ] ——————————-

Mozilla Firefox 35.0.1 (x86 ru) v.35.0.1 Внимание! Скачать обновления

Opera 10.54.3394 v.10.54.3394 Внимание! Скачать обновления

Opera 12.16 v.12.16.1860 Внимание! Скачать обновления

Google Chrome v.42.0.2311.135 [+]

Yandex v.40.0.2214.3645

————————— [ RunningProcess ] —————————-

C:Documents and SettingsUserLocal SettingsApplication DataYandexYandexBrowserApplicationbrowser.exe v.37.0.2062.12061

—————————— [ End of Log ] ——————————

Добавлено через 1 час 22 минуты

thyrex, я так понимаю, это последнее, что мне нужно было сделать?

Я очень благодарна Вам за то, что Вы для меня сделали

Дай Вам Бог здоровья!

Что такое «вирус-червь»?

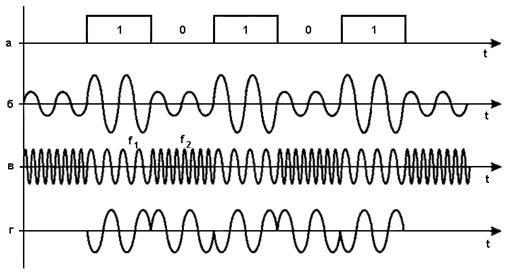

Разновидностей вредоносного компьютерного ПО огромное количество. Один из тех вирусов, от которых после заражения избавиться довольно проблематично – вирус «сетевой червь». Это самовоспроизводящаяся компьютерная программа, проникающая в локальные и глобальные сети. При этом существенное различие между обычным вирусом и этой вредоносной программой — то, что вторая полностью самостоятельна.

Компьютерный вирус-червь подразделяется на три категории, которые существенно отличаются по своим характеристикам и наносимому устройству вреду.

- Первая категория – почтовые черви. Они обычно распространяются одним файлом через электронную почту. Пользователю на ящик приходит письмо от неизвестного адресата с вложением. Естественно, поддавшись любопытству, он сам открывает вложение, которое уже содержит сетевого червя, после чего и происходит заражение.

- Вторая категория, являющаяся наиболее распространенной среди вредоносного ПО – резидентные черви ОЗУ. Этот вирус заражает не жесткие диски, а внедряется в оперативную память, тем самым нанося вред работающим программам. Чтобы такой вирус-червь «отправился восвояси», достаточно перезагрузить компьютер.

- Третья и самая опасная категория – черви, сохраняющие код на жестком диске устройства. Их чаще всего используют, чтобы нанести какой-либо информационный вред, например, осуществить атаку DoS. И тут перезагрузкой компьютера проблему уже не решить. Здесь помогут только высококачественные антивирусные системы, да и то не все. Начать лечение зараженного диска следует как можно раньше, иначе придется попрощаться со всей операционной системой.

Как создать свой вирус который позволяет управлять компьютером

1. Алексеев Е.Г., Богатырев С.Д. Информатика. Мультимедийный электронный учебник. — URL: http://inf.e-alekseev.ru/text/Virus.html (дата обращения: 24.04.2018).

2. Как понять есть ли вирусы на компьютере? [Электронный ресурс] — URL: https://treeone.ru/126-priznaki-zarazheniya-kompyuternym-virusom / (дата обращения: 24.04.2018).

3. Классификация компьютерных вирусов [Электронный ресурс]. — URL: http://izi.vlsu.ru/teach/books/921/theory3.html (дата обращения: 24.04.2018).

4. Классификация компьютерных вирусов [Электронный ресурс]. -URL:http://sumk.ulstu.ru/docs/mszki/Zavgorodnii/10.1.html (дата обращения: 24.04.2018).

5. Компьютерные вирусы [Электронный ресурс]. — URL: http://www.km.ru/referats/75F9F2F1DD0D41249ABCAC2DD9777BDC / (дата обращения: 24.04.2018).

6. Компьютерные вирусы [Электронный ресурс]. — URL: http://trinity.e-stile.ru/tema-7-kompyuternye-virusy/ (дата обращения: 24.04.2018).

К началу двадцать первого века люди овладели многими тайнами превращения вещества и энергии и сумели использовать эти знания для улучшения своей жизни. Но кроме вещества и энергии в жизни человека огромную роль играет еще одна составляющая — информация. Это самые разнообразные сведения, сообщения, известия, знания, умения.

В середине прошлого столетия появились специальные устройства — компьютеры, ориентированные на хранение и преобразование информации и произошла компьютерная революция.

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

Несмотря на принятые во многих странах законы о борьбе с компьютерными преступлениями и разработку специальных программных средств защиты от вирусов, количество новых программных вирусов постоянно растет. Это требует от пользователя персонального компьютера знаний о природе вирусов, способах заражения вирусами и защиты от них [5].

Компьютерный вирус — это специально написанная небольшая по размерам программа, имеющая специфический алгоритм, направленный на тиражирование копии программы, или её модификацию и выполнению действий развлекательного, пугающего или разрушительного характера.

Программа, внутри которой находится вирус, называется зараженной. С началом работы такой программы вирус получает доступ ко всей операционной системе. Вирус находит и заражает другие программы, а также выполняет какие-либо вредоносные действия. Например, портит файлы или таблицу размещения файлов на диске, занимает оперативную память и т.д. После того, как вирус выполнит свои действия, он передает управление той программе, в которой он находится, и она работает как обычно. Тем самым внешне работа зараженной программы выглядит так же, как и незараженной. Поэтому далеко не сразу пользователь узнаёт о присутствии вируса в машине [1].

К числу наиболее характерных признаков заражения компьютера вирусами относятся следующие:

- прекращение работы или изменение в рабочем режиме отдельных видов программного обеспечения, которое еще недавно было полностью исправным;

- снижение скорости или прекращение загрузки операционной системы;

- резкое изменение скорости работы компьютера в сторону снижения;

- исчезновение файлов, размещённых на жестком диске;

- изменения внешнего вида и размеров файлов;

- увеличение или уменьшение количества файлов на внешнем или жестком носителе;

- сокращение размеров свободной оперативной памяти;

- зависания и явные сбои в работе компьютерной техники;

- постоянное появление информации об ошибках;

- сигналы антивирусной программы об обнаружении вирусного ПО;

- появление самозагружающихся программ, сообщений или изображений [2].

В настоящее время известно более 50000 программных вирусов, которые классифицируют по следующим признакам:

- По деструктивному воздействию

- Безвредные вирусы. Они не мешают работе компьютера, но могут уменьшать объем свободной оперативной памяти и памяти на дисках, действия таких вирусов проявляются в каких-либо графических или звуковых эффектах.

- Опасные вирусы. К ним относятся вирусы, которые могут привести к определенным сбоям в работе операционной системы или некоторых программ.

- По способу заражения

- Резидентные вирусы. Чаще всего эти вирусы являются одной из разновидностей файловых и загрузочных. Причем самой опасной разновидностью. Резидентный вирус при заражении (инфицировании) компьютера оставляет в оперативной памяти свою резидентную часть, которая потом перехватывает обращение операционной системы к объектам заражения (файлам, загрузочным секторам дисков и т. п.) и внедряется в них. Резидентные вирусы находятся в памяти и являются активными вплоть до выключения или перезагрузки компьютера.

- Нерезидентные вирусы — вирусы, не оставляющие своих резидентных частей в оперативной памяти компьютера. Некоторые вирусы оставляют в памяти некоторые свои фрагменты не способные к дальнейшему размножению такие вирусы считаются не резидентными.

- По среде обитания

- Файловые вирусы. До появления Интернета именно эти вирусы были самыми распространенными. На сегодняшний день известны зловредные программы, заражающие все типы выполняемых объектов любой операционной системы (для Windows опасности подвергаются исполняемые файлы (.exe, .com), командные файлы (.bat), драйвера (.sys), динамические библиотеки (.dll) и т. д.). Заражение происходит следующим образом. Вирус записывает свой код в файл-жертву. Кроме того, зараженный файл специальным образом изменяется. В результате при обращении к нему операционной системы (запуск пользователем, вызов из другой программы и т. п.) управление передается в первую очередь коду вируса, который может выполнить любые действия, заданные ему создателем. После выполнения своих действий вирус передает управление программе, которая выполняется нормальным образом. В следствии чего пользователь может долго не догадываться о заражении компьютера, если на нем не установлено специальное ПО.

- Загрузочные вирусы. Эти вирусы заражают загрузочные сектора жестких дисков. Принцип их действия заключается в следующем. Вирус добавляет свой код к одной из специальных программ, которые начинают выполняться после включения компьютера до загрузки операционной системы. В принципе в задачу этого ПО как раз и входят подготовка и запуск ОС. Таким образом, вирус получает управление и может выполнить определенные действия, например, записать себя в оперативную память. И только после этого будет загружаться операционная система. Вот только вирус уже будет находиться в памяти и сможет контролировать ее работу.

- Макровирусы. Эти вирусы представляют собой программы, которые выполнены на языках, встроенных в различные программные системы. Чаще всего жертвами становятся файлы, созданные различными компонентами Microsoft Office (Word, Excel и т.д.). Встроенный в эти программные продукты Visual Basic прекрасно подходит для написания макровирусов. Принцип их действия очень прост. Вирус записывает себя в DOT-файл, в котором содержатся все глобальные макросы, часть из которых он подменяет собой. После этого все файлы, сохраненные в этой программе, будут содержать макровирус. При этом он может выполнять множество различных деструктивных действий вплоть до удаления всех документов.

- Сетевые вирусы. Главной особенностью этих вирусов является возможность работы с различными сетевыми протоколами. То есть они могут различными путями записывать свой код на удаленном компьютере. Наибольшее распространение в наше время получили интернет-черви. Эти вирусы чаще всего используют для своей работы электронную почту, «прицепляясь» к письму. При этом на новом компьютере они либо автоматически выполняются, либо различными способами подталкивают пользователя к своему запуску [6].

- По особенностям алгоритма

- Вирусы спутники (companion) — эти вирусы поражают EXE-файлы путем создания COM-файла двойника, и поэтому при запуске программы запустится сначала COM-файл с вирусом, после выполнения своей работы вирус запустит EXE-файл. При таком способе заражения «инфицированная» программа не изменяется.

- Вирусы «черви» (Worms) — вирусы, которые распространяются в компьютерных сетях. Они проникают в память компьютера из компьютерной сети, вычисляют адреса других компьютеров и пересылают на эти адреса свои копии. Иногда они оставляют временные файлы на компьютере, но некоторые могут и не затрагивать ресурсы компьютера за исключением оперативной памяти и разумеется процессора.

- «Паразитические» — все вирусы, которые модифицируют содержимое файлов или секторов на диске. К этой категории относятся все вирусы не являются вирусами-спутниками и вирусами червями.

- «Стелс-вирусы» (вирусы-невидимки, stealth) — представляющие собой весьма совершенные программы, которые перехватывают обращения DOS к пораженным файлам или секторам дисков и «подставляют» вместо себя незараженные участки информации. Кроме этого, такие вирусы при обращении к файлам используют достаточно оригинальные алгоритмы, позволяющие «обманывать» резидентные антивирусные мониторы.

- «Полиморфные» (самошифрующиеся или вирусы-призраки, polymorphic) — вирусы достаточно трудно обнаруживаемые вирусы, не имеющие сигнатур, т.е. не содержащие ни одного постоянного участка кода. В большинстве случаев два образца одного и того же полиморфного вируса не будут иметь ни одного совпадения. Это достигается шифрованием основного тела вируса и модификациями программы-расшифровщика.

- «Макро-вирусы» — вирусы этого семейства используют возможности макроязыков, встроенных в системы обработки данных (текстовые редакторы, электронные таблицы и т.д.). В настоящее время наиболее распространены макро-вирусы, заражающие текстовые документы редактора Microsoft Word [3].

Любой вирус, независимо от принадлежности к определенным классам, должен иметь три функциональных блока: блок заражения (распространения), блок маскировки и блок выполнения деструктивных действий. Разделение на функциональные блоки означает, что к определенному блоку относятся команды программы вируса, выполняющие одну из трех функций, независимо от места нахождения команд в теле вируса.

После передачи управления вирусу, как правило, выполняются определенные функции блока маскировки. Например, осуществляется расшифровка тела вируса. Затем вирус осуществляет функцию внедрения в незараженную среду обитания. Если вирусом должны выполняться деструктивные воздействия, то они выполняются либо безусловно, либо при выполнении определенных условий.

Завершает работу вируса всегда блок маскировки. При этом выполняются, например, следующие действия: шифрование вируса (если функция шифрования реализована), восстановление старой даты изменения файла, восстановление атрибутов файла, корректировка таблиц ОС и др.

Последней командой вируса выполняется команда перехода на выполнение зараженных файлов или на выполнение программ ОС.

Для удобства работы с известными вирусами используются каталоги вирусов. В каталог помещаются следующие сведения о стандартных свойствах вируса: имя, длина, заражаемые файлы, место внедрения в файл, метод заражения, способ внедрения в ОП для резидентных вирусов, вызываемые эффекты, наличие (отсутствие) деструктивной функции и ошибки. Наличие каталогов позволяет при описании вирусов указывать только особые свойства, опуская стандартные свойства и действия [4].

Знание классификации компьютерных вирусов позволяет оценить степень угрозы, метод борьбы и уровень необходимой защиты ПО от вредоносных воздействий.