Что такое вредоносная утилита в компьютере

Компьютерные вирусы — это лишь один из видов угроз безопасности, причем не самый распространенный. Вирусы встречаются довольно редко, так как это неприбыльная ниша для злоумышленников. Шпионские ПО крадут личные данные, которые преступники могут продать на черном рынке, банковские трояны похищают деньги прямо с карты, а программы-вымогатели требуют выкуп.

Вирус устанавливается на устройство в момент запуска зараженной программы или загрузки ПО с зараженного диска или USB-накопителя. Как правило, вирусы никак себя не проявляют, так как они стремятся заразить как можно больше файлов на устройстве, не будучи обнаруженными.

В большинстве случаев код вируса просто заражает новые программы или диски. В конце концов, часто в заранее определенную дату и время, активируется полезная нагрузка вируса. Если раньше он просто стирал данные, теперь вирус чаще всего ворует информацию или участвует в DDoS-атаке (доведение высчилительной системы до отказа) на крупный сайт.

Черви в целом похожи на вирусы, однако они могут распространяться без участия пользователя. Проще говоря, червь создает свою копию на другом компьютере, а затем запускает ее. В 1988 году червь Морриса, первоначально созданный как простой тест для измерения зарождающегося интернета, нанес серьезный ущерб, поразив тысячи интернет-узлов в США.

Троянские программы скрывают вредоносный код внутри, казалось бы, полезного приложения так же, как греки скрывали воинов внутри троянского коня. Игра, утилита или другое приложение обычно выполняет заявленную задачу, но в какой-то момент она совершает некие мошеннические операции. Этот тип угрозы распространяется, когда пользователи или сайты непреднамеренно делятся ею с другими.

Троянские программы также могут приносить прибыль своим разработчикам. Банковские трояны, например, создают поддельные транзакции, чтобы опустошить банковские счета жертв. Другие трояны могут красть личные данные пользователей, чтобы мошенники затем смогли продать их в даркнете.

Кто в России будет импортозамещать софт? Каталог ИТ-компаний

Утилиты для удаления шпионских и вредоносных программ

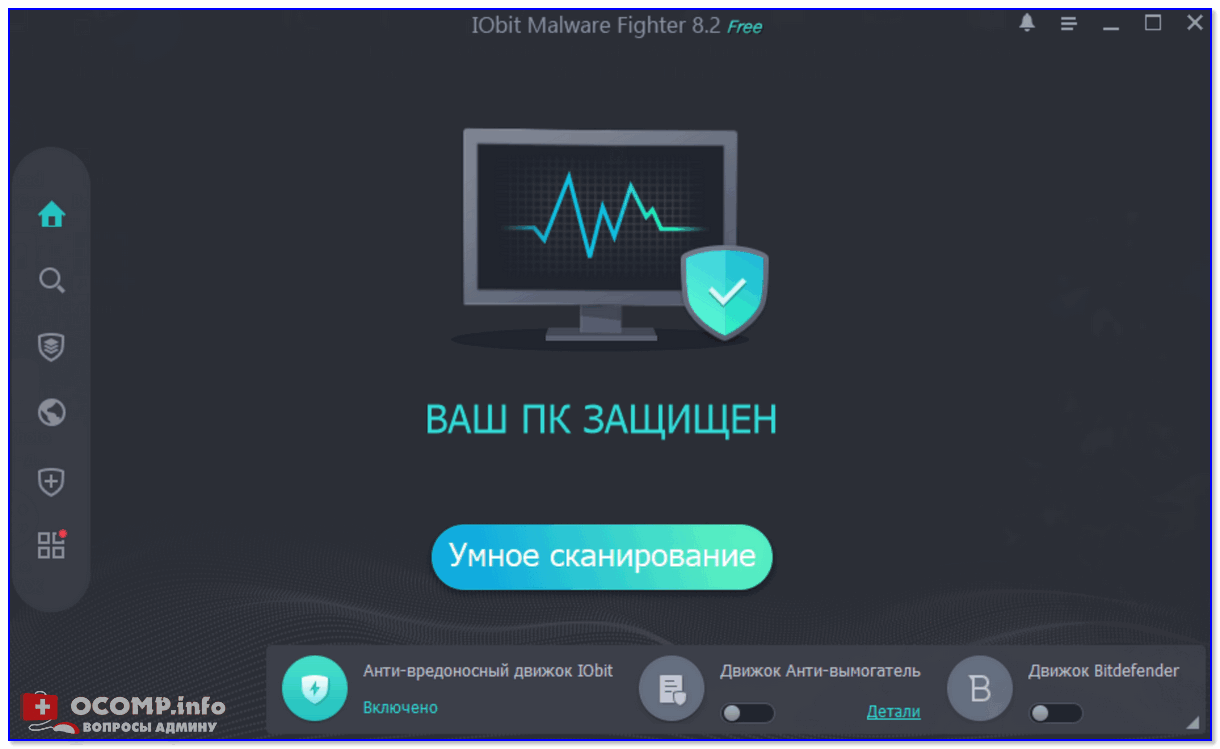

IObit Malware Fighter — главное окно (умная защита!)

Очень мощное средство для удаления различного рода вредоносного ПО, шпионских программ, рекламных модулей, встраивающихся в браузеры.

Защита обеспечивается в режиме реального времени, и благодаря двухкомпонентному механизму защиты, IObit Malware Fighter находит и обезвреживает даже те угрозы, которые не находит классический антивирус.

Еще хочу отметить приятный интерфейс и дружелюбность для начинающих пользователей: чтобы начать пользоваться программой и защитить свой ПК — достаточно сделать всего нескольких кнопок мышкой (всё остальное подскажет и выполнит сама программа!).

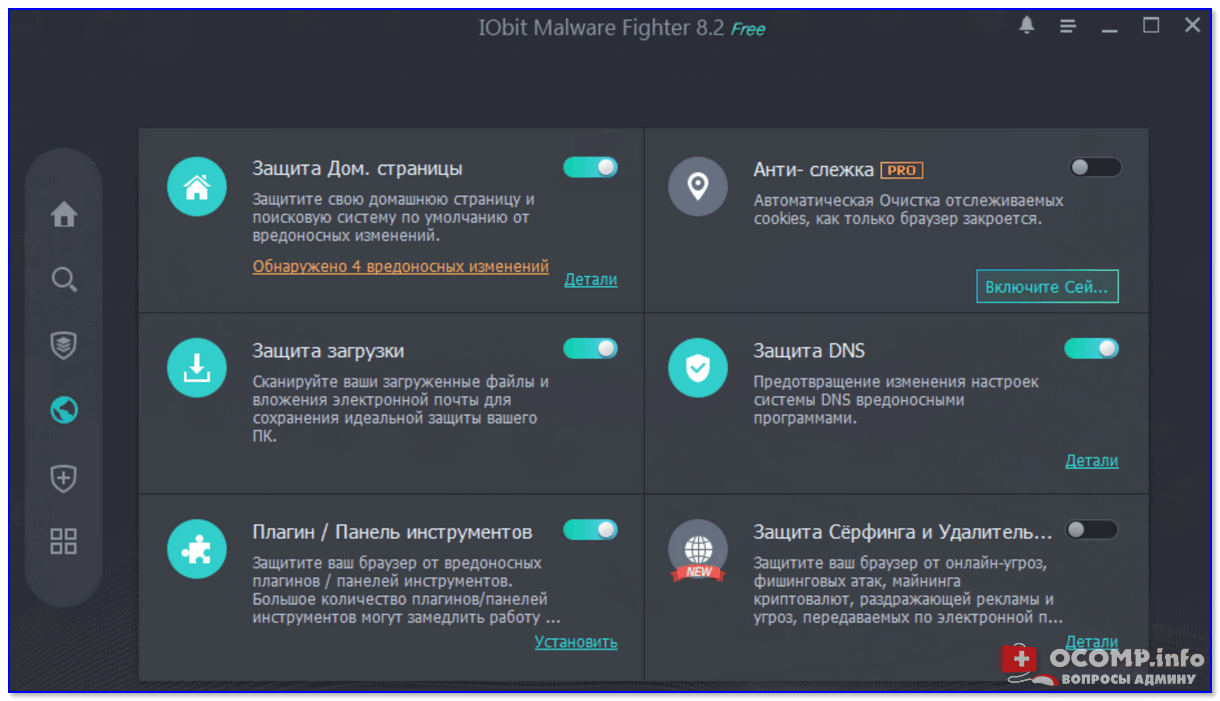

IObit Malware Fighter — защита домашней страницы, DNS и пр.

- защита компьютера от вредоносных и шпионских программ в режиме реального времени;

- выявление и ликвидация вирусов, скрытых угроз, шпионских и рекламных программ, червей, троянов, скриптов, подменяющих стартовую страницу в браузере и т.д.;

- совместимость с классическими антивирусами;

- поддержка всех современных ОС Windows: 7/8/10 (32/64 bits);

- полностью на русском языке;

- полностью бесплатна!

Признаки вирусов в компьютере

Признаками вирусов в ноутбуке и компьютере могут быть следующие симптомы:

- например, не загружается антивирус;

- компьютер регулярно перезагружается, зависает, тормозит, либо вообще не загружается,

- экран заблокирован СМС блокером с требованием послать SMS;

- отсутствует звук, сеть, пропал интернет, флешки не обнаруживаются,

- некорректно работают приложения, не запускаются, не видятся некоторые диски, появились посторонние баннеры;

- если сменился поисковик;

- компьютер рассылает спам, а также очень высокая сетевая активность;

- закодировались файлы — фото, видео и др. через пуск.

Смена поисковика как признак заражения

Смена поисковой системы, например, на Delta Search, Ask.com, а также Oursurfing.com — признак заражения. При таком событии пора подумать о замене антивируса. Oursurfing.com заражает все браузеры. Он заменяет страницы и новые вкладки браузера на свою поисковую систему с рекламой. Также он маскируется под Microsoft Installer, причем Spybot и Adwcleaner не помогают. После перезагрузки активность появляется снова. Для удаления Oursurfing.com поможет утилита Microsoft Autoruns.

Подробнее о вирусах. Пишите нам, если эти признаки есть у вас и требуется помощь.

Как узнать, что на компьютере завелся червь?

Если вы подозреваете, что на вашем компьютере находится червь, первое действие – немедленно запустить антивирусное сканирование. Черви не являются вирусами в классическом проявлении, однако многие антивирусные программы способны обнаруживать их присутствие.

Отрицательный результат – не повод расслабляться. Зловред может оказаться хитрее стандартных проверочных алгоритмов. Вот явные признаки, по которым можно предположить наличие червя в вашей системе.

- В электронной почте странные вложения. В е-мейлах присутствуют файлы непонятного происхождения? При запуске вложений выскакивают диалоговые окна? Компьютер ведет себя как-то нетипично? Если вы ответили «да» хотя бы на один из этих вопросов, наличие червя в системе очень даже вероятно.

- На жестком диске внезапно закончилось место. Червям характерно многократное копирование, и они быстро заполняют постоянную память. Если вы обратили внимание, что свободного пространства стало меньше, а вы в последнее время ничего крупного не скачивали, то виновником может оказаться червь.

- Появляются проблемы с производительностью. Программные ошибки, медленный отклик интерфейса могут указывать на то, что ресурсы компьютера съедает деятельность червя.

- Пропадают файлы. Черви способны удалять, подменять и создавать новые файлы. При подозрительном поведении файлов готовьтесь действовать – компьютер скорее всего чем-то заражен.

- Программы вылетают. Заведите привычку побыстрее разбираться, почему та или иная программа стала вести себя странным образом. Часто черви завершают работу критически важных процессов, тем самым мешая запускать и использовать полезные приложения. О том, что они способны удалять файлы, уже говорилось.

Как работает вредоносное программное обеспечение?

Киберпреступники постоянно ищут новые способы заражения. В частности, современные угрозы распространяются через уязвимости систем, избегая средств безопасности, скрываются в памяти или имитируют легитимные программы, чтобы оставаться незамеченными.

Однако чаще всего заражение устройств происходит через человеческую неосторожность. Специально разработанные еэлектронные письма с опасными вложениями оказались эффективным и дешевым способом заражения систем жертв. Для этого злоумышленникам нужен только один неверный клик пользователя.

Узнать больше

Существуют также различные способы получения дохода от преступной деятельности. Некоторые вредоносные программы сначала пытаются проникнуть в систему для похищения конфиденциальных данных, а затем продают их или требуют деньги у жертвы. Популярным методом среди киберпреступников является шифрование данных или диска пользователя с дальнейшим требованием выкупа за восстановление доступа к данным.

Также существуют группы киберпреступников, которые имеют конкретные цели и не всегда руководствуются финансовой выгодой. Трудно сказать, как они зарабатывают деньги на свою деятельность. Можно только подозревать о финансировании государством или теневыми онлайн-рынками. Однако можно утверждать с уверенностью только то, что операции являются сложными, высокоорганизованными и хорошо финансируемыми.

Удаление рекламного ПО из Windows и браузера

Удалить рекламное ПО из Windows и браузера можно следующим образом:

Первое, что нужно сделать, это открыть панель управления и отсортировать список установленных программ по дате установки. Удалите здесь все новые неизвестные вам программы. Если у вас есть сомнения, погуглите название конкретного программного обеспечения, чтобы выяснить, что это за софт.

Часто рекламное ПО прячется в вашем браузере в виде дополнения. Перейдите в меню дополнений в своем обозревателе и удалите все подозрительные расширения.

Загрузите бесплатный инструмент для удаления рекламных ярлыков, такой как AdwCleaner. Запустите его и выполните короткое сканирование. Затем удалите всё найденное и перезагрузите компьютер. В качестве альтернативы можно использовать Junkware Removal Tool.

Что такое упакованный процесс

Разберемся вначале с термином «упаковка». Для этого я хочу привести определение из статьи Николая Гребенникова, заместителя директора департамента инновационных технологий «Лаборатории Касперского» (http://www.itsec.ru/articles2/Oboran dteh/tehnologii_zashiti_vredonosnih_programm):

«Упаковка — процесс уменьшения размера исполняемого файла с сохранением возможности самостоятельного выполнения. Реализуется с помощью специальных утилит — пакеров. Ранее упаковка использовалась для экономии места на жестком диске. На данный момент эта функция пакеров частично устарела, однако упаковкой активно пользовались и продолжают пользоваться авторы вредоносных программ, так как если программа-антивирус не умеет распаковывать файлы, упакованные некоторым пакером, то и найти в них вирус она также в большинстве случаев не сможет. На сегодня известно несколько сотен упаковщиков, а количество их версий приближается к трем тысячам».

Таким образом, упаковка — процесс сжатия исполняемого файла и добавление специального загрузчика, распаковывающего код после запуска файла. Упаковка может использоваться для:

- уменьшения размера файла;

- защиты кода и данных от простых методов анализа.

Упаковка часто применяется разработчиками (в том числе вредоносного программного обеспечения) для противодействия обратной разработке, позволяющей узнать, как функционирует программа. На экране 9 приведен пример упаковки файла с помощью утилиты UPX (https://upx.githab.io). На экране видно, что строки, определяющие операционную систему, превратились в нечитаемый набор символов. Факт упаковки определяется наличием случайных данных. Эту случайность можно измерить, вычислив энтропию файла. Утилита Process Hacker выделяет упакованные файлы фиолетовым цветом, как показано на экране 10.

.jpg) |

| Экран 9. Результат работы UPX |

.jpg) |

| Экран 10. Process Hacker показывает подозрительный файл |

В стандартной установке Windows любая программа, запущенная не администратором, не может создавать файлы в системных папках, поэтому вредоносное программное обеспечение часто устанавливает себя в пользовательские папки, например в папку Temp (папка с временными файлами) или в папку с документами.

Наиболее распространенные пути установки программ:

- c:Program Files;

- c:Program Files (x86);

- c:WindowsSystem32.

Данные папки используются чаще всего, если пользователь вручную не пропишет иной путь.

Подозрительное расположение программ:

- C:UserscyberAppDataLocalTemp;

- C:Program FilesGoogle Chrome, если запускаемый файл не chrome.exe.

С помощью Process Hacker можно отыскать расположение запускаемого файла. Для этого следует выбрать интересующий вас процесс, а затем нажать правую клавишу мыши и из выпавшего меню выбрать Properties и путь запуска на вкладке General.