Удаленный мониторинг компьютера

Удаленный системный администратор В последние годы всю большую популярность на отечественных предприятиях малого и среднего бизнеса получает удаленное администрирование компьютеров и серверов.

Мониторинг сети предприятия Руководители компаний разных масштабов задумываются о том, чтобы воспользоваться услугами внешнего HelpDesk для работы с инцидентами ИТ-инфраструктуры.

Монтаж оптического кросса Руководители компаний разных масштабов задумываются о том, чтобы воспользоваться услугами внешнего HelpDesk для работы с инцидентами ИТ-инфраструктуры.

Безопасны ли услуги ИТ аутсорсинга? Часть 1 Передача определенных функций по облуживанию информационной инфраструктуры предприятия становится все более распространенной и в нашей стране, и на Западе. Заметные преимущества данного подхода и все выгоды, которые потенциально может получить компания, привлекают многих.

В настоящее время удаленный мониторинг компьютера и контроль над его использованием становится все более востребованным. На рынке появляются программы, обладающие расширенными функциями удаленного наблюдения за рабочими станциями пользователей, позволяющие системным администраторам на предприятиях отслеживать сетевую активность сотрудников в режиме реального времени, а также проверять конфигурацию установленных устройств и программного обеспечения на подключенных к ЛВС компьютерах, полностью контролируя удаленные ПК без необходимости покидать свое постоянное рабочее место.

RDP — протокол удаленного рабочего стола Windows

Начиная с Windows NT, предусмотрена поддержка протокола удаленного рабочего стола RDP (Remote Desktop Protocol). Соответственно, Windows 7 предлагает пользователю RDP 7 (доступно также обновление для Windows XP), Windows 8 — RDP 8 (доступно также для Windows 7 SP1). Возможности текущей версии, RDP 8, и будут рассмотрены.

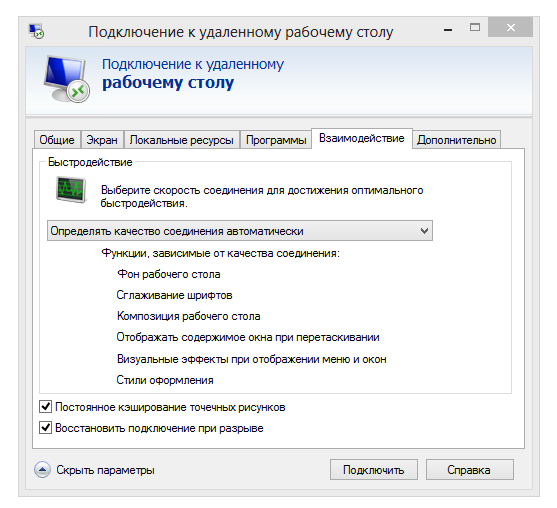

Подключение к удаленному рабочему осуществляется с помощью приложения mstsc.exe, после ввода имени удаленного компьютера. Также в данном диалоге доступны параметры подключения.

Во вкладке «Экран» указывается разрешение удаленного рабочего стола (с возможностью включения полноэкранного режима), глубина цвета (до 32 бит).

В разделе «Локальные ресурсы» можно выбрать режим воспроизведения звука (на удаленном или текущем компьютере), включить запись аудио с удаленного рабочего стола. Также в этом разделе настраивается доступ к принтеру, локальному диску, дисководу, PnP-устройствам, портам.

Качество передачи данных регулируется во вкладке «Взаимодействие». Можно не только выбрать профиль подключения, но также самостоятельно определить параметры отображения: фон рабочего стола, сглаживание, визуальные эффекты, кэширование изображений. Все эти опции влияют на скорость передачи данных при удаленном доступе и способны существенно оптимизировать сетевой трафик.

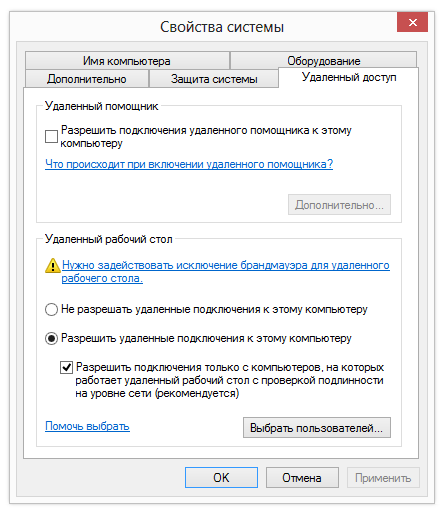

Настройки безопасности доступны через компонент «Система» («Свойства системы» в Панели управления). Во вкладке «Удаленный доступ» можно разрешить подключения удаленного помощника, а также удаленные подключения к компьютеру. Проверка подлинности осуществляется на уровне сети. Также позволяется ограничить доступ, указав список разрешенных пользователей удаленного рабочего стола самостоятельно.

Таким образом, в штате Windows предусмотрен базовый инструментарий для работы с протоколом RDP. Но, как и предполагалось, расширенные настройки безопасности, поддержка мобильных платформ, презентационные функции пользователю не предлагаются.

Контроль безопасности сети

Безопасность компьютерной сети (в смысле защищенности ее от вредоносных действий) обеспечивается двумя методами: аудитом и контролем. Аудит безопасности – проверка настройки сети (открытых портов, доступности «внутренних» приложений извне, надежности аутентификации пользователей); методы и средства аудита выходят за рамки данной статьи.

Сущность контроля безопасности состоит в выявлении аномальных событий в функционировании сети. Предполагается, что базовые методы обеспечения и контроля безопасности (аутентификация, фильтрация запросов по адресу клиента, защита от перегрузок и т.п.) встроена во все серверное ПО. Однако, во-первых, не всегда можно доверять этому предположению; во-вторых, не всегда такой защиты достаточно. Для полноценной уверенности в безопасности сети в большинстве случаев необходимо использовать дополнительные, внешние средства. При этом проверяют, как правило, следующие параметры:

- нагрузку на серверное ПО и «железо»: аномально высокие уровни загрузки процессора, внезапное сокращение свободного места на дисках, резкое увеличение сетевого трафика зачастую являются признаками сетевой атаки;

- журналы и отчеты на наличие ошибок: отдельные сообщения об ошибках в лог-файлах программ-серверов или журнале событий серверной ОС допустимы, но накопление и анализ таких сообщений помогает выявить неожиданно частые или систематические отказы;

- состояние потенциально уязвимых объектов – например, тех, «защищенность» которых тяжело проконтролировать напрямую (ненадежное стороннее ПО, изменившаяся/непроверенная конфигурация сети): нежелательные изменения прав доступа к некоторому ресурсу или содержимого файла может свидетельствовать о проникновении «врага».

Во многих случаях аномалии, замеченные при мониторинге и контроле, требуют немедленной реакции технических специалистов, соответственно, средство мониторинга сети должно иметь широкие возможности для пересылки оповещений (пересылка сообщений в локальной сети, электронной почтой, Интернет-пейджером). Изменения других контролируемых параметров реакции не требуют, но должны быть учтены для последующего анализа. Зачастую же необходимо и то, и другое – непрерывный сбор статистики плюс немедленная реакции на «выбросы»: например, отмечать и накапливать все случаи загрузки процессора более 80%, а при загрузке более 95% – немедленно информировать специалистов. Полноценный мониторинговый софт должен позволять организовывать все эти (и более сложные) сценарии.

KidInspector

Работает на ОС: Windows, Mac, Android, iOS

Бесплатный режим: представлен в ограниченном режиме

Описание утилиты:

Это программа для слежения за действиями на компьютере, которая позиционируется как софт типа Parental Control («Родительский контроль»). То есть ее можно использовать и как программу для слежения за рабочим компьютером, но в этом смысле функционал шпионского приложения по сбору данных ограничен нижеописанными моментами.

Скрытое наблюдение за системой выражается в функции keylogger, которая фиксирует нажатия клавиш на клавиатуре. При этом софт отслеживает текст, набранный в мессенджерах, поисковиках, внутри файлов и приложений. Фиксируется время работы, записываются все сопутствующие данные. То есть в отчете программы скрытого слежения будет указано – в какой момент какой мессенджер был запущен, какому контакту какие сведения были отправлены. То же касается e-mail и социальных сетей.

Установить шпион легко, у него простенький интерфейс, адаптация под задачи интуитивная. Этот софт для отслеживания действий пользователя и для слежки за компьютером имеет ряд функциональных отличий от конкурентов – он может подключиться к микрофону и веб-камере, ведя тайную запись. То есть как ПО типа «Родительский контроль» для слежения за домашним PC это решение действительно удобное и функциональное. Но у него нет трекера задач, нельзя блокировать доступ к ресурсам и софту, имеется возможность только просматривать и отслеживать сообщения и вести удаленный мониторинг.

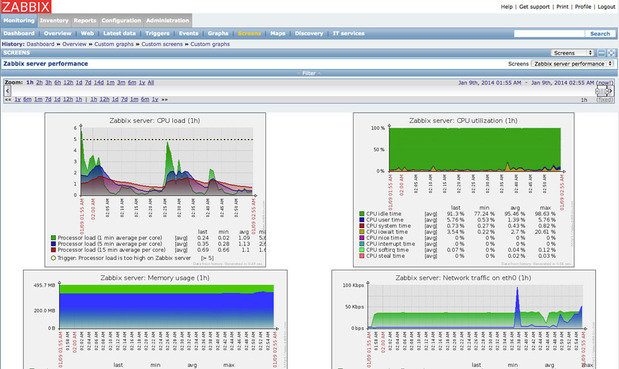

Zabbix

Zabbix — это полномасштабный инструмент для сетевого и системного мониторинга сети, который объединяет несколько функций в одной веб-консоли. Он может быть сконфигурирован для мониторинга и сбора данных с самых разных серверов и сетевых устройств, обеспечивая обслуживание и мониторинг производительности каждого объекта.

Zabbix позволяет производить мониторинг серверов и сетей с помощью широкого набора инструментов, включая мониторинг гипервизоров виртуализации и стеков веб-приложений.

В основном, Zabbix работает с программными агентами, запущенными на контролируемых системах. Но это решение также может работать и без агентов, используя протокол SNMP или другие возможности для осуществления мониторинга. Zabbix поддерживает VMware и другие гипервизоры виртуализации, предоставляя подробные данные о производительности гипервизора и его активности. Особое внимание также уделяется мониторингу серверов приложений Java, веб-сервисов и баз данных.

Хосты могут добавляться вручную или через процесс автоматического обнаружения. Широкий набор шаблонов по умолчанию применяется к наиболее распространенным вариантам использования, таким как Linux, FreeBSD и Windows-сервера; широко-используемые службы, такие как SMTP и HTTP, а также ICMP и IPMI для подробного мониторинга аппаратной части сети. Кроме того, пользовательские проверки, написанные на Perl, Python или почти на любом другом языке, могут быть интегрированы в Zabbix.

Zabbix позволяет настраивать панели мониторинга и веб-интерфейс, чтобы сфокусировать внимание на наиболее важных компонентах сети. Уведомления и эскалации проблем могут основываться на настраиваемых действиях, которые применяются к хостам или группам хостов. Действия могут даже настраиваться для запуска удаленных команд, поэтому некий ваш сценарий может запускаться на контролируемом хосте, если наблюдаются определенные критерии событий.

Программа отображает в виде графиков данные о производительности, такие как пропускная способность сети и загрузка процессора, а также собирает их для настраиваемых систем отображения. Кроме того, Zabbix поддерживает настраиваемые карты, экраны и даже слайд-шоу, отображающие текущий статус контролируемых устройств.

Zabbix может быть сложным для реализации на начальном этапе, но разумное использование автоматического обнаружения и различных шаблонов может частично облегчить трудности с интеграцией. В дополнение к устанавливаемому пакету, Zabbix доступен как виртуальное устройство для нескольких популярных гипервизоров.

Kismet

Kismet – это полезное open-source приложение для системных администраторов, которое позволяет всесторонне анализировать сетевой трафик, обнаруживать в нем аномалии, предотвращать сбои и может быть использовано с системами на базе *NIX/Windows/Cygwin/macOS. Kismet нередко используется именно для анализа беспроводных локальных сетей на основе стандарта 802.11 b (в том числе, даже сетей со скрытым SSID).

С его помощью вы без труда найдете некорректно сконфигурированные и даже нелегально работающие точки доступа (которые злоумышленники используют для перехвата трафика) и прочие скрытые устройства, которые могут быть потенциально «вредны» для вашей сети. Для этих целей в приложении очень хорошо проработана возможность обнаружения различных типов сетевых атак – как на уровне сети, так и на уровне каналов связи. Как только одна или несколько атак будут обнаружены, системный администратор получит тревожный сигнал и сможет предпринять меры по устранению угрозы.

Плюсы Плюсы |

Минусы Минусы |

| Бесплатна | Не проста в использовании |

| Пакетный сниффер | Медленный сканер |

| Минималистичный интерфейс | Трудно обучиться |

Как приглядывать за «нужными» ПК

Вообще, программ для мониторинга за компьютерами довольно-таки много. Но сегодня остановлюсь на одной весьма интересной зарубежной софтине — MoniVisor .

MoniVisor

Официальный сайт (ссылка на MoniVisor для мониторинга ПК с Windows) : https://www.clevguard.com/windows-monitoring-software/

Так в чем ее основные преимущества:

- позволяет вести мониторинг за ПК с разными версиями Windows (если вы хотите контролировать смартфон, планшет и пр. устройства на Android — то у этого же производителя есть KidsGuard Pro) ;

- ее крайне легко и быстро настроить — 1 мин.! (ниже в заметке покажу, как это делается);

- программа работает незаметно (никто не узнает, что вы присматриваете за своими ПК);

- позволяет просматривать «почти всё» : какие сайты посещаются, что загружается, скрины экрана, переписка в Skype, почте, нажатия на клавиатуре и т.д.;

- минусы : программа платная (но есть 100%-манибек (для тестирования). Если вы не собираетесь мониторить десятки устройств — то цена вполне демократичная в ~10$/месяц). Также она на англ. — но это легко исправляется, если в браузере разрешить переводить страницу.

Ниже свой пример покажу именно в MoniVisor. Кстати, у них есть и своя инструкция, из которой вы можете узнать насколько хорошо работают удаленные сотрудники.

Установка и настройка Veliam

Весь процесс установки и настройки платформы Veliam можно разделить на несколько этапов:

- Регистрация в личном кабинете Veliam

- Установка клиентской части

- Установка сервера мониторинга

- Добавление узлов мониторинга, иными словами, какие сервера, компьютеры и другие сетевые устройства мы хотим мониторить.

Давайте рассмотрим каждый этап.

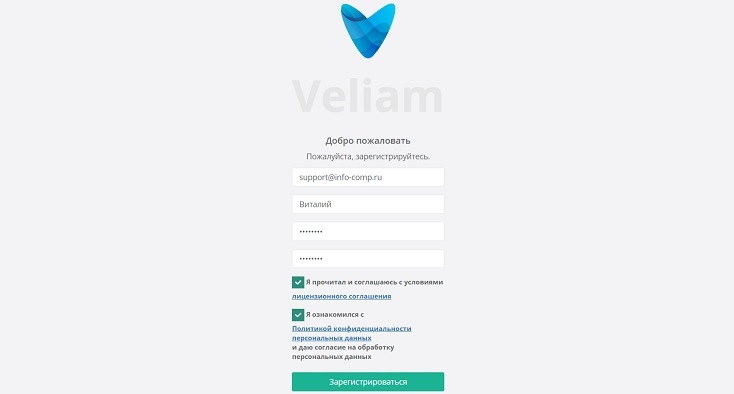

Шаг 1 – Регистрация в личном кабинете Veliam

Переходим на страницу личного кабинета – https://lic.veliam.com/

Жмем регистрация и заполняем небольшую форму, все как обычно, ничего особенного.

После того как Вы нажмете «Зарегистрироваться», Вам на почту придет письмо с подтверждением регистрации.

Переходите по ссылке, присланной в письме, и все, регистрация завершена.

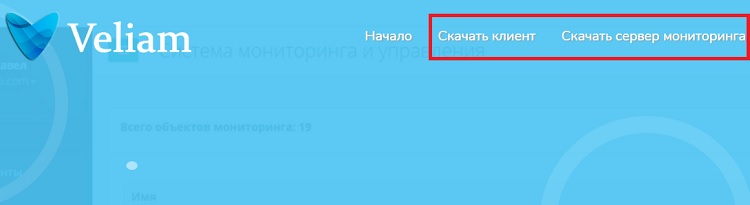

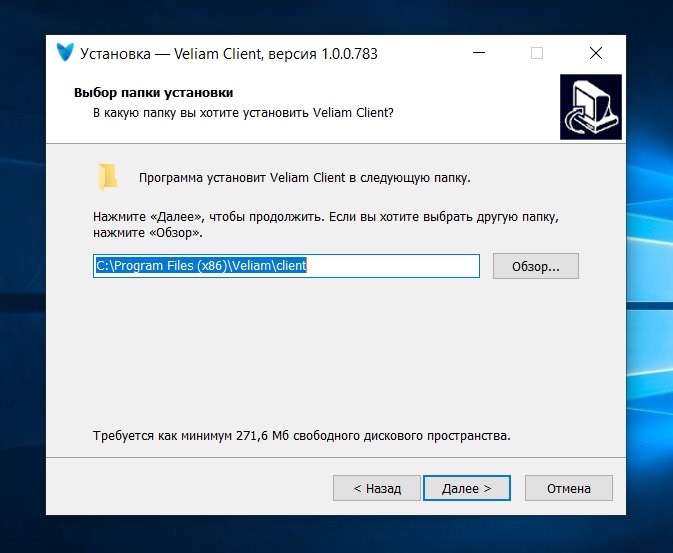

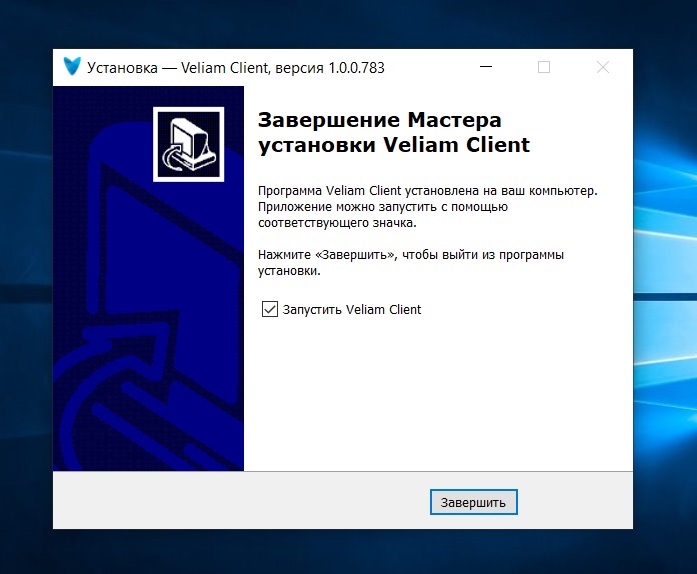

Шаг 2 – Установка клиентской части

Первое, с чего необходимо начать после регистрации, это скачать необходимые дистрибутивы Veliam. Это можно сделать на официальном сайте.

Вот прямые ссылки:

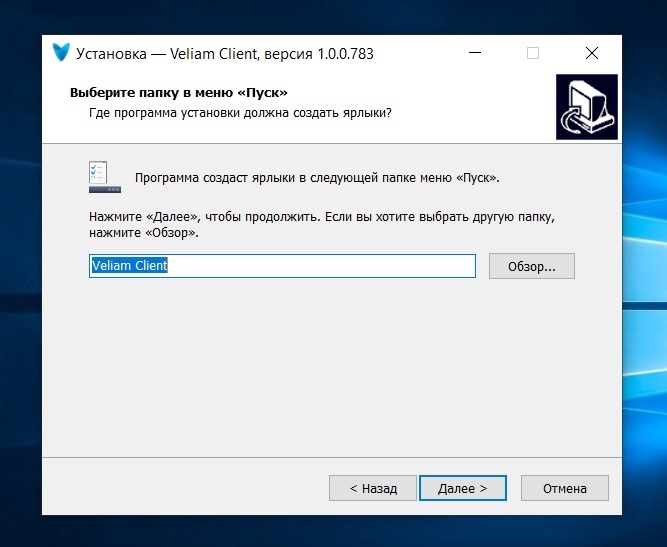

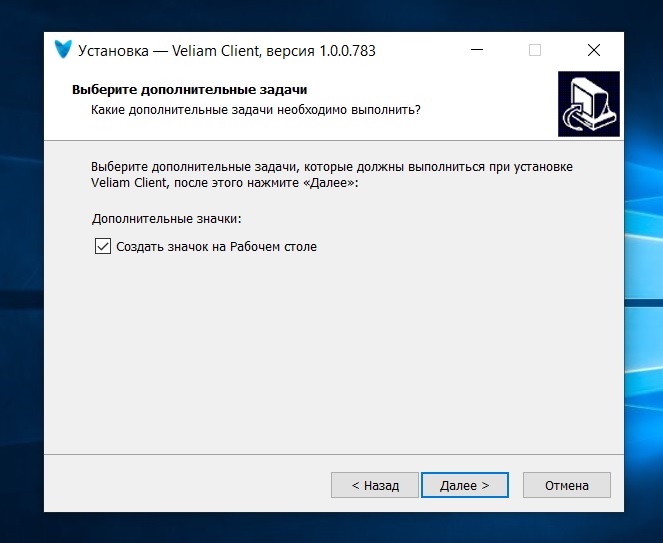

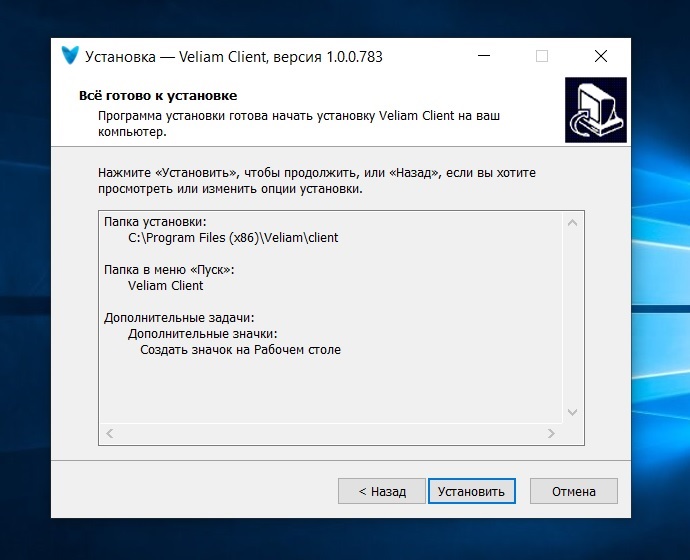

Теперь переходим к установке клиентской части.

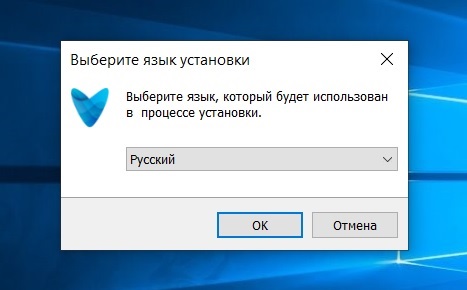

Установку клиента я буду производить на операционную систему Windows 10.

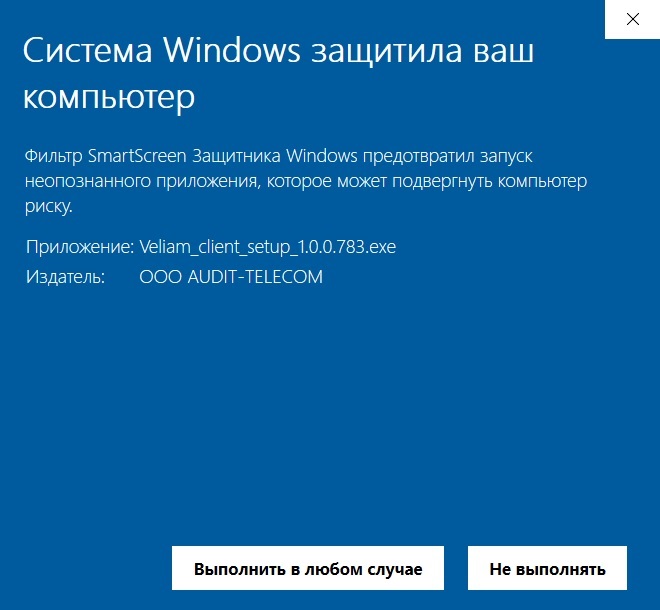

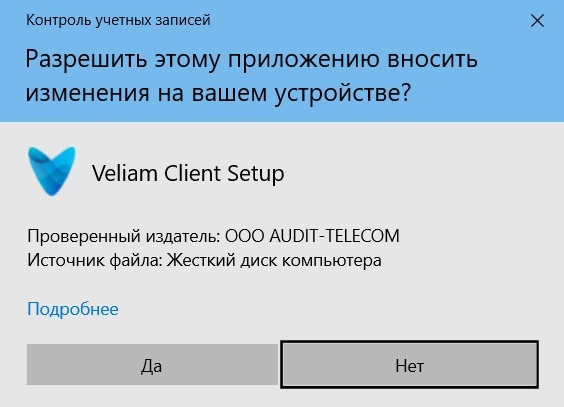

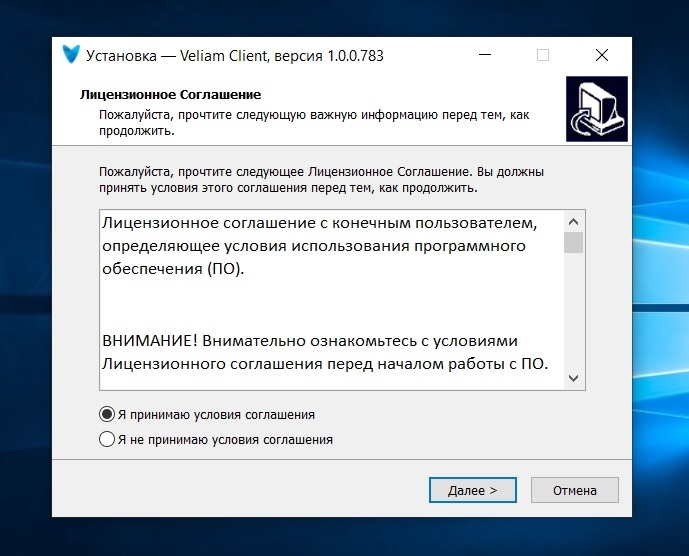

Запускаем скаченный файл «Veliam_client_setup.exe» и устанавливаем программу, установщик стандартный, никаких настроек в процессе установки делать не требуется.

Примечание! Система защиты операционной системы Windows и антивирусная программа могут ругаться на установочный файл клиента Veliam, например, у меня антивирус полностью заблокировал исполняемый файл и отправил его к себе на анализ, спустя время пришло уведомление, что файл в порядке и не опасен.

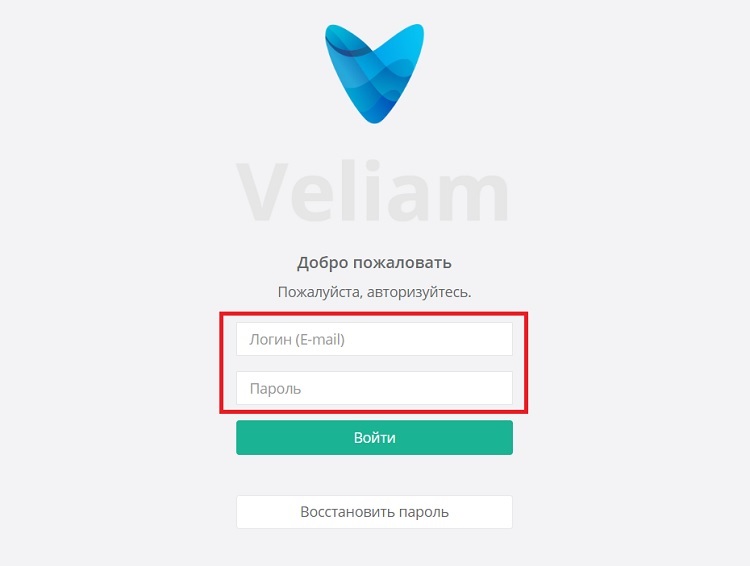

После установки запускайте программу и вводите учетные данные от личного кабинета Veliam.

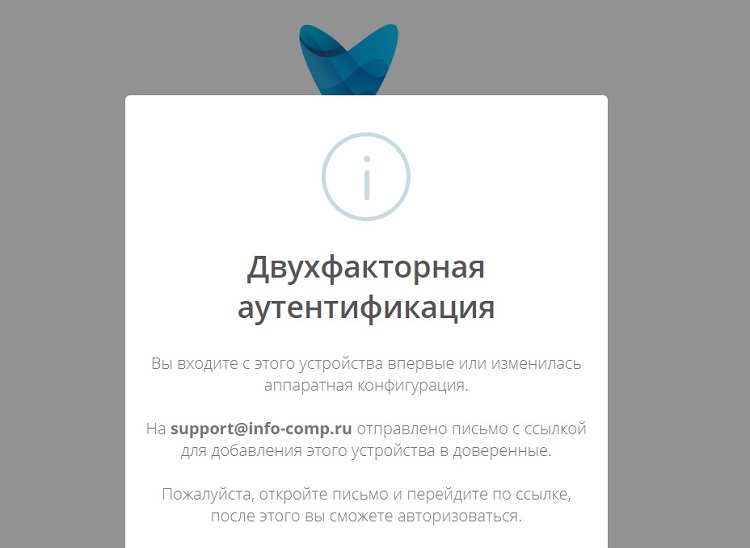

Так как Ваш компьютер, на который Вы установили клиент Veliam, еще не связан с личным кабинетом, необходимо будет подтвердить связывание текущего компьютера с личным кабинетом. На почту Вам будет выслано письмо с подтверждением.

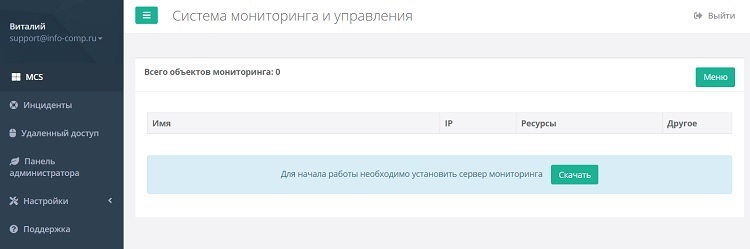

После подтверждения запустится программа, однако там еще ничего нет, так как мы еще не установили сервер мониторинга.

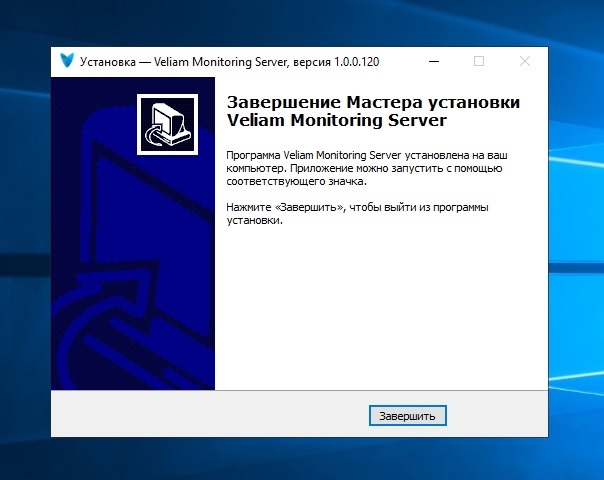

Шаг 3 – Установка сервера мониторинга

Переходим к установке сервера мониторинга. Серверную часть я буду устанавливать на операционную систему Windows Server 2019.

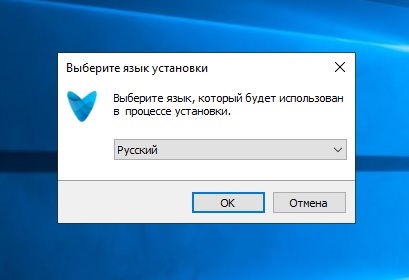

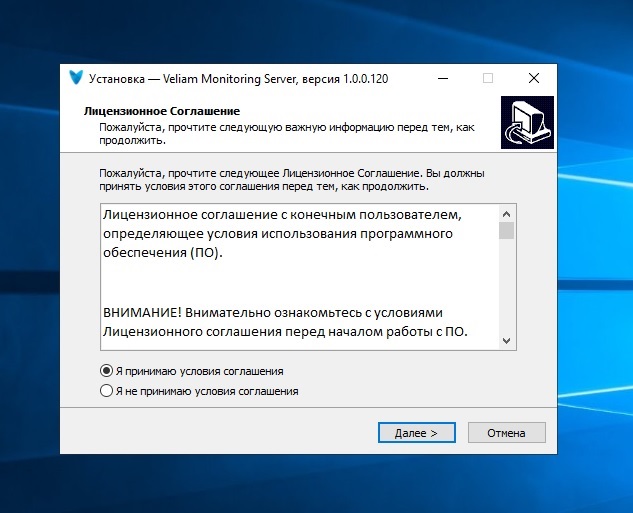

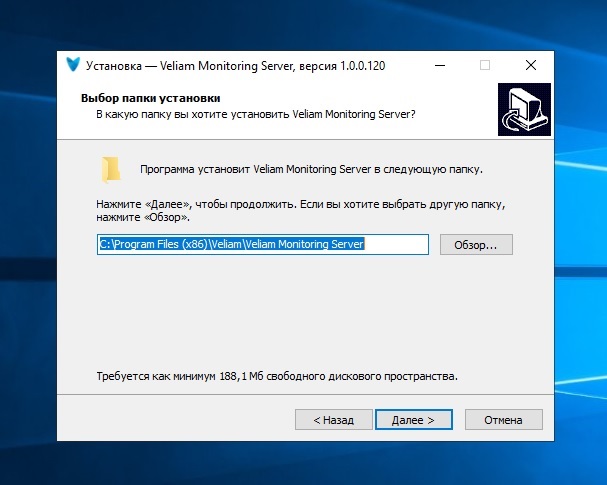

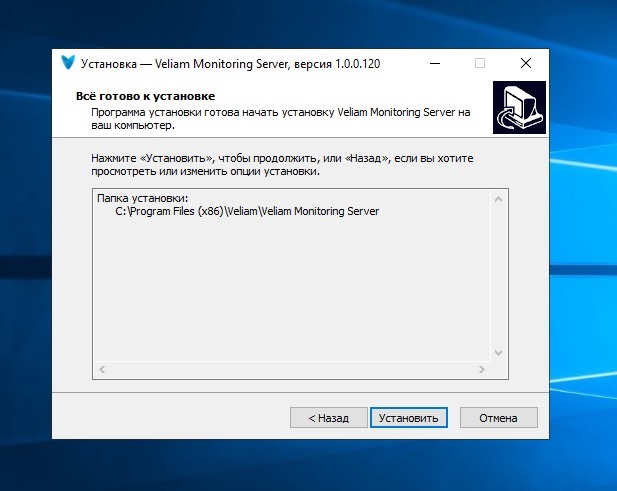

Чтобы начать установку, запускаем файл «Setup_MCS.exe».

Установщик здесь такой же, и настроек никаких делать не нужно, поэтому проблем возникнуть не должно.

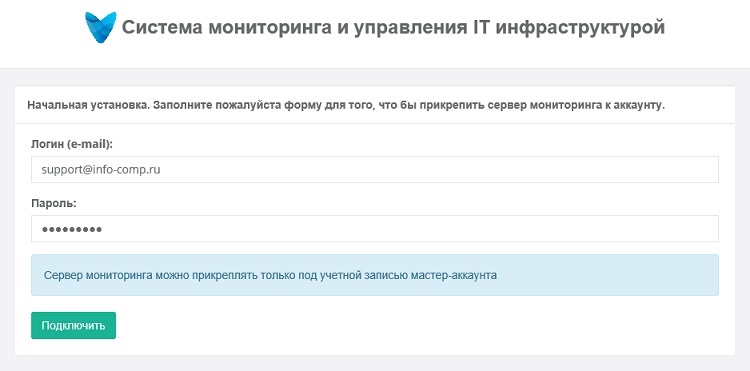

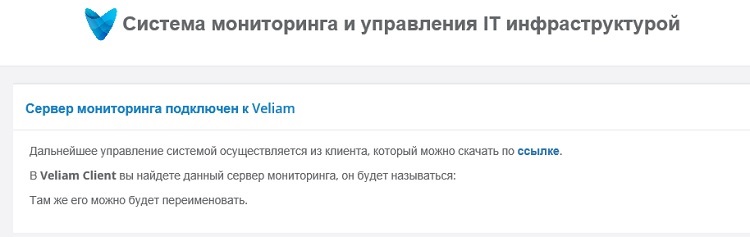

После установки и запуска программы необходимо будет связать сервер мониторинга с личным кабинетом, для этого вводим учетные данные точно так же, как мы это делали, когда связывали клиентскую часть с личным кабинетом.

И на этом все, к серверу мониторинга возвращаться уже не нужно.

Шаг 4 – Добавление узлов мониторинга

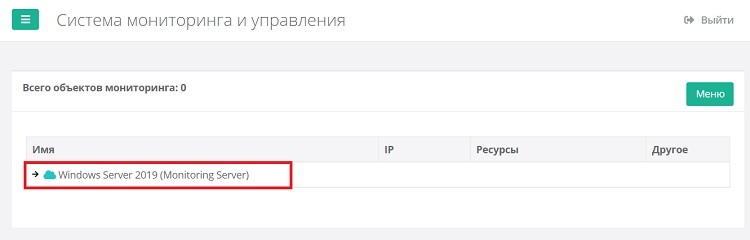

Возвращаемся в клиент, там уже у нас будет отображен подключенный сервер мониторинга, для удобства его можно переименовать.

Автоматическое сканирование сети

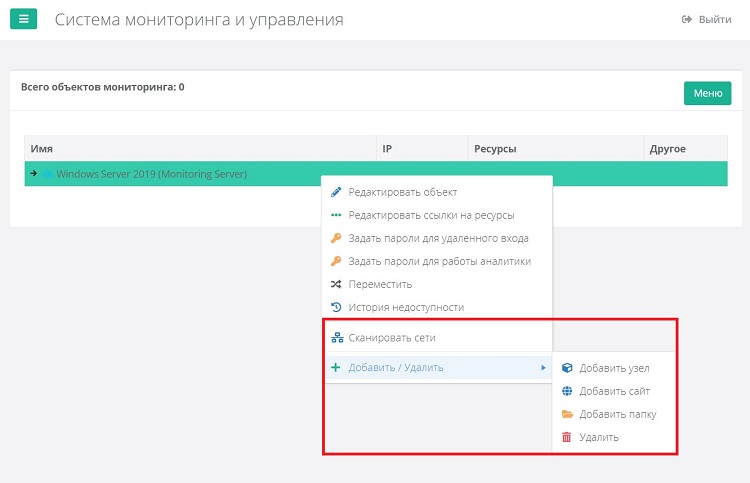

Чтобы добавить сервера и другие устройства для слежения, необходимо вызвать контекстное меню и выбрать либо автоматическое сканирование сети, в таком случае будут добавлены все сетевые устройства, которые доступны в сети, либо вручную добавить нужные узлы.

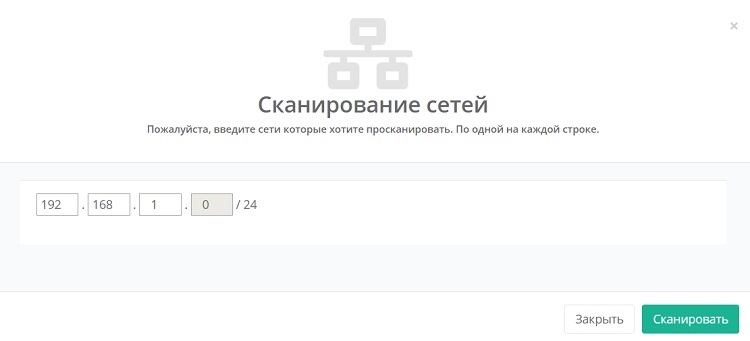

Если выбрать «Сканировать сети», то потом необходимо будет указать, какую именно сеть нужно сканировать.

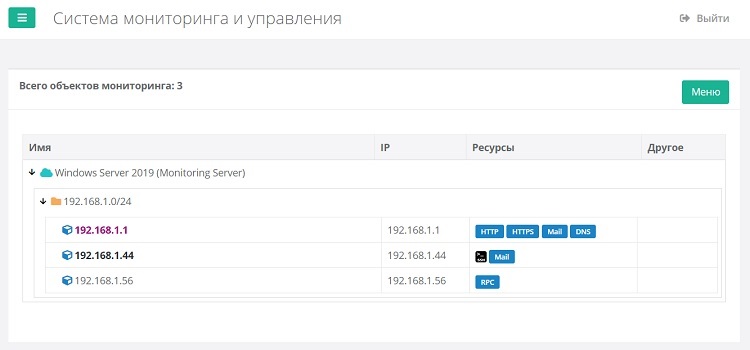

После окончания сканирования в интерфейсе отобразятся все найденные сервера и компьютеры, в моем случае их мало, так как я указал тестовую сеть.

Кроме компьютеров под управлением операционной системы Windows, добавятся и сервера под Linux.

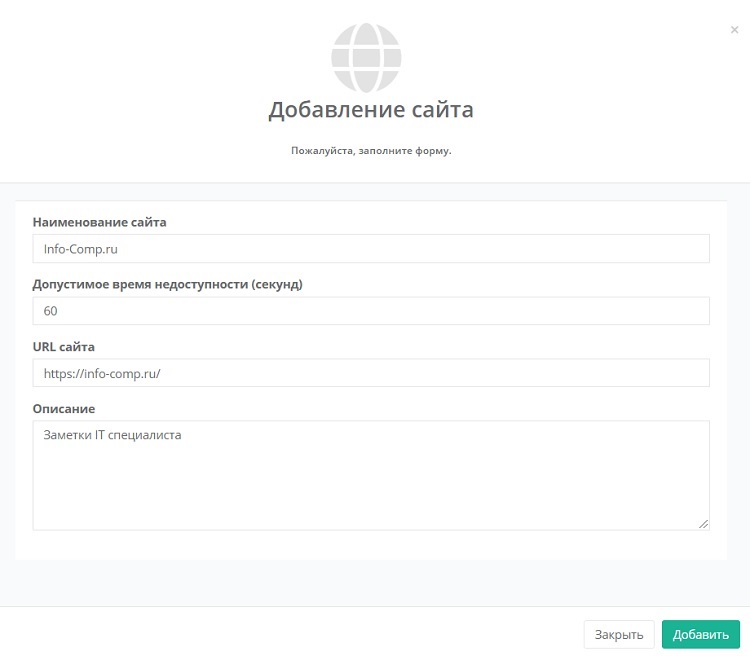

Ручное добавление узлов

Узлы, которые расположены вне Вашей сети, например, сайты, добавляются вручную, чтобы это сделать, выберите пункт «Добавить сайт», а затем укажите адрес и название сайта.

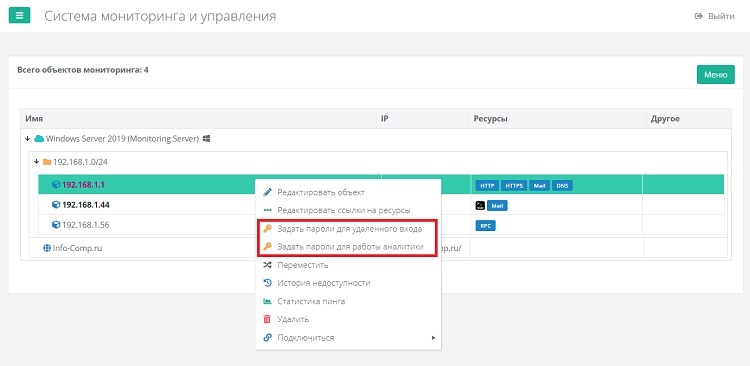

Шаг 5 – Настройка паролей

Теперь, чтобы система мониторинга Veliam получала всю необходимую информацию с серверов, а не только проверяла доступность, необходимо задать пароль для работы аналитики, а также, если Вы хотите подключаться к своим компьютерам удаленно, задать пароль для удаленного входа. Это можно сделать также из контекстного меню.

Если все компьютеры в домене, то можно указать одну учетку для всей сети, в случае если требуется задать конкретные учетные данные для определенных серверов и компьютеров, то задавать пароли необходимо на уровне самих узлов.

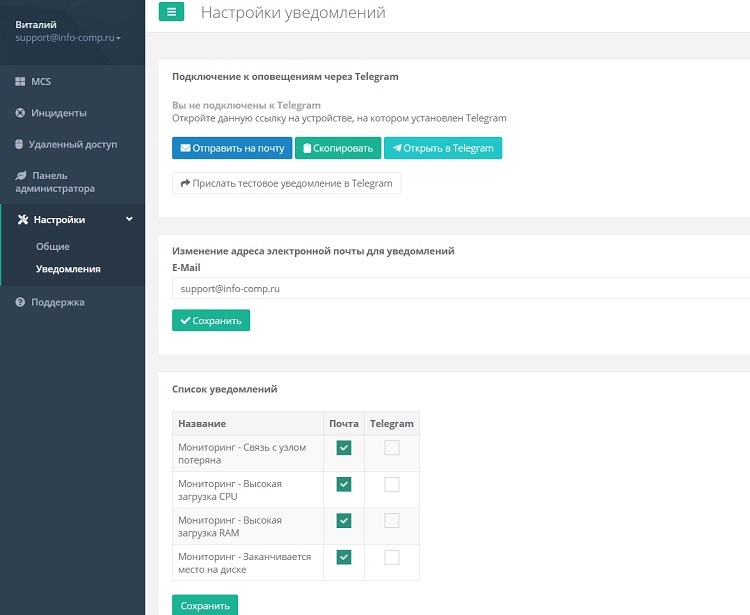

Шаг 6 – Настройка уведомлений

Для настройки уведомлений необходимо перейти в раздел настройки и выбрать те способы получения уведомлений, которые Вам удобны, а также здесь необходимо указать, при наступлении каких событий следует отправлять уведомления.

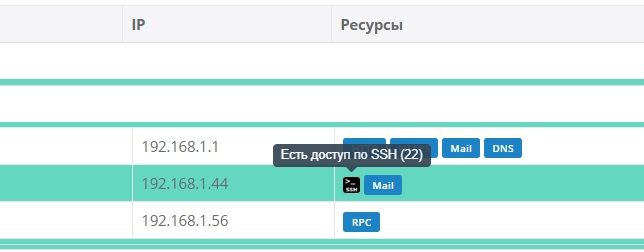

Шаг 7 – Удаленное подключение к узлам

Чтобы выполнить удаленное подключение к узлам, достаточно кликнуть по соответствующему ярлыку напротив нужного сервера, система автоматически отобразит данные ярлыки, если есть такая возможность, например, напротив Linux серверов отобразится ярлык для подключения по SSH, а напротив Windows — ярлык RDP (подключение через контекстное меню также доступно).

После клика по ярлыку система автоматически запустит соответствующую утилиту для подключения (RDP клиент, PuTTY) и установит связь с узлом, таким образом, как было уже отмечено ранее, никаких пробросов в сеть или других манипуляций делать не требуется.

Кроме этого, наименование узла выделено разными цветами и доступно в виде ссылки, кликнув на которую будет выполнено подключение к узлу:

- Синий – подключение будет выполнено по протоколу RDP;

- Черный – подключение будет выполнено по протоколу SSH;

- Зеленый – подключение будет выполнено по протоколу Winbox;

- Пурпурный – подключение будет выполнено по протоколу HTTP(S).