Удаленный доступ к компьютеру — то это такое и для чего он нужен?

Есть ситуации, когда удаленный доступ к компьютеру просто необходим. Было ли когда-нибудь так, что Вам нужно было немедленно подключиться к компьютеру, но у Вас его не было с собой? Конечно, Вы можете хранить свои файлы в облаке. Но что произойдет, если Вы забудете загрузить какой-то документ, а Вам нужно получить к нему доступ?

Или что произойдет, если на компьютере есть приложение, которое вам нужно использовать? Если ваш компьютер дома, Вы путешествуете, или если у вас нет VPN-доступа для работы с компьютера или удаленного устройства, у вас не будет возможности получить доступ к приложению.

Удаленный доступ к компьютеру делает возможным получить доступ к приложениям и файлам без необходимости иметь компьютер с собой.

Мы расскажем Вам, что такое удаленный доступ и как он работает.

История появления RDP

Протокол Remote Desktop создан компанией Microsoft для обеспечения удаленного доступа к серверам и рабочим станциям Windows. Протокол RDP рассчитан на использование ресурсов высокопроизводительного сервера терминалов многими менее производительными рабочими станциями. Впервые сервер терминалов (версия 4.0) появился в 1998 году в составе Windows NT 4.0 Terminal Server, на момент написания статьи (январь 2009 года) последней версией терминального сервера является версия 6.1, включенная в дистрибутивы Windows 2008 Server и Windows Vista SP1. В настоящее время RDP является основным протоколом удаленного доступа для систем семейства Windows, а клиентские приложения существуют как для OC от Microsoft, так и для Linux, FreeBSD, MAC OS X и др.

Говоря об истории появления RDP, нельзя не упомянуть компанию Citrix. Citrix Systems в 1990-х годах специализировалась на многопользовательских системах и технологиях удаленного доступа. После приобретения лицензии на исходные коды Windows NT 3.51 в 1995 году эта компания выпустила многопользовательскую версию Windows NT, известную как WinFrame. В 1997 году Citrix Systems и Microsoft заключили договор, по которому многопользовательская среда Windows NT 4.0 базировалась на технологических разработках Citrix. В свою очередь Citrix Systems отказалась от распространения полноценной операционной системы и получала право на разработку и реализацию расширений для продуктов Microsoft. Данные расширения изначально назывались MetaFrame. Права на ICA (Independent Computing Architecture), прикладной протокол взаимодействия тонких клиентов с сервером приложений Citrix, остались за Citrix Systems, а протокол Microsoft RDP строился на базе ITU T.120.

В настоящее время основная конкурентная борьба между Citrix и Microsoft разгорелась в области серверов приложений для малого и среднего бизнеса. Традиционно решения на базе Terminal Services выигрывают в системах с не очень большим количеством однотипных серверов и схожих конфигураций, в то время как Citrix Systems прочно обосновалась на рынке сложных и высокопроизводительных систем. Конкуренция подогревается выпуском облегченных решений для небольших систем компанией Citrix и постоянным расширением функционала Terminal Services со стороны Microsoft. [11]

Рассмотрим преимущества этих решений.

Сильные стороны Terminal Services:

- Простота установки приложений для клиентской части сервера приложений

- Централизованное обслуживание сессий пользователя

- Необходимость наличия лицензии только на Terminal Services

Сильные стороны решений Citrix:

- Простота масштабирования

- Удобство администрирования и мониторинга

- Политика разграничение доступа

- Поддержка корпоративных продуктов сторонних разработчиков (IBM WebSphere, BEA WebLogic)

Программы

Если вам лень делать какие-то настройки, то вы всегда можете воспользоваться специальными программами удаленного доступа к компьютеру. Далее я рассмотрю самые популярные проги. Также я выставлю систему рейтинга – где вы можете голосовать за понравившуюся вам программу. В общем ставим «лайки» и «дизлайки», и не забываем подписываться на канал. В самом конце вы сможете посмотреть таблицу с победителями. Также вы можете писать свой более развёрнутый отзыв в комментариях.

Radmin

На мой взгляд одна из самых удобных программ. Для управления есть две версии: Server и Viewer. Можно установить программу таким образом, что пользователь не будет знать о её существовании. Также есть поддержка голосового часа, передачи файлов, удаленного управления большим количеством устройств. Единственный минус, что нужно будет запариться с настройками.

TeamViewer

Является одной из самых популярных. Пользовался ею, наверное, лет 5 назад. Сейчас она почти ничуть не изменилась. Есть как портативная, так и установочная версия. Не требует каких-то определенных настроек, так как использует 80 порт. Есть возможность использовать мобильные приложения на базе iOS и Android. Для домашнего использования полностью бесплатная – правда есть некоторые ограничения. По ограничениям точно сказать не могу, так как они постоянно меняются. Раньше было ограничение в количестве подключенных компов.

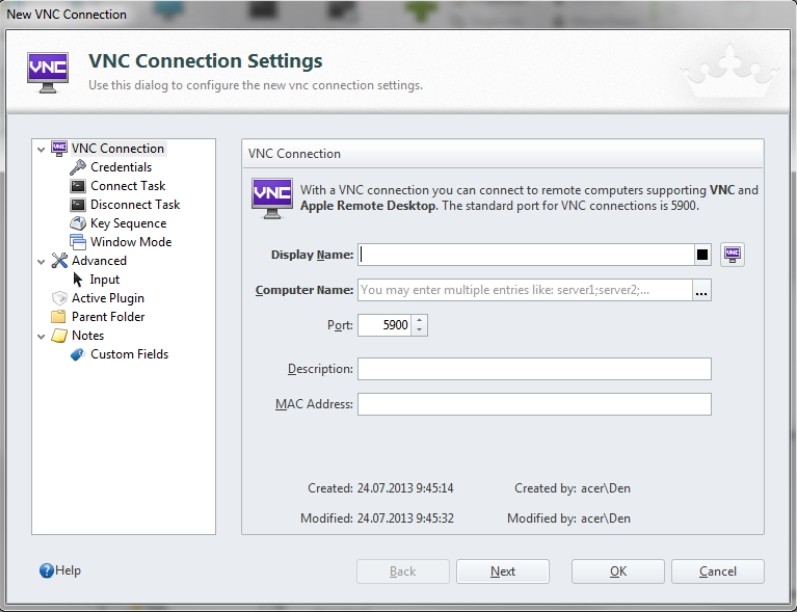

Royal TS

Программа полностью бесплатная, но на мой взгляд самым главным минусом является сложность в настройке. Из плюсов можно отметить большое количество поддерживаемых платформ – есть поддержка даже iOS.

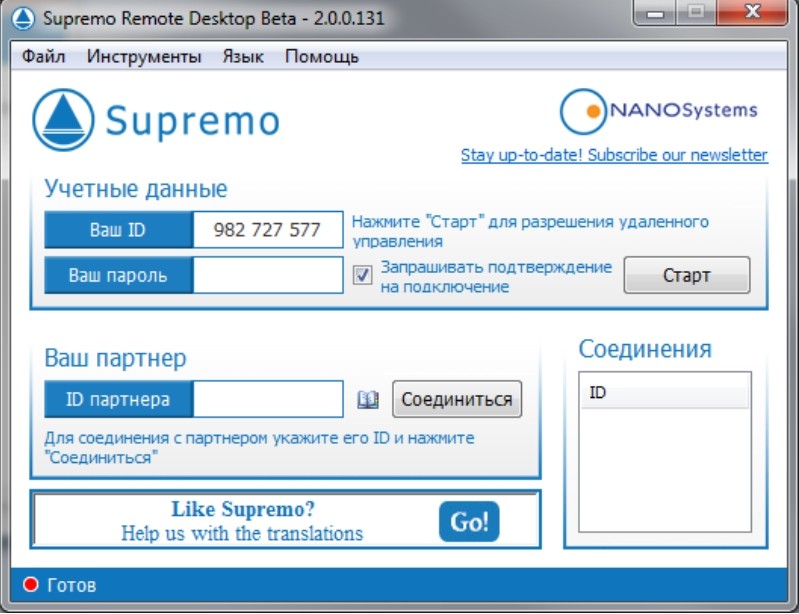

Supremo

Если вам не понравились прошлые варианты программ, то эта должна подойти точно. Во-первых, она почти полностью бесплатная. Во-вторых, она не требует установки. В-третьих, она легко настраивается, так как использует HTTPS/SSL протоколы. Как и у прошлых вариантов есть поддержка чата и передачи файлов. Но есть один минус – она работает только с операционной системой Windows.

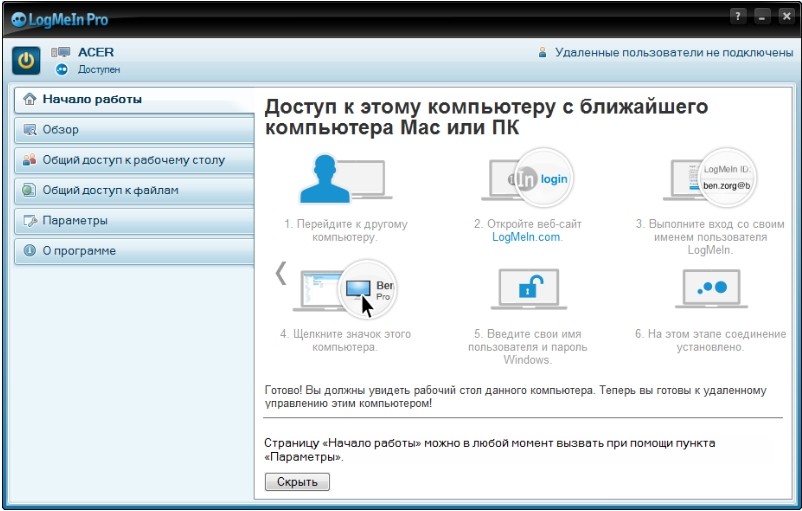

LogMeIn

Ещё одна утилитка для простого удаленного управления. Для работы не требует сложной и муторной настройки. А подключение и управление может идти через обычный браузер. Есть также возможность управлять компьютером с помощью специального приложения на телефоне.

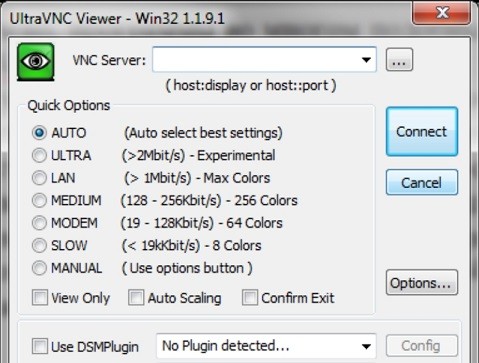

UltraVNC/RealVNC

Если вы не знаете как настроить удаленный рабочий стол в Linux, то данная программа создана специально для вас. Она использует специальный протокол RFB, который аналогично работает и в Windows. Для настройки подключения нужны права администратора, а также нужно настраивать брандмауэр.

Ammyy Admin

Бесплатная, нетребовательная к ресурсам и настройкам. Её совершенно не нужно устанавливать и работает из обычной портативной версии. Отличный вариант для небольшого офиса или даже дома.

Google Chrome

Данную функцию добавили совсем недавно, и работает она отлично. Инструкцию по настройке можете посмотреть тут.

Стеки

В настоящее время существет большое количество протоколов, которые предназначены для обеспечения связи, однако каждый из них выполняет собственные задачи. Несколько работающих одновременно протоколов выполняют следующие функции:

- Подготовку информации

- Ее передачу

- Прием информации

- Вспомогательные действия

Подобное разбиение на функции позволяет протоколам работать слаженно. Несколько протоколов, которые работают одновременно, в связке принято называть стеком. В большинстве современных протоколов уровни в стеке совпадают с уровнями основополгающей моделью OSI, которая была разработана и утверждена сертификационным комитетом ISO в 1984 году. Стек представляет собой некий конгломерат протоколов, являя собой единое целое. Стек делиться по алгоритмическим уровням. Каждый из этих уровней для выполнения своих задач использует собственный протокол. Для каждого уровня применим собственный набор правил. В соновном принято выделять три типа стеков:

- Прикладные. Такие протоколы работают на высшем уровне в соответствии с моделью OSI. Они обеспечивают обмен данными между OSI-уровнями.

- Сетевые. Эти протоколы обеспечивают поддержку сеансов связи между компьютерами. Фактически они являются гарантией качественной и надежной связи.

- Транспортные. Такие протоколы наиболее популярны, и занимаются предоставлением услуг связи. На деле они управляют маршрутизацией, маршрутизацией, проверкой ошибок, а также запросами на повторную передачу данных.

Протоколы можно добавлять, удалять и выборочно привязывать ко всем сетевым интерфейсам сервера. По умолчанию порядок привязки протоколов определяется последовательностью, в которой они были установлены. Но при этом администратор всегда может изменить этот порядок для отдельных интерфейсов, что делает процесс управления более гибким. Например, к одному интерфейсу могут быть привязаны протоколы TCP/IP и IPX/SPX с приоритетом протокола TCP/IP, a к другому — те же протоколы, но с приоритетом IPX/SPX. Кроме того, для отдельных сетевых интерфейсов, протоколов и их комбинации можно произвольно включать или отключать сетевые службы. Это позволяет администраторам легко создавать защищенные конфигурации сети (например, отключить все сетевые службы для общедоступных интерфейсов с прямым подключением к Интернету).

AeroAdmin

AeroAdmin — одна из программ для доступа на расстоянии. Дополнение бесплатно для коммерческого и некоммерческого пользования с существенными ограничениями. К лимитам относится время (17 часов подключения к одному устройству в месяц), количество соединений (2), отсутствие функции передачи файлов. Для безграничного пользования дополнением нужно приобрести платную версию.

- множество функций, которые делают пользование дополнением удобным;

- возможность отправки сообщений SOS (немедленное подключение к службе поддержки);

- опция дистанционной перезагрузки компьютера;

- отсутствие установки (ПО достаточно загрузить и запустить);

- приемлемые цены платных тарифов.

- производительность (долгая загрузка, обрывы соединения);

- ограниченный набор инструментов для общения.

AeroAdmin — ПО, которое предлагает широкий выбор функций за приемлемую цену. При этом бесплатный тариф также включает в себя базовые опции, нужные для дистанционного управления. Утилита подходит для постоянного пользования. Нечастое применение инструмента позволяет сэкономить на платном функционале.

Технология RDP: Remote Desktop Protocol

RDP (или протокол удаленного рабочего стола) стал спасением и помощником большинству пользователей операционной системы Windows от компании Microsoft. Не стоит бояться данной аббревиатуры и полагать, что ее понимание дано только технически подкованным людям. Все достаточно просто и доступно для рядового пользователя.

Данная технология позволяет человеку подключиться к удаленному рабочему столу так, будто он работает непосредственно на нужном компьютере.

При подключении по RDP протоколу пользователь использует привычную для него мышь и клавиатуру. На удаленном компьютере необходимо дать разрешение программе-клиенту RDP. Более никаких дополнительных программ не требуется.

Протоколы защиты на сетевом уровне

протокол IPSec

Главная задача протокола IPSec это реализация безопасности передачи информации по сетям IP. IPSec гарантирует:

- целостность — при передачи данные не будут искажены, дублированы и потеряны

- конфиденциальность — предотвращает от несанкционированного просмотра

- аутентичность отправителя

Доступность — протокол не реализует, это входит в задачу протоколов транспортного уровня TCP. Реализуемая защиты на сетевом уровне делает такую защиту невидимой для приложений. Протокол работает на основе криптографических технологий:

- обмен ключами с помощью алгоритма Диффи-Хеллмана

- криптография открытых ключей для подлинности двух сторон, что бы избежать атак типа «человек по середине» шифрование

- алгоритмы аутентификации на основе хеширования

Протокол IPSec имеет следующие компоненты:

- Компоненты ESP и АН, работают с заголовками и взаимодействуют с базами данных SAD и SPD для обозначения политики безопасности для данного пакета

- Компонент обмена ключевых данных IKE

- SPD — база данных политик безопасности

- SAD — хранит список безопасных ассоциаций SA для исходящей и входящей информации

Ядро протокола IPSec составляет 3 протокола: AH (протокол аутентифицирующего заголовка), ESP (протокол инкапсулирующей защиты) и IKE (протокол согласования параметров управления ключами и виртуального канала). Архитектура стека протоколов IPSec показана на рис.7.

Рисунок — 7, архитектура стека протоколов IPSec

Протокол АН ответственен только за реализацию аутентификации и целостности информации, в то время как протокол ESP и реализует функции АН и алгоритмы шифрования. Протоколы IKE, AH и ESP работают следующим образом.

С помощью протокола IKE создается логическое соединение между 2 точками, которое имеет название безопасная ассоциация SA. При реализации такого алгоритма, происходит аутентификация конечных точек линии, и выбираются параметры защиты информации. В рамках созданной безопасной ассоциации SA стартует протокол AH или ESP, которые реализуют нужную защиту и передачу данных.

Нижнй уровень архитектуры основан на домене интерпретации DOI. Протоколы AH и ESP основаны на модульной структуре, разрешая выбор пользователю относительно используемых алгоритмов шифрования и аутентификации. Именно DOI согласует все моменты, и адаптирует IPSec под выбор пользователя.

Формат заголовка пакета AH и ESP показаны на рис.8. Протокол АН защищает весь IP-пакет, кроме полей в Ip-заголовке и поля TTL и типа службы, которые могут модифицироваться при передаче в сети.

Рисунок — 8, формат заголовков AH и ESP

Протокол АН может работать в 2 режимах: транспортном и туннельном. Местоположение заголовка АН зависит от того, какой режим был задействован. В транспортном режиме заголовок исходного IP-пакета становится внешним заголовком, затем уже заголовок АН. В таком режиме IP-адрес адресата/адресанта читабелен третьим лицам. В туннельном режиме в качестве заголовка внешнего IP-пакета создается новый заголовок. Это видно на рис.9. Также на рис.10 можно увидеть 2 режима работы протокола ESP. Более подробно об этих протоколах реализации протокола IPSec можно прочитать, к примеру в работе Шаньгина В.Ф. — «Защита информации в компьютерных системах и сетях».

Рисунок — 9, режимы применения заголовка АН

Рисунок — 10, режимы применения ESP

IPSec разрешает защитить сеть от множества сетевых атак, откидывая чужие пакеты до того, как они дойдут к уровню IP на узле. На узел могут войти те пакеты, которые приходят от аутентифицированных пользователей.

В чем разница между RDP и VPS?

RDP предлагает возможность удаленного просмотра и ввода данных через сетевые интерфейсы для программ на базе Windows, в то время как VPS — это виртуальная машина, которая может использоваться для размещения файлов, а поскольку VPS работает с собственной ОС, вы можете получить доступ к рабочему столу ее ОС Windows с помощью RDP. Если вам нужен общий сервер с высокой конфигурацией, без обязательного предоставления доступа администратора, вам следует рассмотреть возможность использования RDP.

Мы собираемся сравнить Citrix с RDS (сервисами на основе RDP) по нескольким аспектам.

Microsoft Remote Assistance

Но для удаленного доступа к компьютеру пользователям вовсе не обязательно скачивать какие-то дополнительные программы. Все эти возможности уже «зашиты» в саму операционную систему Windows.

Встроенная в Windows утилита «Удаленный помощник» хотя и не дает возможности обмениваться файлами, но прекрасно справляется с дистанционным управлением компьютером. Для ее запуска на сервере достаточно щелкнуть правой кнопкой мыши по меню пуск и выполнить команду «MsrA» от имени администратора.