Если вас хакнули… Жизнь после взлома, часть первая

Это все-таки случилось… Скорее всего вы прочитали об этом на своей любимой домашней страничке, которую теперь в таком испохабленном состоянии стыдно кому-либо показать. А может быть, вам позвонил неизвестный и сообщил это неприятное известие по телефону, причем АОН вместо номера собеседника выдавал что то непонятное — то ли меняющиеся цены на Нью-Йоркской бирже, то ли расстояние от Земли до Марса, а может и функцию половой активности сусликов в Каракумской пустыне. Может быть, вы прочли это в полученном сегодня электронном письме, наряду со всяким рекламным и религиозным мусором… Хотя не исключено, что вы и сами догадались об этом: ВАС ХАКНУЛИ.

| Статья предназначена для рядовых юзеров, не являющихся специалистами в области компьютерной безопасности, но волею судьбы ставших мишенью компьютерной атаки, а также тех, кто не хочет пополнить собой список жертв хакеров. |

Как вычислить хакера

Вычислить хакера – значит определить его реальный IP (сетевой адрес). Сразу следует отметить, что на практике сделать это очень трудно. Хакер, имеющий хотя бы небольшой опыт, всегда принимает меры к скрытию своего истинного ip, поэтому поиск обычно заканчивается ничем. Но часто попытки получить доступ к чужому компьютеру осуществляют новички, их вычислить достаточно просто.

- Как вычислить хакера

- Как вычислить взломщика

- Как поймать хакера

О том, что ваш компьютер взломали или пытаются взломать, могут свидетельствовать самые разные признаки, их подробное описание вы можете найти в интернете. Рассмотрим несколько вариантов действий в том случае, если вы заметили признаки проникновения на ваш компьютер.

Откройте командную строку, наберите команду «netstat –aon» (без кавычек). Вы увидите список текущих подключений. Предположим, что вы видите установленное соединение по какому-то порту, который не использует ни одна «легальная» программа. Значит, велика вероятность, что на вашем компьютере присутствует серверная часть бэкдора – троянской программы, позволяющей удаленно управлять вашим компьютером.

О наличии соединения свидетельствует строка ESTABLISHED. В том случае, если соединения нет и троян прослушивает порт, ожидая соединения, в графе «Состояние» будет стоять LISTENING. При установленном соединении в графе «Внешний адрес» вы увидите ip подключенного компьютера.

Чтобы получить информацию о данном сетевом адресе, воспользуйтесь каким-либо из соответствующих сетевых сервисов. Например, этим: http://www.all-nettools.com/toolbox/smart-whois.php.

Введите интересующий вас ip в поле формы, нажмите кнопку «Submit». Если в полученной информации будет указано, что данный сетевой адрес принадлежит к диапазону адресов (он будет указан) такого-то провайдера, то есть вероятность, что вам удалось вычислить хакера.

Но в большинстве случаев в подобной ситуации вам удастся дойти лишь до прокси-сервера, на этом поиски обрываются – хозяева сервера вряд ли выдадут вам информацию о том, кто пользовался их сервисом. Хотя попытаться ее получить можно, написав уважительное письмо и указав причину обращения.

Даже если вам удалось найти ip, принадлежащий конкретному человеку, это еще ничего не значит. Вполне возможно, что компьютер этого пользователя тоже взломан и используется хакером в качестве промежуточного звена.

Возможна ситуация, при которой брандмауэр сообщает о том, что некая присутствующая на вашем компьютере программа пытается выйти в интернет. Велика вероятность, что на ваш компьютер попала троянская программа, собирающая конфиденциальные данные и отправляющая их на некий почтовый адрес.

В этом случае вы можете попытаться исследовать троянскую программу, определив, куда именно она шлет отчеты. Для исследования применяется целый комплекс инструментов: виртуальные машины, анализаторы трафика, мониторы реестра, анализаторы PE файлов и другие. В интернете вы найдете подробные статьи на эту тему.

Одним из простых способов проникновения на чужие компьютеры является использование программы Radmin. Многие пользователи, установив эту программу, забывают сменить установленный по умолчанию пароль. Хакер, сканируя сеть на открытый порт 4899, находит подобные компьютеры и взламывает их посредством перебора паролей.

Если ваш компьютер оказался взломан через radmin, отследите ip подключенного компьютера, после чего смените на программе пароль. Не используйте старые версии этой программы, в которых для входа используется только пароль, они наиболее уязвимы.

Как бы хорошо не был защищен ваш компьютер, опытный хакер всегда имеет шанс проникнуть на него. Поэтому никогда не храните в открытом виде конфиденциальные данные, лучше создайте архив с этими данными и установите на него пароль. Не работайте без брандмауэра и антивируса. Используя эти нехитрые правила, вы сведете к минимуму последствия проникновения на ваш компьютер.

Компьютер выходит из-под контроля

Наблюдаете, как двигается под контролем курсор мыши, набираются символы, запускаются программы на экране компьютера без Вашего участия, он однозначно управляется злоумышленником дистанционно через бэкдор установленный в системе.

Подобный вид взлома не является самым распространенным, однако весьма серьезный и несет за собой большие потери и будет лучше знать о его существовании, и способе защиты. Что можно сделать для безопасности?

Не торопитесь паниковать и каким-либо образом мешать хакеру — наблюдайте. Посмотрите за тем, что представляет для него интерес, куда он заходит, что нажимает и запускает. Когда станет слишком «жарко» отключите интернет или компьютер от сети. Впоследствии:

- вспомните о том, что запускали и скачивали на свое устройство — удалите это;

- смените пароли от аккаунтов, которые являются для Вас особенно важными и ценными (электронная почта, банковские ресурсы, социальные сети и т.д.);

- лучшим вариантом будет — полная переустановка системы.

Можете ли вы определить, был ли ваш роутер взломан?

Вы замечаете неизвестные IP-адреса в своей сети

Если вы вошли в интерфейс своего маршрутизатора, вам следует регулярно проверять список IP-адресов, используемых в вашей сети. Если вы видите неизвестный адрес (особенно иностранный), это, скорее всего, будет означать, что хакер получил доступ к вашему маршрутизатору.

«Как мне избежать взлома?»

Вот наши 9 советов, как держать хакеров в страхе:

- Своевременно обновляйте свою систему и антивирусное программное обеспечение.

- Избегайте сомнительных веб-сайтов.

- Не открывайте подозрительные электронные письма.

- Никогда не переходите по ненадежным ссылкам.

- Сканируйте вложения электронной почты / загруженные файлы перед их открытием.

- Используйте несколько паролей.

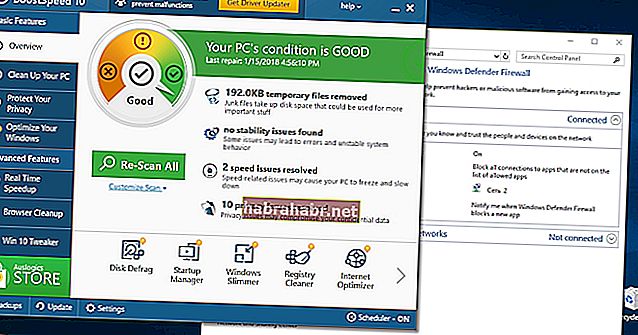

- Регулярно проверяйте систему.

- Защитите свои конфиденциальные данные (Auslogics BoostSpeed поможет защитить вашу конфиденциальность).

- Будьте бдительны.