Локальная политика безопасности. Часть 1: Введение

В предыдущих моих статьях о групповых политиках было рассказано о принципах работы оснастки «Редактор локальной групповой политики». Рассматривались некоторые узлы текущей оснастки, а также функционал множественной групповой политики. Начиная с этой статьи, вы сможете узнать об управлении параметрами безопасности на локальном компьютере, а также в доменной среде. В наше время обеспечение безопасности является неотъемлемой частью работы как для системных администраторов в крупных и даже мелких предприятиях, так и для домашних пользователей, перед которыми стоит задача настройки компьютера. Неопытные администраторы и домашние пользователи могут посчитать, что после установки антивируса и брандмауэра их операционные системы надежно защищены, но это не совсем так. Конечно, эти компьютеры будут защищены от множества атак, но что же спасет их от человеческого фактора? Сейчас возможности операционных систем по обеспечению безопасности очень велики. Существуют тысячи параметров безопасности, которые обеспечивают работу служб, сетевую безопасность, ограничение доступа к определенным ключам и параметрам системного реестра, управление агентами восстановления данных шифрования дисков BitLocker, управление доступом к приложениям и многое, многое другое.

В связи с большим числом параметров безопасности операционных систем Windows Server 2008 R2 и Windows 7, невозможно настроить все компьютеры, используя один и тот же набор параметров. В статье «Настройки групповых политик контроля учетных записей в Windows 7» были рассмотрены методы тонкой настройки контроля учетных записей операционных систем Windows, и это только малая часть того, что вы можете сделать при помощи политик безопасности. В цикле статей по локальным политикам безопасности я постараюсь рассмотреть как можно больше механизмов обеспечения безопасности с примерами, которые могут вам помочь в дальнейшей работе.

Особенности настроек Security Policy на локальном компьютере

Следует напомнить, что все действия, проводимые здесь, выполнялись под учётным аккаунтом, входящим в администраторскую группу (Windows XP, «Семёрка») на локальном компьютере или в группу «Domen Administrators» (Windows Сервер 2008), в подсоединённом к доменной сети узле.

Чтобы выполнить этот пример необходимо сначала присвоить гостевому учётному аккаунту другое имя. Для этого выполняем следующие действия.

- Открывается консольное приложение «Local Security Politics» или выполняется переход в узел «Security Parameters» консоли «Local Group Politics Editor»;

- Переходим в раздел «Local Politics», а потом — в «Security Parameters»;

- Двойным нажатием на кнопку мышки открываем «User’s accounts: Rename guest user account»;

- В поле ввода прописываем Гостевая запись и нажимаем ОК.

- Компьютер нужно перезагрузить. (В Windows XP для этого нужно нажать на Завершение работы и нажать на Restart).

Заново включив комп, проверяем использование Security Policy к вашей ЭВМ. Для этого открывается Control Panel и в окне «User’s Accounts» переходим по ссылке «Другой учётный аккаунт. Управление». В открытом окне можно будет увидеть список всех учётных записей вашей локальной машины, куда входит и переименованный гостевой пользовательский учётный аккаунт.

Секреты Windows 7

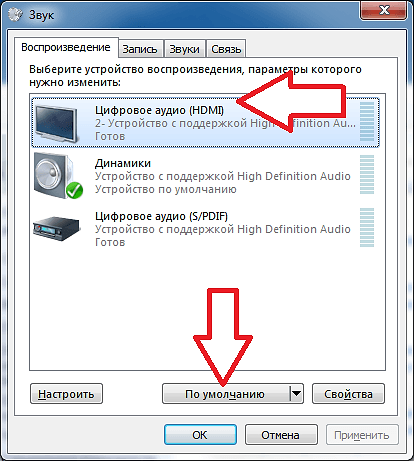

Локальная политика безопасности – это оснастка консоли управления, позволяющая устанавливать различные системные параметры безопасности. Данная оснастка также является частью групповой политики.

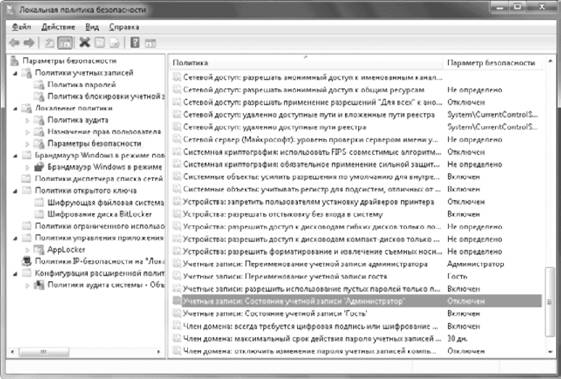

Для запуска этой оснастки откройте Панель управления, в категории Система и безопасность щелкните на ссылке Администрирование, после этого дважды щелкните на значке Локальная политика безопасности и подтвердите ваши действия в окне UAC (если оно появится). Все доступные административные параметры разделены на несколько групп (рис. 11.30).

Рис. 11.30. Локальная политика безопасности

Наиболее актуальные параметры безопасности собраны в разделе Локальные политики.

• Политика аудита. Здесь вы можете определить, какие события будут записываться в журнал безопасности. Для включения аудита дважды щелкните на нужном событии и в появившемся окне установите нужные флажки: Успех – для занесения в журнал удачных попыток, Отказ – для фиксации неудачных попыток выбранного действия.

• Назначение прав пользователя. В этой категории имеется довольно обширный список параметров, определяющих, что можно и что нельзя делать на компьютере отдельным пользователям и группам. Например, вы можете указать, каким пользователям разрешить локальный вход, а каким – доступ по сети, кто может выполнять завершение работы или изменять системное время.

• Параметры безопасности. Здесь собраны различные административные параметры, определяющие поведение системы при входе в нее, доступе к компьютеру из сети, работе с устройствами и др.

Внимание!

Не изменяйте параметры безопасности без особой необходимости, поскольку это может вызвать проблемы в работе системы. В большинстве случаев для настройки безопасности достаточно стандартных средств: использования различных типов учетных записей, разрешений NTFS и родительского контроля (см. гл. 10).

Как настроить локальную политику безопасности

Для защиты информации в компьютере обычно используют программы-файерволлы. Однако в OS Windows существуют правила настройки рабочей среды для повышения безопасности. Эти правила называются политиками безопасности. Если их правильно использовать, риск взлома системы существенно снижается.

- Как настроить локальную политику безопасности

- Как запустить групповую политику

- Как запретить пользователю установку программ

Если на вашем компьютере установлена Windows XP, из меню «Пуск» откройте «Программы», затем «Администрирование». Выбирайте оснастку «Локальная политика безопасности». Вам нужно будет настроить политику учетных записей и локальные политики, чтобы предотвратить несанкционированный доступ к компьютеру.

Раскройте значок «Политика паролей». В правой части экрана в разделе «Политика» отобразится список параметров, которые вы можете изменить. Чтобы усложнить злоумышленникам задачу подбора пароля на вход в систему, включите параметр «Пароль должен отвечать требованиям сложности».

Щелкните правой клавишей мыши по пункту и выбирайте команду «Свойства». Во вкладке «Параметр локальной безопасности» переведите переключатель в положение «Включен». Чтобы узнать, какие требования будут предъявляться к паролю, перейдите во вкладку «Объяснение параметра».

В принципе, методом перебора можно раскрыть любой код – вопрос в том, сколько времени это займет. Если пароль на вход будет время от времени меняться, шансы хакеров взломать систему существенно снизятся. Используйте параметр «Максимальный срок действия пароля». Если установить этот параметр на 0, код будет действовать неограниченное время. Срок действия можно установить от 1 дня до 999. Разумно менять пароль раз в месяц.

Чтобы предотвратить постоянное использование одного и того же кода, применяйте параметр «Требовать неповторимости паролей». Значение его может быть от 1 до 24. Он определяет количество паролей, привязанных к определенной учетной записи.

Однако, если пользователям не хочется все время запоминать новые пароли, они могут возвращать старый код. Чтобы этому помешать, используйте параметр «Минимальный срок действия пароля». Установите срок, в течение которого будет действовать установленный пароль. Если значение параметра равно 0, изменить код можно будет сразу же.

Раскройте пункт «Политика блокировки учетных записей». В параметре «Пороговое значение блокировки» вы можете задать количество попыток ввести пароль на вход. Используя значения «Блокировка учетной записи…» и «Сброс счетчика блокировки…», определите, через какое время пользователь сможет повторить попытку войти в систему.

Если информация критически важна, можно установить снятие блокировки вручную администратором сети. Для этого установите для параметра «Блокировка учетной записи…» значение 0.

В группе «Локальные политики» используйте пункт «Назначение прав пользователя», чтобы определить возможность группам участников самостоятельно совершать действия, которые могут повлиять на безопасность компьютера.

Активируйте пункт «Параметры безопасности». Здесь вы можете разрешить или запретить использование съемных носителей и дисководов разным группам пользователей, доступ к информации учетной записи «Гость», установку драйверов и ПО, и т.д.

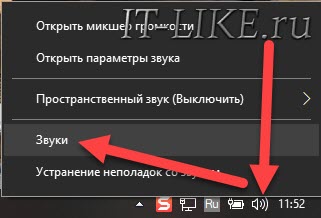

Чтобы запустить политики безопасности в Windows 7, клавишами Win+R вызывайте диалог «Выполнить». В строку открыть введите команду secpol.msc. Можно поступить по-другому. Из меню «Пуск» вызывайте строку поиска и введите «Локальная политика безопасности».

С помощью приложения Выполнить

Нажмите на клавиатуре сразу две клавиши WIN+R.

Открыть редактор локальной политики безопасности командой secpol.msc

Впишите в открывшееся окно команду secpol.msc и нажмите ОК.