Подборка бесплатных программ для мониторинга сети и серверов

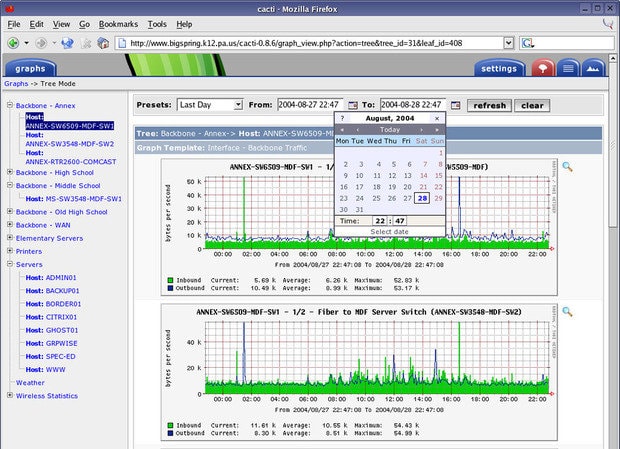

Сначала был MRTG (Multi Router Traffic Grapher) — программа для организации сервиса мониторинга сети и измерения данных с течением времени. Еще в 1990-х, его автор Тобиас Отикер (Tobias Oetiker) счел нужным написать простой инструмент для построения графиков, использующий кольцевую базу данных, изначально используемый для отображения пропускной способности маршрутизатора в локальной сети. Так MRTG породил RRDTool, набор утилит для работы с RRD (Round-robin Database, кольцевой базой данных), позволяющий хранить, обрабатывать и графически отображать динамическую информацию, такую как сетевой трафик, загрузка процессора, температура и так далее. Сейчас RRDTool используется в огромном количестве инструментов с открытым исходным кодом. Cacti — это современный флагман среди программного обеспечения с открытым исходным кодом в области графического представления сети, и он выводит принципы MRTG на принципиально новый уровень.

От использования диска до скорости вентилятора в источнике питания, если показатель можно отслеживать, Cacti сможет отобразить его и сделать эти данные легкодоступными.

Cacti — это бесплатная программа, входящее в LAMP-набор серверного программного обеспечения, которое предоставляет стандартизированную программную платформу для построения графиков на основе практически любых статистических данных. Если какое-либо устройство или сервис возвращает числовые данные, то они, скорее всего, могут быть интегрированы в Cacti. Существуют шаблоны для мониторинга широкого спектра оборудования — от Linux- и Windows-серверов до маршрутизаторов и коммутаторов Cisco, — в основном все, что общается на SNMP (Simple Network Management Protocol, простой протокол сетевого управления). Существуют также коллекции шаблонов от сторонних разработчиков, которые еще больше расширяют и без того огромный список совместимых с Cacti аппаратных средств и программного обеспечения.

Несмотря на то, что стандартным методом сбора данных Cacti является протокол SNMP, также для этого могут быть использованы сценарии на Perl или PHP. Фреймворк программной системы умело разделяет на дискретные экземпляры сбор данных и их графическое отображение, что позволяет с легкостью повторно обрабатывать и реорганизовывать существующие данные для различных визуальных представлений. Кроме того, вы можете выбрать определенные временные рамки и отдельные части графиков просто кликнув на них и перетащив.

Так, например, вы можете быстро просмотреть данные за несколько прошлых лет, чтобы понять, является ли текущее поведение сетевого оборудования или сервера аномальным, или подобные показатели появляются регулярно. А используя Network Weathermap, PHP-плагин для Cacti, вы без чрезмерных усилий сможете создавать карты вашей сети в реальном времени, показывающие загруженность каналов связи между сетевыми устройствами, реализуемые с помощью графиков, которые появляются при наведении указателя мыши на изображение сетевого канала. Многие организации, использующие Cacti, выводят эти карты в круглосуточном режиме на 42-дюймовые ЖК-мониторы, установленные на стене, позволяя ИТ-специалистам мгновенно отслеживать информацию о загруженности сети и состоянии канала.

Таким образом, Cacti — это инструментарий с обширными возможностями для графического отображения и анализа тенденций производительности сети, который можно использовать для мониторинга практически любой контролируемой метрики, представляемой в виде графика. Данное решение также поддерживает практически безграничные возможности для настройки, что может сделать его чересчур сложным при определенных применениях.

Advanced IP Scanner 2.5.3646

Версия 2.5.3646, 25 июня 2018 г.

- ряд улучшений и исправлений.

Мощная бесплатная программа, которая может помочь просканировать локальную сеть и обнаружить все устройства, которые входят в неё, даже если они не отображаются в сетевом окружении.

Повседневная работа компьютерщика уже не раз подбрасывала нетривиальные задачи, которые приходилось решать тем или иным способом. И вот – очередной случай.

У меня есть давний друг, а с недавних пор ещё и коллега, Алексей, который трудится в соседней конторе на аналогичной с моей должности. В его ведении находится локальная сеть побольше моей и периодически некоторые из её компьютеров пропадают из Сетевого окружения. Причём, что интересно, ни перезагрузка роутеров, ни самих ПК на возобновление их видимости не оказывают влияния.

Казалось бы, на лицо физический обрыв «сетки», но при этом «невидимые» компьютеры прекрасно пингуются через Командную строку и к ним даже можно получить прямой доступ по IP-адресу! Перепробовав все известные способы с очисткой DNS-кеша и физическими перезагрузками, я так и ушёл, ничего толкового не предложив. Правда, через пару часиков Алексей всё же нашёл выход из ситуации. Таким выходом оказалась программа Advanced IP Scanner, о которой и пойдёт сегодня речь.

Сканирование портов

ледующий тип сетевого сканирования сканирование портов. Механизм сканирования портов основан на попытке пробного подключения к портам TCP и UDP исследуемого компьютера с целью определения запущенных служб и соответствующих им портов. Обслуживаемые порты могут находиться в открытом состоянии или в режиме ожидания запроса. Определение портов, находящихся в режиме ожидания, позволяет выяснить тип используемой операционной системы, а также запущенные на компьютере приложения.

Существует сравнительно много способов сканирования портов, но для систем Windows наиболее часто встречаются следующие:

- TCP-сканирование подключением (TCP connect scan);

- TCP-сканирование с помощью сообщений SYN (TCP SYN scan);

- TCP нуль-сканирование (TCP Null sсan);

- TCP-сканирование с помощью сообщений ACK (TCP ACK scan);

- UDP-сканирование (UDP scan).

Метод TCP-сканирования подключением (TCP connect scan) заключается в попытке подключения по протоколу TCP к нужному порту с прохождением полной процедуры согласования параметров соединения (процедура handshake), заключающейся в обмене служебными сообщениями (SYN, SYN/ACK, ACK) между узлами сети.

В методе TCP-сканирования с помощью сообщений SYN (TCP SYN scan) полного подключения к порту не происходит. Исследуемому порту посылается сообщение SYN, и если в ответ приходит сообщение SYN/ACK, то это означает, что порт находится в режиме прослушивания. Данный метод сканирования портов является более скрытым в сравнении с методом сканирования с полным подключением.

В методе TCP-нуль-сканирования (TCP Null sсan) осуществляется отправка пакетов с отключенными флагами. Исследуемый узел в ответ должен отправить сообщение RST для всех закрытых портов.

Метод TCP-сканирования с помощью сообщений ACK (TCP ACK scan) позволяет установить набор правил, используемых брандмауэром, и выяснить, выполняет ли брандмауэр расширенную фильтрацию пакетов.

Метод UDP-сканирования заключается в отправке пакетов по протоколу UDP. Если в ответ поступает сообщение, что порт недоступен, то это значит, что порт закрыт. При отсутствии такого ответа можно предположить, что порт открыт. Стоит отметить, что протокол UDP не гарантирует доставки сообщений, поэтому данный метод сканирования не очень надежен. Кроме того, UDP-сканирование процесс очень медленный, в связи с чем к такого рода сканированию прибегают крайне редко.

Защита от сканирования портов

Вряд ли удастся помешать кому-либо предпринять попытку сканирования портов на вашем компьютере. Однако вполне возможно зафиксировать сам факт сканирования и свести к минимуму возможные последствия. Для этого целесообразно соответствующим образом настроить брандмауэр и отключить все неиспользуемые службы. Настройка брандмауэра заключается в том, чтобы закрыть все неиспользуемые порты. Кроме того, все аппаратные и программные брандмауэры поддерживают режим обнаружения попыток сканирования портов, поэтому не стоит пренебрегать этой возможностью.

NetResView

18 сентября, 2020 0

NetResView – небольшая бесплатная программа, которая отображает список всех сетевых ресурсов (компьютеры, общедоступные диски и принтера) в локальной сети. Данная программа показывает сетевые ресурсы из… Скачать

SoftPerfect Network Scanner 6.1.5

Название: SoftPerfect Network Scanner 6.1.5 Размер: 3,45 mb Разработчик: SoftPerfect Research Операционка: Windows 10, 8, 7, Vista, XP Язык интерфейса: Eng Дата: 15-06-2016, 00:52

SoftPerfect Network Scanner — полезная и мощная программа, которая представляет собой сканер с различными функциями. Имеется возможность пинговать ПК которые размещены в локальной сети, а также производить подключение папок для общего использования. Интерфейс программы предельно простой и.

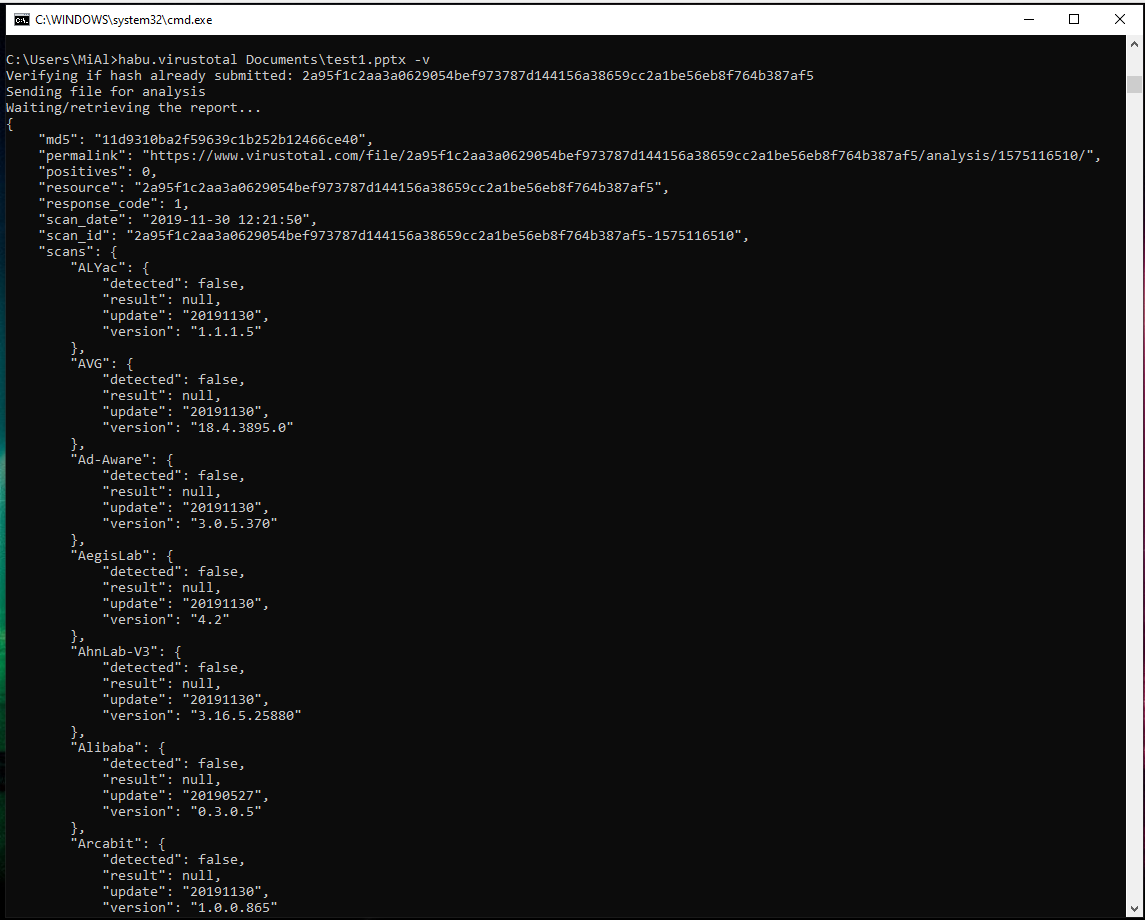

Проверка по всем антивирусом в Windows

С помощью сервиса Virustotal можно проверить один файл сразу множеством антивирусов. Вы можете делать такую проверку прямо в командной строке Windows, используя утилиту habu.virustotal.

Программа habu.virustotal работает следующим образом: для указанного файла она вычисляет хеш и, без отправки файла, делает запрос, имеется ли в Virustotal отчёт о проверке файла с такой контрольной суммой. Если имеется готовый отчёт, то программа загружает его. Если отчёта нет, то программа отправляет подозрительный файл на Virustotal и ожидает получение отчёта.

Для использования habu.virustotal нужно получить API ключ Virustotal — это бесплатный ключ, его достаточно получить один раз и после этого можно пользоваться без ограничений.

- Для получения API ключа Virustotal откройте страницу https://www.virustotal.com/gui/join-us и выполните регистрацию (включая верификацию email адреса).

- Войдите в ваш аккаунт и перейдите на страницу https://www.virustotal.com/gui/user/YourUsername/apikey

- Найдите раздел «API key«.

- Сохраните ваш API ключ.

Для использования habu.virustotal, нужно сначала сохранить в конфигурацию полученный ключ, это делается командой вида:

Для проверки выполните:

Вместо ключа там будут звёздочки — это нормально.

Теперь вы можете проверить любой файл в командной строке, запустив утилиту следующим образом:

К примеру для проверки файла Documentstest1.pptx с подробным выводом (-v):

В полученной информации в первую очередь обратите внимание на строку:

В ней показано, сколько антивирусов считают, что присланный файл является вредоносной программой.

Далее идёт информация по результатам сканирования каждым антивирусом.

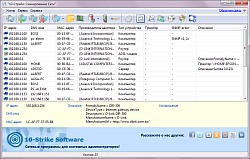

Сканирование сети на ip адреса

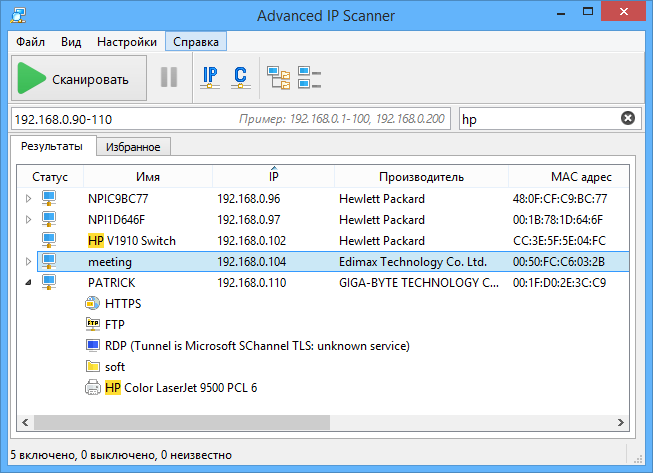

После установки программы мы щелкаем по значку «Advanced IP Scanner».

В результате запуска мы видим, как откроется рабочее окно программы.

Далее все просто: нажимаем на кнопку «IP» (определяет подсеть этого компьютера), после чего нажимаем на кнопку «Сканировать» и через несколько минут видим результат.

Как видите, сканирование нам показало не только IP оборудования, но также имя производителя и mac адреса — то есть полную информацию о сети.

Но не всегда у нас бывает доступ к компьютерам локальной сети: в таком случае приходится пользоваться смартфоном, в моем случае это смартфон на базе андроид. Скачиваем программу сетевого сканера (например, у меня Network IP scanner). И после запуска нажимаем кнопку сканирования сети: как правило, через несколько минут видим результат сканирования сети на ip адреса.

Добавлено Июнь 28, 2017 в 08:29

Команда «arp -a» показала локальный адрес контроллера домена, адрес локальной машины на которой выполнялась команда и адрес основного шлюза. А ещё три десятка компов этой локальной сети почему-то остались не замечены…

Добавлено Июль 1, 2017 в 12:53

Первое, что сразу хочется уточнить – были ли эти 30 компьютеров активны в момент сканирования?

А также:

- компьютеры получают адреса автоматически?

- находятся ли компьютеры в одной «группе»?

- компьютеры в разных подсетях или нет?

- включено ли сетевое обнаружение?

- отключен ли фаервол?

- есть ли один известный ip адрес из этих 30, если да то пробовали пропинговать его?

- пробовали просканировать диапазон возможных адресов командами «pings» или «$ nmap»?

- пробовали воспользоваться сторонними сканерами, Advanced IP Scanner к примеру?

Возможно, вам будут полезны следующие примеры:

arp -a — отобразить все записи таблицы ARP.

arp -a 192.168.0.9 — отобразить запись, соответствующую IP-адресу 192.168.0.9

arp -a 192.168.1.158 -N 192.168.1.1 — отобразить таблицу ARP для адреса 192.168.1.158 на сетевом интерфейсе 192.168.1.1

arp -a -N 10.164.250.148 — отобразить все записи таблицы ARP на сетевом интерфейсе 10.164.250.148 .

arp -s 192.168.0.1 00-22-15-15-88-15 — добавить в таблицу ARP статическую запись, задающую соответствие IP — адреса 192.168.0.1 и MAC-адреса 00-22-15-15-88-15

arp -s 192.168.0.1 00-22-15-15-88-15 192.168.0.56 — то же самое, что и в предыдущем случае, но с указанием сетевого интерфейса, для которого выполняется добавление статической записи.

arp -d 192.168.1.1 192.168.1.56 удаление записи из таблицы ARP для IP-адреса 192.168.1.1 на сетевом интерфейсе 192.168.1.56

arp -d * — полная очистка таблицы ARP. Аналогично — arp -d без параметров. Если имеется несколько сетевых интерфейсов, то очистка может быть выполнена только для одного из них — arp -d * 192.168.0.56.

- Быстрый многопоточный сканер открытых TCP-портов!

- Просканируйте сеть и найдите устройства.

- Определите IP- и MAC-адреса.

- Удаленное включение, выключение и перезагрузка ПК.

- Получение информации с ПК по сети администратором.

Эта бесплатная программа позволяет просканировать локальную сеть, обнаружить активные хосты, компьютеры, сервера и прочие устройства, определить их MAC- и IP-адреса. В утилиту встроен многопоточный сканер IP-адресов и TCP-портов в сети, так что поиск сетевых устройств не займет много времени.

Как узнать какой IP-адрес получило устройство, подключенное к сети? Это может быть планшет или телевизор в домашней wifi-сети, а может быть корпоративная сеть с сотнями различных устройств. В любом случае этот инструмент позволит провести сканирование сети, обнаружить устройства и отобразить их адреса (IP, MAC, DNS, WINS).

Поддерживается сканирование одного или нескольких диапазонов IP-адресов и множество протоколов для обнаружения сетевых устройств (ICMP пинг, поиск открытых TCP-портов, NetBios, SNMP, UPnP, . ). После завершения процесса поиска хостов в сети у вас будет возможность выгрузить список обнаруженных адресов устройств в файл или скопировать в буфер обмена.

Скачайте бесплатную программу-сканер портов сейчас и используйте, когда возникнет потребность!

Поддерживаются ОС Windows XP/Vista/7/8.1/10; Server 2003/2008/2012/2016/2019.

45 миллионов пользователей выбирают

бесплатный Advanced IP Scanner.

Графические способы поиска всех занятых lP-адресов в локалке

Для Windows

Для операционной системы Windows есть очень много программ: начиная от маленьких сканеров как Advanced IP Scanner, до больших сетевых сканеров угроз безопасности таких как XSpider. Последний для нашей задачи хоть и подходит, но его функционал избыточен и сетевой сканер в нем – это малая и не основная часть.

Для простого поиска всех адресов в сети нужно использовать Advanced IP Scanner от компании Radmin. Это бесплатный инструмент, который Вам поможет в поиске используемых IP-адресов.

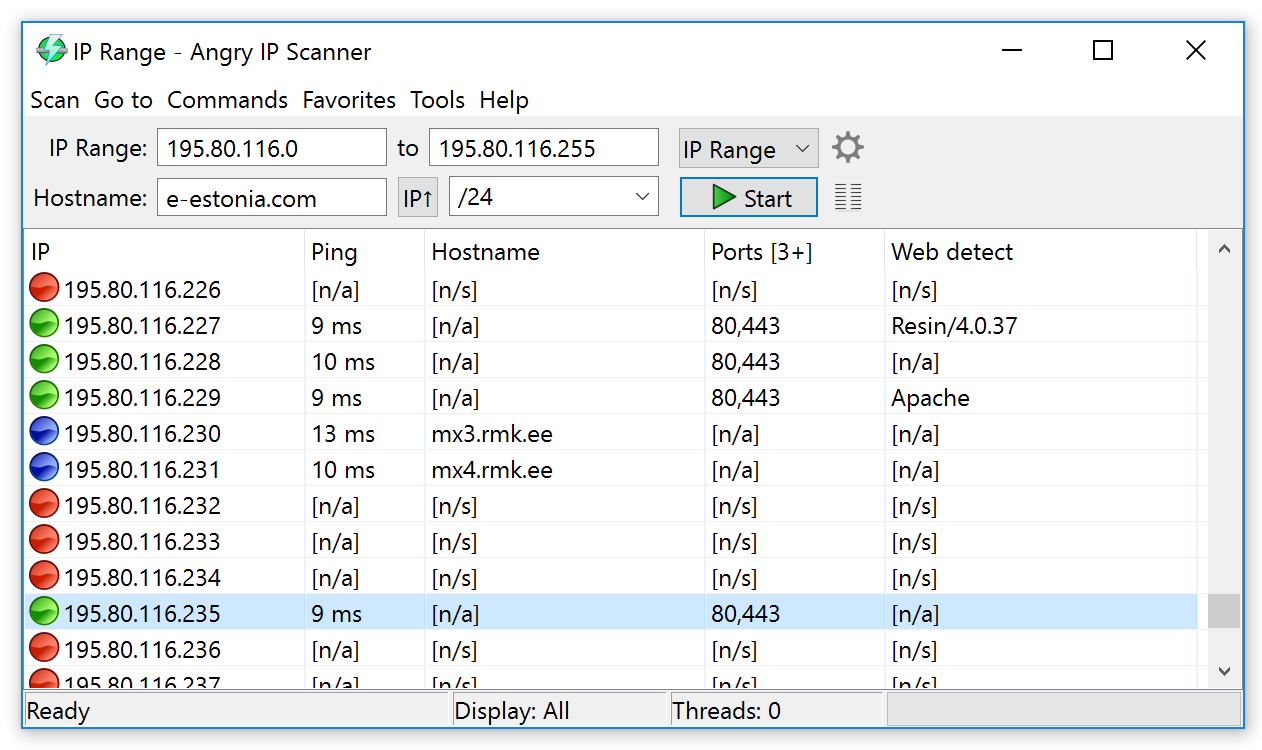

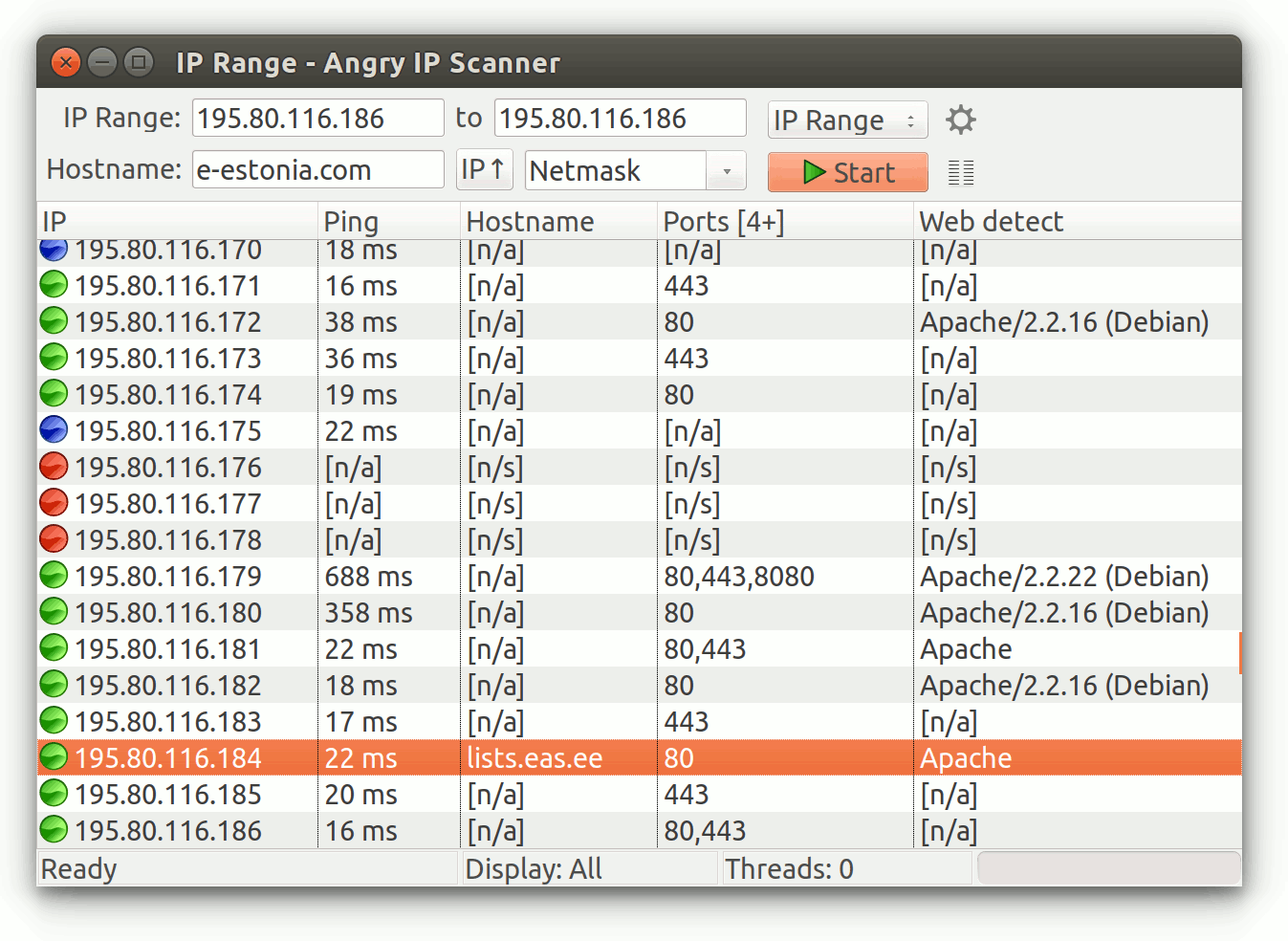

Вы также можете воспользоваться Angry IP Scanner Версия этой программы есть и для Linux и для Windows.

Есть еще много аналогов, к примеру LanScope, Network Scanner от LizardSystems и т.д.

Для Linux Mint, Ubuntu и Debian

Для Linux есть графический сканер Angry IP Scanner.

И еще есть Nmap с графической оболочкой Zenmap, о котором речь пойдет ниже.

Intruder

Not exactly IP Scanner but known as a network vulnerability scanner.

When it comes to security, a basic solution will not cut it. Intruder’s network vulnerability scanner is a powerful tool that is trusted by over 1,500 companies across the world. It’s able to find 10,000+ vulnerabilities, but its biggest USP is that it also helps you to reduce your external attack surface.

What this means is that as well as running continuous and thorough checks of your network, and discovering vulnerabilities as soon as they are released, it prioritizes exposures on your internet-facing systems to help you to tackle the biggest threats first.

It’s impossible to list all the vulnerabilities that Intruder could find lurking in your systems, they include configuration issues, missing patches, application bugs, encryption weaknesses, and more, but thanks to its seamless integration with tools such as Jira, Zapier, Microsoft Teams, and Slack, you can ensure your developers get the info they need to resolve these issues quickly.

With AWS, GCP, and Azure cloud connectors, technical teams can automatically synchronize their cloud IPs and hostnames to stay on top of their infrastructure.

Intruder offers a 30-day free trial of its network vulnerability scanner, which you can try here.

Conclusion

I hope the above gives you an idea about network IP scanner tools and helps you to manage them better. Need something to check quickly the open ports? Check out the online port scanner.