Кто такие хакеры и как защититься от них

Любой компьютер, подключенный к Интернету, может потенциально стать жертвой хакеров и подвергнуться атаке с их стороны. Хакеры и злоумышленники постоянно «бродят» по сети, ища уязвимые места для взлома компьютерных систем. Хакер может украсть просто какую-нибудь небольшую часть информации с вашего ПК, чтобы причинить вам серьезный вред. Худшее, что вы можете сделать — это просто считать, что ваш компьютер и сам по себе надежно защищен.

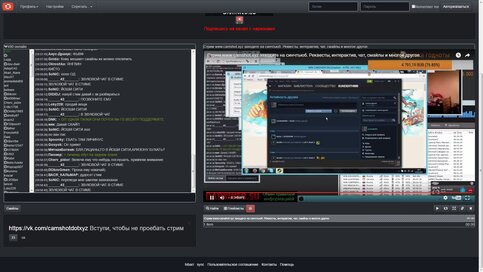

Стример устраивает травлю своих жертв в соцсетях совместно со зрителями

В своих трансляциях хакер рассказал, что зарабатывает на взломах, а стримы проводит ради развлечения. Однако он ведет сбор пожертвований и обещает за 15 тысяч рублей включить собственную веб-камеру.

Для удаленного подключения к компьютерам жертв стример использует программу подключения LuminosityLink, его жертвы не получают уведомления о том, что к ним кто-то пытается посоединиться – все происходит совершенно незаметно. При этом у большинства людей подвергшихся атаке, установлена утилита для скачивания torrent-файлов MediaGet.

Руководитель отдела тестирования на проникновение компании Positive Technologies Дмитрий Серебрянников рассказал m24.ru, как хакер подключается к компьютерам своих жертв.

«Программа LuminosityLink работает по схеме клиент-сервер. Злоумышленник поставил серверную часть себе на компьютер и распространил клиента по другим пользователям», – сказал он.

Один из тех, кто подвергся атаке хакера рассказал m24.ru, что на его компьютере не был установлен антивирус, также стояла программа MediaGet. Во время атаки стример и его зрители заспамили аккаунт жертвы в «ВКонтакте» и Skype. Однако пользователь достаточно быстро выключил компьютер.

«Для начала я, пользуясь телефоном, закрыл стену и сообщения «ВКонтакте», а дальше, потеряв полный контроль над компьютером, понял, что дело именно в «железе» и выключил компьютер. Далее отформатировал жесткие диски и переустановил операционную систему», – пояснил он.

Взлом через письма: способы и последствия

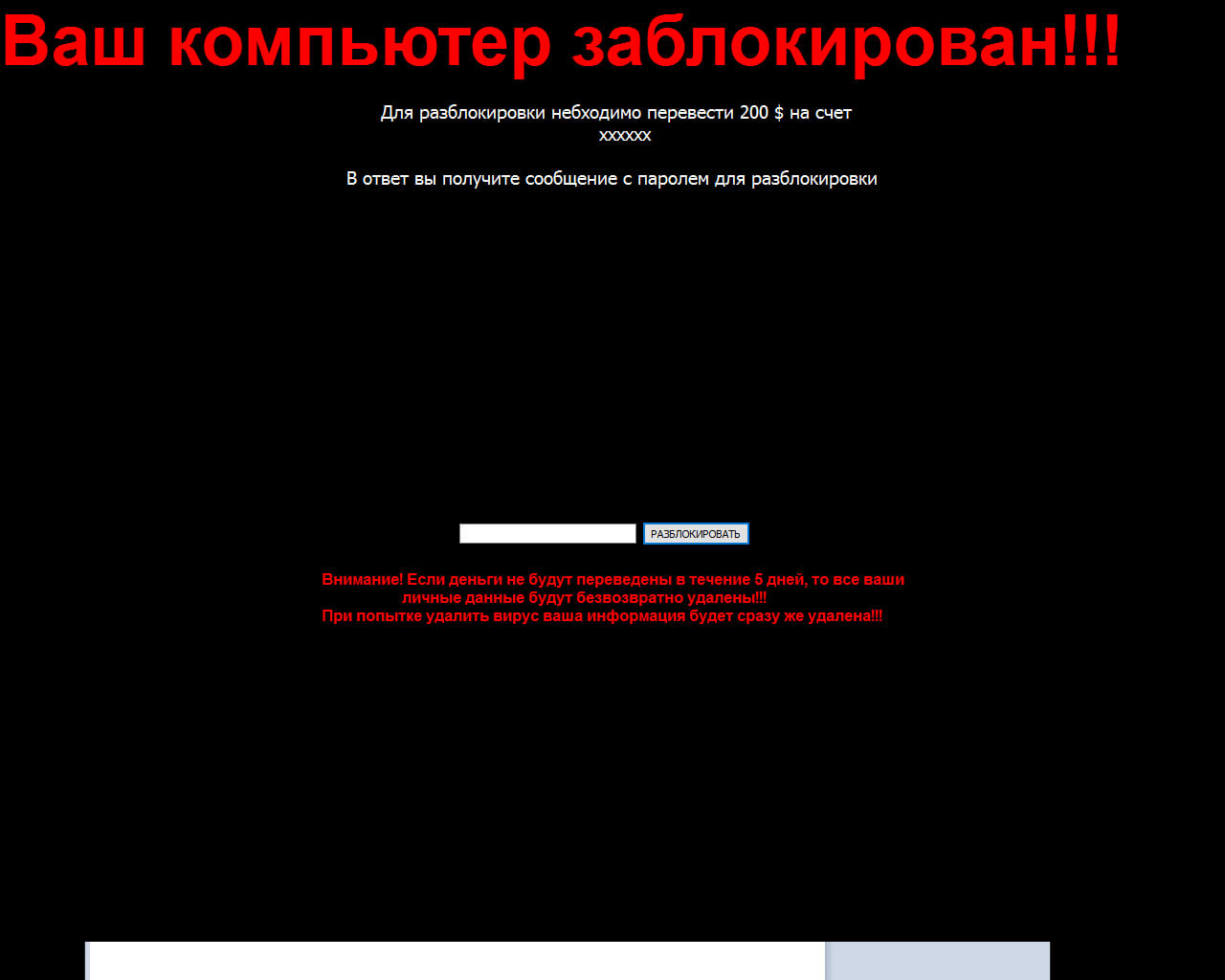

После того, как вы поддались соблазну и щелкнули по зловредной ссылке, результат будет зависеть от цели злоумышленников. Самый неприятный исход событий — вам поставят троянскую программу, и весь ваш компьютер окажется в распоряжении взломщиков. Вам повезет, если устройство будут использовать всего лишь как инструмент DDoS-атак, но обычно последствия более тяжелые. Все ваши логины и пароли, сохраненные в браузере, могут быть похищены, в том числе данные доступа к финансовым системам. Хакер может извлечь из памяти конфиденциальную информацию или лишить вас возможности управлять системой и потребует деньги за восстановление работоспособности устройства.

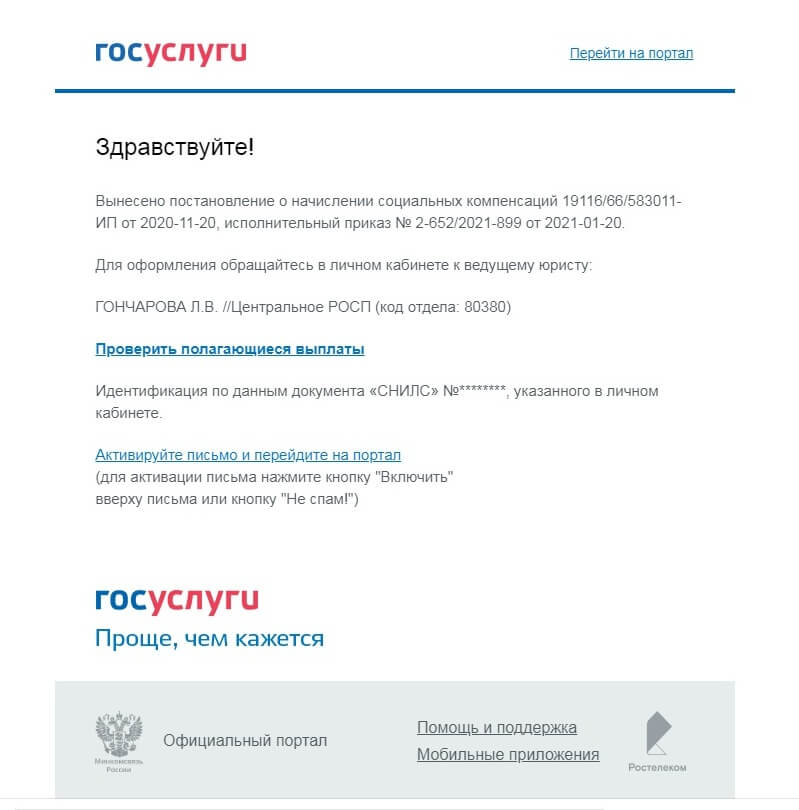

Фальшивые письма от банков или государственных организаций делают как можно более похожими на настоящие. Вам могут предложить перейти по ссылке, чтобы узнать о задолженности, получить возврат налога либо уточнить важную информацию. В июле 2022 года пользователи портала госуслуг стали массово жаловаться на действия онлайн-мошенников, которые взламывают аккаунты через фишинговые email, меняют логин и пароль, а затем берут на имя зарегистрированных граждан микрозаймы. Доказать факт мошенничества в этом случае очень сложно, поэтому государство призывает пользователей к осторожности.

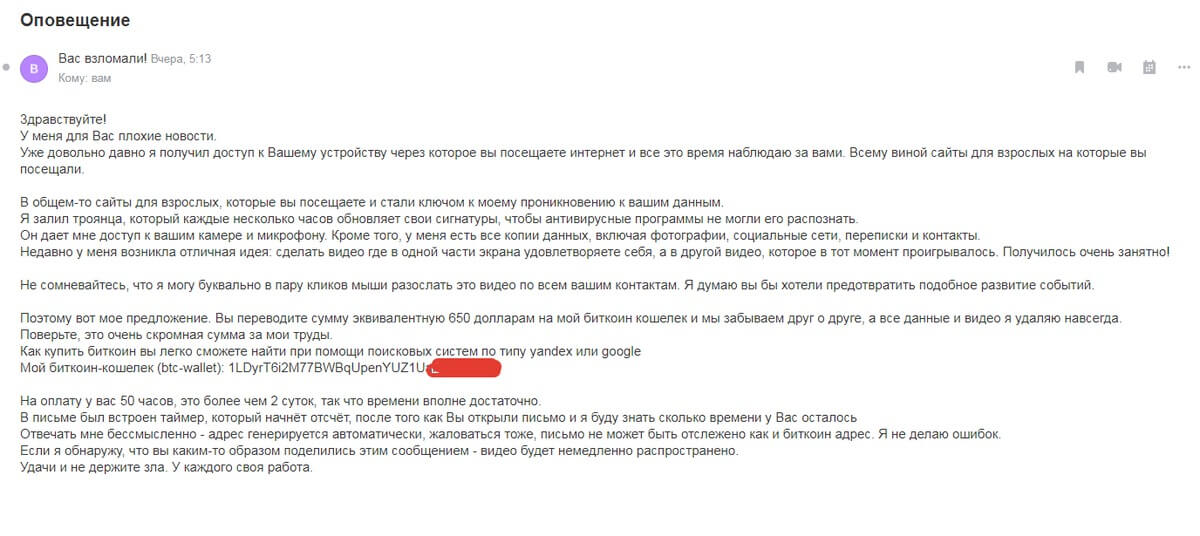

В последнее время у злоумышленников популярен еще один вид рассылок, рассчитанный на человеческую психологию. На почту приходит письмо с сообщением, что якобы компьютер уже давно взломан, и за его владельцем ведется постоянное наблюдение. Программист сообщает, что зафиксировал частые посещения пользователем порносайтов, снял компрометирующую видеозапись через встроенную камеру устройства и предлагает заплатить за ее уничтожение. Сумма, как правило, указана в биткоинах. Хотя такой способ обмана уже хорошо известен, некоторые люди верят мошенникам и платят деньги за ликвидацию несуществующего компромата.

Хакеры могут устроить катастрофу

Если проникнуть в систему энергоснабжения, можно обесточить целый город. Если перехватить управление над АЭС — устроить второй Чернобыль. К счастью, это пока скорее теория — стратегические объекты хорошо защищены, взламывать их как минимум очень дорого.

Плату за возврат данных или восстановление доступа, к слову, всё чаще просят в биткоинах или другой криптовалюте. Такие платежи сложнее отследить.

Первый шаг – обезопасить свои электронные кошельки

Для этого используйте надежные пароли, двухфакторную аутентификацию и не храните пароли в браузере.

Почему не следует хранить важные пароли в браузере В блоге «Полезные секреты Mozilla Firefox: работа с сотнями вкладок, сохранение в PDF, резервное копирование и восстановление» я писал о простой программе MozBackup, которая делает снимок вашего браузера, когда вы открываете его на новом компьютере или после переустановки Windows.

Точно так же вредоносное ПО, попавшее на ваш компьютер, может получить доступ к вашим электронным кошелькам, почте и социальным сетям, минуя двухфакторную авторизацию.

Поэтому пароли должны храниться в памяти, в менеджере паролей или даже в текстовом файле, упакованном в архив паролей.

В данный момент вы не можете посмотреть или раздать видеоурок ученикам

Чтобы получить доступ к этому и другим видеоурокам комплекта, вам нужно добавить его в личный кабинет, приобретя в каталоге.

Что такое RDP?

В большинстве случаев пользователи компьютера имеют собственное программное обеспечение на своем устройстве. Но иногда требуется подключение к операционным системам, которые находятся не на самом компьютере, а на удаленном сервере, например в «Облаке». В таком случае работать можно, только подключившись к ним через интернет.

И если обычному пользователю это обычно не требуется, то компании используют удаленный рабочий стол довольно часто. Так как он находится на открытых серверах, к нему при желании могут подключиться и мошенники. Естественно, обходя при этом защиту паролем.

Использование онлайн сниффера и XSpider

Несколько более сложным, но более эффективным методом является использование онлайн-сниффера. Для этого нужно зарегистрироваться на определенном сайте (по этическим соображениям не указывается, на каком именно), после чего, к примеру, загружаем какую-то картинку. После этого выдается ссылка на сниффер с содержанием перенаправления (редиректа) на загруженное изображение (тут обязательно нужно поставить галочку напротив строки «Записывать IP в лог»). Теперь либо с сайта, либо с анонимного электронного почтового ящика отправляете жертве письмо с содержанием типа «На Ваш e-mail отправлено то-то и то-то. Нажмите сюда, чтобы просмотреть».

В заключение хочется отметить, что данная статья не является побуждением к действию. Это, скорее, общеобразовательный материал, ни в коем случае не несущий вреда пользователям. А тем, кто собирается этим заняться, стоит задуматься о правомерности таких действий и соображениях этики.