Как ввести компьютер в домен Server 2012

Доброго времени суток! Уважаемые подписчики и гости, крупного IT блога Pyatilistnik.org. В прошлый раз мы с вами разобрали в десятке, новую версию утилиты Robocopy, которая помогает переносить данные в раз быстрее, чем через обычный проводник. В сегодняшней статье, я вам хочу показать, как ввести в домен Active Directory Windows 10. Так как многие с новым интерфейсом и его видоизменением от версии к версии, не могут это сделать. Ну что поехали.

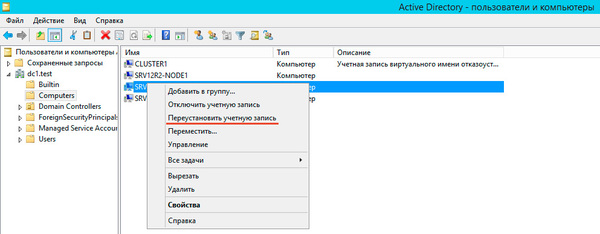

Пользователи и компьютеры Active Directory

Это самый простой, но не самый быстрый и удобный способ. Открываем на любом контроллере домена оснастку Пользователи и компьютеры Active Directory, находим необходимую учетную запись компьютера и, щелкнув правой кнопкой мыши, выбираем Переустановить учетную запись.

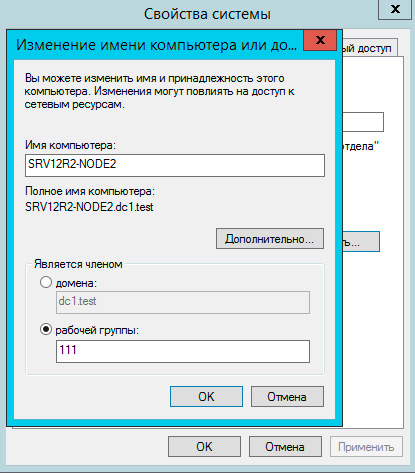

Затем входим на потерявшем доверительные отношения компьютере под локальным администратором и выводим машину из домена.

Затем вводим ее обратно, перезагрузку между этими двумя действиями можно пропустить. После повторного ввода в домен перезагружаемся и входим под доменной учетной записью. Пароль компьютера будет изменен при повторном включении компьютера в домен.

Недостаток этого способа, что машину требуется выводить из домена, а также необходимость двух (одной) перезагрузки.

Виндовс 10 не видит в сети компьютеры: причины и их решение

Первой ласточкой стало обновление 1703. При его установке компьютер «ослеплял» себя и переставал корректно отображать другие машины – они попросту исчезали из сетевого окружения. Также обнаружить ошибку можно было при стандартном просмотре соседей из командной строки, с использованием net view. Вместо списка доступных ПК выводилось лишь сообщение об отсутствии элементов.

Если возникает подобная ситуация, сначала просмотрите системные параметры доступности. В Windows 10 именно они часто являются причиной, по которой ОС не видит в сети компьютеры.

Запустите Панель управления.

В ней откройте управление сетями. Этот элемент также отвечает за корректную работу функций доступа. Альтернативный способ перейти к нему – вызвать правым кликом по значку подключения меню и нажать на одноименный пункт.

Далее откройте дополнительные параметры.

Важно! Профиль подключения должен быть установлен в значение частной сети, в противном случае Виндовс 10 не видит другие компьютеры и наоборот (инструкции см. ниже).

Далее проверьте следующие параметры и при необходимости переведите их во включенное состояние (проставьте галочки):

- Сетевое обнаружение и автоматический режим настройки;

- Разрешение на внешний доступ (позволяет ОС общаться с принтерами и расшаренными файлами);

- Права на управление группой переданы ОС.

Нужно скорректировать профиль, предназначенный для работы с любыми сетями, исправив его параметры следующим образом:

- Подключите режим доступа. Это необходимо для того, чтобы пользователи с других ПК могли не только видеть открытые папки, но также выполнять чтение/запись данных в них.

- Только для тех сетей, в безопасности которых вы на 100% уверены (в реальной жизни не рекомендуется пребывать в иллюзии, что любая сеть такой является): отключите защиту паролем, чтобы анонимные пользователи также могли выполнять любые операции с сетевыми папками.

Следующий пункт пригодится, если другой пользователь (или вы с другого компьютера по локальной сети) не видит вашу машину под управлением Windows 10. Потребуется работа с Параметрами Windows.

Далее перейдите в подпункт Сети и Интернета.

Наконец, выберите Ethernet для компьютера с проводным подключением, или же WiFi, если он не видит Windows 10 в беспроводной сети. Включите настройку, которая делает ПК доступным для обнаружения.

Базовая часть завершена. Дальнейшие действия пригодятся, если этого оказалось недостаточно для исправления проблемы.

Настройка брандмауэра

Иногда требуется дополнительно провести операции из командной строки, причем запустив ее под администраторской учетной записью по Win-X.

В терминале нужно запустить команду на установку правила для системного брандмауэра, которое допускает обнаружение.

Повторное добавление в группу

Следующий вариант исправления ситуации, когда Windows 10 отказывается слушаться и совершенно не видит прочие компьютеры в нормальном сетевом окружении – повторный ввод машины в состав группы.

Используем Панель управления. Для исправления нужно открыть подраздел Система в пункте Система и безопасность.

Далее пройдите к дополнительной настройке.

Переключитесь на вкладку с именем машины и запустите процесс включения в группу.

Откроется специальный мастер, в котором нужно последовательно указать:

- ПК находится в сети;

- Используется соединение без деления по доменам;

- Как называется группа.

Для завершения операции потребуется перезагрузка ПК.

Смена на частный профиль

Если предыдущие действия отработали корректно и компьютер с Windows 10 отобразился в сетевом окружении, другая машина его видит, но никак не получается зайти и открыть его – вероятно, применен не тот профиль сети. В таком случае системные настройки запрещают его обнаружение.

Необходимо в Параметрах открыть подпункт «Сеть и Интернет» и перейти к просмотру состояния.

Прокрутите список до подпункта, посвященного домашней группе.

Следующим шагом запустите смену расположения в сети. Система запросит подтверждение на одобрение обнаружения сторонними устройствами, которые подключены к локалке. Нужно согласиться, иначе исправить не получится.

После этого повторите просмотр сети. В норме машины должны быть видимы и доступны.

Сброс параметров

Если компьютер так и не видит другой машины в домашней сети, можно сбросить параметры подключения. Делается это на той же странице состояния сети.

Также верните настройки брандмауэра к исходному состоянию. Для этого трижды используйте утилиту netsh из командной стройки, дописав через пробел такие параметры и отправив каждый на выполнение Enter’ом:

- int ip reset resetlog.txt;

- advfirewall reset;

- winsock reset.

Не забудьте перезагрузить ПК.

Удаление роли AD DS

После понижения сервера роль, по-прежнему, будет установлена. Для ее удаления мы также можем воспользоваться графической оболочкой или командной строкой.

Графика

В диспетчере серверов кликаем снова по Управление — Удалить роли и компоненты:

Среди серверов выбираем тот, на котором будем удалять роль:

* сервер может быть только один. Тогда выбираем его.

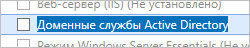

Снимаем галочку Доменные службы Active Directory, в открывшемся окне кликаем по Удалить компоненты:

Галочка для доменных служб будет снята:

. кликаем по Далее несколько раз.

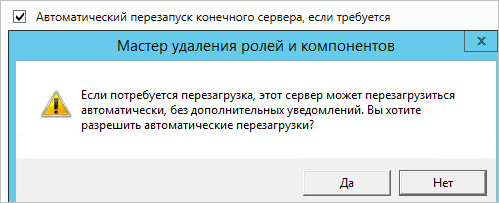

В последнем окне ставим галочку Автоматический перезапуск конечного сервера, если требуется и подтверждаем действие ответом Да:

Роль будет удалена, а сервер отправлен в перезагрузку.

Powershell

Запускаем Powershell от администратора и вводим:

Remove-WindowsFeature -Name AD-Domain-Services

Роль контроллера будет удалена. Мы должны увидеть сообщение:

ПРЕДУПРЕЖДЕНИЕ: Чтобы завершить удаление, вам необходимо перезапустить этот сервер.

Что нужно для добавления контроллера домена?

Работа начинается с того, что на функциональное оборудование ставится специальный серверный софт – Windows Server 2008, 2012, 2016, 2019. После установки софта администратор определяет роль сервера — то, за что сервер будет отвечать:

- за хранение данных – файловый сервер;

- за открытие и работу программ для сотрудников – терминальный;

- за почту – почтовый;

- за управление доступами и прочим – контроллер домена.

Важно! Понятие «контроллер домена» применимо только для серверов с операционной системой Windows.

Если Ваш текущий домен контроллер устаревший, стоит обновить его до более современной версии, которая предусматривает широкие возможности и оптимизированный функционал. Например, под управлением Server 2003 можно настраивать функции Windows XP, а новые функции, появившиеся в Windows 7 – нет.

- Server 2003 – Windows XP и более старые

- Server 2008 – Windows XP, Vista

- Server 2008 R2 – Windows XP, Vista, 7

- Server 2012 – Windows XP, Vista, 7, 8

- Server 2012 R2 – Windows XP, Vista, 7, 8, 8.1

- Server 2016 – Windows XP, Vista, 7, 8, 8.1, 10

Серверный механизм способен выполнять очень широкий спектр ролей. Поэтому после инсталляции серверной ОС, прежде чем она сможет выполнить организационную работу локальной сети, необходимо произвести некоторые настройки.

Служба DNS

Для функционирования доменной сети обязательно необходима «DNS» (Domain Name System) служба, а сам контроллер должен видеть устройство, на котором она работает. Эта служба может функционировать как на роутере, так и на другом компьютере. В случае если такой службы нет, то при установке контроллера домена система предложит Вам выбрать роль «DNS». За что же она отвечает?

Служба «DNS» считывает и отправляет информацию об именах устройств. По сути, она связывает названия доменов с IP-адресами компьютеров, соответствующих этим доменам. Приведем простой пример:

- www.yandex.ru — это имя, присвоенное серверу Яндекс;

- 213.180.217.10 — это ip адрес Яндекса.

Одно имя соответствует одному IP-адресу устройства. Но ряд крупных компаний, таких как Яндекс или Гугл, в стремлении ускорить работу собственных сервисов создают дополнительные адреса. Также этот ход позволяет повысить надежность, бесперебойность работы. Порядок выдачи IP-адреса непосредственно зависит от настроек DHCP сервера (именно он позволяет сетевым аппаратам получать IP-адреса). В основном перенаправление имя-адрес осуществляется в случайном режиме. Узнать IP-адрес можно, набрав в командной строке «ping yandex.ru» .

Важно! Каждый раз при пуске «пинга» до Яндекса Вы можете получать разные или один и тот же IP-адрес. Это объясняется тем, что при большой нагрузки сервера один сервер перенаправляет Вас на другой, у которого другой IP.

IP-адрес

IP-адрес – это уникальный идентификатор устройства, находящегося в сети. Если приводить сторонний пример — это серия и номер паспорта человека, но для любого устройства, «общающегося» в сети – компьютер, роутер, принтер, сканер, МФУ, АТС и так далее. Адрес может присваиваться как в ручном режиме, так и в автоматическом. Для автоматического присвоения адресов устройствам, находящимся в сети необходим DHCP-сервер.

Важно! В сети не может быть устройств с одинаковым IP-адресом – точно так же, как нет людей с одинакововыми серией и номером паспорта.

Active Directory

Active Directory («Активный каталог») – это организованный каталог всех данных, необходимых для управления конкретной сетью. Под данными имеются в виду учетные записи, информация об устройствах в сети и многое другое. Active Directory позволяет централизованно управлять всем, что включено в сеть. Приведем простые и важные примеры, которые решаются с помощью этой службы:

1. Ограничение доступа сотрудников к информации. Например, менеджеры не имеют доступа ко всему, что касается бухгалтерской отчетности, а сотрудники бухгалтерии не имеют доступа к данным, которые ведут менеджеры. Это позволяет:

- упростить работу с информацией – сотрудник видит только те материалы, которые необходимы ему для работы;

- создать границы – каждый сотрудник в компании четко знает свою сферу влияния;

- сократить возможность утечки информации – менеджер не может «слить» кому-то Вашу бухгалтерию, или бухгалтер – всех Ваших клиентов.

О безопасности! Когда сфера доступа сотрудника ограничена определенными рамками, он понимает, что ответственность за утерянную информацию с его источника несет именно он! Таким образом, риск быть обнаруженным из-за узкого круга подозреваемых лиц остановит среднестатистического воришку.

2. Ограничения использования некоторых устройств. Добавление контроллера домена позволит Вам защитить конфиденциальную информацию. Например, ограничивайте использования USB-накопителей с целью обезопасить себя от утечки конфиденциальной информации или от проникновения вируса в общую сеть.

3. Ограничения использования программ. Сотрудник не сможет установить игру или другой сторонний софт. Это полезно, потому что:

- сторонний софт может быть пиратским, и компания попадает под риск получить штраф в случае проверки;

- можно установить вирус, который убьет всю информацию на компьютере, либо будет передавать данные с компьютера сторонним лицам;

- можно установить развлекательные игры и таким образом саботировать работу;

- можно открыть шифратор и зашифровать все данные о компании;

- можно наставить столько всего на компьютер, что он будет тормозить и работа станет невозможной и т.д.

4. Быстрая настройка рабочего стола для нового сотрудника. После приема на работу нового коллеги для него устанавливается индивидуальная учетная запись. После чего он определяется в свою рабочую группу, например, «менеджеры». Далее система автоматически и очень быстро устанавливает все необходимые программы, выводит необходимые значки на рабочий стол, настраивает принтеры и т. д. для работы этого человека. Кроме того, он получает доступ к закрытой информации, которой оперируют его коллеги по специальности.

5. Централизованное управление сетевыми устройствами. Вы можете с легкостью прописать (зафиксировать в системе), что для людей, сидящих в одном кабинете, все документы печатаются на один принтер, который находится в их кабинете, а для людей, сидящих в другом кабинете – на другой, который находится у них, и т.д.

Подготовительные работы

Нам понадобится компьютер с операционной системой Windows Server 2019. У меня контроллер домена будет находиться на виртуальной машине:

После установки операционной системы нужно выполнить первоначальную настройку Windows Server 2019:

Хочется отметить обязательные пункты, которые нужно выполнить.

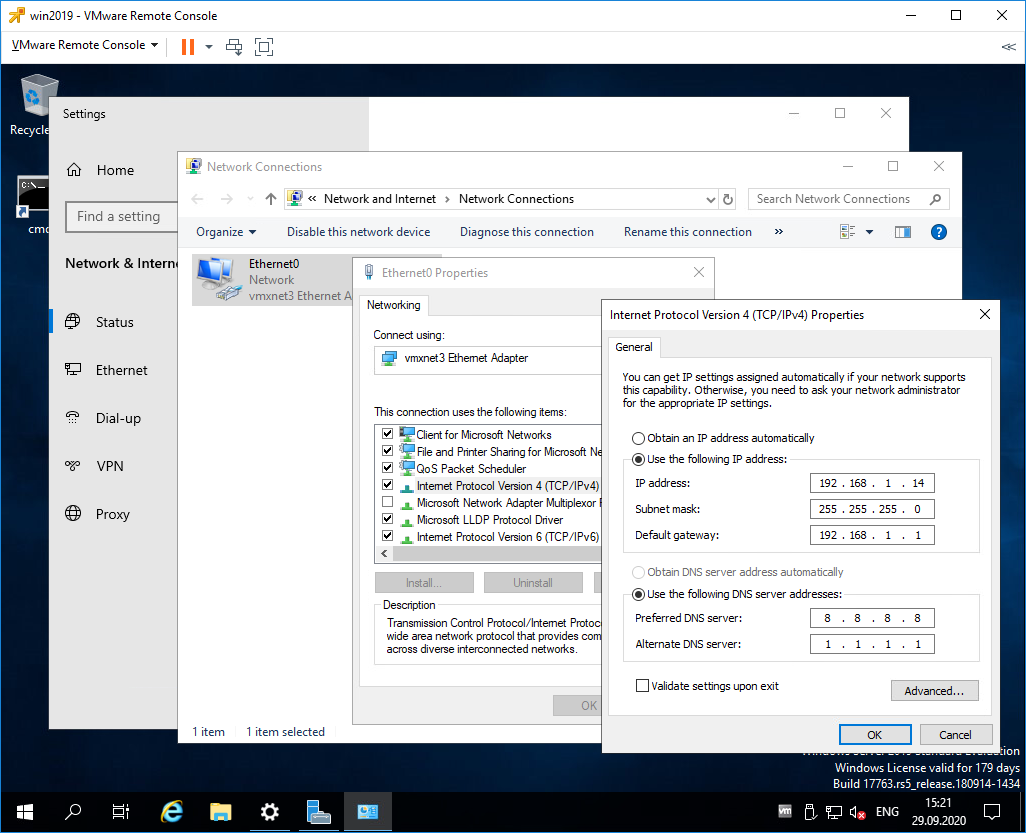

Выполните настройку сети. Укажите статический IP адрес. DNS сервер указывать не обязательно, при установке контроллера домена вместе с ним установится служба DNS. В настройках сети DNS сменится автоматически. Отключите IPv6, сделать это можно и после установки контроллера домена.

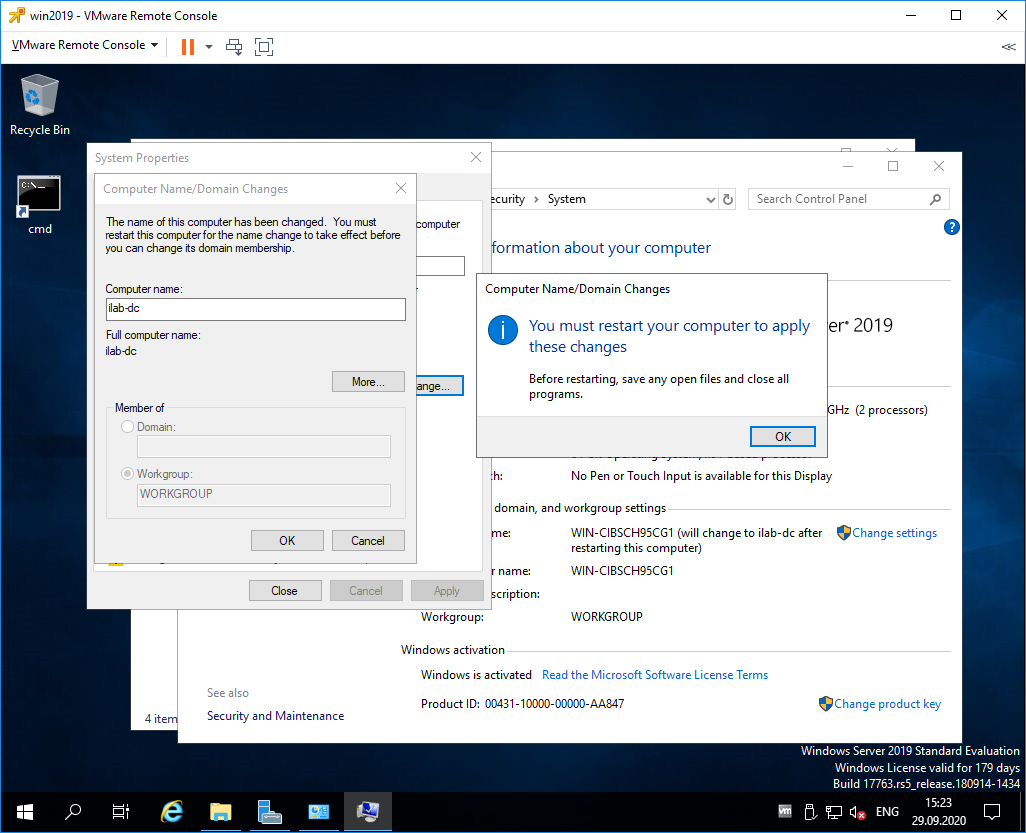

Укажите имя сервера.

Было бы неплохо установить последние обновления, драйвера. Указать региональные настройки, время. На этом подготовка завершена.

Контроллер домена

Сервер, который хостит AD DS — это Контроллер домена (Domain Controller (DC)).

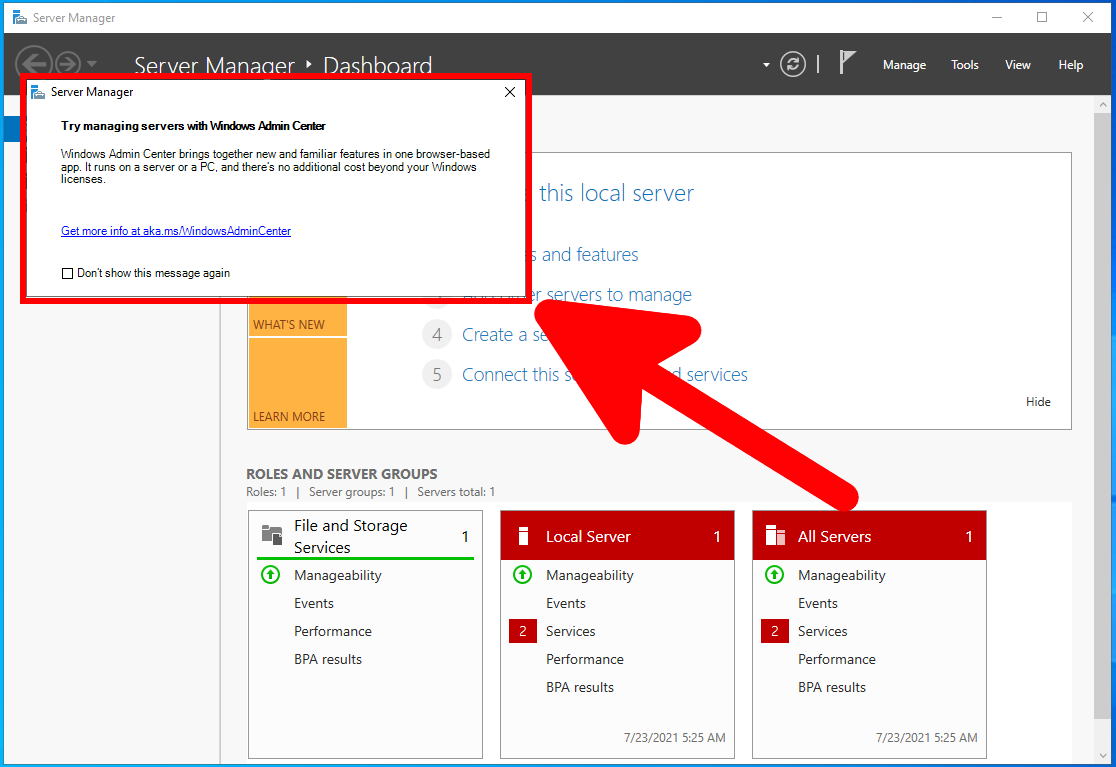

Управлять всем этим можно через различные программы. Более старым вариантом является Диспетчер серверов (Server Manager). Он позволяет установить Active Directory Domain Services (AD DS) и назначить компьютеру роль Domain Controller (DC).

Новым ПО для управления компьютерами является Windows Admin Center. Данное программное обеспечение является облегчённым с технической точки зрения (работает в веб браузерах), но при этом более функциональное с точки зрения возможностей. Microsoft активно продвигает Windows Admin Center как приложение которое включает в себя функциональность Диспетчера серверов (Server Manager), а также превосходит её, предлагая множество дополнительных функций и удобные интерфейсы для управления и мониторинга компьютерами.

На самом деле, Windows Admin Center не является полноценной заменой ни для Server Manager, ни для другой оснастки. Это программное обеспечение сильно облегчает выполнение многих популярных действий по администрированию компьютеров и серверов, но для некоторых узкоспециализированных настроек требуется другое ПО.

Мы рассмотрим работу с Active Directory в каждом из этих приложений. Также мы рассмотрим развёртывание и управление Active Directory в PowerShell.

Диспетчер серверов уже предустановлен на Windows Server 2022 и автоматически открывается при включении компьютера. Для установки Windows Admin Center перейдите по ссылке https://aka.ms/WindowsAdminCenter. Более подробные инструкции по установке и использованию Windows Admin Center будут даны в третьей части данного цикла статей.

Что такое домен?

Домены Windows предоставляют сетевым администраторам возможность управлять большим количеством компьютеров и контролировать их из одного места. Один или несколько серверов, известных как контроллеры домена, контролируют домен и компьютеры на нём.

Домены обычно состоят из компьютеров в одной локальной сети. Однако компьютеры, присоединённые к домену, могут продолжать обмениваться данными со своим контроллером домена через VPN или подключение к Интернету. Это позволяет предприятиям и учебным заведениям удалённо управлять ноутбуками, которые они предоставляют своим сотрудникам и учащимся.

Когда компьютер присоединён к домену, он не использует свои собственные локальные учётные записи пользователей. Учётные записи пользователей и пароли устанавливаются на контроллере домена. Когда вы входите в систему в этом домене, компьютер аутентифицирует имя вашей учётной записи и пароль с помощью контроллера домена. Это означает, что вы можете войти в систему с одним и тем же именем пользователя и паролем на любом компьютере, присоединённом к домену.

Сетевые администраторы могут изменять параметры групповой политики на контроллере домена. Каждый компьютер в домене получит эти настройки от контроллера домена, и они переопределят любые локальные настройки, указанные пользователями на своих компьютерах. Все настройки контролируются из одного места. Это также «блокирует» компьютеры. Вероятно, вам не будет разрешено изменять многие системные настройки на компьютере, присоединённом к домену.

Другими словами, когда компьютер является частью домена, организация, предоставляющая этот компьютер, управляет и настраивает его удалённо. Они контролируют ПК, а не тот, кто им пользуется.

Поскольку домены не предназначены для домашних пользователей, к домену можно присоединить только компьютер с версией Windows Professional или Enterprise. Устройства под управлением Windows RT также не могут присоединяться к доменам.

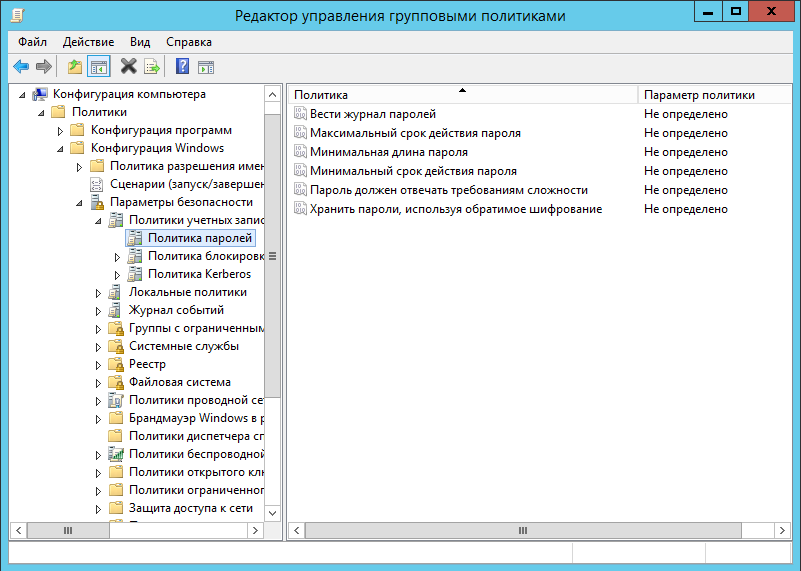

Установка параметров безопасности

Установка параметров безопасности — завершающий этап настройка домена и групповых политик в Windows Server.

Ограничения парольной защиты

Ограничение на параметры парольной системы защиты задаются в контексте «Конфигурация компьютера». Выберите Конфигурация Windows –> Параметры безопасности –> Политики учетных записей –> Политика паролей.

В данном разделе объекта групповой политики определяются следующие параметры:

- «Минимальный срок действия пароля» задает периодичность смены пароля.

- «Минимальная длина пароля» определяет минимальное количество знаков пароля.

- «Максимальный срок действия пароля» определяет интервал времени, через который разрешается менять пароль.

- «Пароль должен отвечать требованиям сложности» определяет требования к составу групп знаков, которые должен включать пароль.

- «Хранить пароли, используя обратимое шифрование» задает способ хранения пароля в базе данных учетных записей.

- «Вести журнал паролей» определяет количество хранимых устаревших паролей пользователя.

Тут нужно указать необходимые параметры (определите самостоятельно).

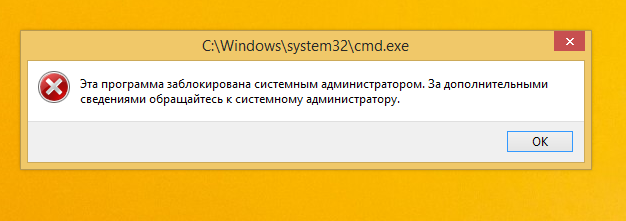

Политика ограниченного использования программ

Объекты групповой политики позволяют запретить запуск определенных программ на всех компьютерах, на которые распространяется действие политики. Для этого необходимо в объекте групповой политики создать политику ограниченного использования программ и создать необходимые правила. Как это сделать.

Выберите раздел Конфигурация пользователя –> Политики –> Конфигурация Windows –> Параметры безопасности –> Политики ограниченного использования программ. Нажмите правой кнопкой на «Политики ограниченного использования программ», далее заходим в «Дополнительные правила» и жмем правой кнопкой мыши, затем выбираем «Создать правило для пути».

После обновления объекта групповой политики на рабочей станции, политика ограниченного использования программ вступит в действие и запуск программ, соответствующих правилам, будет невозможен.

Давайте запретим использовать командную строку на клиентском компьютере.

Запрет запуска командной строки (cmd.exe).

На этом все. Если у вас остались вопросы, обязательно задайте их в комментариях.

При попытке запустить командную строку на клиентской машине вы получите сообщение.

Обучаю HTML, CSS, PHP. Создаю и продвигаю сайты, скрипты и программы. Занимаюсь информационной безопасностью. Рассмотрю различные виды сотрудничества.