02 сентября 2019

Virtual switch или коммутаторы Hyper V нужны для работы сети в виртуальных машинах. На примерах мы рассмотрим как создавать и настраивать эти коммутаторы.

Коммутатор или switch — это оборудование канального уровня или Layer 2 в модели OSI. То есть у коммутатора нет IP, но имеет MAC. Такое оборудование помогает устанавливать связь между хостами.

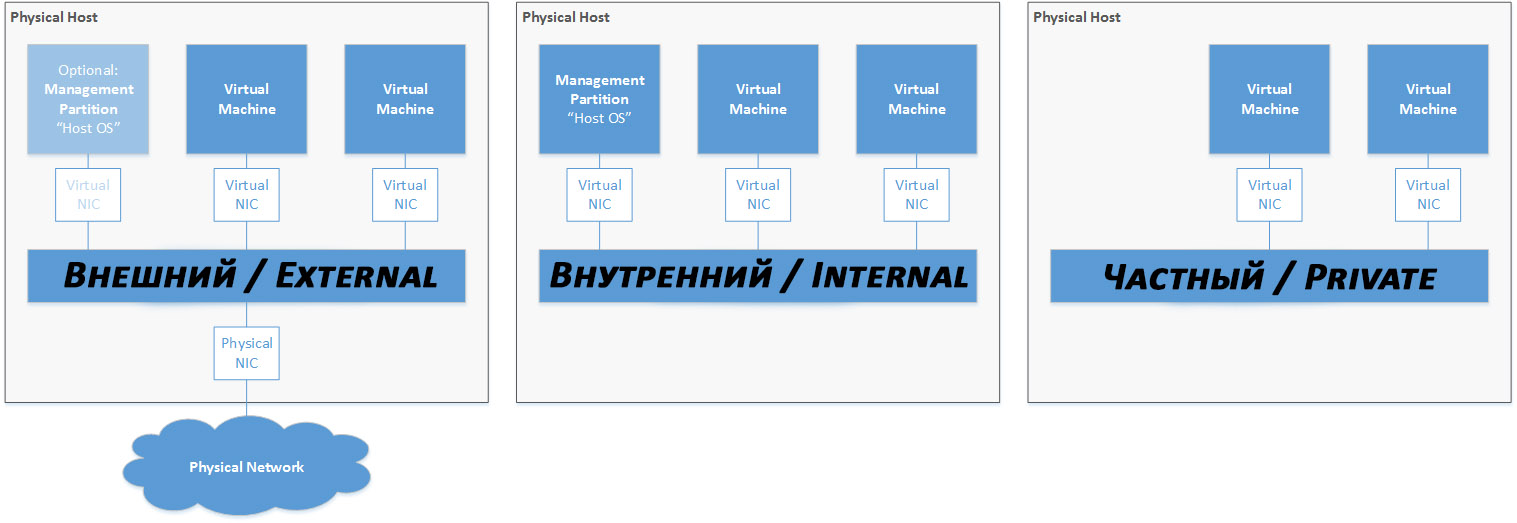

Первое что нужно понять, что в Hyper V есть три типа свитчей:

- Внешний (External) — виртуальные хосты подключенные к этому свитчу могут общаться с машинами вне хоста Hyper V, выходить в интернет и общаться с другими виртуальными машинами на этом хосте.

- Внутренний (Internal) — виртуальные машины с этим свитчем не могут выходить в интернет, но им доступен хост Hyper V и другие виртуалки с этим адаптером.

- Частный (Private) — виртуалки с этим свитчем не могут выходить в интернет и обращаться к хосту Hyper V. Виртуальные хосты под этим свитчем общаются только между собой.

По сути мы создаем внешний виртуальный коммутатор Hyper V чаще всего, он имеет и доступ к внешнему DNS и DHCP. Если мы захотим протестировать DHCP сервер, например, отличным кандидатов будет приватный свитч.

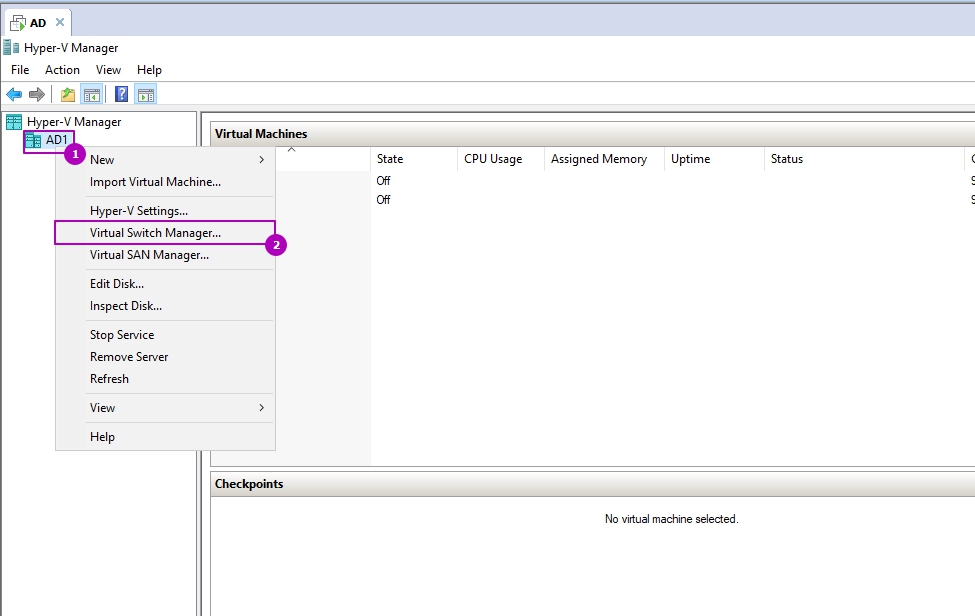

Для создания первого свитча нужно нажать следующие кнопки:

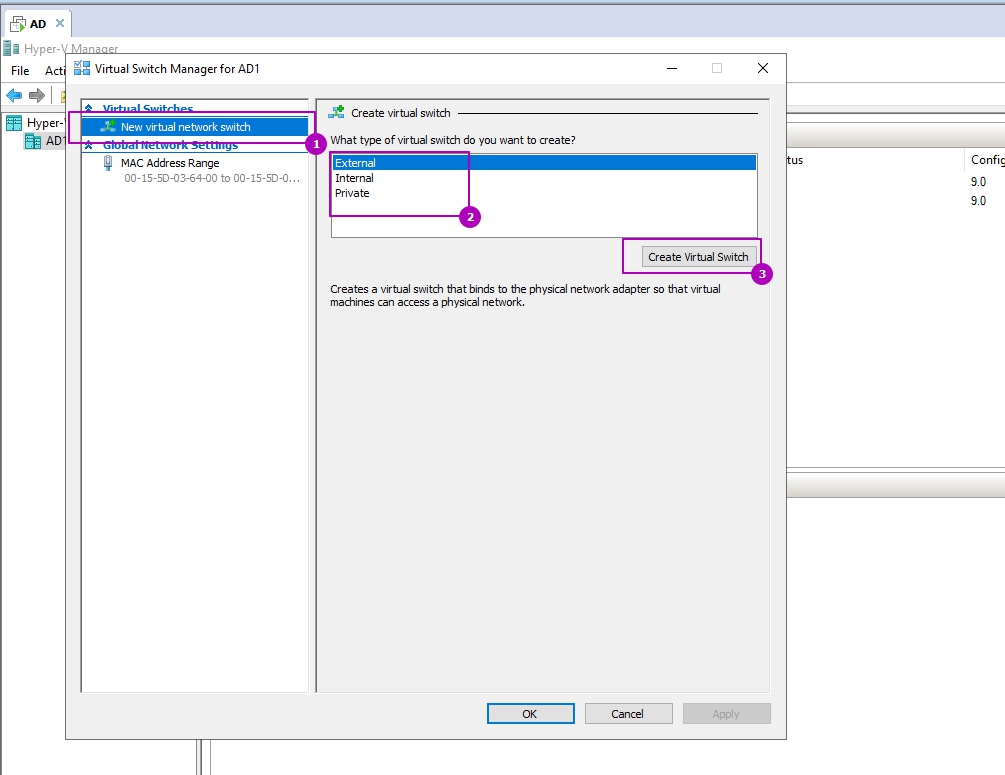

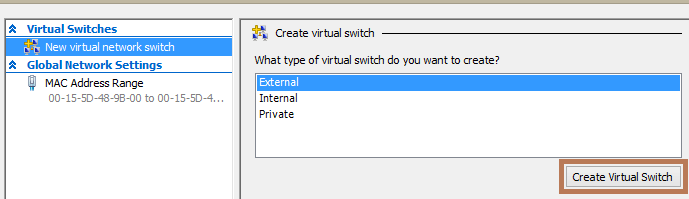

В новом окне у нас появится выбор выше описанных свитчей с кнопкой создания.

Hyper V не создает коммутаторов по умолчанию. Если в диспетчере виртуальных коммутаторов вы видите имя default switch , то скорее всего кто-то поленился написать название.

Можно выбрать любой, так как на следующем шаге этот выбор останется. Нажимаем кнопку 3:

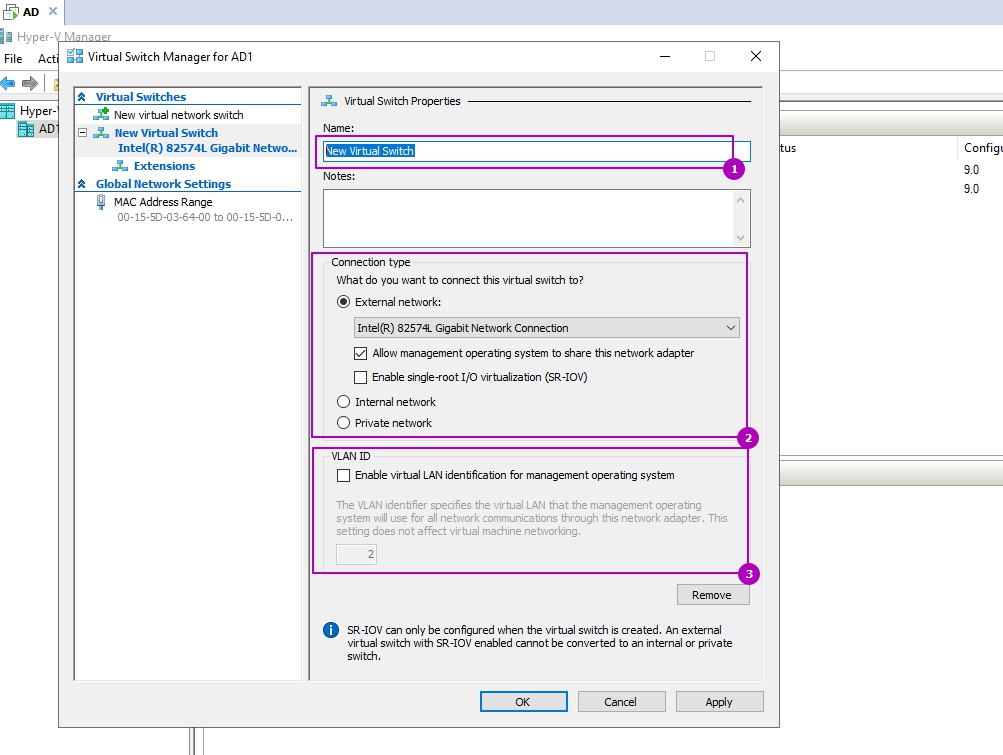

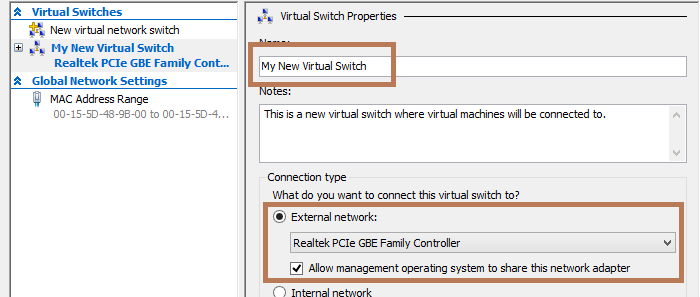

На следующем окне мы можем установить название свитча(1) и выбрать область его работы (2) и установить, если есть, идентификатор VLAN (3). Идентификаторы VLAN могут иметь свитчи кроме приватного.

Если на количество приватных и внутренних свитчей ограничений нет, то на внешний есть. Внешний свитч может создаваться один на каждый физический адаптер. Кроме этого внешний Hyper V виртуальный коммутатор имеет две дополнительные настройки:

- Разрешить управляющей операционной системе предоставлять общий доступ к этому сетевому адаптеру (Allow management OS to share this network adapter) — хост с ролью Hyper V перестанет использовать этот сетевой адаптер. Его смогут использовать только виртуалки. Рекомендации любого вендора иметь отдельный адаптер для хоста виртуализации и отдельный для виртуальных машин.

- Виртуализация ввода-вывода с единым корнем (Enable Single Root I/O Virtualization SR-IOV) — по сути эта технология позволяет миновать лишний расход ресурсов и направлять трафик с адаптера в виртуальную машину. Работа SR-IOV возможна с Windows Server 2012 и на виртуальных машинах с Windows Server 2012 и 8, при наличии физической поддержки со стороны сетевого адаптера, BIOS и процессора. Такая опция может быть включена только при создании свитча, но не после.

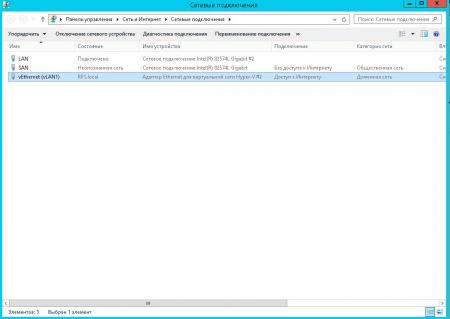

Если вы выбрали внешний коммутатор, у вас единственный адаптер и включена опция «Allow management OS to share this network adapter», то вы можете обратить внимание что на хосте Hyper V у вас два адаптера в «Сетевые подключения». Один физический, работающий на канальном уровне, а другой, новый, через который работает хост Hyper V.

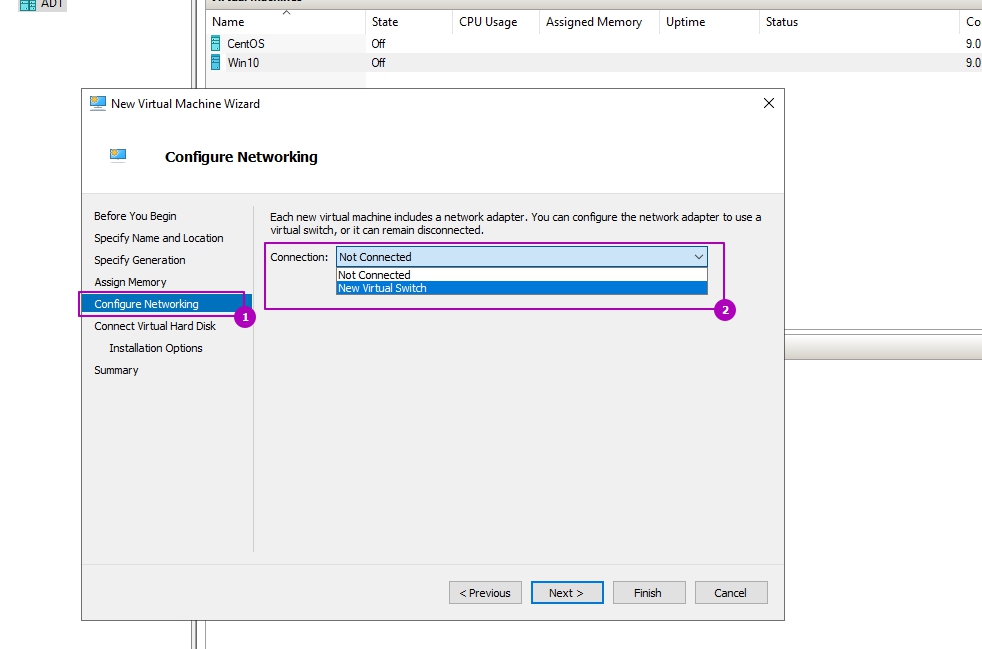

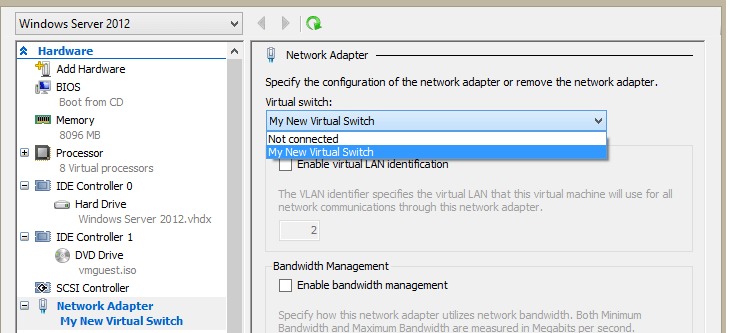

Виртуальную машину можно подсоединено ко множеству свитчей. Это делается либо при создании виртуальных машин в этом окне:

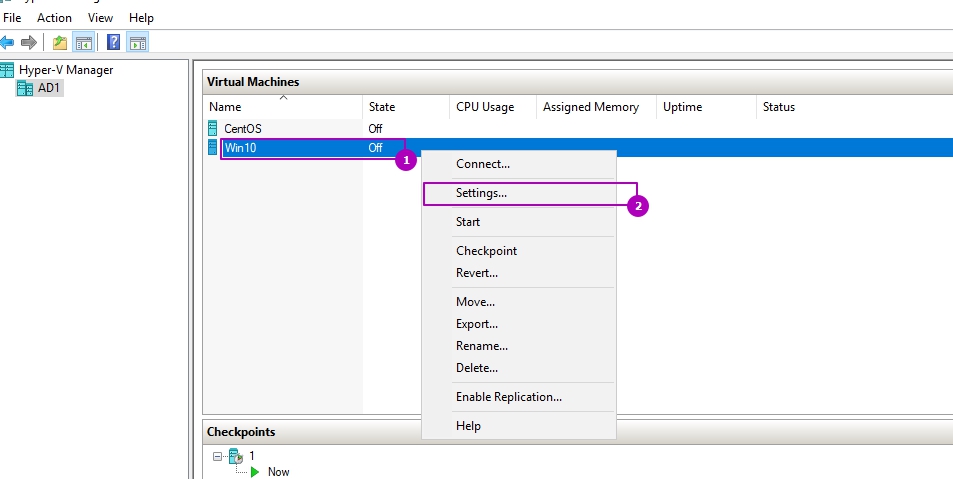

Либо у существующей виртуальной машины. Начиная с Windows Server 2016 адаптеры можно добавлять на работающую машину. Для того что бы это сделать нужно зайти в свойства машины:

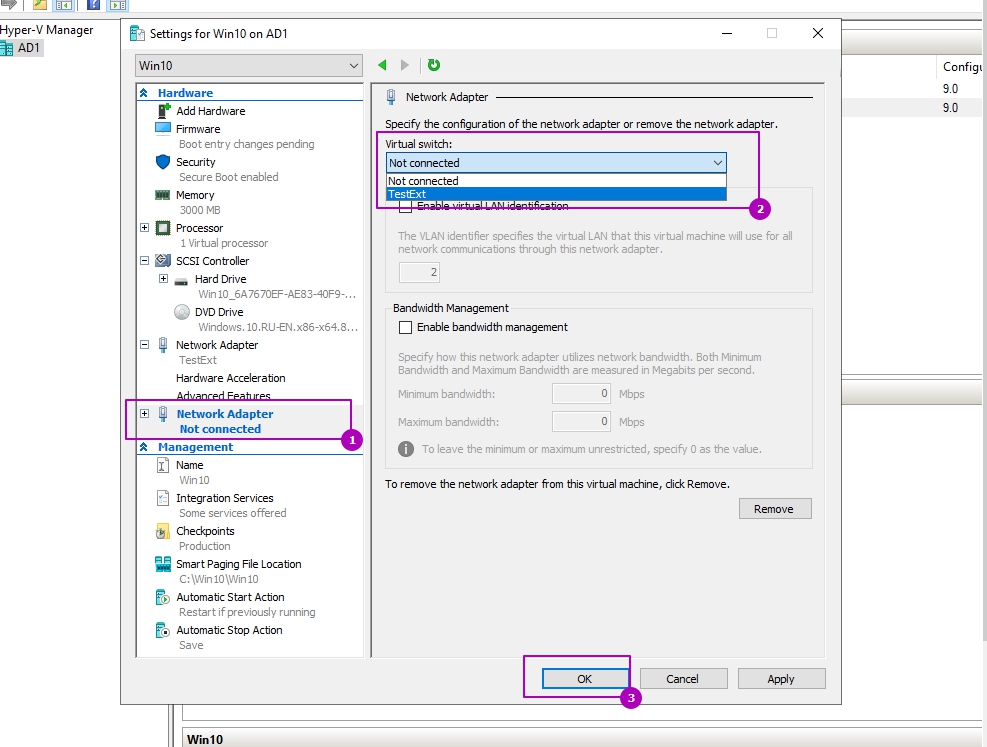

Затем добавить сетевой адаптер:

Затем выбрать новый адаптер и подключить к настроенному коммутатору Hyper V:

После этого у хостов появится подключение.

Создание виртуальных коммутаторов Hyper V в Powershell

Для создания свитчей в Powershell у нас есть команда New-VMSwitch. Так как в этой команде доступен ключ ComputerName мы можем выполнять эту операцию удаленно. Командой ниже я создам приватный свитч:

В SwitchType мы можем указать коммутаторы описанные выше:

- External

- Internal

- Private

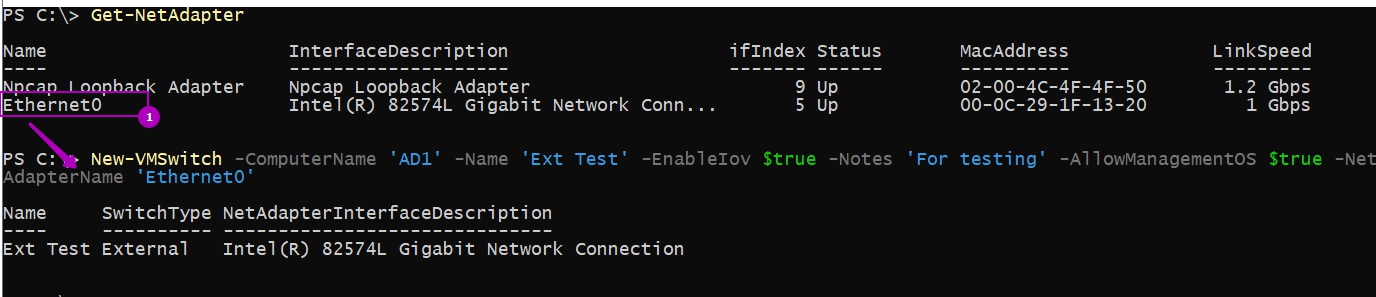

Так как внешний свитч не создается без физического адаптера мы должны получить его имя:

А затем создать свитч:

- Notes — описание коммутатора. Не обязательно заполнять.

- AllowManagementOS — опция описанная выше. Позволяет пользоваться коммутатором хосту Hyper V.

- EnableIov — включает SR-IOV

Есть дополнительные ключи, но они не часть этой темы:

- EnableEmbeddedTeaming — нужен для создания Switch Embedded Teaming

- EnablePacketDirect — нужна физическая поддержка. Позволяет ускорять работу адаптеров.

- MinimumBandwidthMode — минимальная пропускная способность коммутатора.

Теперь добавим адаптер к виртуальной машине. Список всех виртуальных машин можно получить так:

Для добавления нам нужно указать имя свитча и машины:

Настройка подключения к интернету в виртуальной машине Hyper-V

В этой статье, мы рассмотрим пример организации подключения к Интернету на виртуальной машине Hyper-V. Хостовая ОС (это ОС сервера Hyper-V) может быть подключена к интернету через физический адаптер или беспроводное подключение Wi-Fi.

Итак, предполагаем, что вы уже создали виртуальную машину Hyper-V и теперь нам нужно настроить виртуальный коммутатор, к которому она будет подключена. Есть три типа виртуальных коммутаторов Hyper-V:

- External (внешний): – этот коммутатор используется для подключения виртуальных машин к внешней сети и Интернету. Хост и виртуальная машина при этом находятся в одной сети. Если хост имеет несколько сетевых адаптеров, то для виртуальных машин можно настроить несколько сетей.

- Internal (внутренний): – этот тип коммутатора используется для создания внутреннего сетевого соединения только между виртуальными машинами и гипервизором Hyper-V.

- Private (частный): — данный тип коммутатора используется для создания сетевого соединения только между виртуальными машинами.

Проводное подключение к Интернету

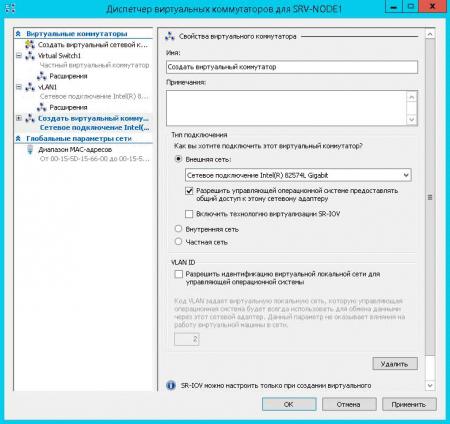

Создадим виртуальный коммутатор. Мы будем использовать его для подключения к физическому сетевому адаптеру Ethernet сервера Hyper-V. Откройте консоль управления Hyper-V. В меню действий выберите пункт Virtual Switch Manager.

В качестве типа коммутатора выберите External и нажмите кнопку Create Virtual Switch.

В свойствах виртуального коммутатора укажите его имя, в свойствах подключения укажите физический Ethernet адаптер, через который должен работать данный коммутатор (в моем случае это контроллер Realtek PCIe GBE).

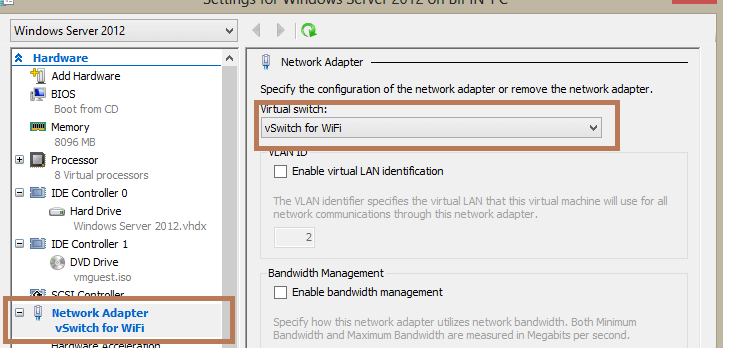

Затем откройте настройки ВМ, которой вы хотите предоставить доступ в Интернет. В разделе Network Adapter выберите, что данная ВМ подключена к созданному нами ранее виртуальному коммутатору.

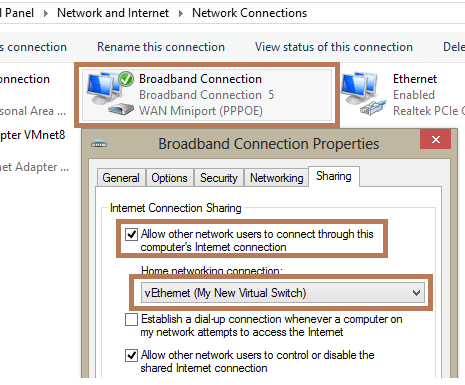

В моем случае я подключен к интернету через широкополосное соединение. Найдите это подключение в панели управления хоста Hyper-V и откройте его свойства. Перейдите на вкладку Sharing в секции Internet Connection Sharing выберите опцию Allow Other Network Users to Connect Through This Computer’s Internet Connection. В выпадающем списке выберите ваш виртуальный коммутатор, созданный ранее. Сохраните изменения.

Теперь в вашей виртуальной машине должен появится доступ в интернет.

Настройка доступа в Интеренет через WiFi подключение

В том случае, если вы подключаетесь к Интернету через беспроводное WiFi подключение, доступ гостевой ОС виртуальной машины к Интернету настраивается по аналогии.

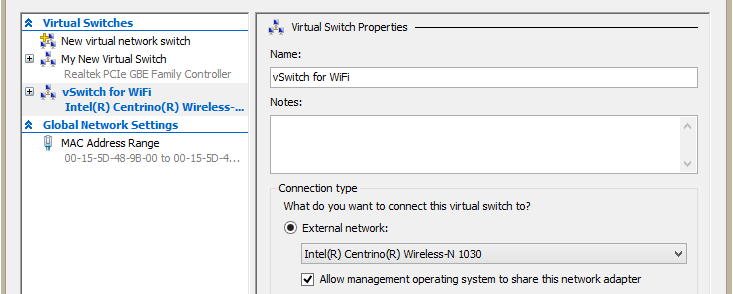

С помощью консоли Hyper-V Manager создайте новый внешний виртуальный коммутатор. В качестве внешней сети для виртуального коммутатора выберите свой WiFi адаптер (у меня это Intel Centrino Wireless-N 1030).

Теперь в свойствах ВМ укажите, что она подключена к Интернету через данный коммутатор.

В том случае, если точка доступа, к которой вы подключаетесь работает как сервер DHCP, то виртуальная машина должно получить от сервера DHCP динамический IP адрес (он будет отличатся от адреса, полученным хостовой ОС). Теперь вы можете пользоваться подключением к интернету внутри ВМ.

Одним из вариантов организации внешнего подключения является NAT (см статью Как настроить NAT в Hyper-V 2016).

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Настраиваем сеть в Hyper-V.

Настраиваем сеть в Hyper-V.

- Автор: Уваров А.С.

- 21.01.2014

Продолжая цикл статей посвященный виртуализации, сегодня мы поговорим о настройке сети в Hyper-V. Основное внимание мы уделим теории, а именно разберем как устроены виртуальные сети и как они взаимодействуют с реальными. Потому что, как показывает практика, многие администраторы, в отсутствие простых и понятных материалов по данному вопросу, вынуждены осваивать настройку сети в Hyper-V методом «научного тыка».

Продолжая цикл статей посвященный виртуализации, сегодня мы поговорим о настройке сети в Hyper-V. Основное внимание мы уделим теории, а именно разберем как устроены виртуальные сети и как они взаимодействуют с реальными. Потому что, как показывает практика, многие администраторы, в отсутствие простых и понятных материалов по данному вопросу, вынуждены осваивать настройку сети в Hyper-V методом «научного тыка».

С одной стороны, ничего сложного в настройке сетей для виртуальных машин нет, с другой многие начинают путаться во всех этих адаптерах, с трудом понимая, где реальный, где виртуальный, и чем они друг от друга отличаются. Постараемся внести ясность.

За настройку сетей в Hyper-V отвечает Диспетчер виртуальных коммутаторов, если мы откроем его, то увидим следующую картину:

Как видим, нам доступно создание трех типов сетей: внешней, внутренней и частной. Разберемся подробнее, для чего нужны эти сети и в чем разница между ними.

Как видим, нам доступно создание трех типов сетей: внешней, внутренней и частной. Разберемся подробнее, для чего нужны эти сети и в чем разница между ними.

Внешняя сеть

Самый распространенный тип сети, который позволяет виртуальным машинам взаимодействовать с внешними сетями и хостом. При ее создании необходимо выбрать один из физических сетевых адаптеров, через который данная виртуальная сеть будет соединяться с внешними сетями.

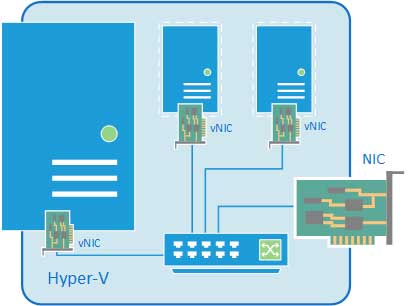

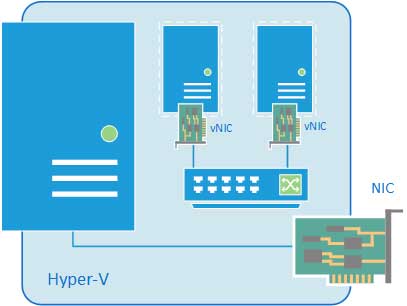

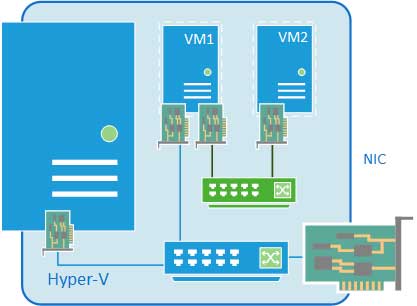

Как мы уже писали, основу виртуальной сети составляет виртуальный коммутатор. При создании внешней сети, Hyper-V создает виртуальный коммутатор, к которому через виртуальные сетевые адаптеры (vNIC) подключаются как виртуальные машины, так и хост. Физический адаптер отключается от хоста и по сути становится физическим портом виртуального коммутатора, через который он подключается к внешней сети.

Как мы уже писали, основу виртуальной сети составляет виртуальный коммутатор. При создании внешней сети, Hyper-V создает виртуальный коммутатор, к которому через виртуальные сетевые адаптеры (vNIC) подключаются как виртуальные машины, так и хост. Физический адаптер отключается от хоста и по сути становится физическим портом виртуального коммутатора, через который он подключается к внешней сети.

В этом нетрудно убедиться, после создания внешней сети на хосте появляется Адаптер Ethernet для виртуальной сети Hyper-V, на который переносятся все настройки с физического адаптера.

А в свойствах физического адаптера остался только Расширяемый виртуальный сетевой коммутатор в Hyper-V.

А в свойствах физического адаптера остался только Расширяемый виртуальный сетевой коммутатор в Hyper-V.

В случае с внешней сетью следует четко понимать, что хост, точно также как и виртуальные машины, подключается к виртуальному коммутатору через виртуальный сетевой адаптер. Физический сетевой адаптер, после создания внешней сети становится портом виртуального коммутатора, через который он подключается к внешней сети. Поэтому все сетевые настройки хоста следует производить только на виртуальном сетевом адаптере.

В случае с внешней сетью следует четко понимать, что хост, точно также как и виртуальные машины, подключается к виртуальному коммутатору через виртуальный сетевой адаптер. Физический сетевой адаптер, после создания внешней сети становится портом виртуального коммутатора, через который он подключается к внешней сети. Поэтому все сетевые настройки хоста следует производить только на виртуальном сетевом адаптере.

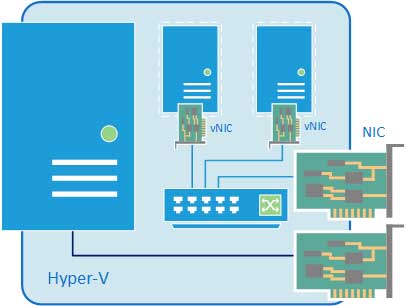

Также имеется возможность создания внешних сетей, изолированных от хоста, в этом случае виртуальный сетевой адаптер не создается, а физический интерфейс отключается от хоста, обслуживая только виртуальный коммутатор. Для этого при создании внешней сети необходимо снять галочку Разрешить управляющей операционной системе предоставлять общий доступ к этому сетевому адаптеру.

Данная конфигурация позволяет успешно виртуализировать пограничные сетевые устройства, надежно отвязав их от внутренней сети и хоста. Например, мы можем создать две внешних сети, одна из которых будет подключена к локальной сети, вторая к интернет и осуществлять выход во внешнюю сеть через роутер на виртуальной машине, при этом и хост, и локальная сеть будут надежно изолированы от интернет, несмотря на то, что кабель внешней сети физически будет подключен к сетевому адаптеру хоста.

Данная конфигурация позволяет успешно виртуализировать пограничные сетевые устройства, надежно отвязав их от внутренней сети и хоста. Например, мы можем создать две внешних сети, одна из которых будет подключена к локальной сети, вторая к интернет и осуществлять выход во внешнюю сеть через роутер на виртуальной машине, при этом и хост, и локальная сеть будут надежно изолированы от интернет, несмотря на то, что кабель внешней сети физически будет подключен к сетевому адаптеру хоста.

Внутренняя сеть

Как следует из ее названия, внутренняя сеть предназначена для подключения виртуальных машин и хоста и не предусматривает соединения с внешними сетями. При ее создании также создается виртуальный сетевой адаптер для хоста, который оказывается подключен к виртуальному коммутатору внутренней сети и должен быть сконфигурирован в соответствии с настройками виртуальной сети.

К внешней сети хост остается подключен через физический адаптер, настройки которого не затрагиваются. Данная конфигурация чаще всего используется для учебных и исследовательских целей, позволяя создавать и моделировать различной сложности сетевые конфигурации не затрагивая рабочие сети предприятия.

К внешней сети хост остается подключен через физический адаптер, настройки которого не затрагиваются. Данная конфигурация чаще всего используется для учебных и исследовательских целей, позволяя создавать и моделировать различной сложности сетевые конфигурации не затрагивая рабочие сети предприятия.

Внутренняя сеть c NAT

Данная возможность появилась начиная с Windows Server 2016, Hyper-V Server 2016 и Windows 10. Подробнее читайте в нашей статье: Настраиваем сеть NAT в Hyper-V

Частная сеть

Частная сеть отличается от внутренней тем, что виртуальный коммутатор может быть подключен только к виртуальным машинам и изолирован от хоста.

Данный вид сетей может быть использован также в учебных и исследовательских целей, а также для создания изолированных участков сети, например DMZ.

Данный вид сетей может быть использован также в учебных и исследовательских целей, а также для создания изолированных участков сети, например DMZ.

В этом случае связь между внешней и частной сетью будет осуществляться через одну из виртуальных машин, которая должна быть подключена к обеим сетям.

В этом случае связь между внешней и частной сетью будет осуществляться через одну из виртуальных машин, которая должна быть подключена к обеим сетям.

Как видим, Hyper-V дает в руки администратора весьма гибкий и мощный инструмент, позволяющий создавать весьма сложные сетевые конфигурации и управлять ими.

Виртуальный коммутатор Hyper-V Hyper-V Virtual Switch

Область применения: Windows Server (Semi-Annual Channel), Windows Server 2016 Applies To: Windows Server (Semi-Annual Channel), Windows Server 2016

В этом разделе представлен обзор виртуального коммутатора Hyper-V, который предоставляет возможность подключения виртуальных машин (ВМ) к сетям, которые являются внешними для узла Hyper-V, включая интрасеть Организации и Интернет. This topic provides an overview of Hyper-V Virtual Switch, which provides you with the ability to connect virtual machines (VMs) to networks that are external to the Hyper-V host, including your organization’s intranet and the Internet.

Вы также можете подключиться к виртуальным сетям на сервере, на котором выполняется Hyper-V, при развертывании программно-определяемой сети (SDN). You can also connect to virtual networks on the server that is running Hyper-V when you deploy Software Defined Networking (SDN).

Помимо этого раздела, доступна следующая документация по виртуальному коммутатору Hyper-V. In addition to this topic, the following Hyper-V Virtual Switch documentation is available.

Дополнительные сведения о других сетевых технологиях см. в статье сетевые подключения в Windows Server 2016. For more information about other networking technologies, see Networking in Windows Server 2016.

Виртуальный коммутатор Hyper-V — это программный коммутатор уровня 2 Ethernet, доступный в диспетчере Hyper-V при установке роли сервера Hyper-V. Hyper-V Virtual Switch is a software-based layer-2 Ethernet network switch that is available in Hyper-V Manager when you install the Hyper-V server role.

Виртуальный коммутатор Hyper-V включает программно управляемые и расширяемые возможности для подключения виртуальных машин к виртуальным сетям и физической сети. Hyper-V Virtual Switch includes programmatically managed and extensible capabilities to connect VMs to both virtual networks and the physical network. Виртуальный коммутатор Hyper-V также обеспечивает применение политик в области безопасности, изоляции и уровней обслуживания. In addition, Hyper-V Virtual Switch provides policy enforcement for security, isolation, and service levels.

Виртуальный коммутатор Hyper-V поддерживает только Ethernet и не поддерживает другие технологии проводной сети, такие как Infiniband и Fibre Channel. Hyper-V Virtual Switch only supports Ethernet, and does not support any other wired local area network (LAN) technologies, such as Infiniband and Fibre Channel.

Виртуальный коммутатор Hyper-V включает возможности изоляции клиентов, формирования трафика, защиты от вредоносных виртуальных машин и упрощение устранения неполадок. Hyper-V Virtual Switch includes tenant isolation capabilities, traffic shaping, protection against malicious virtual machines, and simplified troubleshooting.

Благодаря встроенной поддержке спецификации интерфейса сетевых устройств (NDIS) драйверов фильтров и платформы фильтрации Windows (драйверов выноски) WFP, виртуальный коммутатор Hyper-V позволяет независимым поставщикам программного обеспечения (ISV) для создания расширяемых подключаемых модулей, которые называются расширениями виртуальных коммутаторов, которые могут предоставлять расширенные возможности работы в сети и безопасности. With built-in support for Network Device Interface Specification (NDIS) filter drivers and Windows Filtering Platform (WFP) callout drivers, the Hyper-V Virtual Switch enables independent software vendors (ISVs) to create extensible plug-ins, called Virtual Switch Extensions, that can provide enhanced networking and security capabilities. Добавленные расширения виртуального коммутатора отображаются в компоненте «Диспетчер виртуальных коммутаторов» в составе диспетчера Hyper-V. Virtual Switch Extensions that you add to the Hyper-V Virtual Switch are listed in the Virtual Switch Manager feature of Hyper-V Manager.

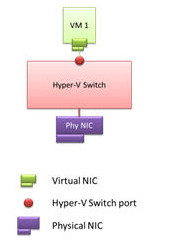

На следующем рисунке у виртуальной машины есть виртуальный сетевой адаптер, подключенный к виртуальному коммутатору Hyper-V через порт коммутатора. In the following illustration, a VM has a virtual NIC that is connected to the Hyper-V Virtual Switch through a switch port.

Возможности виртуального коммутатора Hyper-V предоставляют дополнительные возможности для обеспечения изоляции клиентов, формирования и управления сетевым трафиком, а также применения защитных мер к вредоносным виртуальным машинам. Hyper-V Virtual Switch capabilities provide you with more options for enforcing tenant isolation, shaping and controlling network traffic, and employing protective measures against malicious VMs.

В Windows Server 2016 виртуальная машина с виртуальным сетевым адаптером точно отображает максимальную пропускную способность для виртуального сетевого адаптера. In Windows Server 2016, a VM with a virtual NIC accurately displays the maximum throughput for the virtual NIC. Чтобы просмотреть скорость виртуального сетевого адаптера в окне » Сетевые подключения«, щелкните правой кнопкой мыши значок нужного виртуального сетевого адаптера и выберите пункт состояние. To view the virtual NIC speed in Network Connections, right-click the desired virtual NIC icon and then click Status. Откроется диалоговое окно состояние виртуального сетевого адаптера. The virtual NIC Status dialog box opens. В поле « соединение» значение параметра Speed соответствует скорости физического сетевого адаптера, установленного на сервере. In Connection, the value of Speed matches the speed of the physical NIC installed in the server.

Использование виртуального коммутатора Hyper-V Uses for Hyper-V Virtual Switch

Ниже приведены некоторые сценарии вариантов использования для виртуального коммутатора Hyper-V. Following are some use case scenarios for Hyper-V Virtual Switch.

Отображение статистики. разработчик в размещенном поставщике облачных служб реализует пакет управления, который отображает текущее состояние виртуального коммутатора Hyper-V. Displaying statistics: A developer at a hosted cloud vendor implements a management package that displays the current state of the Hyper-V virtual switch. Пакет управления может запрашивать текущие возможности коммутатора, параметры конфигурации и сетевую статистику по отдельным портам при помощи инструментария WMI. The management package can query switch-wide current capabilities, configuration settings, and individual port network statistics using WMI. После этого для администраторов отображается состояние коммутатора. The status of the switch is then displayed to give administrators a quick view of the state of the switch.

Отслеживание ресурсов. Компания размещения продает услуги по размещению цен в соответствии с уровнем принадлежности. Resource tracking: A hosting company is selling hosting services priced according to the level of membership. Каждый уровень участия имеет свои характеристики сети. Various membership levels include different network performance levels. Администратор выделяет ресурсы таким образом, чтобы одновременно обеспечивать соответствие соглашениям об уровне обслуживания и доступность сети. The administrator allocates resources to meet the SLAs in a manner that balances network availability. Администратор программно отслеживает такие сведения, как текущее использование пропускной способности и число назначенных виртуальных машин (VMQ) очереди виртуальных машин или каналов IOV. The administrator programmatically tracks information such as the current usage of bandwidth assigned, and the number of virtual machine (VM) assigned virtual machine queue (VMQ) or IOV channels. Та же программа периодически записывает в журнал используемые ресурсы, а также ресурсы, выделенные для отслеживания двойных записей или ресурсов на каждой виртуальной машине. The same program also periodically logs the resources in use in addition to the per-VM resources assigned for double entry tracking or resources.

Управление порядком расширений коммутатора. предприятие установило расширения на своем узле Hyper-V для отслеживания трафика и обнаружения вторжений в отчетах. Managing the order of switch extensions: An enterprise has installed extensions on their Hyper-V host to both monitor traffic and report intrusion detection. Во время технического обслуживания некоторые расширения могут быть обновлены, что приведет к изменению их порядка. During maintenance, some extensions may be updated causing the order of extensions to change. Выполняется простой сценарий для переупорядочения расширений после обновления. A simple script program is run to reorder the extensions after updates.

Расширение переадресации управляет идентификатором виртуальной ЛС. Компания крупного коммутатора создает расширение переадресации, которое применяет все политики для работы в сети. Forwarding extension manages VLAN ID: A major switch company is building a forwarding extension that applies all policies for networking. Один из управляемых элементов — идентификаторы виртуальной локальной сети (VLAN). One element that is managed is virtual local area network (VLAN) IDs. Виртуальный коммутатор передает управление виртуальной локальной сетью расширению переадресации. The virtual switch cedes control of the VLAN to a forwarding extension. Установка компании коммутатора программным способом вызывает интерфейс прикладного программирования (API) инструментарий управления Windows (WMI) (WMI), который включает прозрачность, указывая, что виртуальный коммутатор Hyper-V передается и не принимает никаких действий с тегами VLAN. The switch company’s installation programmatically call a Windows Management Instrumentation (WMI) application programming interface (API) that turns on the transparency, telling the Hyper-V Virtual Switch to pass and take no action on VLAN tags.

Функции виртуального коммутатора Hyper-V Hyper-V Virtual Switch Functionality

Виртуальный коммутатор Hyper-V включает следующие важные компоненты. Some of the principal features that are included in the Hyper-V Virtual Switch are:

Защита ARP/ND (подмена) . обеспечивает защиту от ВРЕДОНОСНОЙ виртуальной машины с помощью подмены протокола адресов (ARP) для кражи IP-адресов с других виртуальных машин. ARP/ND Poisoning (spoofing) protection: Provides protection against a malicious VM using Address Resolution Protocol (ARP) spoofing to steal IP addresses from other VMs. Защищает от атак узлов IPv6 путем спуфинга протокола обнаружения соседей (ND). Provides protection against attacks that can be launched for IPv6 using Neighbor Discovery (ND) spoofing.

Защита DHCP- сервера. обеспечивает защиту от ВРЕДОНОСНОЙ виртуальной машины, представляющей себя как DHCP-сервер для атак типа «злоумышленник в середине». DHCP Guard protection: Protects against a malicious VM representing itself as a Dynamic Host Configuration Protocol (DHCP) server for man-in-the-middle attacks.

Списки ACL портов. обеспечивает фильтрацию трафика на основе IP-адресов и диапазонов, позволяющих настроить изоляцию виртуальной сети. Port ACLs: Provides traffic filtering based on Media Access Control (MAC) or Internet Protocol (IP) addresses/ranges, which enables you to set up virtual network isolation.

Режим магистрали для виртуальной машины. позволяет администраторам настроить определенную виртуальную машину в качестве виртуального устройства, а затем направить трафик из различных виртуальных ЛС в эту виртуальную машину. Trunk mode to a VM: Enables administrators to set up a specific VM as a virtual appliance, and then direct traffic from various VLANs to that VM.

Мониторинг сетевого трафика: позволяет администраторам просматривать трафик, проходящий через сетевой коммутатор. Network traffic monitoring: Enables administrators to review traffic that is traversing the network switch.

Изолированная (частная) виртуальная ЛС. позволяет администраторам разделять трафик по нескольким виртуальным ЛС, чтобы упростить установку изолированных сообществ клиентов. Isolated (private) VLAN: Enables administrators to segregate traffic on multiple vlans, to more easily establish isolated tenant communities.

Ниже приведен перечень возможностей, которые улучшают использование виртуального коммутатора Hyper-V. Following is a list of capabilities that enhance Hyper-V Virtual Switch usability:

Предел пропускной способности и поддержка пакетов: минимальное значение пропускной способности гарантирует зарезервированную пропускную способность Bandwidth limit and burst support: Bandwidth minimum guarantees amount of bandwidth reserved. Максимум полосы пропускания — это объем полосы пропускания, который может использовать виртуальная машина. Bandwidth maximum caps the amount of bandwidth a VM can consume.

Поддержка явных уведомлений о перегрузке (ECN) . Маркировка ECN, также известная как центерткп данных (дкткп), позволяет физическому коммутатору и операционной системе регулировать поток трафика таким образом, чтобы буферные ресурсы коммутатора не перенаправлялись, что приводит к повышению пропускной способности трафика. Explicit Congestion Notification (ECN) marking support: ECN marking, also known as Data CenterTCP (DCTCP), enables the physical switch and operating system to regulate traffic flow such that the buffer resources of the switch are not flooded, which results in increased traffic throughput.

Диагностика. Диагностика позволяют легко отслеживать и отслеживать события и пакеты с помощью виртуального коммутатора. Diagnostics: Diagnostics allow easy tracing and monitoring of events and packets through the virtual switch.

Настройка сети на виртуальной машине Hyper-V

В настройке сети на «виртуальной машине» (далее по тексту принято сокращение «ВМ»), а также в добавлении виртуального свитча в оснастке Hyper-V нет ничего сложного, хотя даже для продвинутых пользователей иногда процедура может выглядеть немного запутанной.

Однако, ознакомившись с основными принципами и ходом настроек, поясненных иллюстрациями, в голове человека все быстро упорядочивается и в дальнейшем уже не вызывает каких-либо затруднений. Нижеприведенный материал поможет самостоятельно и успешно справиться с поставленной задачей.

- Архитектура Hyper-V

- Процедура настройки

- А если требуется настроить сети на Линуксе, которая запущена под Hyper-V?

- Заключение

Архитектура Hyper-V

«Виртуальные сети» (сокращенно: «ВС») в Hyper-V называют виртуальными коммутаторами, к которым подключаются не только сетевые интерфейсы ВМ, но и физические сетевые интерфейсы сервера.

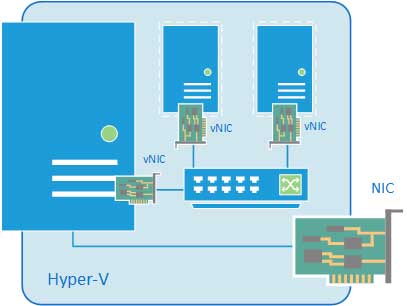

Существуют 3 вида «ВС». Схематично они представлены на рисунке ниже.

Майкрософт сравнительно недавно предусмотрела в «Windows Server 2008 R2» создание ВС «External» с изоляцией от хостовой системы. Осуществляется процесс просто. Следует убрать отметку из графы «Allow management operating system to share this network adapter».

Майкрософт сравнительно недавно предусмотрела в «Windows Server 2008 R2» создание ВС «External» с изоляцией от хостовой системы. Осуществляется процесс просто. Следует убрать отметку из графы «Allow management operating system to share this network adapter».

При этом отключаются все ранее созданные подключения, и параметры прописываются для новой ВМ.

При этом отключаются все ранее созданные подключения, и параметры прописываются для новой ВМ.

Необходимо отметить, что в Hyper-V имеется поддержка VLAN (IEEE 802.1Q).

После настройки коммутаторов, достаточно в свойствах ВМ установить отметку «Enable VLAN Identification» и указать VLAN ID.

Приятной новинкой, внедренной специалистами из Майкрософт в Виндовс Server 2008 R2, является поддержка виртуальных очередей VMQ.

Приятной новинкой, внедренной специалистами из Майкрософт в Виндовс Server 2008 R2, является поддержка виртуальных очередей VMQ.

Это сделало возможным перенаправление на процессор сетевого адаптера значительной доли нагрузки на обработку пакетов, которые направляются на ВМ с хостовой ОС. Сетевой адаптер с поддержкой VMQ может сам производить обработку пакетов и далее сохранять информацию в памяти ВМ.

Это сделало возможным перенаправление на процессор сетевого адаптера значительной доли нагрузки на обработку пакетов, которые направляются на ВМ с хостовой ОС. Сетевой адаптер с поддержкой VMQ может сам производить обработку пакетов и далее сохранять информацию в памяти ВМ.

Процедура настройки

Сложности с Hyper-V при настройке сети на виртуальной машине в основном вызваны недопониманием принципов реализации ее функционирования.

Многие хорошо знакомы с работой на «Виртуал Сервер» или «Microsoft’s Virtual PC» и привыкли к тому, что они функционируют как простые программы Виндовс.

Иными словами, приложения располагаются поверх Windows и процессы обмена данными с оборудованием осуществляются посредством ОС. Однако в Hyper-V все работает кардинально по противоположному принципу и в результате ВМ обеспечиваются прямым доступом к оборудованию сервера, то есть, минуя родительскую ОС.

Это обстоятельство накладывает некоторые нюансы на процедуру настройки доступа к сети ВМ Hyper-V из сетей.

Рассмотрим процесс на конкретном примере со следующими сетевыми параметрами: главный IP-адрес: ___.189.53.206/30; доп.адрес: ___.91.26.173/32; сервер с 2-мя интерфейсами (при этом задействован лишь 1-ый, а 2-ой отключен).

Далее всю процедуру исполняем только с LAN1.

Далее всю процедуру исполняем только с LAN1.

Теперь можно приступить к настройке 2-х ВМ:

Теперь можно приступить к настройке 2-х ВМ:

- Внешней;

- Внутренней.

1-ая ВМ получит связь с внешним миром через сетевую карту с доступом во всемирную патину, а 2-ая послужит как коммутатор корневого сервера с виртуальным хостом.

Чтобы создать эти ВМ потребуется войти в главную консоль управления Hyper-V, запустить диспетчер виртуальных сетей.

Установить отметки, как показано на скриншоте выше для создания 1-ой ВМ. Далее создать 2-ую, как изображено на рисунке ниже.

Установить отметки, как показано на скриншоте выше для создания 1-ой ВМ. Далее создать 2-ую, как изображено на рисунке ниже.

Подготовительные мероприятия на этом этапе завершены, но перед тем как настраивать сети, следует убедиться, что все исполнено корректно. От этого зависит успешность процедуры в целом.

Подготовительные мероприятия на этом этапе завершены, но перед тем как настраивать сети, следует убедиться, что все исполнено корректно. От этого зависит успешность процедуры в целом.

Важное отступление: Во время создания 1-го ВМ будут разорваны все подключения, поэтому рекомендуется предусмотреть дополнительное соединение с сервером, например, IPMI, IP-KVM либо прямой физический доступ.

В окне сетевых подключений должна отображаться следующая картина, как показано на скриншоте ниже.

В параметрах коммутатора (2-ой ВМ) указать IP-адрес. В результате этот ВМ на физическом сервере станет работать как шлюз.

В параметрах коммутатора (2-ой ВМ) указать IP-адрес. В результате этот ВМ на физическом сервере станет работать как шлюз.

Уже можно констатировать приятный факт, что ввод параметров сетевых интерфейсов на корневом сервере окончен.

Уже можно констатировать приятный факт, что ввод параметров сетевых интерфейсов на корневом сервере окончен.

Затем надо произвести настройки «RRAS», чтобы обеспечить перенаправление трафика к ВМ и обратно. С этой целью в меню «Диспетчера сервера» потребуется присвоить роль для «Службы политики сети и доступа».

По умолчанию она «Остановлена» и следует ее настроить.

По умолчанию она «Остановлена» и следует ее настроить.

Отобразится мастер, указания которого требуется пошагово исполнить.

Отобразится мастер, указания которого требуется пошагово исполнить.

Установить отметку в графу «Особая конфигурация».

Установить отметку в графу «Особая конфигурация».

Поставить галочки в два поля, как сделано на иллюстрации выше.

Поставить галочки в два поля, как сделано на иллюстрации выше.

Клацнуть «Готово».

Клацнуть «Готово».

Кликнуть «Запустить службу». Далее проверить корректность выполненной работы через меню диспетчера.

Кликнуть «Запустить службу». Далее проверить корректность выполненной работы через меню диспетчера.

Служба полностью подготовлена и необходимо перейти к перенаправлению трафика к ВМ. Для этого создается промежуточный интерфейс, вызвав контекстное меню от «Преобразования сетевых адресов».

Служба полностью подготовлена и необходимо перейти к перенаправлению трафика к ВМ. Для этого создается промежуточный интерфейс, вызвав контекстное меню от «Преобразования сетевых адресов».

Клацнуть строчку «Новый интерфейс» и применить внешний интерфейс.

Клацнуть строчку «Новый интерфейс» и применить внешний интерфейс.

Войти в закладку «Преобразование сетевых адресов (NAT)» и поставить галочки в графах, указанных на следующем скриншоте:

Войти в закладку «Преобразование сетевых адресов (NAT)» и поставить галочки в графах, указанных на следующем скриншоте:

Перейти в закладку «Пул адресов» и указать доп. адреса. От них запросы станут поступать на внутренние адреса ВМ.

Перейти в закладку «Пул адресов» и указать доп. адреса. От них запросы станут поступать на внутренние адреса ВМ.

Далее еще рекомендуется добавить резервный для внутреннего адреса ВМ, как показано на рисунке ниже.

Далее еще рекомендуется добавить резервный для внутреннего адреса ВМ, как показано на рисунке ниже.

В свойствах ввести параметры сети где расположен шлюз.

В свойствах ввести параметры сети где расположен шлюз.

В результате ВМ получила выход во всемирную паутину. Чтобы удостовериться в этом, достаточно заглянуть в меню «Центра управления сетями и общим доступом».

В результате ВМ получила выход во всемирную паутину. Чтобы удостовериться в этом, достаточно заглянуть в меню «Центра управления сетями и общим доступом».

Примечание: Если соединение с глобалкой отсутствует, то проблема быстро решается простым изменением параметров Брадмауэра на серверах.

Примечание: Если соединение с глобалкой отсутствует, то проблема быстро решается простым изменением параметров Брадмауэра на серверах.

Еще убедиться в правильности можно через любой интернет-сервис.

Задуманное успешно реализовано на практике, вот так просто можно применять несколько различных сетей на единственном реальном сервере, то есть физическом (сколько их пожелает создать администратор, столько же создается и коммутаторов).

Задуманное успешно реализовано на практике, вот так просто можно применять несколько различных сетей на единственном реальном сервере, то есть физическом (сколько их пожелает создать администратор, столько же создается и коммутаторов).

А если требуется настроить сети на Линуксе, которая запущена под Hyper-V?

Многие сталкиваются с проблемой во время установки Ubuntu на ВМ Майкрософт Hyper-V. Сложность заключается в том, что Линукс просто иногда не способен при этом увидеть сетевую карту. Очевидно, что сеть в таком случае функционировать не будет.

Сложность может быть устранена следующей «уловкой»: в Параметрах ВМ указать одну из «древних» сетевых карт. ОС такую картуувидит сразу, то есть возникшая сложность устраниться быстро.

Но есть один недостаток этой маленькой хитрости. Часто процессор ВМ будет полностью загружен, а данное обстоятельство повлечет замедленное функционирование системы.

Заключение

Отдельные пользователи пренебрегают этапом настроек по «Преобразованию сетевых адресов (NAT)», который описан в инструкции выше. Однако этот механизм обеспечивает доступ ВМ к сети через объединение IP основной электронно-вычислительной машины с портом через внутренний коммутатор Hyper-V. В итоге приобретаются несколько следующих преимуществ:

- Применяется внутренний коммутатор, что понижает загрузку сета электронно-вычислительной машины;

- Несколько ВМ могут размещать программы, требующие внутренние порты связи, просто соотнося их с индивидуальными внешними интерфейсами;

- Экономятся IP по причине сопоставления внешнего IP и порта со значительно увеличенным перечнем внутренних IP.