Как взломать пароль на телефоне или компьютере с windows

Взлом пароля – специальная процедура методичного угадывания зашифрованного слова или фразы, которую злоумышленник пытается получить из централизованной базы данных. Данные действия обычно применяются в 2 случаях:

- Когда необходимо восстановить забытый пароль;

- Когда нужно узнать пароль другого пользователя системы без его ведома для незаконных действий с его учетными данными.

Что же касается сферы QA, то процесс взлома пароля обычно используется для того, чтобы провести проверку безопасности приложения, отыскав максимальное количество существующих уязвимостей в его системе.

В сегодняшних реалиях развития IT-сообщества, многие программисты поставили себе за цель создать особые алгоритмы, которые могли бы взламывать установленные пароли за минимальные временные промежутки. Больше половины инструментов, представленных в данном сегменте программирования, ориентируются на вход в систему на основе максимального количества допустимых словесных и буквенных комбинаций.

Если перед хакером очень сложный пароль (структура которого состоит из особой комбинации цифр, букв и специальных символов), то его взлом может занять от нескольких часов до пары недель. Также есть особые программы со встроенными словарями паролей, но успешность применения подобных инструментов ниже, так как с одновременным подбором комбинации ключевые запросы сохраняются в приложении, а это занимает определенное время.

За последнее время было создано массу программ для взлома паролей. Все они, естественно, имеют свои сильные и слабые стороны.

Далее детально поговорим о 10 наиболее популярных веб-инструментах для тестирования паролей, которые актуальны в 2019 году.

Neo Spy

Разработчики Neo Spy потрудились над тем, чтобы максимально расширить функционал данной программы. Список доступных функций даже в бесплатной версии удовлетворит самого требовательного пользователя. Какие функции шпионажа доступны:

- Контроль за компьютерной деятельностью пользователя, временем запуска и продолжительностью работы программ.

- Функция «keylogger» — считывание порядка нажатия клавиш и последующее сохранение в файл. В документе отображается все, что набирал пользователь — переписки, пароли, вводимые данные.

- Снимки с экрана монитора — еще одна возможность детализировать информацию о работе пользователя. Стандартные настройки позволяют делать скриншоты с экрана с частотой 1 изображение за 12 секунд (допустимый минимум 1,2 секунды), при этом отрисовывая поведение курсора. Также доступен просмотр экрана в онлайн режиме.

- Подключение к вебкамере при наличии интернета. Это прекрасная возможность охранной функции, родительского контроля, мониторинга действий обслуживающего персонала.

- Отчеты о посещаемых пользователем сайтах.

- Отслеживание GPS-координат устройства (ноутбук, смартфон, планшет), на котором установлен Neo Spy. Эта опция позволит знать в любой момент времени о местоположении ваших близких или сотрудников. В случае кражи устройства, его местоположение можно отследить, а лицо вора сфотографировать или записать на видео.

Это лишь неполный функционал одной из лучших, по мнению пользователей, программ-шпионов. По настоятельным рекомендациям разработчиков Neo Spy, при установке контроля над сотрудниками, последних необходимо поставить в известность. Это делается из этических соображений, разумеется. Цены, в зависимости от версии, колеблются в пределах 820-1990 рублей.

Преимущества Neo Spy:

- широкий функционал;

- русифицированный интерфейс;

- абсолютно скрытый режим работы.

А где же уязвимость?

Недостаток WPA2 заключается в том, что зашифрованный пароль передается при подключении пользователей во время так называемого 4-way handshake (4-х стороннего рукопожатия). Если мы поймаем handshake, то узнаем зашифрованный пароль и нам останется лишь расшифровать его. Для этой цели мы воспользуемся aircrack-ng.

Шаг 1. Определяем интерфейс

Для начала нужно узнать, какой сетевой интерфейс нам нужен, для этого вводим команду:

В моем случае всего три интерфейса, два из которых не имеют беспроводных расширений (no wireless extensions). Поэтому нас интересует только wlan0.

Шаг 2. Переводим сетевой адаптер в режим мониторинга

Перевод сетевого адаптера в режим мониторинга позволит нам видеть беспроводной трафик, подходящий рядом с нами. Для того чтобы сделать это, вводим команду:

Обратите внимание, что airmon-ng переименовал ваш интерфейс (у меня он стал называться mon0, но вам, все же, стоит проверить).

Шаг 3. Перехватываем трафик

Теперь, когда наш сетевой адаптер находится в режиме мониторинга, мы можем захватить, подходящий мимо нас трафик, используя команду airodump-ng. Вводим:

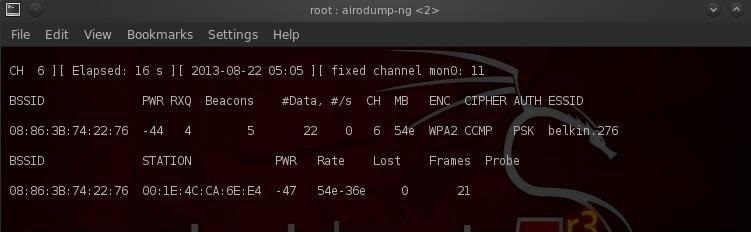

Обратите внимание, что все видимые точки доступа перечислены в верхней части экрана, а клиенты — в нижней части экрана.

Шаг 4. Концентрируем перехват на конкретной точке доступа.

Наш следующий шаг — сосредоточить наши усилия на одной из точек доступа и на ее канале. Нас интересует BSSID и номер канала точки доступа, которую мы будем взламывать. Давайте откроем еще один терминал и введем:

- 08:86:30:74:22:76 BSSID точки доступа

- -c 6 канал на котором работает точка доступа Wi-Fi

- WPAcrack файл в который запишется handshake

- mon0 сетевой адаптер в режиме мониторинга

Шаг 5. Получение handshake

Чтобы захватить зашифрованный пароль, нам нужно, чтобы клиент прошел аутентификацию (подключился к Wi-Fi). Если он уже аутентифицирован, мы можем его деаутентифицировать (отключить), тогда система автоматически повторно аутентифицируется (подключится), в результате чего мы можем получить зашифрованный пароль.

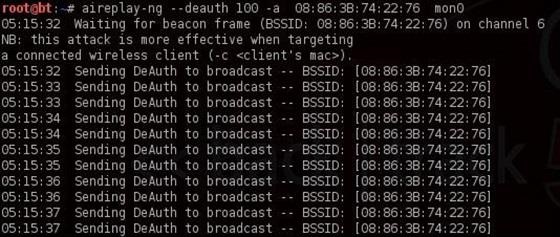

То есть нам просто нужно отключить подключенных пользователей, чтобы они подключились снова. Для этого открываем ещё один терминал и вводим:

- 100 количество пользователей, которые будут деаутентифицированы

- 08:86:30:74:22:76 BSSID точки доступа

- mon0 сетевой адаптер

Обратите внимание на верхнюю строку справа, airodump-ng вывел: «Handshake WPA». То есть, мы успешно захватили зашифрованный пароль! Это первый шаг к успеху!

Шаг 6. Подбираем пароль

Теперь, когда у нас есть зашифрованный пароль в нашем файле WPAcrack, мы можем запустить подбор пароля. Но для этого нам нужно иметь список с паролями которые мы хотим использовать. Найти такой список можно за 5 минут в Гугле. Я, же, буду использовать список паролей по умолчанию, включенный в aircrack-ng: BackTrack darkcOde.

Открываем новый терминал и вводим:

- WPAcrack-01.cap файл в который мы записывали handshake (airodump-ng приписал в конце -01.cap)

- /pentest/passwords/wordlist/darkc0de абсолютный путь к списку паролей

Сколько времени это займёт?

Этот процесс может занять много времени. Все зависит от длины вашего списка паролей, вы можете ждать от нескольких минут до нескольких дней. На моем двухъядерном процессоре Intel aircrack-ng подбирает чуть более 800 паролей в секунду.

Когда пароль будет найден, он появится на вашем экране. Будет ли подбор пароля успешным или нет, зависит от вашего списка. Если у вас не получилось подобрать пароль по одному списку, не отчаивайтесь, попробуйте другой.

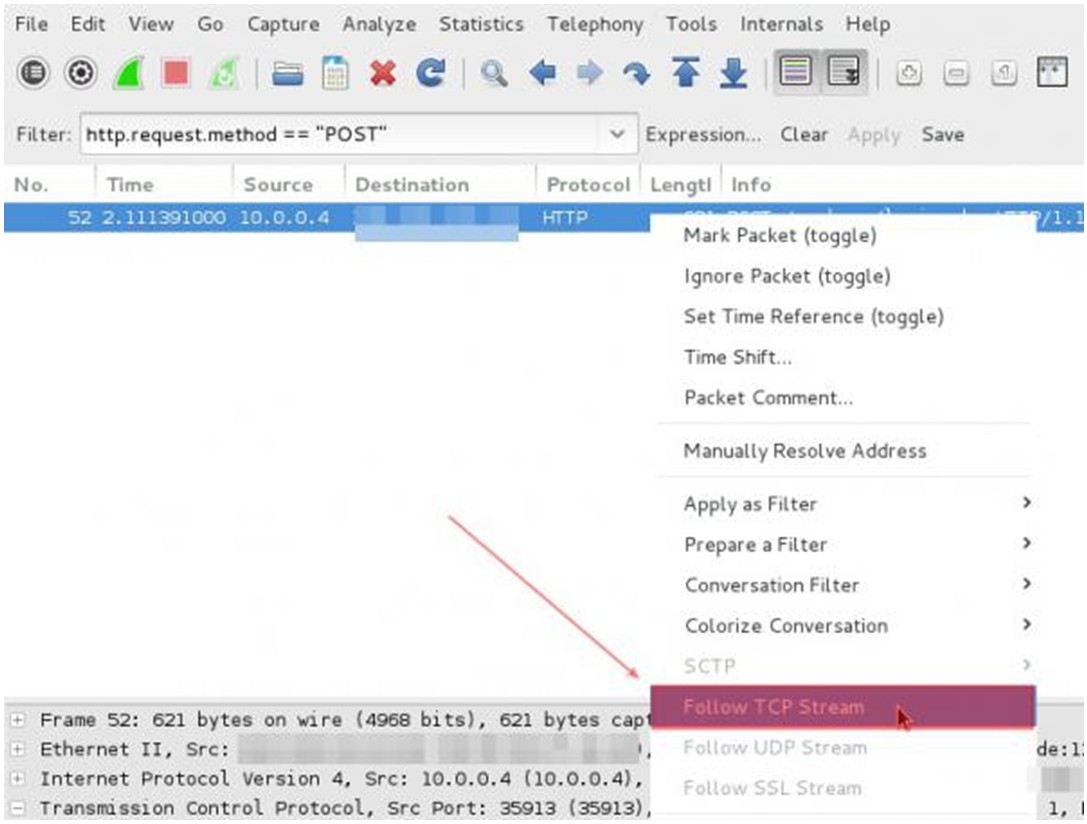

Шаг 3. Находим логин и пароль пользователя

Быстрый клик правой кнопки мыши и выбираем из меню пункт Follow TCP Steam

После этого в новом окне появится текст, который в коде восстанавливает содержимое страницы. Найдем поля «password» и «user», которые соответствуют паролю и имени пользователя. В некоторых случаях оба поля будут легко читаемы и даже не зашифрованы, но если мы пытаемся захватить трафик при обращении к очень известным ресурсам типа: Mail.ru, Facebook, Вконтакте и т.д., то пароль будет закодирован:

HTTP/1.1 302 Found

Date: Mon, 10 Nov 2014 23:52:21 GMT

Server: Apache/2.2.15 (CentOS)

P3P: CP=»NOI ADM DEV PSAi COM NAV OUR OTRo STP IND DEM»

Set-Cookie: non=non; expires=Thu, 07-Nov-2024 23:52:21 GMT; path=/

Set-Cookie: password=e4b7c855be6e3d4307b8d6ba4cd4ab91; expires=Thu, 07-Nov-2024 23:52:21 GMT; path=/

Set-Cookie: scifuser=networkguru; expires=Thu, 07-Nov-2024 23:52:21 GMT; path=/

Content-Type: text/html; charset=UTF-8

Таким образом, в нашем случае:

Имя пользователя: networkguru

SterJo Windows Credentials 1.2

Название: SterJo Windows Credentials 1.2 Размер: 0,7 mb Разработчик: SterJo Software Операционка: Windows 10, 8, 7, Vista, XP Язык интерфейса: Eng Дата: 26-10-2016, 18:21

SterJo Windows Credentials — полезная, бесплатная и с малым весом программа, которая предназначена для нахождения и восстановления в системе потерянных и забытых логинов, а также паролей от Windows, которые хранятся в диспетчере учетных данных. Как понятно, Диспетчер учетных этих бережёт.

Базовая функциональность

В большинстве случаев используется расширение менеджера паролей в браузере. Лучшие менеджеры паролей обладают расширениями для браузеров и могут работать на любой операционной системе, где есть этот браузер. Другие менеджеры паролей требуют установить отдельную программу.

Когда вы входите в учётную запись на сайте, менеджер паролей вставляет логин и пароль, которые содержатся в хранилище. Некоторые сервисы не делают этого автоматически, но у них могут быть другие достоинства, вроде очень сильной защиты или возможности вставлять данные в защищённые приложения.

Ради удобства рекомендуется избегать менеджеров паролей без возможности автоматически заполнять поля логинов и паролей.

Лучшие менеджеры паролей записывают логин и пароль во время создания учётной записи. Когда вы меняете пароль, они предлагают обновить его в хранилище. Запись паролей работает только в том случае, если менеджер распознаёт, что вы входите на защищённый сайт.

По этой причине нестандартные страницы входа могут вызвать проблемы. Некоторые продукты решают эту проблему, позволяя вручную заполнять все данные на странице. Другие активно анализируют популярные защищённые сайты, где страницы входа нестандартные, создавая скрипты для обработки этих страниц.

Когда вы повторно заходите на сайт с сохранёнными логином и паролем, большинство менеджеров автоматически или при помощи пары щелчков заполняют поля. Если у вас больше одного набора данных для этого сайта, вы можете выбрать нужный.

Многие пользователи заходят на защищённые сайты с мобильных устройств и компьютеров, поэтому им нужен менеджер, где данные синхронизируются между устройствами. Большинство менеджеров паролей используют зашифрованное облачное хранилище для синхронизации между устройствами. Некоторые хранят данные локально, синхронизируя базы данных на разных устройствах без облака. Преимущества менеджера паролей на смартфоне в том, что вы можете использовать автозаполнение полей логина и пароля для любых мобильных приложений.

Ещё одним достоинством бесплатных менеджеров паролей является возможность выбирать между ними. Если вы хотите проверить несколько вариантов, желательно выбирать такие менеджеры, где можно импортировать данные из одного в другой. Иначе придётся каждый раз вводить данные для сайтов вручную.

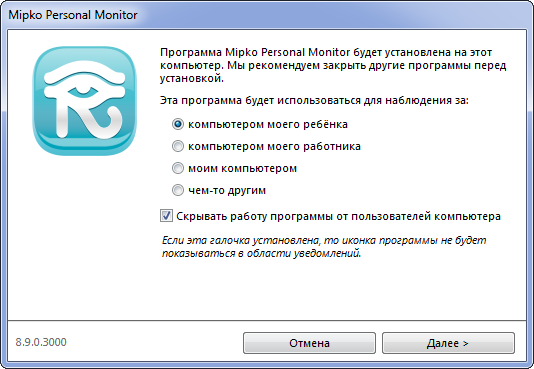

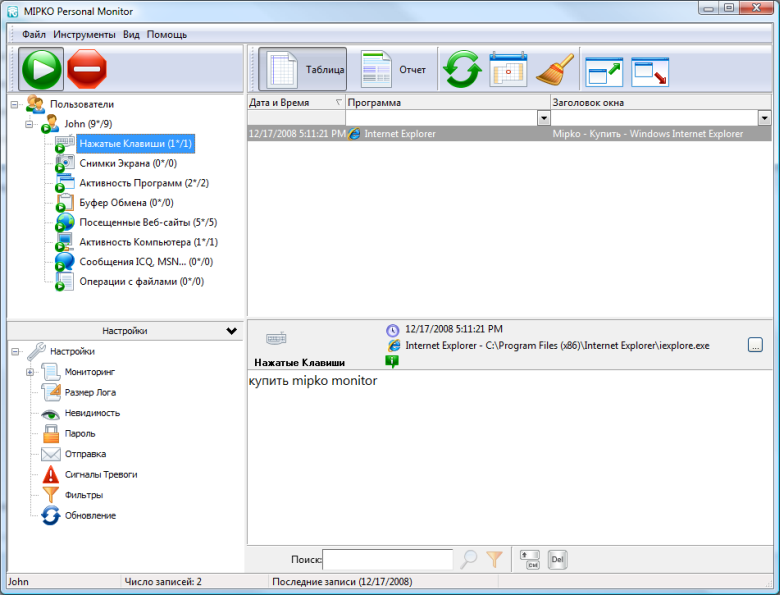

Mipko Personal Monitor

Отличная утилита, отличающаяся скрытностью и несколькими режимами работы.

Уже во время установки она предлагает выбрать цель своего наличия на компьютере (слежка за своим ПК, за работником или ребёнком) и скрыть своё присутствие на ПК.

Устанавливается в каталог Windowssyswow64 или Windowssystem32, не давая отыскать себя в ProgramFiles.

Рис. 6 – Скрытие ещё до установки

Перехватывает информацию по 14 положениям:

- введённый текст и сообщения в мессенджерах;

- перехват логинов и паролей;

- запись в текстовый документ всего, что попадало в буфер обмена; с заданным качеством через определённые временные промежутки или с указанными событиями (клики мыши);

- создание фотографий через веб-камеру;

- анализ трафика и регистрация всех сайтов, где побывал пользователь за время сессии;

- мониторинг активности любого приложения, в том числе время его закрытия;

- запись информации о перезагрузках и включениях ПК;

Работает Mipko Personal Monitor в скрытном и явном режимах, а все полученные сведения умеет отправлять на электронную почту в зашифрованном виде. При необходимости, можете задать реакцию на введение сигнальных (например, запрещенных) слов.

Рис. 7 – Отчёты отсортированы по группам

В отличие от конкурентов, Personal Monitor не отображается в Диспетчере задач , и обнаружить его сможет далеко не каждый пользователь, а дружба почти со всеми антивирусами избавит от необходимости добавлять утилиту в исключения.

Почему используются инструменты для взлома паролей?

- Проведение пентест-тестов.

- Киберпреступники проводят свои атаки.

- Студенты и люди, интересующиеся проблемами компьютерной безопасности.

Что касается тестов на проникновение, можно сказать, что они являются положительной частью и помогут повысить безопасность компании. Таким образом, тест на проникновение или пентест можно определить как атаку на компьютерную систему с намерением найти слабые места в ее безопасности и проверить, к каким данным можно получить доступ. Впоследствии о нарушениях безопасности, обнаруженных в ходе этого теста, сообщается владельцу системы. В этом смысле он положительный, потому что позволяет оценить потенциальное влияние, которое он может оказать на компанию, и предложить меры по снижению этих рисков.

- Заглавные буквы.

- Строчные.

- Числа.

- Символы.

- Минимальная рекомендуемая длина — 12 символов.

Кроме того, другие передовые методы, которые могут повысить безопасность, включают периодическое обновление паролей, отказ от их повторного использования для других сайтов и включение многофакторной аутентификации.

Пробные версии

Попробуйте наши решения. Всего за несколько кликов вы можете скачать бесплатные пробные версии нашего продукта и проверить их в действии.

Здесь вы можете приобрести сувенирные продукты с корпоративной символикой «Лаборатории Касперского».