Установка редактора локальной групповой политики в Window 10 Home

В операционную систему Windows встроен мощный инструмент — групповые политики (GPO), предназначенные для проведения изменения настроек системы из одного места на компьютере. Для управления настройками Windows используется консоль редактора локальной групповой политики — gpedit.msc.

Это системное средство с графическим интерфейсом позволяет настраивать работу операционной системы без использования аналогичного инструмента — редактора реестра Windows. Использовать редактор локальной групповой политики для настройки ОС намного удобнее, чем выполнять подобную работу в системном реестре Windows.

В целях безопасности, в основном, из-за возможных неправильных действий неопытных пользователей, редактор локальной групповой политики отсутствует в начальных, домашних версиях Windows. Этот инструмент доступен в старших версиях операционной системы: Windows Professional (Windows Профессиональная), Windows Education (Windows для образовательных учреждений), Windows Enterprise (Windows Корпоративная).

По логике Microsoft, самыми распространенными домашними версиями Windows часто пользуются начинающие пользователи, а профессиональными и корпоративными — более продвинутые. Поэтому в Windows Home редактор локальной групповой политики отключен из-за соображений безопасности.

При попытке запустить редактор групповой политики Windows 10 Home, пользователя ждет неутешительный результат.

В операционной системе Windows 10 Домашняя откроется окно с сообщением о том, что gpedit.msc не найден.

Что же делать, если в Windows 10 Home gpedit.msc не найден? У пользователя есть два пути для выхода из этой ситуации: использовать для выполнения настроек операционной системы редактор реестра, или добавить в Windows 10 Home групповые политики самостоятельно.

Существует несколько способов с помощью которых можно добавить в операционную систему локальные групповые политики Windows 10 Home. В этом руководстве вы найдете инструкции, которые позволят вам установить gpedit.msc в Windows 10 Home наиболее простыми способами.

Обратите внимание на то, что после добавления локальной групповой политики в домашнюю версию Windows, не все возможности этого инструмента будут работать. Это происходит из-за того, что некоторые политики могут использоваться только в версиях Windows Pro и выше, в частности множественные локальные групповые политики (MLGPO). Чтобы применить на компьютере настройки групповых политик, после внесения изменений в параметры ОС, нужно будет каждый раз перезагружать компьютер.

Обновление GPO на одном компьютере

Представим, что у нас есть компьютер ‘CL5’ и мы хотим обновить политики, которые предназначены для компьютера или пользователя. Это можно сделать так:

Для работы этой команды, а так же большинства других с возможностью удаленного подключения, должен работать PSRemoting.

По умолчанию эта команда не применяет новые политики моментально, а делает это с определенным интервалом. Что бы избежать этого нужно указать параметр:

- RandomDelayInMinutes — где значение 0 обозначает «моментальное обновление». Кроме этого можно указать значение в минутах, которое будет определять время обновления политик после запуска команды.

В документации Microsoft написано, что для значений больших чем 0 так же применяется «случайное смещение», но как оно вычисляется мне выяснить не удалось. Такой подход используется, если вы ожидаете какую-то большую нагрузку на сеть или сервер.

В этом примере политики будут применены моментально:

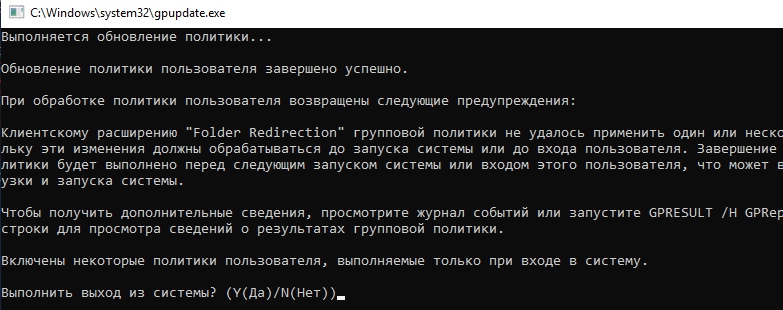

При этом у пользователей появится следующее окно, которое нельзя никак скрыть:

Как и с gpupdate в CMD мы можем указать источник применения политики в Target:

- User — обновить GPO предназначенные для пользователя;

- Computer — обновить GPO для компьютера.

Сами политики могут не применяться, например, до повторного входа пользователя или перезагрузки. Если такие действия необходимы можно использовать следующие ключи:

- Boot — компьютер будет перезагружен после того, как политика будет скачена;

- LogOff — после применения политики пользователю выйдет из под своей учетной записи для повторного входа.

Пример работы с обоими ключами:

Force исключает ситуацию, где у пользователя будет запрошено подтверждение на какое-то действия (на выход например). Окно с примером, где этого ключа не было:

Возможные проблемы

Некоторые GPO так и не вступили в действие при использовании ключей Boot и LogOff. Просто отображалось окно аналогичное показанному на изображении выше. После закрытия окна перезагрузка или выход пользователя тоже не произошел.

Команда Boot не перезагружает компьютер, а только выбрасывает пользователя для повторного входа. Возможно это связано с самой политикой, так как она не требовала перезагрузку.

Так же читал про проблемы, которые связаны с отсутствием или использованием старой версии RSAT. Об этом говорят следующие ошибки:

- Invoke-GPUpdate: The term ‘Invoke-GPUpdate’ not recognized as the name of a cmdlet.

- Invoke-GPUpdate : Имя «Invoke-GPUpdate» не распознано как имя командлета, функции.

Получение списка компьютеров с Get-ADComputer в Powershell

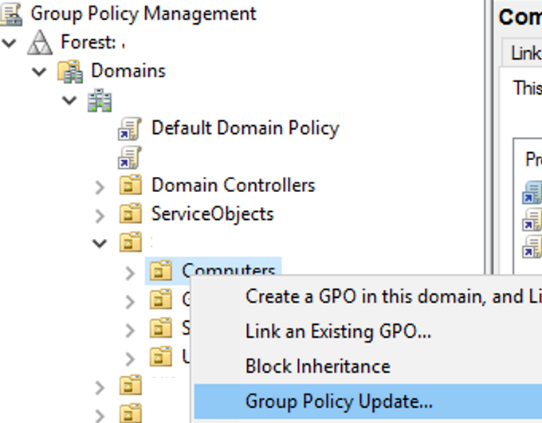

Способ 2. Использование консоли управления групповой политикой

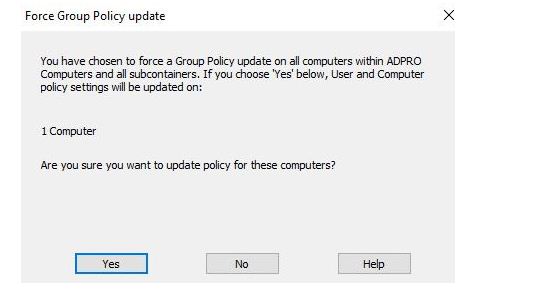

В Windows Server 2012 и более поздних версиях теперь можно принудительно обновить групповую политику на удаленных компьютерах из консоли управления групповой политикой. Этот метод очень прост и позволяет запускать обновление для одного подразделения или всех подразделений.

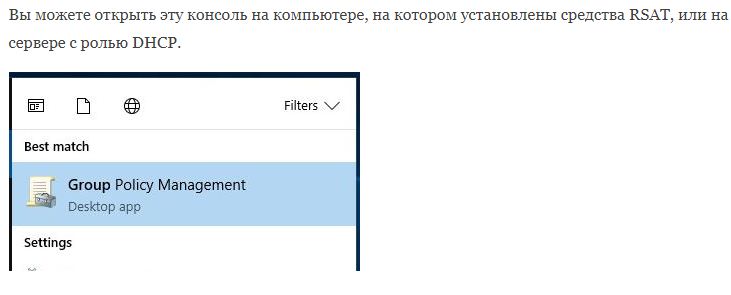

Шаг 1. Откройте консоль управления групповыми политиками.

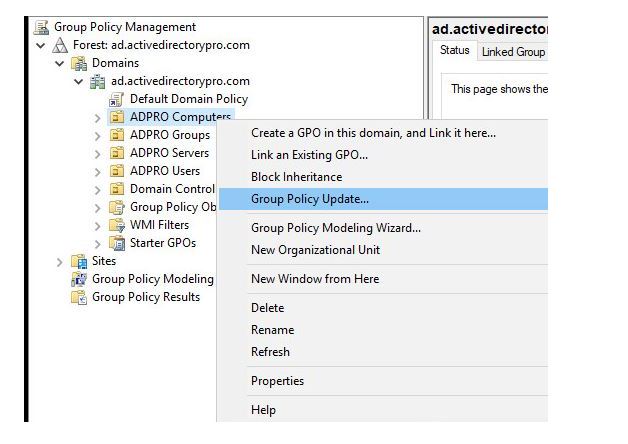

Шаг 2: Щелкните правой кнопкой мыши, чтобы обновить

Вы можете обновить отдельное подразделение или родительское подразделение, и оно обновит все подчиненные подразделения.

Я собираюсь обновить свой родительский OU «ADPRO Computers», в этом OU есть несколько подразделений, разбитых на отделы. Это запустит обновление групповой политики на всех компьютерах.

Примеры использования

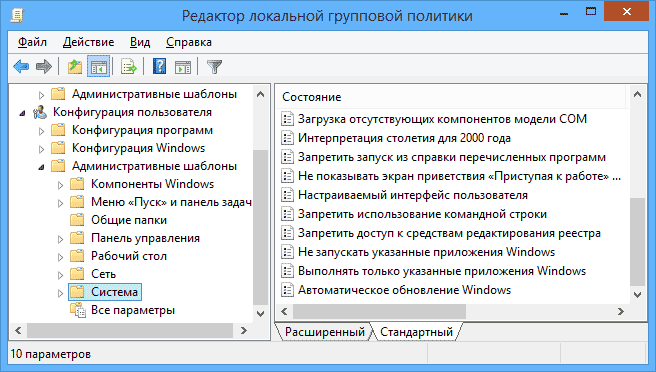

Перейдем к использованию редактора локальной групповой политики. Я покажу несколько примеров, которые позволят увидеть, как именно производятся настройки.

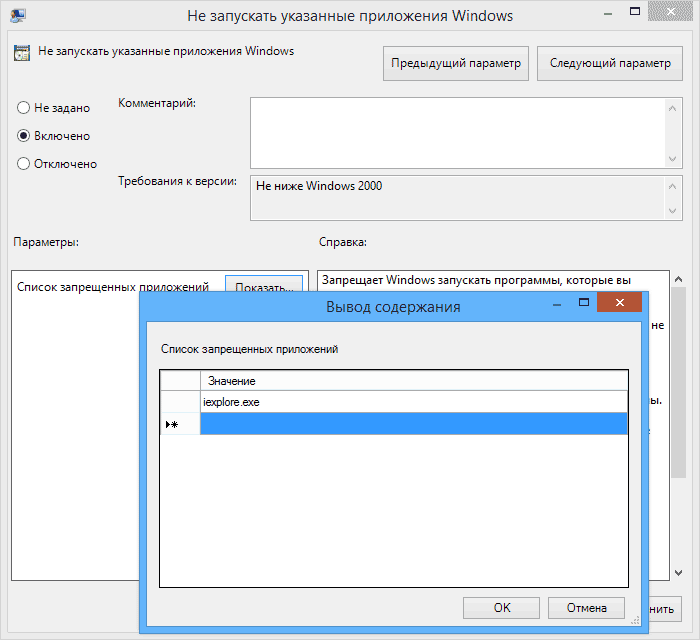

Разрешение и запрет запуска программ

Если вы пройдете в раздел Конфигурация пользователя — Административные шаблоны — Система, то там вы обнаружите следующие интересные пункты:

- Запретить доступ к средствам редактирования реестра

- Запретить использование командной строки

- Не запускать указанные приложения Windows

- Выполнять только указанные приложения Windows

Два последних параметра могут быть полезными даже обычному пользователю, далекому от системного администрирования. Кликните дважды по одному из них.

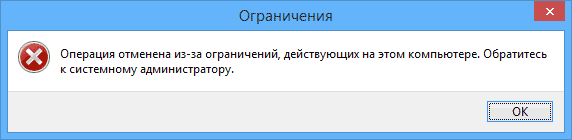

В появившемся окне установите «Включено» и нажмите по кнопке «Показать» около надписи «Список запрещенных приложений» или «Список разрешенных приложений», в зависимости от того, какой из параметров меняется.

Укажите в строчках имена исполняемых файлов программ, запуск которых нужно разрешить или запретить и примените настройки. Теперь, при запуске программы, которая не разрешена, пользователь будет видеть следующее сообщение об ошибке «Операция отменена из-за ограничений, действующих на этом компьютере».

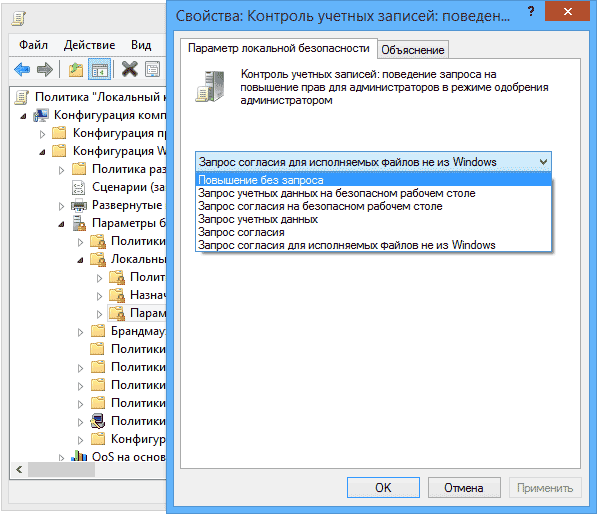

Изменение параметров контроля учетных записей UAC

В разделе Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности имеется несколько полезных настроек, одну из которых можно и рассмотреть.

Выберите параметр «Контроль учетных записей: поведение запроса на повышение прав для администратора» и дважды кликните по нему. Откроется окно с параметрами этой опции, где по умолчанию стоит «Запрос согласия для исполняемых файлов не из Windows» (Как раз поэтому, всякий раз, при запуске программы, которая хочет изменить что-то на компьютере, у вас запрашивают согласие).

Вы можете вообще убрать подобные запросы, выбрав параметр «Повышение без запроса» (только этого лучше не делать, это опасно) или же, напротив, установить параметр «Запрос учетных данных на безопасном рабочем столе». В этом случае, при запуске программы, которая может внести изменения в системе (а также для установки программ) каждый раз потребуется вводить пароль учетной записи.

Сценарии загрузки, входа в систему и завершения работы

Еще одна вещь, которая может оказать полезной — скрипты загрузки и выключения, которые вы можете заставить выполняться с помощью редактора локальной групповой политики.

Это может пригодиться, например, для запуска раздачи Wi-Fi с ноутбука при включении компьютера (если вы реализовывали ее без сторонних программ, а создав Wi-Fi сеть Ad-Hoc) или выполнения операций резервного копирования при выключении компьютера.

В качестве скриптов можно использовать командные файлы .bat или же файлы сценариев PowerShell.

Сценарии загрузки и выключения находятся в Конфигурация компьютера — Конфигурация Windows — Сценарии.

Сценарии входа в систему и выхода — в аналогичном разделе в папке «Конфигурация пользователя».

Например, мне нужно создать сценарий, выполняемый при загрузке: я дважды кликаю по «Автозагрузка» в сценариях конфигурации компьютера, нажимаю «Добавить» и указываю имя файла .bat, который следует выполнить. Сам файл должен находится в папке C:WINDOWSSystem32GroupPolicyMachineScriptsStartup (этот путь можно увидеть по нажатию кнопки «Показать файлы»).

В случае, если сценарий требует ввода каких-то данных пользователем, то на время его исполнения дальнейшая загрузка Windows будет приостановлена, до завершения работы скрипта.

Структура редактора групповой политики

Оснастка Редактор локальной групповой политики позволяет изменять политики, распространяющиеся как на компьютеры, так и на пользователей.

В панели пространства имен оснастки Редактор локальной групповой политики представлено два узла: Конфигурация компьютера и Конфигурация пользователя.

Узел Конфигурация компьютера содержит параметры политик, определяющих работу компьютера. Эти политики регулируют функционирование операционной системы, определяют права пользователей в системе, работу системных служб и средств безопасности и т. д.

Узел Конфигурация пользователя содержит параметры политик, определяющих работу пользователей.

Рис.3 Редактор локальной групповой политики

Изменение в групповых политиках по умолчанию в операционной системе Windows применяются через полтора часа (90 мин.). За данную настройку опять же отвечает отдельная политика. Частота обновления определяется политикой Интервал обновления групповой политики для компьютеров, которая расположена в узле Конфигурация компьютера > Административные шаблоны > Система > Групповая политика. Интервал указывается в минутах и определяет, как часто компьютер будет предпринимать попытку обновления политик. Рационально уменьшать интервал обновления групповой политики при частом применении изменений.

Рис.4 Настройка частоты обновления политик

Рис.5 Настройка частоты обновления политик

Если необходимо чтобы изменения групповых политик вступили в силу немедленно, можно принудительно применить измененные параметры, которые были внесены в редакторе локальной групповой политики несколькими способами:

- осуществить перезагрузку операционной системы

- использовать утилиту gpupdate.exe для принудительного обновления групповой политики. Для этого необходимо либо в окне Выполнить, либо в командной строке ввести gpupdate /force и нажать ОК.

Рис.6 Обновление политик в командной строке

С использованием параметра /target можно указать, будет ли это обновление параметров применяться только для пользователя или только для компьютера. Если не указано, обновляются параметры обеих политик.

Например, для выполнения обновления политик для пользователя, необходимо ввести gpupdate /target:user .

Рис.7 Обновление политик для пользователя в командной строке

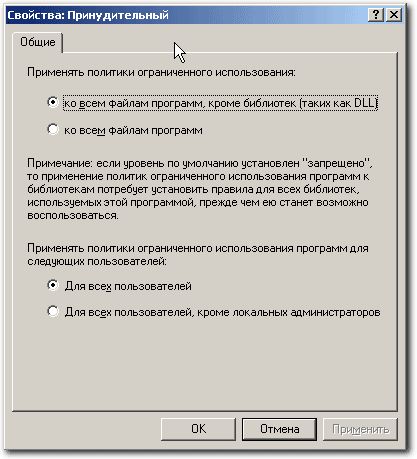

Принудительное использование

Первый параметр определяет, следует ли проверять библиотеки DLL, и возможность применения ограничений, накладываемых политикой на локальных администраторов компьютеров. DLL – это библиотеки динамической компоновки, которые являются частью некоторых исполняемых программ. По умолчанию, проверка DLL отключена.

Опции принудительного применения

Без особой нужды нет необходимости переключать этот параметр в положение проверки всех файлов программ. Причин для этого несколько. Во-первых, при большом количестве исполняемых файлов и «прицепленных» к ним библиотек (а в Windows их предостаточно) резко снижается производительность системы — параметры политики будут просматриваться при каждом вызове программой библиотеки DLL. Во-вторых, если исполнение файла будет запрещено политикой, то не возникнет и необходимости проверки сопутствующих библиотек.

Второй параметр позволяет исключить локальных администраторов компьютеров из списка пользователей, к которым будет применяться политика. Он используется только для политик компьютера. Включается, если необходимо позволить локальным администраторам запускать любые приложения. Более предпочтительный способ предоставить эту возможность – либо временное перемещение учетной записи компьютера в организационную единицу, на которую не распространяются данные политики, либо убрать разрешение Применение групповой политики в свойствах группы GPO, в состав которой входят администраторы.

Как принудительно обновить удалённый объект групповой политики из консоли управления групповой политикой (GPMC)?

В Windows Server 2012 и новее вы можете обновлять параметры групповой политики на компьютерах домена удалённо, используя GPMC.msc (консоль управления групповой политикой).

В Windows 10 вам нужно будет установить RSAT, чтобы использовать консоль GPMC:

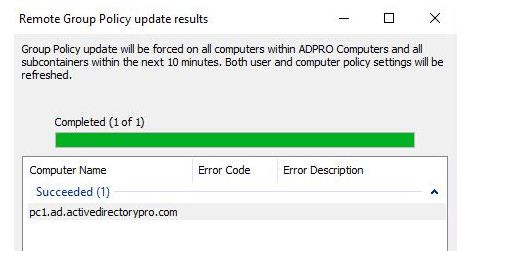

Затем после изменения каких-либо параметров или создания и сопряжения нового объекта групповой политики достаточно щёлкнуть правой кнопкой мыши нужное организационное подразделение (OU) в консоли управления групповыми политиками и выбрать в контекстном меню пункт Group Policy Update («Обновление групповой политики»). В новом окне вы увидите количество компьютеров, на которых будет обновлён GPO. Подтвердите принудительное обновление политик, нажав Yes («Да»).

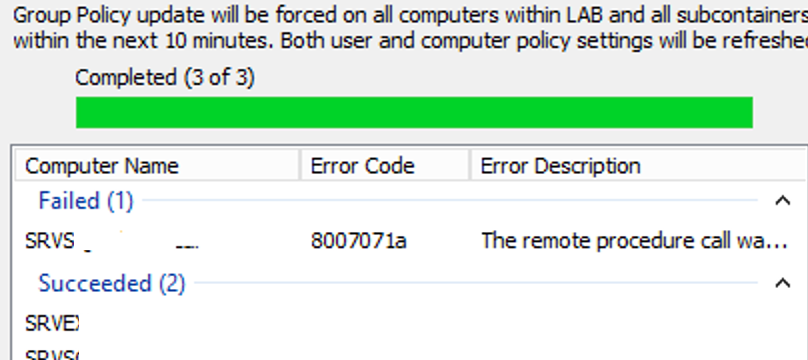

Затем GPO будет удалённо обновляться на каждом компьютере в OU один за другим, и вы получите результат со статусом обновления групповой политики на компьютерах Succeeded/Failed («Успешно / Не удалось»).

Эта функция создаёт задачу в Планировщике задач с помощью команды «GPUpdate.exe /force» для каждого вошедшего в систему пользователя на удалённом компьютере. Задача запускается в произвольный период времени (до 10 минут), чтобы снизить нагрузку на сеть.

Чтобы функция обновления удалённого объекта групповой политики GPMC работала на клиенте, должны быть выполнены следующие условия:

- TCP-порт 135 должен быть открыт в правилах брандмауэра Защитника Windows;

- Должны быть включены службы Windows Management Instrumentation and Task Scheduler («Инструментария управления Windows и планировщика задач»).

Если компьютер выключен или брандмауэр блокирует к нему доступ, то рядом с именем компьютера появляется сообщение ‘The remote procedure call was canceled. Error Code 8007071a‘ («Удалённый вызов процедуры был отменен. Сообщение с кодом ошибки 8007071a»).

Фактически, эта функция работает так же, как если бы вы обновили настройки GPO вручную с помощью команды «GPUpdate /force» на каждом компьютере.

Консоль управления MMC

Наиболее популярные оснастки MMC это:

- Управление устройствами (Диспетчер устройств).

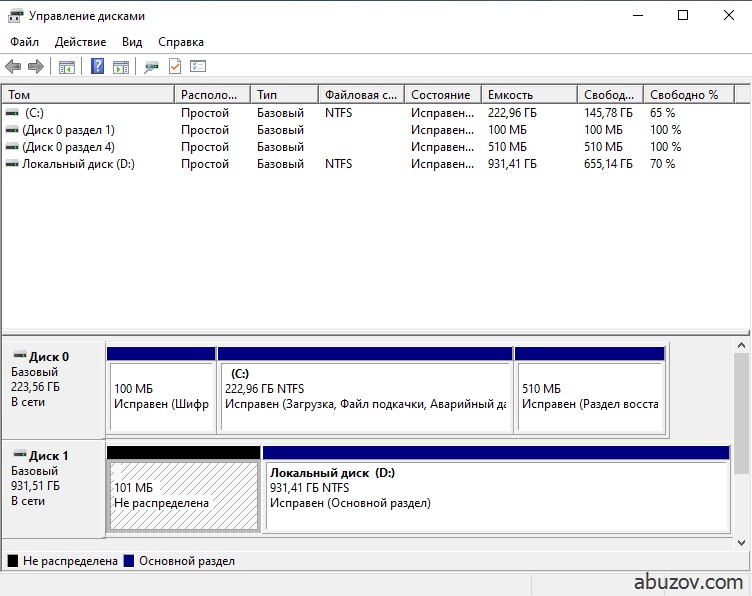

- Управление дисками.

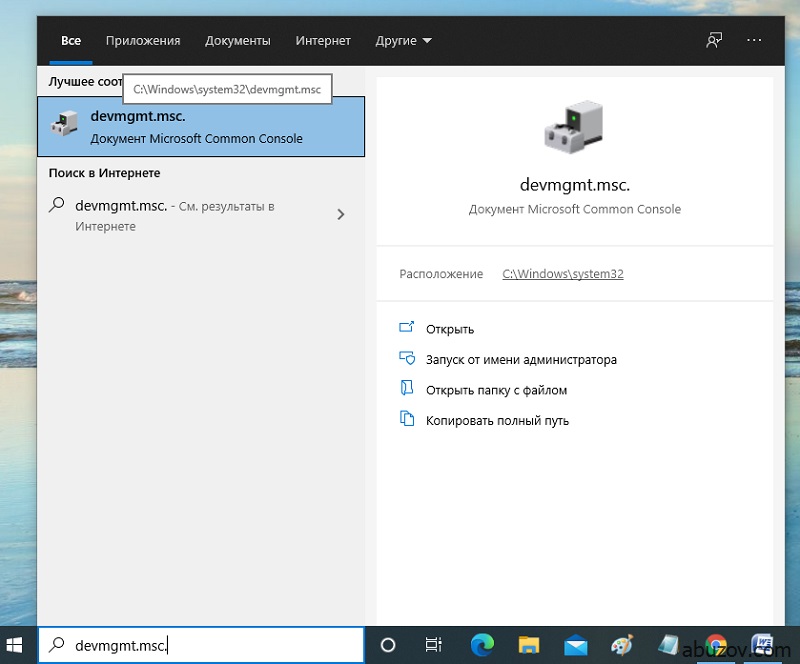

Оснастку «Управление устройствами» (диспетчер устройств) в Windows 10 можно вызвать при помощи команды devmgmt.msc.

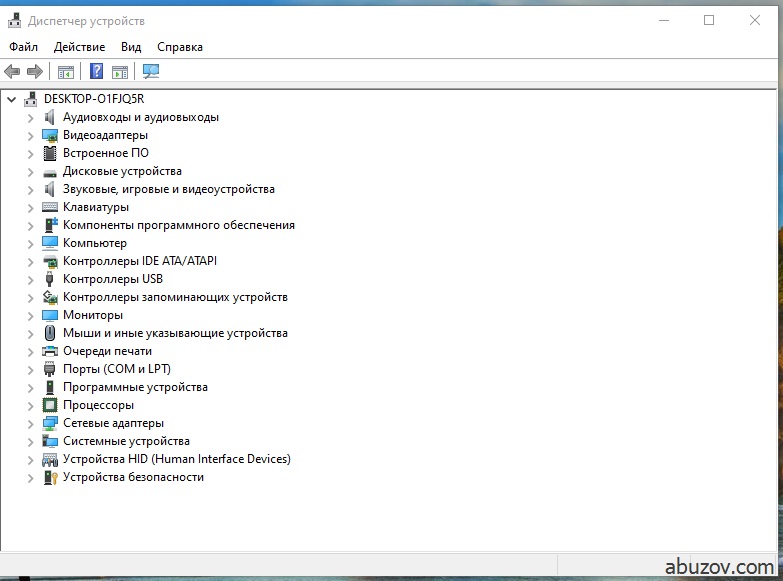

Откроется диспетчер устройств.

Оснастку «Управление дисками» можно вызвать с помощью команды diskmgmt.msc.

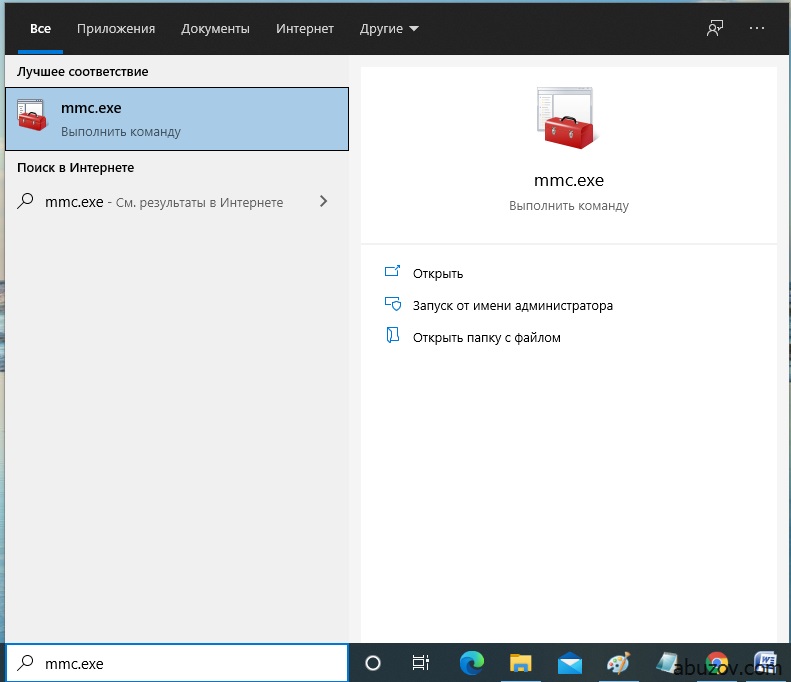

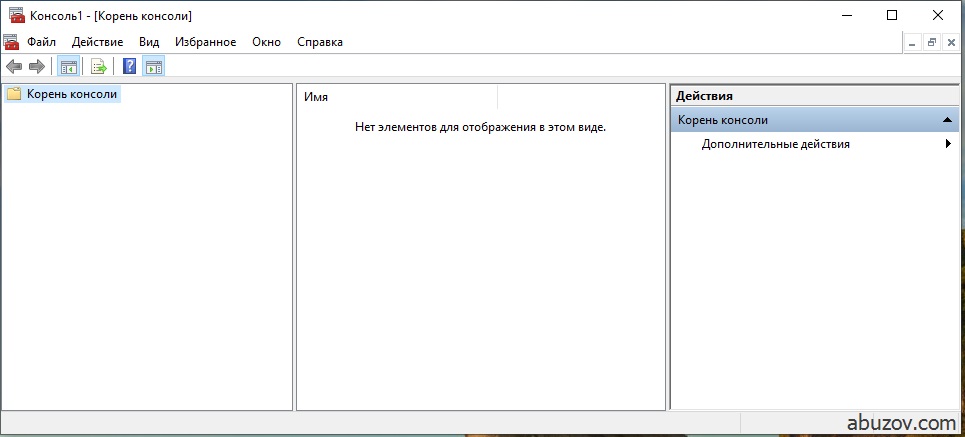

Если вы хотите создать новую консоль, с каким-либо набором команд введите в окно поиска команду mmc.exe.

Вводите именно mmc.exe так как в Windows 10 команда mmc открывает приложение диспетчер Hyper-V. После ввода команды откроется новая консоль.

Что бы добавить в консоль оснастки нужно нажать «Файл»->«Добавить или удалить оснастку».

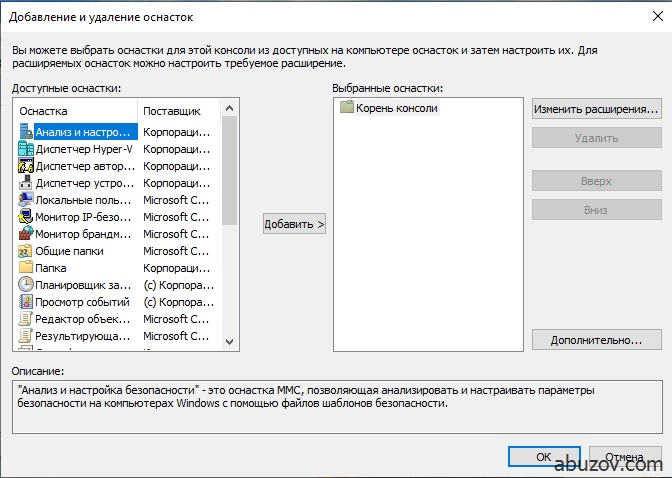

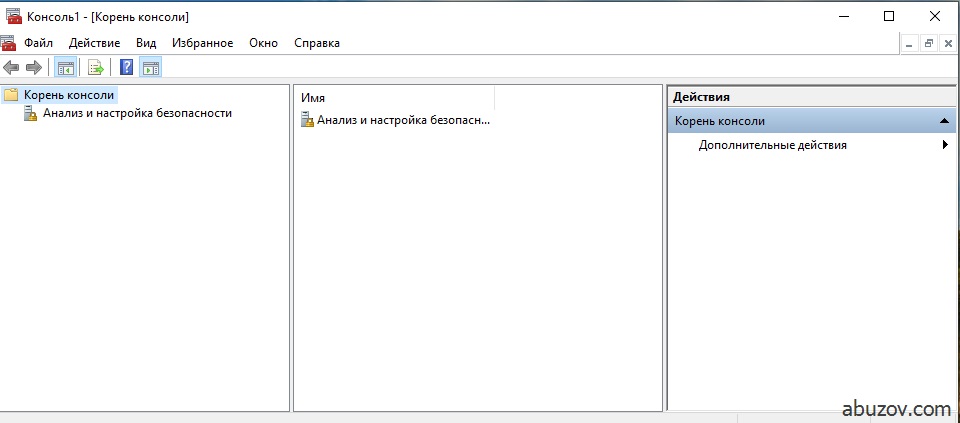

Для примера я добавлю «Анализ и настройка безопасности». Так же можно добавить «Управление дисками и другие оснастки».

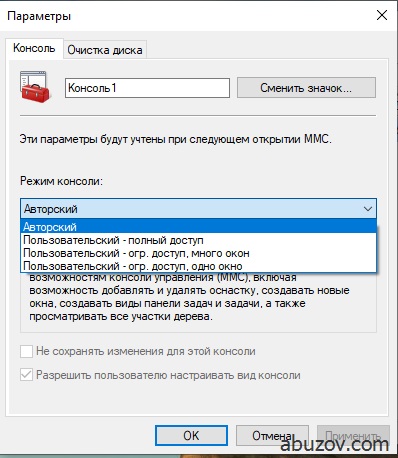

Перед сохранением консоли (Файл->Сохранить как) нужно указать параметры (Файл->Параметры).

В параметрах существует возможность установки режима работы пользователя с этой консолью: авторский режим, предоставляющий пользователю полный доступ ко всем функциям MMC, и пользовательский режим.

Существует три вида пользовательского режима:

- полный доступ (full access) даёт пользователю доступ ко всем командам MMC, но не позволяет добавлять или удалять оснастки, или изменять свойства консоли;

- ограниченный доступ, много окон (Limited Access Multiple Windows) позволяет пользователю осуществлять доступ только к областям дерева консоли, которые отображались при сохранении консоли, а также открывать новые окна;

- ограниченный доступ, одно окно (Limited Access Single Window) работает так же, как многооконный ограниченный доступ с той разницей, что пользователь не может открывать новые окна.

Перечень оснасток, которые можно добавить в консоль:

- «Анализ и настройка безопасности». Оснастка MMC, позволяющая анализировать и настраивать параметры безопасности на компьютерах Windows с помощью файлов шаблонов безопасности.

- Диспетчер Hyper-V. Предоставляет доступ к управлению платформой виртуализации.

- Диспетчер авторизации. Позволяет задавать ролевые разрешения для приложений, использующих диспетчер авторизации.

- Диспетчер устройств. Просмотр параметров оборудования и драйверов устройств, установленных на компьютере, а также управление ими.

- Локальные пользователи и группы. Управление локальными пользователями и группами

- Мониторинг IP безопасности. Оснастка монитора IP-безопасности используется для наблюдения за состоянием IP-безопасности.

- Мониторинг брандмауэра. Настройка политики для обеспечения расширенной сетевой безопасности компьютеров с Windows.

- Общие папки. Отображение общих папок, текущих сеансов и открытых файлов.

- Папка. Оснастка «Папка» позволяет добавить папку в дерево. Она может быть использована для упорядочивания консоли оснастки.

- Планировщик заданий. Расписание автоматически запускаемых заданий.

- Просмотр событий. Просмотр сообщений о системных и программных событиях Windows и других программ.

- Редактор объектов групповых политик. Эта оснастка позволяет редактировать объекты локальной групповой политики, хранимые на компьютере.

- Результирующая политика. Эта оснастка позволяет просматривать результирующую политику для пользователя на компьютере. Она используется как для просмотра уже применяемой политики, так и для прогноза того, какая политика будет применяться к пользователю компьютера.

- Сертификаты. Оснастка сертификатов позволяет просматривать содержимое хранилищ для поиска своих сертификатов, сертификатов служб или компьютеров.

- Системный монитор. Оснастка позволяет осуществлять контроль над производительностью приложений и оборудования.

- Службы. Запуск, остановка и настройка служб Windows.

- Службы компонентов. Средство управления службами компонентов (COM+).

- Ссылка на веб-ресурс. Оснастка «Ссылка на веб-ресурс» позволяет добавить узел консоли с отображением веб-страницы на панели результатов.

- Управление ТРМ. Оснастка управления доверенным платформенным модулем (TPM) позволяет настраивать оборудование безопасности TPM и управлять им.

- Управление дисками. Программы поддержки динамических дисков и управления томами предоставлены корпорации Майкрософт корпорацией VERITAS Software.

- Управление компьютером. Управление компьютером и соответствующие служебные программы.

- Управление печатью. «Управление печатью» является оснасткой консоли управления печатью (MMC) и используется для управления серверами печати принтерами.

- Управление IP-безопасностью. Администрирование безопасностью протокола IP (IPsec). Управление политиками IPsec для безопасного соединения с другими компьютерами.

- Управляющий элемент WMI. Позволяет настраивать и управлять службой WMI (Инструментарий управления Windows).

- Шаблоны безопасности. «Шаблоны безопасности» — это оснастка MMC, позволяющая изменять файлы шаблонов безопасности.

- Элемент ActiveX. Оснастка элемента управления ActiveX позволяет добавить узел MMC, содержащий элемент управления ActiveX на панели результатов.