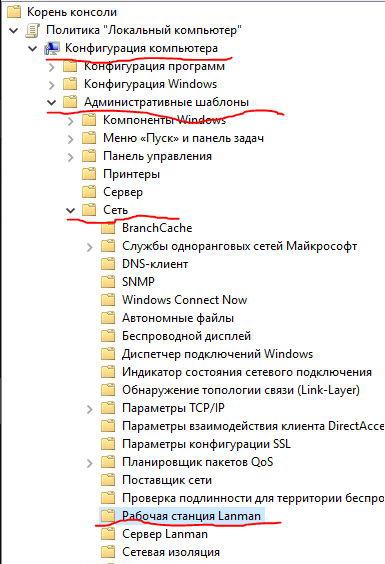

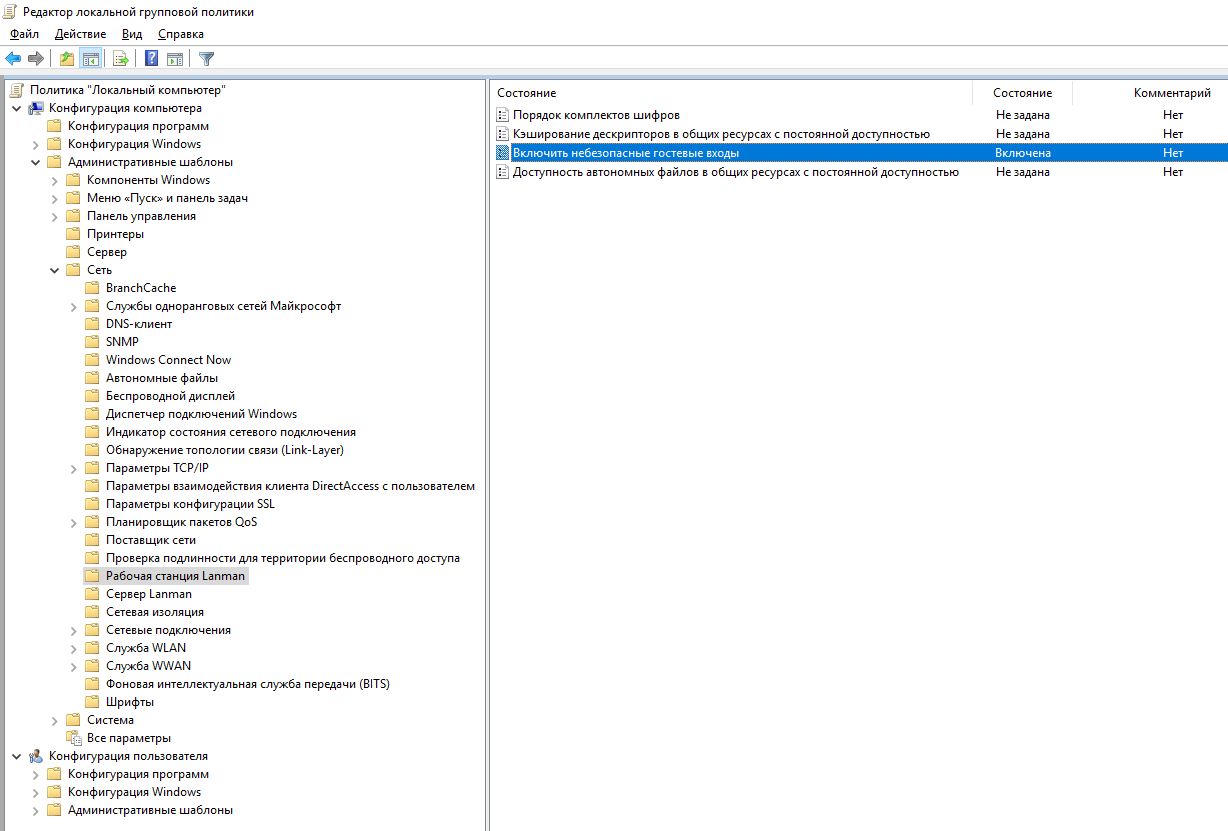

Локальный компьютер конфигурация компьютера административные шаблоны сеть рабочая станция lanman

После обновления на домашне ПК MS Windows до версии 1709 перестал подключаться к сетевой папке. Отваливается с ошибкой 0x80004005. Решение проблемы далее

Имеется домашний сервер на базе FreeBSD, на нем поднят SAMBA сервер, на котором расшарена папка. Безопасность в домашней сети нулевая, на SAMBA настроен гостевой доступ с полными правами к единственной сетевой папке. Все работало до обновления домашнего ПК с MS Windows 10 до версии 1709. После обновления этот комп перестал видеть шару. Остальные устройства видят шару как и раньше, без проблем. После обновления в MS Windows 10 «подкрутили гайки» с безопасностью и гостевой доступ стал недоступен.

Ослабляем гайки и возвращаем доступ

Для этого запускаем редактор групповой политики на ПК

Политика «Локальный компьютер»Конфигурация компьютераАдминистративные шаблоныСетьРабочая станция Lanman

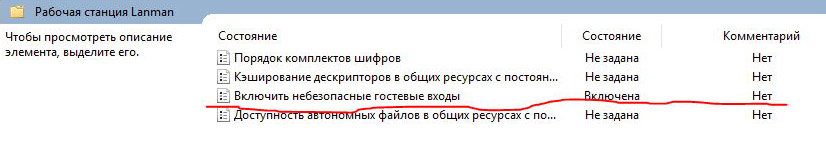

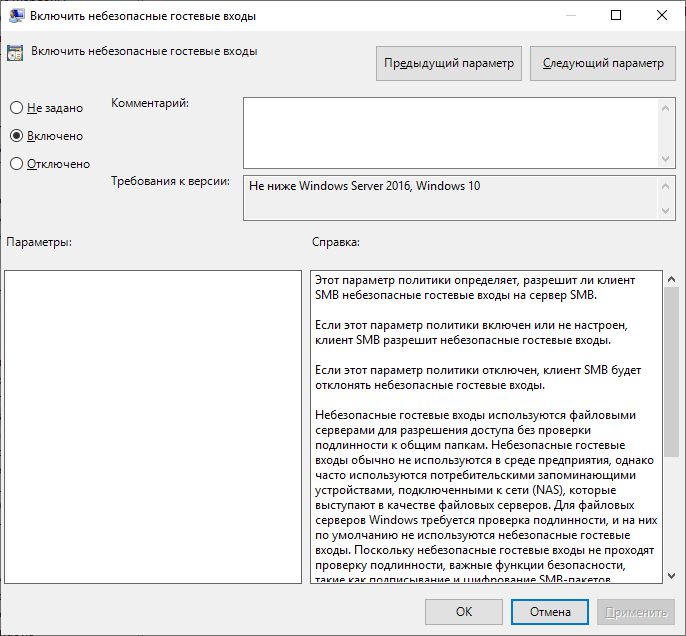

Параметр «Включить небезопасные гостевые входы» — Состояние «Включена»

Перезагружаем ПК и проверяем, что доступ к сетевой папке появился

Где искать в английской версии:

Group Policy settings:

Computer configurationadministrative templatesnetworkLanman Workstation

«Enable insecure guest logons»

Настройки можно произвести и через реестр

Default Registry Value:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstationParameters

«AllowInsecureGuestAuth»=dword:0

Configured Registry Value:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesLanmanWorkstationParameters

«AllowInsecureGuestAuth»=dword:1

Для чего придумали центральное хранилище административных шаблонов

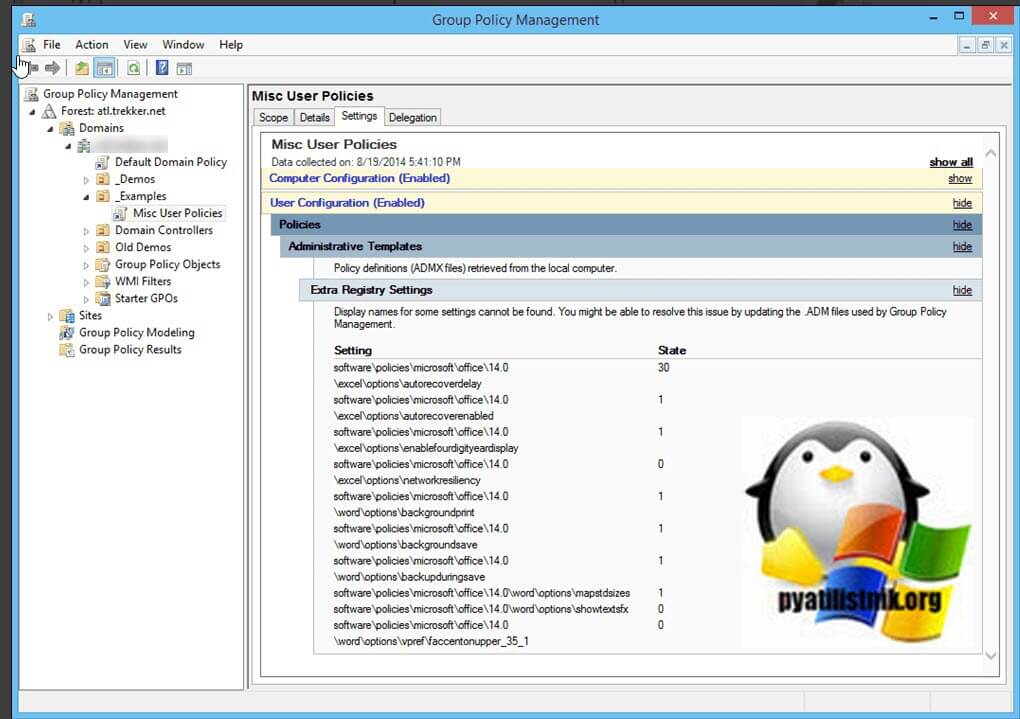

Если вы управляли групповой политикой в домене Active Directory в течение какого-то времени, то вам, вероятно, нужно будет в какой-то момент установить файлы ADMX для поддержки нового или обновленного приложения. например Google Chrome, Microsoft Office или Mozilla Firefox, которые по умолчанию не идут. Если вы находитесь в небольшой среде или у вас только несколько администраторов групповой политики, процесс обновления довольно прост: Вы копируйте новые файлы ADMX в папку C:Windows PolicyDefinitions на станции управления, копируйте файлы ADML в правильную языковую подпапку, и все готово. Затем, если у вас есть другие администраторы групповой политики, убедиться, что файлы разосланы и им. Но когда у вас компьютеров в сети много или очень много, такое ручное копирование новых файлов ADMX становится весьма трудоемким процессом. Сама Active Directory задумывалась, как централизованная база данных и тут ключевое слово «Централизованное». Из чего следует вывод, что нам нужно как-то централизованно управлять административными шаблонами и и применять их к клиентским и серверным компьютерам.

Проблема заключается в том, что поддерживать файлы ADMX и ADML обновленными в очень большом количестве систем сложно. Если у вас много людей, управляющих групповой политикой, это практически невозможно. Даже если вы имеете дело только с одной станцией управления, если вы забудете скопировать содержимое папки PolicyDefinitions на новый компьютер, это может привести к появлению страшного списка «Дополнительные параметры реестра» в следующий раз, когда вам потребуется изменить объект групповой политики (GPO), потому что Консоль управления групповой политикой (GPMC) не может найти файлы ADMX и ADML, необходимые для правильного отображения параметров.

Именно здесь центральное хранилище групповой политики (Group Policy Central Store) может быть полезно вам и вашей организации. Центральное хранилище — это хранилище файлов ADMX и ADML, которые хранятся в папке SYSVOL вашего домена. Когда центральное хранилище настроено для домена, станции управления используют папку PolicyDefinitions в центральном хранилище вместо своей локальной копии файлов ADMX/ADML в C:WindowsPolicyDefinitions. Это дает вам одно место для обновления и гарантирует, что все администраторы групповой политики используют один и тот же набор файлов ADMX/ADML без необходимости распространять обновления на несколько компьютеров или серверов.

Решение доступа к сетевому диску или к сетевой папки через редактор реестра.

Если у вас не открывается окно групповой политики после вводы команды «gpedit.msc», значит у вас версия Windows Home, а не Professional. В этом случае решение будет следующим:

1. Переходим в редактор реестра.

2. Переходим по ветке

3. Создаем параметр DWORD (32 бита) с именем (без кавычек)“AllowInsecureGuestAuth” и значение 1.

или

в командной строке, запущенной от имени Администратора, вводим:

4. Перезагружаем компьютер.

Как разрешить гостевой доступ к сетевым дискам в Windows 10 без проверки подлинности

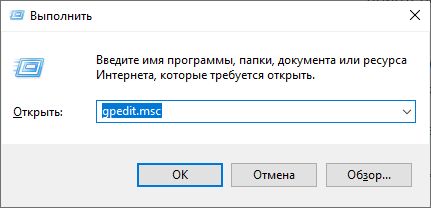

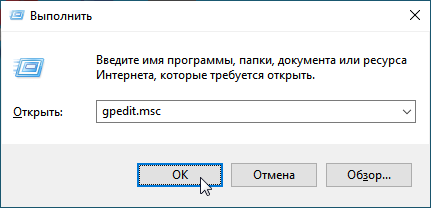

Чтобы разрешить гостевой доступ с вашего компьютера, откройте редактор групповых политик (gpedit.msc). Для этого нажмите клавиши Win+R, наберите «gpedit.msc» и нажмите OK:

Затем следует перейди в раздел: Конфигурация компьютера -> Административные шаблоны -> Сеть -> Рабочая станция Lanman:

В котором необходимо включить политику «Включить небезопасные гостевые входы»:

После этого необходимо закрыть редактор групповых политик и применить их. Это можно сделать без перезагрузки выполнив команду в консоли Windows:

Рекомендации

Рекомендуется использовать Редактор локальной групповой политики для внесения изменений в реестр Windows, так как он предоставляет более простой и понятный интерфейс, что позволит избежать ошибок, которые могут привести компьютер в неработоспособное состояние.

Корпорация Майкрософт настоятельно рекомендует создать резервную копию системного реестра перед внесением в него какие-либо изменений, а также изменять только те параметры, назначение которых вам известно, или на которые вам указали

Нет доступа к сетевому диску из Windows 10?

Если при включенном Анонимном доступе отсутствует доступ по протоколу SMB на USB-накопитель, подключенный к роутеру, необходимо включить Гостевой доступ по умолчанию в ОС Windows 10.

В некоторых версиях Windows 10 отключен по умолчанию гостевой доступ в SMB2. Доступ к общей папке будет невозможен, так как политики безопасности организации блокируют гостевой доступ, не прошедший проверку подлинности. Эти политики помогают защитить компьютер от небезопасных или вредоносных устройств в сети. Дополнительную информацию вы найдете на сайте Microsoft по ссылке.

Откройте редактор локальной групповой политики в Windows 10. Сделать это можно разными способами, но мы рассмотрим на наш взгляд самый простой способ — с помощью команды «Выполнить». Нажмите сочетание клавиш Win + X или нажмите правой кнопкой мыши на меню «Пуск». В открывшемся меню выберите «Выполнить». В строке «Открыть» введите gpedit.msc и нажмите кнопку «ОК».

Перейдите в раздел «Конфигурация компьютера» > «Административные шаблоны» > «Сеть» > «Рабочая станция Lanman» > нажмите на «Включить небезопасные гостевые входы».