Программы — клавиатурные шпионы, выбираем keylogger.

Пожалуй, каждый пользователь ПК хоть однажды задумывался о сохранности конфиденциальных данных на собственном жестком диске. Любой человек хранит на своем компьютере личную секретную информацию, но может сам не догадываться об этом. К примеру, через ПК могут совершаться покупки в интернет-магазинах с помощью электронных денег или пластиковой карты. Такой компьютер автоматически становится интересным для мошенников.

Проблеме защиты конфиденциальных данных уже ни один год и универсального решения для нее не существует. В настоящее время, есть достаточно широкий выбор программ для обеспечения безопасности компьютера, к примеру, различные антивирусы, брандмауэры или ограничение прав доступа. Но не стоит полностью полагаться на эти способы защиты, ведь кроме вирусных атак существует угроза, которая идет от человека. Как узнать, что происходит с рабочим компьютером, когда пользователь находится на обеденном перерыве или просто отошел на несколько минут?

Опытному пользователю хватит и нескольких минут для того, чтобы узнать огромное количество информации о владельце компьютера. Проще всего получить доступ к истории переговоров по различным мессенджерам и к переписке по электронной почте. Кроме того, за несколько минут можно изъять список всех используемых паролей системы, а также просмотреть список всех ресурсов, которые посещались владельцем. Стоит ли говорить о незащищенных файлах и папках?

В данном обзоре пойдет речь о специализированных программных продуктах, предназначенных для шпионажа за компьютером и его пользователем. Подобные утилиты достаточно часто используются на рабочих компьютерах, для контроля сотрудников, а также в домашних условиях для организации родительского контроля или слежением за действиями второй половины.

Различные брандмауэры и антивирусы относятся к приложениям подобного типа с подозрением и могут рассмотреть в них признаки вредоносного ПО. Разработчики подобных утилит указывают об этом на своих сайтах. Однако, после соответствующей настройки брандмауэра, он перестанет реагировать на программу-шпиона.

Слежение за клавиатурным вводом при помощи ловушек

анная методика является классической для клавиатурных шпионов, а суть ее заключается в применении механизма ловушек (hook) операционной системы. Ловушки позволяют наблюдать за сообщениями, которые обрабатываются окнами других программ. Установка и удаление ловушек производятся при помощи хорошо документированных функций библиотеки user32.dll (функция SetWindowsHookEx позволяет установить ловушку, UnhookWindowsHookEx снять ее). При установке ловушки указывается тип сообщений, для которых должен вызываться обработчик ловушки. В частности, существует два специальных типа ловушек: WH_KEYBOARD и WH_MOUSE для регистрации событий клавиатуры и мыши соответственно. Ловушка может быть установлена для заданного потока и для всех потоков системы, причем последнее очень удобно для построения клавиатурного шпиона.

Код обработчика событий ловушки должен быть расположен в DLL. Это требование связано с тем, что DLL с обработчиком ловушки проецируется системой в адресное пространство всех GUI 1 -процессов. Интересной особенностью является то, что проецирование DLL происходит не в момент установки ловушки, а при получении GUI-процессом первого сообщения, удовлетворяющего параметрам ловушки.

На прилагаемом к журналу компакт-диске имеется демонстрационный клавиатурный шпион, построенный на основе ловушки. Он регистрирует клавиатурный ввод во всех GUI-приложениях и дублирует вводимый текст на своем окне. Данный пример можно использовать для тестирования программ, противодействующих клавиатурным шпионам.

Методика ловушек весьма проста и эффективна, но у нее есть ряд недостатков. Одним из них можно считать то, что DLL с ловушкой проецируется в адресное пространство всех GUI-процессов, что может применяться для обнаружения клавиатурного шпиона. Кроме того, регистрация событий клавиатуры возможна только для GUI-приложений это легко проверить при помощи демонстрационной программы.

1 GUI (Graphical User Interface) графический интерфейс пользователя.

Чем опасны кейлоггеры

В отличие от других типов вредоносного программного обеспечения, для системы кейлоггер абсолютно безопасен. Однако он может быть чрезвычайно опасным для пользователя: с помощью кейлоггера можно перехватить пароли и другую конфиденциальную информацию, вводимую пользователем с помощью клавиатуры. В результате злоумышленник узнает коды и номера счетов в электронных платежных системах, пароли к учетным записям в online-играх, адреса, логины, пароли к системам электронной почты и так далее.

После получения конфиденциальных данных пользователя злоумышленник может не только банально перевести деньги с его банковского счета или использовать учетную запись пользователя в online-игре. К сожалению, наличие таких данных в ряде случаев может приводить к последствиям более серьезным, чем потеря некоторой суммы денег конкретным человеком. Использование кейлоггеров позволяет осуществлять экономический и политический шпионаж, получать доступ к сведениям, составляющим не только коммерческую, но и государственную тайну, а также компрометировать системы безопасности, используемые коммерческими и государственными структурами (например, с помощью кражи закрытых ключей в криптографических системах).

Кейлоггеры, наряду с фишингом и методами социальной инженерии (см. статью «Кража собственности в компьютерных сетях»), являются сейчас одним из главных методов электронного мошенничества. Однако если в случае фишинга бдительный пользователь может сам себя защитить — игнорировать явно фишинговые письма, не вводить персональные данные на подозрительных веб-страницах, — то в случае с клавиатурными шпионами никаким другим способом, кроме использования специализированных средств защиты, обнаружить факт шпионажа практически невозможно.

По словам Кристины Хойперс (Cristine Hoepers), менеджера бразильской команды немедленного компьютерного реагирования (Brazil’s Computer Emergency Response Team), работающей под эгидой Комитета регулирования Интернета Бразилии (Internet Steering Committee), кейлоггеры оказались самым распространенным способом кражи конфиденциальной информации, передвинув фишинг на второе место, и действуют все более избирательно: отслеживая веб-страницы, к которым обращается пользователь, они записывают нажатия клавиш только при заходе на сайты, интересующие злоумышленников.

В последние годы отмечается значительный рост числа различных вредоносных программ, использующих функции кейлоггеров. От столкновения с киберпреступниками не застрахован ни один пользователь сети Интернет, в какой бы точке земного шара он ни проживал и в какой бы организации ни работал.

Spyphone

Скрытый мониторинг также возможно осуществить с помощью смартфонов с установленной шпионской программой SpyPhone (мобильный шпион), которое работает незаметно для жертвы и непрерывно следит за его активностью. С помощью SpyPhone можно получить полный доступ к телефону, включая перехват отправленных SMS-сообщений, электронных писем и чатов, отслеживание местоположения по GPS и даже подслушивание и запись телефонных разговоров в реальном времени. Чтобы не нарушать право на неприкосновенность частной жизни человека, вы должны сообщить любому, кто использует телефон с программой SpyPhone о том, что на нем установлено данное приложение. В настоящее время оно работает только с системой Android.

All In One Keylogger 4.3

Она позволит вам регистрировать работу всех пользователей компьютера на котором она установлена и автоматически посылать отчёты на указанные адреса электронной почты.

Вы никогда не задумывались над чем ваш муж работает на компьютере ночи на пролёт?

Не хотели бы вы узнать, кто эти «подруги» жены с которыми она так много разговаривает по.

Снифферы

Последним, и самым коварным, средством шпионажа могут быть так называемые снифферы (от англ. «sniff» – «вынюхивать»). Данный класс программ по-научному называется «анализаторы трафика» и служит для перехвата и анализа данных, передаваемых через Интернет.

С помощью сниффера злоумышленник может подключиться к текущей веб-сессии пользователя и пользоваться ею в своих целях от имени самого пользователя за счёт подмены пакетов данных. Если же очень не повезёт, то при помощи сниффера у Вас могут «увести» Ваши логины и пароли для входа на любые сайты, где не используется шифрование трафика.

Стать жертвой сниффера больше всего рискуют те, кто для выхода в Интернет пользуется той или иной общественной сетью (например, точкой доступа Wi-Fi). Также под теоретической угрозой могут оказаться пользователи корпоративных сетей со слишком «предприимчивым» администратором.

Чтобы Вы примерно поняли, что такое сниффер, предлагаю рассмотреть в лице представителя данного класса программ разработку популярной команды NirSoft SmartSniff:

Данный сниффер предназначен в основном для перехвата пакетов данных на локальном ПК и служит больше для благих намерений (вроде, отладки сети). Но суть его та же, что и у хакерских инструментов.

Человек, который разбирается в принципах передачи данных по сетевым протоколам и понимает, что за информация передаётся в том или ином пакете, может расшифровать его содержимое и, при желании, подменить, отправив на сервер модифицированный запрос. Если же соединение идёт по простому HTTP-каналу без шифрования, то хакер может увидеть Ваши пароли прямо в окне сниффера без необходимости что-то декодировать!

Проблема усугубляется тем, что раньше существовали снифферы только для стационарных операционных систем. Сегодня же имеются, например, многочисленные снифферы для Android. Поэтому злоумышленник, анализирующий трафик может быть практически, где угодно (хоть за соседним столиком в кафешке с халявным Wi-Fi! Ярким примером снифера для Андроид можно назвать мобильную версию популярного сниффера WireShark Shark for Root:

С помощью данного сниффера и программы анализа логов Shark Reader злоумышленник может перехватывать данные прямо со смартфона или планшета, подключённого к публичной точке доступа.

Как защитить свой Mac от кейлоггеров с помощью «CleanMyMac X»

Ну а этот раздел будет полезен только пользователям Mac.

Многие люди, даже некоторые пользователи Pro, считают, что устройства Mac невосприимчивы к кейлоггерам.

Хотя это правда, что macOS намного безопаснее и удобнее с точки зрения конфиденциальности, чем другие операционные системы, Mac тоже может иметь кейлоггеры.

Мы видели сообщения о вредоносных программах, поражающих несколько устройств Mac и крадущих не только их пароли, но и другие конфиденциальные учетные данные.

Как только вредоносная программа получит полный доступ к диску и специальные возможности вашего Mac, у всего могут возникнуть проблемы.

Однако, чтобы предотвратить все это, вам понадобится эффективный инструмент обнаружения вредоносных программ.

И что самое главное, «CleanMyMac X» проверяется и нотариально заверяется Apple с декабря 2018 года как программное обеспечение, не содержащее вредоносных компонентов.

Что такое CleanMyMac X?

CleanMyMac X — это утилита для очистки Mac, которая помогает вам сэкономить место, защитить ваше устройство и удалить ненужные файлы с вашего компьютера.

Это также один из лучших инструментов для обнаружения вредоносных программ в данной области.

Эта программа не только обнаружит наличие кейлоггеров на вашем Mac, но и удалит их.

Как вы, возможно, знаете, невооруженным глазом нелегко обнаружить кейлоггеров, поскольку они принимают разные формы.

Итак, в конце концов, хорошо иметь профессиональный инструмент, чтобы справиться с этим.

Внутри CleanMyMac X есть множество других функций, но мы сосредоточены на его модуле обнаружения вредоносных программ.

Не знаете, как использовать средство обнаружения вредоносных программ CleanMyMac X?

Это настолько просто, насколько это возможно.

Как использовать CleanMyMac X для удаления клавиатурных шпионов?

После того, как вы установили CleanMyMac X на свой компьютер, вы увидите множество опций внутри.

Вы должны выбрать раздел «Удаление вредоносных программ», который будет анализировать ваш Mac на предмет потенциальных угроз.

Не только кейлоггер, но и другие вредоносные программы, такие как черви, шпионское ПО, рекламное ПО, майнеры и т. д., будут обнаружены за несколько секунд.

И при желании вы можете удалить все в один клик.

Замечательно, если сканер вредоносных программ сообщит, что на вашем Mac нет потенциальных угроз.

Однако, знаете, лучше убедиться в этом, чем на собственном опыте.

В конце концов, вам нужно всего несколько секунд, чтобы держать кейлоггеров подальше от вашего Mac.

Кроме того, не забывайте часто сканировать свой компьютер с помощью CleanMyMac X.

По сравнению с другими методами предотвращения кейлоггеров, о которых мы говорили ранее, CleanMyMac X имеет простой процесс.

Вам не нужно беспокоиться о технической экспертизе или ошибках в этом вопросе.

Вывод

В этой статье дается обзор того, как проверять кейлоггеры, их функции и некоторые меры предосторожности, которые вы можете предпринять, чтобы не стать жертвой кейлоггеров.

Конечно, во многих случаях обнаружить некоторых из более сложных клавиатурных шпионов практически невозможно.

Но следуя советам по безопасности, упомянутым выше, вы сможете защитить себя от основных кейлоггеров или, по крайней мере, сканировать их на наличие кейлоггеров, чтобы проверка на кейлоггер не была сложной задачей.

Кроме того, наличие четкого представления и знаний об угрозе, с которой вы имеете дело, делает выполнение предлагаемых мер предосторожности более логичным.

Как обнаружить кейлогер?

С аппаратными кейлогерами решение очевидно — вам нужно проверить порты устройства, чтобы убедиться в отсутствии «лишних» компонентов между кабелем клавиатуры и портом USB.

Однако с программными кейлогерами все немного сложнее. Но хорошая новость в том, что вы можете обнаружить их с помощью следующих программ:

Диспетчер задач (Windows) & Мониторинг системы (Mac) :

Диспетчер задач или Мониторинг системы — это отличный способ проверить фоновые процессы. Чтобы запустить Диспетчер задач в Windows, нажмите Ctrl + Shift + Esc .

А на Mac вы найдете Мониторинг системы, выбрав Приложения > Утилиты. Или используйте Spotlight, чтобы найти его.

Теперь вам нужно найти процессы, которые вы не знаете. В Windows 10 это сделать проще, чем на Mac, поскольку диспетчер задач четко отделяет приложения от фоновых процессов.

Когда вы обнаружите приложение или процесс, которого никогда раньше не видели или которое звучит сомнительно, погуглите его название. И если вы получили результаты о кейлогерах, то поздравляю — вы нашли виновника.

Кроме того, в Windows 10 обязательно проверьте вкладку Автозагрузка. Если кейлогер был запрограммирован на активацию при запуске вашей операционной системы, то вы должны найти его и выключить.

Это не идеальный способ, и он может быть утомительным. Но он того стоит.

Отчеты использования интернет трафика

Поскольку данные, которые собирают кейлогеры, хакеры могут просматривать удаленно, это означает, что вредоносная программа связывается с ними через Интернет.

Таким образом, он должен отображаться в отчете об использовании Интернет трафика в вашей операционной системе. По сути, если вы видите какое-то странное приложение, которое заходит в Интернет, погуглите его, чтобы узнать, кейлогер это или нет.

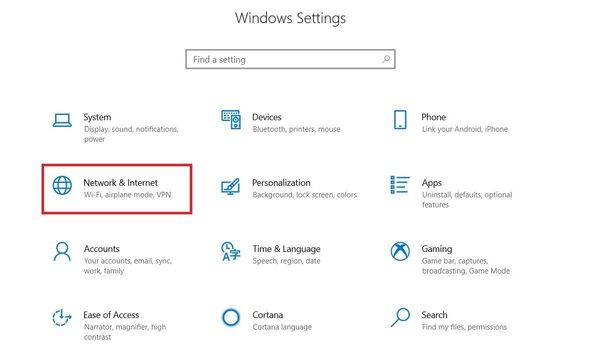

На Mac вы можете проверить это с помощью Мониторинга активности. Просто выберите вкладку Сеть.В Windows 10 вам нужно открыть настройки Windows (кнопка Win + I). Там выберите Сеть и Интернет.

Дальше выберите Использование данных

Под вашими веб-соединениями нажмите Просмотр использования для каждого приложения. Не стесняйтесь переключаться между сетями, если хотите, с помощью Показать настройки для.

Теперь вы должны увидеть все приложения, отправляющие данные через Интернет.

Расширения браузера

Хакеры иногда могут прятать кейлогеры в расширения для браузера. Поэтому стоит посмотреть и среди них. Если вы видите расширение, которые вы не помните, что устанавливали, то лучше выключите или удалите его. Вот список, как вы можете проверить свои расширения на самых популярных браузерах.

Chrome — просто введите chrome://extensions в адресной строке и нажмите Enter.

Opera — Точно так же, как Chrome: введите opera://extensions и нажмите Enter.

Firefox — введите about:addons в адресную строку.

Microsoft Edge — щелкните «Расширения» в меню браузера.

Internet Explorer — в меню «Инструменты» выберите «Управление надстройками».

Brave — введите brave://extensions в поле адреса.

Vivaldi — введите vivaldi://extensions в поле URL.

Safari — щелкните «Настройки» в меню Safari и выберите «Расширения».

Яндекс — нажмите Настройки Яндекс.Браузера (трехстрочный значок) и выберите Дополнения.

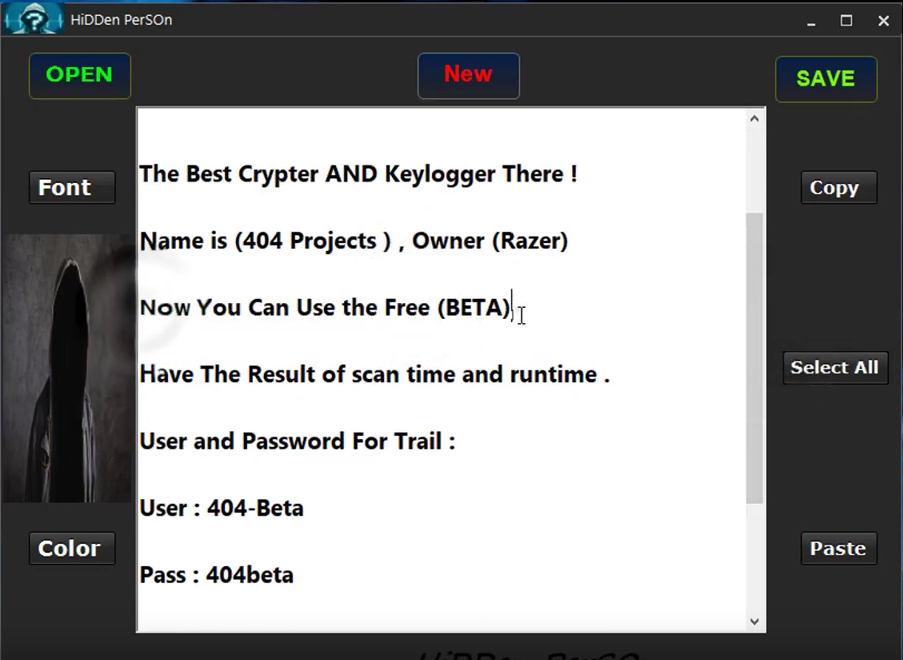

Профиль злоумышленника

В ходе анализа командного центра удалось установить почту и ник разработчика — Razer, он же Brwa, Brwa65, HiDDen PerSOn, 404 Coder. Далее было найдено любопытное видео на YouTube, где демонстрируется работа с билдером.

Это позволило найти оригинальный канал разработчика.

Стало ясно, что опыт в написании крипторов у него имеется. Там же есть ссылки на страницы в социальных сетях, а также настоящее имя автора. Им оказался житель Ирака.

Вот так, предположительно, выглядит разработчик 404 Keylogger. Фото из его личного профиля в Facebook.

CERT Group-IB оповестил о новой угрозе — 404 Keylogger — круглосуточный центр мониторинга и реагирования на киберугрозы (SOC) в Бахрейне.