Как войти в систему

На компьютере, защищенном Secret Net 9х, существует несколько способов входа пользователя в систему. Какой из них используется, зависит от того, оснащена ли система защиты устройством аппаратной поддержки и установленным режимом работы с ним.

При использовании средств аппаратной поддержки системы защиты:

• каждому пользователю выдается персональный идентификатор, имеющий вид электронного ключа (iButton, eToken и др.);

• компьютер оснащается дополнительным устройством для считывания информации, содержащейся в персональном идентификаторе.

“Предъявить” персональный идентификатор – это означает привести его в соприкосновение со считывающим устройством. Идентификатор iButton необходимо приложить к считывателю, а идентификатор eToken – вставить в считыватель. В персональном идентификаторе помимо индивидуального номера, соответствующего в системе вашему имени, может быть записан и пароль.

В системе Secret Net 9х предусмотрены два режима работы с аппаратными средствами идентификации: «мягкий» и «жесткий». После включения питания компьютера на экране появится приглашение на вход в систему, содержание которого зависит от установленного администратором режима работы с устройством аппаратной поддержки.

В процессе загрузки ядро системы Secret Net 9х выводит на экран ряд сообщений, содержащих сведения о режимах работы системы защиты. После загрузки ядра осуществляется загрузка и запуск ряда вспомогательных программ, которые также выдают на экран сообщения о своей работе.

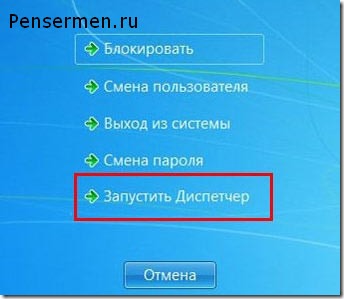

Попытка разблокировать от банера через диспетчер задач

Это один из самых простейших методов. Кто знает, может быть мошенники не настолько грамотны и всего лишь блефуют? Итак, вызываем диспетчер задач и снимаем задачу, выполняемую нашим браузером. Для этого нажимаем одновременно клавиши Ctrl+Alt+Del (плюсики, конечно, не нажимаем). Затем в открывшемся окне нажимаем “Запустить диспетчер”:

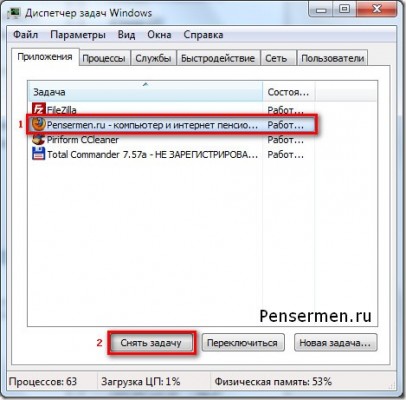

Это окно может иметь разные виды, в зависимости от операционной системы , но суть надеюсь ясна. Далее появляется диспетчер задач. Тут-то мы и должны снять задачу нашего браузера. Щёлкаем по строчке с браузером и потом по кнопке “Снять задачу”:

Кстати, этот метод применим как для этой, так и для любой другой задачи. Для закрытия зависшей программы, например. Надо сказать, не всегда получается это сделать с первой попытки, иногда окно диспетчера задач мигает и пропадает вновь.

В таких случаях бывает, что помогает повторное нажатие Ctrl+Alt+Del и неоднократное, и до 10-ти раз подряд! Больше, наверное, не имеет смысла. Получилось – хорошо. Нет — действуем дальше.

Попытка разблокировать компьютер через реестр

Теперь пробуем следующий вариант – посложнее. Ставим курсор в поле ввода кода, нажимаем Ctrl+Alt+Del и внимательно смотрим на банер. Он, конечно, необязательно будет такой же, как у меня, но предложение отправить СМС или пополнить номер и строка для ввода кода или пароля должны присутствовать обязательно. Если в результате наших действий курсор исчез, значит внимание клавиатуры переключилось на диспетчер задач:

Теперь можно нажимать Tab, а потом Enter и перед Вами должен открыться пустой рабочий стол, скорее всего, даже без «Пуска». Если это произошло, теперь чтобы «разблокировать нашего узника» нужно зайти в реестр, так как вирусы обычно прописываются там.

Нажимаем Ctrl+Alt+Del. Потом «Запустить диспетчер задач». В новом появившемся окне: «Файл», потом в выпадающем меню «Новая задача(Выполнить…)»:

В следующем прописываем команду «regedit» после чего нажимаем «ОК»:

Команду «Выполнить» можно вызвать и проще если, конечно, получиться — нажав на клавиатуре кнопки Win+R. Кто не знает, Win – это клавиша с картинкой Windows, обычно внизу в левом конце клавиатуры. Если всё получилось мы окажемся в редакторе реестра. Вот тут будьте очень внимательны и осторожны. Ничего лишнего не трогайте. Потому как неправильные действия могут привести к неприятным, а порой и непредсказуемым последствиям в работе компьютера.

Итак, нам нужно попасть сюда: HKEY_LOCAL_MACHINE / SOFTWARE / Microsoft / Windows NT / CurrentVersion / Winlogon. Покажу Вам два окна чтобы было понятно где и что нажимать для осуществления этой затеи. В первом окне находите строчку с надписью «HKEY_LOCAL_MACHINE» и кликаете по треугольничку слева от неё:

Список под этой строчкой развернётся. Там необходимо найти строку «SOFTWARE» и тоже щёлкнуть по треугольничку:

Не пугайтесь списки там очень большие, не забывайте про нижний ползунок – двигайте его, чтобы видеть надписи полностью. Когда таким образом дойдёте до Winlogon, уже нажимаете не на треугольничек слева, а на само слово !Winlogon». После чего переводите взор на правую панель, где нужно будет проверить параметры: «Shell» и «Userinit» (Если плохо видно щёлкните по картинке, она увеличиться):

Смотрим на параметр Shell – его значение только explorer.exe. »Userinit» должно выглядеть так: C:WINDOWSsystem32userinit.exe. Обратите внимание на то, что в конце после «exe» стоит запятая! Если там какие-то другие значения, то исправляем на указанные выше. Для этого достаточно нажать на »Shell» или »Userinit» правой кнопкой мыши, щёлкнуть «Изменить», во всплывшем окне написать нужное значение. Это, я думаю, не вызовет у Вас особых затруднений.

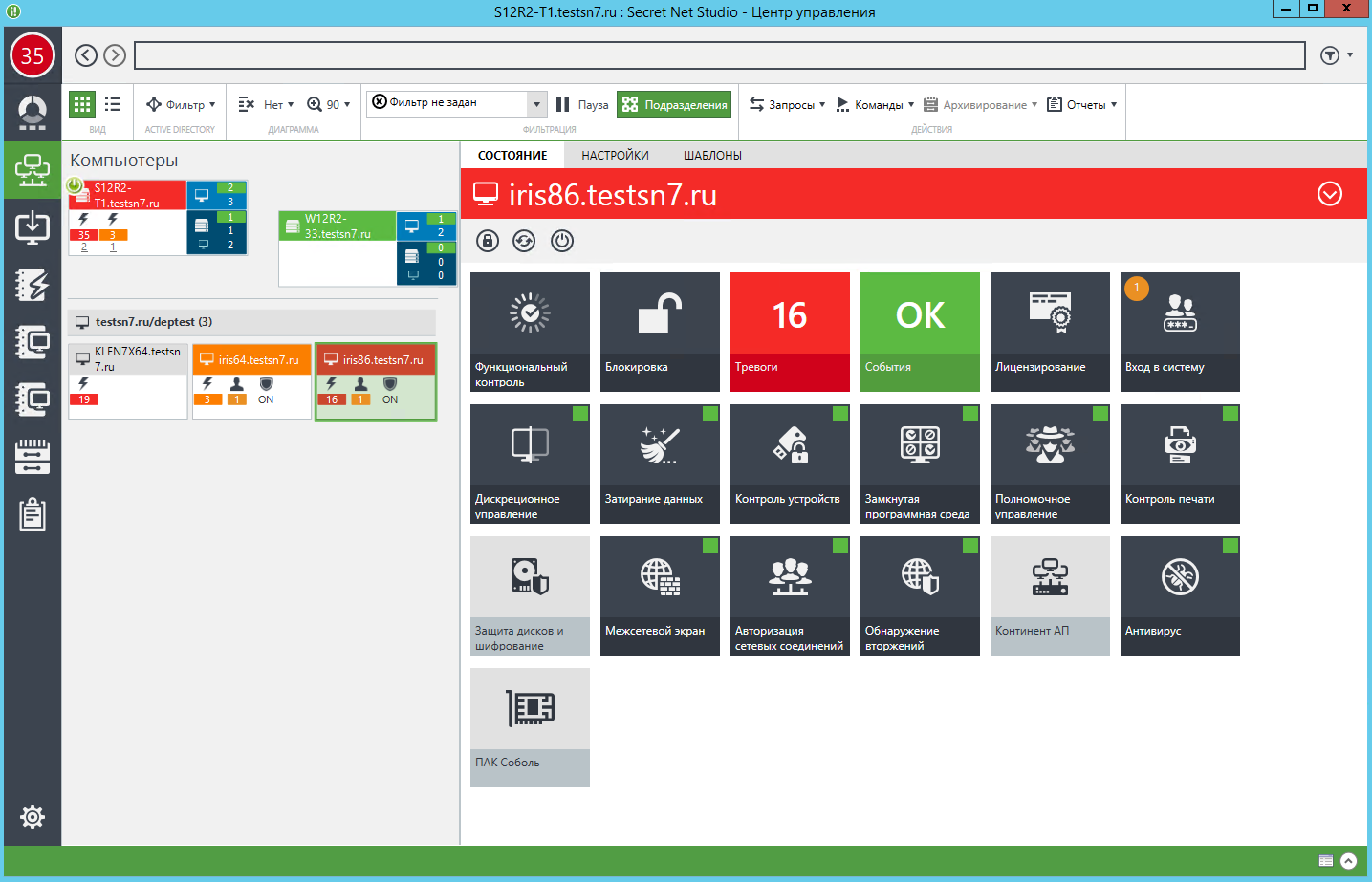

В сетевой версия СЗИ Secret Net также предусмотрено

Система централизованного управления

В качестве хранилища информации в системе централизованного управления используется Active Directory (AD). Для нужд централизованного управления Secret Net 6 схема Active Directory расширяется — создаются новые объекты и изменяются параметры существующих. Для выполнения этих действий используется специальный модуль изменения схемы AD, который устанавливается и запускается на контроллере домена при установке системы централизованного управления. Для приведения параметров работы защитных средств компьютера в соответствие настройкам безопасности Secret Net 6, задаваемым с помощью групповых политик, используется агент Secret Net 6, установленный на каждом сервере или рабочей станции защищаемой сети.

Столь тесная интеграция Системы Управления с Active Directory позволяет легко использовать Secret Net 6 для организации защиты сети, использующей многодоменную структуру. Построение защитной системы сети, использующей многодоменную структуру, на основе выделенного сервера безопасности, как это было в системах защиты предыдущего поколения, имело ряд существенных недостатков. Постоянно возникающие проблемы синхронизации данных между контроллером домена и сервером безопасности, завышенные требования к аппаратной части сервера безопасности – всё это значительно затрудняло централизованное управление безопасностью информационной системы. В Secret Net 6 эти проблемы принципиально отсутствуют.

Оперативный мониторинг и аудит

В Secret Net 6 предусмотрена функция оперативного мониторинга и аудита безопасности информационной системы предприятия, которая позволяет решать такие задачи, как:

- оперативный контроль состояния автоматизированной системы предприятия (получение информация о состоянии рабочих станций и о работающих на них пользователях);

- централизованный сбор журналов с возможностью оперативного просмотра в любой момент времени, а также хранение и архивирование журналов;

- оповещение администратора о событиях НСД в режиме реального времени;

- оперативное реагирование на события НСД — выключение, перезагрузка или блокировка контролируемых компьютеров;

- ведение журнала НСД.

Система Оперативного управления имеет свою базу данных, в которой хранится вся информация связанная с работой сервера по обеспечению взаимодействия компонентов, а также журналы, поступающие от агентов.

В качестве базы данных используется СУБД Oracle 9i, 10g Express, 11g.

Мониторинг

Программа мониторинга устанавливается на рабочем месте администратора оперативного управления — сотрудника, уполномоченного контролировать и оперативно корректировать состояние защищаемых компьютеров в режиме реального времени.

С помощью программы мониторинга администратор может управлять сбором журналов с рабочих станций. Предусмотрено два варианта. Первый — сервер оперативного управления собирает журналы по команде администратора. Второй — администратор составляет расписание и передает его серверу, далее сервер собирает журналы в соответствии с этим расписанием.

Также предусмотрена возможность создать удобный для администратора вид представления сети – т.н. «срез» (например, по отделам, по территориальному размещению и т.п.), в случае крупной распределённой сети, делегировать другим администраторам выделенные им для управления сегменты сети.

Аудит

В системе Secret Net 6 для проведения аудита используются 4 журнала, три из которых – штатные журналы ОС и одни хранит сведения событий, происходящих в Secret Net 6. Журналы ведутся на каждом защищаемом компьютере сети и хранятся в его локальной базе данных. Сбор журналов осуществляется по команде аудитора или по расписанию.

Программа работы с журналами позволяет аудитору просматривать записи журналов и тем самым отслеживать действия пользователей, связанные с безопасностью автоматизированной информационной системы предприятия.

В журналах предусмотрена удобная система фильтрации по различным критериям, которая значительно упрощает работу, связанную с поиском и анализом событий.

С помощью программы работы с журналами аудитор может выдавать команды серверу на архивацию журналов, а также на восстановление журналов из архива. Предусмотрена возможность просмотра архивов, а также сохранения журнала в файл для последующей передачи и анализа записей вне системы Secret Net 6.

Описание защитных механизмов

В Secret Net Studio 8.1 обеспечивается защита информации на 5 уровнях, для каждого из которых представлены определенные защитные механизмы (продукт объединяет более 20 взаимно интегрированных защитных механизмов). Информация об уровнях защиты и соответствующих им механизмах представлена на рисунке ниже:

Рисунок 1. Уровни защиты и соответствующие им защитные механизмы

Лицензируются следующие компоненты системы:

-

(включает в себя механизмы, обеспечивающие защиту входа в систему, доверенную информационную среду, контроль утечек и каналов распространения защищаемой информации); (входит в защиту от НСД, но может также приобретаться отдельно); ; ; ; ; .

Рисунок 2. Централизованное управление защитными компонентами Secret Net Studio

Защита от несанкционированного доступа

Защита от НСД обеспечивается механизмами, применяемыми в СЗИ от НСД Secret Net. Их описание приведено ниже.

Защита входа в систему

Защита входа в систему обеспечивает предотвращение доступа посторонних лиц к компьютеру. К механизму защиты входа относятся следующие средства:

- средства для идентификации и аутентификации пользователей;

- средства блокировки компьютера;

- аппаратные средства защиты от загрузки ОС со съемных носителей (интеграция с ПАК «Соболь»).

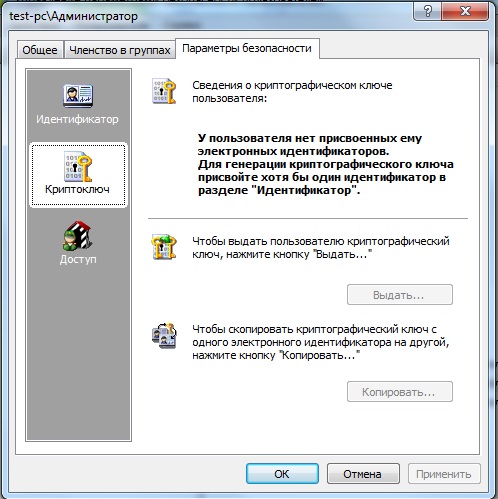

Идентификация и аутентификация пользователей

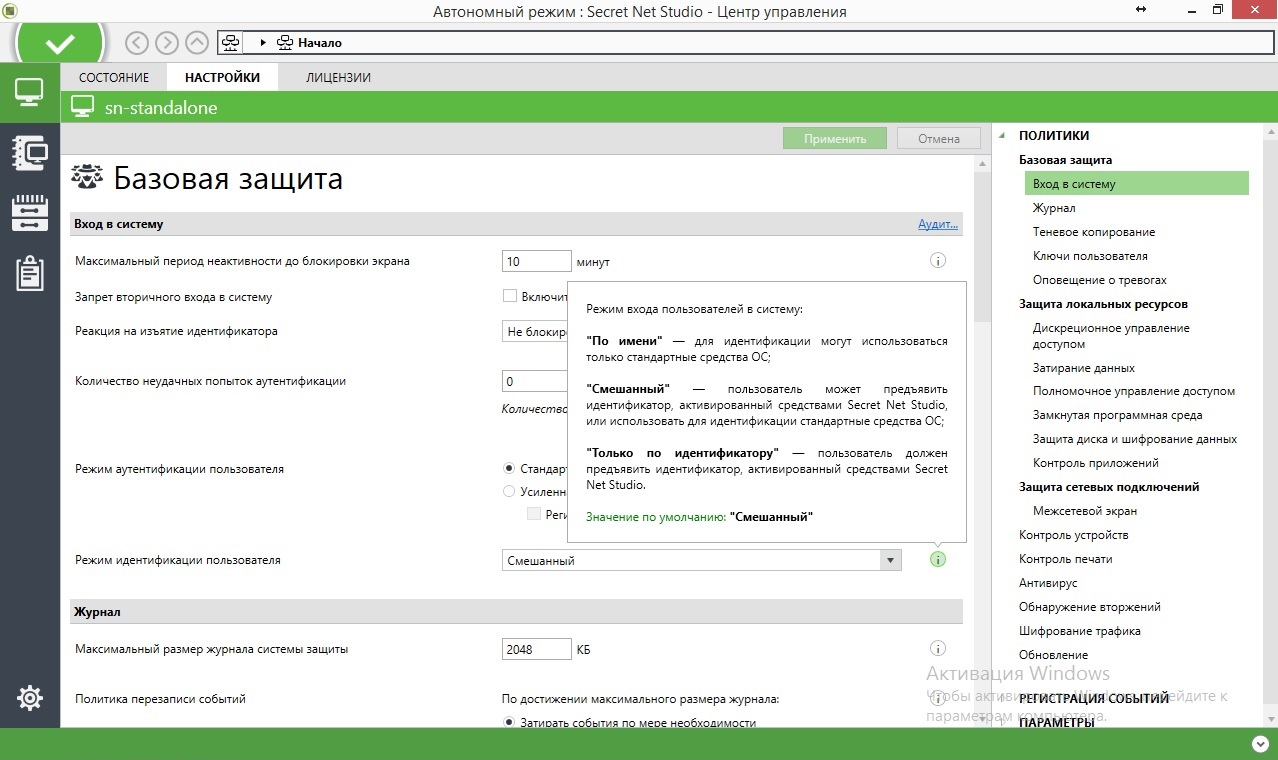

Идентификация и аутентификация выполняются при каждом входе в систему. В системе Secret Net Studio идентификация пользователей осуществляется по одному из 3-х вариантов: по имени (логин и пароль), по имени или токену, только по токену.

Рисунок 3. Политики в Secret Net Studio. Настройка входа в систему

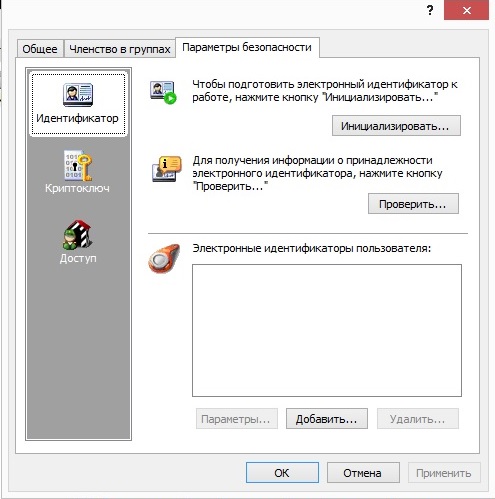

В Secret Net Studio 8.1 поддерживается работа со следующими аппаратными средствами:

- средства идентификации и аутентификации на базе идентификаторов eToken, iKey, Rutoken, JaCarta и ESMART;

- устройство Secret Net Card;

- программно-аппаратный комплекс (ПАК) «Соболь».

Рисунок 4. Настройка электронных идентификаторов для пользователей в Secret Net Studio

Блокировка компьютера

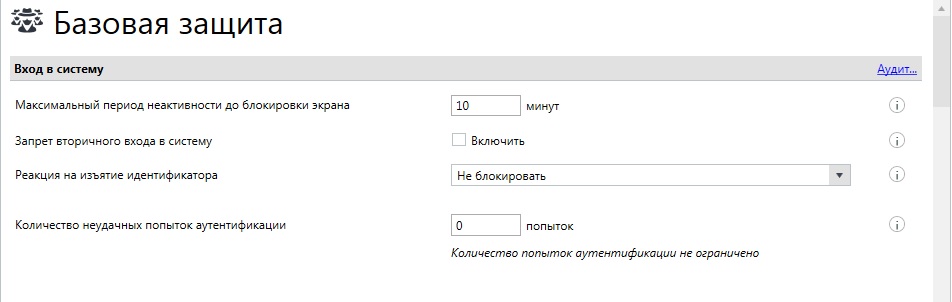

Средства блокировки компьютера предназначены для предотвращения его несанкционированного использования. В этом режиме блокируются устройства ввода (клавиатура и мышь) и экран монитора. Предусмотрены следующие варианты:

- блокировка при неудачных попытках входа в систему;

- временная блокировка компьютера;

- блокировка компьютера при срабатывании защитных подсистем (например, при нарушении функциональной целостности системы Secret Net Studio);

- блокировка компьютера администратором оперативного управления.

Рисунок 5. Настройка средств блокировки в Secret Net Studio

Функциональный контроль подсистем

Функциональный контроль предназначен для обеспечения гарантии того, что к моменту входа пользователя в ОС все ключевые защитные подсистемы загружены и функционируют.

В случае успешного завершения функционального контроля этот факт регистрируется в журнале Secret Net Studio. При неуспешном завершении регистрируется событие с указанием причин, вход в систему разрешается только пользователям из локальной группы администраторов компьютера.

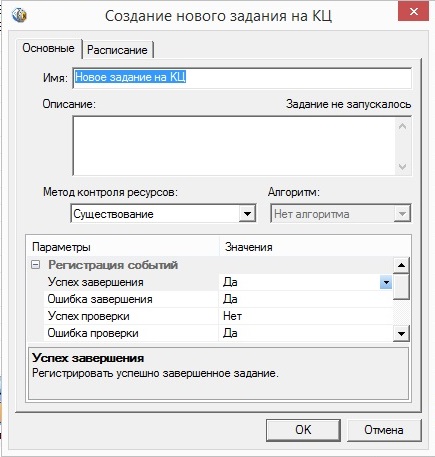

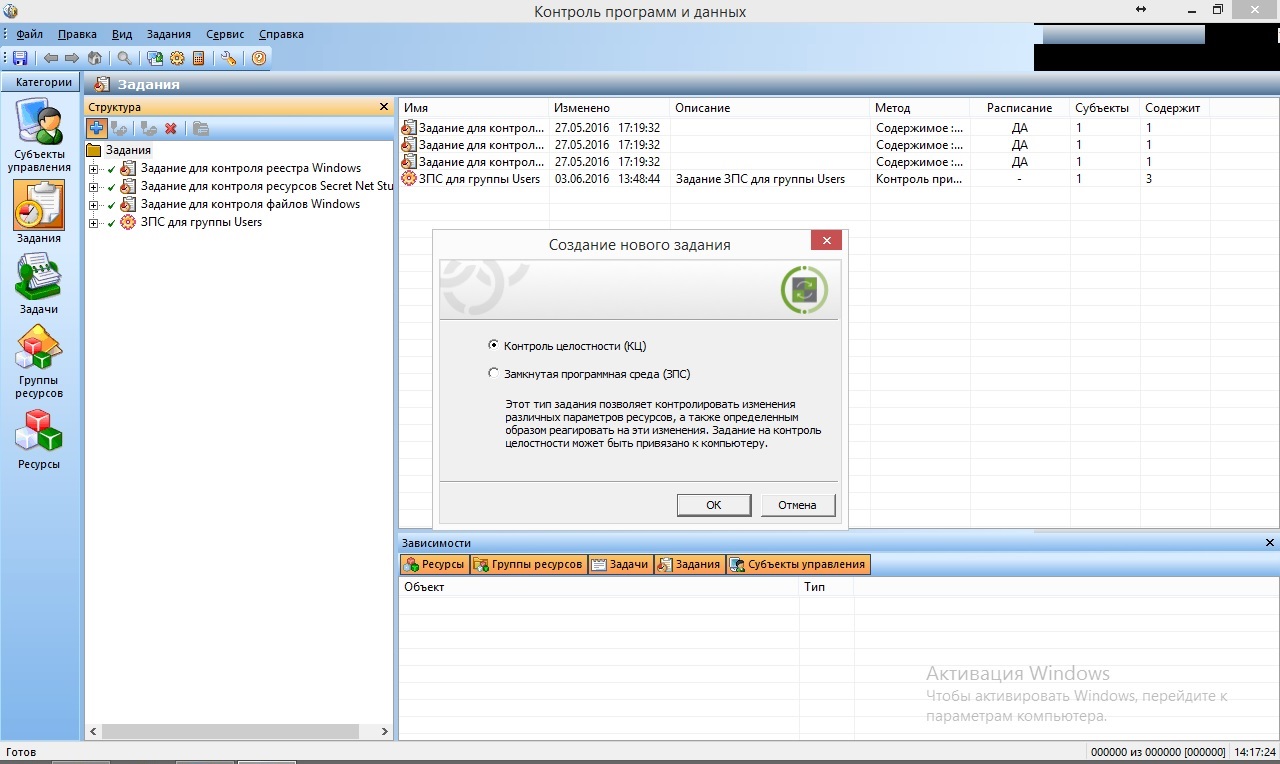

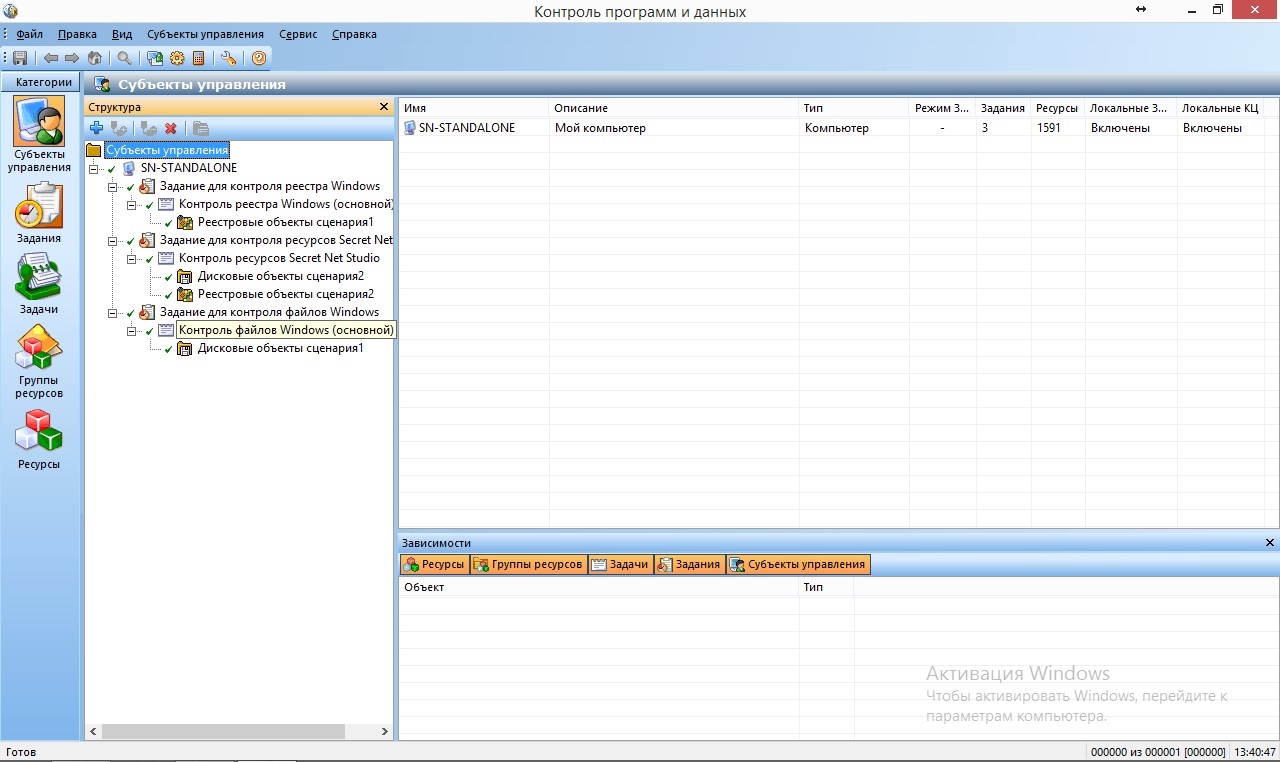

Контроль целостности

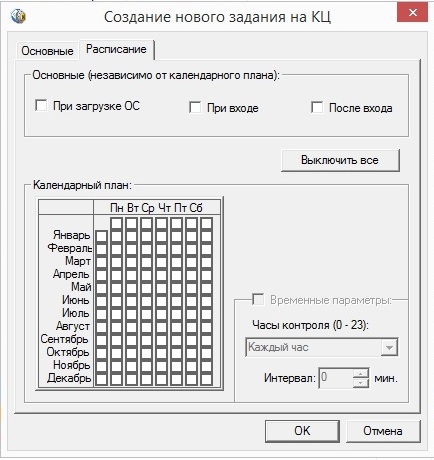

Механизм контроля целостности следит за неизменностью контролируемых объектов. Контроль проводится в автоматическом режиме в соответствии с заданным расписанием. Объектами контроля могут быть файлы, каталоги, элементы системного реестра и секторы дисков (последние только при использовании ПАК «Соболь»).

Рисунок 6. Создание нового задания для контроля целостности в Secret Net Studio

При обнаружении несоответствия возможны различные варианты реакции на ситуации нарушения целостности. Например, регистрация события в журнале Secret Net Studio и блокировка компьютера.

Вся информация об объектах, методах, расписаниях контроля сосредоточена в модели данных. Она хранится в локальной базе данных системы Secret Net Studio и представляет собой иерархический список объектов с описанием связей между ними.

Рисунок 7. Создание модели данных для контроля целостности в Secret Net Studio

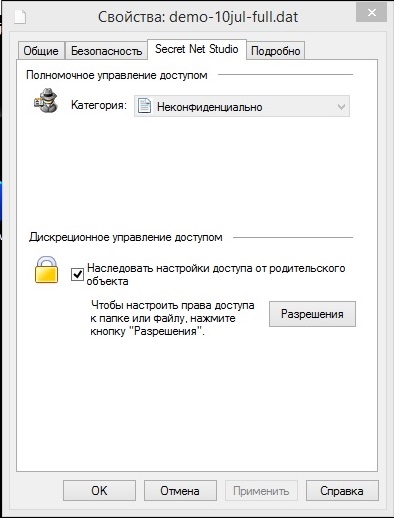

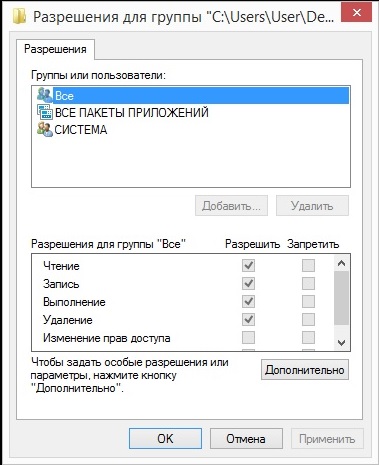

Дискреционное управление доступом к ресурсам файловой системы

В состав системы Secret Net Studio 8.1 входит механизм дискреционного управления доступом к ресурсам файловой системы. Этот механизм обеспечивает:

- разграничение доступа пользователей к каталогам и файлам на локальных дисках на основе матрицы доступа субъектов (пользователей, групп) к объектам доступа;

- контроль доступа к объектам при локальных или сетевых обращениях, включая обращения от имени системной учетной записи;

- запрет доступа к объектам в обход установленных прав доступа;

- независимость действия от встроенного механизма избирательного разграничения доступа ОС Windows. То есть установленные права доступа к файловым объектам в системе Secret Net Studio не влияют на аналогичные права доступа в ОС Windows и наоборот.

Рисунок 8. Настройка дискреционных прав доступа в Secret Net Studio

Кроме того, пользователю предоставляется возможность определения учетных записей, которым даны привилегии по управлению правами доступа.

Полномочное управление доступом

Механизм полномочного управления доступом обеспечивает:

- разграничение доступа пользователей к информации, которой назначена категория конфиденциальности (конфиденциальная информация);

- контроль подключения и использования устройств с назначенными категориями конфиденциальности;

- контроль потоков конфиденциальной информации в системе;

- контроль использования сетевых интерфейсов, для которых указаны допустимые уровни конфиденциальности сессий пользователей;

- контроль печати конфиденциальных документов.

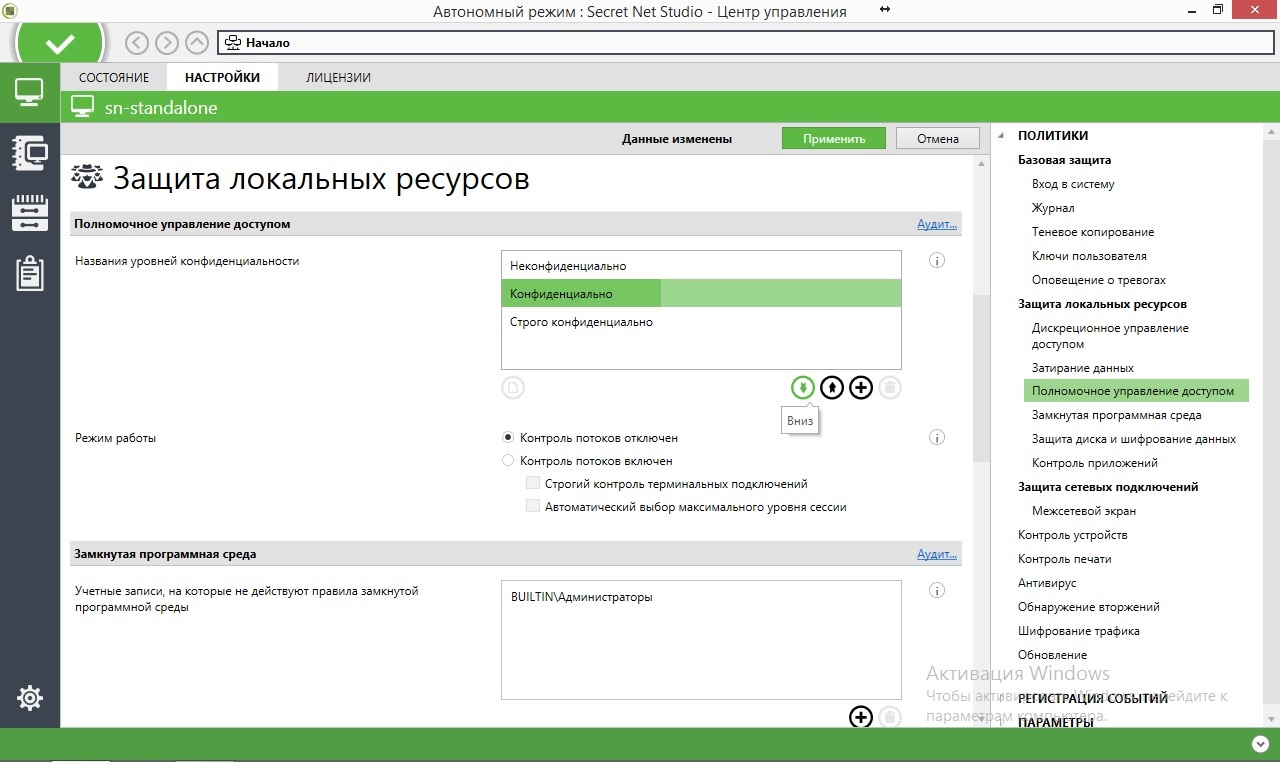

Рисунок 9. Политики в Secret Net Studio. Настройка полномочного управлении доступом

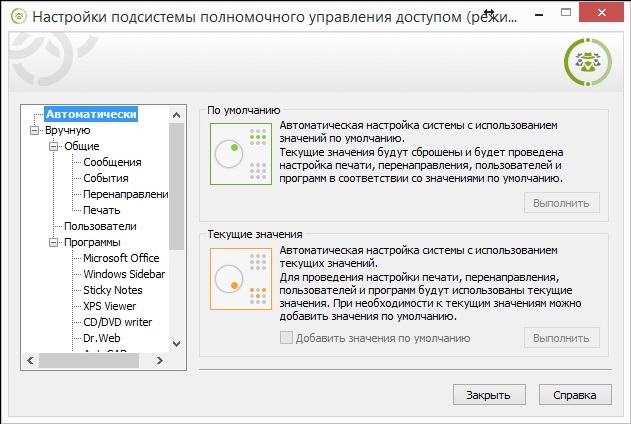

Чтобы обеспечить функционирование механизма полномочного управления доступом при включенном режиме контроля потоков, требуется выполнить дополнительную настройку локально на компьютере. Для этого используется программа настройки подсистемы полномочного управления доступом для режима контроля. Настройка выполняется перед включением режима контроля потоков, а также при добавлении новых пользователей, программ, принтеров, для оптимизации функционирования механизма.

Рисунок 10. Программа настройки подсистемы полномочного управления доступом в Secret Net Studio

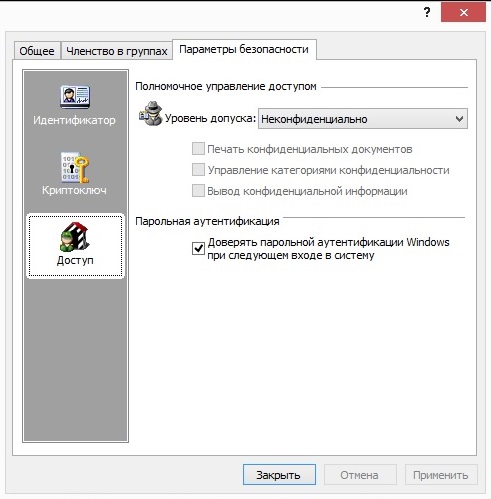

Доступ пользователя к конфиденциальной информации осуществляется в соответствии с его уровнем допуска. Например, если уровень допуска пользователя ниже, чем категория конфиденциальности ресурса — система блокирует доступ к этому ресурсу.

Рисунок 11. Назначение уровней допуска и привилегий пользователям в Secret Net Studio

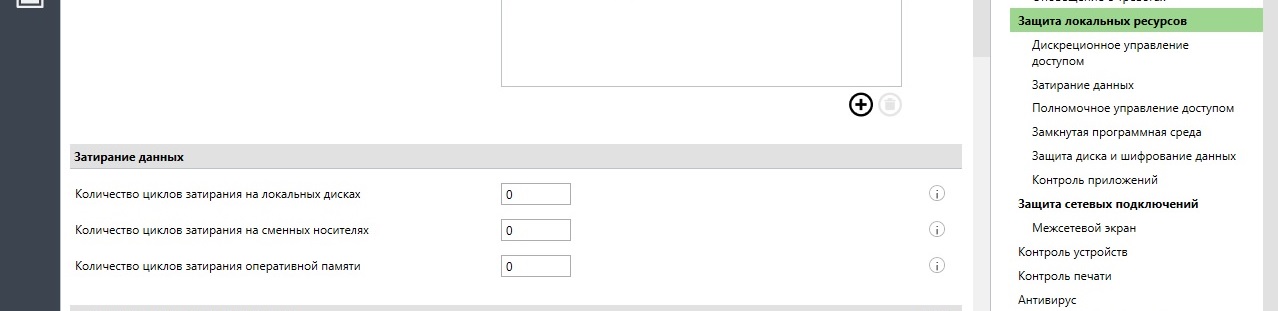

Затирание данных

Затирание удаляемой информации делает невозможным восстановление и повторное использование данных после удаления. Гарантированное уничтожение достигается путем записи последовательности случайных чисел на место удаленной информации в освобождаемой области памяти. Для большей надежности может быть выполнено несколько циклов (проходов) затирания.

Рисунок 12. Политики в Secret Net Studio. Настройка механизма затирания данных

Замкнутая программная среда

Механизм замкнутой программной среды позволяет определить для любого пользователя индивидуальный перечень разрешенного программного обеспечения. Система защиты контролирует и обеспечивает запрет использования следующих ресурсов:

- файлы запуска программ и библиотек, не входящие в перечень разрешенных для запуска и не удовлетворяющие определенным условиям;

- сценарии, не входящие в перечень разрешенных для запуска и не зарегистрированные в базе данных.

Попытки запуска неразрешенных ресурсов регистрируются в журнале как события тревоги.

На этапе настройки механизма составляется список ресурсов, разрешенных для запуска и выполнения. Список может быть сформирован автоматически на основании сведений об установленных на компьютере программах или по записям журналов, содержащих сведения о запусках программ, библиотек и сценариев. Также предусмотрена возможность формирования списка вручную.

Рисунок 13. Создание модели данных для замкнутой программной среды в Secret Net Studio

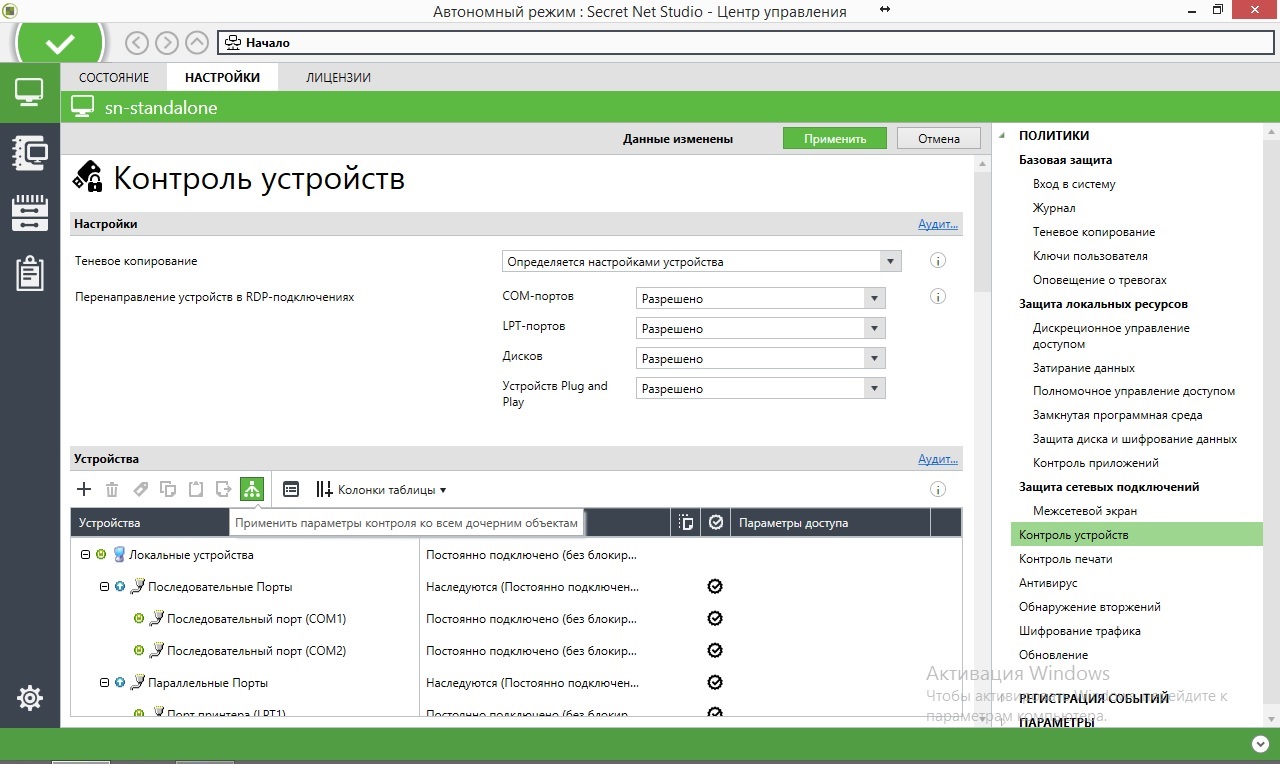

Контроль подключения и изменения устройств компьютера

Механизм контроля подключения и изменения устройств компьютера обеспечивает:

- своевременное обнаружение изменений аппаратной конфигурации компьютера и реагирование на эти изменения;

- поддержание в актуальном состоянии списка устройств компьютера, который используется механизмом разграничения доступа к устройствам.

Начальная аппаратная конфигурация компьютера определяется на этапе установки системы. Настройку политики контроля можно выполнить индивидуально для каждого устройства или применять к устройствам наследуемые параметры от моделей, классов и групп, к которым относятся устройства.

Рисунок 14. Политики в Secret Net Studio. Настройка политики контроля устройств компьютера

При обнаружении изменений аппаратной конфигурации система требует у администратора безопасности утверждение этих изменений.

На основании формируемых списков устройств осуществляется разграничение доступа пользователей к ним: разрешение/запрет на выполнение операций и настройки уровней конфиденциальности.

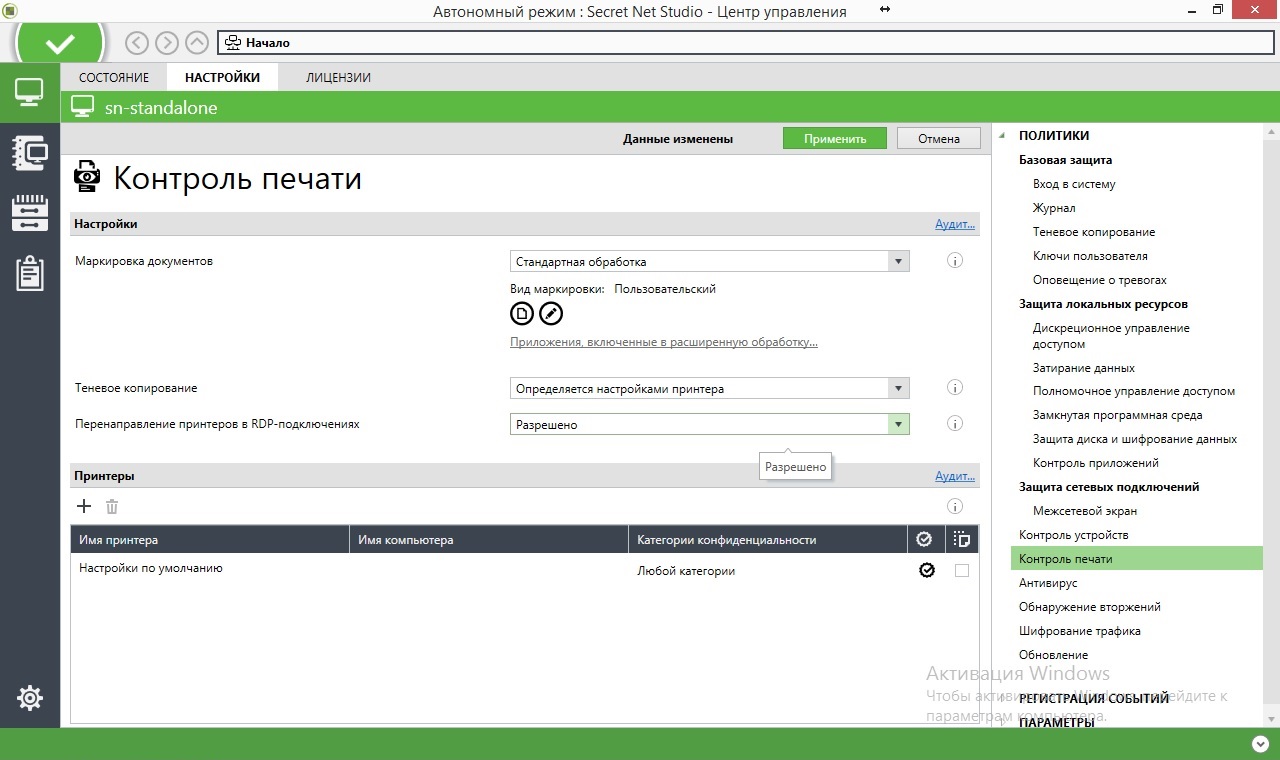

Контроль печати

Механизм контроля печати обеспечивает:

- разграничение доступа пользователей к принтерам;

- регистрацию событий вывода документов на печать в журнале Secret Net Studio;

- вывод на печать документов с определенной категорией конфиденциальности;

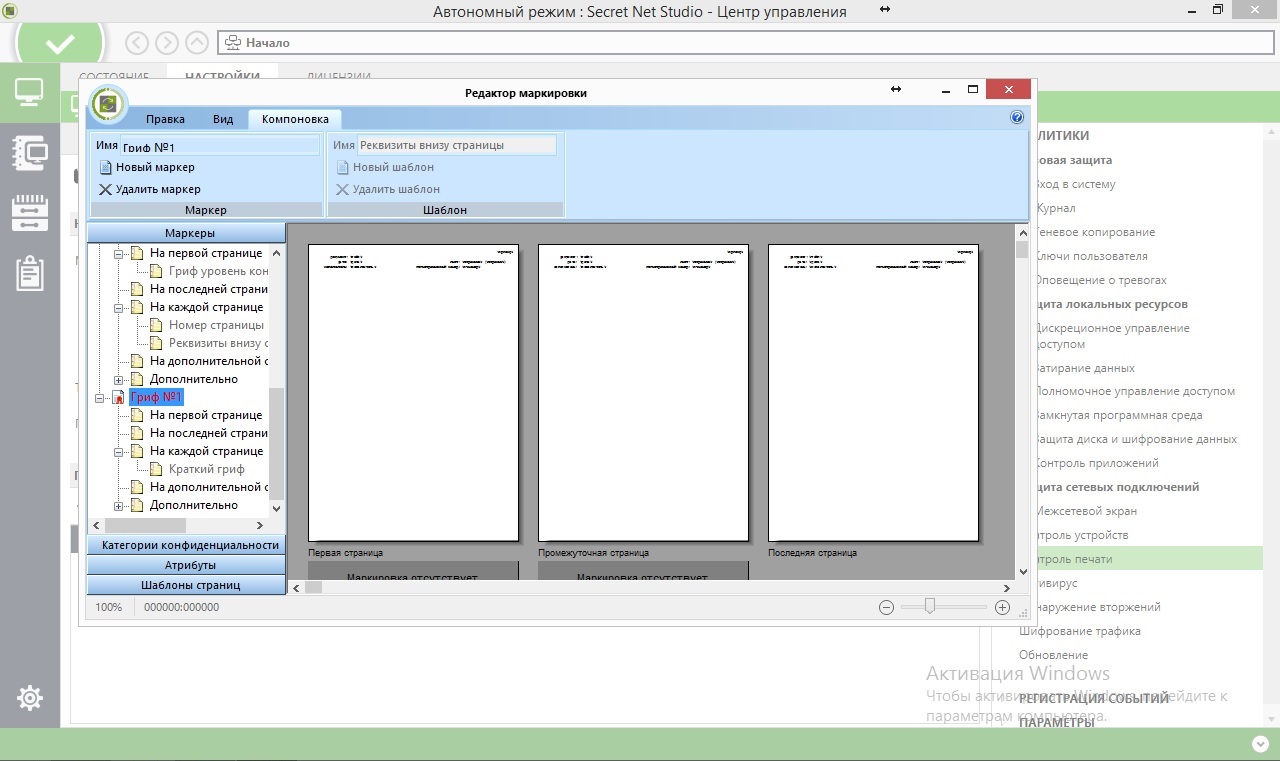

- автоматическое добавление грифа в распечатываемые документы (маркировка документов);

- теневое копирование распечатываемых документов.

Рисунок 15. Политики в Secret Net Studio. Настройка контроля печати

Для реализации функций маркировки и/или теневого копирования распечатываемых документов в систему добавляются драйверы «виртуальных принтеров».

Рисунок 16. Редактирование маркировки распечатываемых документов

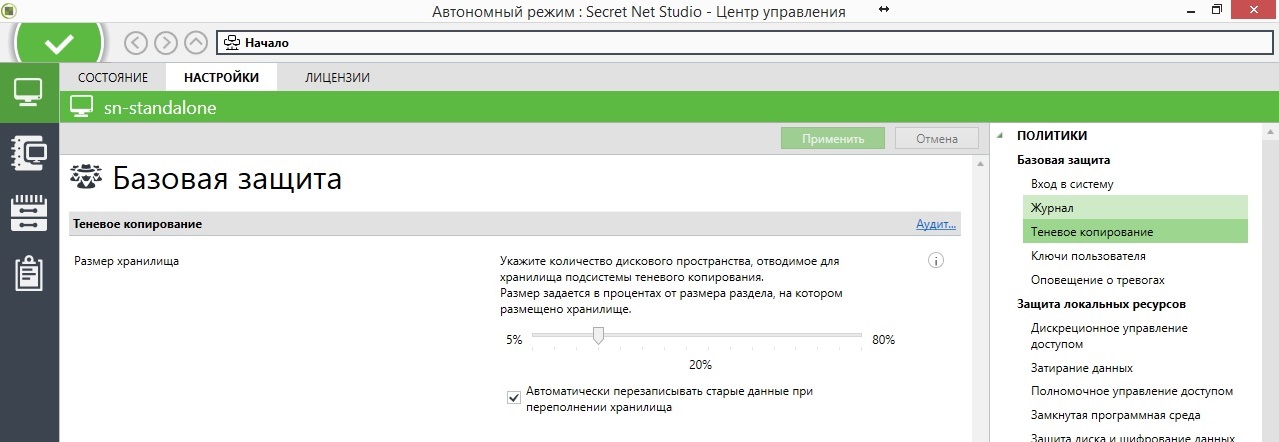

Теневое копирование выводимых данных

Механизм теневого копирования обеспечивает создание в системе дубликатов данных, выводимых на отчуждаемые носители информации. Дубликаты (копии) сохраняются в специальном хранилище, доступ к которому имеют только уполномоченные пользователи. Действие механизма распространяется на те устройства, для которых включен режим сохранения копий при записи информации.

Рисунок 17. Политики в Secret Net Studio. Настройка теневого копирования

При включенном режиме сохранения копий вывод данных на внешнее устройство возможен только при условии создания копии этих данных в хранилище теневого копирования. Если по каким-либо причинам создать дубликат невозможно, операция вывода данных блокируется.

Теневое копирование поддерживается для устройств следующих видов:

- подключаемые по USB жесткие диски, флешки и др. накопители;

- дисководы CD- и DVD-дисков с функцией записи;

- принтеры;

- дисководы гибких дисков.

Защита дисков и шифрование контейнеров

В рамках указанного компонента реализованы два защитных механизма, описание которых представлено ниже.

Защита информации на локальных дисках

Механизм защиты информации на локальных дисках компьютера (механизм защиты дисков) предназначен для блокирования доступа к жестким дискам при несанкционированной загрузке компьютера. Несанкционированной считается загрузка с внешнего носителя или загрузка другой ОС, установленной на компьютере, без установленного клиентского ПО Secret Net Studio.

Шифрование данных в криптоконтейнерах

Система Secret Net Studio 8.1 предоставляет возможность шифрования содержимого объектов файловой системы (файлов и папок). Для этого используются специальные хранилища — криптографические контейнеры.

Физически криптоконтейнер представляет собой файл, который можно подключить к системе в качестве дополнительного диска.

Для работы с шифрованными ресурсами пользователи должны иметь ключи шифрования. Реализация ключевой схемы шифрования криптоконтейнеров базируется на алгоритмах ГОСТ Р34.10–2012, ГОСТ Р34.11–2012 и ГОСТ 28147-89.

Рисунок 18. Управление криптографическими ключами пользователей

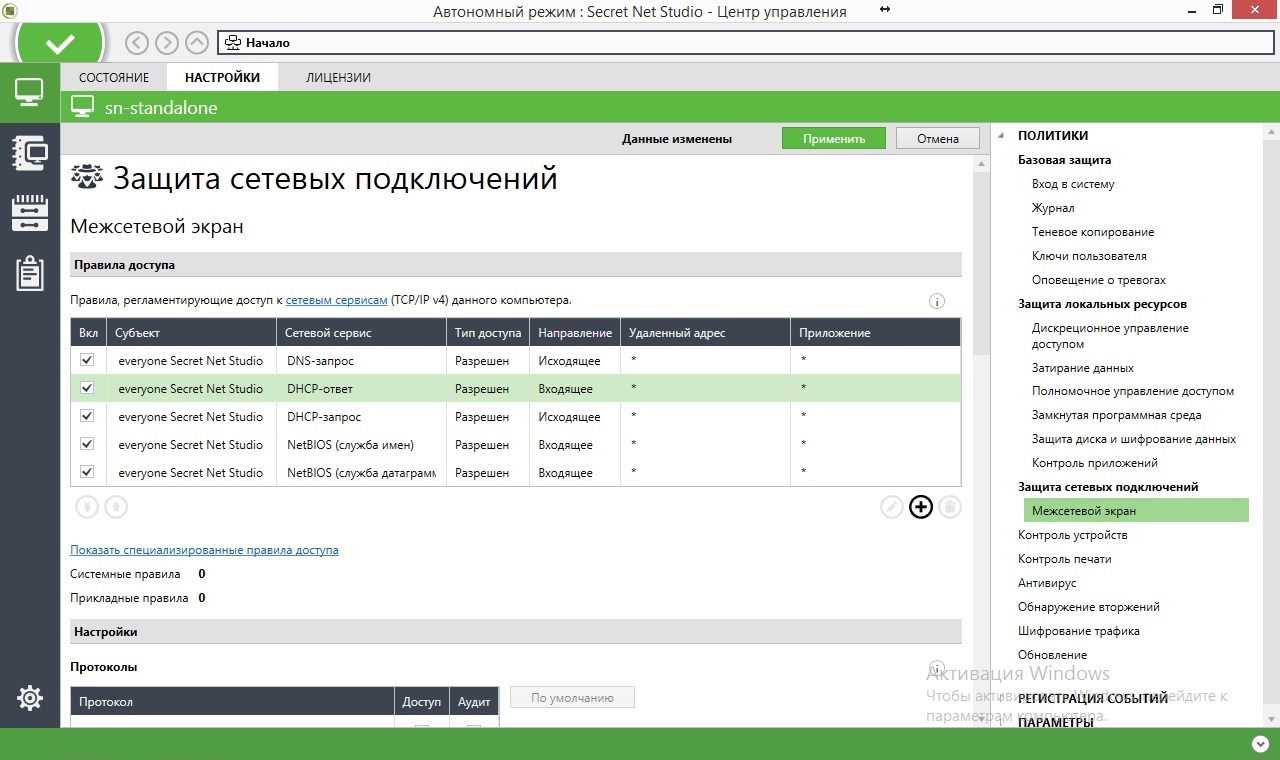

Персональный межсетевой экран

Система Secret Net Studio 8.1 обеспечивает контроль сетевого трафика на сетевом, транспортном и прикладном уровнях на основе формируемых правил фильтрации. Подсистема межсетевого экранирования Secret Net Studio реализует следующие основные функции:

- фильтрация на сетевом уровне с независимым принятием решений по каждому пакету;

- фильтрация пакетов служебных протоколов (ICMP, IGMP и т. д.), необходимых для диагностики и управления работой сетевых устройств;

- фильтрация с учетом входного и выходного сетевого интерфейса для проверки подлинности сетевых адресов;

- фильтрация на транспортном уровне запросов на установление виртуальных соединений (TCP-сессий);

- фильтрация на прикладном уровне запросов к прикладным сервисам (фильтрация по символьной последовательности в пакетах);

- фильтрация с учетом полей сетевых пакетов;

- фильтрация по дате / времени суток.

Рисунок 19. Политики в Secret Net Studio. Настройка межсетевого экрана

Фильтрация сетевого трафика осуществляется на интерфейсах Ethernet (IEEE 802.3) и Wi‑Fi (IEEE 802.11b/g/n).

Авторизация сетевых соединений в Secret Net Studio осуществляется с помощью механизма, основанного на протоколе Kerberos. С его помощью удостоверяются не только субъекты доступа, но и защищаемые объекты, что препятствует реализации угроз несанкционированной подмены (имитации) защищаемой информационной системы с целью осуществления некоторых видов атак. Механизмы аутентификации защищены от прослушивания, попыток подбора и перехвата паролей.

События, связанные с работой межсетевого экрана, регистрируются в журнале Secret Net Studio.

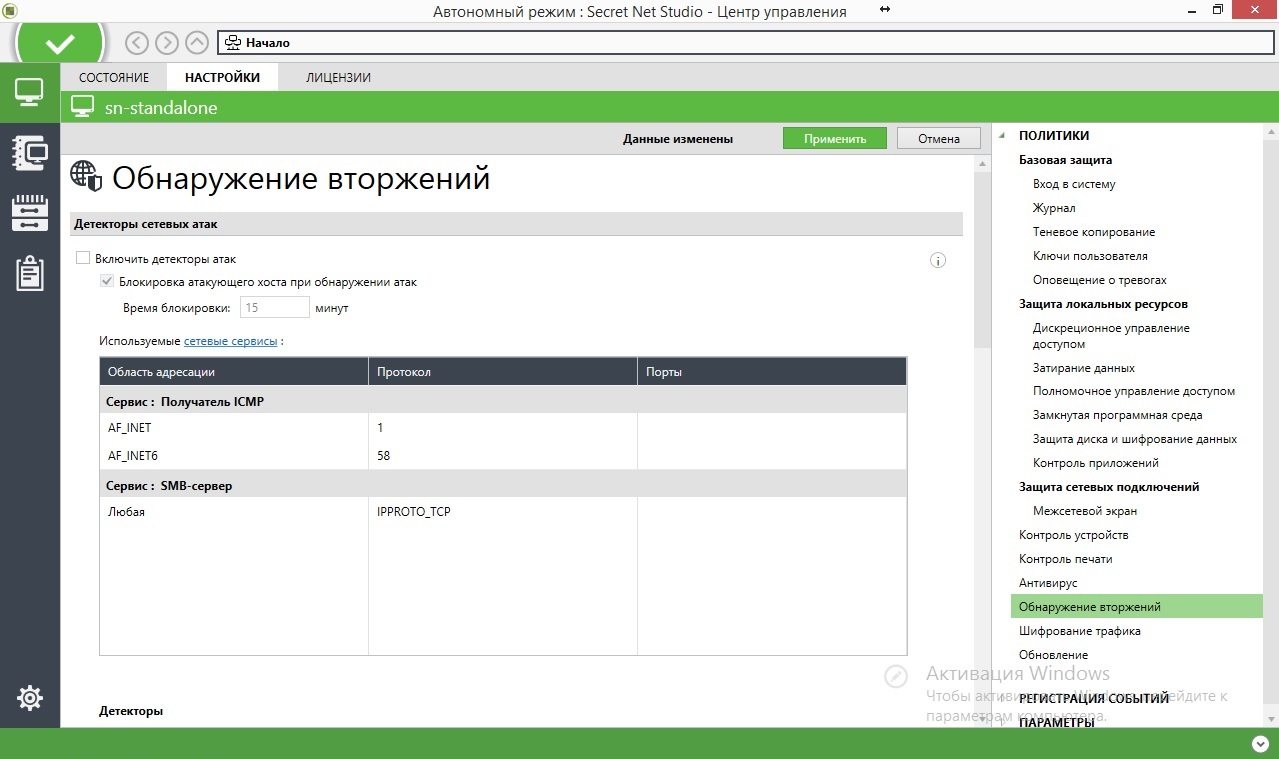

Обнаружение и предотвращение вторжений

В Secret Net Studio 8.1 выполняется обнаружение и блокирование внешних и внутренних атак, направленных на защищаемый компьютер. С помощью групповых и локальных политик администратор Secret Net Studio настраивает параметры работы системы.

Рисунок 20. Политики в Secret Net Studio. Настройка механизма обнаружения вторжений

Вся информация об активности механизма обнаружения и предотвращения вторжений регистрируется в журнале Secret Net Studio.

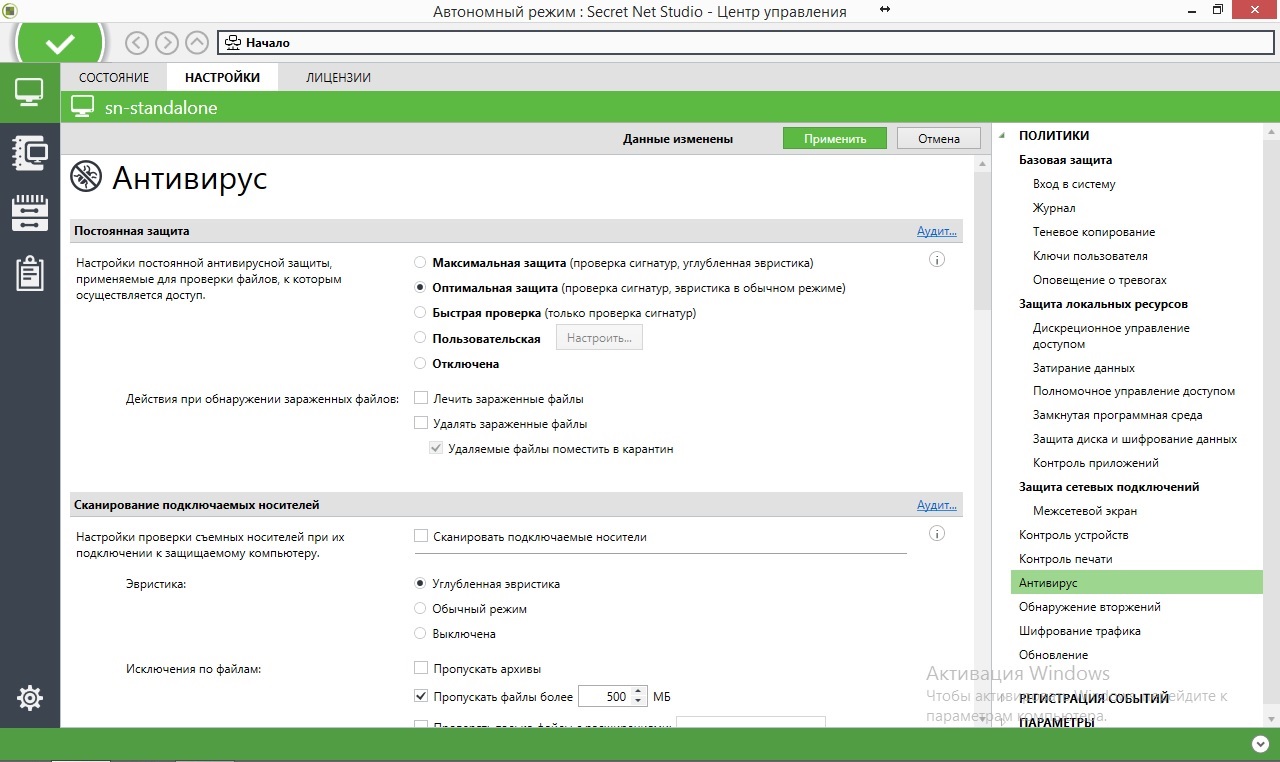

Антивирус

Защитный модуль «Антивирус» в Secret Net Studio 8.1 осуществляет обнаружение и блокировку вредоносного кода по технологии ESET NOD32.

Таким образом, Secret Net Studio позволяет осуществлять эвристический анализ данных и автоматическую проверку на наличие вредоносных программ, зарегистрированных в базе сигнатур. При проверке компьютера осуществляется сканирование жестких дисков, сетевых папок, внешних запоминающих устройств и др. Это позволяет обнаружить и заблокировать внешние и внутренние сетевые атаки, направленные на защищаемый компьютер.

Благодаря использованию в рамках одного продукта СЗИ от НСД и антивируса время на проверку и открытие файлов составляет на 30% меньше, чем при независимой реализации защитных механизмов.

Обновление антивируса можно осуществлять как в режиме онлайн с серверов «Кода Безопасности» при подключении защищаемого компьютера к интернету, так и с сервера обновлений компании (в случае, когда компьютер не имеет прямого выхода в интернет).

Администратору доступна настройка параметров антивируса с помощью групповых и локальных политик в программе управления Secret Net Studio. Вся информация об активности механизма регистрируется в журнале Secret Net Studio.

Рисунок 21. Политики в Secret Net Studio. Настройка антивируса

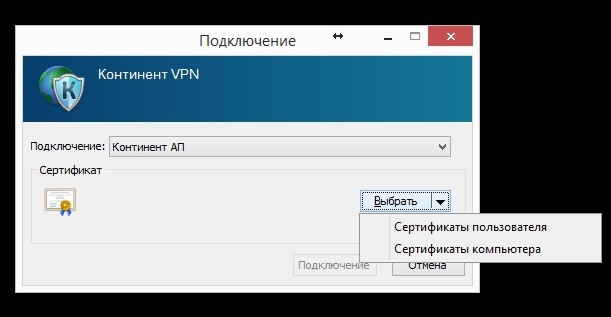

Шифрование сетевого трафика

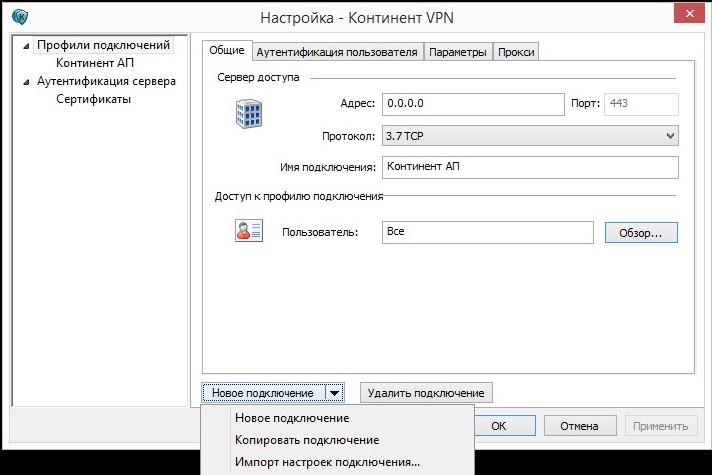

В состав клиентского ПО системы Secret Net Studio 8.1 включен VPN-клиент, предназначенный для организации доступа удаленных пользователей к ресурсам, защищаемым средствами АПКШ «Континент». VPN-клиент «Континент-АП» обеспечивает криптографическую защиту трафика, циркулирующего по каналу связи, по алгоритму ГОСТ 28147-89.

При подключении абонентского пункта к серверу доступа выполняется процедура установки соединения, в ходе которой осуществляется взаимная аутентификация абонентского пункта и сервера доступа. Процедура установки соединения завершается генерацией сеансового ключа, который используется для шифрования трафика между удаленным компьютером и сетью предприятия.

Рисунок 22. Подключение «Континент-АП» через Secret Net Studio

При аутентификации используются сертификаты x.509v3. Расчет хэш-функции выполняется по алгоритму ГОСТ Р 34.11–1994 или ГОСТ Р 34.11–2012, формирование и проверка электронной подписи — по алгоритму ГОСТ Р 34.10–2001 или ГОСТ Р 34.10–2012.

Рисунок 23. Настройка «Континент-АП» в Secret Net Studio