Как устроен IP-адрес – главный идентификатор в мире сетей TCP/IP

Если вы работали с компьютерами какое-то время, то, вероятно, сталкивались с IP-адресами – эти числовые последовательности, которые выглядят примерно как 192.168.0.15. В большинстве случаев нам не нужно иметь дело с ними напрямую, поскольку наши устройства и сети заботятся об их обработке «за кулисами». Когда же нам приходится иметь с ними дело, мы часто просто следуем инструкциям о том, какие и где вписать цифры. Но, если вы когда-либо хотели погрузиться немного глубже в то, что означают эти цифры, эта статья для вас.

Зачем вам это нужно? Понимание того, как работают IP-адреса, жизненно важно, если вы когда-нибудь захотите устранить неполадки в вашей домашней сети или понять, почему конкретное устройство не подключается так, как вы ожидаете. И если вам когда-либо понадобится создать нечто более продвинутое, такое как хостинг игрового сервера или медиа-сервер, к которому могут подключаться друзья из интернета, вам нужно будет что-то знать об IP-адресации. Плюс, это немного увлекательно.

В этой статье мы расскажем об основах IP-адресации, о том, что хотели бы знать люди, которые используют IP-адреса, но никогда не задумывались об их структуре. Мы не собираемся освещать некоторые из более продвинутых или профессиональных уровней, таких как классы IP, бесклассовая маршрутизация и пользовательская подсеть. но вы легко найдёте источники для дальнейшего чтения.

Структура IP-адреса

IP-адрес состоит из четырех частей, записанных в виде десятичных чисел с точками (например, 192.168.1.2). Каждую из этих четырех частей называют октетом. Октет представляет собой восемь двоичных цифр (например, 11000000, или 192 в десятичном виде). Таким образом, каждый октет может принимать в двоичном виде значения от 00000000 до 11111111, или от 0 до 255 в десятичном виде.

Количество двоичных цифр в IP-адресе, которые приходятся на адрес сети, и количество цифр в IP-адресе, приходящееся на адрес хоста, могут быть различными в зависимости от маски подсети.

9.3 Терминальные узлы: узлы-отправители и узлы-получатели

Давайте более подробно рассмотрим действия терминальных узлов в IP сетях и поговорим о их основных задачах. Представим, что у нас есть один конечный узел, который может только генерировать трафик, а другой узле может только получать трафик (о взаимодействие двух узлов в компьютерной сети здесь). Тогда действия узла отправителя можно описать следующим образом:

- Принять данные с транспортного уровня и сформировать из них пакет, добавив к этим данным заголовок. Обычно размер сообщения транспортного уровня подбирается таким образом, чтобы оно могло целиком поместиться в поле данных IP-пакета, поверх поля данных добавляется заголовок, в котором содержатся указания о том, как обрабатывать этот пакет и куда его направлять.

- Следующим шагом узел-отправитель должен решить какому соседу по канальной среде лучше всего направить получившийся IP-пакет:

- если конечный получатель находится в одной канальной среде с узлом-отправителем, то пакет будет направлен непосредственно этому узлу;

- если получатель находится в другой канальной среде, то узел-отправитель должен будет направить пакет на транзитный маршрутизатор.

И в том, и в другом случае отправитель должен определиться с двумя важными моментами перед отправкой пакета: в какой физический интерфейс направлять пакет и какой канальный адрес у соседа, которому направляется пакет. В случае, если канальной средой является Ethernet, определить канальный адрес помогает протокол ARP.

- Запаковать IP-пакет в кадр канального уровня и передать в физический интерфейс.

Вот такие нехитрые действия выполняет узел отправитель, когда готовится передать IP пакет. Как узел понимает в какой канальной среде находится сосед? Всё очень просто. Он сравнивает свои IP-адрес и маску подсети с IP-адресом получателя и если номера сети у этих IP-адресов совпадают, то получатель находится в одной канальной среде с отправителем и до него можно достучаться напрямую, если номера сети разные, то это означает, что получатель находится в другой канальной среде и до него можно добраться через промежуточные узлы.

Узел-получатель совершает значительно меньше действий, нежели отправитель, но оно и понятно, давайте посмотрим:

- Получить пакет. На самом деле пакет приходит как последовательность бит, из которых узел складывает слова, из слов скалываются кадры, выполняется первая проверка корректности, если все хорошо, отрезается заголовок канального уровня, выполняется проверка корректности пакета на сетевом уровне. Если данные не «побились» по дороге, то узел должен убедиться, что именно он является получателем, а не кто-то другой. Тут понятно, что узел сравнивает IP-адрес назначения со своим IP-адресом.

- Все проверки пройдены, значит, нужно снять заголовок IP-пакет и передать обработку транспортному уровню.

Как видите, действий у получателя значительно меньше: ему нужно убедиться, что данные в пути не побились, а также убедиться, что пакет предназначен ему, а не кому-то еще, если пакет предназначен кому-то другому, то получатель обычно отбрасывает такой пакет. И тут есть момент, связанный с доверием: никто не запрещает получателю получать и обрабатывать пакеты, которые не предназначены этому получателю, всё зависит от настроек конечного узла.

Стоит заметить, что проверка целостности данных происходит не только на конечных точках, но и на всех транзитных узлах. Данные, передаваемые через канал связи, проверяются получателем.

Длина маски подсети.

Количество хостов в подсети определяется как 232-N-2, при этом N — длина маски.

Логичный вывод: чем длиннее маска, тем меньше в ней хостов.

Ещё один полезный логический вывод: максимальной длиной маски для подсети с хостами будет N=30.

Именно сети /30 чаще всего используют для адресации на point-to-point-линках между маршрутизаторами.

Большинство маршрутизаторов сегодня отлично работает и с масками /31, используя адрес подсети (нуль в однобитовой хостовой части) и бродкаст (единица) в качестве адресов интерфейсов. Однако администраторы и сетевые инженеры иногда просто боятся такого подхода, согласно проверенному принципу «мало ли что».

А вот *маска IP-адреса* /32 используется гораздо чаще. С ней удобно работать, во-первых, при адресации так называемых loopback-интерфейсов. Во-вторых, практически невозможно ничего напутать: /32 — это подсеть, состоящая из одного хоста, то есть по сути никакая и не сеть.

Если администратору сети приходится оперировать не группами хостов, а индивидуальными машинами, то с каждым разом сеть становится всё менее масштабируемой, в ней резко увеличивается вероятность всяческого бардака и никому не понятных правил. За исключением, наверное, только написания файрвольных правил для серверов: вот там специфичность ценится и котируется.

Другими словами, с пользователями лучше обращаться не индивидуально, а массово, целыми подсетями, иначе сеть быстро станет неуправляемой.

Интерфейс, на котором настроен IP-адрес, иногда могут называть IP-интерфейсом или L3-интерфейсом («эл-три», тема «модель OSI»).

До того как послать IP-пакет, компьютер определяет, попадёт ли адрес назначения в «свою» подсеть. Если ответ положительный, то он шлёт пакет «напрямую», если отрицательный — направляет его шлюзу по умолчанию, то есть маршрутизатору.

Адресом шлюза по умолчанию обычно назначают первый адрес хоста в подсети, хотя это и вовсе не обязательно. В нашем примере адрес шлюза 192.168.8.1 — для красоты.

Как выполняется поиск IP-адресов

Самый простой способ выяснить общедоступный IP-адрес маршрутизатора – выполнить поиск в Google по словам «What is my IP address?» (Какой у меня IP-адрес?). Ответ отобразится в Google вверху страницы.

На других веб-сайтах будет отображаться та же информация: они видят общедоступный IP-адрес, потому что при посещении сайта маршрутизатор выполняет запрос и, следовательно, раскрывает информацию. Такие сайты, как WhatIsMyIP.com и IPLocation показывают название и город интернет-провайдера.

Как правило, этим способом можно узнать только приблизительное местоположение провайдера, а не фактическое местоположение устройства. При использовании этого способа необходимо также выйти из VPN. Чтобы узнать фактический адрес местоположения устройства по общедоступному IP-адресу, обычно требуется предоставить интернет-провайдеру ордер на обыск.

Выяснение частного IP-адреса зависит от платформы:

Windows:

- Используйте командную строку.

- В строке поиска Windows укажите cmd (без кавычек).

- В появившемся окне введите ipconfig (без кавычек), чтобы отобразилась информация об IP-адресе.

Mac:

- Перейдите в Системные настройки.

- Выберите сеть, и отобразится требуемая информация.

iPhone:

- Перейдите в настройки.

- Выберите Wi-Fi и щелкните значок «i» в кружочке рядом с названием используемой сети. IP-адрес отобразится на закладке DHCP.

Чтобы проверить IP-адреса других устройств в сети, перейдите к маршрутизатору. Способ доступа к маршрутизатору зависит от его бренда и используемого программного обеспечения. Как правило, для доступа необходимо иметь возможность ввести IP-адрес шлюза маршрутизатора в веб-браузере, находясь в той же сети. Оттуда нужно перейти к пункту «Подключенные устройства», где отобразится список всех устройств, подключенных к сети в настоящее время или подключавшихся недавно, включая их IP-адреса.

Пример 2:

Аналогично, следующий компьютер ниже принадлежит к IP-сети 211.139.157.0. Он использует адрес хоста 9 в IP-сети, и его IP-адрес равен 211.139.157.9

Лига Сисадминов

740 постов 13.5K подписчиков

# mount -o remount,rw /sysadmins_league

— # mount /dev/good_story /sysodmins_league

— # mount /dev/photo_it /sysodmins_league

— # mount /dev/best_practice /sysodmins_league

— # mount /dev/tutorial /sysodmins_league

2017 год, а никак не могут забыть про классы сетей.

Почти 20 лет назад это уже считало анахронизмом и упоминалось только чтобы если вдруг встретится кривой древний софт чтобы подстроиться под него.

Классификация сетей давно не используется

А в дальнейшем будет про vlan’ы, транки, 802.1Q, и все в таком ключе?

И, собственно, примеры простейших маршрутизаций))) (ведь это же конечная цель всех Ваших работ? что бы пакеты бегали по маршрутам и мы все, прочтя статьи, понимали как они бегают и по каким законам и принципам).

В целом да, но очень сумбурно. Не надо тут этого.

Начиная с мак-адреса, который служит для адресации устройства на L2 (грубо говоря в езернет-сегменте, образованном L2-устройствами) и должен быть уникальным В МИРЕ (ваш препод еще не видел материнок, в которых на всей серии в интегрированных сетевухах может быть один и тот-же мак) для чего существует OUI. И ни слова о разных способах записи MAC-адресов, отличающихся в разных ситуациях/оборудовании

И заканчивая тем, маска может записываться в dot-decimal notation, а не только в slash-notation, как-то путано. И тем, что IANA уже не выделяет сети класса А и вообще редко что-то выдаёт. Адреса v4 кончились, куда там целую А! На днях RIPE получил от IANA у кого-то отобранную за ненадобностью /19 и то большое счастье

«Вы еще не видели китайских сетевых карт: в одной серии карт может быть много повторяющихся MAC-адресов»

Ну конечно же мне все используем немецкие и французские сетевые карты!

Спасибо за информацию!

Мне кажется про IPv6 все таки можно было сказать, инфраструктура давно уже есть.

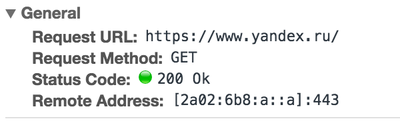

Те же facebook/google/yandex уже вполне себе сервят трафик через IPv6

Каждый год появляется на пикабу человек, который в очередной раз пытается рассказать людям о сетях. Что самое интересное, но каждый раз появляются и последователи этой идеи, которые почему то не смогли изучить материал на специализированных ресурсах. А ведь там он представлен куда лучше и подробнее. Хотя и тут они нифига не изучат.

Я на тебя подписался по одной простой причине: сижу на месте секретаря (она на больничном) тут заблочен ютуб и всё такое прокси сервером squid, если поставить параметры IP по умолчанию выдаст 192.168 и т.д., но этот компьютер служит папкой обмена плак. Вот сижу не в своём кабинете, а читать хочется/смотреть.

Нееет! Только я это все забыл.

Ну если вы уже взяли на себя смелость обучать админов то начинайте с чего попроще ,скажем 2012 R2 В малых сетях.И и каждую роль ,службу отдельно в подробностях и если можно с картинками ,я бы с удовольствием почитал)

Спасибо. Про модели OSI бы почитал. А то нутром понимаю, а сам объяснить не смогу.

Может все же будет что-то интересное по Системному администрированию , а не сетевому ?

Примерно такая же лекция была в универе — освежил в памяти, спасибо! Ещё можно было бы про маски переменной длины упомянуть.

Полезная статья и слог хороший, хотя местами есть косяки типа «комп» или «0.0.0.0/0 — весь интернет».

Приглашаю в проект «Мозаика системного администрирования» https://wiki.yola.ru

смысл этого поста если все уже на миллион раз разжевано в инете на миллион раз

waddup, зачем это тут, такого миллиард уже

О цене ошибок

А что может произойти, если вы допустите ошибку? Исходя из того, что мы теперь уже знаем о том, что такое маска подсети, можно с уверенностью утверждать: если она будет задана неверно, существует большая вероятность того, что ваш компьютер будет отрезан от внешнего мира. Например, если вписать в качестве маски 0.0.0.0, то операционная система будет считать любой IP-адрес локальным и не будет даже пытаться использовать шлюз, что приведет к потере возможности связываться с компьютерами вне вашей локальной сети.

Если же совершите другую ошибку, указав слишком «тесную» маску подсети, то ваш компьютер может начать испытывать проблемы уже с подключением к «соседям» по локальной сети – даже если вы будете обращаться к локальному IP, маска подсети будет указывать на то, что доступ к нему возможен только через шлюз, а это может привести либо к повышенной нагрузке на сеть, либо к абсолютной недоступности компьютеров в «локалке».

ПрофТелеком — Справочник по сетевым маскам и соответствующим им CIDR-диапазонам, количеству IP адресов и количеству подсетей или хостов.