Как узнать кто подключался удаленно к моему компьютеру?

Существуют различные способы, позволяющие определить кто за время вашего отсутствия входил или совершил попытку входа в ваш компьютер. Это кейлоггеры и другие шпионские программы. Они позволяют получить максимум сведений о действиях «незваного гостя» на вашем ПК. Но если вам не нужны возможности клавиатурного шпиона, воспользуйтесь функционалом самой Windows.

Операционная система позволяет решить массу проблем без установки дополнительных программ и возможность узнать кто пытался проникнуть в компьютер это только одна из множества ее полезных функций. Ранее мы уже делали материал о возможности создания папок-невидимок на рабочем столе.

Как выяснить — кто входил в компьютер без вашего ведома

- Отслеживание несанкционированных входов в Windows в журнале событий операционной системы

- Получение сведений о посетителях в момент загрузки системы

Мониторинг позволяет формировать отчет обо всех удачных и провальных попытках войти в систему. В логе могут сохраняться данные за неделю или месяц. Все зависит от выставленных настроек.

Благодаря второму инструменту вы будете получать сведения о том, в какое время посторонний предпринял попытку или проник в устройство во время каждой авторизации в операционной системе.

Существует два способа для активации этой функции.

Определились со способом защиты компьютера? Тогда приступим к разбору первого способа.

Как получить доступ к удаленному компьютеру?

Зайти в меню Пуск — Нажать правой кнопкой мыши Мой компьютер — в контекстном меню выбрать Свойства. В открывшемся окне с системной информацией, в правой части нажмите Настройка удаленного доступа. У вас открылось диалоговое окно Свойства системы, вкладка Удаленный доступ.

Отключение удаленного доступа в системном меню

На панели закладок, вверху, выбрать «Удаленный доступ». В разделе «Удаленный помощник» убрать отметку напротив «Разрешить подключение». В меню «Удаленный рабочий стол» установить отметку напротив «Не разрешать подключения». Нажать «ОК» и закрыть все системные окна.

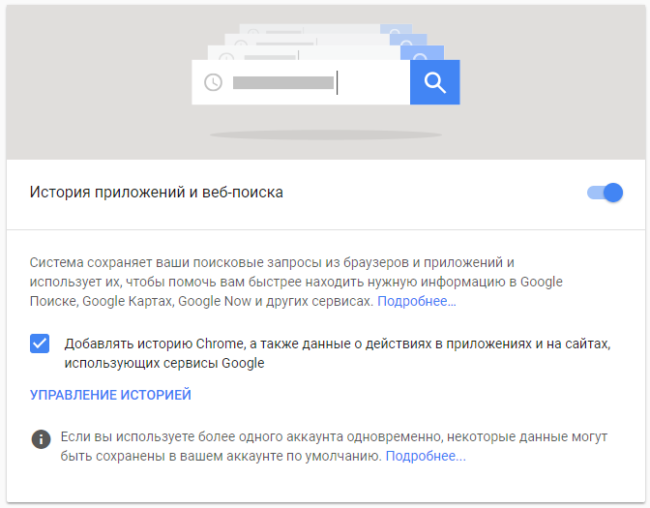

Проверяем, что искали в Google

Компания Google очень аккуратно собирает всю историю ваших действий во всех его сервисах и приложениях. И вы, как владелец этих персональных данных, можете проверить всю свою историю в любой момент. Собственно, как и удалить ее, или даже запретить Google сохранять все эти данные.

Среди всей хранимой в Google информации можно найти как поисковые запросы и посещенные сайты, так и открываемые приложения на телефонах.

Если кто-то в ваше отсутствие пользовался компьютером и использовал сервисы Google под вашей учетной записью, то вы легко сможете увидеть, что именно просматривалось, куда заходил этот человек, какие поисковые запросы вводил и многое другое.

Найти и изучить всю эту информацию вы можете в специальном разделе «Отслеживание действий».

Как узнать историю включений на Linux

На компьютерах с ОС Linux узнать время включений проще через «Терминал». И для этого понадобится максимум 2 программы: last и who.Команда who показывает содержимое файла /var/run/utmp, в котором указаны данные о работе пользователей и системы в данный момент.

А узнать подробно о последних запусках Linux и перезагрузках позволит команда last, которая отображает содержимое файла /var/run/wtmp.

Обе утилиты работают без прав суперпользователя. Также можно просмотреть содержимое нужного файла, указав его адрес с помощью команд less, more, nano или vi. Например: «less /var/run/utmp».

Как узнать, кто пользуется моим интернетом

Пользователи могут использовать чужой логин и пароль для выхода в интернет, это относится в основном к клиентам провайдеров, не использующих привязку к сетевой карте. Также это относится к доступу через Wi-Fi.

- Как узнать, кто пользуется моим интернетом

- Как проверить подключения к моему компьютеру

- Как проверить, сколько устройств подключено к wi-fi

- — номер техподдержки вашего провайдера.

Убедитесь в том, что вашим интернетом кто-то пользуется. Вполне возможно, что в данный момент проводятся ремонтные работы по вашему адресу, потому вход в интернет для вас не доступен. Свяжитесь со службой технической поддержки чтобы уточнить, по какой причине вы не можете выйти в интернет.

Для обращения вам понадобится указать данные логина и пароля для выхода, чтобы провайдер в дальнейшем мог узнать, кто среди его абонентов использует ваш интернет. Также обратите внимание на количество входящего и исходящего трафика за определенный период времени, вы можете сделать это в личном кабинете пользователя на сайте вашего провайдера интернета.

Если вы используете беспроводную технологию подключения к интернету (Wi-Fi), проверьте скорость подключения и количество проходящего трафика через вашу учетную запись.

Также вы можете отследить количество входящего и исходящего трафика через ваш компьютер, после чего при обнаружении разницы смените имя пользователя и пароль для пользования беспроводным интернетом. Для этого введите в вашем браузере IP-адрес маршрутизатора и перейдите к сбросу параметров. Укажите новые настройки безопасности и введите новый логин и пароль для подключения.

В целях установления личности человека, который пользуется вашим проводным интернетом, обратитесь к провайдеру в тот момент, когда данные логина пароля зарегистрированы с его компьютера. Узнать, кто пользуется вашим беспроводным интернетом практически невозможно.

В случае, если вашим провайдером предоставляется услуга смены логина и пароля без письменного обращения, сделайте это в вашем кабинете пользователя. Авторизуйтесь в нем и перейдите в раздел настроек безопасности, введите новые данные для входа, используя цифры и буквы латинского алфавита.

Кто следит за вашим компьютером?

Способы устранения шпионского ПО

Когда вы сидите за компьютером в своём уютном доме или заходите в сеть через рабочий компьютер, у вас наверняка создаётся иллюзия полной безопасности. Не так ли? Но знаете ли вы, что в этот самый момент ваш компьютер могут мониторить совершенно посторонние люди? Разумеется, многие считают такой вариант чем-то из серии фантастики. Но на самом деле всё не так радужно, как предполагают рядовые пользователи. Знаете ли вы о том, что существуют специальные программы, способные считывать ваши пароли, получать доступ к вашим социальным сетям или попросту включать веб-камеру на вашем компьютере и вести запись без вашего ведома. И это не шпионские фильмы! Это всего лишь шпионское ПО, которое действует на вашем компьютере!

Что такое шпионские программы и зачем они нужны?

Информация правит миром — это ни для кого не секрет. Данную фразу можно смело назвать девизом шпионского ПО. Именно получение информации, важной и значимой, способной монетизироваться и приносящей прибыль, и есть главная цель spyware.

Такие программы действуют по аналогии с вирусами, но, в отличие от них, не разрушают систему, не приводят к замедлению или прекращению действия программ, а тайно узнают и передают своим владельцам очень важную информацию:

- Ваши пароли и логины для доступа к социальным сетям. Это, кстати, критично важная информация, утеря которой может привести к самым плачевным последствиям – например, тому, что с вашего аккаунта разошлют вирус-шпион всем вашим друзьям.

- Ваши платёжные данные – например, зафиксированные в стандартных формах при покупке в интернете.

- Ваши данные интернет-банкинга, в том числе номера счетов в банке, данные платёжных карт, пароли для сервисов онлайн-банкинга.

И всё это становится доступным мошенникам при помощи неприметных на вид программ.

Как понять, что на вашем компьютере действует шпионский софт?

Существует несколько признаков, по которым вам удастся понять, что шпионское ПО уже попало в вашу операционную систему и начало активные действия:

- Ваш компьютер начал тормозить без причины, а в моменты, когда ПК бездействует, индикатор винчестера показывает максимальную загрузку.

- Аналогично, если вы посмотрите в диспетчере задач и увидите, что при общем бездействии системы видеокарта и процессор загружены более, чем на 50% — это верный признак того, что ресурсы системы отбирает какая-либо сторонняя программа.

- Если ваши приложения начинают работать со сбоями или вообще не запускаться, это тоже повод задуматься о безопасности своих данных.

- Если при загрузке операционной системы вы видите возникающий чёрный экран командной строки, существует большая вероятность, что одновременно с загруженными приложениями вы загружаете ещё и шпионские программы.

Как распознать шпионское ПО ?

Разумеется, самым реальным вариантом действия программ-шпионов станет утрата контроля над вашими аккаунтами. Но доводить до такого состояния всё-таки не стоит! Дело в том, что существует немало качественного идентифицирующего софта, который поможет вам выявить шпионские программы и обезвредить их. Что относится к их числу?

- Стандартные антивирусы, которые помогают обнаружить проблему и нейтрализовать её: отправить в карантин, удалить или попросту защитить программы.

- Дополнительно существуют сканеры, способные в десктопном режиме или режиме запуска с веб-браузера проверить систему и обнаружить именно spyware-программы.

- А если вы подозреваете, что ваши деньги или личная информация могут оказаться в руках злоумышленников, лучше дополнительно поставить anti-spyware приложения1 , алгоритмы работы которых направлены на противодействие шпионским программам.

Кроме того, вы и сами можете распознать шпионский софт по уже описанным вариантам поведения вашего ПК. Если хотя бы один фактор наблюдается при загрузке операционной системы, лучше принять меры сразу, не дожидаясь, пока к мошенникам попадёт мало-мальски значимая информация.

Кстати, знаете ли вы, какие виды шпионского софта наиболее часто используют злоумышленники?

Перечислим самые популярные из них:

- Контроллеры веб-камеры, способные запустить запись в любой момент и транслировать её напрямую заказчику такого видео.

- Кей-логгеры – программы, считывающие ваши пароли при нажатии клавиш на клавиатуре.

- Сканеры винчестера: такие программы анализируют содержимое жёсткого диска, причём все его составляющие: от установленных программ до скромных текстовых файлов с названием «Мои пароли».

- Скрин-шпионы – программы, отслеживающие активную деятельность пользователя: куда он заходит во время веб-сёрфинга, какие фильмы смотрит. Всё это в виде скриншотов фиксируется шпионами. Кстати, такую технологию нередко используют особенно придирчивые хозяева бизнеса для мониторинга своих сотрудников.

- Почтовый spyware – программы, которые используют информацию электронной почты, в том числе базы контактов, содержимое писем.

- Шпионы прокси-программ: такие программы делают из компьютера жертвы прокси-сервер, через который орудуют злоумышленники. В результате ограбили счета мошенники, а IP-адрес высвечивается именно ваш.

Не самые приятные варианты, не так ли? Поэтому очень важно своевременно защитить свой компьютер. Ведь лучше предупредить угрозу, пусть даже она пока что только в будущем, а не стараться нейтрализовать её. Не забывайте о своей безопасности! Жертвами шпионского ПО становятся не только успешные и богатые люди с внушительным счетом в банке, но и рядовые пользователи сети.