Заметки сисадмина о интересных вещах из мира IT, инструкции и рецензии. Настраиваем Компьютеры/Сервера/1С/SIP-телефонию в Москве

Одной из наиболее часто используемых консолей управления объектами в домене Active Directory – MMC оснастка Active Directory Users and Computers (или ADUC). Чтобы пользоваться этой оснастку с клиентского компьютера с Windows 10, необходимо установить компонент Microsoft Remote Server Administration Tools (RSAT). RSAT представляет собой набор различных инструментов и утилит для управления серверами Windows Servers, доменом Active Directory и другими ролями и функциями Windows.

По умолчанию комплект RSAT в Windows 10 не установлен. Скачать последнюю версию Remote Server Administration Tools для Windows 10 (версия 1.2 от 6.27.2016) можно по ссылке: https://www.microsoft.com/en-us/download/details.aspx?id=45520

Выберите язык своей Windows 10 и нажмите кнопку Download button. В зависимости от разрядности вашей системы, вам нужно скачать один из файлов:

- Для Windows 10 x86 – файл WindowsTH-RSAT_TP5_Update-x86.msu (68.5 Мб)

- Для Windows 10 x64 – файл WindowsTH-RSAT_TP5_Update-x64.msu (91.0 Мб)

Начиная с Windows 10 1809 (October Update), инструменты администрирования RSAT теперь не нужно качать с сайта загрузок Microsoft. Теперь они встроены в Windows 10 и устанавливаются в виде отдельной функции по требованию из приложения Параметры.

Подготовительный этап

Что я сделал на начальном этапе, произвел установку Windows Server 2019 Standard на виртуальной машине VMware ESXI 6.5. Сделал начальную настройку сервера, так сказать оптимизировал, это включаем настройку IP-адреса, имени и еще некоторых моментов. Когда вы все это произвели, то можете приступать.

Существует два метода выполнения нашей задачи:

- Классический метод с использованием оснастки «Диспетчер серверов»

- Использование утилиты Windows Admin Center

- Второй метод, это использование Power Shell

Как удалить учетную запись компьютера в AD

Важно периодически удалять старые компьютеры из домена, чтобы избежать беспорядка в отчетах WSUS и применения политик GPO. Существует несколько способов добиться этого.

Удаление учетной записи компьютера из AD с помощью ADUC

Запустите ADUC (dsa.msc).

Перейдите в OU, содержащую нужные компьютеры, в меню Action выберите Find. Введите имя компьютера в поле Name и нажмите Find now. В результате поиска, щелкните правой кнопкой мыши на компьютере, который вы хотите удалить и выберете опцию Delete.

Нажмите Yes в окне подтверждения. Если после этого вы получите следующую ошибку:

Снова щелкните на компьютер правой кнопкой мыши, перейдите в Properties -> Object снимите флажок «“Protect object from accidental deletion» и выполните операцию удаления снова.

Удаление учетной записи компьютера из AD с помощью ADAC

Запустите ADAC (dsac.exe). Переключите левую панель в Tree view и выделите нужную OU. Введите имя компьютера в панели Filter и нажмите Enter. Выберите компьютер для удаления в результатах поиска, щелкните его правой кнопкой мыши и выберите Delete. Нажмите Yes для подтверждения.

Если вы получите сообщение об ошибке:

Щелкните правой кнопкой мыши на учетную запись компьютера ->Properties и снимите флажок » Protect from accidental deletion«.

После этого повторите процесс удаления.

Удаление учетной записи компьютера из AD с помощью cmd.exe

Для этой задачи нам понадобится dsrm.exe. Используйте его со следующими параметрами для удаления учетной записи компьютера, в нашем случае это WKS033.

Удаление учетной записи компьютера из AD с помощью Windows PowerShell

Эту задачу также можно легко выполнить с помощью Powershell, вот код для удаления учетной записи компьютера. В нашем примере имя компьютера WKS033

Import-Module ActiveDirectory

Remove-ADComputer -Identity «CN=WKS033,CN=Computers,DC=office,DC=local»

Создание пользователей средствами командной строки

Как и в большинстве случаев, в операционной системе Windows есть утилиты командной строки с аналогичными функциями графического пользовательского интерфейса оснастки «Active Directory – пользователи и компьютеры». Такие команды называются командами DS, так как они начинаются с букв DS. Для создания принципалов безопасности используется команда Dsadd. После самой команды указываются модификаторы, которые определяют тип и имя DN объекта. В случае с созданием учетных записей пользователей вам нужно указать модификатор user, который является типом объекта. После типа объекта необходимо ввести DN имя самого объекта. DN (Distinguished Name) объекта является результирующим набором, который содержит отличительное имя. Следом за DN обычно указывают имя пользователя UPN или имя входа предыдущих версий Windows. Если в имени DN присутствуют пробелы, то такое имя нужно заключить в кавычки. Синтаксис команды следующий:

С данной командой можно использовать 41 параметр. Рассмотрим самые распространенные из них:

-samid – имя учетной записи пользователя;

-upn – имя входа пользователя пред-Windows 2000;

-fn – имя пользователя, которое в графическом интерфейсе заполняется в поле «Имя»;

-mi – инициал пользователя;

-ln – фамилия пользователя, указываемая в поле «Фамилия» мастера создания пользовательской учетной записи;

-display – указывает полное имя пользователя, которое автоматически генерируется в пользовательском интерфейсе;

-empid – код сотрудника, который создается для пользователя;

-pwd – параметр, определяющий пользовательский пароль. В том случае, если вы укажете символ звездочки (*), вам будет предложено ввести пароль пользователя в защищенном от просмотра режиме;

-desc – краткое описание для пользовательской учетной записи;

-memberof – параметр, определяющий членство пользователя в одной или нескольких группах;

-office – местонахождения офиса, где работает пользователь. В свойствах учетной записи этот параметр можно найти во вкладке «Организация»;

-tel – номер контактного телефона текущего пользователя;

-email – адрес электронной почты пользователя, который можно найти во вкладке «Общие»;

-hometel – параметр, указывающий номер домашнего телефона пользователя;

-mobile – телефонный номер мобильного пользователя;

-fax – номер факсимильного аппарата, который использует текущий пользователь;

-title – должность пользователя в данной организации;

-dept – этот параметр позволяет указать наименование отдела, в котором работает данный пользователь;

-company – название компании, в которой работает создаваемый пользователь;

-hmdir – основной каталог пользователя, в котором будут расположены его документы;

-hmdrv – путь к сетевому диску, на котором будет размещена домашняя папка учетной записи

-profile – путь профиля пользователя;

-mustchpwd – данный параметр указывает на то, что при последующем входе в систему пользователь обязан изменить свой пароль;

-canchpwd – параметр, определяющий, должен ли пользователь изменять свой пароль. Если значением параметра указано «yes», то у пользователя будет возможность изменения пароля;

-reversiblepwd – текущий параметр определяет хранение пароля пользователя с применением обратного шифрования;

-pwdneverexpires – параметр, указывающий на то, что срок действия пароля никогда не истечет. Во всех этих четырех параметрах, значениями могут выступать только «yes» или «no»;

-acctexpires – параметр, определяющий, через сколько дней срок действия учетной записи истечет. Положительное значение представляет собой количество дней, через которое учетная запись истечет, а отрицательное означает, что срок действия уже закончен;

-disabled – указывает, что учетная запись уже отключена. Значениями для этого параметра также выступают «yes» или «no»;

-q – указание тихого режима для обработки команды.

Рис. 6. Создание пользовательской учетной записи средствами утилиты Dsadd

Возможные проблемы

В процессе активации AD и RSAT может возникнуть ряд трудностей, например, возможность запускать программы от имени другого пользователя заранее не активируется. Также следует помнить, что средство удаленного управления не может быть установлено на ПК с домашней или стандартной версией Win 10. Средство RSAT можно добавить только в деловую или профессиональную операционную систему.

Этот инструмент можно найти на веб-сайте Microsoft. Разработчики предлагают программы для конкретной версии Win 10. Если тип ревизии не указан, вам необходимо использовать RTM (полную версию ОС Windows) для загрузки RSAT.

Чтобы скачать надстройки для работы на удаленном сервере, вам не нужно искать специальное программное обеспечение. Это действие можно выполнить с помощью мастера добавления компонентов. Рекомендуется заранее добавить резервный контроллер домена, чтобы избежать возможных сбоев в работе.

Администрирование в Active Directory

По умолчанию в Windows Server консоль Active Directory Users and Computers работает с доменом, к которому относится компьютер. Можно получить доступ к объектам компьютеров и пользователей в этом домене через дерево консоли или подключиться к другому контроллеру.

Средства этой же консоли позволяют просматривать дополнительные параметры объектов и осуществлять их поиск, можно создавать новых пользователей, группы и изменять из разрешения.

К слову, существует 2 типа групп в Актив Директори – безопасности и распространения. Группы безопасности отвечают за разграничение прав доступа к объектам, они могут использоваться, как группы распространения.

Группы распространения не могут разграничивать права, а используются в основном для рассылки сообщений в сети.

Как включить службы Active Directory в Windows 10?

Остается активировать необходимую функцию RSAT.

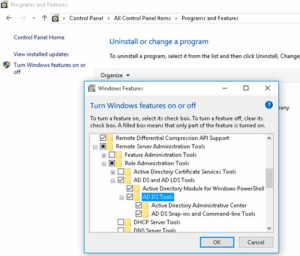

- Правой кнопкой на Start и выберите Control Panel

- Выберите Programs and Features

- На левой панели нажмите Turn Windows features on or off

- Разверните Remote Server Administration Tools-> Role Administration Tools -> AD DS and AD LDS Tools

- Выберите AD DS Tools и нажмите OK.

Однако вы можете установить функцию AD из командной строки только с помощью этих трех команд:

Используйте командную строку для включения Active Directory

Если вы предпочитаете командную строку больше, чем PowerShell или маршрут с графическим интерфейсом, этот метод подойдет вам лучше всего.

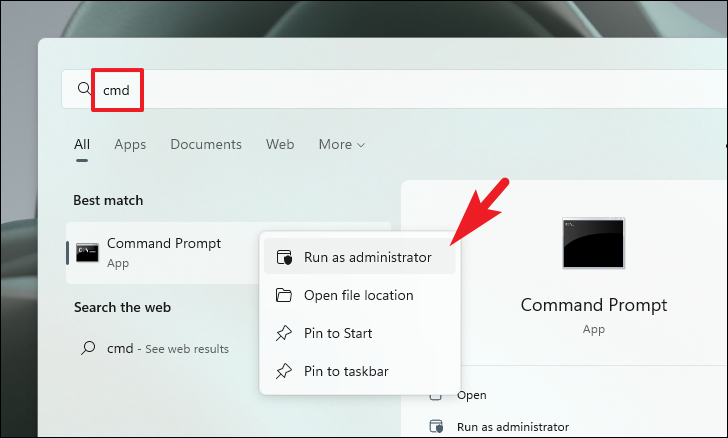

Чтобы включить Active Directory таким образом, сначала перейдите в меню «Пуск» и введите cmd для выполнения поиска. Затем щелкните правой кнопкой мыши плитку «Командная строка» и выберите параметр «Запуск от имени администратора».

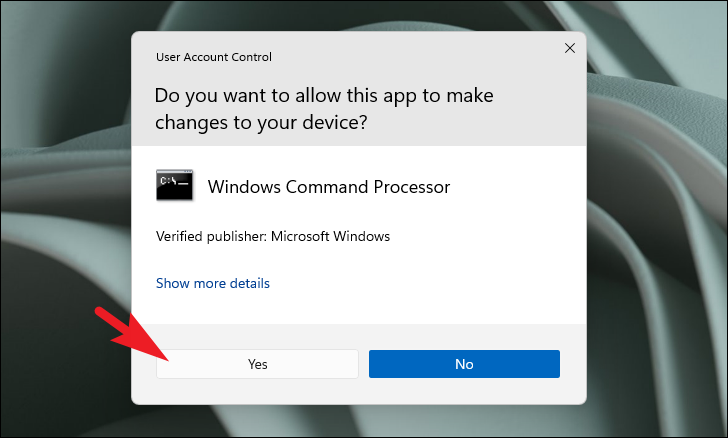

Теперь на вашем экране появится экран UAC. Если вы не вошли в систему с учетной записью администратора, введите учетные данные для нее. В противном случае нажмите кнопку «Да», чтобы продолжить.

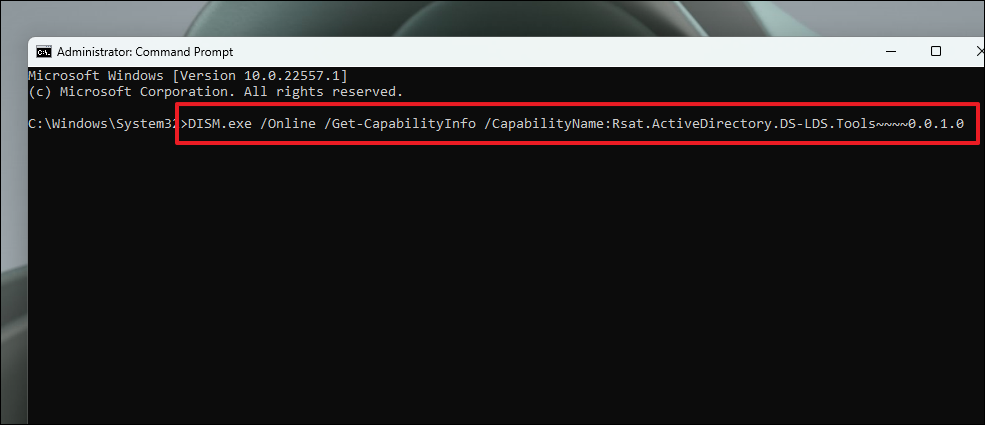

После этого в окне командной строки введите или скопируйте+вставьте указанную ниже команду и нажмите Enter на клавиатуре, чтобы выполнить команду и установить ADUC в вашей системе.

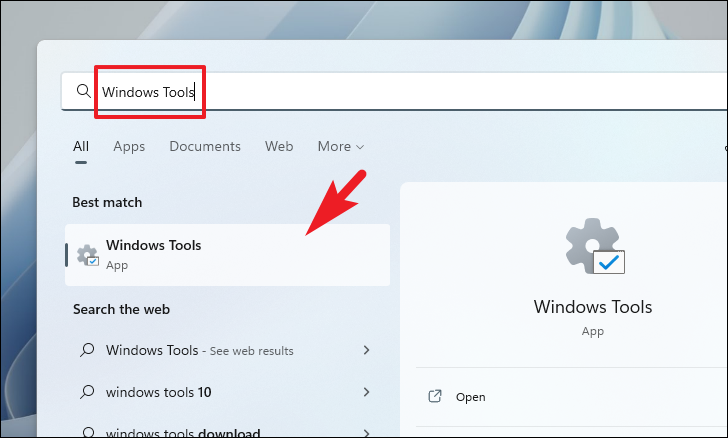

После успешной установки перейдите в меню «Пуск» и введите Windows Tools меню, чтобы выполнить поиск. Затем в результатах поиска щелкните плитку «Инструменты Windows», чтобы открыть ее.

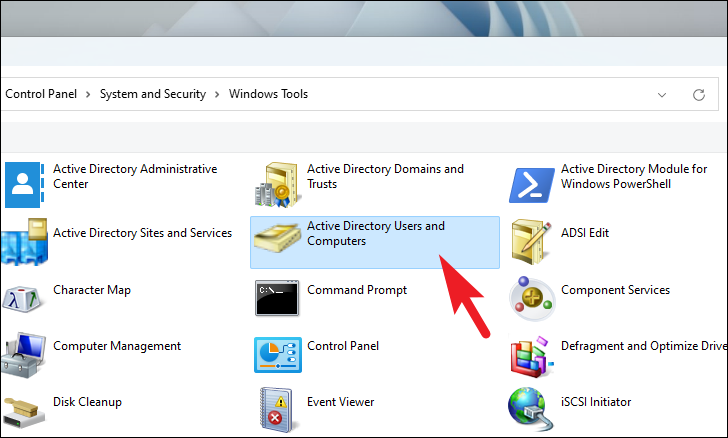

Теперь в окне «Инструменты Windows» найдите и дважды щелкните плитку «Пользователи и компьютеры Active Directory», чтобы открыть ее.

Итак, ребята, вы можете включить Active Directory на своем ПК с Windows 11, используя вышеупомянутые методы, и централизованно управлять всеми пользователями.